joelle-meheshem/Gmail-Add-on

GitHub: joelle-meheshem/Gmail-Add-on

一款集成于 Gmail 的恶意邮件检测插件,通过 FastAPI 后端和规则引擎实时分析邮件并提供可解释的安全评分与判定。

Stars: 0 | Forks: 0

# MailGuard – Gmail 恶意邮件扫描器

MailGuard 是一款 Gmail 插件,可使用基于规则的安全评分引擎分析打开的电子邮件,并检测可疑或潜在的恶意指标。

该系统直接集成到 Gmail 中,并提供:

* 安全判定结果(`SAFE`、`SUSPICIOUS`、`MALICIOUS`)

* 数值风险评分

* 解释邮件被标记原因的人类可读推理说明

该项目结合了:

* Gmail 插件 (Google Apps Script)

* FastAPI 后端

* 基于规则的钓鱼检测启发式算法

* 实时 Gmail 集成

# 功能

## Gmail 集成

* 作为插件直接在 Gmail 内部运行

* 分析当前打开的电子邮件

* 在 Gmail 侧边面板中显示结果

## 安全分析引擎

后端评估多种钓鱼和恶意电子邮件指标,包括:

* 紧急性 / 社会工程学语言

* 凭据请求检测

* URL 缩短器

* 裸 IP 链接

* 可疑 TLD

* 免费电子邮件提供商

* 仿冒 / 域名抢注

* 品牌冒充

* 高危附件引用

* 垃圾邮件格式

## 可解释性检测

MailGuard 不会返回黑盒结果,而是会解释:

* 为什么该邮件会获得相应评分

* 检测到了哪些可疑行为

# 演示截图

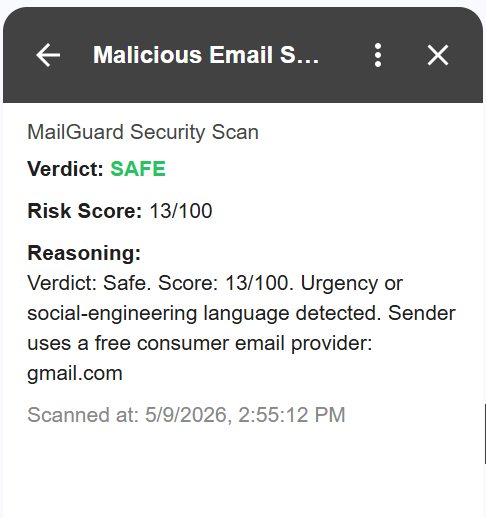

## 🟢 安全邮件

带有极少可疑指标的低风险邮件。

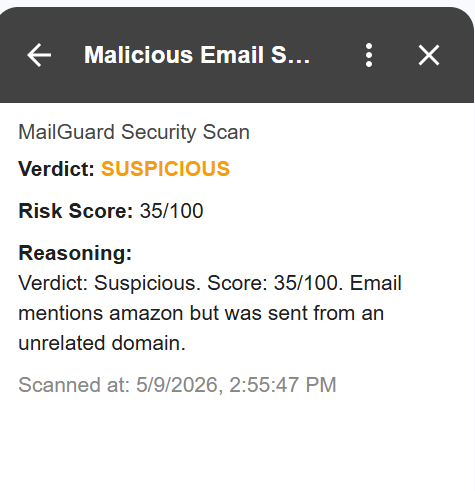

## 🟠 可疑邮件

包含可能冒充或可疑内容的邮件。

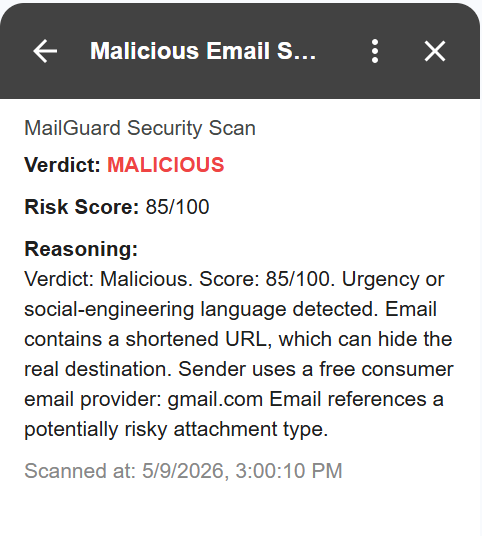

## 🔴 恶意邮件

包含多个恶意指标的高风险钓鱼式邮件。

# 项目结构

```

MailGuard/

│

├── main.py # FastAPI backend API

├── models.py # Pydantic request/response schemas

├── scoring.py # Security scoring engine and phishing heuristics

│

├── Code.gs # Gmail Add-on frontend logic

├── appsscript.json # Gmail Add-on manifest and permissions

│

├── README.md

└── screen/

├── safe.png

├── suspicious.png

└── malicious.png

```

# 后端架构

## main.py

定义 FastAPI 应用程序并暴露:

* 用于邮件分析的 `/analyze` endpoint

* 用于健康检查的 `/health` endpoint

## models.py

使用 Pydantic 定义所有结构化的请求和响应模型。

## scoring.py

包含钓鱼检测引擎和评分逻辑。

该引擎评估多种安全信号并计算:

* 风险评分

* 判定结果

* 人类可读的解释说明

# Gmail 插件流程

```

Gmail Email

↓

Google Apps Script Add-on

↓

FastAPI Backend (/analyze)

↓

Security Scoring Engine

↓

Verdict + Score + Reasoning

↓

Displayed inside Gmail

```

# 使用的技术

## 后端

* Python

* FastAPI

* Pydantic

* Uvicorn

## 前端 / 集成

* Google Apps Script

* Gmail 插件 API

## 开发工具

* ngrok

* Git

* GitHub

# 判定级别

| 评分范围 | 判定结果 |

| ----------- | ---------- |

| 0 – 25 | SAFE |

| 26 – 60 | SUSPICIOUS |

| 61 – 100 | MALICIOUS |

# 恶意指标示例

会增加评分的信号示例:

* “紧急 – 立即验证您的密码”

* 可疑的缩短链接 (`bit.ly`)

* 伪造的 PayPal / Amazon 冒充

* 高危附件引用 (`invoice.zip`、`update.exe`)

* 域名抢注 (`paypa1.com`)

# 在本地运行后端

## 1. 创建虚拟环境

```

python -m venv venv

```

## 2. 激活虚拟环境

### Windows

```

venv\Scripts\activate

```

## 3. 安装依赖项

```

pip install fastapi uvicorn pydantic

```

## 4. 运行 FastAPI 服务器

```

uvicorn main:app --reload

```

# 运行 ngrok

将本地后端公开暴露:

```

ngrok http 8000

```

在以下位置使用生成的 ngrok URL:

```

const BACKEND_URL = "https://YOUR-NGROK-URL/analyze";

```

# 未来改进

潜在的未来增强功能:

* SPF / DKIM / DMARC 验证

* 真实附件扫描

* 域名信誉 API

* 机器学习分类

* 持久化数据库

* 威胁情报集成

* 云部署 (Google Cloud Run / AWS)

标签:API开发, AV绕过, DAST, FastAPI, Gmail插件, Google Apps Script, Python, SaaS安全, URL安全检测, 云计算, 可解释性AI, 品牌仿冒识别, 垃圾邮件过滤, 域名仿冒检测, 威胁情报, 开发者工具, 恶意软件分析, 无后门, 欺诈防护, 社会工程学分析, 网络安全, 规则引擎, 逆向工具, 邮件安全, 钓鱼邮件检测, 隐私保护, 风险评分