CYBER-PIKIN/Wireshark-Packet-Analysis

GitHub: CYBER-PIKIN/Wireshark-Packet-Analysis

一份详尽的网络取证分析报告,展示了如何利用Wireshark从PCAP流量包中提取隐藏文件、破解密码保护文档并识别隐写术。

Stars: 0 | Forks: 0

# WIRESHARK 数据包分析

## 简介

本报告介绍了使用广泛使用的网络协议分析工具 Wireshark 对所提供的网络数据包捕获 (PCAP) 文件进行深入分析的结果。本次评估的目的是检查网络流量、提取传输的文件,并识别任何隐藏或可疑的内容。

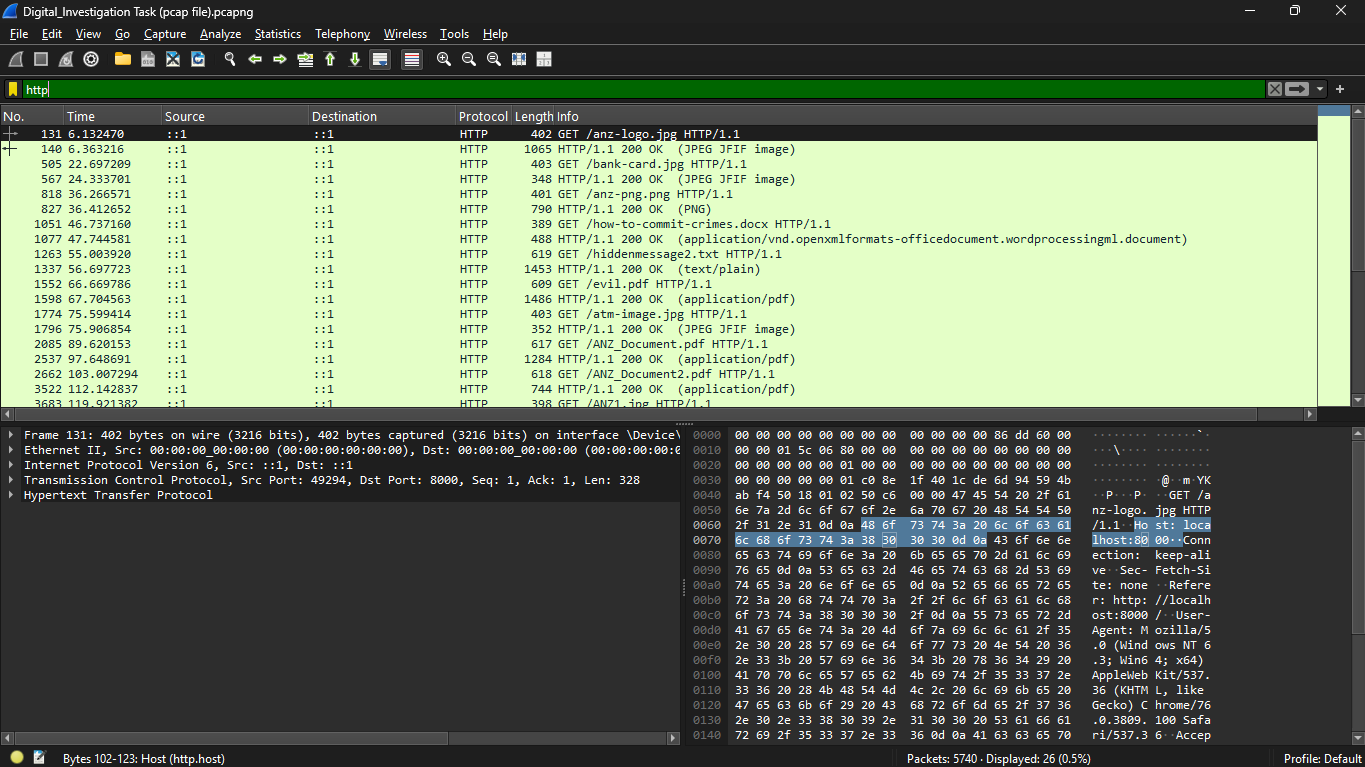

为了简化分析过程,使用了 `http` 显示过滤器对 HTTP 流量进行过滤,以便集中检查相关的通信内容。

## 分析与发现

## 子任务 1:提取网络图像

**目标:**

识别并提取在网络流量中观察到的图像文件。

**发现:**

在捕获的流量中识别出两张图像——anz-logo.jpg 和 bank-card.jpg。

**方法:**

* 在 Wireshark 中跟踪了相关的 TCP 流

* 使用十六进制文件头和尾 (FFD8 / FFE9) 识别 JPEG 文件签名

* 提取十六进制数据并使用十六进制编辑器 (HxD) 重建图像

* 以 .jpg 格式保存重建的文件

**结果:**

两张图像均被成功提取和重建。

**Anz-logo:**

**Bank-Card:**

## 子任务 2:图像中的隐藏内容 (ANZ1.jpg & ANZ2.jpg)

**目标:**

分析图像中是否包含隐藏或嵌入的数据。

**发现:**

使用与上述相同的重建过程提取了两张图像 (ANZ1.jpg 和 ANZ2.jpg)。

在对 ANZ1.jpg 的进一步检查中,在 ASCII 数据中发现了一条隐藏消息:

“You've found a hidden message in this file! Include it in your write up.”

**结论:**

该图像包含隐藏数据,表明可能使用了隐写术或嵌入了元数据。

**ANZ1:**

**ANZ2:**

## 子任务 3:可疑文档分析

**目标:**

检索并分析可疑文件的内容:

how-to-commit-crimes.docx

**方法:**

* 跟踪了相应的 TCP 流

* 检查了文件内容的 ASCII 表示形式

**发现:**

直接从数据包流中成功恢复了文档内容并进行了审查。

## 子任务 4:PDF 文档提取

**目标:**

提取并审查已访问的 PDF 文件:

* ANZ_Document.pdf

* ANZ_Document2.pdf

* evil.pdf

**方法:**

* 使用适当的文件签名 20/0A 识别文件边界

* 从 TCP 流中提取十六进制数据

* 使用十六进制编辑器重建文件

**结果:**

所有三份 PDF 文档均被成功提取和分析。

**ANZ_Document:**

**ANZ_Document2:**

**Evil.pdf:**

## 子任务 5:隐藏消息文件

**目标:**

分析文件 hiddenmessage2.txt

**发现:**

* 该文件最初具有误导性,因为它看起来像一个文本文件

* 经过检查,它被识别为 JFIF (JPEG) 文件

**方法:**

* 使用 JPEG 文件头提取并重建

* 转换为 .jpg 格式

**结果:**

该文件显示了一张包含预期隐藏内容的图像 (hiddenmessage2.jpg)。

**Hiddenmessage2.jpg:**

## 子任务 6:ATM 图像流量分析

**目标:**

分析文件 atm-image.jpg 并识别异常情况。

**发现:**

* 与该图像相关的流量显示出不规则性

* 进一步检查表明,流量中包含多个嵌入的图像

**结果:**

该图像被成功提取,证实了其传输过程中的异常特征。

**Atm-images.jpg:**

## 子任务 7:损坏的 PNG 图像恢复

**目标:**

恢复并分析 broken.png

**发现:**

* 该文件包含一个 Base64 编码的 PNG 图像

* 通过签名 iVBOR 识别,这通常与 Base64 编码的 PNG 文件相关联

**方法:**

* 使用外部解码工具解码 Base64 内容,使用了 base64.guru 进行转换

* 将输出转换为有效的 .png 图像

**结果:**

图像被成功重建并查看。

## 子任务 8:安全 PDF 提取

**目标:**

访问并提取 securepdf.pdf 的内容

**发现与方法:**

* 识别出文件内嵌入的内容

* 使用签名分析 (504B / 0506) 发现了隐藏的归档结构 (ZIP 格式)

* 提取了归档文件并找到了一个名为 rawpdf.pdf 的文件

* 在流量分析中识别出密码 “secure”

* 使用在分析阶段获取的密码 “secure” 成功解密并访问了文档 rawpdf.pdf

**结果:**

受保护的 PDF 文件被提取并审查了其内容。

**Rawpdf.pdf:**

## 结论

对数据包捕获的分析揭示了网络流量中存在的多个文件传输、数据隐藏和混淆技术的实例。一些文件被故意伪装或编码以逃避检测,包括:

* 图像中嵌入的消息

* 具有误导性的文件扩展名

* Base64 编码

* 受密码保护和归档的内容

本练习突出了深度数据包检查和取证分析技术在识别隐藏威胁和揭露网络通信中隐藏信息方面的重要性。

## 核心要点

* 文件签名对于识别真实文件类型至关重要

* TCP 流分析对于重建传输的数据是必不可少的

* 攻击者经常使用编码、加密和隐写术来隐藏数据

* 诸如 Wireshark 和十六进制编辑器之类的工具在网络取证中具有不可估量的价值

标签:AMSI绕过, Hex编辑器, HTTP工具, HTTP流量, IP 地址批量处理, PCAP分析, Wireshark, 十六进制编辑, 协议分析, 句柄查看, 图片隐写, 威胁检测, 安全洞察, 库, 应急响应, 数字取证, 数据恢复, 数据重构, 文件提取, 权限提升, 流量抓包, 深度包检测, 澳大利亚和新西兰银行, 网络信息收集, 网络安全, 网络安全分析, 自动化脚本, 隐写术, 隐私保护