Slayer427/yara-threat-detection-lab

GitHub: Slayer427/yara-threat-detection-lab

在隔离沙箱环境中模拟恶意软件行为并提供基于 YARA 规则的检测工程实践平台,帮助安全从业者在无风险条件下学习威胁检测与行为分析。

Stars: 0 | Forks: 0

# YARA 威胁检测实验室

## 📌 概述

本项目演示了在使用 Replit 的受控教育沙箱环境内,模拟威胁行为及基于 YARA 的检测技术。该项目的目标是在应用自定义 YARA 规则进行检测和分析的同时,安全地模拟类似恶意软件的行为,例如文件创建、修改、加密、删除、进程执行、注册表访问和网络通信。

该项目是使用 Python 和 Flask 在隔离的 Replit 环境中开发的,以确保安全执行和受控行为监控。该模拟侧重于防御性网络安全概念,包括安全运营中心 (SOC) 中常用的检测工程、行为分析和威胁监控工作流。

本项目严格用于教育和防御性网络安全研究目的。

# 🎯 目标

本项目的主要目标是:

- 在安全且隔离的沙箱环境中模拟类似恶意软件的行为

- 开发并应用自定义 YARA 规则进行威胁检测

- 了解与可疑活动相关的行为指标

- 演示基本的检测工程概念

- 生成用于分析的安全相关遥测数据

- 探索用于网络安全教育的安全恶意软件模拟技术

# 🛠️ 工具与技术

- Python

- Flask Web 框架

- Replit 沙箱环境

- YARA

- HTML/CSS/JavaScript

- 文件系统模拟技术

- 行为日志记录机制

# 🌐 实验环境

| 组件 | 用途 |

|---|---|

| Replit | 安全的云端沙箱环境 |

| Python | 威胁行为模拟 |

| Flask | Web 应用程序框架 |

| YARA | 威胁检测与规则匹配 |

| HTML/CSS/JS | 用户界面开发 |

### 环境特征

- 隔离的教育沙箱

- 受控的模拟环境

- 不与外部系统交互

- 仅限安全的行为模拟

# 🔄 项目工作流

在项目实施期间执行了以下工作流:

1. 规划安全的恶意软件模拟架构

2. 在 Replit 中创建项目环境

3. 开发基于 Flask 的模拟界面

4. 生成恶意软件模拟函数

5. 实现文件活动模拟

6. 模拟系统级活动

7. 创建自定义 YARA 检测规则

8. 针对模拟行为测试检测逻辑

9. 记录结果和观察结果

# 🧱 项目架构

## `file_simulator.py`

负责模拟:

- 文件创建

- 文件修改

- 文件加密

- 文件隐藏

- 文件删除

## `app.py`

处理:

- Flask 应用程序路由

- 模拟触发器

- 日志记录操作

- 用户交互

## 前端模板

包括:

- HTML

- CSS

- JavaScript

这些文件提供了用于与模拟环境交互的图形界面。

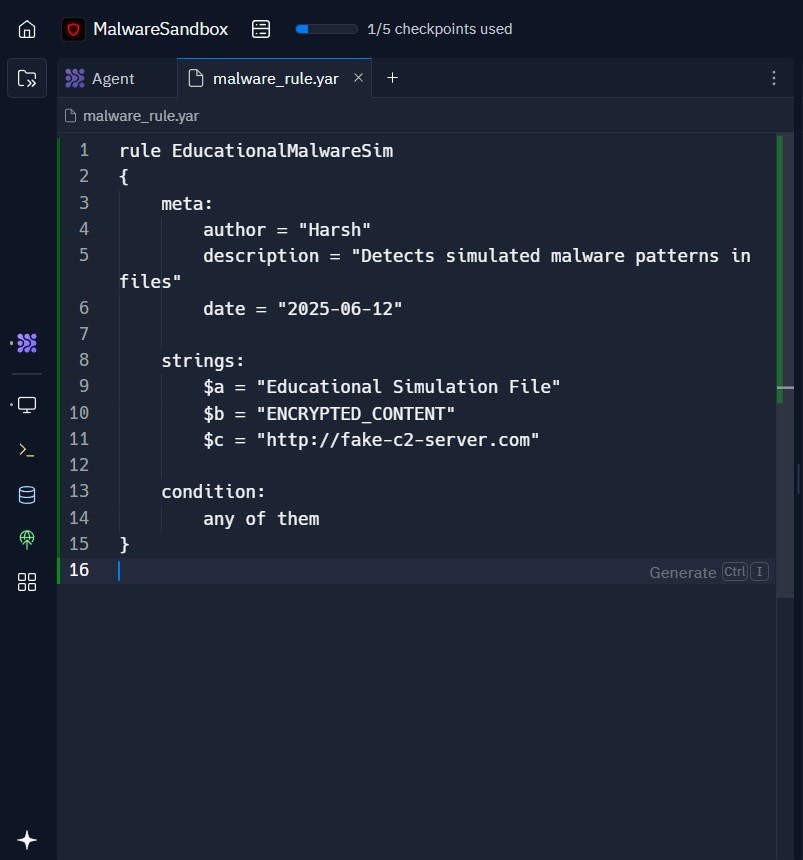

# 🛡️ YARA 规则开发

一个名为以下的自定义 YARA 规则:

```

EducationalMalwareSim

```

创建该规则是为了检测由应用程序生成的模拟可疑行为。

## 规则元数据

| 字段 | 值 |

|---|---|

| 规则名称 | EducationalMalwareSim |

| 作者 | Harsh |

## 检测字符串

该规则搜索:

- `"Educational Simulation File"`

- `"ENCRYPTED_CONTENT"`

- `"http://fake-c2-server.com"`

这些字符串模拟了在恶意软件调查和威胁狩猎操作期间通常分析的指标。

# ⚙️ 模拟行为

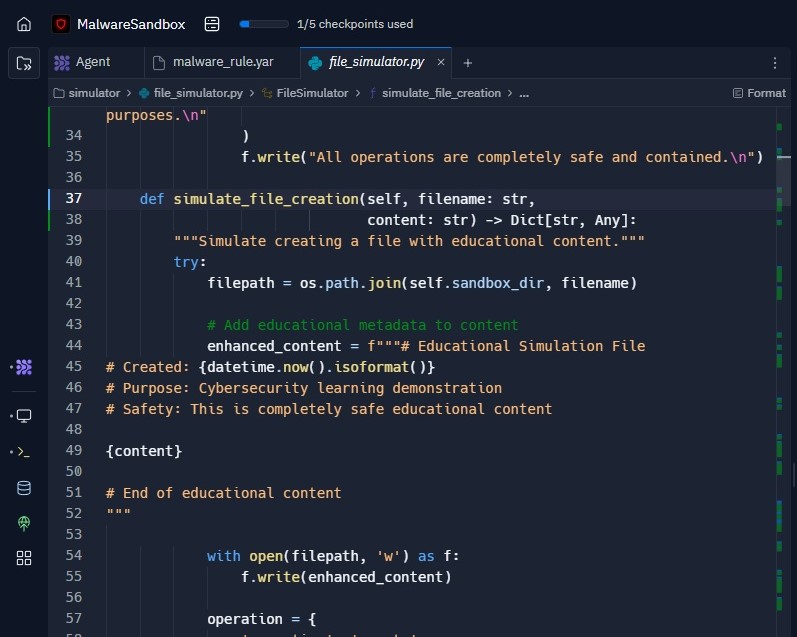

## 📁 文件创建模拟

该函数:

```

simulate_file_creation()

```

在沙箱环境中创建模拟文件,并记录所有活动以供可见性和分析。

## ✏️ 文件修改模拟

应用程序修改模拟文件,以模仿通常与恶意软件活动相关的可疑行为变化。

## 🔒 文件加密模拟

本项目通过将文件内容替换为预定义的加密标记来模拟文件加密行为。

此行为严格设计用于教育性检测测试。

## 🫥 文件隐藏模拟

应用程序在沙箱环境内模拟隐藏文件行为,以演示与隐蔽性相关的概念。

## 🌐 模拟系统活动

Flask 应用程序模拟:

- 进程创建

- 网络通信

- 注册表访问

- 启动持久化活动

这些模拟有助于为检测工程练习生成行为指标。

## 🗑️ 文件删除模拟

该函数:

```

simulate_file_deletion()

```

将文件移动到 `.deleted` 目录中,而不是永久删除它们。

这确保了:

- 安全性

- 可追溯性

- 以及取证可见性。

# 📸 截图

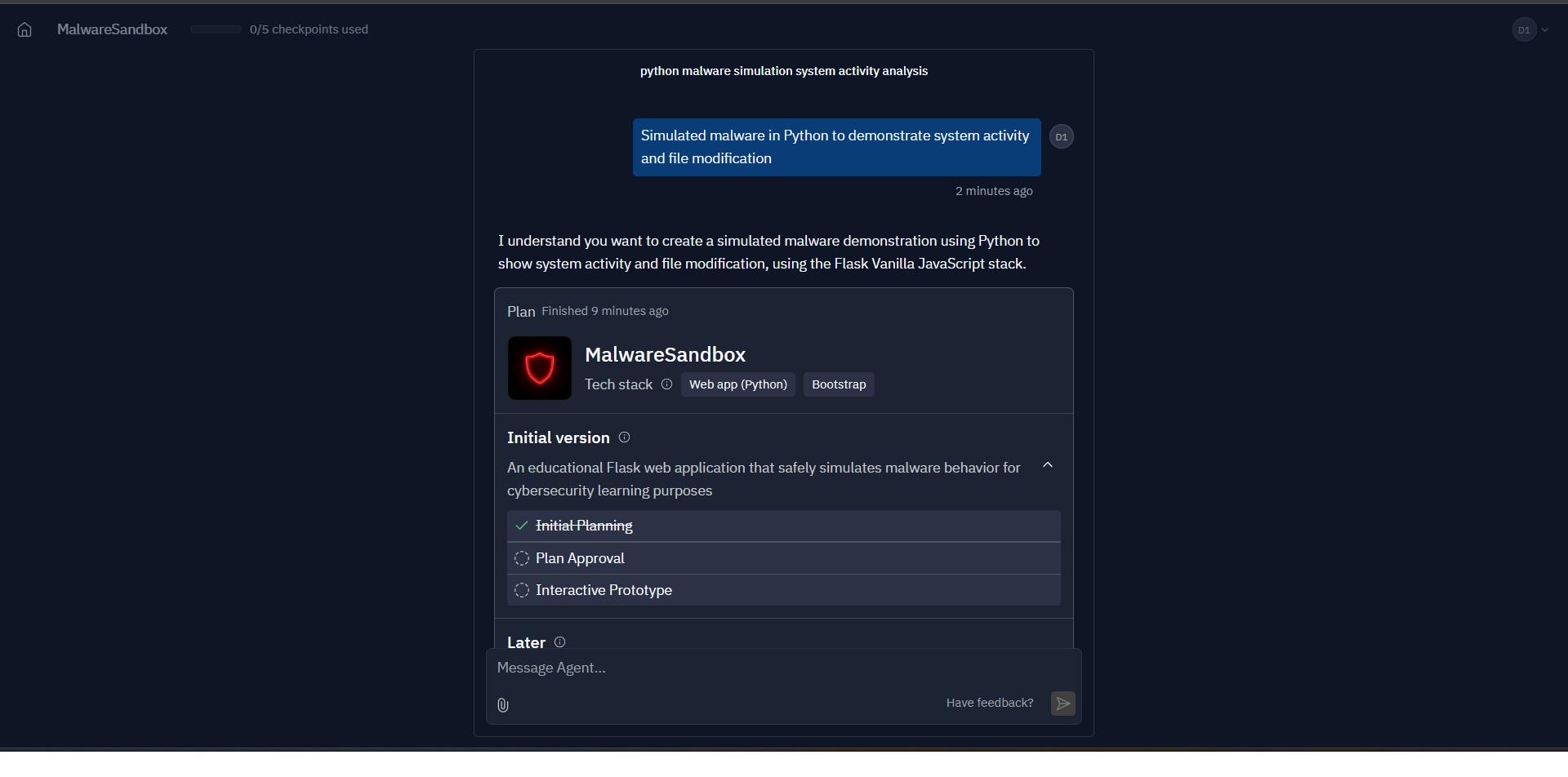

## 📁 步骤 1:规划与设置

在 Replit 中创建了初始的 MalwareSandbox 项目,并使用 AI 辅助开发规划了安全的教育性恶意软件模拟工作流。

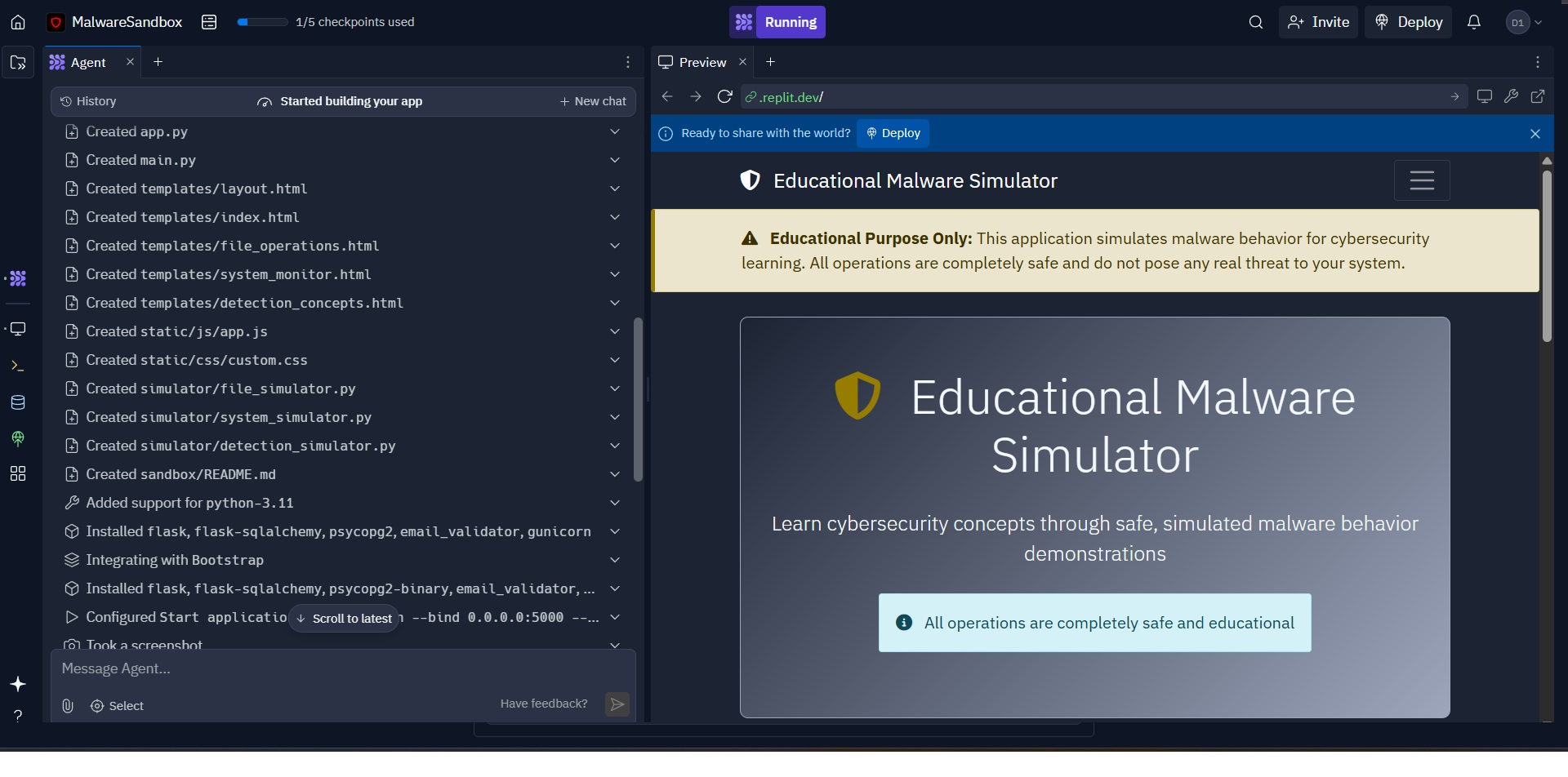

## 🧱 步骤 2:代码生成与文件结构

配置了基于 Flask 的应用程序环境,包括后端模块、模板、模拟组件和实时预览集成。

## 🛡️ 步骤 3:编写 YARA 规则

开发了一条名为 `EducationalMalwareSim` 的自定义 YARA 规则,用于检测模拟的恶意软件指标和可疑行为模式。

## 📁 步骤 4:模拟文件创建

实现了对沙箱安全的文件创建模拟逻辑,用于生成受控的类似恶意软件的工件和行为指标。

## 🔒 步骤 5:模拟文件修改、加密和隐藏

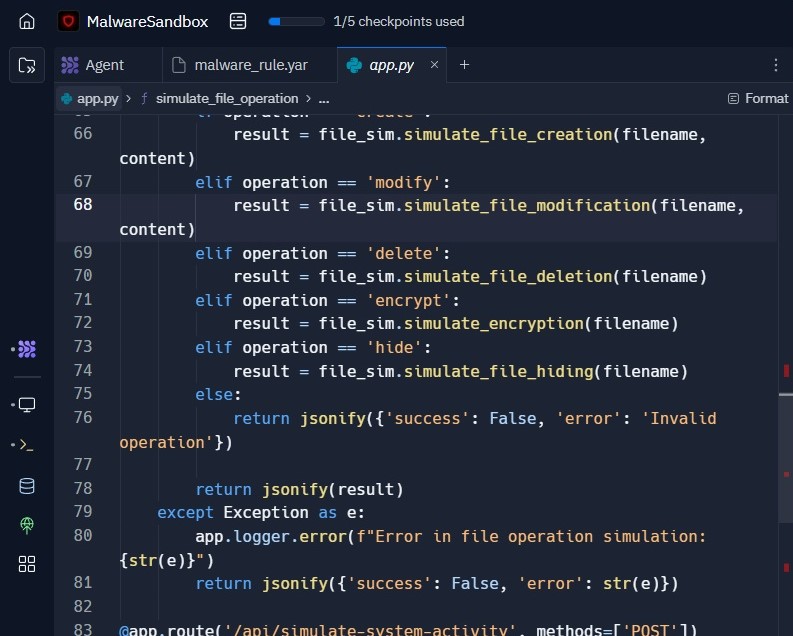

实现了 API 端点和后端逻辑,以在沙箱内安全地模拟文件修改、加密和恶意软件风格的行为。

## 🌐 步骤 6:模拟系统活动

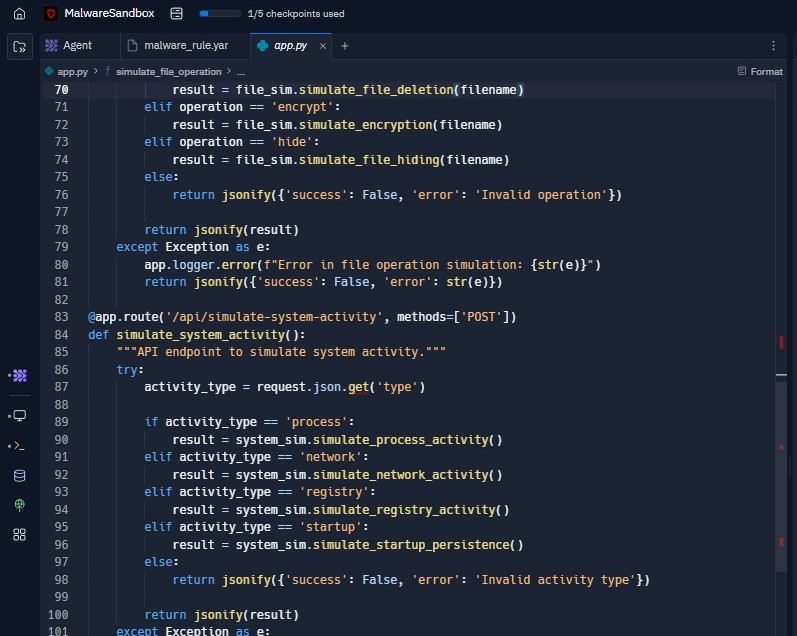

实现了模拟的进程执行、注册表行为、启动持久化和网络活动,用于检测工程演示。

## 🗑️ 步骤 7:模拟文件删除

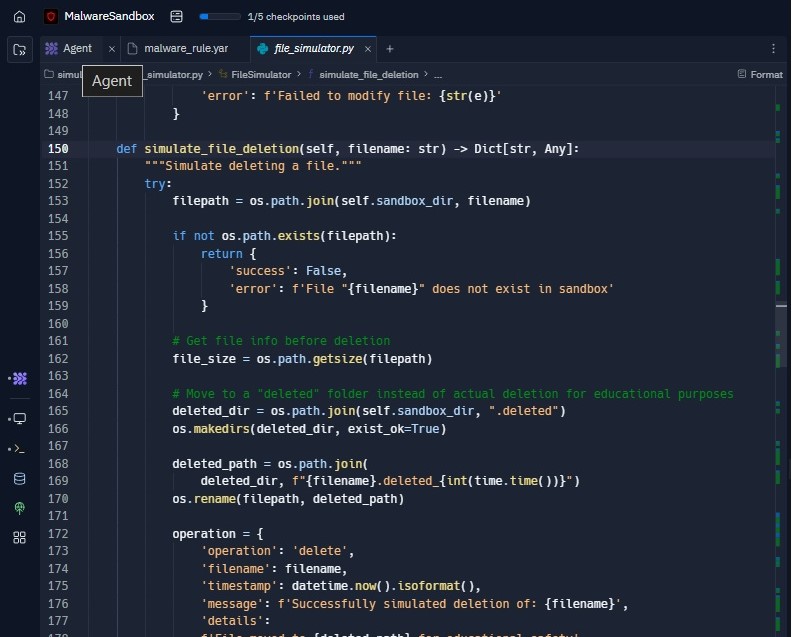

通过将文件移动到隔离的 `.deleted` 目录以便进行取证可见性和恢复,创建了一种安全的删除模拟机制。

## 👁️ 步骤 8:模拟文件隐藏技术

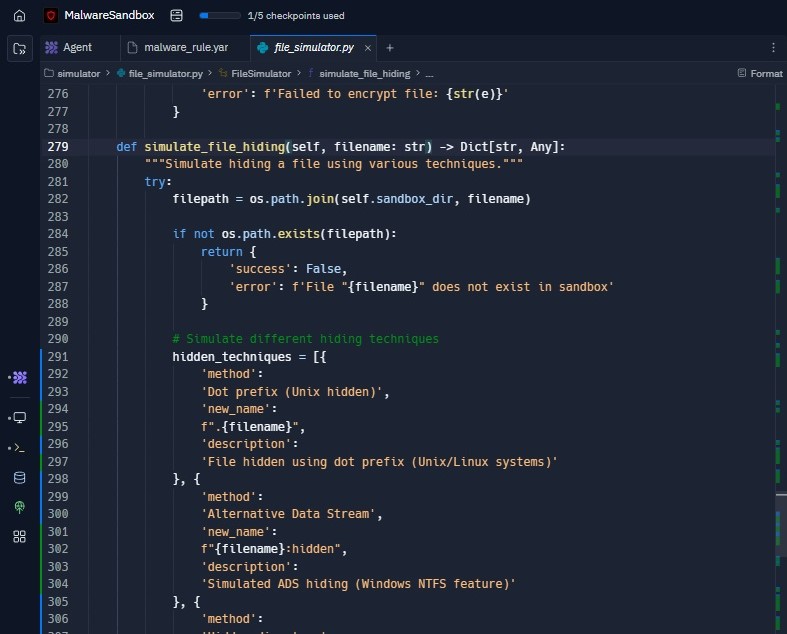

实施了对常见文件隐藏技术的教育性演示,包括点前缀隐藏和备用数据流 (ADS)。

# 📊 主要发现

- YARA 规则成功检测到了预定义的可疑指标

- 模拟的行为模式生成了有价值的检测遥测数据

- Flask 提供了一个有效的模拟控制框架

- Replit 为教育测试提供了一个安全的沙箱环境

- 模拟的系统活动增强了对威胁行为的理解

- 可以使用沙箱模拟安全地练习检测工程概念

# 🧠 展示的技能

- YARA 规则开发

- 检测工程

- 威胁行为模拟

- Python 开发

- Flask Web 应用程序开发

- 安全监控概念

- 行为分析

- 沙箱环境使用

- 日志分析

- 威胁检测工作流

# 🛡️ 网络安全相关性

本项目演示了与以下相关的基础概念:

- 安全运营中心 (SOC)

- 威胁狩猎

- 恶意软件分析

- 检测工程

- 行为监控

- 事件响应

- 安全研究

模拟的工作流反映了现代网络安全环境中使用的实用检测概念。

# ⚖️ 道德使用声明

本项目是在受控和隔离的教育沙箱环境中进行的,仅用于防御性网络安全研究和学习目的。

在本项目的开发或测试期间,未针对或访问任何未经授权的系统、网络或第三方环境。

# 📄 详细报告

[查看完整报告](yara-threat-detection-report.pdf)

# 🔚 结论

本项目成功演示了在安全的教育沙箱环境内模拟的类似恶意软件的行为以及基于 YARA 的威胁检测技术。该实现为行为分析、检测工程概念以及网络安全操作中常用的安全监控工作流提供了实践经验。

该项目突出了主动检测机制的重要性,并通过安全和受控的模拟强化了基础的防御性网络安全原则。

# 👨💻 作者

Harsh – 网络安全爱好者

标签:AMSI绕过, DAST, Flask, IP 地址批量处理, Python, YARA, 云资产可视化, 威胁检测, 子域名变形, 安全教育, 安全运营中心, 恶意软件分析, 数据包嗅探, 文件操作模拟, 无后门, 沙箱环境, 注册表访问模拟, 网络安全, 网络安全实验, 网络映射, 网络通信模拟, 网络靶场, 进程执行模拟, 逆向工具, 遥测数据分析, 防御性安全, 隐私保护