DaimonKurst/RedNode-Public

GitHub: DaimonKurst/RedNode-Public

面向 Web/API 攻击面的自主攻击性安全研究框架,通过运行时遥测和攻击链推理将孤立漏洞发现升级为结构化的攻击路径分析。

Stars: 0 | Forks: 0

# RedNode

## 面向 Web/API 攻击面研究的自主攻击性安全智能框架

RedNode 是一个专注于自动化攻击面分析、漏洞假设生成、运行时遥测、证据关联以及跨现代 Web 和 API 环境攻击链推理的攻击性安全研究框架。

# RedNode 的功能

RedNode 旨在超越传统的漏洞扫描,通过将安全弱点视为动态的行为链而非孤立的发现来处理。

该框架结合了:

- HAR 驱动的攻击面情报

- API 和 IDOR 导向的变异分析

- 运行时遥测关联

- 攻击链推理

- 证据血缘追踪

- 执行治理

- 自主攻击性决策支持

# 核心能力

## 攻击面情报

- HAR 导入和端点提取

- 参数发现和分类

- API 攻击面映射

- 认证上下文分析

- 身份边界检测

## 攻击性变异引擎

- IDOR/BOLA 变异工作流

- API 模糊测试

- 响应差异化分析

- 授权失同步检测

- 行为异常分析

## 运行时智能

- 事件总线编排

- 运行时遥测快照

- 执行状态机

- 并发执行引擎

- 自主运行时协调

## 攻击智能层

- 攻击链关联

- 运行时拓扑映射

- 证据链接

- 战役级推理

- 信号传播

## 治理与安全

- 授权关卡

- 范围感知执行

- 安全执行模式

- 证据敏感性处理

- 人工审查检查点

# 架构概述

RedNode 被构建为一个分层的攻击性安全智能平台:

1. 操作员控制台

2. 运行时桥接

3. 执行治理层

4. HAR / 目标工作区

5. 攻击面智能

6. API / IDOR / 模糊测试引擎

7. 链图 / 运行时拓扑

8. 证据账本

9. 报告构建器

10. 未来 AI 运行时安全智能

参见:

- docs/ARCHITECTURE.md

- docs/EXECUTION_PIPELINE.md

- docs/ATTACK_FLOW.md

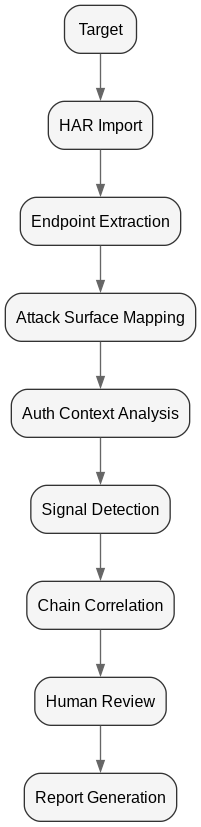

# 执行流水线

TARGET_INIT

→ HAR_UPLOAD

→ ENDPOINT_EXTRACTION

→ ATTACK_SURFACE_MAPPING

→ AUTH_CONTEXT_ANALYSIS

→ IDOR/API_MUTATION

→ SIGNAL_DETECTION

→ CHAIN_CORRELATION

→ EVIDENCE_CAPTURE

→ HUMAN_REVIEW

→ REPORT_GENERATION

# 运行时智能

RedNode 包含一个专注于以下方面的运行时感知执行架构:

- 遥测驱动的执行

- 攻击链传播

- 基于事件的编排

- 运行时决策支持

- 证据感知工作流

该系统旨在向自主攻击性安全智能演进。

# 攻击智能层

攻击智能层将传统扫描扩展为:

- 攻击链推理

- 战役关联

- 运行时图执行

- 信号传播

- 时间攻击分析

- 攻击性上下文增强

# 证据与报告

RedNode 强调结构化的证据生成和报告:

- 证据账本

- 运行时快照

- 关联发现

- 技术报告

- 高管报告

- 攻击链可视化

- 缓解上下文

# 示例输出

示例输出和遥测快照位于:

docs/EXAMPLE_OUTPUTS.md

# 研究方向

RedNode 的研究领域包括:

- 自主攻击性系统

- 运行时漏洞利用拓扑

- AI 攻击面情报

- 攻击链推理

- 时间安全智能

- 认知攻击性安全

- 分布式授权分析

- 安全遥测关联

# 法律 / 仅限授权使用

RedNode 严格仅限于:

- 授权的安全研究

- 防御性验证

- 漏洞赏金计划

- 咨询项目

- 实验室环境

- 经批准的测试范围

严禁未经授权的使用。

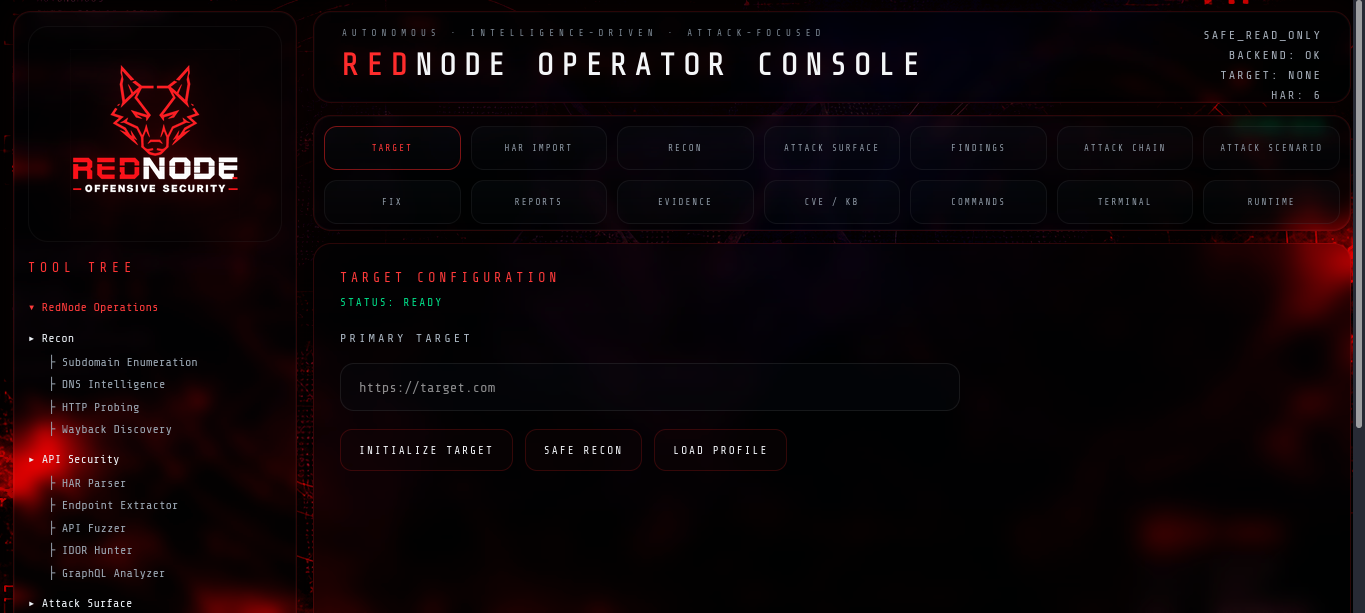

# 截图

## 操作员控制台

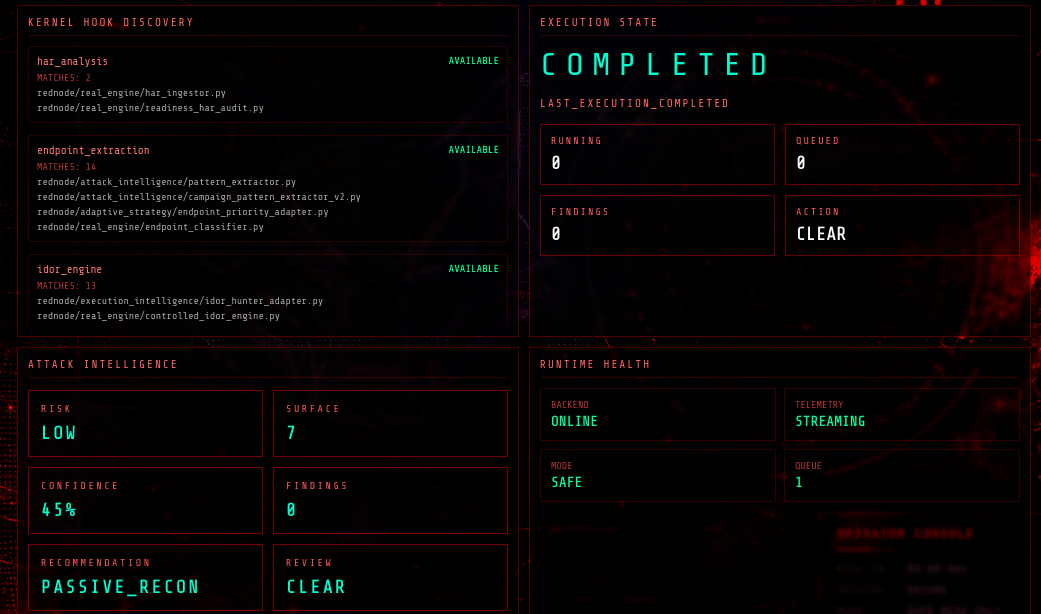

## 运行时智能与攻击遥测

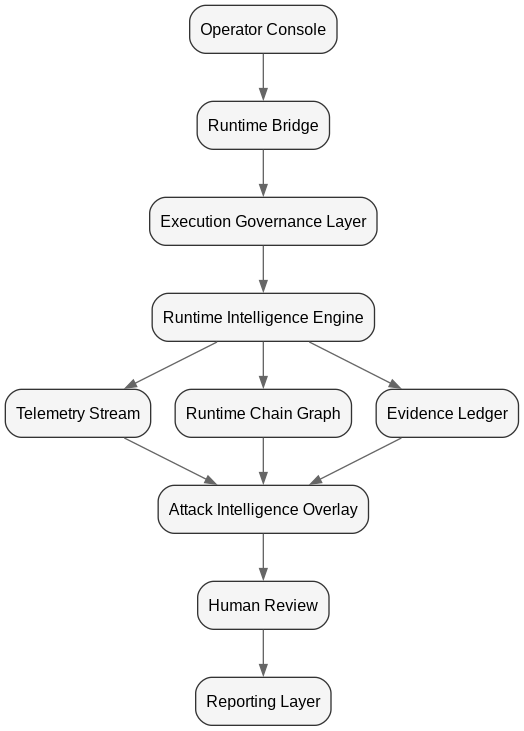

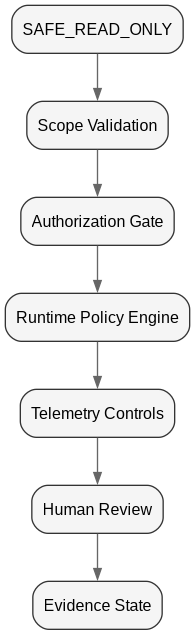

# 运行时智能拓扑

运行时感知执行拓扑展示了治理感知遥测传播、

运行时智能编排、证据关联和人工审查流程。

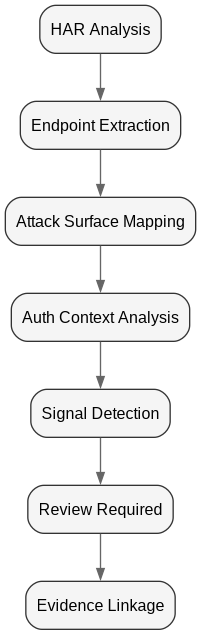

# 攻击链流

高级攻击性智能执行流程,侧重于攻击面映射、

信号关联、运行时治理和证据感知报告。

# 治理层

执行治理架构负责:

- SAFE_READ_ONLY 强制执行

- 范围验证

- 授权关卡

- 运行时策略执行

- 遥测感知执行控制

- 证据感知人工审查

# 运行时链图

运行时链传播模型可视化展示:

- HAR 摄取

- 端点提取

- 攻击面智能

- 认证上下文分析

- 信号升级

- 证据链接

- 审查边界

# 公开研究方向

当前公开研究方向包括:

- 运行时感知的攻击性安全

- 遥测驱动的安全智能

- 攻击链关联

- 执行治理

- 行为安全分析

- 自主安全研究流水线

- 证据关联系统

- 运行时图智能

标签:API安全, API模糊测试, BOLA漏洞, CISA项目, HAR解析, IDOR漏洞, JSON输出, Modbus, offensive security, Web安全, Web报告查看器, 事件总线, 动态行为分析, 反取证, 变异分析, 安全合规, 安全情报, 安全评估, 密码管理, 执行治理, 授权绕过, 攻击模拟, 攻击链推理, 攻击面分析, 数据可视化, 渗透测试框架, 私有化部署, 网络代理, 自动化推理, 自动化攻击, 蓝队分析, 证据关联, 证据溯源, 请求拦截, 越权检测, 运行时拓扑, 运行时遥测, 逆向工具, 防御, 防御规避, 驱动签名利用