mym0us3r/DIRTY-FRAG-Detection-with-Wazuh-4.14.4

GitHub: mym0us3r/DIRTY-FRAG-Detection-with-Wazuh-4.14.4

针对 Dirty Frag 内核提权漏洞的 Wazuh 检测规则集,通过 auditd syscall 行为监控和 SCA 策略在页缓存层面发现传统 FIM 无法感知的本地提权攻击。

Stars: 1 | Forks: 0

# 使用 Wazuh 4.14.4 检测 DIRTY FRAG - CVE-2026-43284 / CVE-2026-43500

[](https://github.com/mym0us3r/DIRTY-FRAG-Detection-with-Wazuh-4.14.4)

[](https://github.com/mym0us3r/DIRTY-FRAG-Detection-with-Wazuh-4.14.4)

[](https://github.com/mym0us3r/DIRTY-FRAG-Detection-with-Wazuh-4.14.4)

[](https://attack.mitre.org/techniques/T1068/)

[](https://github.com/V4bel/dirtyfrag)

[](https://github.com/V4bel/dirtyfrag)

## 什么是 Dirty Frag?

CVE-2026-43284 / CVE-2026-43500 是一个 Linux 内核本地提权(LPE)漏洞,它链接了两个独立的页缓存写入原语,从而从非特权用户账户实现 root 权限。单个编译好的二进制文件即可在所有主流 Linux 发行版上获取 root 权限。无需竞态条件。无需堆喷射。无需内核偏移。

**变体 1 - CVE-2026-43284 (xfrm-ESP):**

```

unshare(CLONE_NEWUSER|CLONE_NEWNET)

-> register XFRM SA via netlink (CAP_NET_ADMIN inside new namespace)

-> vmsplice(ESP header into pipe)

-> splice(target file into pipe)

-> splice(pipe to UDP socket)

-> esp_input() in-place AEAD decrypt writes 4 bytes into page cache

```

**变体 2 - CVE-2026-43500 (RxRPC):**

```

add_key("rxrpc", ...) no privileges required

-> socket(AF_RXRPC=35)

-> RxRPC handshake + forged DATA packet

-> vmsplice(RxRPC wire header into pipe)

-> splice(target file into pipe)

-> splice(pipe to UDP socket)

-> rxkad_verify_packet_1() in-place pcbc(fcrypt) decrypt writes 8 bytes into page cache

```

当 `CLONE_NEWUSER` 被 AppArmor 阻止时(Ubuntu 24.04+ 默认设置),exploit 会自动从 ESP 变体回退到 RxRPC 变体。同一个二进制文件在这两种情况下都能获取 root 权限.

## 官方参考

| 资源 | 链接 |

| --- | --- |

| PoC - dirtyfrag (exp.c) | https://github.com/V4bel/dirtyfrag |

| CVE-2026-43284 | https://github.com/V4bel/dirtyfrag |

| CVE-2026-43500 | https://github.com/V4bel/dirtyfrag |

| 内核修复 - 提交 f4c50a4034e6 | https://github.com/torvalds/linux/commit/f4c50a4034e6 |

| 缓解措施参考 - CloudLinux | https://blog.cloudlinux.com/dirty-frag-mitigation-and-kernel-update |

| 相关 - Copy Fail (CVE-2026-31431) | https://github.com/mym0us3r/COPY-FAIL-Detection-with-Wazuh-4.14.4 |

| MITRE ATT&CK T1068 | https://attack.mitre.org/techniques/T1068/ |

## 为什么 FIM 会失效 - 为什么会有这个仓库

Dirty Frag 直接写入内存中的页缓存。磁盘上的二进制文件从未被修改过。内核从未将受损的页面标记为脏页,因此写入回写(writeback)永远不会运行。在漏洞利用之前和之后,磁盘文件与原始文件在字节级别上完全一致。

```

Traditional FIM approach:

read file from disk -> compute hash -> compare -> no anomaly reported

Dirty Frag reality:

on-disk /usr/bin/su = UNCHANGED

page cache of /usr/bin/su = CONTAINS ROOT SHELL ELF

FIM result = BLIND

```

唯一有效的检测方法是行为分析,即在内核级别进行 syscall 监控。本仓库提供了经过生产验证的 Wazuh 规则,这些规则在 syscall 级别检测两种 exploit 变体,不受内核版本或补丁状态的影响.

## 漏洞利用链

```

ESP variant (CVE-2026-43284):

unshare(CLONE_NEWUSER) privilege boundary bypass via user namespace

-> XFRM SA registration CAP_NET_ADMIN gained inside new netns

-> vmsplice() [!] ESP header planted into pipe

-> splice() [!] /usr/bin/su page cache enters pipe

-> splice() pipe delivered to UDP socket

-> esp_input() decrypt 4 bytes written deterministically into page cache

-> execve(/usr/bin/su) corrupted setuid binary runs shellcode as UID 0

RxRPC variant (CVE-2026-43500):

add_key("rxrpc") session key K planted - no privileges needed

-> socket(AF_RXRPC) rxrpc.ko auto-loaded

-> vmsplice() [!] RxRPC wire header planted into pipe

-> splice() [!] /etc/passwd page cache enters pipe

-> splice() pipe delivered to UDP socket

-> rxkad_verify_packet_1() 8 bytes written deterministically into page cache

-> su - /etc/passwd root entry has empty password field

```

页缓存损坏是这两种变体的核心原语。`vmsplice` 将攻击者控制的协议头植入管道。`splice` 将目标文件的页缓存页面在不进行复制的情况下传送到同一管道中。当内核通过解密路径处理组合缓冲区时,它会将攻击者控制的字节写入目标文件的页缓存中.

## 受影响的系统

### 由 @m0us3r 确认 - Ubuntu 24.04.2 LTS 检测实验室

| 发行版 | 内核 | AppArmor userns | 活跃变体 | 原因 | 状态 |

| --- | --- | --- | --- | --- | --- |

| Wazuh Server - Ubuntu 24.04.2 LTS | 6.8.0-111-generic | 受限的(默认) | RxRPC | AppArmor 阻止了 ESP,默认加载了 rxrpc.ko | 脆弱 |

| Wazuh Beta 5 - Ubuntu 24.04.2 LTS | 6.8.0-111-generic | 受限的(默认) | RxRPC | AppArmor 阻止了 ESP,默认加载了 rxrpc.ko | 脆弱 |

### 由作者确认 (github.com/V4bel/dirtyfrag)

| 发行版 | 内核 | AppArmor userns | 活跃变体 | 原因 |

| --- | --- | --- | --- | --- |

| Ubuntu 24.04.4 | 6.17.0-23-generic | 受限的(默认) | RxRPC | AppArmor 阻止了 ESP + 内核 6.17 中修补了 ESP |

| RHEL 10.1 | 6.12.0-124.49.1.el10_1.x86_64 | 不受限 | ESP + RxRPC | 无命名空间限制,内核早于 ESP 补丁 |

| openSUSE Tumbleweed | 7.0.2-1-default | 不受限 | ESP + RxRPC | 无命名空间限制 |

| CentOS Stream 10 | 6.12.0-224.el10.x86_64 | 不受限 | ESP + RxRPC | 无命名空间限制 |

| AlmaLinux 10 | 6.12.0-124.52.3.el10_1.x86_64 | 不受限 | ESP + RxRPC | 无命名空间限制 |

| Fedora 44 | 6.19.14-300.fc44.x86_64 | 不受限 | ESP + RxRPC | 无命名空间限制 |

自 2017 年以来的所有 Linux 内核均受影响。Ubuntu 24.04+ 上的 AppArmor `unprivileged_userns` 限制阻止了 ESP 变体,但 RxRPC 变体可以完全绕过它.

## 仓库结构

```

DIRTY-FRAG-Detection-with-Wazuh-4.14.4/

|

|- rules/

| '- local_rules.xml # 9 Wazuh detection rules (200000-200008)

|

|- auditd/

| '- cve-dirty-frag.rules # auditd syscall sensor rules (v2 - auid fix)

|

|- sca/

| '- cve-dirty-frag.yml # SCA policy - kernel-version independent

|

'- docs/

|- sca-overview.png # SCA policy score 50% - 3 passed / 3 failed

|- sca-discover.png # Wazuh Discover - SCA check results

'- discover-alerts.png # Wazuh Discover - 52 hits - rules 200002/200005/200006

```

## 检测架构

两个独立的层 - 均不依赖于内核版本或补丁状态。

### 第 1 层 - 行为检测 (auditd + Wazuh)

**关于 uid 与 auid 的重要说明:** ESP 变体的子进程调用 `unshare(CLONE_NEWUSER)` 并在新的用户命名空间内将其自身映射为 `uid=0`。Linux 审计子系统在 SYSCALL 事件中记录特定于命名空间的本地 uid,这意味着 `-F uid!=0` 过滤器无法捕获来自 exploit 子进程的 `vmsplice` 和 `splice` 事件。`auid`(audit uid / login uid,审计 uid / 登录 uid)在登录时设置,并且从不随命名空间重映射而改变。`vmsplice` 和 `splice` 的传感器规则使用 `-F auid>=1000` 来正确捕获真实的登录用户,无论 exploit 在命名空间内执行了什么操作。

**Auditd 传感器规则** (`auditd/cve-dirty-frag.rules`):

```

-a always,exit -F arch=b64 -S vmsplice -F auid>=1000 -F auid!=-1 -k dirty_frag_vmsplice

-a always,exit -F arch=b32 -S vmsplice -F auid>=1000 -F auid!=-1 -k dirty_frag_vmsplice

-a always,exit -F arch=b64 -S splice -F auid>=1000 -F auid!=-1 -k dirty_frag_splice

-a always,exit -F arch=b32 -S splice -F auid>=1000 -F auid!=-1 -k dirty_frag_splice

-a always,exit -F arch=b64 -S unshare -F uid!=0 -k dirty_frag_ns_escape

-a always,exit -F arch=b64 -S add_key -F uid!=0 -k dirty_frag_add_key

-a always,exit -F arch=b64 -S socket -F a0=0x23 -F uid!=0 -k dirty_frag_rxrpc_socket

-w /usr/bin/kmod -p x -k dirty_frag_modload

-a always,exit -F arch=b64 -S execve -F exe=/usr/bin/su -F auid>=1000 -F auid!=-1 -k dirty_frag_execve_su

```

### 第 2 层 - 漏洞攻击面 (SCA 策略)

通过 `sca/cve-dirty-frag.yml` 进行自动化的配置检查。在所有已注册的 agent 上每 12 小时运行一次。无需检查内核版本。

### 规则链架构

| 规则 | 父级 | 信号 | 键 | 深度 | 级别 |

| --- | --- | --- | --- | --- | --- |

| 80700 | decoded_as=auditd | auditd 锚点 (Wazuh 内置) | - | 0 | 0 |

| **200000** | 80700 | vmsplice() - 协议头植入 | dirty_frag_vmsplice | 1 | **10** |

| **200001** | 80700 | splice() - 页缓存植入 | dirty_frag_splice | 1 | **10** |

| **200002** | 80700 | unshare(CLONE_NEWUSER) - ESP 路径 | dirty_frag_ns_escape | 1 | **12** |

| **200003** | 80700 | add_key("rxrpc") - RxRPC 密钥植入 | dirty_frag_add_key | 1 | **8** |

| **200004** | 80700 | socket(AF_RXRPC) - RxRPC 触发器 | dirty_frag_rxrpc_socket | 1 | **10** |

| **200005** | 80700 | kmod/modprobe 执行 | dirty_frag_modload | 1 | **12** |

| **200006** | 80700 | execve /usr/bin/su euid=root | dirty_frag_execve_su | 1 | **6** |

| **200007** | 200001 + if_matched=200000 | 链式 ESP: vmsplice + splice 相同 pid/120s | - | 2 | **15** |

| **200008** | 200001 + if_matched=200004 | 链式 RXRPC: AF_RXRPC + splice 相同 pid/120s | - | 2 | **15** |

## 部署

### 第 1 步 - 安装 auditd

```

# Ubuntu / Debian

apt install auditd audispd-plugins -y

systemctl enable --now auditd

auditctl -s | grep enabled

# RHEL / Amazon Linux

yum install audit -y

systemctl enable --now auditd

# SUSE

zypper install audit -y

systemctl enable --now auditd

```

### 第 2 步 - 部署 auditd 传感器规则

```

cp auditd/cve-dirty-frag.rules /etc/audit/rules.d/

augenrules --load

auditctl -l | grep dirty_frag

```

预期输出(已加载 9 条规则):

```

-a always,exit -F arch=b64 -S vmsplice -F auid>=1000 -F auid!=-1 -F key=dirty_frag_vmsplice

-a always,exit -F arch=b32 -S vmsplice -F auid>=1000 -F auid!=-1 -F key=dirty_frag_vmsplice

-a always,exit -F arch=b64 -S splice -F auid>=1000 -F auid!=-1 -F key=dirty_frag_splice

-a always,exit -F arch=b32 -S splice -F auid>=1000 -F auid!=-1 -F key=dirty_frag_splice

-a always,exit -F arch=b64 -S unshare -F uid!=0 -F key=dirty_frag_ns_escape

-a always,exit -F arch=b64 -S add_key -F uid!=0 -F key=dirty_frag_add_key

-a always,exit -F arch=b64 -S socket -F a0=0x23 -F uid!=0 -F key=dirty_frag_rxrpc_socket

-w /usr/bin/kmod -p x -k dirty_frag_modload

-a always,exit -F arch=b64 -S execve -F exe=/usr/bin/su -F auid>=1000 -F auid!=-1 -F key=dirty_frag_execve_su

```

### 第 3 步 - 部署 Wazuh 检测规则

将 `rules/local_rules.xml` 的内容附加到你现有的 `/var/ossec/etc/rules/local_rules.xml` 中,或者如果你希望按 CVE 组织规则,可以将其作为独立文件部署:

```

# 选项 A - 追加到 local_rules.xml (推荐)

cat rules/local_rules.xml >> /var/ossec/etc/rules/local_rules.xml

# 选项 B - 独立文件

cp rules/local_rules.xml /var/ossec/etc/rules/cve-2026-43284_rules.xml

```

```

# 验证语法 - 必须以退出码 0 退出且无警告

/var/ossec/bin/wazuh-analysisd -t 2>&1 | tail -5

# 重启 manager

systemctl restart wazuh-manager

```

### 第 4 步 - 部署 SCA 策略

```

# 在 Wazuh manager 上 - 通过 shared group 分发到所有 agent

cp sca/cve-dirty-frag.yml /var/ossec/etc/shared/default/

chown root:wazuh /var/ossec/etc/shared/default/cve-dirty-frag.yml

chmod 660 /var/ossec/etc/shared/default/cve-dirty-frag.yml

```

添加到 agent 组配置中 (`/var/ossec/etc/shared/default/agent.conf`):

```

/var/ossec/etc/shared/cve-dirty-frag.yml

```

```

systemctl restart wazuh-manager

```

### 第 5 步 - 配置 ossec.conf localfile

确保 Wazuh agent 能获取 auditd 日志。在每个受监控主机的 `/var/ossec/etc/ossec.conf` 的 `` 内部添加,或者通过 `agent.conf` 进行分发:

```

audit

/var/log/audit/audit.log

```

## 验证

### wazuh-logtest - 所有 9 条规则

```

# SIGNAL 1 - vmsplice (规则 200000)

echo 'type=SYSCALL msg=audit(1778261582.230:1155): arch=c000003e syscall=316 success=yes exit=8 a0=3 a1=7fff00000000 a2=1 a3=0 items=0 ppid=1000 pid=93321 auid=1000 uid=1000 gid=1000 euid=1000 suid=1000 fsuid=1000 egid=1000 sgid=1000 fsgid=1000 tty=pts0 ses=58 comm="exp" exe="/home/kr/exp" subj=unconfined key="dirty_frag_vmsplice"' | /var/ossec/bin/wazuh-logtest 2>&1 | grep -E "rule|level|200"

# SIGNAL 7 - CHAIN ESP (规则 200000 + 200007, 相同 pid)

printf 'type=SYSCALL msg=audit(1777570010.000:200): arch=c000003e syscall=316 success=yes exit=8 a0=3 a1=7fff00000000 a2=1 a3=0 items=0 ppid=1000 pid=55001 auid=1000 uid=1000 gid=1000 euid=1000 suid=1000 fsuid=1000 egid=1000 sgid=1000 fsgid=1000 tty=pts0 ses=58 comm="exp" exe="/home/kr/exp" key="dirty_frag_vmsplice"\ntype=SYSCALL msg=audit(1777570011.000:201): arch=c000003e syscall=275 success=yes exit=4 a0=4 a1=5 a2=6 a3=0 items=0 ppid=1000 pid=55001 auid=1000 uid=1000 gid=1000 euid=1000 suid=1000 fsuid=1000 egid=1000 sgid=1000 fsgid=1000 tty=pts0 ses=58 comm="exp" exe="/home/kr/exp" key="dirty_frag_splice"\n' | /var/ossec/bin/wazuh-logtest 2>&1 | grep -E "rule|level|200"

```

链式测试的预期结果:

```

id: '200000' level: '10' <- vmsplice signal

id: '200007' level: '15' <- CHAIN ESP confirmed - IMMEDIATE INVESTIGATION REQUIRED

```

### 验证 exploit 运行后 auditd 捕获的事件

```

ausearch -k dirty_frag_vmsplice --start today 2>/dev/null | grep "exe=" | head -5

ausearch -k dirty_frag_ns_escape --start today 2>/dev/null | grep "exe=" | head -5

ausearch -k dirty_frag_execve_su --start today 2>/dev/null | grep "EUID=" | head -5

```

### 验证 Wazuh 生成的告警

```

grep -E "200002|200005|200006" /var/ossec/logs/alerts/alerts.log | tail -10

```

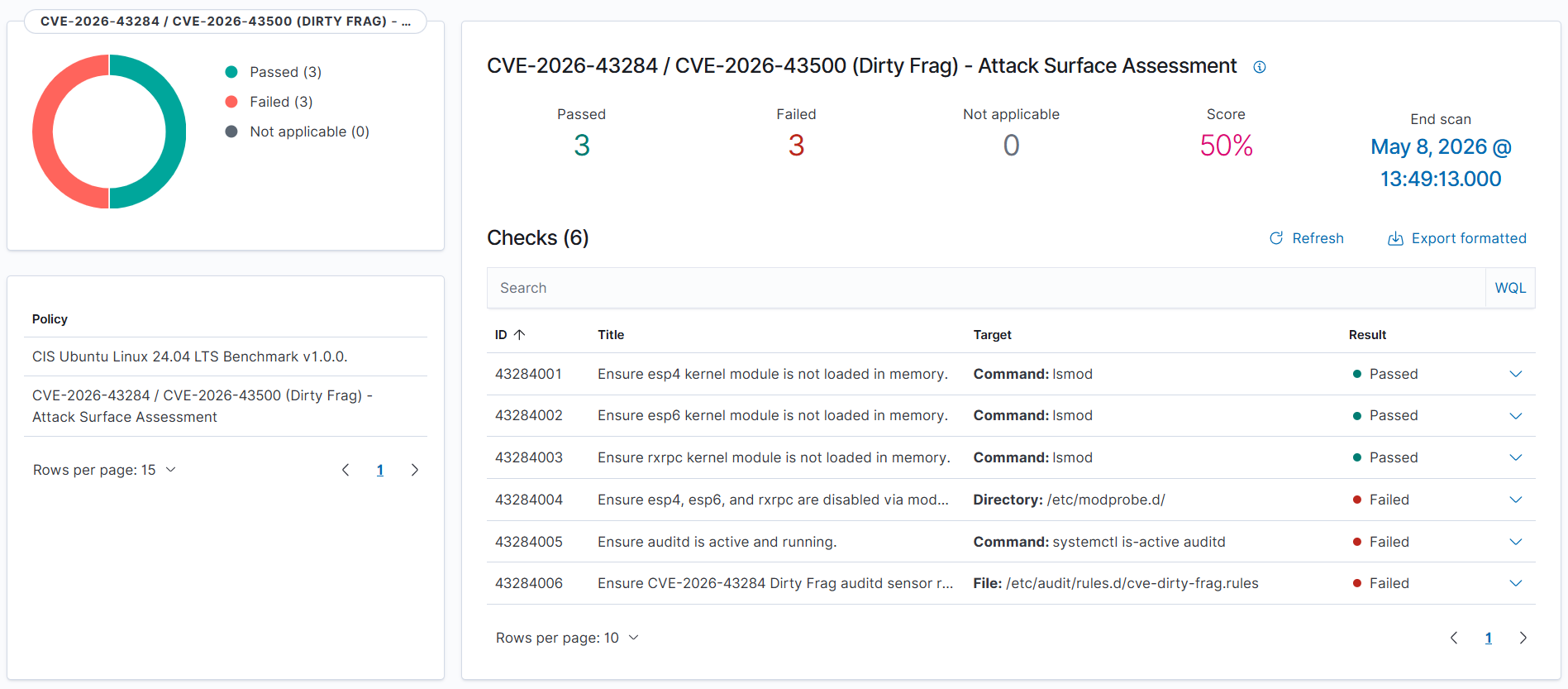

预期的 SCA 得分(未部署传感器或 auditd 的基线系统):**50%**(3 项通过 / 3 项失败).

## 生产环境验证证据

### Exploit 执行 - agent wazuh5beta (Ubuntu 24.04.2 LTS 内核 6.8.0-111-generic)

```

kr@wazuh5beta:~$ ./exp

root@wazuh5beta:~# date ; uname -a ; id ; whoami

Sat May 9 04:59:08 AM UTC 2026

Linux wazuh5beta 6.8.0-111-generic #111-Ubuntu SMP PREEMPT_DYNAMIC Sat Apr 11 23:16:02 UTC 2026 x86_64

uid=0(root) gid=0(root) groups=0(root)

root

```

无特权的用户 `kr` (uid=1000) 执行了 PoC 二进制文件并获得了 root shell (uid=0)。Wazuh 实时捕获并发出告警。

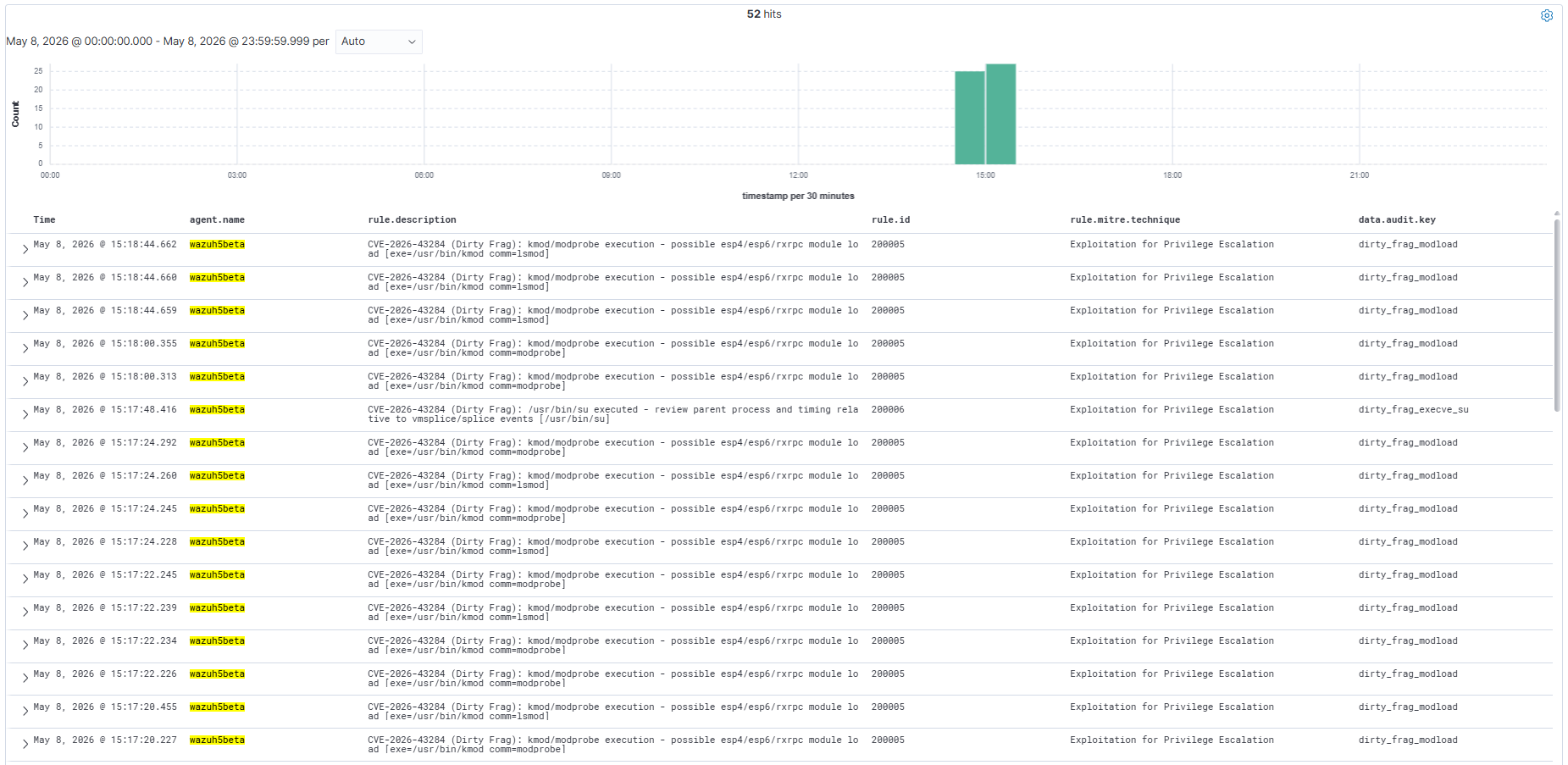

### Wazuh Dashboard Discover - 规则在 agent wazuh5beta 上触发(52 次命中)

[](docs/discover-dirty-frag.png)

| 规则 | 命中次数 | 描述 |

| --- | --- | --- |

| 200002 | 已确认 | unshare(CLONE_NEWUSER) - AppArmor AUDIT - 捕获到了 ESP 尝试 |

| 200005 | 已确认 | kmod/modprobe 执行 - esp4/esp6/rxrpc 模块加载 |

| 200006 | 已确认 | execve /usr/bin/su - uid=kr euid=root - 确认 LPE |

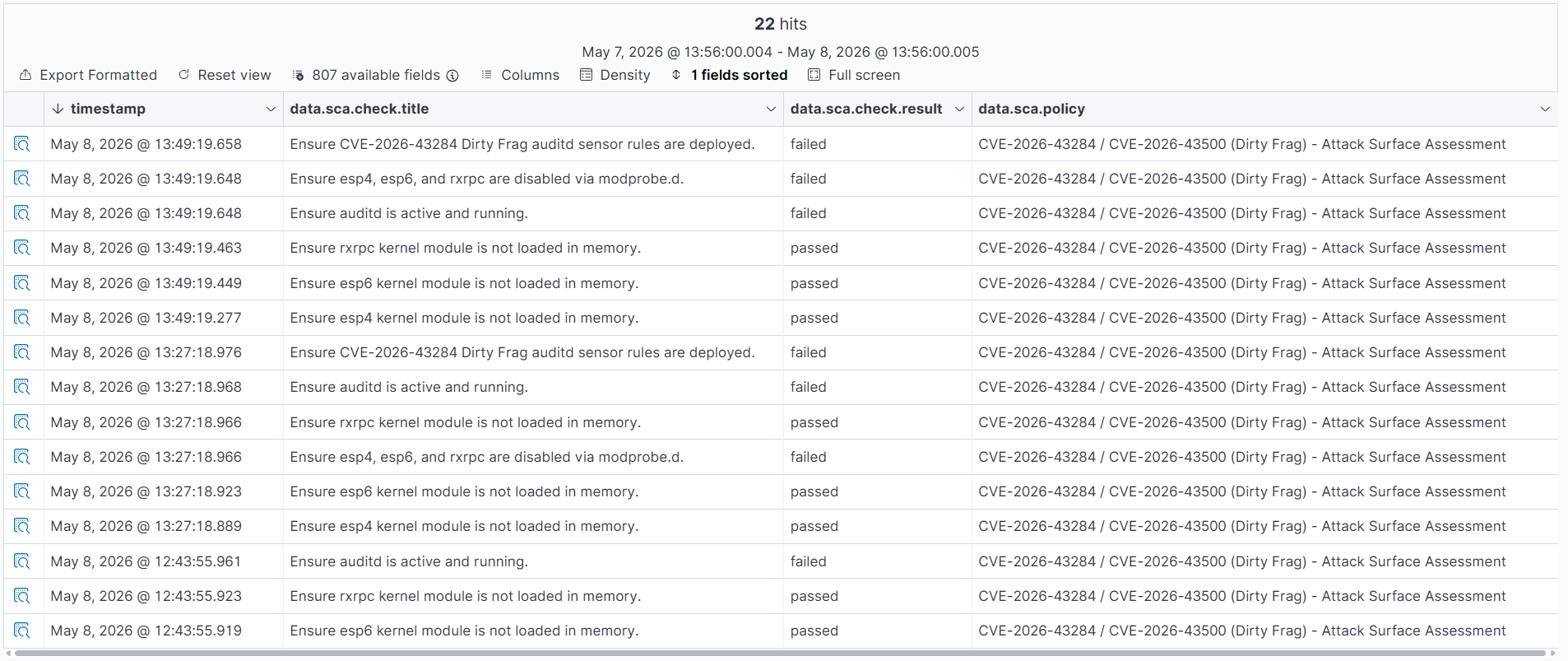

### SCA 策略 - 得分 50%(未部署传感器的基线)

[](docs/SCA.png)

[](docs/SCA-hits.png)

| 检查项 | 标题 | 结果 |

| --- | --- | --- |

| 43284001 | esp4 内核模块未加载 | 通过 |

| 43284002 | esp6 内核模块未加载 | 通过 |

| 43284003 | rxrpc 内核模块未加载 | 通过 |

| 43284004 | esp4/esp6/rxrpc 已通过 modprobe.d 禁用 | 失败 |

| 43284005 | auditd 处于活跃并运行状态 | 失败 |

| 43284006 | CVE-2026-43284 auditd 传感器规则已部署 | 失败 |

`wazuh-analysisdt`:exit 0 - 零警告 - 所有 9 条规则已加载.

## Ubuntu 24.04 注意事项 - AppArmor 与变体回退

Ubuntu 24.04 默认附带 `apparmor_restrict_unprivileged_userns=1`(内核 6.1+)。此设置限制了非特权进程的 `unshare(CLONE_NEWUSER)`,这在一定程度上缓解了 ESP 变体 (CVE-2026-43284)。内核会为该尝试记录一条 AppArmor AUDIT 事件,这正是我们实验室中触发规则 200002 的原因。

当 ESP 路径失败时,exploit 二进制文件会自动回退到 RxRPC 变体 (CVE-2026-43500)。RxRPC 变体不需要 `CLONE_NEWUSER`,从而绕过了此限制。

```

# 检查你的 Ubuntu 系统是否启用了此限制

cat /proc/sys/kernel/apparmor_restrict_unprivileged_userns

# 1 = 受限 (ESP 变体被阻止, RxRPC 仍处于活跃状态)

# 0 = 不受限制 (两种变体均处于活跃状态)

```

规则 200000/200001 (vmsplice/splice) 在以下情况中仍然活跃和相关:

- Ubuntu 22.04 及更早版本

- Debian 11/12

- RHEL 8/9

- 任何设置了 `apparmor_restrict_unprivileged_userns=0` 的内核

完整的 9/9 规则覆盖范围已在 Wazuh 4.14.4 上通过 `wazuh-logtest` 进行了验证.

## 修复措施

### 即时缓解措施(内核补丁更新前)

**对于 RxRPC 变体 (CVE-2026-43500):**

```

echo 'install rxrpc /bin/false' >> /etc/modprobe.d/dirty-frag.conf

rmmod rxrpc 2>/dev/null || true

```

对所有非 AFS 系统安全。不影响 IPsec、kTLS、SSH 或常规网络协议栈。

**对于 ESP 变体 (CVE-2026-43284) - 仅在未使用 IPsec 隧道时:**

```

echo 'install esp4 /bin/false' >> /etc/modprobe.d/dirty-frag.conf

echo 'install esp6 /bin/false' >> /etc/modprobe.d/dirty-frag.conf

rmmod esp4 esp6 2>/dev/null || true

```

### 永久修复

通过你的发行版内核更新应用内核提交 `f4c50a4034e6`。

```

# Ubuntu / Debian

apt update && apt upgrade linux-generic

# RHEL / Amazon Linux

dnf update kernel

# SUSE

zypper update kernel-default

```

## 与 Copy Fail (CVE-2026-31431) 的关系

这两个漏洞都利用了 Linux 内核中相同的 authencesn 解密汇,将攻击者控制的字节写入页缓存。区别在于它们如何到达该汇。

| | Copy Fail (CVE-2026-31431) | Dirty Frag (CVE-2026-43284/43500) |

| --- | --- | --- |

| 触发路径 | AF_ALG socket + splice 通过 algif_aead | vmsplice + splice 通过 esp_input 或 rxkad |

| 所需权限 | 无 | 无 (RxRPC) / 用户命名空间 (ESP) |

| 缓解措施重叠 | 黑名单 algif_aead | 黑名单 rxrpc / esp4 / esp6 |

| 交叉缓解 | algif_aead 黑名单不能阻止 Dirty Frag | rxrpc 黑名单不能阻止 Copy Fail |

| FIM 检测 | 否 | 否 |

| Auditd 键 | copy_fail_* | dirty_frag_* |

| Wazuh 规则 | 199600-199607 | 200000-200008 |

这两个规则集可以安全地共存于同一个 Wazuh 管理器上。Auditd 键的命名空间是独立的,没有规则 ID 冲突.

## 漏洞披露时间线

| 日期 | 事件 |

| --- | --- |

| 2026-04-29 | Copy Fail (CVE-2026-31431) 公开披露 |

| 2026-05-07 | Dirty Frag 由 V4bel 公开披露 - PoC 发布 |

| 2026-05-08 | 检测实验室完成 - Wazuh 4.14.4 规则已验证 |

| 2026-05-08 | 社区交付物发布 |

## SCA 策略摘要

| 检查 ID | 标题 | 风险 |

| --- | --- | --- |

| 43284001 | esp4 内核模块未加载到内存中 | 高 |

| 43284002 | esp6 内核模块未加载到内存中 | 高 |

| 43284003 | rxrpc 内核模块未加载到内存中 | 高 |

| 43284004 | esp4/esp6/rxrpc 已通过 modprobe.d 禁用 | 高 |

| 43284005 | auditd 处于活跃并运行状态 | 高 |

| 43284006 | CVE-2026-43284 Dirty Frag auditd 传感器规则已部署 | 高 |

*检测规则、auditd 传感器配置和 SCA 策略已在 Wazuh 4.14.4、Ubuntu 24.04.2 LTS (内核 6.8.0-111-generic) 上通过验证.*

## 作者

**Kislley Rodrigues (m0us3r)**

Wazuh 大使 | 检测工程 | 蓝队

## 致谢

- **V4bel** 对 CVE-2026-43284 / CVE-2026-43500 的发现、公开披露和 PoC - https://github.com/V4bel/dirtyfrag

- **Wazuh 团队** 提供了开源的 SIEM/XDR 平台和大使计划

- **CloudLinux** 提供了早期的缓解参考 https://blog.cloudlinux.com/dirty-frag-mitigation-and-kernel-update

## Wazuh

本项目是作为 [Wazuh 大使计划](https://wazuh.com/ambassadors-program/?utm_source=ambassadors&utm_medium=referral&utm_campaign=ambassadors+program) 的一部分开发的。

Wazuh 是一个免费的开源安全平台,提供统一的 XDR 和 SIEM 保护。

了解更多请访问 [wazuh.com](https://wazuh.com/?utm_source=ambassadors&utm_medium=referral&utm_campaign=ambassadors+program)。

标签:Cloudflare, CSV导出, CVE-2026-43284, CVE-2026-43500, Dirty Frag, LPE, MITRE ATT&CK, PB级数据处理, RxRPC, Syslog监控, Wazuh, Web报告查看器, XFRM-ESP, 内核漏洞, 安全运维, 本地提权, 系统加固, 网络安全, 隐私保护, 页面缓存写入