BlvckOgre/Blue-Team-SIEM-Incident-Response-and-Threat-Hunting-with-Splunk

GitHub: BlvckOgre/Blue-Team-SIEM-Incident-Response-and-Threat-Hunting-with-Splunk

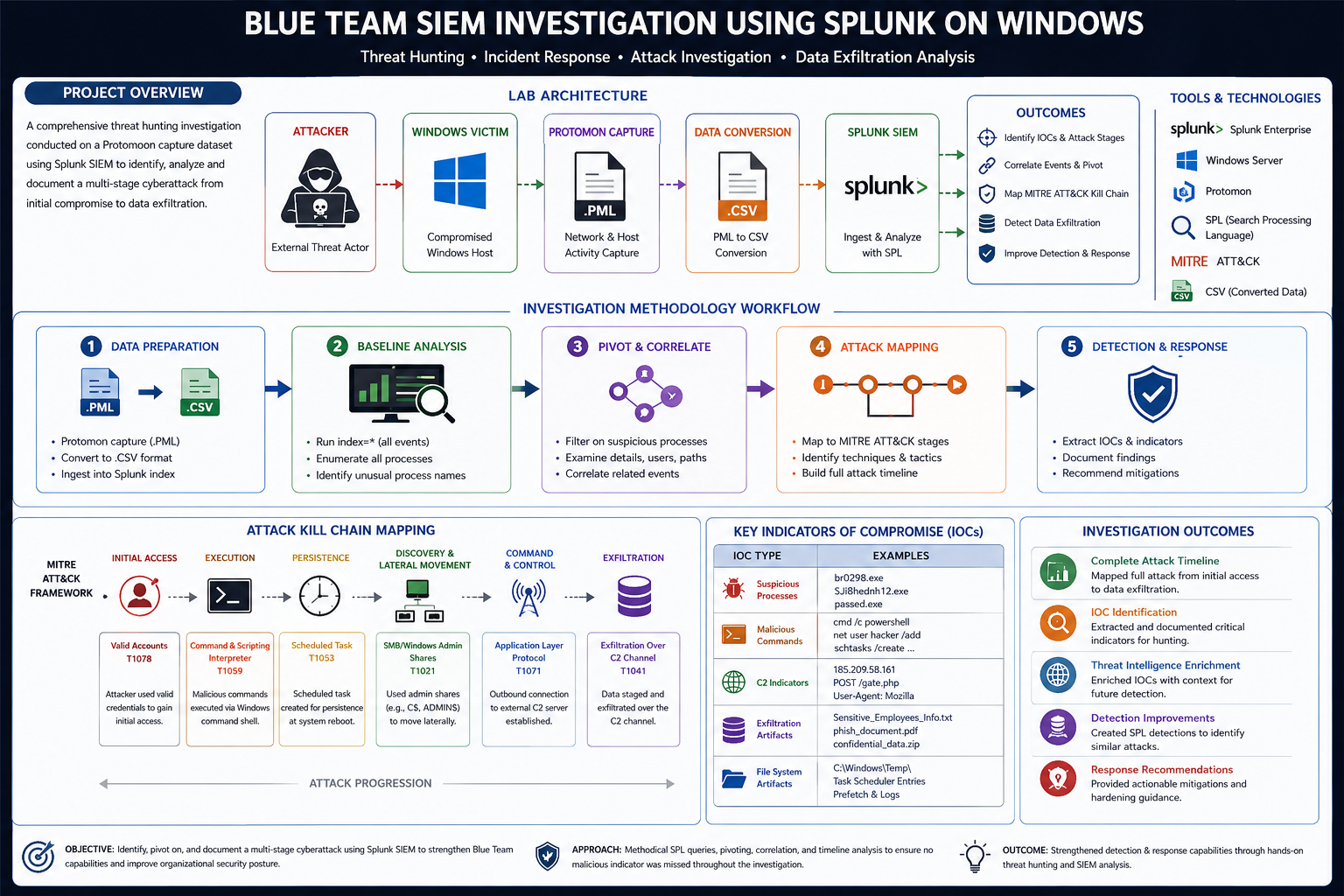

一个基于 Splunk SIEM 的蓝队实战演练项目,完整演示了 Windows 环境下从日志导入、IOC 关联到攻击链映射的事件响应与威胁狩猎全流程。

Stars: 0 | Forks: 0

# 蓝队-SIEM-事件响应与-Splunk-威胁狩猎

## 项目概述

本项目演示了在 Windows 环境下使用 Splunk SIEM 进行的实践型蓝队调查。目标是识别恶意活动,关联失陷指标 (IOC),并记录从初始失陷到数据泄露的完整攻击生命周期。

## 使用工具

- Splunk SIEM

- Windows 数据集

- SPL (Search Processing Language)

- CSV 日志解析

- PowerShell & CMD

## 调查工作流

### 1. 数据准备

- 将 `.pml` 捕获文件转换为 `.csv`

- 将日志导入 Splunk

- 验证索引

### 2. 基线进程分析

- 枚举所有正在运行的进程

- 识别出可疑可执行文件:

- br0298.exe

- SJi8hednh12.exe

- passed.exe

### 3. IOC 关联

- 关联:

- 用户

- 时间戳

- PID

- 路径

- 命令

### 4. 用户追踪

- 将调查转向:

- USERNAME=helpdesk

### 5. 载荷投递

- 识别出 LOLBin 滥用:

- certutil.exe

- 外部 C2:

- 54.237.236.103:443

### 6. 持久化与利用

- Windows Defender 被禁用

- 载荷暂存于:

- C:\Windows\Temp

### 7. 凭据窃取与数据泄露

- 检测到 SAM & SYSTEM 注册表配置单元转储

- 敏感文件被压缩打包至:

- de.zip

## 核心发现

- 利用 certutil.exe 进行 LOLBin 滥用

- Windows Defender 被禁用

- 持续的 C2 通信

- 凭据转储活动

- 数据泄露暂存

## 经验总结

- 实践 SIEM 威胁狩猎

- IOC 关联技术

- SPL 查询编写

- kill chain 映射

- Windows 进程分析

- 应急响应方法论

- 威胁检测与追踪

## 后续步骤

- 集成 Sysmon 日志

- 构建自动化检测

- 探索 Sigma 规则

- 扩展到恶意软件分析

标签:AI合规, Conpot, DAST, IOC关联, LOLBins, OpenCanary, SPL, Windows安全, 嗅探欺骗, 安全运营, 安全防护, 库, 应急响应, 恶意软件分析, 扫描框架, 攻击生命周期, 数字取证, 杀伤链, 权限维持, 网络信息收集, 网络威胁情报, 网络安全, 自动化脚本, 隐私保护