Orjiakor-Chibuike-Emmanuel/phishing-analysis-incident-response

GitHub: Orjiakor-Chibuike-Emmanuel/phishing-analysis-incident-response

一个完整的SOC风格钓鱼邮件调查案例,展示了从IOC提取到恶意URL确认的全流程分析方法论。

Stars: 1 | Forks: 0

# 钓鱼邮件分析与事件响应

**项目概述**

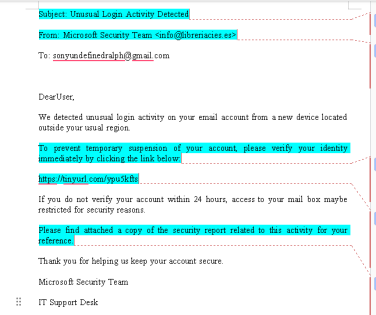

对一封冒充 Microsoft Security Team 的复杂钓鱼邮件进行了完整的 SOC 风格调查。

**使用工具**

- VirusTotal

- MXToolbox (DMARC/SPF 分析)

- WHOIS Lookup

- urlscan.io & TinyURL Preview

**关键发现**

- 发件人域名 `libreriacies.es` 属于一家遭到入侵的合法西班牙书店。

- 未找到 DMARC 记录(电子邮件身份验证机制薄弱)。

- 缩短后的 URL (`tinyurl.com/ypu5kfts`) 因被滥用已被 TinyURL 终止,并被 95 家安全厂商中的 5 家标记为恶意。

**截图**

**展示技能**

- IOC 提取

- 域名信誉分析

- 安全 URL 调查

- 社会工程学识别

**结论**:确认这是一起明显的钓鱼攻击事件,攻击者使用了冒充身份和制造紧迫感的手法。

标签:Ask搜索, DAST, DMARC, ESC8, IOC提取, MXToolbox, PB级数据处理, SPF, URL安全分析, VirusTotal, WHOIS查询, 协议探测, 域名信誉分析, 安全运维, 安全运营中心, 微软安全团队冒充, 恶意软件分析, 搜索语句(dork), 数字取证, 数据展示, 社会工程学, 红队, 网址缩短服务, 网络威胁情报, 网络安全, 网络映射, 自动化脚本, 邮箱安全, 钓鱼邮件分析, 隐私保护