abhinavkishor9/SOC-Phishing-Investigation-and-Alert-Triage

GitHub: abhinavkishor9/SOC-Phishing-Investigation-and-Alert-Triage

一份基于 SIEM 平台的钓鱼事件调查案例文档,展示了从告警分诊到事件定级与响应建议的完整安全运营工作流。

Stars: 0 | Forks: 0

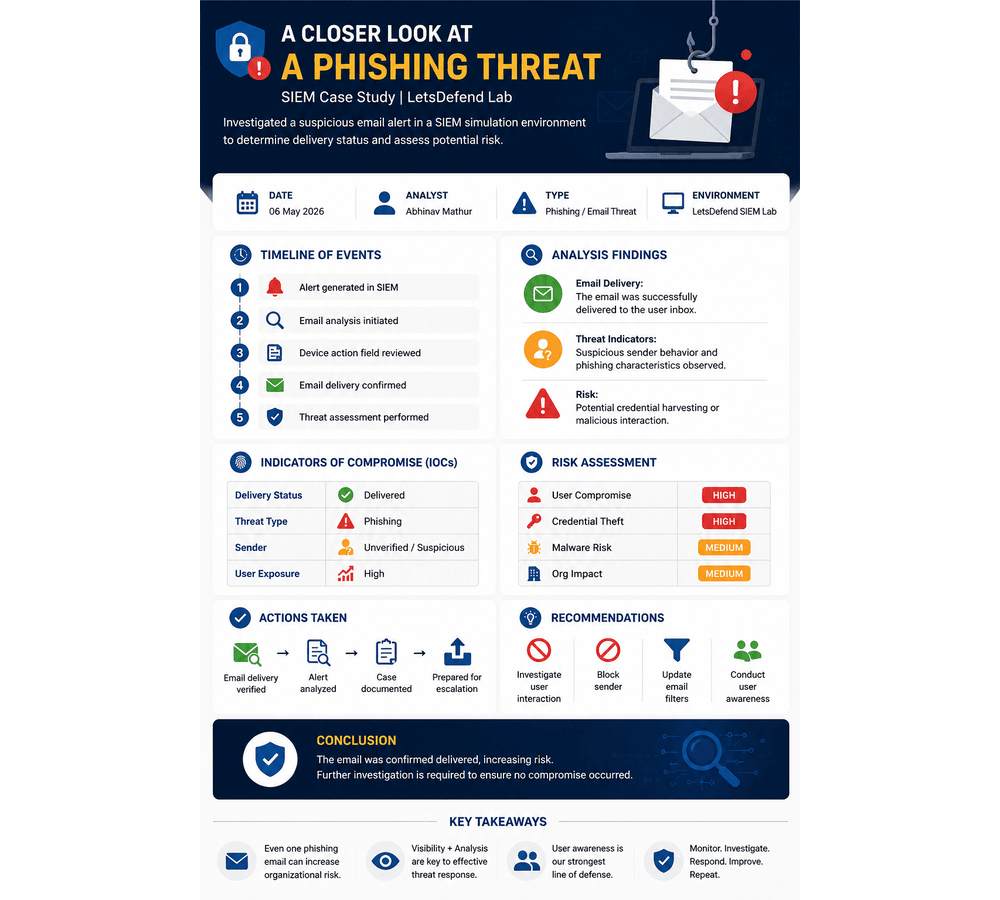

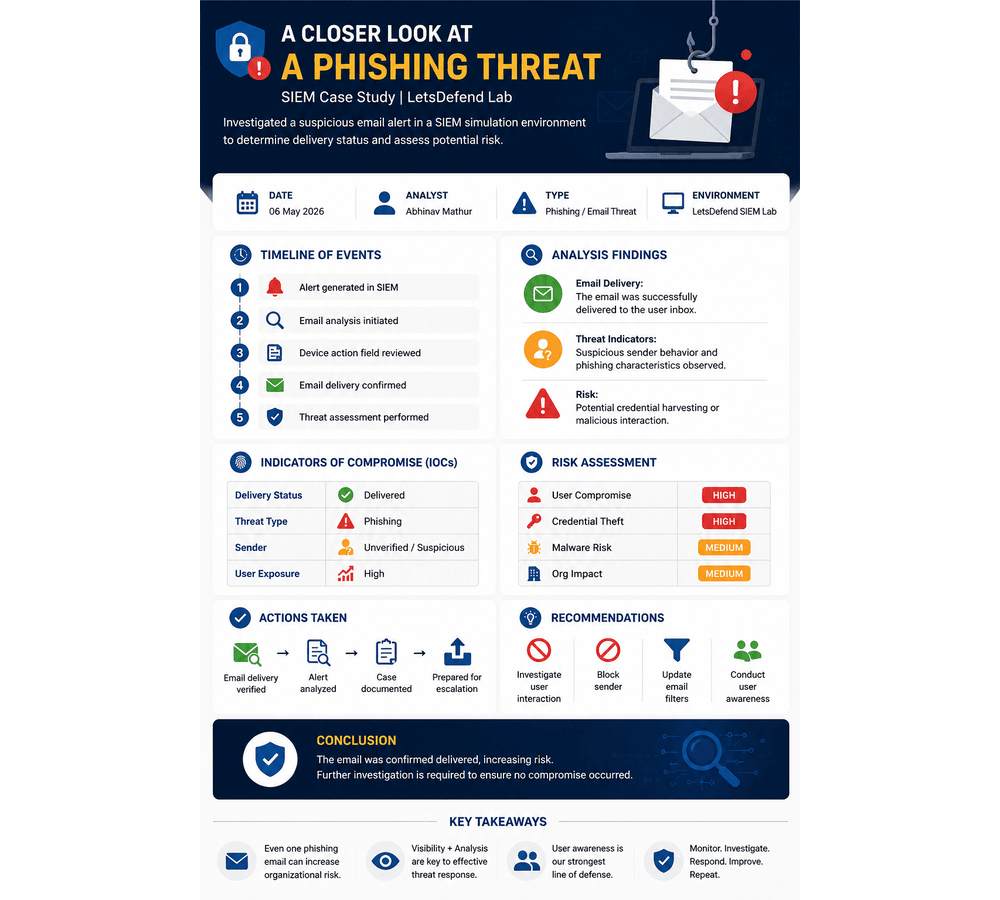

# SOC 案例研究:欺骗性钓鱼攻击调查

## 📌 执行摘要

在 **2026 年 5 月 6 日**,一条 SIEM 告警(规则:SOC282)被触发,提示环境中检测到了一封欺骗性电子邮件。本次调查确认该事件为 **真实告警(True Positive)**,因为一封包含可疑链接的钓鱼电子邮件已成功投递至内部用户的收件箱。

### 📊 事件概况

| 类别 | 详情 |

| :--- | :--- |

| **事件标题** | 钓鱼告警 - 检测到欺骗性邮件|

| **日期** | 2026 年 5 月 6 日 |

| **严重程度** | 中等 |

| **事件 ID (Event ID)** | 257 |

| **状态** | 真实告警 (True Positive) / 已关闭 |

## 🔍 调查概述

### 妥协指标 (IOCs)

* **威胁类型**:在 Email Security 日志中发现的欺骗性钓鱼电子邮件。

* **投递状态**:已成功投递至用户收件箱。

* **主要指标**:在邮件正文中检测到可疑域名和链接。

* **发件人行为**:观察到未经验证的发件人模式和钓鱼特征。

### 技术发现

* **识别出可疑发件人域名**:“Email Security”工具中的初步检测标记了通信中的欺骗性域名和链接。

* **电子邮件绕过了过滤控制**:尽管存在组织安全防护层,该钓鱼尝试仍成功到达了内部用户的收件箱。

* **观察到潜在的凭据窃取指标**:对电子邮件内容的分析揭示了专门与凭据窃取钓鱼尝试相关的标记。

* **通过审查 SIEM 事件确认了用户投递**:对 SIEM 事件 ID (Event ID) 257 和规则 SOC282 的调查证实了该电子邮件已成功投递给收件人。

* **日志关联和时间戳验证**:电子邮件安全日志和投递报告与 2024 年 5 月 13 日上午 09:22 的告警时间戳进行了关联。

* **已执行影响评估**:进行了投递后检查,以确定用户是否与恶意 URL 进行了交互或打开了任何文件。

### 🔍 妥协指标 (IOCs)

| IOC 类型 | 值 |

| :--- | :--- |

| **威胁类型** | 钓鱼攻击 |

| **投递状态** | 已投递 |

| **发件人信誉** | 可疑 |

| **用户暴露程度** | 高 |

### 行动工作流

* **验证**:审查了事件 ID (Event ID) 257 的 SIEM 告警详情,并确认检测规则被正确触发。

* **分析**:验证了电子邮件安全日志和投递报告,以确认成功投递。

* **影响评估**:评估了潜在的用户暴露程度,并检查了是否存在与恶意内容的交互。

* **最终评估**:确认电子邮件已到达收件人,提高了组织的风险状况。

## ⚠️ 风险评估

本次调查确定了与此威胁相关的以下风险级别:

* **用户受损**:高。

* **凭据窃取**:高。

* **恶意软件风险**:中。

* **组织影响**:中。

**根本原因**:一次旨在诱骗收件人与恶意内容进行交互或泄露敏感信息的定向攻击。

## 💡 建议与经验教训

* **立即行动**:封禁已识别的发件人,并更新电子邮件过滤机制,以防止类似投递。

* **用户培训**:实施安全意识培训,帮助用户识别可疑电子邮件和欺骗性链接。

* **流程改进**:确保对已投递的钓鱼电子邮件进行及时调查,以缩小暴露窗口。

## 分析师决策

* **事件需要上报**:案例已准备上报,以确保对潜在的入侵进行更深入的调查。

* **确认成功投递**:调查证实欺骗性电子邮件已到达用户收件箱,显著增加了风险状况。

* **潜在的用户交互风险**:用户受损和凭据窃取的高风险级别使得必须对用户活动进行进一步审查。

* **真实告警 分类**:该事件已正式作为 真实告结案,确认了存在合法威胁绕过了初始安全控制。

📋 审查的日志

* **电子邮件安全日志**:进行分析以识别可疑域名和链接的检测。

* **投递报告**:进行审查以确认电子邮件已成功投递至用户收件箱。

* **SIEM 事件日志**:评估了事件 ID (Event ID) 257,以验证规则触发和告警详情。

* **用户活动日志**:进行了检查以确定是否存在与恶意文件或 URL 的任何交互。

## 📂 仓库内容

**本项目被组织成特定的分支,以分离调查阶段和收集的证据类型**:

* **main**:着陆页,包含执行摘要、技术 README.md 和威胁信息图。

* **iocs**:专门用于技术威胁情报的仓库。包含提取的妥协指标,包括在分流期间识别的恶意 URL、可疑发件人域名和 IP 地址。

* **screenshots**:包含来自 SIEM (Security Information and Event Management) 平台的可视化证据,包括事件 ID (Event ID) 257 和规则 SOC282 的日志条目。

* **final-report**:存放正式的事件调查 PDF 文件,提供了完整的深入分析、根本原因文档和长期的修复策略。

标签:AMSI绕过, ATT&CK框架, EDR, IOC, Object Callbacks, SOC案例, 事件ID 257, 事件调查, 威胁分析, 威胁检测, 子域枚举, 安全事件响应, 安全告警分析, 安全运营, 安全运营中心, 安全防御绕过, 恶意链接, 扫描框架, 案例研究, 横向移动防御, 溯源分析, 真阳性, 网络安全, 网络映射, 网络钓鱼, 脆弱性评估, 自动化侦查工具, 邮件安全, 隐私保护