manojprakashj/wazuh-custom-rules

GitHub: manojprakashj/wazuh-custom-rules

面向企业 Active Directory 环境的 Wazuh 自定义检测规则集合,专注于识别 BloodHound 等进攻性工具和传统枚举技术。

Stars: 0 | Forks: 0

# Wazuh 自定义规则集合

针对 Wazuh 的自定义检测规则,重点关注:

- Active Directory 攻击

- 红队活动

- 威胁狩猎

- 检测工程

- Windows 攻防

本仓库包含生产就绪的 XML 规则,用于在企业 Windows 环境中检测进攻性安全工具、对手技术和可疑行为。

# 当前规则集

## SharpHound / BloodHound 检测规则

检测覆盖范围:

- SharpHound 二进制文件执行

- BloodHound PowerShell cmdlets

- LDAP 枚举

- CollectionMethods 标志

- AD JSON 文件生成

- 从收集的数据创建 ZIP 存档

### 覆盖的技术

| 技术 | MITRE ATT&CK |

|---|---|

| 账户发现 | T1033 |

| PowerShell 执行 | T1059 |

| 归档收集的数据 | T1560 |

| 伪装 / 文件创建 | T1036 |

| 账户枚举 | T1087 |

## 空会话枚举检测

检测:

- 匿名或低权限认证 RPC 枚举

- SAMR 枚举尝试

- LSARPC 枚举

- 针对 Domain Controllers 的 SRVSVC 枚举

适用于检测:

- 传统枚举技术

- SMB 侦察

- 初始 AD 发现活动

# 要求

推荐环境:

- Wazuh Manager 4.x+

- 终端已安装 Sysmon

- 已启用 Windows 事件收集

- Active Directory 环境

推荐的 Sysmon 配置:

- SwiftOnSecurity Sysmon Config

- Olaf Hartong Sysmon Modular

# 安装

将 XML 规则复制到:

```

/var/ossec/etc/rules/

```

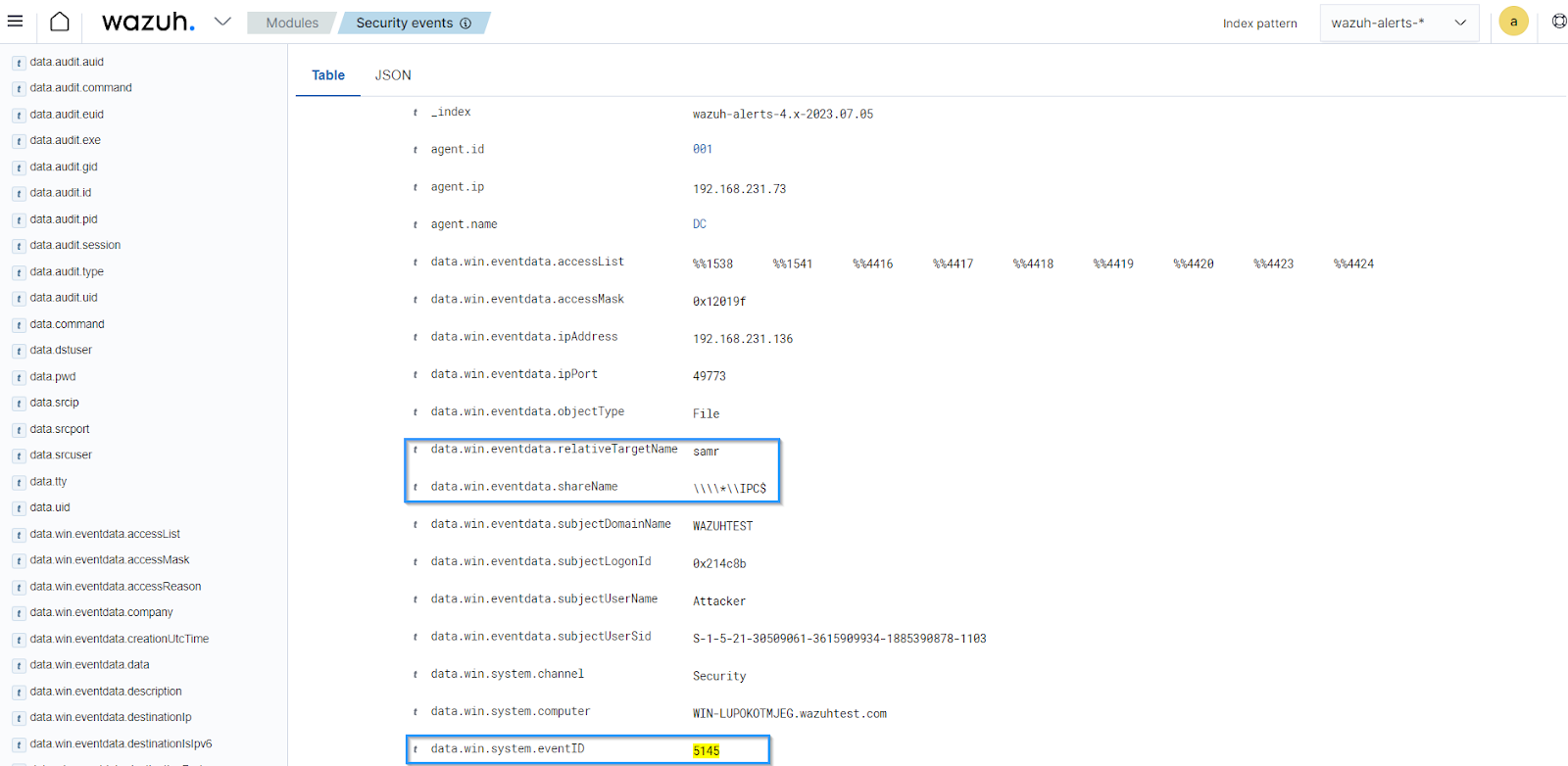

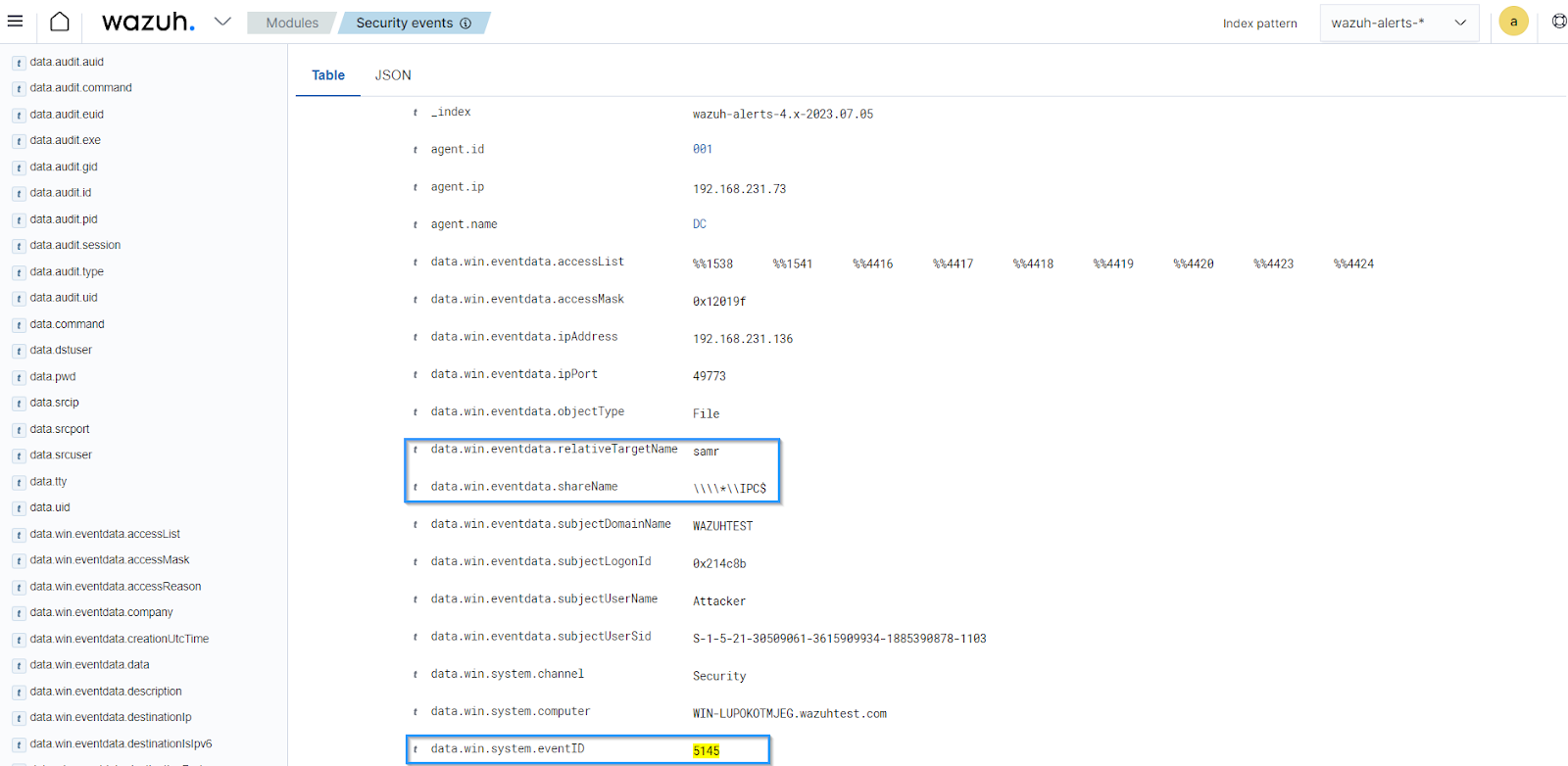

# 示例:通过 IPC$ 共享使用 SAMR 进行可疑 AD 枚举活动的检测遥测。

标签:Active Directory, BloodHound, Conpot, DNS 解析, LDAP枚举, PFX证书, Plaso, SharpHound, Sysmon, Wazuh, Windows安全, XML规则, 后渗透检测, 攻击检测, 无会话枚举, 红队活动, 网络安全, 防御对抗, 隐私保护