javidhuseynov/SOC-Detection-Engineering-Lab

GitHub: javidhuseynov/SOC-Detection-Engineering-Lab

基于 Splunk 的 SOC 检测工程实验室,通过模拟多种攻击场景演示集中式日志收集、SIEM 检测规则开发和事件关联分析的完整工作流。

Stars: 0 | Forks: 0

# SOC 检测工程实验室

## 概述

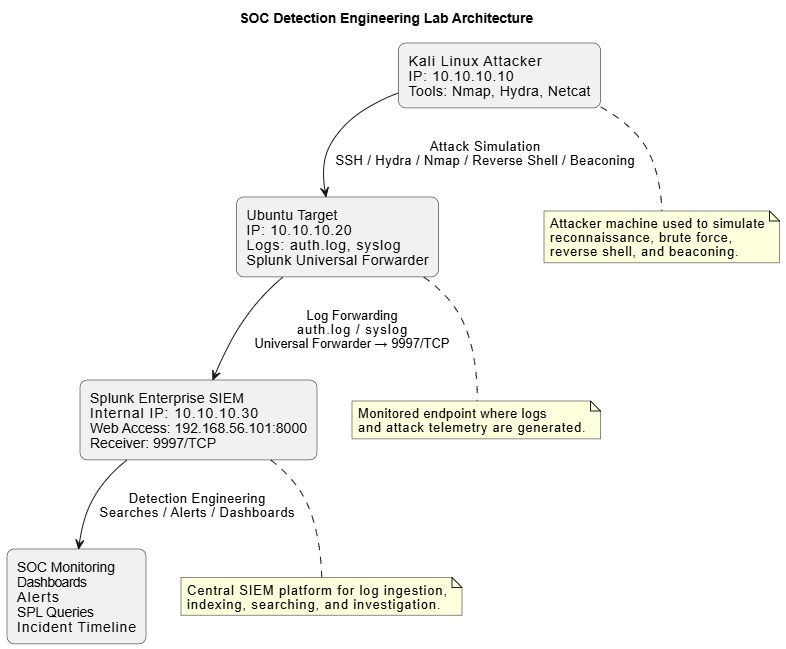

本项目演示了如何使用 Splunk Enterprise、Ubuntu Linux、Kali Linux 和 VirtualBox 构建一个小型 SOC 检测工程实验室。

该实验室针对受监控的 Linux 目标系统模拟了多种攻击场景,并演示了如何利用集中式日志收集、SIEM 检测、仪表板和事件关联来识别 SOC 环境中的可疑活动。

本项目侧重于以下实用的检测工程概念:

- 集中式日志收集

- Linux 日志监控

- 攻击模拟

- SPL 查询开发

- 仪表板创建

- 告警生成

- 事件关联

- SOC 调查工作流

# 实验室架构

## 环境配置

### 虚拟机

| 机器 | 角色 | IP 地址 |

|---|---|---|

| Kali Linux | 攻击机 | 10.10.10.10 |

| Ubuntu Target | 受监控的 Linux 端点 | 10.10.10.20 |

| Splunk Enterprise SIEM | 集中式日志收集与检测 | 10.10.10.30 |

## 使用的技术

- Splunk Enterprise

- Splunk Universal Forwarder

- Ubuntu Linux

- Kali Linux

- VirtualBox

- Nmap

- Hydra

- Netcat

- iptables

- Linux syslog/auth.log 监控

## 模拟攻击场景

该实验室包含以下攻击技术的模拟与检测:

- SSH 失败登录尝试

- SSH 暴力破解攻击

- Nmap 侦察扫描

- Sudo 活动监控

- 反向 Shell 连接

- 信标 / 命令与控制 (C2) 模拟

## 检测工程

为以下内容创建了自定义 SPL 检测:

- 失败的 SSH 身份验证尝试

- 主要 SSH 攻击源识别

- Sudo 命令监控

- 端口扫描检测

- SSH 暴力破解检测

- 反向 Shell 检测

- 信标 / 出站连接监控

- 关联的 SOC 攻击时间线分析

项目中使用的所有 SPL 查询可在以下位置找到:

```

spl_queries/

```

## 仪表板与监控

在 Splunk Enterprise 内部开发了一个集中的 Linux SOC 监控仪表板,用于提供以下方面的可见性:

- 攻击遥测数据

- 身份验证失败

- 侦察活动

- 权限提升尝试

- 出站连接

- 反向 Shell 活动

- 信标行为

- 关联的攻击时间线

## 项目结构

```

SOC-Detection-Engineering-Lab/

│

├── configs/

├── diagrams/

├── report/

├── screenshots/

├── spl_queries/

└── README.md

```

## 完整技术报告

项目的完整技术演示包含在报告文件夹中。

报告包含:

- 完整的实现细节

- VM 设置

- 网络配置

- Splunk 安装

- Universal Forwarder 配置

- 攻击模拟

- 检测工程工作流

- 截图

- 仪表板

- SPL 查询

- 故障排除步骤

- 调查工作流

报告位置:

```

report/SOC_Detection_Engineering_Report.pdf

```

## 展示的技能

- SIEM 部署与管理

- Linux 日志分析

- 检测工程

- SPL 查询开发

- 安全监控

- 攻击模拟

- 事件关联

- 仪表板创建

- 事件调查工作流

- 对齐 MITRE ATT&CK 的检测概念

## 作者

Javid Huseynov

标签:AMSI绕过, Auth.log, CTI, FOFA, Hydra, iptables, Linux监控, Netcat, Nmap, SOC调查, Splunk Enterprise, SPL查询, SSH暴力破解, Syslog, VirtualBox, 事件关联, 代理支持, 仪表盘, 反弹Shell, 告警, 命令与控制, 威胁检测, 安全事件管理, 安全运营中心, 实验室, 插件系统, 攻击模拟, 数据统计, 端口扫描, 端点监控, 网络安全, 网络映射, 虚拟驱动器, 隐私保护, 集中日志管理, 驱动签名利用