amoamisgatas/Phishing-Incident-Response-Playbooks

GitHub: amoamisgatas/Phishing-Incident-Response-Playbooks

面向 SOC 团队的钓鱼邮件事件响应标准化操作手册,覆盖从检测分诊到遏制恢复的完整工作流程。

Stars: 0 | Forks: 0

# 钓鱼事件响应手册

## 目标

本手册为安全运营中心 (SOC) 环境中处理钓鱼邮件事件提供了一套结构化的事件响应工作流。

其目标是在报告可疑钓鱼邮件时,标准化调查、遏制、升级和恢复流程。

## 场景

一名用户报告收到一封可疑邮件,该邮件要求通过登录链接进行凭证验证。

潜在风险包括:

- 凭证窃取

- 恶意软件投递

- 未授权访问

- 商业电子邮件入侵

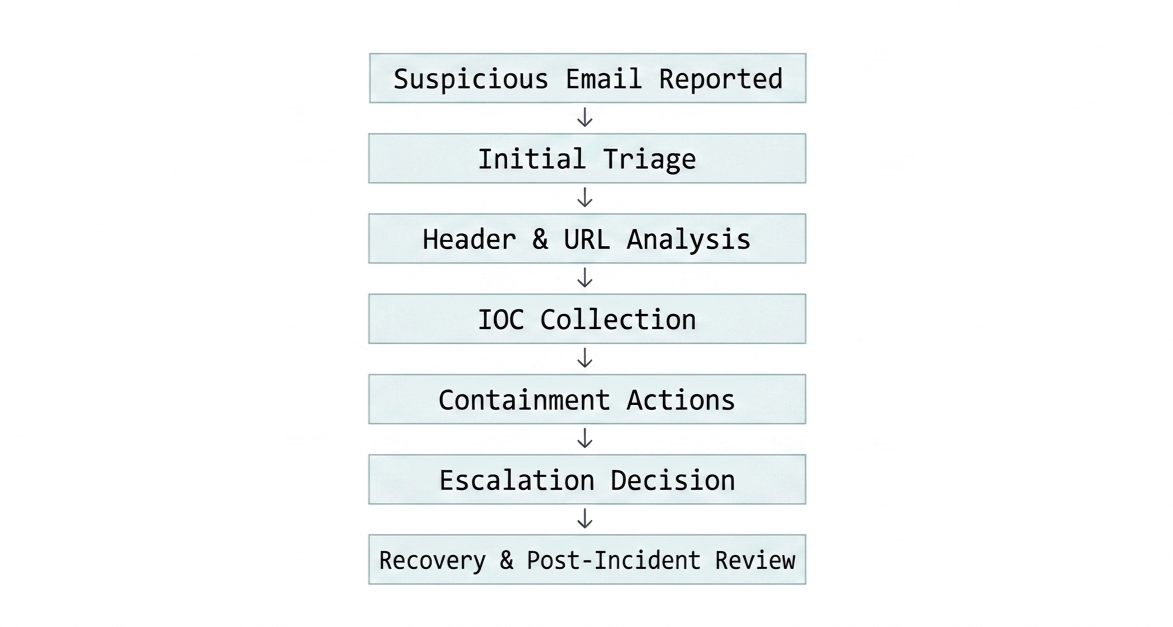

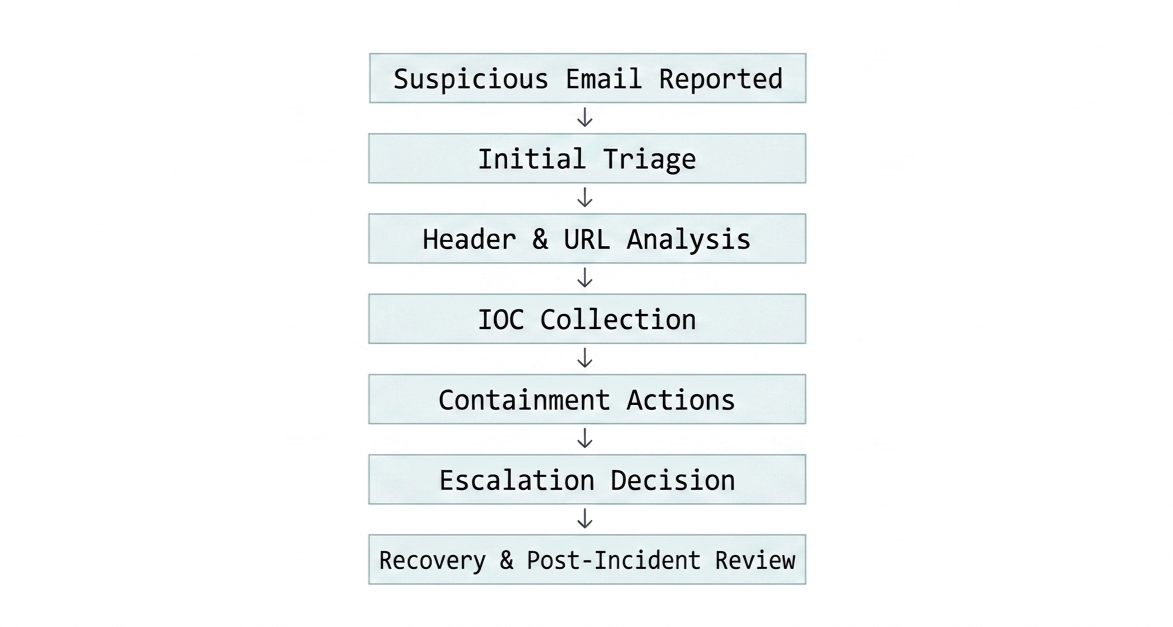

## 事件工作流

## 检测与初步分诊

### 钓鱼指标

- 可疑的发件人域名

- 紧急或令人恐慌的措辞

- 收集凭证的链接

- 意外的附件

- 拼写错误的域名或域名仿冒

### 初步问题

- 用户是否点击了链接?

- 是否下载或打开了附件?

- 是否提交了凭证?

- 是否启用了 MFA?

## 调查步骤

### 1. 电子邮件头分析

检查以下内容:

- Return-Path

- SPF

- DKIM

- DMARC

- Received 头

- 发件人 IP 地址

关键指标:

- SPF 验证失败

- DKIM 验证失败

- 发件人域名不匹配

- 可疑的转发路径

### 2. URL 分析

分析电子邮件中包含的所有 URL。

检查:

- 可疑域名

- URL 重定向

- URL 缩短服务

- 域名仿冒

工具:

- VirusTotal

- URLScan

- WHOIS 查询

### 3. 附件分析

如果存在附件,请检查:

- 文件类型

- 文件哈希

- 宏的存在

- 可执行内容

检查:

- .exe

- .zip

- .js

- Office 宏

建议操作:

- 哈希信誉查询

- 沙箱分析

### 4. IOC 收集

收集所有相关的失陷指标:

- 发件人电子邮件地址

- 发件人 IP

- 域名

- URL

- 文件哈希

## 待审查日志

审查以下日志:

### 电子邮件安全日志

- 电子邮件网关日志

- 邮件服务器日志

### 网络日志

- DNS 日志

- 代理日志

- 防火墙日志

### 终端日志

- EDR 日志

- 进程创建日志

- PowerShell 日志

### 身份验证日志

- 登录失败

- 登录成功

- MFA 事件

关键检查项:

- 指向恶意域名的 DNS 请求

- 指向可疑 URL 的代理连接

- 新的可疑进程执行

- 异常的身份验证尝试

## 遏制措施

如果确认存在恶意活动:

- 封锁恶意发件人

- 封锁恶意域名

- 在代理/防火墙处封锁 URL

- 隔离受影响的终端

- 重置受损的凭证

- 撤销活动的会话

## 根除与恢复

恢复操作:

- 从所有邮箱中删除恶意电子邮件

- 删除恶意文件

- 如需要,重装终端系统

- 验证系统健康状况

- 在修复后重新启用用户访问权限

## 升级标准

如果发生以下情况,请升级至 Tier 2 / 事件响应团队:

- 已提交凭证

- 恶意软件已成功执行

- 多名用户收到了该邮件

- 特权账户成为目标

- 怀疑发生数据窃取

## 严重性分类

### 低

- 收到邮件但未进行交互

### 中

- 点击了链接或打开了附件

### 高

- 已提交凭证或执行了恶意软件

## 经验教训

事件发生后的改进措施:

- 改进钓鱼防范意识培训

- 强化电子邮件过滤规则

- 封锁新发现的 IOC

- 审查 MFA 强制执行策略

## 结论

本手册展示了一套与 SOC 运营相符的结构化钓鱼事件响应工作流。

它涵盖了与钓鱼相关事件的分诊、调查、遏制、升级、恢复以及经验教训。

## 检测与初步分诊

### 钓鱼指标

- 可疑的发件人域名

- 紧急或令人恐慌的措辞

- 收集凭证的链接

- 意外的附件

- 拼写错误的域名或域名仿冒

### 初步问题

- 用户是否点击了链接?

- 是否下载或打开了附件?

- 是否提交了凭证?

- 是否启用了 MFA?

## 调查步骤

### 1. 电子邮件头分析

检查以下内容:

- Return-Path

- SPF

- DKIM

- DMARC

- Received 头

- 发件人 IP 地址

关键指标:

- SPF 验证失败

- DKIM 验证失败

- 发件人域名不匹配

- 可疑的转发路径

### 2. URL 分析

分析电子邮件中包含的所有 URL。

检查:

- 可疑域名

- URL 重定向

- URL 缩短服务

- 域名仿冒

工具:

- VirusTotal

- URLScan

- WHOIS 查询

### 3. 附件分析

如果存在附件,请检查:

- 文件类型

- 文件哈希

- 宏的存在

- 可执行内容

检查:

- .exe

- .zip

- .js

- Office 宏

建议操作:

- 哈希信誉查询

- 沙箱分析

### 4. IOC 收集

收集所有相关的失陷指标:

- 发件人电子邮件地址

- 发件人 IP

- 域名

- URL

- 文件哈希

## 待审查日志

审查以下日志:

### 电子邮件安全日志

- 电子邮件网关日志

- 邮件服务器日志

### 网络日志

- DNS 日志

- 代理日志

- 防火墙日志

### 终端日志

- EDR 日志

- 进程创建日志

- PowerShell 日志

### 身份验证日志

- 登录失败

- 登录成功

- MFA 事件

关键检查项:

- 指向恶意域名的 DNS 请求

- 指向可疑 URL 的代理连接

- 新的可疑进程执行

- 异常的身份验证尝试

## 遏制措施

如果确认存在恶意活动:

- 封锁恶意发件人

- 封锁恶意域名

- 在代理/防火墙处封锁 URL

- 隔离受影响的终端

- 重置受损的凭证

- 撤销活动的会话

## 根除与恢复

恢复操作:

- 从所有邮箱中删除恶意电子邮件

- 删除恶意文件

- 如需要,重装终端系统

- 验证系统健康状况

- 在修复后重新启用用户访问权限

## 升级标准

如果发生以下情况,请升级至 Tier 2 / 事件响应团队:

- 已提交凭证

- 恶意软件已成功执行

- 多名用户收到了该邮件

- 特权账户成为目标

- 怀疑发生数据窃取

## 严重性分类

### 低

- 收到邮件但未进行交互

### 中

- 点击了链接或打开了附件

### 高

- 已提交凭证或执行了恶意软件

## 经验教训

事件发生后的改进措施:

- 改进钓鱼防范意识培训

- 强化电子邮件过滤规则

- 封锁新发现的 IOC

- 审查 MFA 强制执行策略

## 结论

本手册展示了一套与 SOC 运营相符的结构化钓鱼事件响应工作流。

它涵盖了与钓鱼相关事件的分诊、调查、遏制、升级、恢复以及经验教训。

## 检测与初步分诊

### 钓鱼指标

- 可疑的发件人域名

- 紧急或令人恐慌的措辞

- 收集凭证的链接

- 意外的附件

- 拼写错误的域名或域名仿冒

### 初步问题

- 用户是否点击了链接?

- 是否下载或打开了附件?

- 是否提交了凭证?

- 是否启用了 MFA?

## 调查步骤

### 1. 电子邮件头分析

检查以下内容:

- Return-Path

- SPF

- DKIM

- DMARC

- Received 头

- 发件人 IP 地址

关键指标:

- SPF 验证失败

- DKIM 验证失败

- 发件人域名不匹配

- 可疑的转发路径

### 2. URL 分析

分析电子邮件中包含的所有 URL。

检查:

- 可疑域名

- URL 重定向

- URL 缩短服务

- 域名仿冒

工具:

- VirusTotal

- URLScan

- WHOIS 查询

### 3. 附件分析

如果存在附件,请检查:

- 文件类型

- 文件哈希

- 宏的存在

- 可执行内容

检查:

- .exe

- .zip

- .js

- Office 宏

建议操作:

- 哈希信誉查询

- 沙箱分析

### 4. IOC 收集

收集所有相关的失陷指标:

- 发件人电子邮件地址

- 发件人 IP

- 域名

- URL

- 文件哈希

## 待审查日志

审查以下日志:

### 电子邮件安全日志

- 电子邮件网关日志

- 邮件服务器日志

### 网络日志

- DNS 日志

- 代理日志

- 防火墙日志

### 终端日志

- EDR 日志

- 进程创建日志

- PowerShell 日志

### 身份验证日志

- 登录失败

- 登录成功

- MFA 事件

关键检查项:

- 指向恶意域名的 DNS 请求

- 指向可疑 URL 的代理连接

- 新的可疑进程执行

- 异常的身份验证尝试

## 遏制措施

如果确认存在恶意活动:

- 封锁恶意发件人

- 封锁恶意域名

- 在代理/防火墙处封锁 URL

- 隔离受影响的终端

- 重置受损的凭证

- 撤销活动的会话

## 根除与恢复

恢复操作:

- 从所有邮箱中删除恶意电子邮件

- 删除恶意文件

- 如需要,重装终端系统

- 验证系统健康状况

- 在修复后重新启用用户访问权限

## 升级标准

如果发生以下情况,请升级至 Tier 2 / 事件响应团队:

- 已提交凭证

- 恶意软件已成功执行

- 多名用户收到了该邮件

- 特权账户成为目标

- 怀疑发生数据窃取

## 严重性分类

### 低

- 收到邮件但未进行交互

### 中

- 点击了链接或打开了附件

### 高

- 已提交凭证或执行了恶意软件

## 经验教训

事件发生后的改进措施:

- 改进钓鱼防范意识培训

- 强化电子邮件过滤规则

- 封锁新发现的 IOC

- 审查 MFA 强制执行策略

## 结论

本手册展示了一套与 SOC 运营相符的结构化钓鱼事件响应工作流。

它涵盖了与钓鱼相关事件的分诊、调查、遏制、升级、恢复以及经验教训。

## 检测与初步分诊

### 钓鱼指标

- 可疑的发件人域名

- 紧急或令人恐慌的措辞

- 收集凭证的链接

- 意外的附件

- 拼写错误的域名或域名仿冒

### 初步问题

- 用户是否点击了链接?

- 是否下载或打开了附件?

- 是否提交了凭证?

- 是否启用了 MFA?

## 调查步骤

### 1. 电子邮件头分析

检查以下内容:

- Return-Path

- SPF

- DKIM

- DMARC

- Received 头

- 发件人 IP 地址

关键指标:

- SPF 验证失败

- DKIM 验证失败

- 发件人域名不匹配

- 可疑的转发路径

### 2. URL 分析

分析电子邮件中包含的所有 URL。

检查:

- 可疑域名

- URL 重定向

- URL 缩短服务

- 域名仿冒

工具:

- VirusTotal

- URLScan

- WHOIS 查询

### 3. 附件分析

如果存在附件,请检查:

- 文件类型

- 文件哈希

- 宏的存在

- 可执行内容

检查:

- .exe

- .zip

- .js

- Office 宏

建议操作:

- 哈希信誉查询

- 沙箱分析

### 4. IOC 收集

收集所有相关的失陷指标:

- 发件人电子邮件地址

- 发件人 IP

- 域名

- URL

- 文件哈希

## 待审查日志

审查以下日志:

### 电子邮件安全日志

- 电子邮件网关日志

- 邮件服务器日志

### 网络日志

- DNS 日志

- 代理日志

- 防火墙日志

### 终端日志

- EDR 日志

- 进程创建日志

- PowerShell 日志

### 身份验证日志

- 登录失败

- 登录成功

- MFA 事件

关键检查项:

- 指向恶意域名的 DNS 请求

- 指向可疑 URL 的代理连接

- 新的可疑进程执行

- 异常的身份验证尝试

## 遏制措施

如果确认存在恶意活动:

- 封锁恶意发件人

- 封锁恶意域名

- 在代理/防火墙处封锁 URL

- 隔离受影响的终端

- 重置受损的凭证

- 撤销活动的会话

## 根除与恢复

恢复操作:

- 从所有邮箱中删除恶意电子邮件

- 删除恶意文件

- 如需要,重装终端系统

- 验证系统健康状况

- 在修复后重新启用用户访问权限

## 升级标准

如果发生以下情况,请升级至 Tier 2 / 事件响应团队:

- 已提交凭证

- 恶意软件已成功执行

- 多名用户收到了该邮件

- 特权账户成为目标

- 怀疑发生数据窃取

## 严重性分类

### 低

- 收到邮件但未进行交互

### 中

- 点击了链接或打开了附件

### 高

- 已提交凭证或执行了恶意软件

## 经验教训

事件发生后的改进措施:

- 改进钓鱼防范意识培训

- 强化电子邮件过滤规则

- 封锁新发现的 IOC

- 审查 MFA 强制执行策略

## 结论

本手册展示了一套与 SOC 运营相符的结构化钓鱼事件响应工作流。

它涵盖了与钓鱼相关事件的分诊、调查、遏制、升级、恢复以及经验教训。标签:DKIM, DMARC, IOCs, Object Callbacks, SOC分析师, SPF, URL分析, 事件响应流程, 企业安全, 凭证收集, 初始访问, 威胁情报, 安全事件管理, 安全运营, 安全运营中心, 应急响应手册, 开发者工具, 恶意软件, 扫描框架, 搜索语句(dork), 沙箱分析, 网络安全, 网络映射, 网络资产管理, 网络钓鱼, 邮件头分析, 邮件安全, 钓鱼事件响应, 防御加固, 防钓鱼, 附件分析, 隐私保护