WiLL75G/soc-day09-incident-response-playbook

GitHub: WiLL75G/soc-day09-incident-response-playbook

一套基于 NIST SP 800-61 七步框架和 MITRE ATT&CK 映射的 SOC Tier 1 事件响应 Playbook 文档,覆盖暴力破解、钓鱼邮件和恶意软件三类常见安全事件的标准化响应流程。

Stars: 2 | Forks: 0

# 第 09 天 – SOC Tier 1 事件报告:事件响应 Playbook 开发

## 事件摘要

- **事件类型:** 事件响应 Playbook 开发与标准化

- **严重程度:** 高(生产级 SOC 文档)

- **检测方法:** 不适用(主动 IR 能力建设)

- **使用工具:** NIST SP 800-61 IR 框架、MITRE ATT&CK Framework v14、Markdown 文档

- **状态:** 完成(3 个 Playbook 可用,已映射 9 个 ATT&CK 技术)

## 执行摘要

本次调查交付了三个生产级的事件响应 Playbook,涵盖了 SOC Tier 1 分析师最常见的事件类型:暴力破解攻击、钓鱼邮件和恶意软件检测。每个 Playbook 均基于 NIST SP 800-61 7 步 IR 框架构建,并完全映射到 MITRE ATT&CK 技术。

交付物提供了一套标准化、可重复的响应方法,确保分析师在压力下做出一致的决策,支持证据保留,并使响应行动与对手战术保持一致,以持续改进检测能力。

## 受影响系统

- **范围:** SOC Tier 1 操作规程

- **框架基础:** NIST SP 800-61 事件处理指南

- **威胁情报来源:** MITRE ATT&CK Enterprise Matrix v14

- **覆盖范围:**

- 3 个事件类别(暴力破解、钓鱼、恶意软件)

- 9 个 MITRE ATT&CK 技术

- 每个 Playbook 包含完整的 7 步 IR 生命周期

## 调查方法

### 1. IR 框架审查

- 审查了 NIST SP 800-61 事件处理指南

- 建立了以 7 步 IR 生命周期为基础的 Playbook

- 统一了与行业标准 SOC 词汇一致的术语

### SOC 观察:

- 标准化框架确保分析师响应的一致性

- NIST SP 800-61 是公认的 IR 行业基线

- 框架对齐支持审计、合规和交接工作流

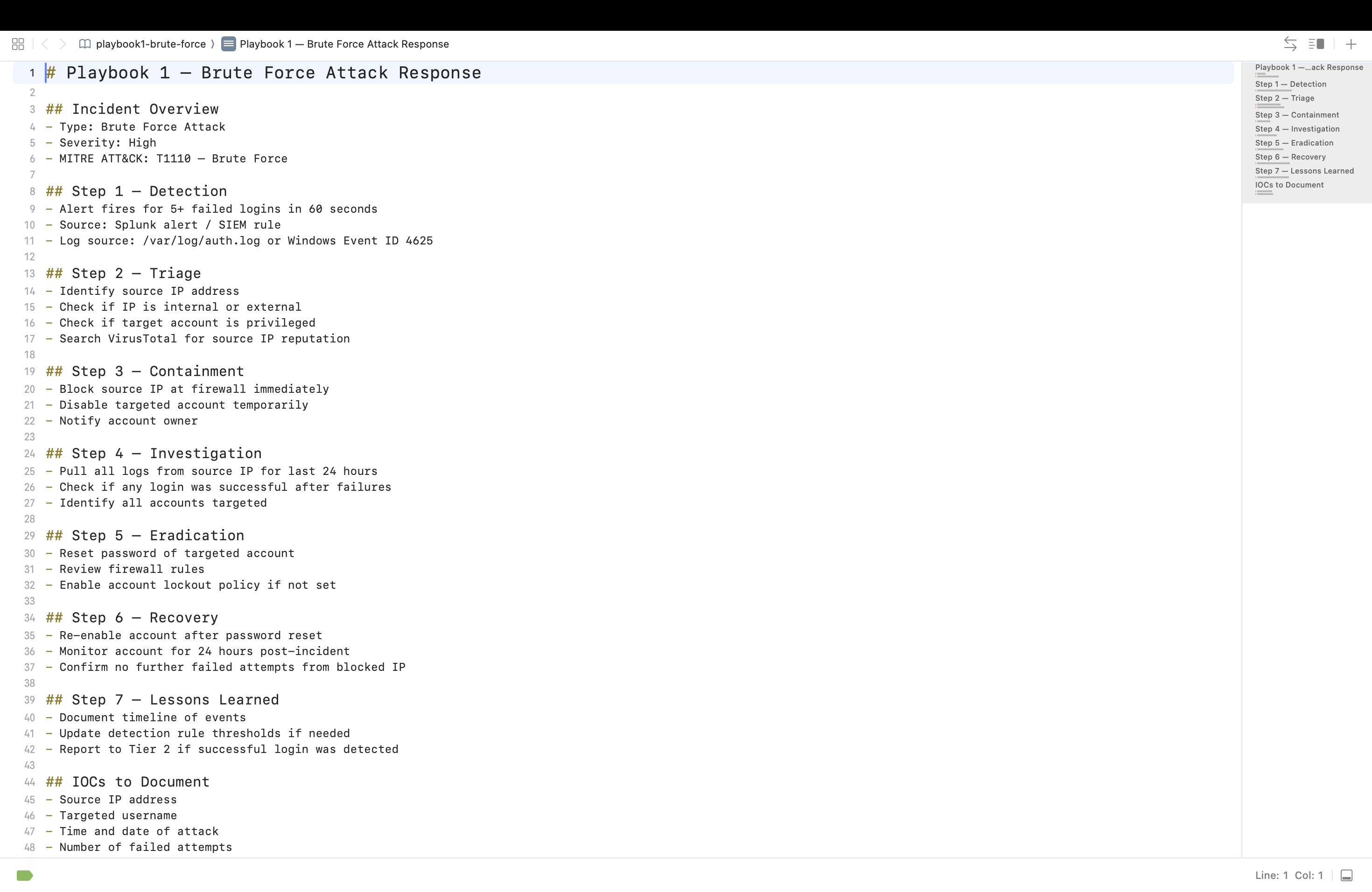

### 2. Playbook 1 — 暴力破解攻击

- **严重程度:** 高

- **MITRE 技术:** T1110 Brute Force

- **触发条件:** 60 秒内来自单一来源的 5 次以上登录失败

**7 步响应:**

1. **检测** — 针对 failed authentication 阈值的 SIEM 警报

2. **分诊** — 验证源 IP、目标账户范围、时间窗口

3. **遏制** — 在防火墙处封锁源 IP,禁用目标账户

4. **调查** — 审查身份验证日志,查找来自相同来源的成功登录

5. **根除** — 重置受损凭证,撤销活动会话

6. **恢复** — 在强制执行 MFA 的情况下重新启用账户

7. **经验教训** — 调整锁定阈值,记录攻击者 IP 用于威胁情报

### SOC 观察:

- 暴力破解 Playbook 必须区分失败的登录和随后的成功登录

- 会话撤销至关重要,仅重置凭证不足以使活动会话失效

- 源 IP 情报可丰富未来的检测规则

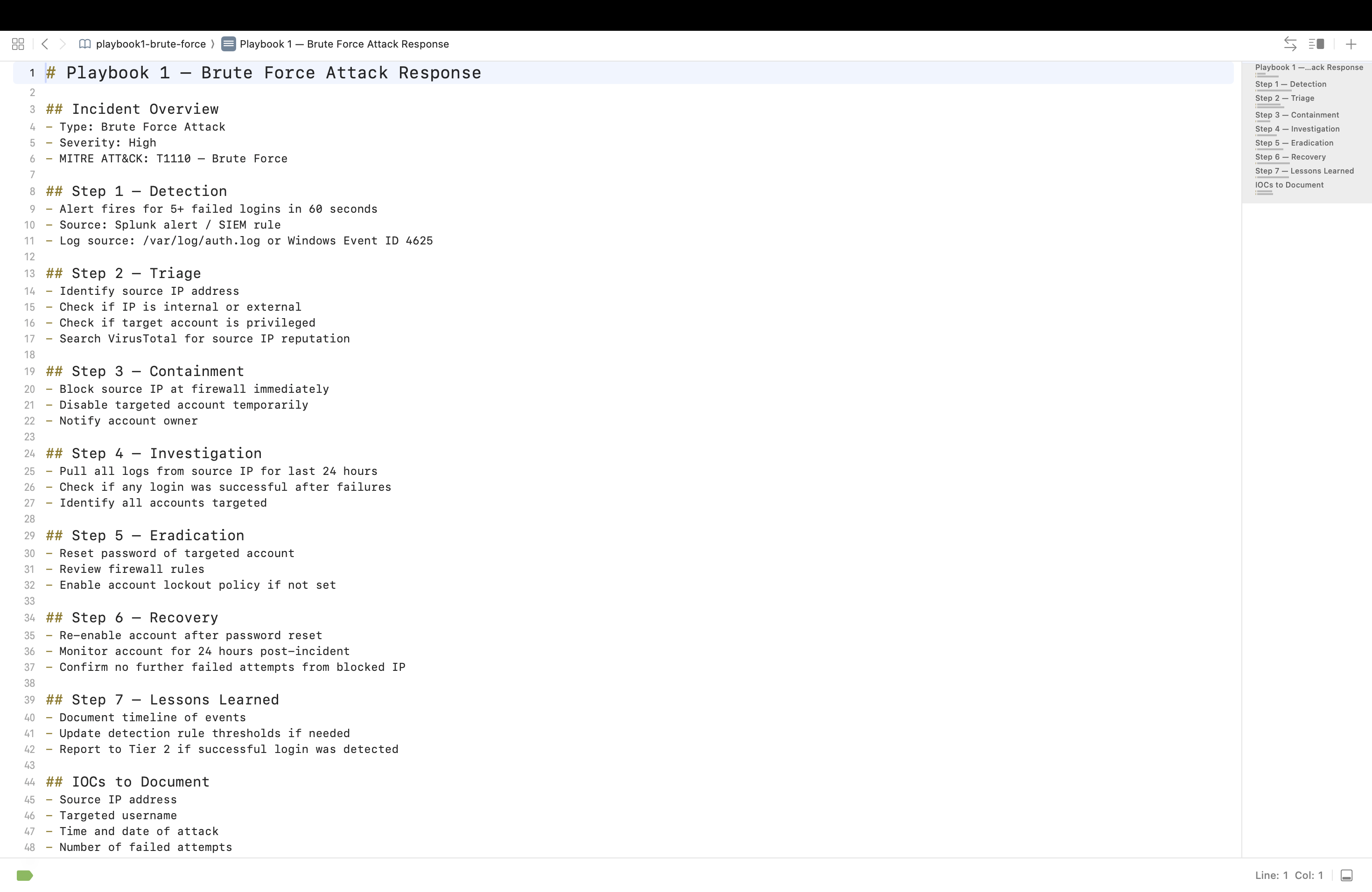

### 3. Playbook 2 — 钓鱼邮件

- **严重程度:** 高

- **MITRE 技术:** T1566 Phishing

- **触发条件:** 用户报告或邮件网关警报

**7 步响应:**

1. **检测** — 用户报告的邮件或网关标记的消息

2. **分诊** — 分析发件人、邮件头、链接和附件

3. **遏制** — 从所有邮箱中撤回邮件,在网关处阻止发件人域名

4. **调查** — 识别收件人、点击率、凭证提交事件

5. **根除** — 为点击链接的用户重置凭证,隔离受影响的端点

6. **恢复** — 验证后恢复端点访问,启用 MFA

7. **经验教训** — 用户安全意识培训、网关规则调优、IOC 共享

### SOC 观察:

- 钓鱼响应需要邮件系统的批量操作能力(例如 Microsoft 365 邮件追踪 + 软删除)

- 点击遥测数据决定了升级范围

- 窃取凭证的钓鱼攻击需要立即重置密码,而不仅仅是清除邮件

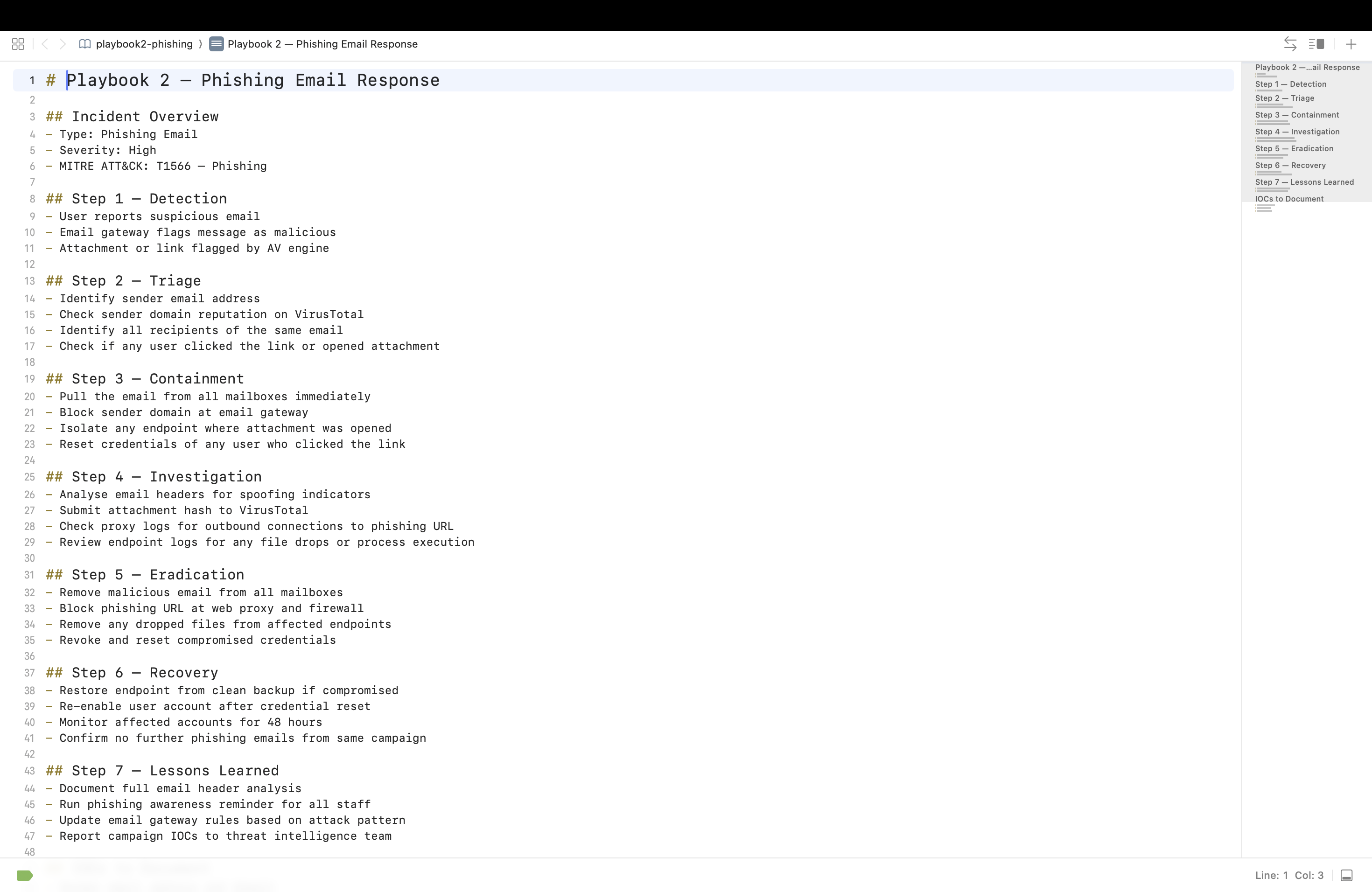

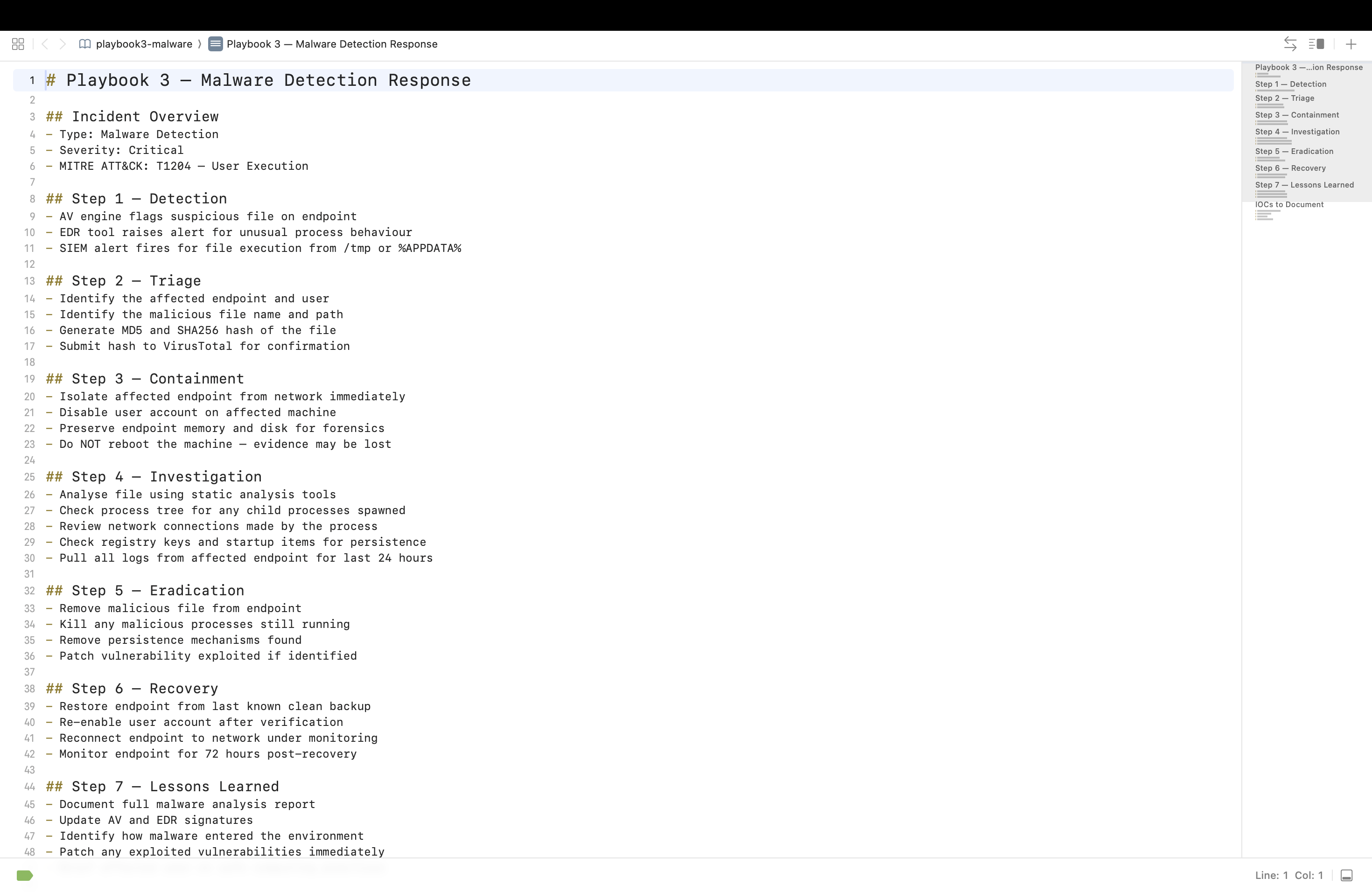

### 4. Playbook 3 — 恶意软件检测

- **严重程度:** 严重

- **MITRE 技术:** T1204 User Execution

- **触发条件:** AV / EDR 关于可疑文件或进程的警报

**7 步响应:**

1. **检测** — AV 或 EDR 关于可疑文件、哈希或行为的警报

2. **分诊** — 验证警报,捕获文件哈希,识别受影响端点

3. **遏制** — 立即对端点进行网络隔离

4. **调查** — 将哈希提交到 VirusTotal / Hybrid Analysis,识别持久化机制,映射横向移动

5. **根除** — 移除恶意软件,清除持久化遗留物(CRON、注册表、服务)

6. **恢复** — 从干净备份还原端点,在重新连接前验证完整性

7. **经验教训** — 更新检测规则,共享 IOC,完善端点加固

### SOC 观察:

- 证据保留必须在修复之前进行——优先提取哈希、内存捕获和磁盘映像

- 对于已确认的恶意软件,网络隔离是强制性的

- 从备份还原是唯一完全可信的恢复途径

### 5. MITRE ATT&CK 映射构建

- 将每个 Playbook 映射到相应的 ATT&CK 战术和技术

- 构建交叉引用表,将事件与对手行为联系起来

- 根据 MITRE ATT&CK Enterprise Matrix v14 验证覆盖范围

### SOC 观察:

- ATT&CK 映射将响应过程转化为基于威胁的防御

- 每项技术都映射到特定的检测规则——空白会立即显现

- 映射使得随着对手 TTPs 的演进能够持续改进

### 6. Playbook 验证与审查

- 根据 NIST 7 步框架的完整性审查了所有三个 Playbook

- 验证了每个事件类型的 MITRE ATT&CK 覆盖范围

- 确认了 IOC 捕获、证据保留和升级路径

### SOC 观察:

- 在部署之前,必须针对实际事件场景对 Playbook 进行审查

- 每个阶段都必须生成可记录的工件,以用于审计和交接

- Playbook 是活文档——季度审查是行业惯例

## 各 Playbook 的失陷指标

| Playbook | IOC 类别 | 示例 |

|-----------------|---------------------------|---------------------------------------------------------|

| 暴力破解 | 网络 IOC | 源 IP、地理位置、ASN |

| 暴力破解 | 身份验证 IOC | 登录失败事件 ID、目标用户名、时间窗口 |

| 钓鱼 | 电子邮件 IOC | 发件人域名、主题行、邮件哈希、URL |

| 钓鱼 | 行为 IOC | 点击事件、凭证提交、附件哈希 |

| 恶意软件 | 文件 IOC | MD5/SHA256 哈希、文件名、文件路径 |

| 恶意软件 | 网络 IOC | C2 域名、IP、心跳间隔 |

| 恶意软件 | 主机 IOC | 持久化注册表键、计划任务、服务 |

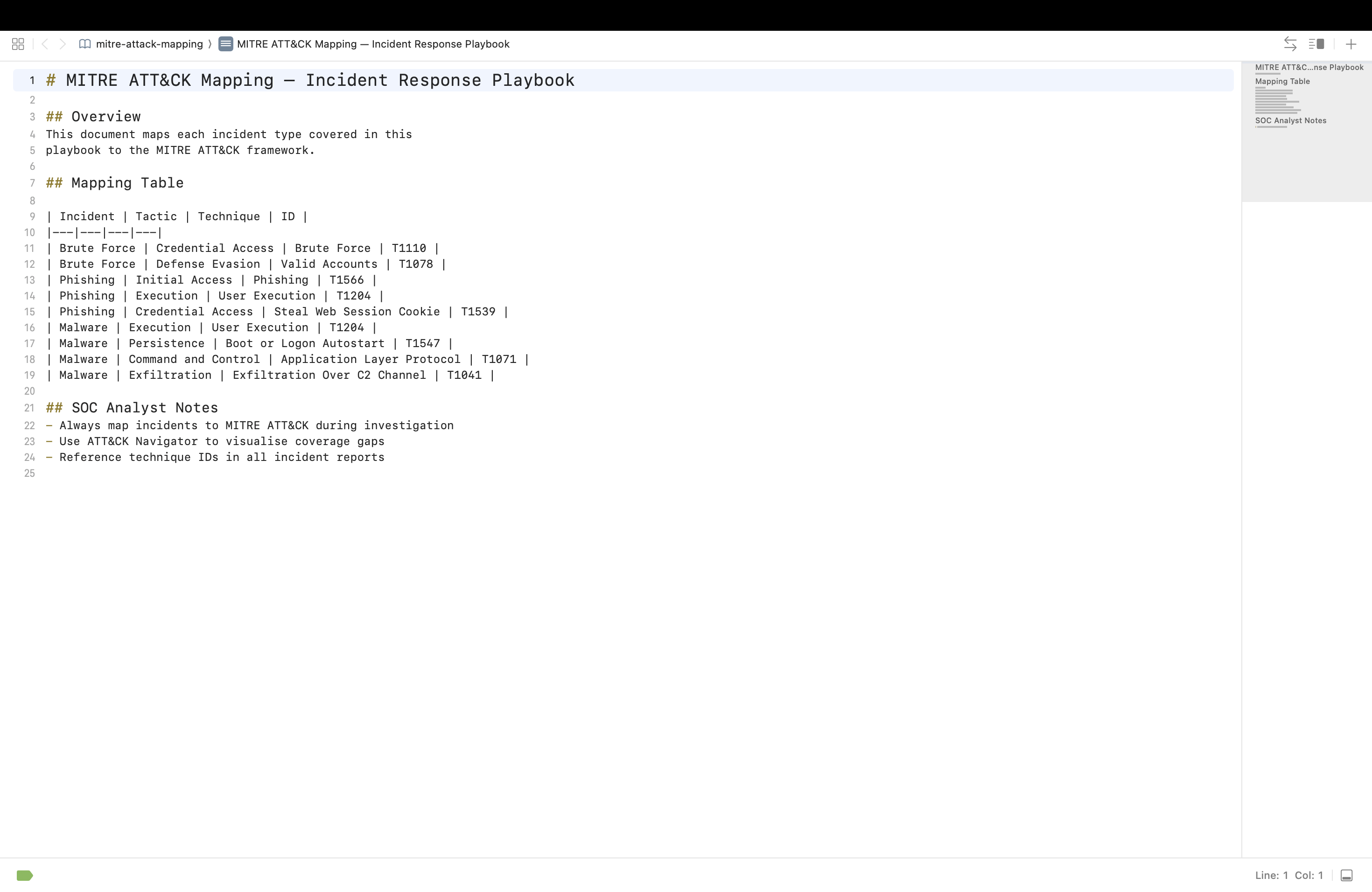

## MITRE ATT&CK 映射

| 事件 | 战术 | 技术 | ID |

|---------------|-----------------------|------------------------------------|--------|

| 暴力破解 | 凭证访问 | Brute Force | T1110 |

| 暴力破解 | 防御规避 | Valid Accounts | T1078 |

| 钓鱼 | 初始访问 | Phishing | T1566 |

| 钓鱼 | 执行 | User Execution | T1204 |

| 钓鱼 | 凭证访问 | Steal Web Session Cookie | T1539 |

| 恶意软件 | 执行 | User Execution | T1204 |

| 恶意软件 | 持久化 | Boot or Logon Autostart Execution | T1547 |

| 恶意软件 | 命令与控制 | Application Layer Protocol | T1071 |

| 恶意软件 | 数据窃取 | Exfiltration Over C2 Channel | T1041 |

## IR 方法论 — 7 步框架

| 步骤 | 阶段 | 目的 |

|------|-------------------|------------------------------------------------------|

| 1 | 检测 | 通过警报或用户报告识别事件 |

| 2 | 分诊 | 评估严重程度、范围并验证警报 |

| 3 | 遏制 | 停止传播并立即限制影响范围 |

| 4 | 调查 | 了解攻击者的行动、范围和 IOCs |

| 5 | 根除 | 移除威胁及所有持久化遗留物 |

| 6 | 恢复 | 通过验证安全地恢复正常运营 |

| 7 | 经验教训 | 记录发现,改进检测,共享 IOCs |

## SOC 分析师发现

- 交付了涵盖最常见 SOC 事件的三个生产级 IR Playbook

- 所有 Playbook 均符合 NIST SP 800-61 7 步框架

- 在三种事件类型中映射了九个 MITRE ATT&CK 技术

- 验证了每个 Playbook 的证据保留和遏制顺序

- Playbook 结构支持分析师交接、审计和持续改进

- 关键操作(网络隔离、会话撤销、IOC 捕获)在整个套件中实现了标准化

## SOC 分析师响应

- 将 Playbook 部署为标准的 SOC Tier 1 响应参考

- 使用这些 Playbook 作为参考案例,对分析师进行 7 步 IR 框架培训

- 将 Playbook 触发条件集成到 SIEM 警报路由中

- 安排针对新威胁情报的季度 Playbook 审查

- 将每个调用的 Playbook 中的 IOC 捕获到中央威胁情报库

- 使用 ATT&CK 映射来识别检测空白并优先进行调优

- 针对每个 Playbook 运行桌面演练以验证分析师的执行情况

## 分析师洞察

事件响应 Playbook 是每个专业 SOC 的运营骨干。没有它们,分析师在压力下会做出不一致的决定——遗漏遏制步骤、跳过证据保留,或者过早恢复并重新引入安全风险。编写良好的 Playbook 可确保每位分析师无论经验水平如何,都遵循相同的成熟方法论。MITRE ATT&CK 映射增加了第二层价值,它将每个响应动作链接到真实世界的对手战术,使检测空白可见并明确改进的优先事项。

## 学习成果

本次调查展示了以下能力:

- 从零开始构建生产级事件响应 Playbook

- 将 NIST SP 800-61 7 步 IR 框架应用于真实事件类型

- 将响应过程映射到 MITRE ATT&CK 框架

- 在操作清晰度上区分遏制和根除阶段

- 记录跨主机、网络和身份层的事件特定 IOC

- 认识到证据保留是不可妥协的 IR 原则

- 通过结构化程序使 SOC 在压力下的决策标准化

- 将威胁情报转化为可操作的响应程序

## 仓库结构

```

incident-response-playbook-lab/

├── README.md

├── playbook1-brute-force.md

├── playbook2-phishing.md

├── playbook3-malware.md

├── mitre-attack-mapping.md

└── screenshots/

├── ir_framework.png

├── playbook1_brute_force.png

├── playbook2_phishing.png

├── playbook3_malware.png

├── mitre_mapping.png

└── final_playbooks.png

```

## 结论

本次调查交付了一套专业的 IR Playbook 套件,展示了分析的深度、结构化的方法论和对 MITRE ATT&CK 的熟练掌握——这是每个 SOC 招聘经理都会评估的三项能力。该交付物不仅是一次工具演练,而是一种标准化的响应能力:是分析思维、框架对齐和 SOC 运营就绪状态的证明。

标签:Cloudflare, DNS 反向解析, IP 地址批量处理, IR Playbook, MITRE ATT&CK, NIST SP 800-61, Object Callbacks, PoC, Tier 1 分析师, 威胁情报, 安全报告, 安全最佳实践, 安全运营, 安全运营中心, 库, 应急响应, 开发者工具, 恶意软件, 扫描框架, 搜索语句(dork), 暴力破解, 标准化文档, 生命周期管理, 网络安全, 网络映射, 网络钓鱼, 防御加固, 隐私保护