Slayer427/splunk-threat-intelligence-monitoring

GitHub: Slayer427/splunk-threat-intelligence-monitoring

基于 Splunk SIEM 的威胁情报与事件响应监控演示项目,覆盖登录失败检测、文件完整性监控、异常网络行为识别、系统性能异常告警等核心安全场景,模拟了完整的 SOC 监控工作流。

Stars: 0 | Forks: 0

# Splunk 威胁情报与事件响应监控

## 📌 概述

本项目演示了如何使用 Splunk SIEM 进行实时安全监控和威胁检测。

它包括日志摄取、SPL 查询开发和自动告警机制,用于检测可疑活动,例如 SSH 登录失败、文件完整性违规、CPU 使用率过高、可疑网络行为和应用程序错误。

本项目模拟了 SOC(安全运营中心)监控工作流,并展示了实用的 SIEM 告警用例。

## 🎯 目标

- 监控失败的登录尝试

- 检测可疑网络活动

- 跟踪文件修改

- 监控系统性能异常

- 使用 Splunk 分析应用程序错误

## 使用的技术

- Splunk Cloud

- SIEM 监控

- SPL (Search Processing Language)

- 网络安全监控

- 威胁检测

- 日志分析

- 安全告警

- Linux 日志监控

## 🛠️ 使用的工具

- Splunk SIEM

- Windows 事件日志

- 日志监控

- 安全事件分析

## 🔧 执行的工作

- 创建了用于失败登录检测的 Splunk 查询

- 监控了文件完整性和未经授权的修改

- 为高 CPU 使用率配置了告警

- 分析了可疑网络活动和失败连接

- 调查了应用程序错误日志

## 📸 截图

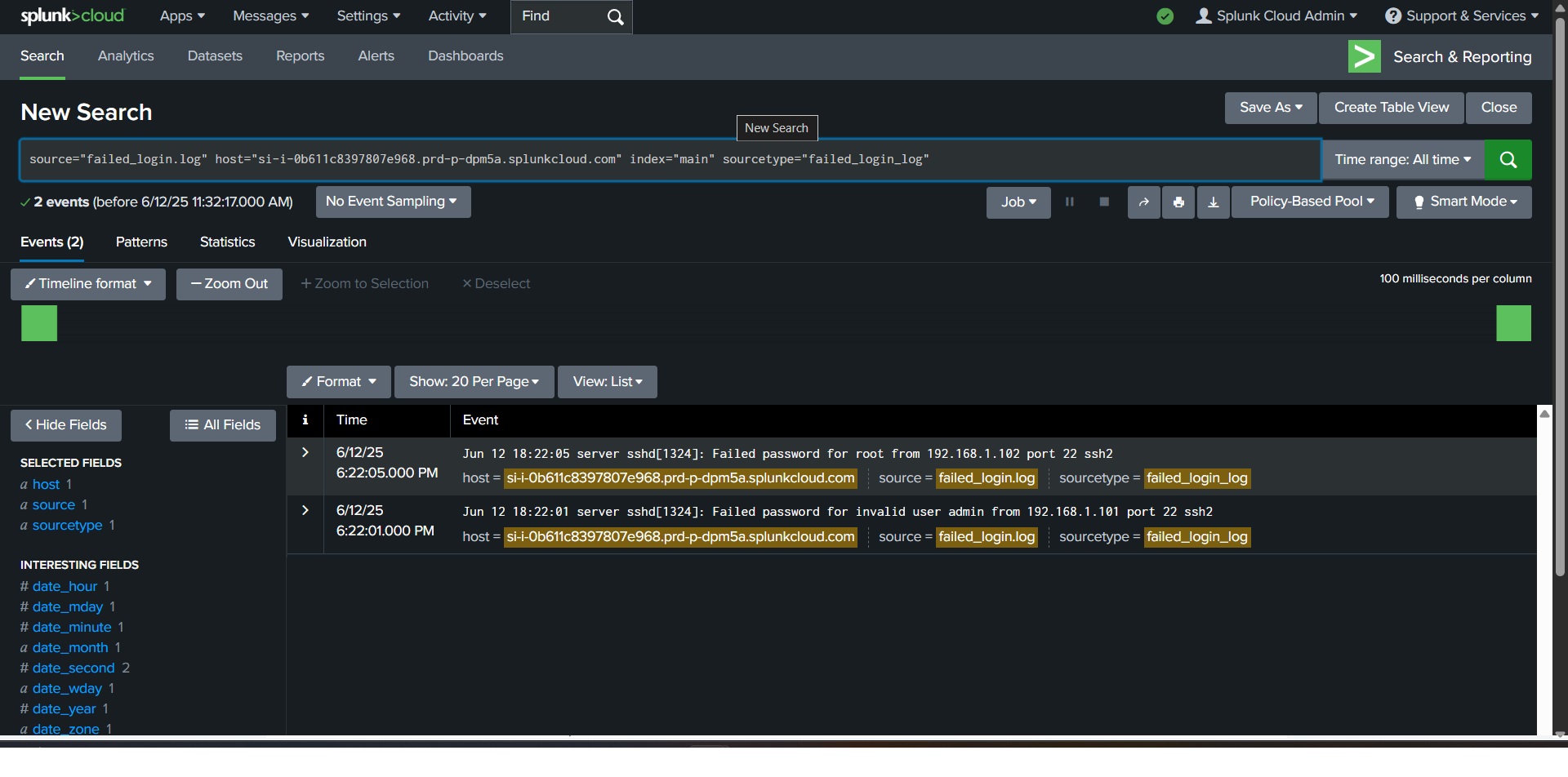

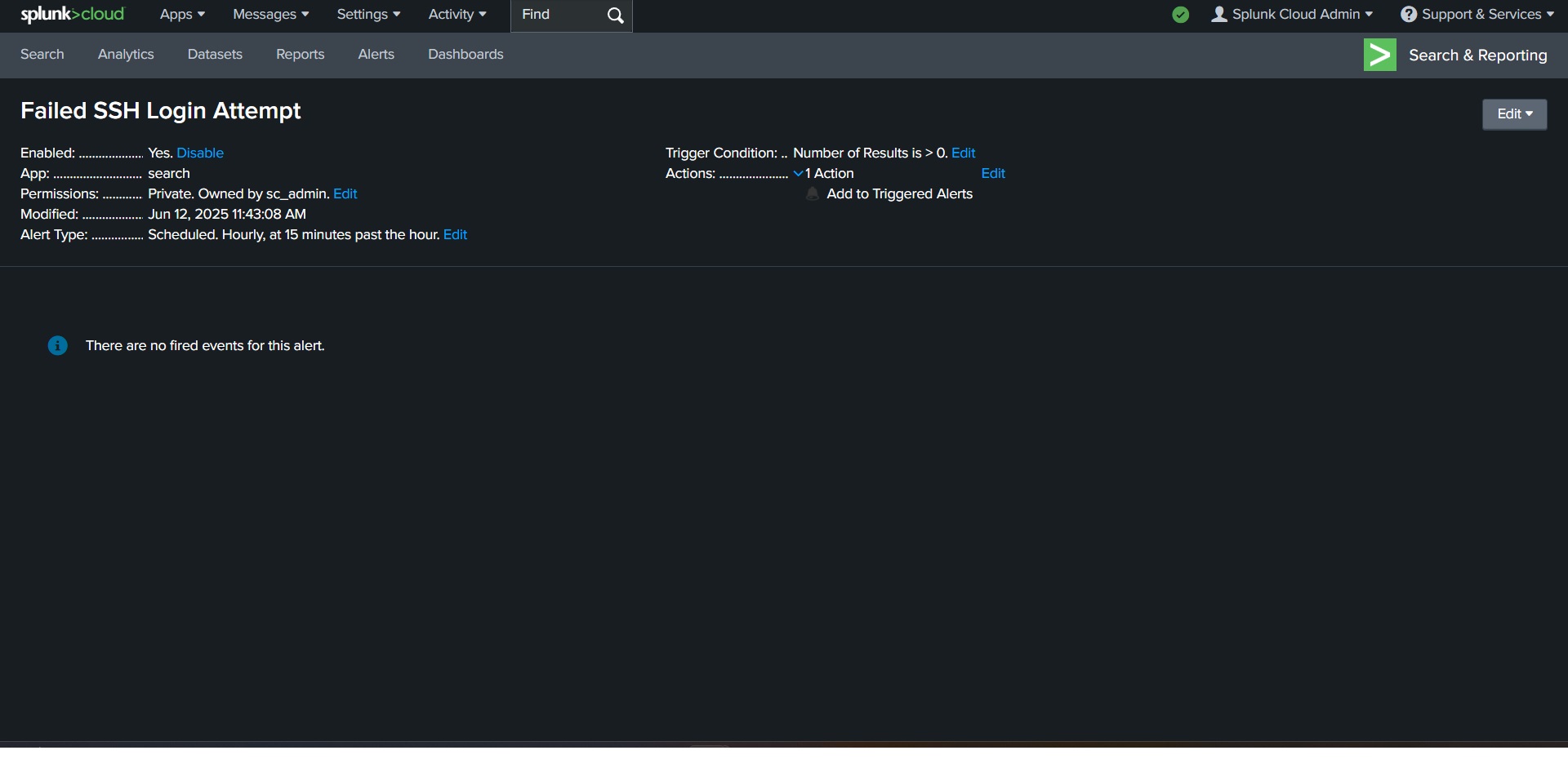

### 🔐 失败的登录尝试

本部分演示了使用 Splunk 查询监控和检测重复的失败登录尝试。

使用 Splunk 搜索查询和日志分析检测失败的 SSH 登录尝试。

配置 Splunk 告警,针对可疑的失败登录活动触发通知。

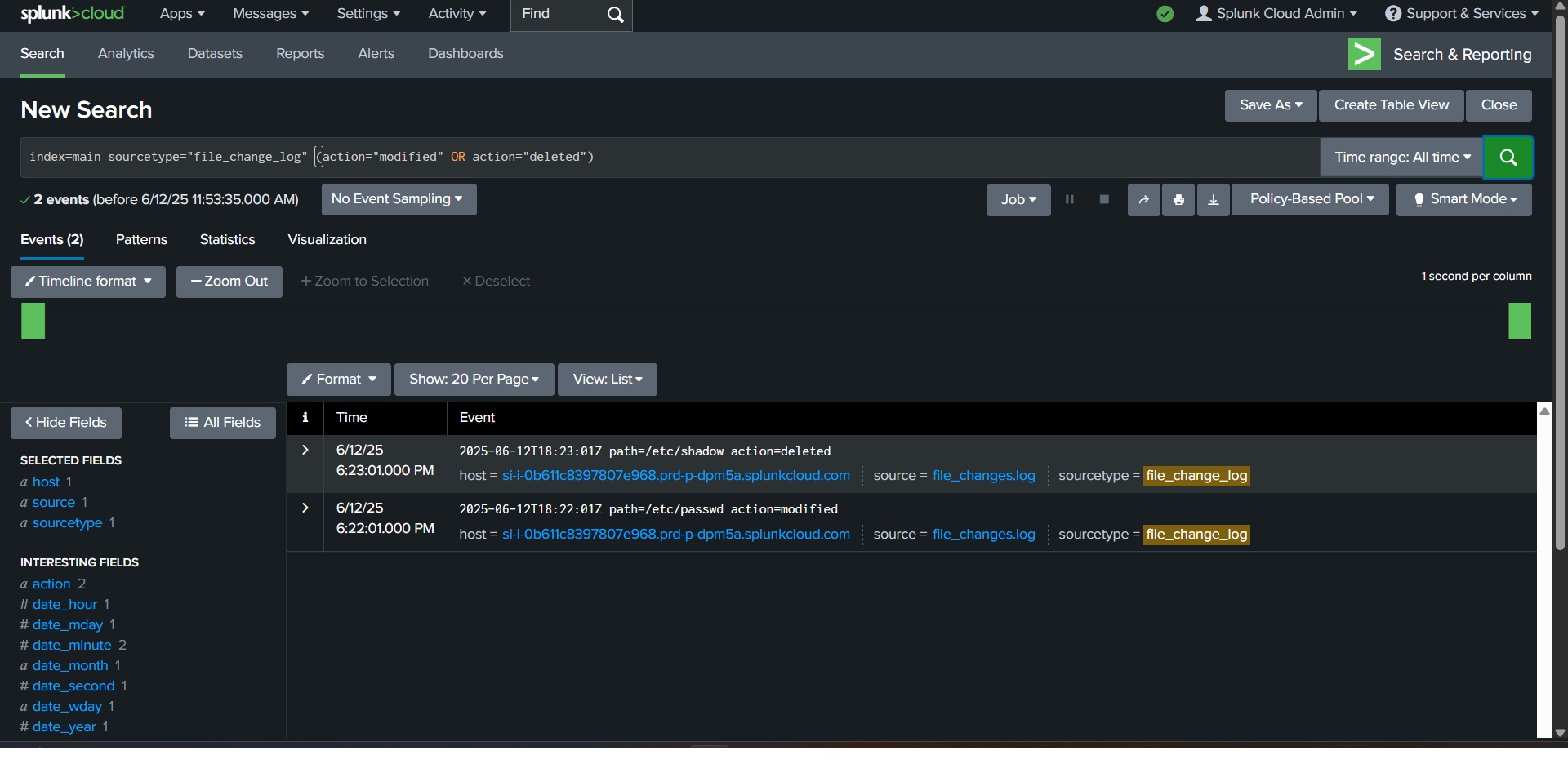

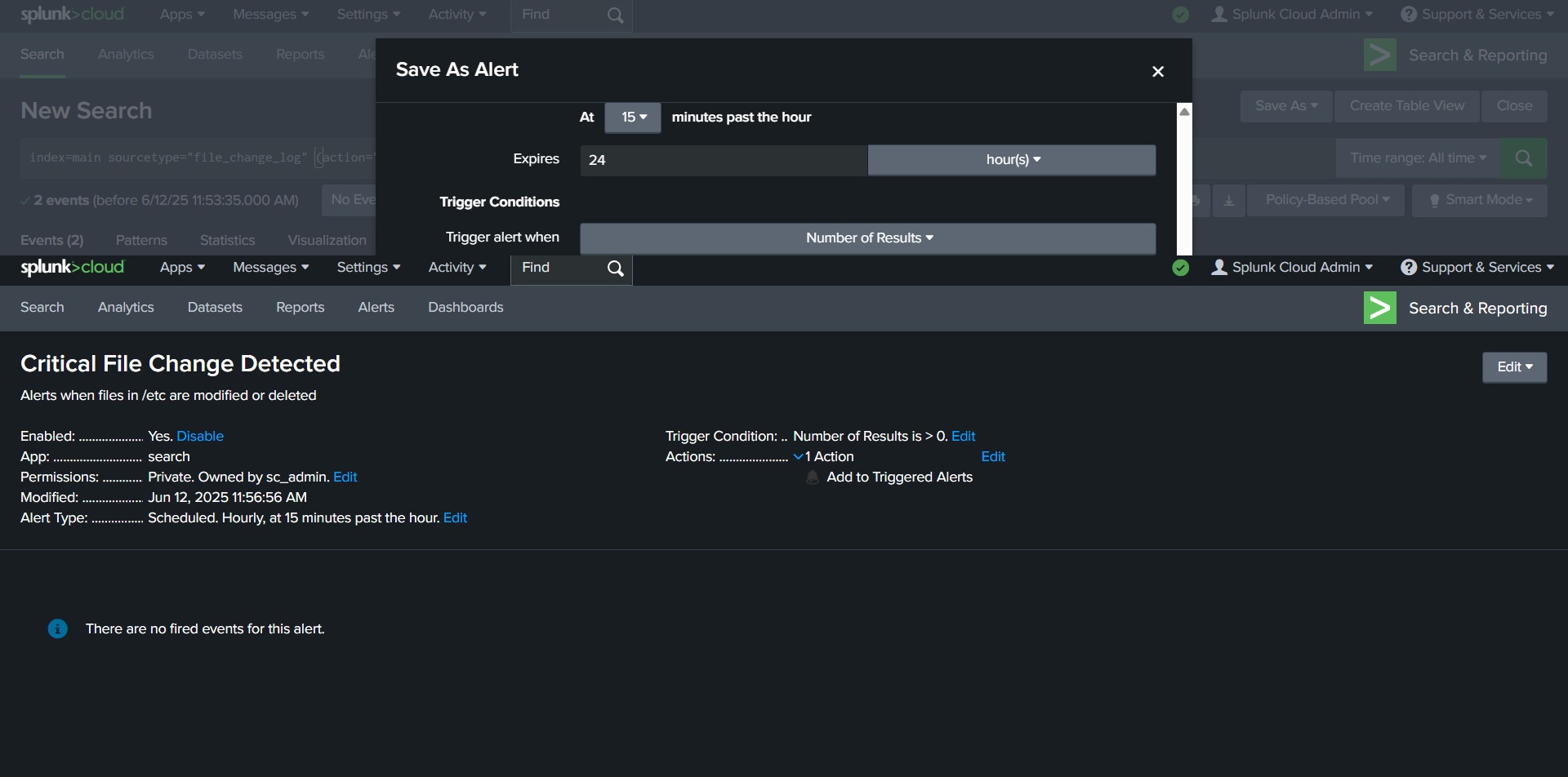

### 📂 文件更改监控

本部分演示了对文件修改事件的监控,用于检测未经授权的更改和完整性问题。

使用 Splunk 实时监控关键系统文件的修改和删除。

配置了自动告警,用于检测敏感系统文件中未经授权的更改。

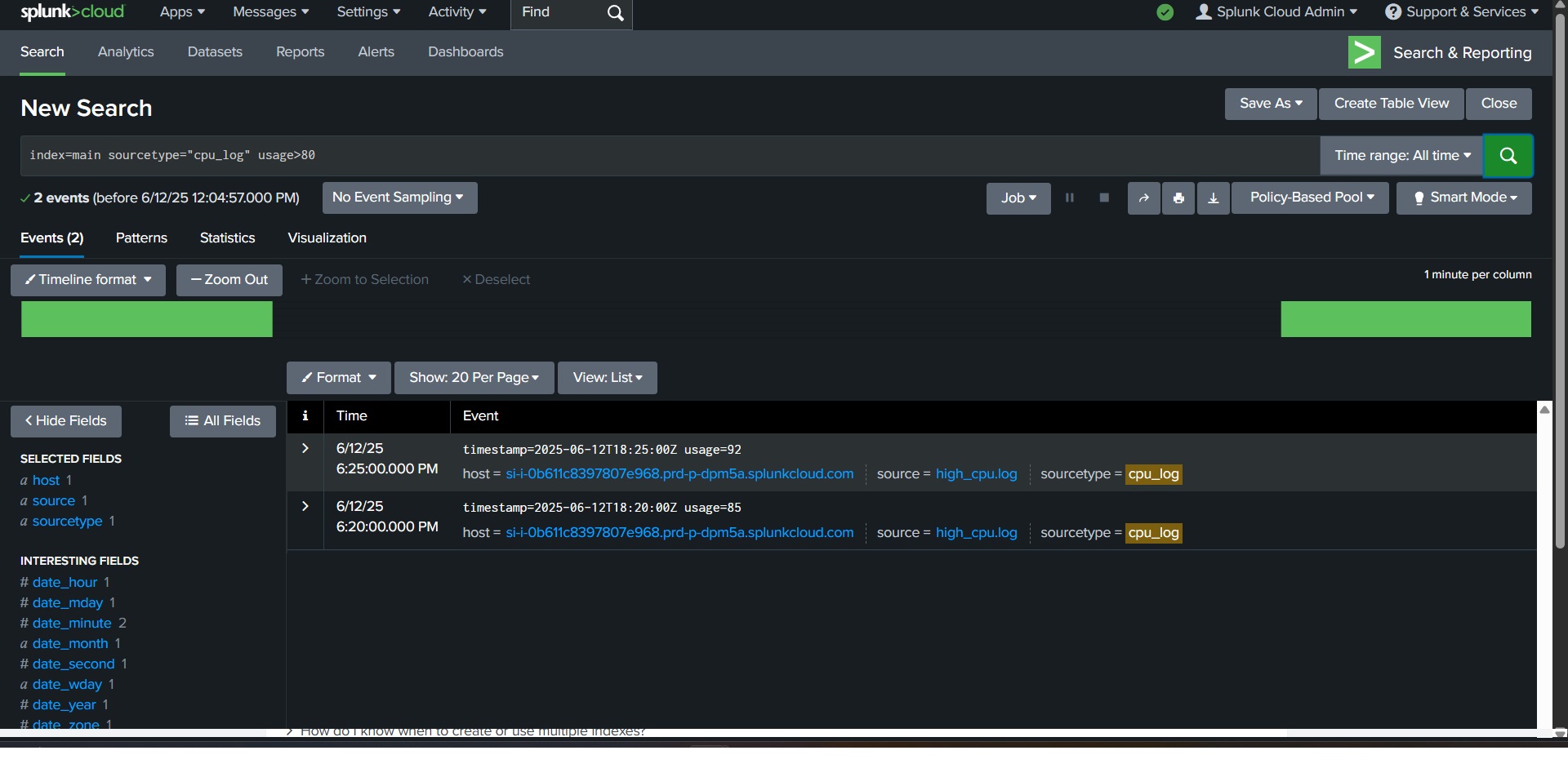

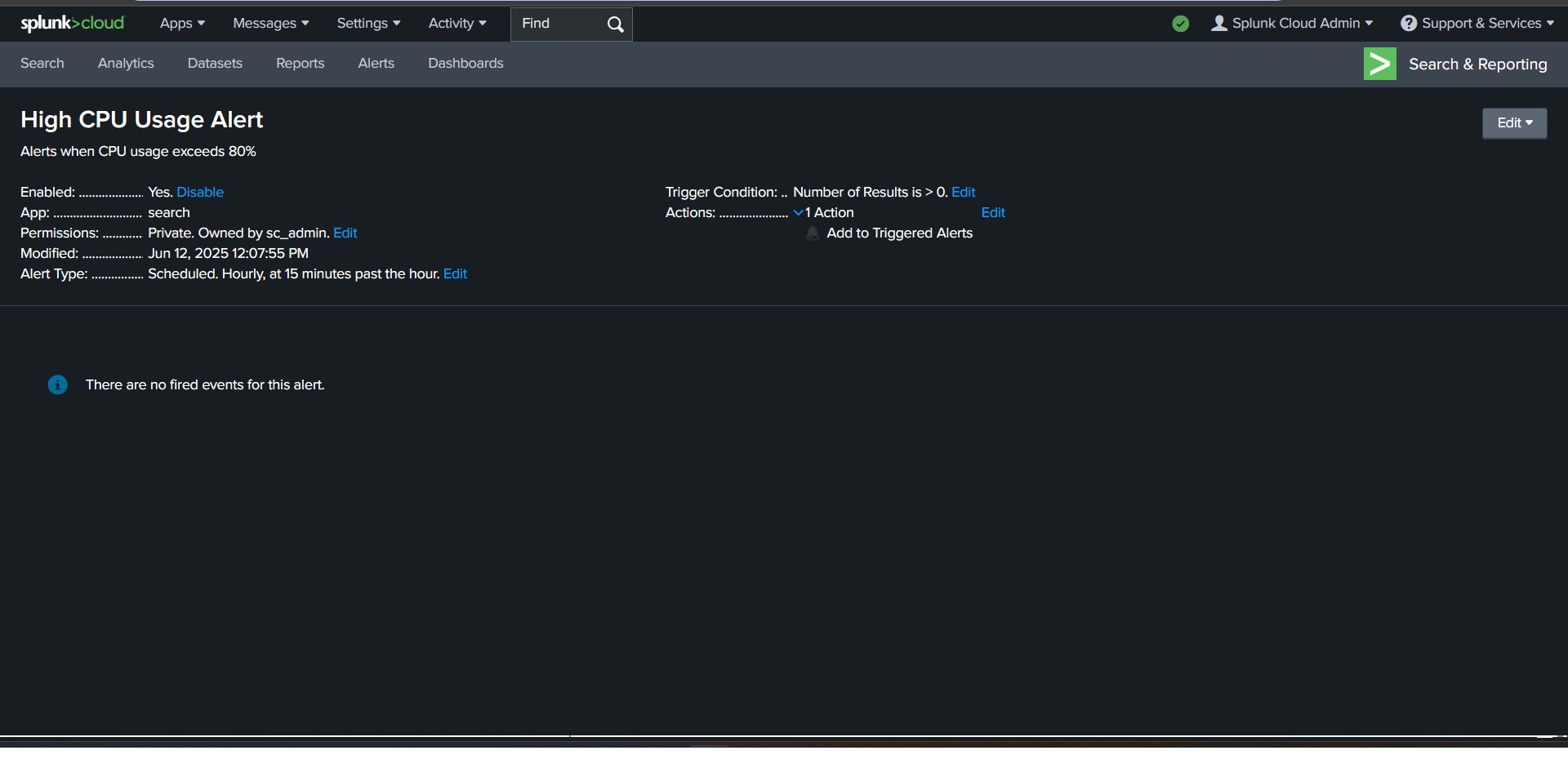

### ⚙️ 高 CPU 使用率监控

本部分演示了对系统性能异常和高资源利用事件的监控。

检测超过预定义安全阈值的异常 CPU 利用事件。

配置了 Splunk 告警,以识别高 CPU 使用率事件并发出通知。

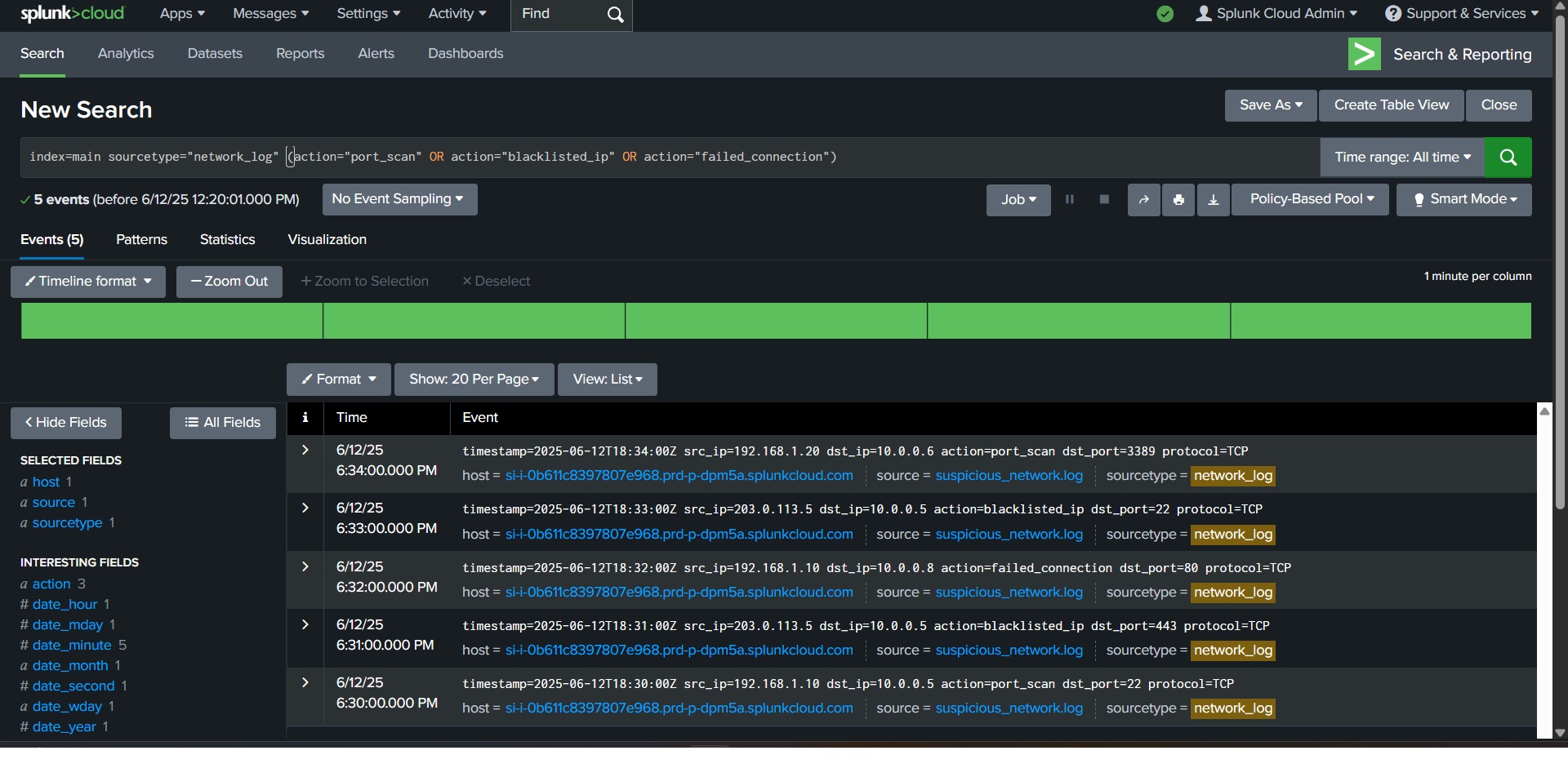

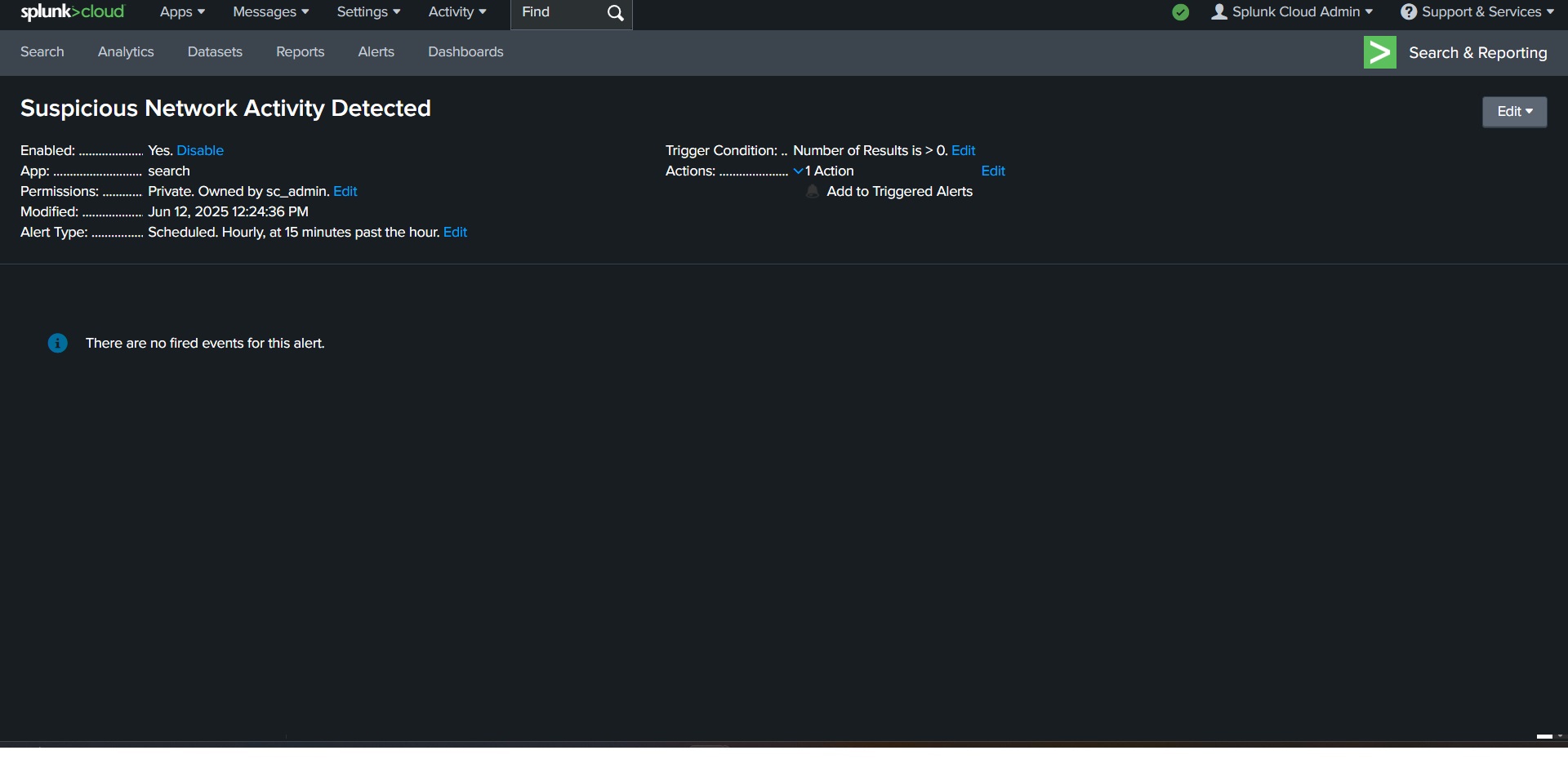

### 🌐 可疑网络活动

本部分演示了对可疑网络行为的检测,例如连接失败和异常流量模式。

检测可疑网络行为,包括端口扫描、列入黑名单的 IP 和连接失败。

配置了用于可疑网络活动监控和威胁检测的 Splunk 实时告警。

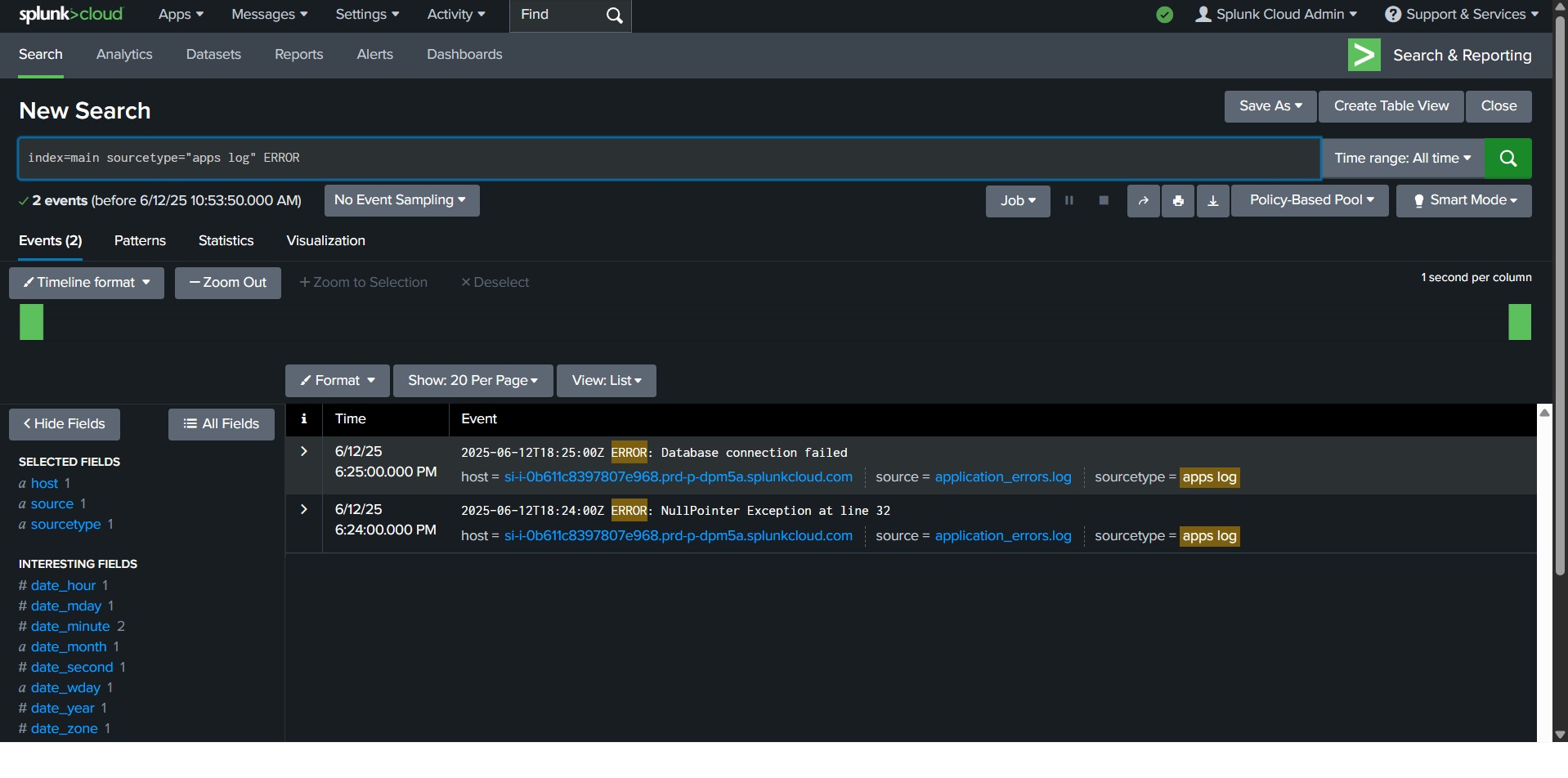

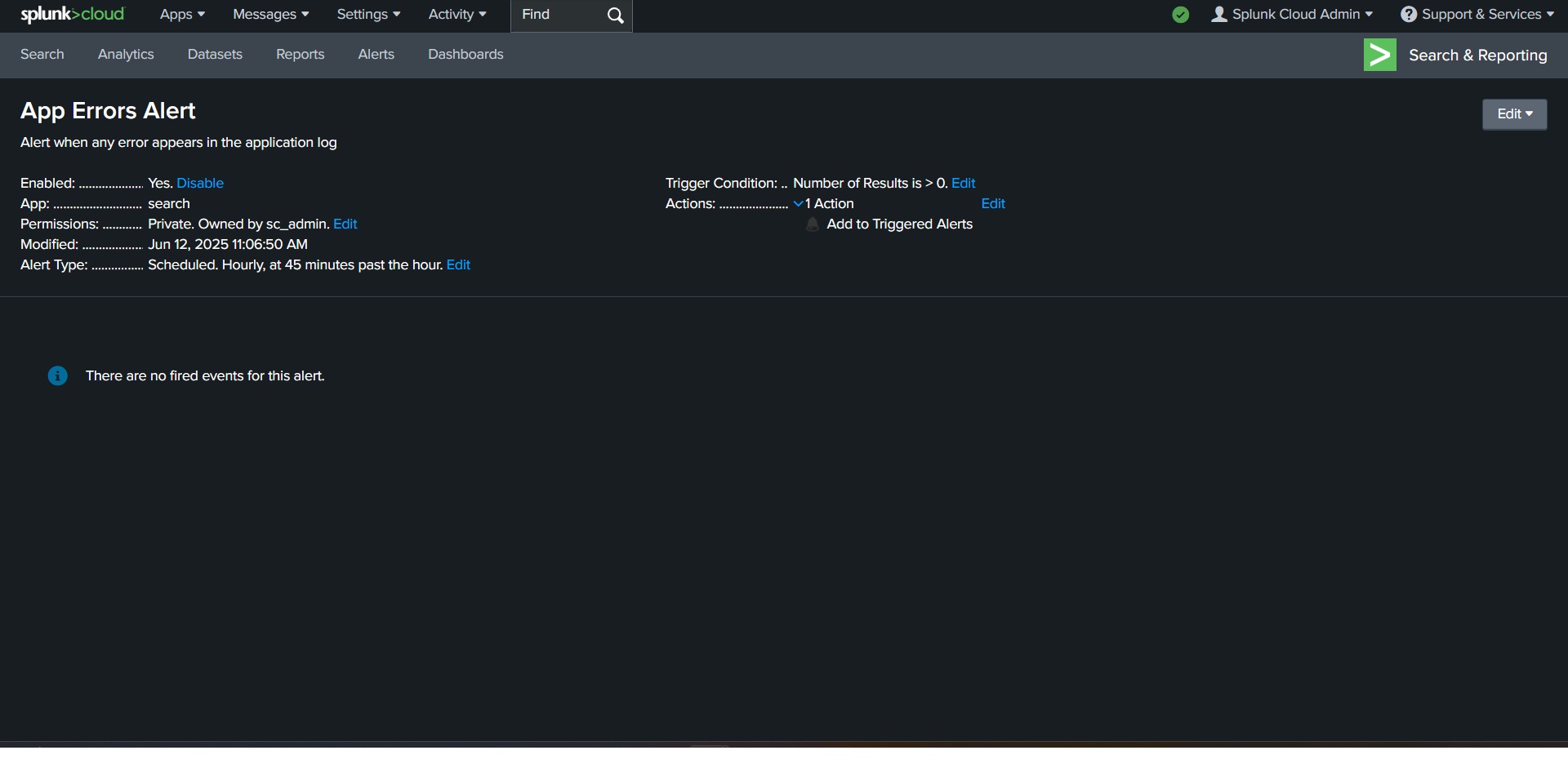

### ❌ 应用程序错误监控

本部分演示了对系统日志中与应用程序相关的错误事件的监控和分析。

监控应用程序日志以识别关键的运行时错误和系统故障。

配置了告警系统以自动检测应用程序错误事件并发出通知。

## 📊 主要发现

- 失败登录监控有助于检测暴力破解尝试

- 文件完整性监控有助于识别未经授权的修改

- 高 CPU 使用率告警有助于检测系统过载或恶意活动

- 可疑网络活动可能表明正在发生侦察或攻击企图

- 集中式日志监控可改善事件检测和响应

## 🧠 学习成果

- 学习了基于 SIEM 的监控和告警技术

- 获得了 Splunk 查询分析的实践经验

- 了解了事件响应和威胁监控工作流

- 学习了安全团队如何分析和调查日志

- 加深了对 SOC 操作和事件关联的理解

## 🛡️ 安全重要性

- 持续监控可提高威胁检测能力

- 日志分析有助于及早识别可疑行为

- 安全事件关联支持事件响应工作流

- SIEM 工具有助于高效地集中和分析安全数据

## 📄 详细报告

[查看完整报告](splunk-threat-intelligence-report.pdf)

## 展示的技能

- SIEM 管理

- 威胁检测工程

- SPL 查询编写

- 安全监控

- 事件检测

- 日志分析

- 安全告警配置

- SOC 操作

## 🔚 结论

本项目演示了使用 Splunk 进行基础 SIEM 监控和威胁分析的技能。它强调了集中式日志记录、事件监控和主动威胁检测在现代安全运营中的重要性。

## 👨💻 作者

Harsh – 网络安全爱好者

标签:AMSI绕过, CPU使用率异常, Linux监控, meg, SPL, SSH登录监控, Windows事件日志, 信息安全, 免杀技术, 威胁情报, 威胁检测, 安全告警, 安全运营中心, 库, 应急响应, 应用程序错误分析, 开发者工具, 异常检测, 数据摄取, 无线安全, 暴力破解检测, 系统性能监控, 网络安全, 网络安全审计, 网络映射, 网络行为分析, 隐私保护