NyoikePaul/kubernetes-gke-migration

GitHub: NyoikePaul/kubernetes-gke-migration

面向 Google Kubernetes Engine 的企业级迁移部署平台,通过 Terraform、Helm 和安全加固策略实现生产就绪的集群生命周期管理与工作负载迁移。

Stars: 1 | Forks: 0

⚠️ **早期阶段项目**

本仓库正在积极开发中。Terraform 模块已可正常使用。Helm Charts、迁移脚本和完整的可观测性技术栈仍在开发中。

# 企业级 Kubernetes GKE 迁移平台

**针对 Google Kubernetes Engine (GKE) 的生产级 Kubernetes 部署与迁移框架**,具备企业级安全性、可观测性、基础设施即代码 以及自动化的 DevOps 工作流。

## 概述

本平台为 Google Cloud Platform (GCP) 提供了一个完整的企业级 Kubernetes 迁移与部署生态系统,使组织能够以生产级的可靠性在 GKE 上部署、迁移、扩展和保护工作负载。

### 核心能力

- ✅ GKE 集群配置与生命周期管理

- ✅ 零停机应用程序部署

- ✅ 多集群迁移工作流

- ✅ RBAC 与 Network Policy 安全加固

- ✅ 使用 Terraform 的基础设施即代码

- ✅ 基于 Helm 的应用程序打包

- ✅ 可观测性 (Prometheus + Grafana)

- ✅ 高可用性与自动扩缩容

- ✅ GitOps 与 CI/CD 自动化

## 架构

mermaid

graph TD

subgraph "GCP Project"

VPC[VPC Network] --> Subnet[Private Subnet]

Subnet --> GKE[GKE Private Cluster]

GKE --> SP[System Node Pool]

GKE --> WP[Workload Node Pool]

end

subgraph "Cluster Operations"

WP --> Velero[Velero Backup]

WP --> Prom[Prometheus + Grafana]

GKE --> NetPol[Network Policies + RBAC]

end

Internet[Public Traffic] --> LB[Cloud Load Balancer]

LB --> GKE

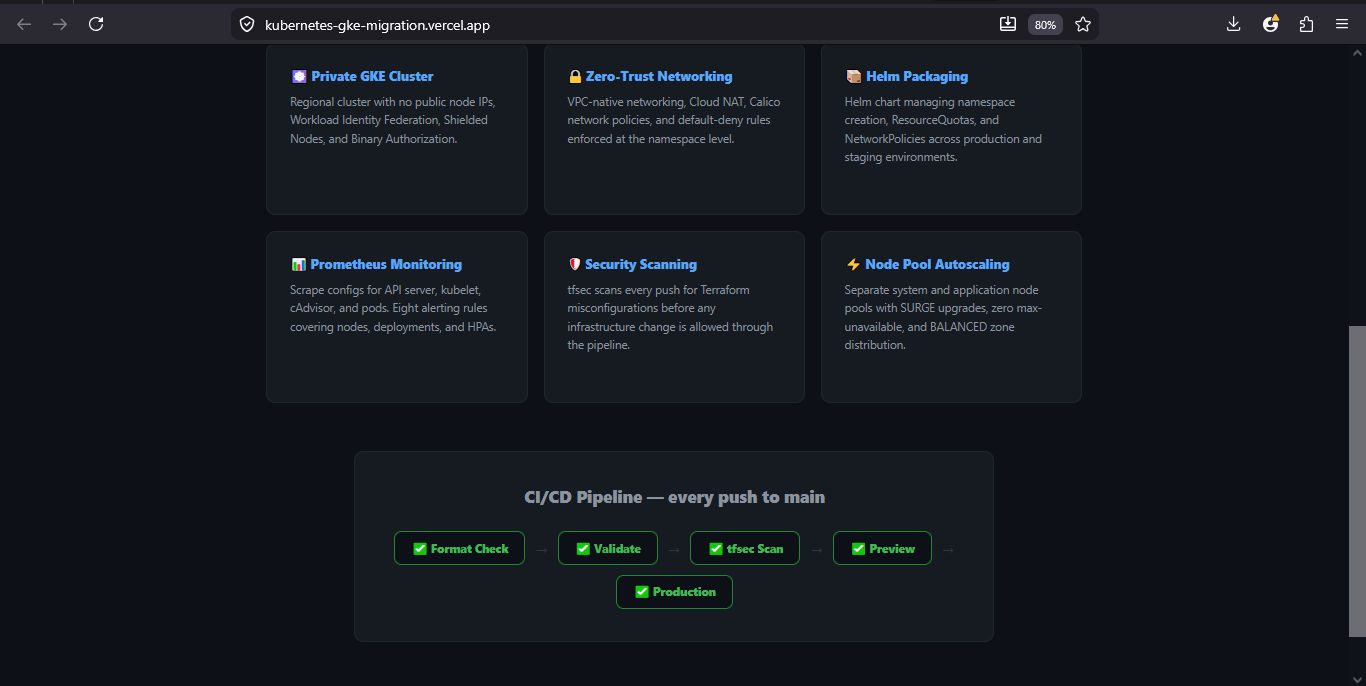

企业级功能 Kubernetes 编排 多可用区 GKE 集群

水平与垂直自动扩缩容

滚动更新与金丝雀部署

StatefulSets、DaemonSets、Pod Disruption Budgets

安全与合规 私有 GKE 集群

遵循最小权限原则的 RBAC 访问控制

零信任 Network Policies

IAM 集成、Binary Authorization、Secret 加密

监控与可观测性 Prometheus + Grafana

集中式日志记录 (ELK)

分布式追踪 (Jaeger)

高可用与恢复 多可用区冗余

自动备份与灾难恢复 (Velero)

自愈工作负载

仓库结构

kubernetes-gke-migration/

├── terraform/ # 基础设施配置 (GKE + VPC)

├── helm/ # 平台组件的 Helm Charts

├── k8s/ # Kubernetes 清单文件

├── monitoring/ # Prometheus 与 Grafana 配置

├── scripts/ # 自动化与迁移脚本

├── security/ # 安全策略与加固

├── docs/ # 文档

├── examples/ # 示例工作负载

├── tests/ # 验证测试

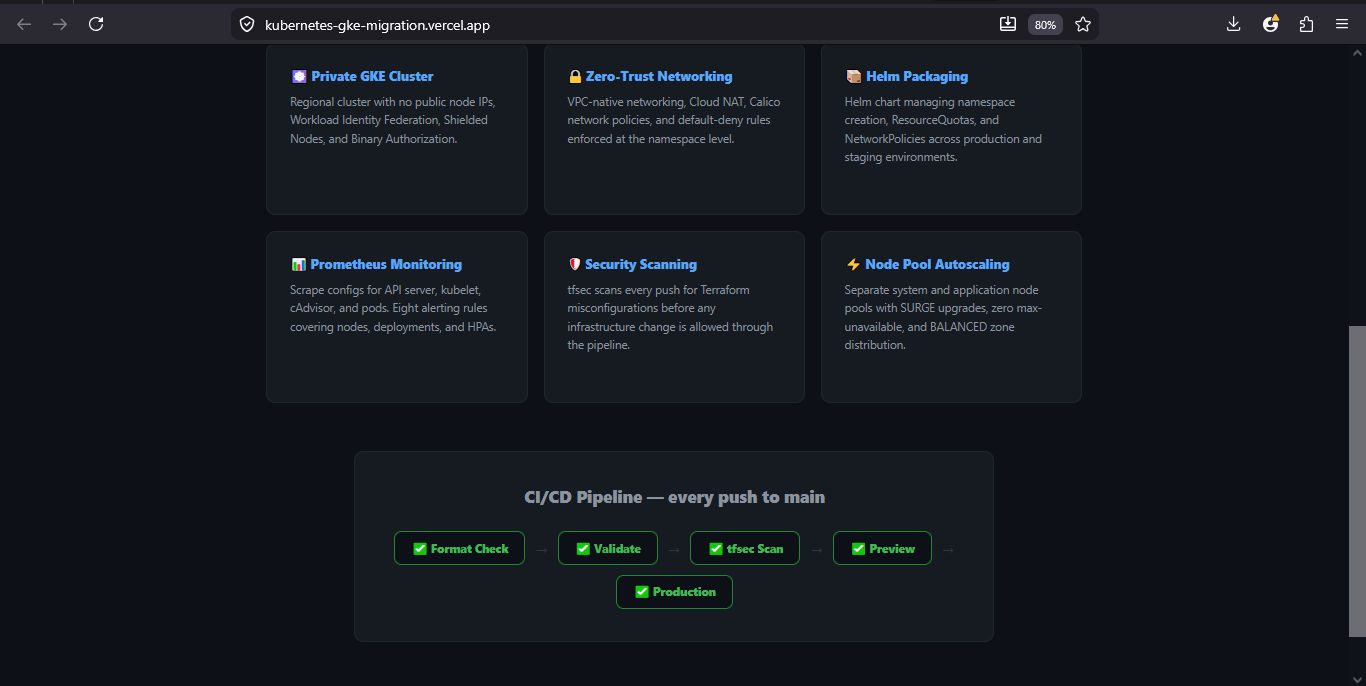

└── .github/workflows/ # CI/CD 流水线

4. 部署平台组件

快速开始

1. 安装依赖

# 安装 Google Cloud SDK、kubectl、Terraform 和 Helm

curl https://sdk.cloud.google.com | bash

gcloud components install kubectl

brew install terraform helm

2. 配置基础设施

cd terraform

terraform init

terraform plan -var-file=terraform.tfvars

terraform apply -auto-approve

3. 配置集群访问权限

gcloud container clusters get-credentials gke-cluster \

--region us-central1 \

--project YOUR_PROJECT_ID

4. 部署平台组件

cd ../helm

helm install gke-platform ./gke-platform \

--namespace production \

--create-namespace \

--values values-prod.yaml

5. 验证

kubectl get nodes -o wide

kubectl get pods --all-namespaces

运维操作

迁移: bash scripts/migrate.sh

备份: bash scripts/backup.sh production

健康检查: bash scripts/health-check.sh

扩缩集群: bash scripts/scale-cluster.sh 5

生产就绪 企业级架构

高可用与自动扩缩容

安全加固

监控与日志记录

灾难恢复

CI/CD 自动化

贡献

git checkout -b feature/your-feature

# 进行更改

bash tests/validate-manifests.sh

git commit -m "feat: add your feature"

git push origin feature/your-feature

作者

Paul Nyoike — 后端与 DevOps 工程师

GitHub: @NyoikePaul 许可证

MIT License — 详见 LICENSE 文件。

GCP 上的企业级 Kubernetes • 生产就绪 • 积极开发中

```

graph TD

subgraph "GCP Project"

VPC[VPC Network] --> Subnet[Private Subnet]

Subnet --> GKE[GKE Private Cluster]

GKE --> SP[System Node Pool]

GKE --> WP[Workload Node Pool]

end

subgraph "Cluster Operations"

WP --> Velero[Velero Backup]

WP --> Prom[Prometheus Stack]

GKE --> NetPol[Network Policies]

end

Internet[Public Traffic] --> LB[Cloud Load Balancer]

LB --> GKE

```

标签:API集成, CSV导出, DevSecOps, ECS, GCP, GitHub Advanced Security, GitOps, GKE, Google Cloud Platform, Grafana, Helm, NIDS, RBAC, Terraform, Velero, VPC, 上游代理, 云迁移, 企业级架构, 可观测性, 多集群管理, 子域名突变, 安全加固, 容器化, 应用安全, 开源框架, 持续部署, 持续集成, 提示注入, 数据备份, 特权提升, 监控, 私有集群, 系统运维, 网络策略, 自动伸缩, 自动化部署, 自定义请求头, 负载均衡, 部署工具, 集群管理, 零停机部署