Jazz00001/enterprise-soc-lab-wazuh-mitre-detection

GitHub: Jazz00001/enterprise-soc-lab-wazuh-mitre-detection

基于Wazuh SIEM/XDR构建的微型企业SOC实验室,通过模拟真实攻击场景帮助用户掌握安全运营中心从检测到响应的完整工作流程。

Stars: 0 | Forks: 0

# 企业 SOC 实验室 Wazuh MITRE 检测

使用 Wazuh SIEM/XDR 搭建的微型企业 SOC 实验室,包含 Windows 和 Linux 终端、MITRE ATT&CK 映射、漏洞检测以及事件报告。

# 企业 SOC 实验室 — 结合 MITRE ATT&CK 检测的 Wazuh SIEM/XDR

## 目录

- [概述](#overview)

- [实验室架构](#lab-architecture)

- [如何复现此实验室](#How-to-Reproduce-This-Lab)

- [攻击模拟](#attack-simulations)

- [检测与 MITRE ATT&CK 映射](#detections-and-mitre-attck-mapping)

- [事件报告](#incident-reports)

- [完整 SOC 分诊报告](#full-soc-triage-report)

- [检测规则](#detection-rules)

- [截图](#screenshots)

- [展示的关键技能](#key-skills-demonstrated)

- [经验总结](#lessons-learned)

- [未来改进](#future-improvements)

- [计划中的未来架构](#Planned-Future-Architecture)

- [简历要点](#resume-bullet)

## 概述

本项目是一个使用 Wazuh SIEM/XDR 构建的微型企业 SOC 实验室。该实验室跨 Windows 和 Linux 终端模拟、检测并调查了真实的攻击技术。

该环境包含一台 Wazuh 4.7.5 all-in-one 服务器、一台配置了 Sysmon 的 Windows 10 终端以及一台 Ubuntu 22.04.5 终端。项目展示了日志收集、警报分诊、MITRE ATT&CK 映射、文件完整性监控、漏洞检测以及正式的事件报告撰写。

## 实验室架构

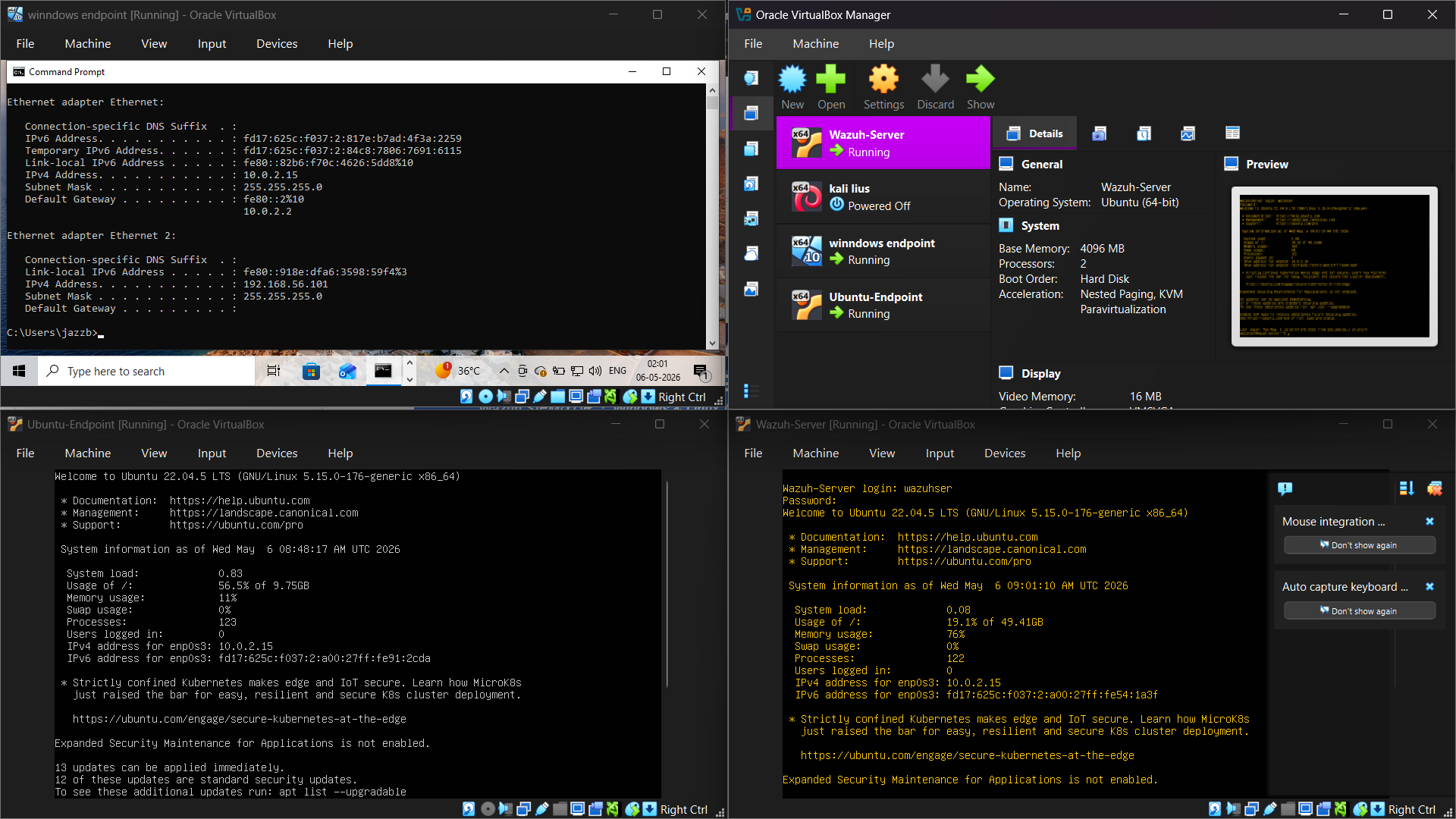

实验室截图

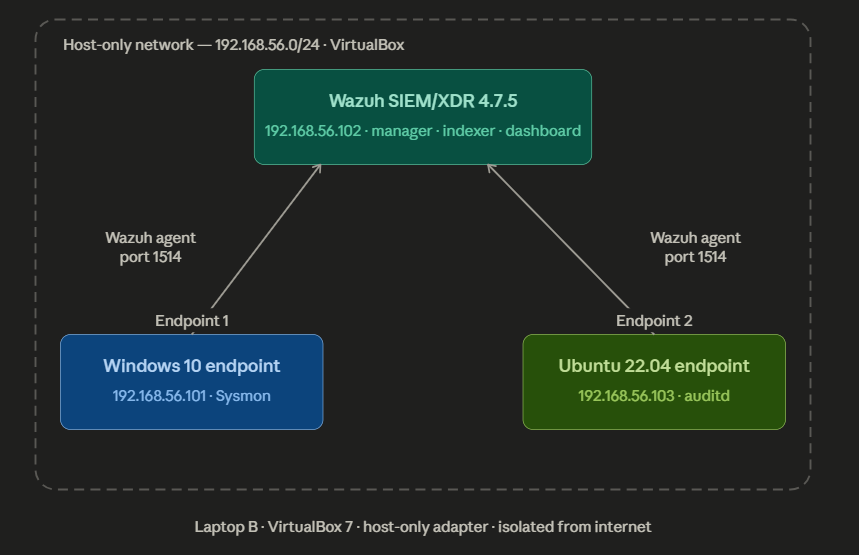

### 实验室网络拓扑图

| 组件 | 工具 / 操作系统 | 角色 | IP 地址 |

|---|---|---|---|

| SIEM/XDR | Wazuh 4.7.5 | 管理器、仪表板、索引器、告警、FIM | 192.168.56.102 |

| 终端 1 | Windows 10 + Sysmon | Windows 日志、进程监控、PowerShell 检测 | 192.168.56.101 |

| 终端 2 | Ubuntu 22.04.5 | Linux 认证日志、SSH 监控、sudo 监控、FIM | 192.168.56.103 |

| 虚拟化 | VirtualBox | 仅主机实验室网络 | 192.168.56.0/24 |

## 如何复现此实验室

### 前置条件

- VirtualBox 7.x (免费)

- 宿主机最低 8GB 内存 (推荐 16GB)

- 约 80GB 可用磁盘空间

### 第 1 步 — 部署 Wazuh 服务器

1. 下载 Ubuntu 22.04 Server ISO

2. 创建虚拟机:4GB 内存、2 个 CPU、50GB 硬盘、Host-Only 网络适配器

3. 运行 Wazuh all-in-one 安装程序:

```

curl -sO https://packages.wazuh.com/4.7/wazuh-install.sh

sudo bash wazuh-install.sh -a

```

4. 访问仪表板 `https://192.168.56.102` (默认用户:admin)

### 第 2 步 — 部署 Windows 代理

1. 创建 Windows 10 虚拟机:2GB 内存、Host-Only 适配器、静态 IP 192.168.56.101

2. 从仪表板下载 Wazuh Windows 代理 (Agents > Deploy new agent)

3. 安装 Sysmon:从 Sysinternals 下载并运行:

```

sysmon64.exe -accepteula -i sysmonconfig.xml

```

### 第 3 步 — 部署 Linux 代理

1. 创建 Ubuntu 22.04 虚拟机:1GB 内存、Host-Only 适配器、静态 IP 192.168.56.103

2. 安装 Wazuh 代理:

```

curl -sO https://packages.wazuh.com/4.7/wazuh-agent-install.sh

sudo WAZUH_MANAGER='192.168.56.102' bash wazuh-agent-install.sh

sudo systemctl enable wazuh-agent && sudo systemctl start wazuh-agent

```

## 攻击模拟

| # | 攻击 / 检测 | 平台 | 状态 |

|---|---|---|---|

| 1 | 暴力破解登录失败 | Windows | 已完成 |

| 2 | 可疑的 PowerShell 执行 | Windows | 已完成 |

| 3 | 创建新的本地用户 | Windows | 已完成 |

| 4 | SSH 暴力破解 | Linux | 已完成 |

| 5 | 文件完整性监控 — `/etc/hosts` 被修改 | Linux | 已完成 |

| 6 | 使用 sudo 进行权限提升 | Linux | 已完成 |

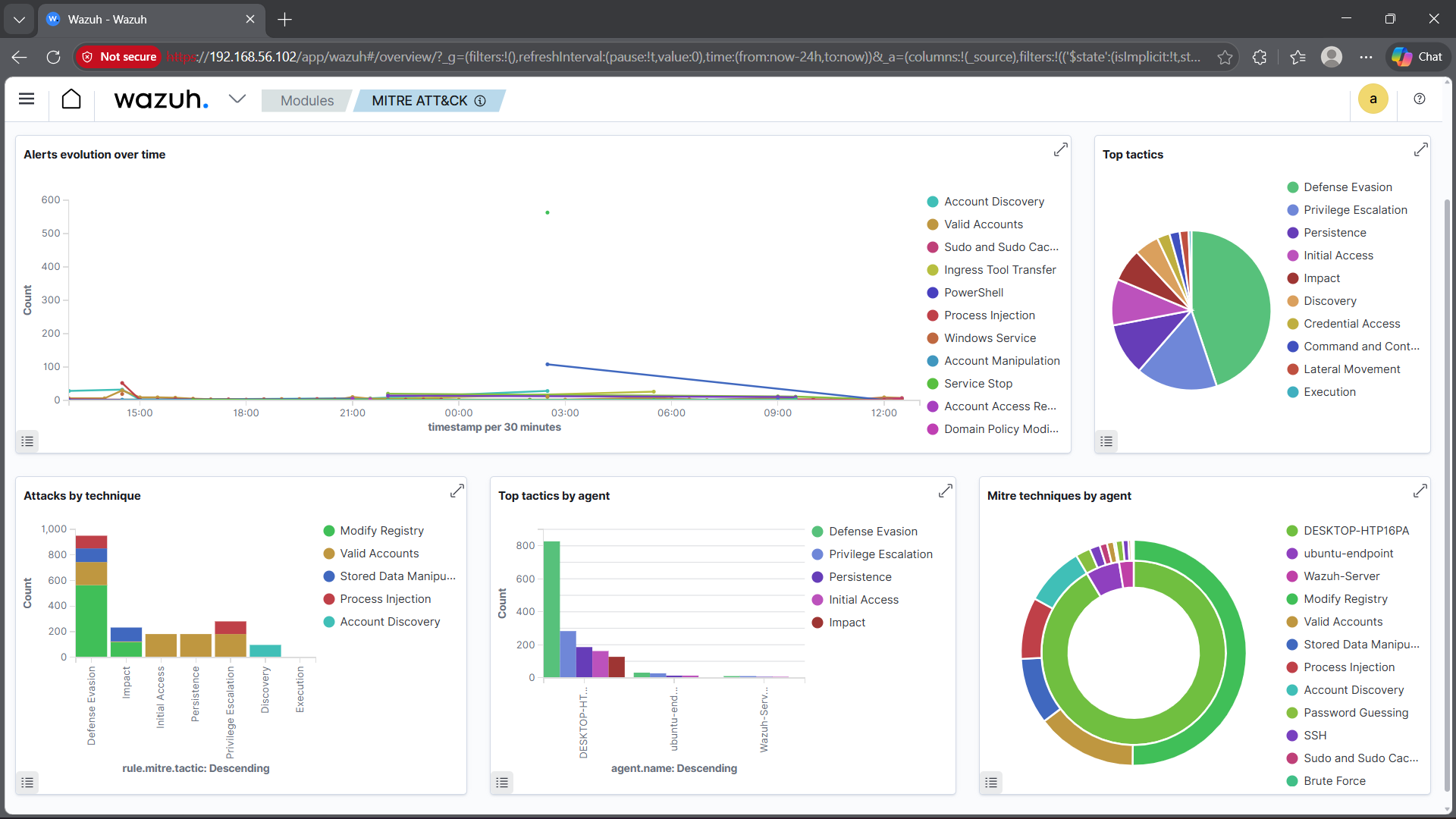

## 检测与 MITRE ATT&CK 映射

| 检测项 | 日志源 | MITRE ID | 技术 | 战术 | 严重程度 |

|---|---|---|---|---|---|

| Windows 登录失败 | Windows 安全日志 | T1110.001 | 暴力破解:密码猜测 | 凭据访问 | 高 |

| 可疑的 PowerShell 执行 | Sysmon / Windows 事件日志 | T1059.001 | 命令和脚本解释器:PowerShell | 执行 / 防御规避 | 高 |

| 创建新本地用户 | Windows 安全日志 | T1136.001 | 创建账户:本地账户 | 持久化 | 中 |

| SSH 暴力破解 | Linux `/var/log/auth.log` | T1110.001 | 暴力破解:密码猜测 | 凭据访问 | 高 |

| 文件 `/etc/hosts` 被修改 | Wazuh FIM / Syscheck | T1565.001 | 存储数据操纵 | 影响 | 中 |

| Sudo 权限提升 | Linux `/var/log/auth.log` | T1548.003 | Sudo 和 Sudo 缓存 | 权限提升 | 高 |

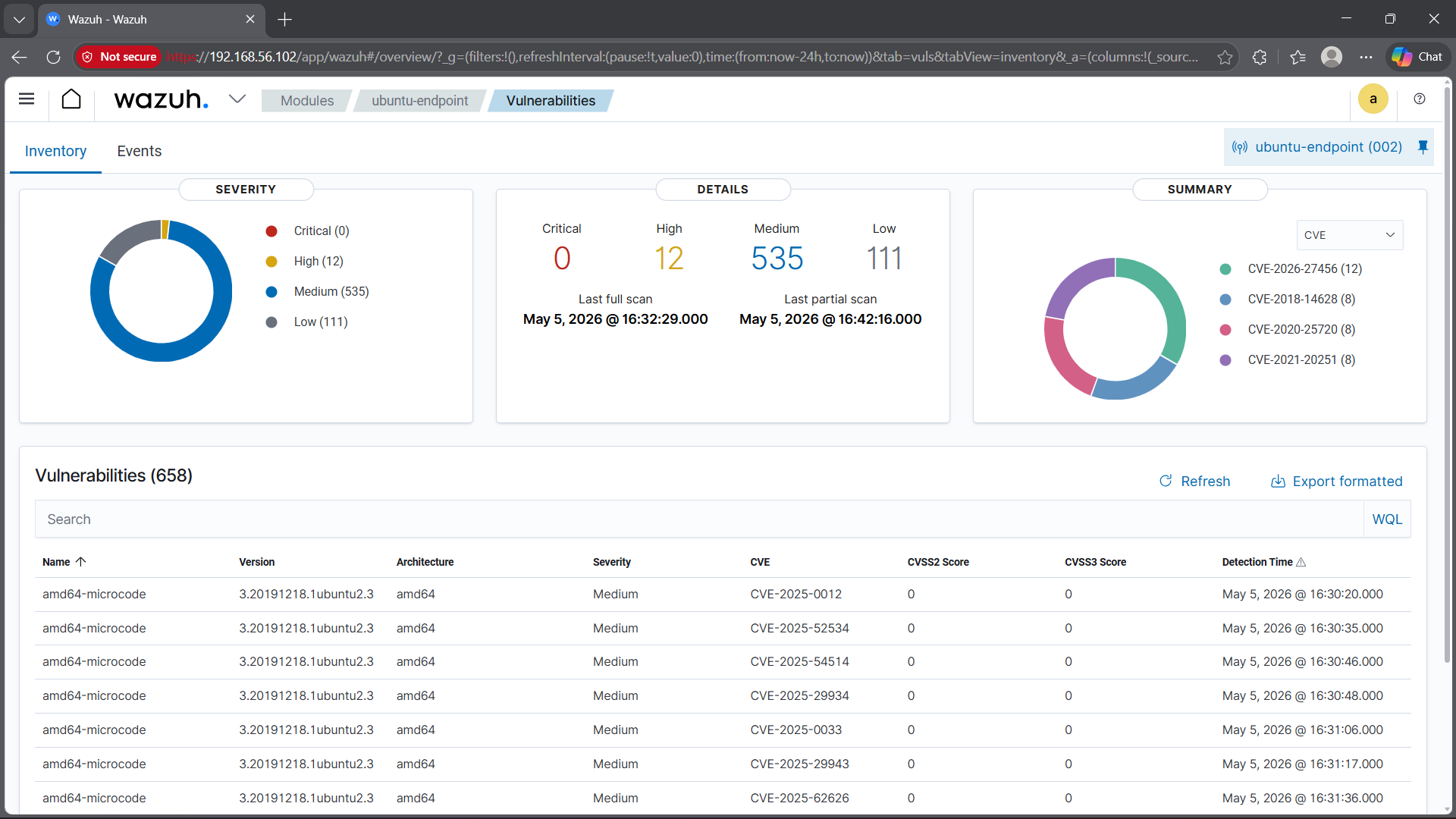

| 漏洞检测 | Wazuh 漏洞检测器 | N/A | CVE 暴露 / 漏洞管理 | 风险管理 | 高 |

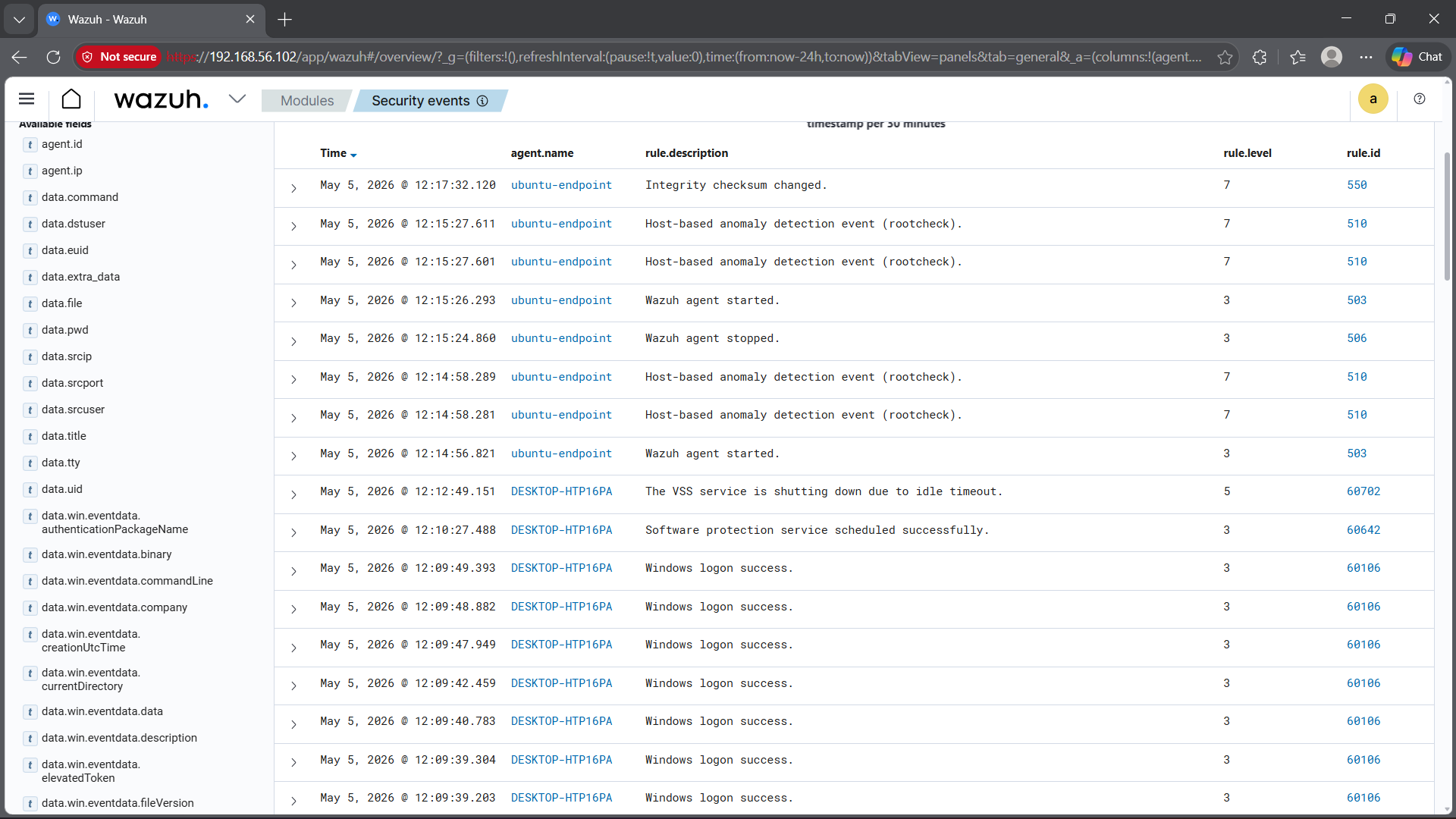

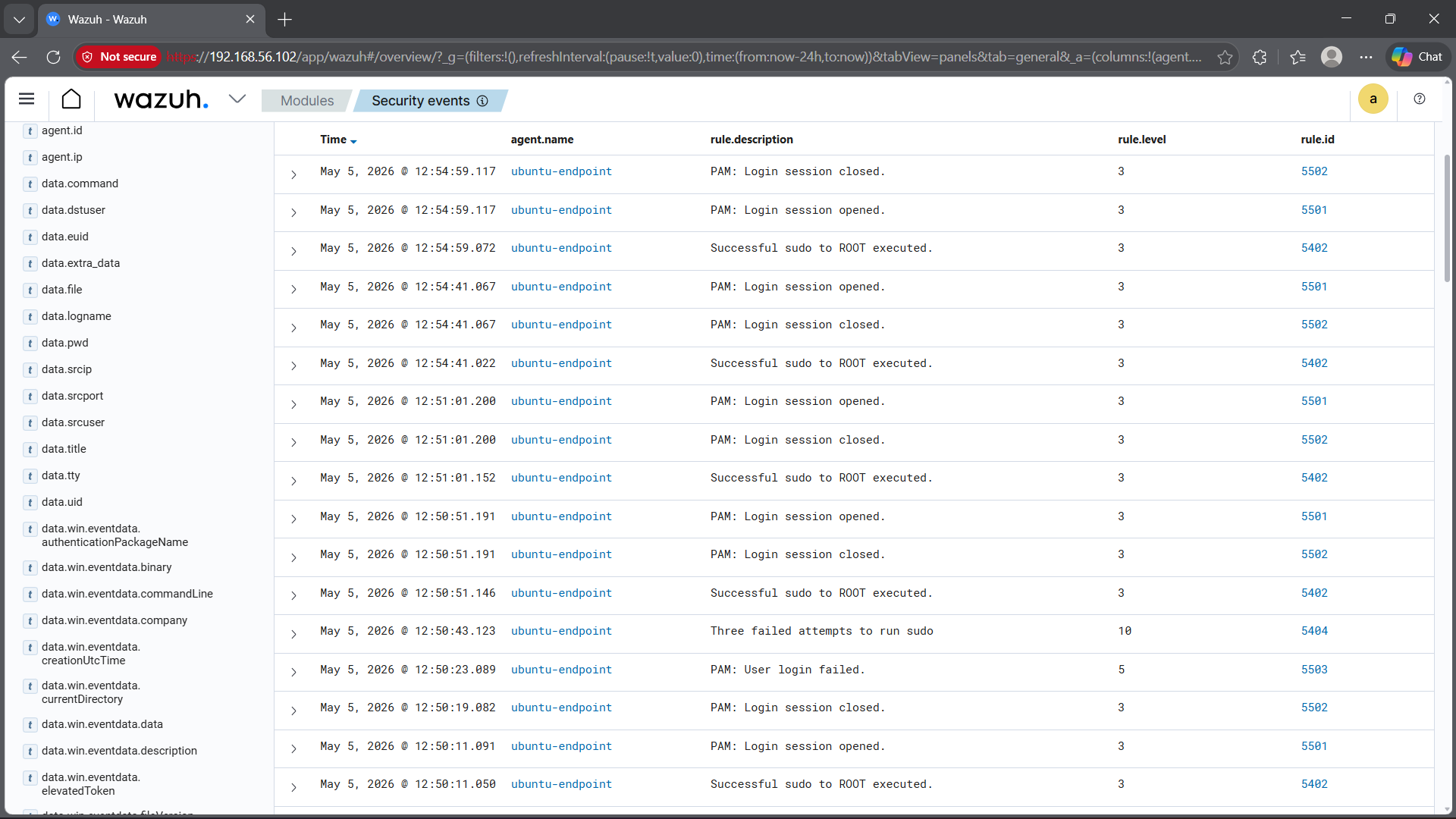

## 截图

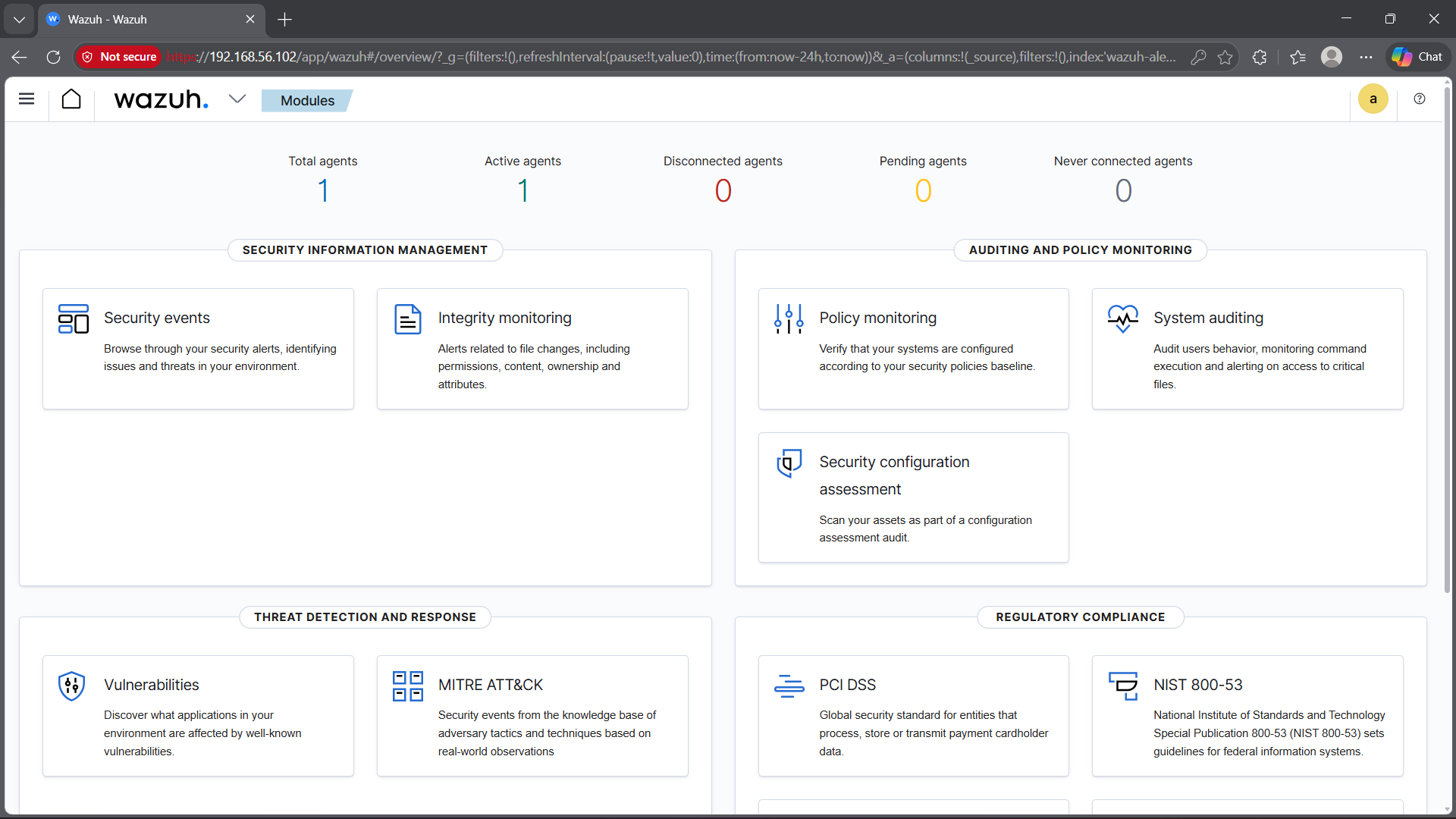

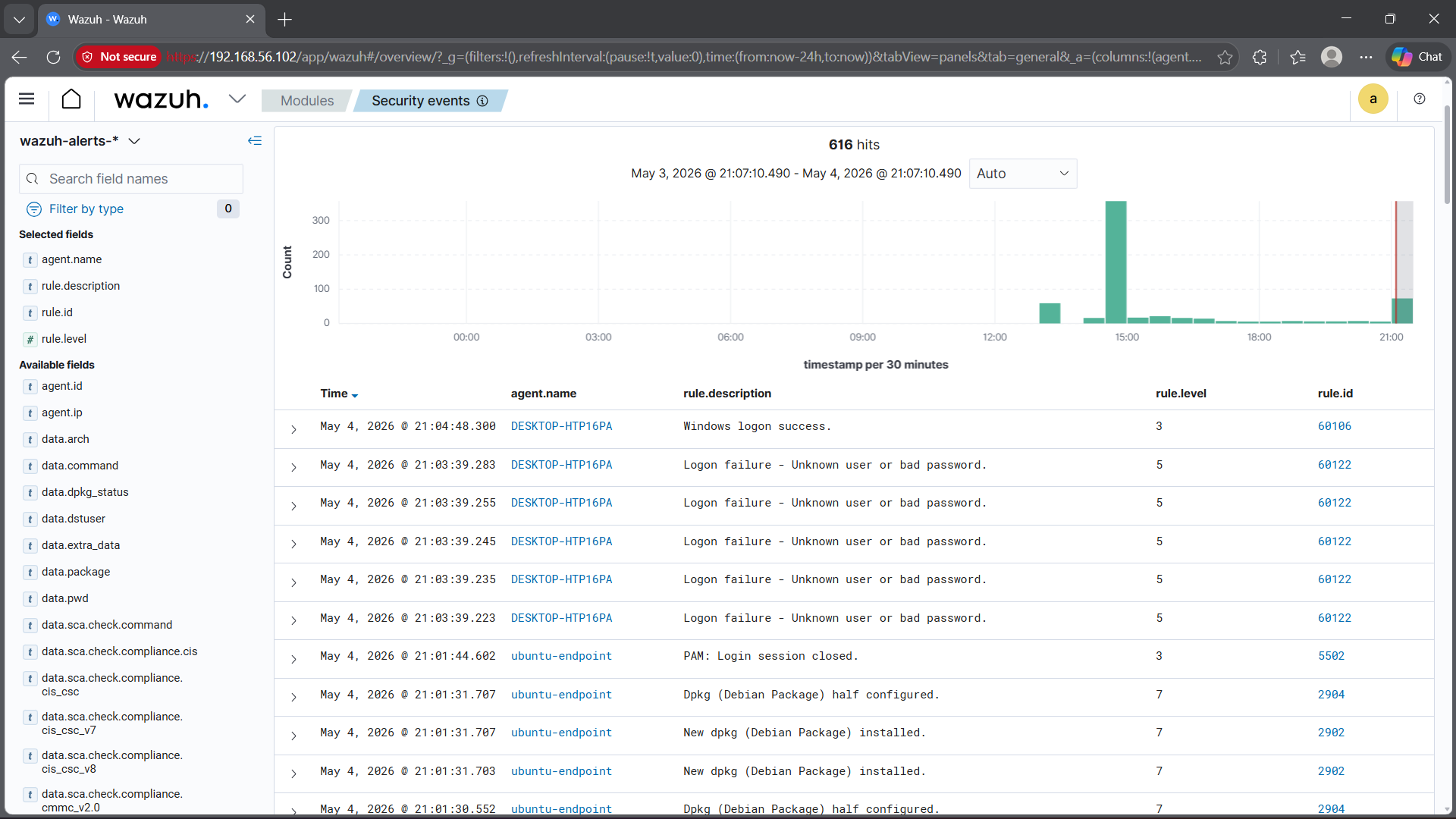

### Wazuh 仪表板

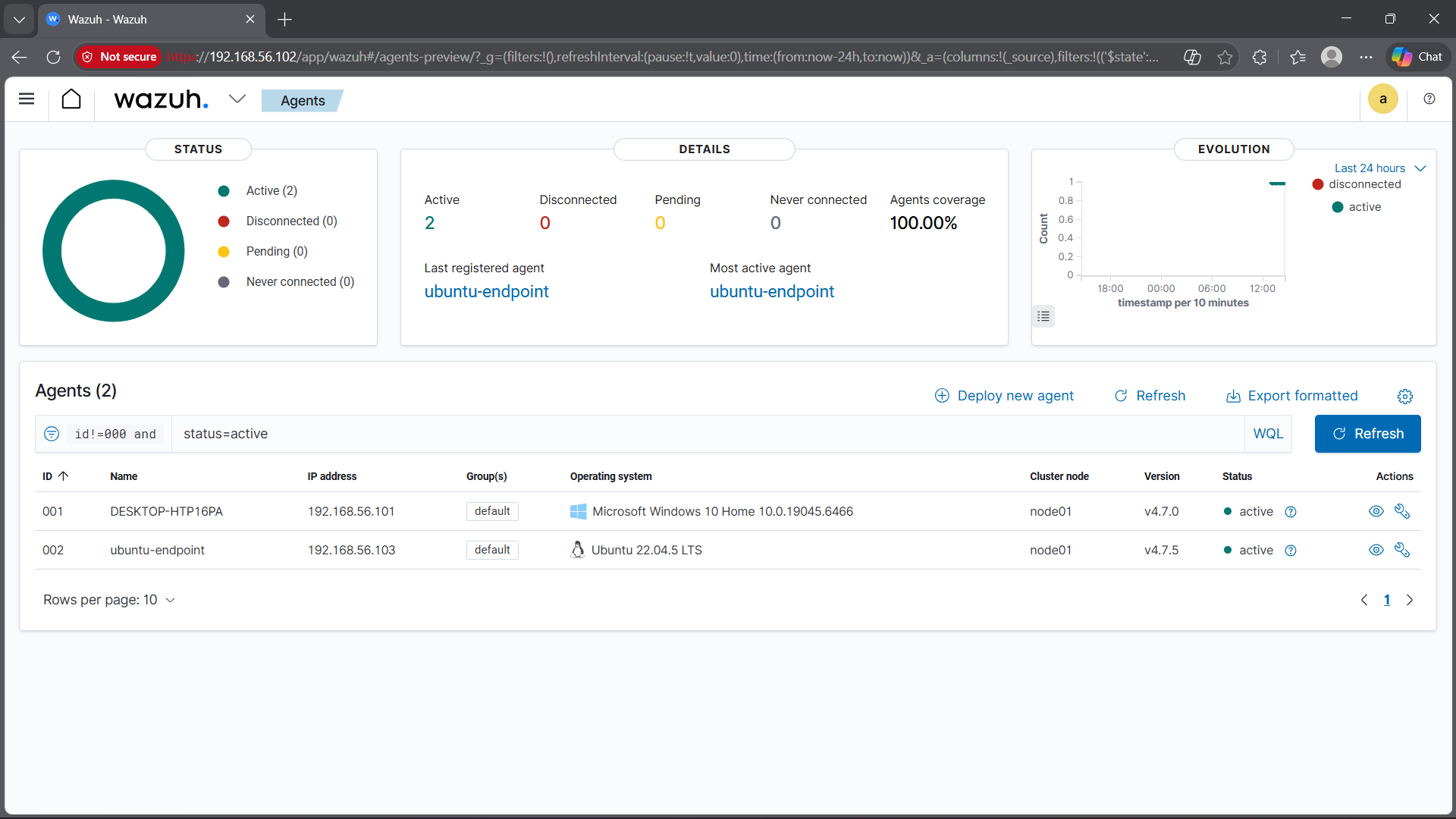

### 两个代理均已激活

### 暴力破解警报

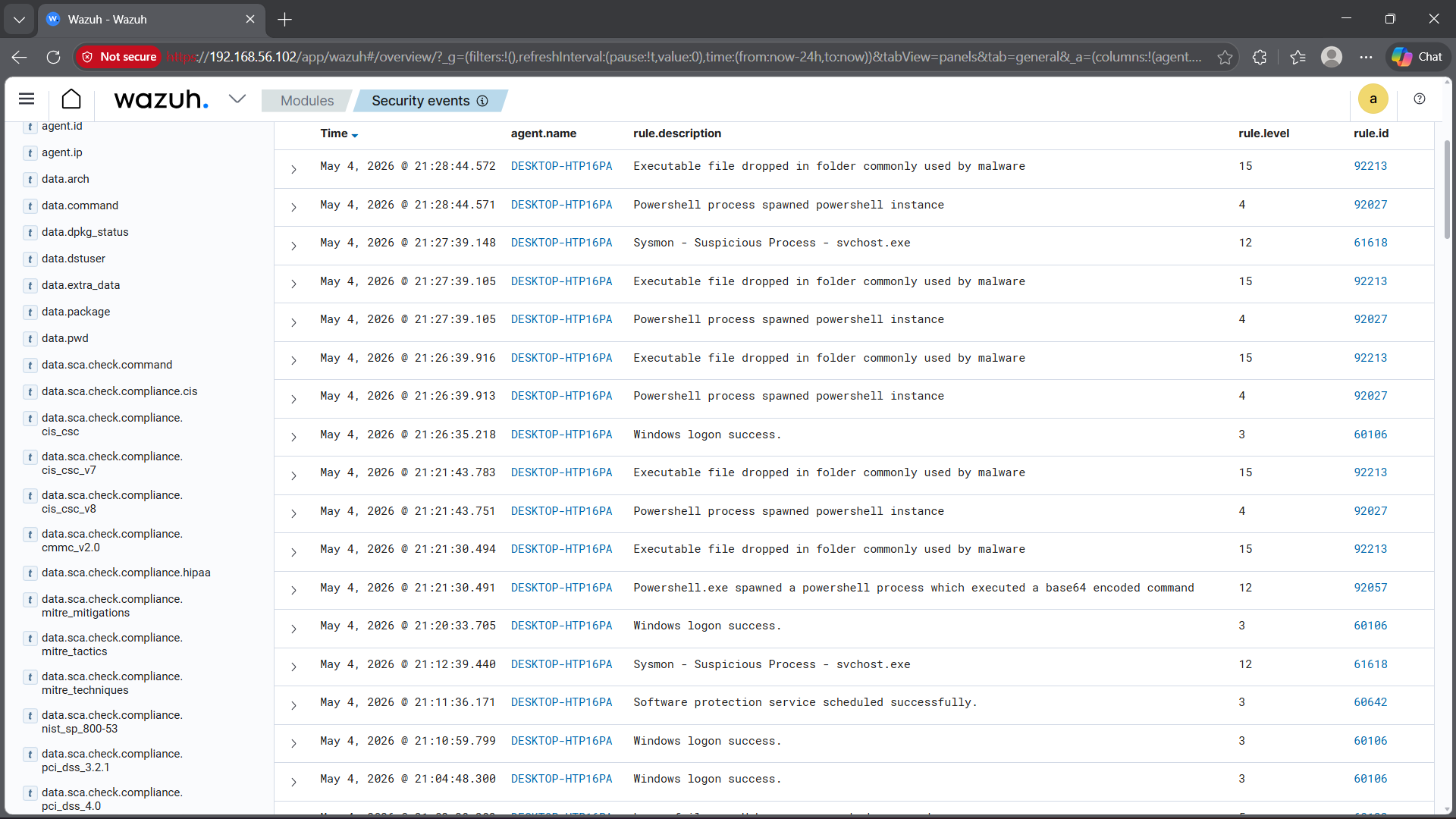

### 可疑的 PowerShell 执行

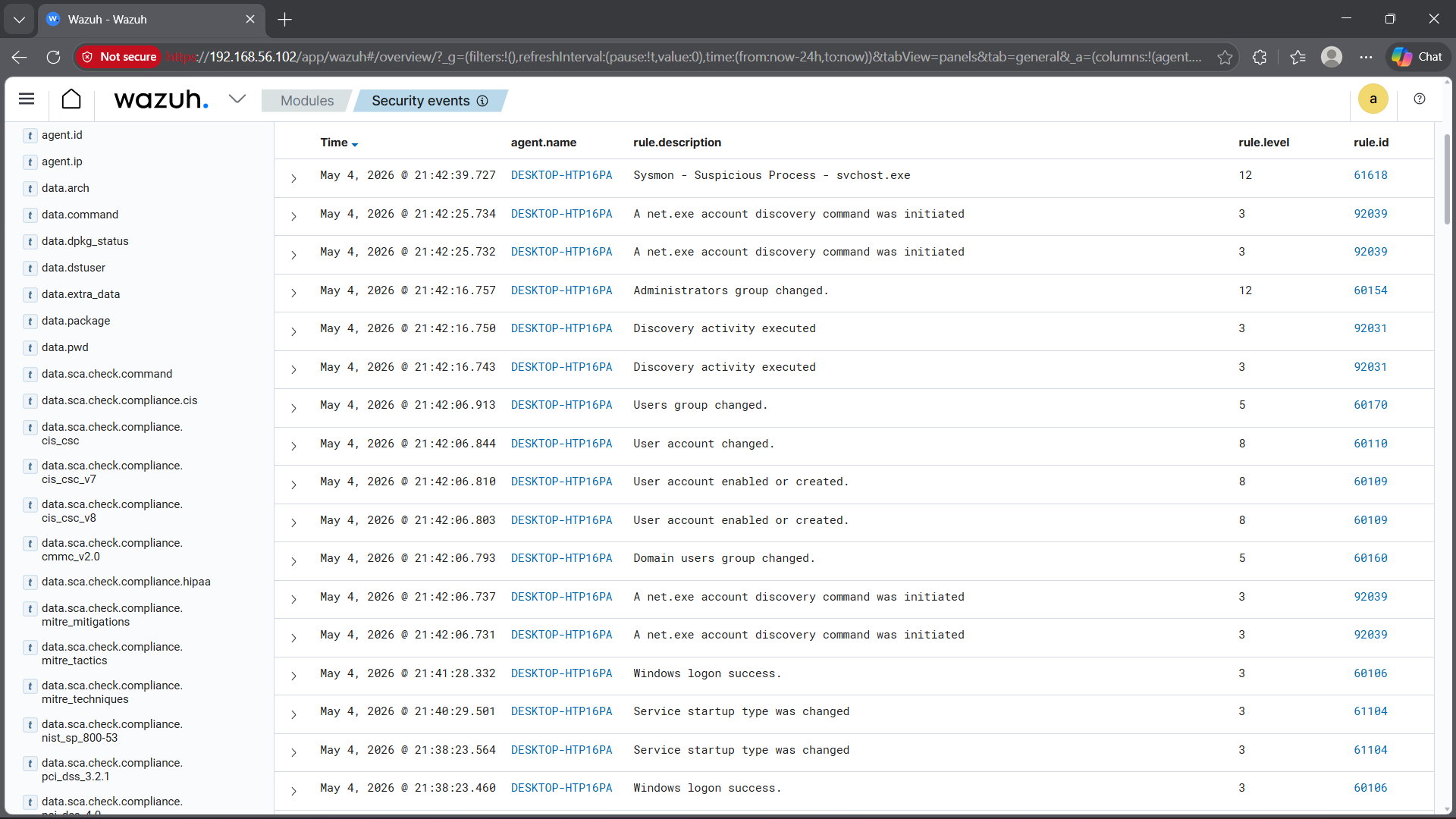

### 创建新本地用户

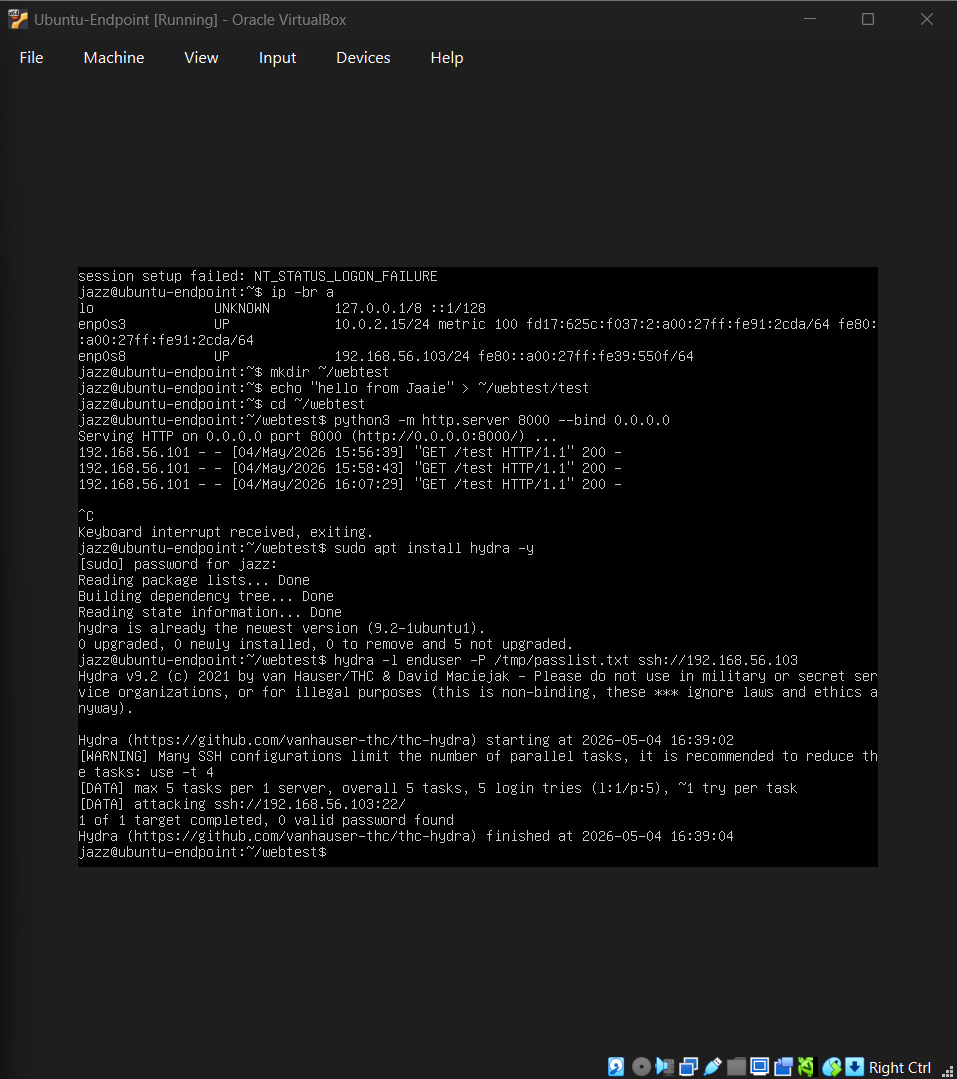

### Linux SSH 暴力破解

### 文件完整性监控

### Linux Sudo 权限提升

### MITRE ATT&CK 仪表板

### 漏洞检测

## 事件报告

- [IR-001:Windows 暴力破解登录失败](Reports/IR-001-Windows-Brute-Force-Failed-Logins.pdf)

- [IR-002:可疑的 PowerShell 执行](Reports/IR-002-Suspicious-PowerShell-Execution.pdf)

- [IR-003:创建新本地用户 — Windows](Reports/IR-003-New-Local-User-Creation-Windows.pdf)

- [IR-004:Linux SSH 暴力破解](Reports/IR-004-Linux-SSH-Brute-Force.pdf)

- [IR-005:文件完整性监控 — Hosts 文件被修改](Reports/IR-005-File-Integrity-Monitoring-Hosts-Modified.pdf)

- [IR-006:Linux Sudo 权限提升](Reports/IR-006-Linux-Sudo-Privilege-Escalation.pdf)

## 完整 SOC 分诊报告

- [完整 SOC 分诊报告](Reports/SOC-Lab-Full-Triage-Report.pdf)

## 检测规则

本实验室依赖 Wazuh 的内置规则进行检测。Rules/ 文件夹中提供了展示额外检测逻辑的自定义规则示例。

- [自定义规则 XML](Rules/custom-rules.xml)

确认包含的内置规则有:

| 规则 ID | 描述 | 领域 |

|---|---|---|

| 92057 | PowerShell 编码命令 | Windows 可疑执行 |

| 92027 | PowerShell 进程启动了 PowerShell 实例 | Windows 进程行为 |

| 5710 | 使用不存在的用户进行 SSH 登录 | Linux SSH 身份验证 |

| 2502 | 用户密码输入错误不止一次 | Linux 身份验证失败 |

| 5402 | 成功执行 sudo 提权至 ROOT | Linux sudo 监控 |

| 5404 | 三次尝试运行 sudo 失败 | Linux sudo 失败尝试 |

| 550 | 完整性校验和已更改 | FIM / Syscheck |

## 展示的关键技能

本项目在实验室环境中展示了端到端的 SOC 操作:部署 Wazuh SIEM/XDR、配置 Windows (Sysmon) 和 Linux 代理、模拟 6 种攻击场景、对警报进行分诊、将检测映射到 MITRE ATT&CK,以及撰写正式的事件报告 —— 这正是初级 SOC 分析师日常执行的相同工作流。

## 经验总结

1. 我了解了 SIEM 如何从多个端点收集日志,并将原始事件转化为有用的安全警报。

2. 我学习了 Windows Sysmon 如何提升对进程创建和可疑 PowerShell 活动的可见性。

3. 我掌握了 Linux 身份验证日志如何揭示 SSH 暴力破解尝试和 sudo 权限提升行为。

4. 我认识到 MITRE ATT&CK 如何以结构化的方式解释攻击者的行为。

5. 我学到了文档撰写是 SOC 工作的重要组成部分,因为分析师必须解释发生了什么、为什么重要以及如何响应。

## 未来改进

- 添加专用的 Kali 攻击者虚拟机。

- 全面实现并测试具有自定义规则 ID 的自定义 Wazuh 规则。

- 启用 Wazuh 主动响应以自动阻止暴力破解的源 IP。

- 为高严重性警报添加 Slack 或电子邮件告警。

- 导出重要警报的原始 JSON 证据。

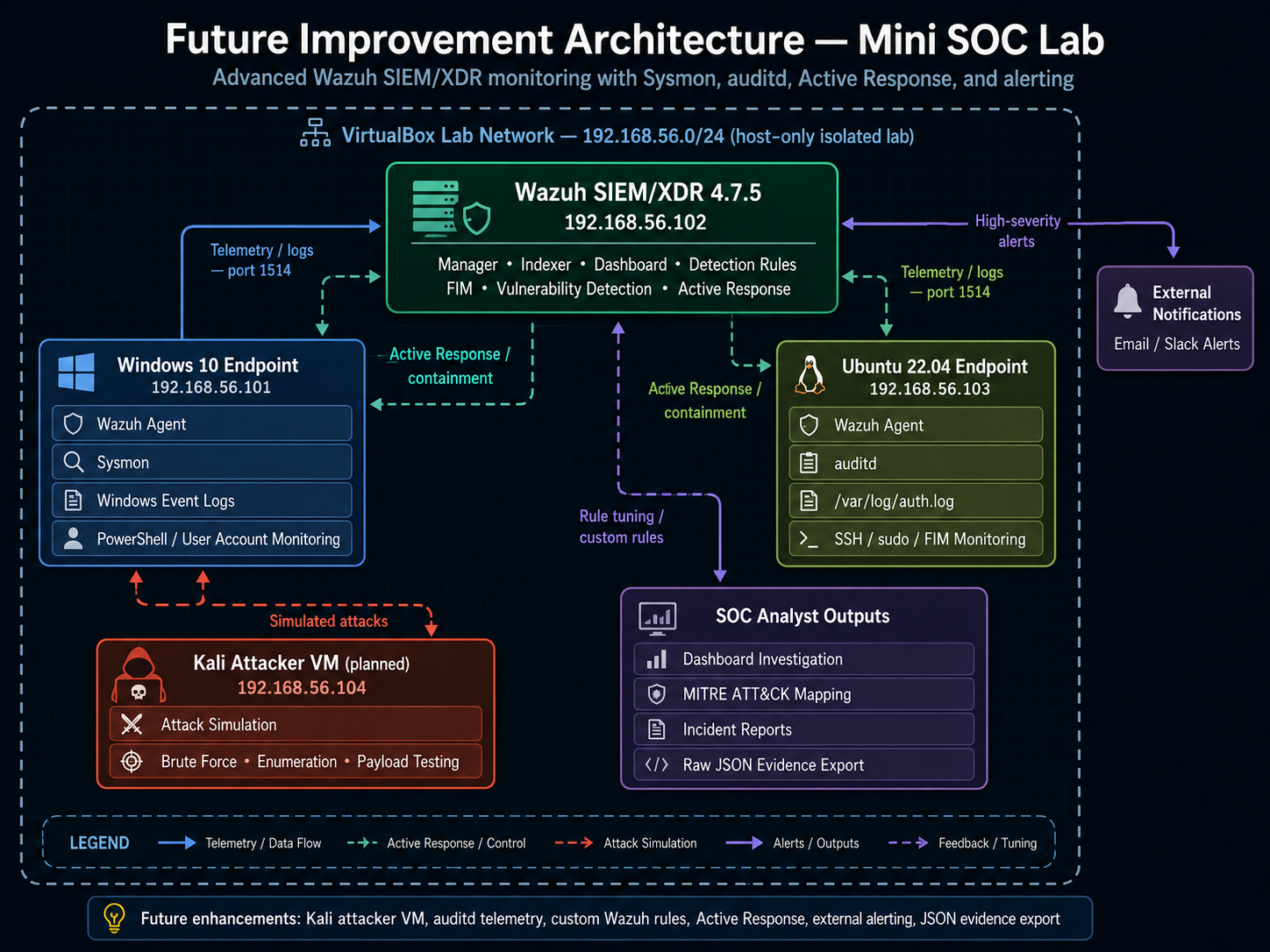

计划中的未来架构

此图展示了实验室计划的改进版本,其中 Ubuntu 终端将包含 auditd 以实现更深入的 Linux 监控。

-[如何改进当前的微型 SOC 实验室.pdf](Reports/Improvement-doc.pdf)

## 简历要点

使用 Wazuh SIEM/XDR 搭建了一个微型企业 SOC 实验室,包含 Windows Sysmon 和 Ubuntu Linux 终端。配置了日志收集,模拟了 6 种攻击场景,将检测映射到 MITRE ATT&CK 框架,启用了 FIM 和漏洞检测,并记录了正式的事件调查报告。

标签:AMSI绕过, ATT&CK映射, Cloudflare, GitHub项目, MITRE ATT&CK, SOC实验室, Sysmon, WAF测试, Wazuh, Windows 10, x64dbg, 企业安全, 告警分诊, 威胁检测, 安全事件报告, 安全实验室, 安全运营中心, 插件系统, 攻击模拟, 无线安全, 日志收集, 端点安全, 网络安全, 网络映射, 网络资产管理, 补丁管理, 速率限制处理, 隐私保护, 驱动签名利用