vasikaran24/windows-log-security-analysis-using-event-viewer

GitHub: vasikaran24/windows-log-security-analysis-using-event-viewer

一个面向初级安全分析师的教程,演示如何使用系统自带的Windows事件查看器调查和关联身份验证相关的安全日志。

Stars: 0 | Forks: 0

# 使用事件查看器进行 Windows 日志安全分析

## 项目概述

本项目演示了使用 Windows 事件查看器中的安全日志进行基础 SOC(安全运营中心)调查的技能。

目标是分析与身份验证相关的事件,识别可疑活动,并关联以下安全事件:

- 成功登录

- 登录尝试失败

- 账户锁定

该分析有助于了解 Windows 如何记录身份验证活动,以及安全分析师如何调查潜在威胁。

## 使用的工具

- 事件查看器

- Windows 10

- Windows 安全日志

## 展示的技能

- Windows 事件日志分析

- 事件关联

- 安全监控

- 身份验证调查

- SOC 分析

- 威胁检测

- 事件文档记录

- Windows 安全事件 ID

## 日志结构概述

每个事件日志条目包含以下重要字段:

• **Event ID**:标识活动的类型

• **Level**:指示严重程度(信息、警告、错误)

• **Date & Time**:显示事件发生的时间

•**Source**:指定生成事件的组件

•**Description**:提供有关事件的详细信息

**. 分析的关键事件 ID**

| Event ID | 描述 |

|----------|-------------|

| 4624 | 成功登录 |

| 4625 | 登录尝试失败 |

| 4740 | 账户锁定 |

# 事件分析

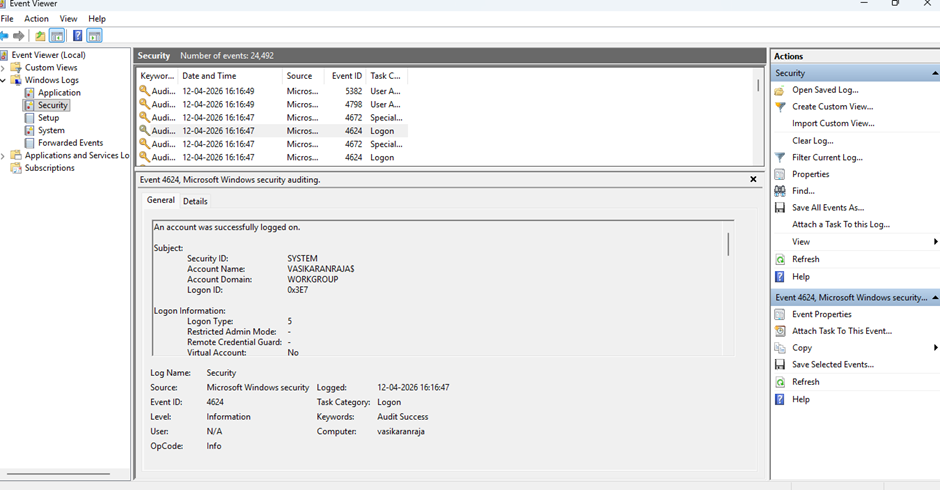

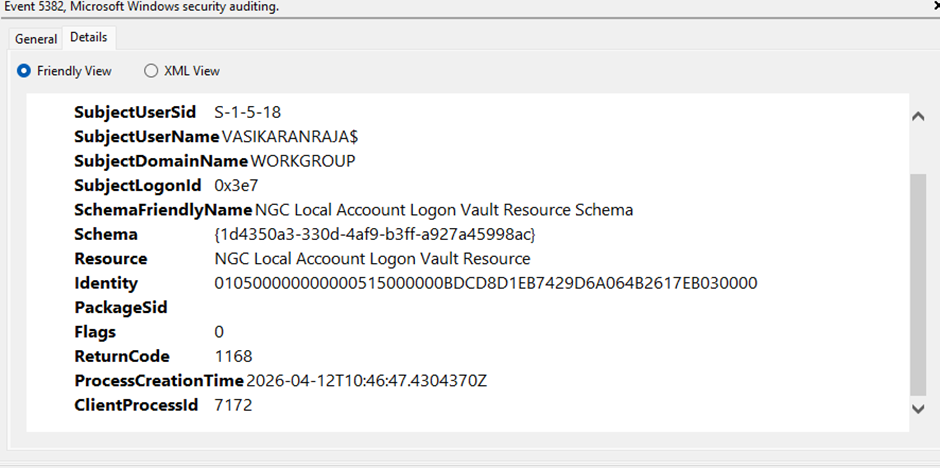

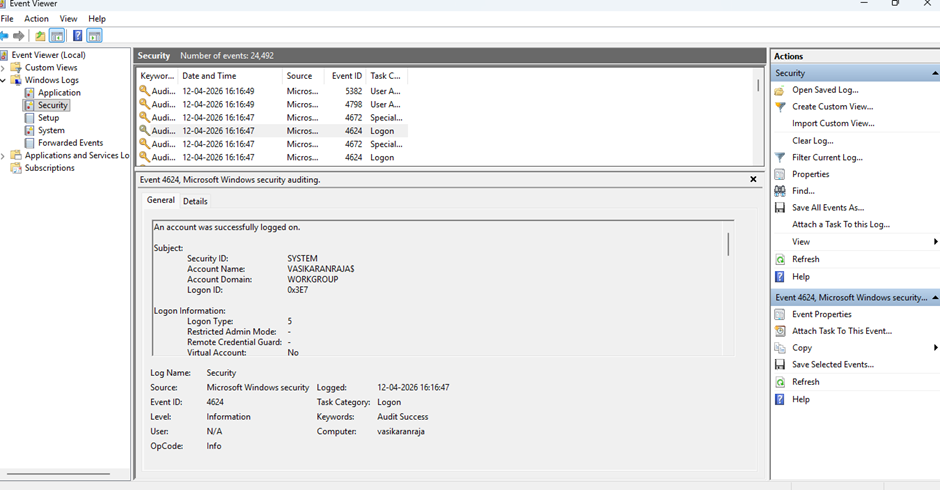

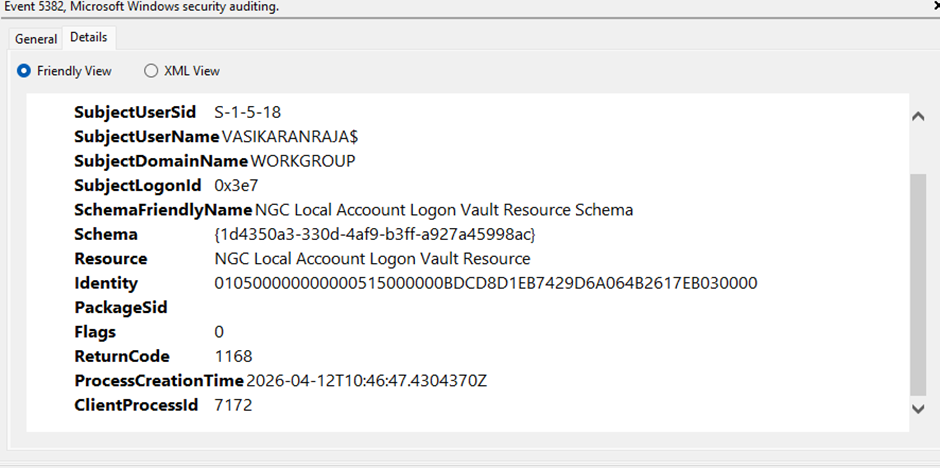

## Event ID 4624 – 成功登录

### 描述

此事件表示成功登录到系统。

### 发现

- 账户:VASIKARANRAJAS

- 登录类型:5(服务登录)

- 系统:vasikaranraja

## 事件描述

在 2026 年 4 月 12 日 16:16:47,系统记录了一次成功的登录事件(Event ID 4624)。

## 登录者

• 使用 VASIKARANRAJAS 账户进行了身份验证。

## 登录类型

• 登录类型为类型 5(服务登录)。

这意味着:

• Windows 服务(而非人类用户)使用此账户启动或运行。

## 实际发生的情况

• 后台服务尝试使用 VASIKARANRAJAS 账户进行身份验证

• 身份验证成功

• 该服务被允许在该账户下运行

## 深入解读

这是正常的系统行为,其中:

• 服务使用用户凭据运行

• Windows 将其记录为成功的登录

## 结论

Windows 服务使用 VASIKARANRAJAS 账户成功登录,此特定事件未指示任何失败或攻击。

### 发现

- 账户:VASIKARANRAJAS

- 登录类型:5(服务登录)

- 系统:vasikaranraja

## 事件描述

在 2026 年 4 月 12 日 16:16:47,系统记录了一次成功的登录事件(Event ID 4624)。

## 登录者

• 使用 VASIKARANRAJAS 账户进行了身份验证。

## 登录类型

• 登录类型为类型 5(服务登录)。

这意味着:

• Windows 服务(而非人类用户)使用此账户启动或运行。

## 实际发生的情况

• 后台服务尝试使用 VASIKARANRAJAS 账户进行身份验证

• 身份验证成功

• 该服务被允许在该账户下运行

## 深入解读

这是正常的系统行为,其中:

• 服务使用用户凭据运行

• Windows 将其记录为成功的登录

## 结论

Windows 服务使用 VASIKARANRAJAS 账户成功登录,此特定事件未指示任何失败或攻击。

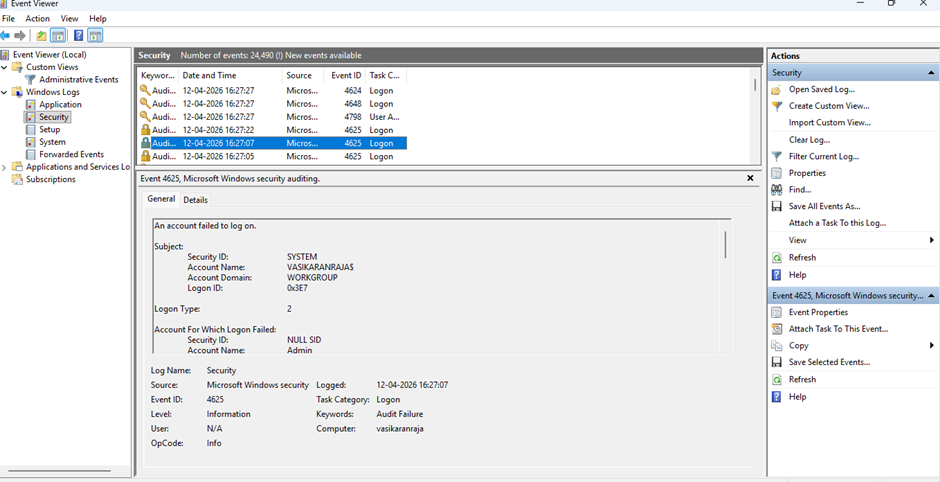

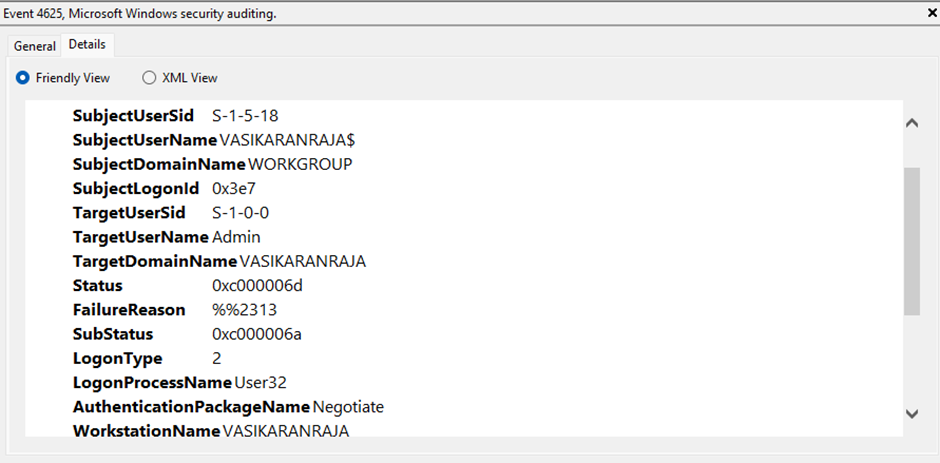

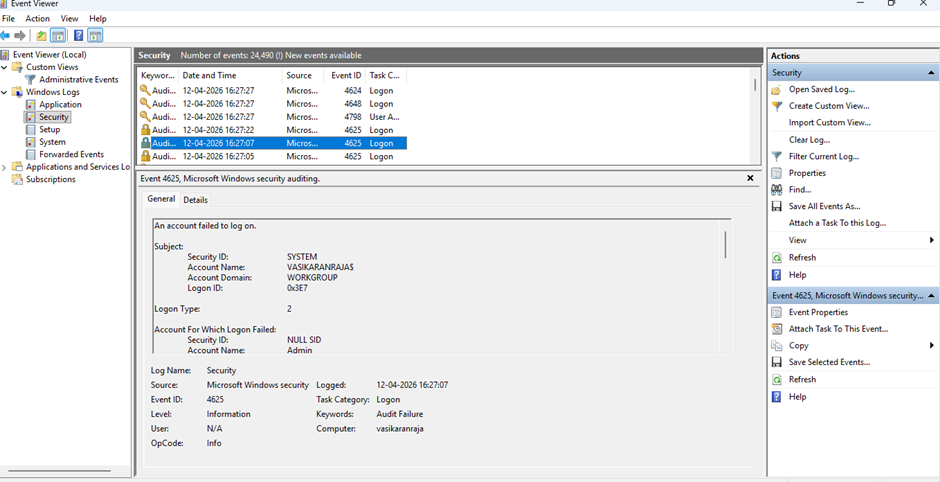

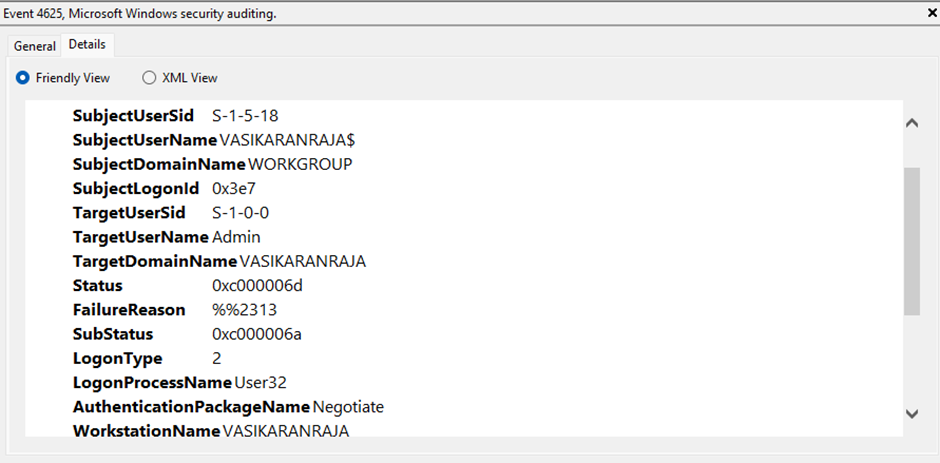

## Event ID 4625 – 登录尝试失败

### 描述

当登录尝试失败时,将生成此事件。

**Event ID 4625** – 登录尝试失败

•**描述**:当登录尝试失败时,将生成此事件。

• **分析**:这可能是由于密码错误或未经授权的访问尝试引起的。

• **安全洞察**:多次失败尝试可能表明发生了暴力破解攻击。

### 发现

- 目标账户:Admin

- 登录类型:2(交互式)

- 计算机:vasikaranraja

### 分析

由于凭据无效,交互式登录尝试失败。

## Event ID 4625 – 登录尝试失败

### 描述

当登录尝试失败时,将生成此事件。

**Event ID 4625** – 登录尝试失败

•**描述**:当登录尝试失败时,将生成此事件。

• **分析**:这可能是由于密码错误或未经授权的访问尝试引起的。

• **安全洞察**:多次失败尝试可能表明发生了暴力破解攻击。

### 发现

- 目标账户:Admin

- 登录类型:2(交互式)

- 计算机:vasikaranraja

### 分析

由于凭据无效,交互式登录尝试失败。

## 事件描述

在 2026 年 4 月 12 日 16:27:07,系统记录了一次失败的登录尝试(Event ID 4625)。

## 涉及的账户

• 目标账户:Admin

• 这是有人尝试登录的账户。

## 登录类型

• 登录类型:2

这意味着:

• 交互式登录尝试(有人尝试在计算机上直接登录,例如通过键盘/登录屏幕)

## 源系统

• 计算机名称:vasikaranraja

• 此尝试发生在本地计算机上。

## 实际发生的情况

• 尝试登录 Admin 账户

• 身份验证失败

• 系统阻止了访问并记录了该事件

## 可能的原因

• 输入的密码不正确

• 用户名错误或账户问题

• 未经授权的用户试图访问系统

• 配置错误的脚本或缓存的凭据

## 结论

某人(或某物)试图以交互方式登录 Admin 账户,但失败了。

这可能是正常情况(用户操作失误),或者如果用户的凭据容易被猜出,这可能是一个潜在的安全隐患。

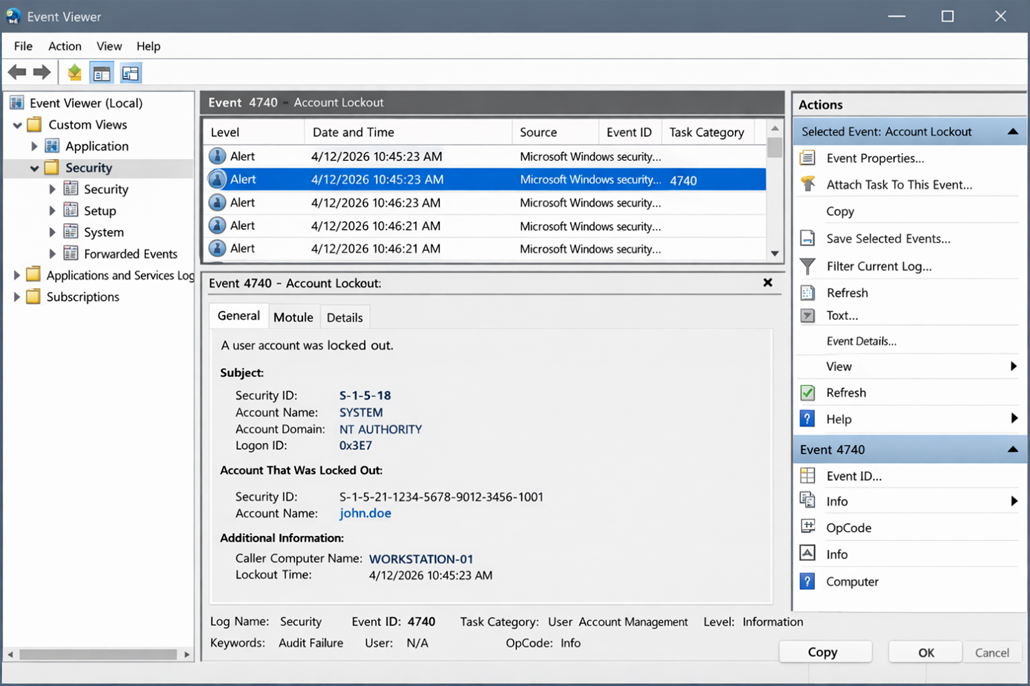

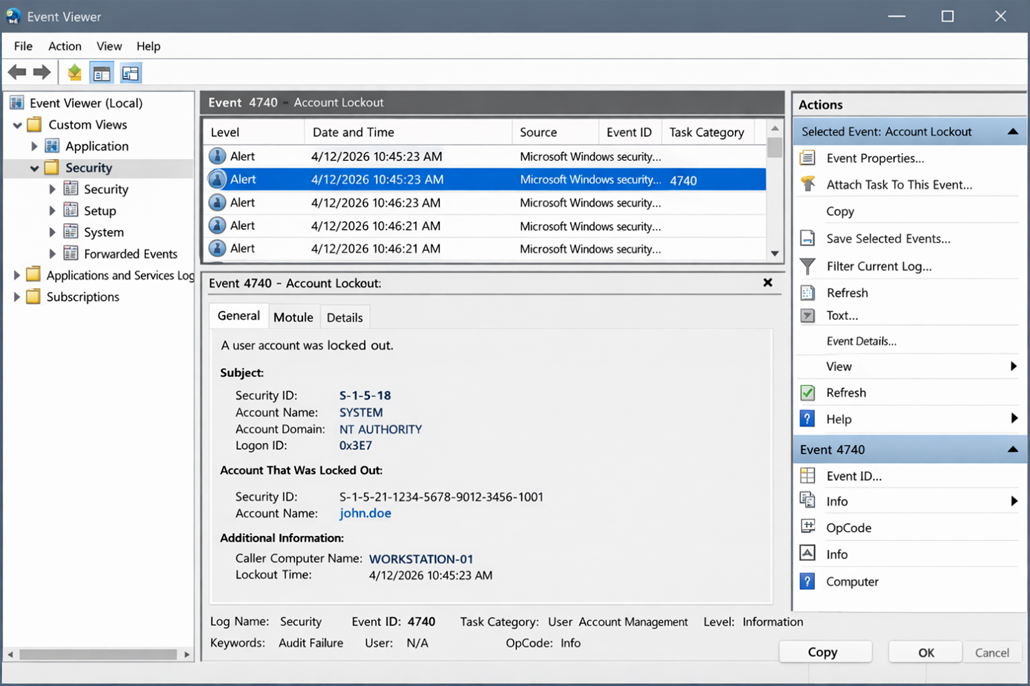

## Event ID 4740 – 账户锁定

### 描述

此事件表示发生了账户锁定。

### 发现

- 账户:john.doe

- 源计算机:WORKSTATION-01

-

### 分析

该账户在多次登录尝试失败后被锁定。

## 事件描述

在 2026 年 4 月 12 日 16:27:07,系统记录了一次失败的登录尝试(Event ID 4625)。

## 涉及的账户

• 目标账户:Admin

• 这是有人尝试登录的账户。

## 登录类型

• 登录类型:2

这意味着:

• 交互式登录尝试(有人尝试在计算机上直接登录,例如通过键盘/登录屏幕)

## 源系统

• 计算机名称:vasikaranraja

• 此尝试发生在本地计算机上。

## 实际发生的情况

• 尝试登录 Admin 账户

• 身份验证失败

• 系统阻止了访问并记录了该事件

## 可能的原因

• 输入的密码不正确

• 用户名错误或账户问题

• 未经授权的用户试图访问系统

• 配置错误的脚本或缓存的凭据

## 结论

某人(或某物)试图以交互方式登录 Admin 账户,但失败了。

这可能是正常情况(用户操作失误),或者如果用户的凭据容易被猜出,这可能是一个潜在的安全隐患。

## Event ID 4740 – 账户锁定

### 描述

此事件表示发生了账户锁定。

### 发现

- 账户:john.doe

- 源计算机:WORKSTATION-01

-

### 分析

该账户在多次登录尝试失败后被锁定。

## 受影响的账户

• 用户名:john.doe

• 这是由于多次登录尝试失败而被锁定的账户。

## 问题来源

• 调用方计算机名称:WORKSTATION-01

• 这意味着失败的登录尝试源自此计算机。

## 系统上下文

• 该操作由系统账户记录:

o **账户名称**:SYSTEM

o** 域**:NT AUTHORITY

• 这表明 Windows 自身根据策略强制执行了锁定。

## 可能发生的情况

• 对 john.doe 进行了多次不正确的密码尝试

• 超过了系统的账户锁定策略阈值

• 结果,该账户被自动锁定

## 可能的原因

• 用户反复输入了错误的密码

• 存储的凭据(例如,在服务或映射驱动器中)已过期

• 后台进程或脚本使用了旧密码

• 来自 WORKSTATION-01 的潜在暴力破解尝试

## 分析师结论

此事件表明安全控制按预期运行(账户锁定策略),但需要进行调查以确定:

• 是用户失误,还是

• 潜在的安全威胁

## 事件关联摘要

## 1. Event ID 4625 – 登录失败

o 尝试登录 Admin 账户

o 登录失败(可能是由于凭据不正确)

o 登录类型 2 表示直接/交互式登录尝试

## 2. Event ID 4740 – 账户锁定

o 一个用户账户(例如前面示例中的 john.doe)被锁定

o 这发生在多次登录尝试失败之后

o 表明强制执行了账户锁定策略

## 3. Event ID 4624 – 成功登录

o 一个服务使用 VASIKARANRAJAS 账户成功进行了身份验证

o 登录类型 5 表明这是一个后台服务,而不是用户登录

## 最终分析

• 存在针对账户的失败登录尝试

• 这些反复的失败可能导致了一个账户锁定事件

• 同时,发生了一个单独的成功服务登录,这看起来是正常的且不相关的

## 安全解读

• 失败的尝试 + 锁定表明:

o 可能的用户失误(密码错误)

o 或暴力破解/未经授权的访问尝试

• 成功的服务登录:

o 看起来是合法的系统活动

o 没有直接的妥协迹象

## 建议采取的行动

• 向用户核实登录尝试是否合法

• 检查是否存在多个 4625 事件(模式分析)

• 识别失败尝试的来源

• 如有必要,重置敏感账户的密码

• 监控以下内容:

o 反复的失败

o 异常的登录时间

o 新的服务或进程

##🧾 最终结论

系统经历了导致账户锁定的失败登录尝试,这可能表明是用户失误或潜在的暴力破解尝试,而另一个单独的服务登录成功完成并表现正常。

## 受影响的账户

• 用户名:john.doe

• 这是由于多次登录尝试失败而被锁定的账户。

## 问题来源

• 调用方计算机名称:WORKSTATION-01

• 这意味着失败的登录尝试源自此计算机。

## 系统上下文

• 该操作由系统账户记录:

o **账户名称**:SYSTEM

o** 域**:NT AUTHORITY

• 这表明 Windows 自身根据策略强制执行了锁定。

## 可能发生的情况

• 对 john.doe 进行了多次不正确的密码尝试

• 超过了系统的账户锁定策略阈值

• 结果,该账户被自动锁定

## 可能的原因

• 用户反复输入了错误的密码

• 存储的凭据(例如,在服务或映射驱动器中)已过期

• 后台进程或脚本使用了旧密码

• 来自 WORKSTATION-01 的潜在暴力破解尝试

## 分析师结论

此事件表明安全控制按预期运行(账户锁定策略),但需要进行调查以确定:

• 是用户失误,还是

• 潜在的安全威胁

## 事件关联摘要

## 1. Event ID 4625 – 登录失败

o 尝试登录 Admin 账户

o 登录失败(可能是由于凭据不正确)

o 登录类型 2 表示直接/交互式登录尝试

## 2. Event ID 4740 – 账户锁定

o 一个用户账户(例如前面示例中的 john.doe)被锁定

o 这发生在多次登录尝试失败之后

o 表明强制执行了账户锁定策略

## 3. Event ID 4624 – 成功登录

o 一个服务使用 VASIKARANRAJAS 账户成功进行了身份验证

o 登录类型 5 表明这是一个后台服务,而不是用户登录

## 最终分析

• 存在针对账户的失败登录尝试

• 这些反复的失败可能导致了一个账户锁定事件

• 同时,发生了一个单独的成功服务登录,这看起来是正常的且不相关的

## 安全解读

• 失败的尝试 + 锁定表明:

o 可能的用户失误(密码错误)

o 或暴力破解/未经授权的访问尝试

• 成功的服务登录:

o 看起来是合法的系统活动

o 没有直接的妥协迹象

## 建议采取的行动

• 向用户核实登录尝试是否合法

• 检查是否存在多个 4625 事件(模式分析)

• 识别失败尝试的来源

• 如有必要,重置敏感账户的密码

• 监控以下内容:

o 反复的失败

o 异常的登录时间

o 新的服务或进程

##🧾 最终结论

系统经历了导致账户锁定的失败登录尝试,这可能表明是用户失误或潜在的暴力破解尝试,而另一个单独的服务登录成功完成并表现正常。

### 发现

- 账户:VASIKARANRAJAS

- 登录类型:5(服务登录)

- 系统:vasikaranraja

## 事件描述

在 2026 年 4 月 12 日 16:16:47,系统记录了一次成功的登录事件(Event ID 4624)。

## 登录者

• 使用 VASIKARANRAJAS 账户进行了身份验证。

## 登录类型

• 登录类型为类型 5(服务登录)。

这意味着:

• Windows 服务(而非人类用户)使用此账户启动或运行。

## 实际发生的情况

• 后台服务尝试使用 VASIKARANRAJAS 账户进行身份验证

• 身份验证成功

• 该服务被允许在该账户下运行

## 深入解读

这是正常的系统行为,其中:

• 服务使用用户凭据运行

• Windows 将其记录为成功的登录

## 结论

Windows 服务使用 VASIKARANRAJAS 账户成功登录,此特定事件未指示任何失败或攻击。

### 发现

- 账户:VASIKARANRAJAS

- 登录类型:5(服务登录)

- 系统:vasikaranraja

## 事件描述

在 2026 年 4 月 12 日 16:16:47,系统记录了一次成功的登录事件(Event ID 4624)。

## 登录者

• 使用 VASIKARANRAJAS 账户进行了身份验证。

## 登录类型

• 登录类型为类型 5(服务登录)。

这意味着:

• Windows 服务(而非人类用户)使用此账户启动或运行。

## 实际发生的情况

• 后台服务尝试使用 VASIKARANRAJAS 账户进行身份验证

• 身份验证成功

• 该服务被允许在该账户下运行

## 深入解读

这是正常的系统行为,其中:

• 服务使用用户凭据运行

• Windows 将其记录为成功的登录

## 结论

Windows 服务使用 VASIKARANRAJAS 账户成功登录,此特定事件未指示任何失败或攻击。

## Event ID 4625 – 登录尝试失败

### 描述

当登录尝试失败时,将生成此事件。

**Event ID 4625** – 登录尝试失败

•**描述**:当登录尝试失败时,将生成此事件。

• **分析**:这可能是由于密码错误或未经授权的访问尝试引起的。

• **安全洞察**:多次失败尝试可能表明发生了暴力破解攻击。

### 发现

- 目标账户:Admin

- 登录类型:2(交互式)

- 计算机:vasikaranraja

### 分析

由于凭据无效,交互式登录尝试失败。

## Event ID 4625 – 登录尝试失败

### 描述

当登录尝试失败时,将生成此事件。

**Event ID 4625** – 登录尝试失败

•**描述**:当登录尝试失败时,将生成此事件。

• **分析**:这可能是由于密码错误或未经授权的访问尝试引起的。

• **安全洞察**:多次失败尝试可能表明发生了暴力破解攻击。

### 发现

- 目标账户:Admin

- 登录类型:2(交互式)

- 计算机:vasikaranraja

### 分析

由于凭据无效,交互式登录尝试失败。

## 事件描述

在 2026 年 4 月 12 日 16:27:07,系统记录了一次失败的登录尝试(Event ID 4625)。

## 涉及的账户

• 目标账户:Admin

• 这是有人尝试登录的账户。

## 登录类型

• 登录类型:2

这意味着:

• 交互式登录尝试(有人尝试在计算机上直接登录,例如通过键盘/登录屏幕)

## 源系统

• 计算机名称:vasikaranraja

• 此尝试发生在本地计算机上。

## 实际发生的情况

• 尝试登录 Admin 账户

• 身份验证失败

• 系统阻止了访问并记录了该事件

## 可能的原因

• 输入的密码不正确

• 用户名错误或账户问题

• 未经授权的用户试图访问系统

• 配置错误的脚本或缓存的凭据

## 结论

某人(或某物)试图以交互方式登录 Admin 账户,但失败了。

这可能是正常情况(用户操作失误),或者如果用户的凭据容易被猜出,这可能是一个潜在的安全隐患。

## Event ID 4740 – 账户锁定

### 描述

此事件表示发生了账户锁定。

### 发现

- 账户:john.doe

- 源计算机:WORKSTATION-01

-

### 分析

该账户在多次登录尝试失败后被锁定。

## 事件描述

在 2026 年 4 月 12 日 16:27:07,系统记录了一次失败的登录尝试(Event ID 4625)。

## 涉及的账户

• 目标账户:Admin

• 这是有人尝试登录的账户。

## 登录类型

• 登录类型:2

这意味着:

• 交互式登录尝试(有人尝试在计算机上直接登录,例如通过键盘/登录屏幕)

## 源系统

• 计算机名称:vasikaranraja

• 此尝试发生在本地计算机上。

## 实际发生的情况

• 尝试登录 Admin 账户

• 身份验证失败

• 系统阻止了访问并记录了该事件

## 可能的原因

• 输入的密码不正确

• 用户名错误或账户问题

• 未经授权的用户试图访问系统

• 配置错误的脚本或缓存的凭据

## 结论

某人(或某物)试图以交互方式登录 Admin 账户,但失败了。

这可能是正常情况(用户操作失误),或者如果用户的凭据容易被猜出,这可能是一个潜在的安全隐患。

## Event ID 4740 – 账户锁定

### 描述

此事件表示发生了账户锁定。

### 发现

- 账户:john.doe

- 源计算机:WORKSTATION-01

-

### 分析

该账户在多次登录尝试失败后被锁定。

## 受影响的账户

• 用户名:john.doe

• 这是由于多次登录尝试失败而被锁定的账户。

## 问题来源

• 调用方计算机名称:WORKSTATION-01

• 这意味着失败的登录尝试源自此计算机。

## 系统上下文

• 该操作由系统账户记录:

o **账户名称**:SYSTEM

o** 域**:NT AUTHORITY

• 这表明 Windows 自身根据策略强制执行了锁定。

## 可能发生的情况

• 对 john.doe 进行了多次不正确的密码尝试

• 超过了系统的账户锁定策略阈值

• 结果,该账户被自动锁定

## 可能的原因

• 用户反复输入了错误的密码

• 存储的凭据(例如,在服务或映射驱动器中)已过期

• 后台进程或脚本使用了旧密码

• 来自 WORKSTATION-01 的潜在暴力破解尝试

## 分析师结论

此事件表明安全控制按预期运行(账户锁定策略),但需要进行调查以确定:

• 是用户失误,还是

• 潜在的安全威胁

## 事件关联摘要

## 1. Event ID 4625 – 登录失败

o 尝试登录 Admin 账户

o 登录失败(可能是由于凭据不正确)

o 登录类型 2 表示直接/交互式登录尝试

## 2. Event ID 4740 – 账户锁定

o 一个用户账户(例如前面示例中的 john.doe)被锁定

o 这发生在多次登录尝试失败之后

o 表明强制执行了账户锁定策略

## 3. Event ID 4624 – 成功登录

o 一个服务使用 VASIKARANRAJAS 账户成功进行了身份验证

o 登录类型 5 表明这是一个后台服务,而不是用户登录

## 最终分析

• 存在针对账户的失败登录尝试

• 这些反复的失败可能导致了一个账户锁定事件

• 同时,发生了一个单独的成功服务登录,这看起来是正常的且不相关的

## 安全解读

• 失败的尝试 + 锁定表明:

o 可能的用户失误(密码错误)

o 或暴力破解/未经授权的访问尝试

• 成功的服务登录:

o 看起来是合法的系统活动

o 没有直接的妥协迹象

## 建议采取的行动

• 向用户核实登录尝试是否合法

• 检查是否存在多个 4625 事件(模式分析)

• 识别失败尝试的来源

• 如有必要,重置敏感账户的密码

• 监控以下内容:

o 反复的失败

o 异常的登录时间

o 新的服务或进程

##🧾 最终结论

系统经历了导致账户锁定的失败登录尝试,这可能表明是用户失误或潜在的暴力破解尝试,而另一个单独的服务登录成功完成并表现正常。

## 受影响的账户

• 用户名:john.doe

• 这是由于多次登录尝试失败而被锁定的账户。

## 问题来源

• 调用方计算机名称:WORKSTATION-01

• 这意味着失败的登录尝试源自此计算机。

## 系统上下文

• 该操作由系统账户记录:

o **账户名称**:SYSTEM

o** 域**:NT AUTHORITY

• 这表明 Windows 自身根据策略强制执行了锁定。

## 可能发生的情况

• 对 john.doe 进行了多次不正确的密码尝试

• 超过了系统的账户锁定策略阈值

• 结果,该账户被自动锁定

## 可能的原因

• 用户反复输入了错误的密码

• 存储的凭据(例如,在服务或映射驱动器中)已过期

• 后台进程或脚本使用了旧密码

• 来自 WORKSTATION-01 的潜在暴力破解尝试

## 分析师结论

此事件表明安全控制按预期运行(账户锁定策略),但需要进行调查以确定:

• 是用户失误,还是

• 潜在的安全威胁

## 事件关联摘要

## 1. Event ID 4625 – 登录失败

o 尝试登录 Admin 账户

o 登录失败(可能是由于凭据不正确)

o 登录类型 2 表示直接/交互式登录尝试

## 2. Event ID 4740 – 账户锁定

o 一个用户账户(例如前面示例中的 john.doe)被锁定

o 这发生在多次登录尝试失败之后

o 表明强制执行了账户锁定策略

## 3. Event ID 4624 – 成功登录

o 一个服务使用 VASIKARANRAJAS 账户成功进行了身份验证

o 登录类型 5 表明这是一个后台服务,而不是用户登录

## 最终分析

• 存在针对账户的失败登录尝试

• 这些反复的失败可能导致了一个账户锁定事件

• 同时,发生了一个单独的成功服务登录,这看起来是正常的且不相关的

## 安全解读

• 失败的尝试 + 锁定表明:

o 可能的用户失误(密码错误)

o 或暴力破解/未经授权的访问尝试

• 成功的服务登录:

o 看起来是合法的系统活动

o 没有直接的妥协迹象

## 建议采取的行动

• 向用户核实登录尝试是否合法

• 检查是否存在多个 4625 事件(模式分析)

• 识别失败尝试的来源

• 如有必要,重置敏感账户的密码

• 监控以下内容:

o 反复的失败

o 异常的登录时间

o 新的服务或进程

##🧾 最终结论

系统经历了导致账户锁定的失败登录尝试,这可能表明是用户失误或潜在的暴力破解尝试,而另一个单独的服务登录成功完成并表现正常。标签:4624, 4625, 4740, AMSI绕过, Conpot, FOFA, SOC分析, Windows 10, Windows事件ID, Windows安全, 事件关联, 事件查看器, 威胁检测, 安全事件响应, 安全教育, 安全运营, 扫描框架, 数字取证, 登录失败, 登录成功, 红队行动, 自动化脚本, 账户锁定, 身份验证分析