doolamdattatreya2025/aws-wazuh-siem-lab

GitHub: doolamdattatreya2025/aws-wazuh-siem-lab

基于AWS EC2部署Wazuh SIEM的云原生安全实验室,实现终端监控、漏洞管理、威胁检测和MITRE ATT&CK映射的完整SOC工作流程演示。

Stars: 0 | Forks: 0

# 云原生 SIEM 与漏洞管理实验室

## 概述

本项目演示了使用托管在 **AWS EC2** 上的 **Wazuh** 部署云原生安全信息和事件管理 (SIEM) 环境,以实时监控 **Windows 11** 终端节点。

该实验室模拟了企业级安全运营中心 (SOC) 的工作流程,包括:

- 终端节点监控

- 漏洞检测

- 威胁分析

- MITRE ATT&CK 映射

- 安全配置评估

- 暴力破解攻击检测

# 架构与数据流

```

graph TD

subgraph "Local Environment (Endpoint)"

A[Windows 11 Laptop] -->|Monitors Logs/Files| B[Wazuh Agent v4.7.5]

end

subgraph "Public Internet"

B -->|TLS Encrypted Channel| C{AWS Security Group}

end

subgraph "AWS Cloud (Security Operations Center)"

C -->|Port 1514: Events| D[Wazuh Manager]

C -->|Port 1515: Enrollment| D

D -->|Storage & Search| E[(Wazuh Indexer)]

E -->|Visualization| F[Wazuh Dashboard]

subgraph "Infrastructure"

G[Ubuntu 22.04 LTS]

H[20GB EBS Volume]

end

end

subgraph "Security Outcomes"

F --> I[Vulnerability Detection]

F --> J[MITRE ATT&CK Mapping]

F --> K[Brute Force Alerts]

end

```

# 基础设施组件

## 管理节点 (云端)

- Wazuh Manager

- Wazuh Indexer

- Wazuh Dashboard

- 托管于 Ubuntu 22.04 LTS

- AWS EC2 实例类型:`t3.medium`

## 终端节点 (本地)

- Windows 11 笔记本电脑

- Wazuh Agent v4.7.5

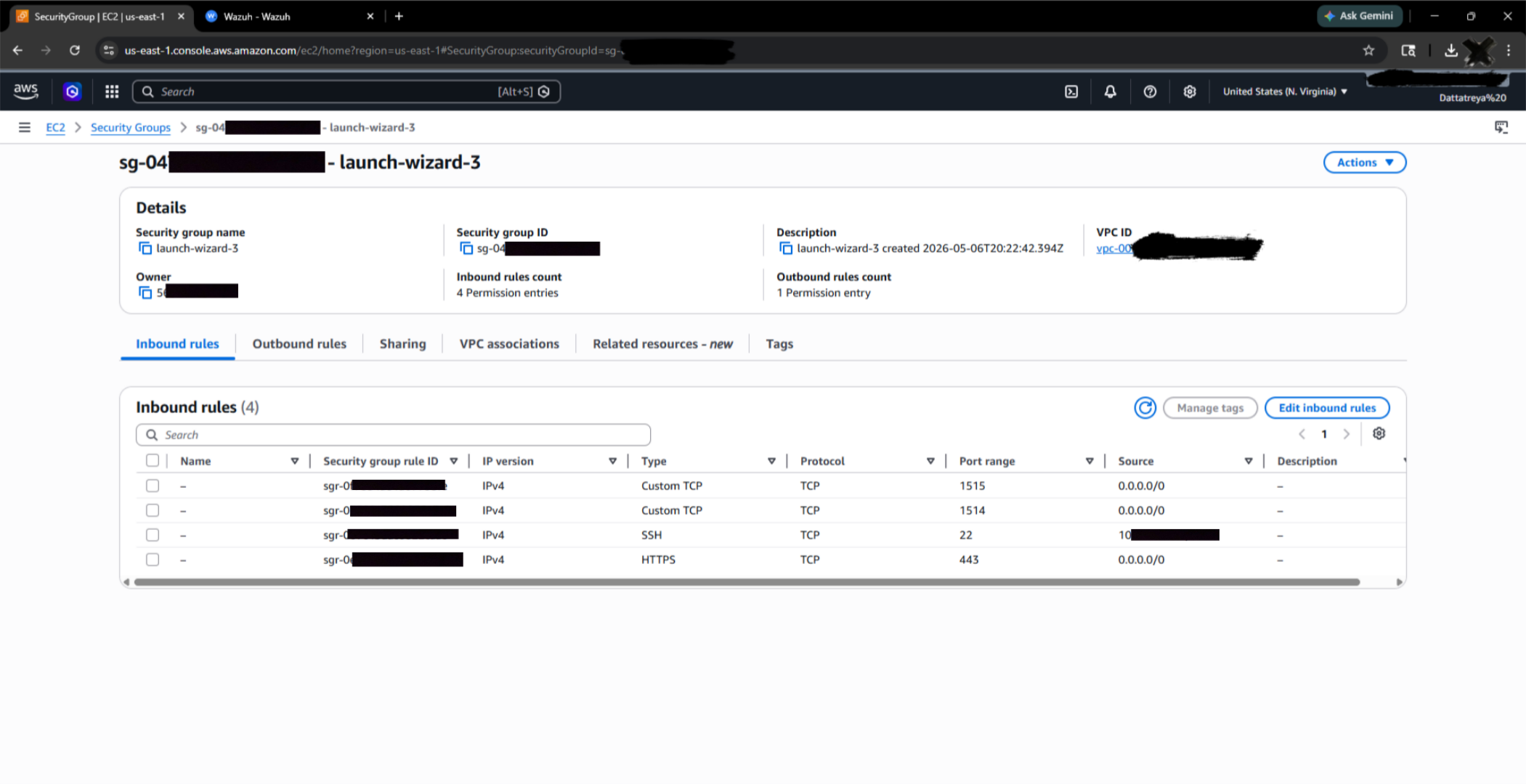

# AWS 安全组配置

| 端口 | 协议 | 用途 | 来源 |

|------|----------|----------|---------|

| 22 | TCP | SSH 管理 | 仅限我的 IP |

| 443 | TCP | Wazuh Dashboard | 0.0.0.0/0 |

| 1514 | TCP | Agent 事件流量 | 0.0.0.0/0 |

| 1515 | TCP | Agent 注册 | 0.0.0.0/0 |

# 项目截图

## AWS 安全组规则

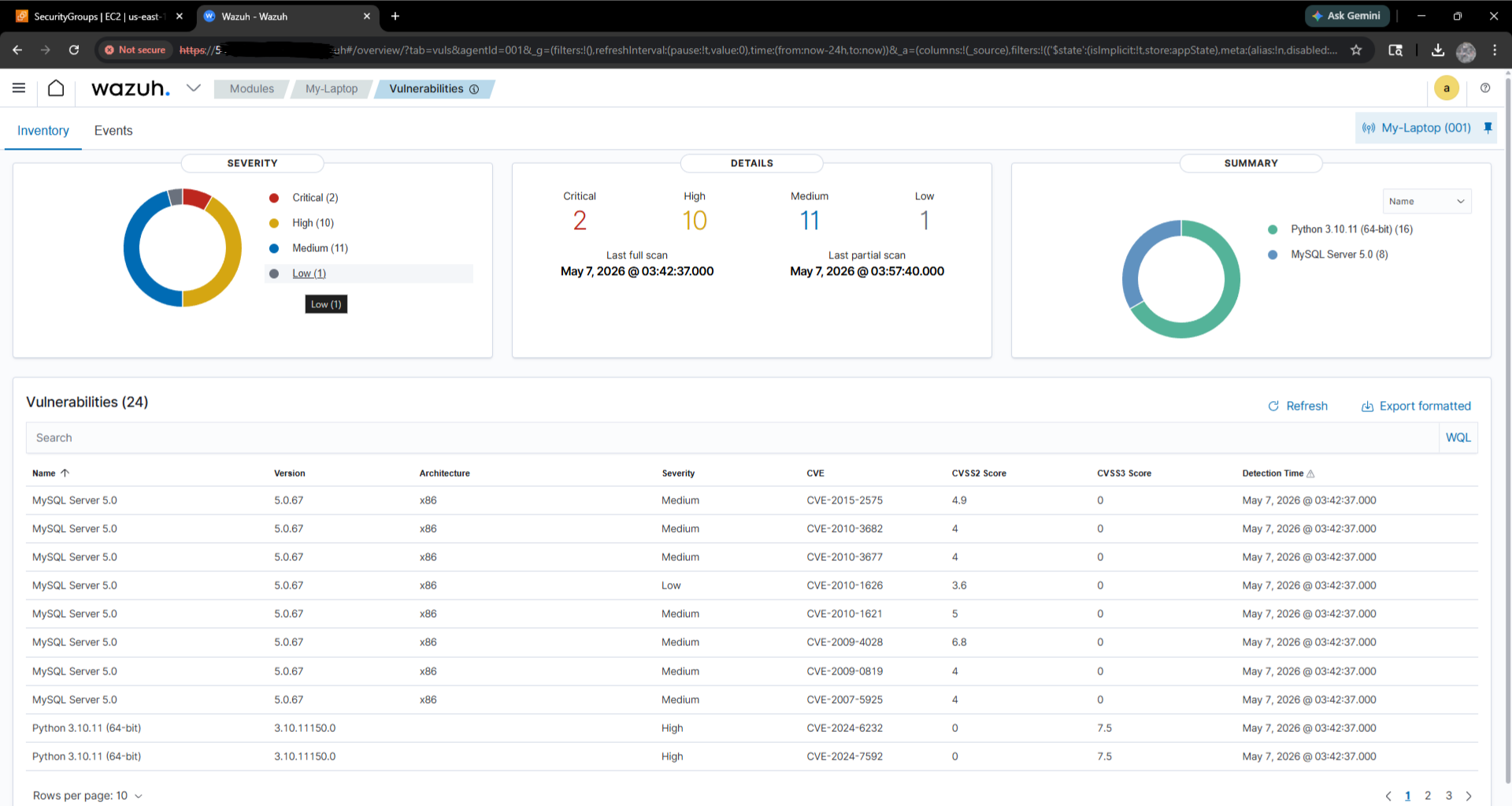

## 漏洞仪表板

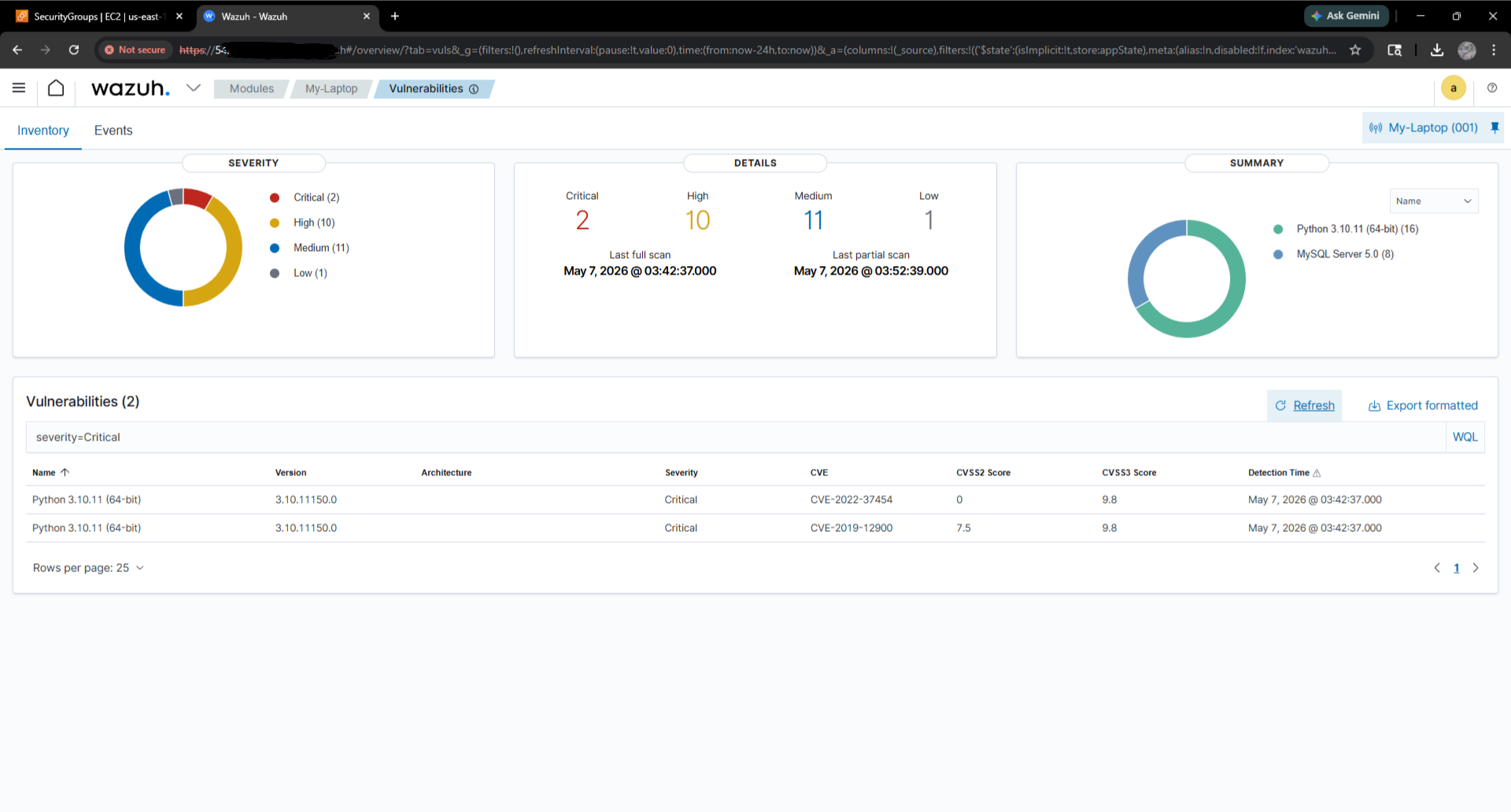

## 严重漏洞发现

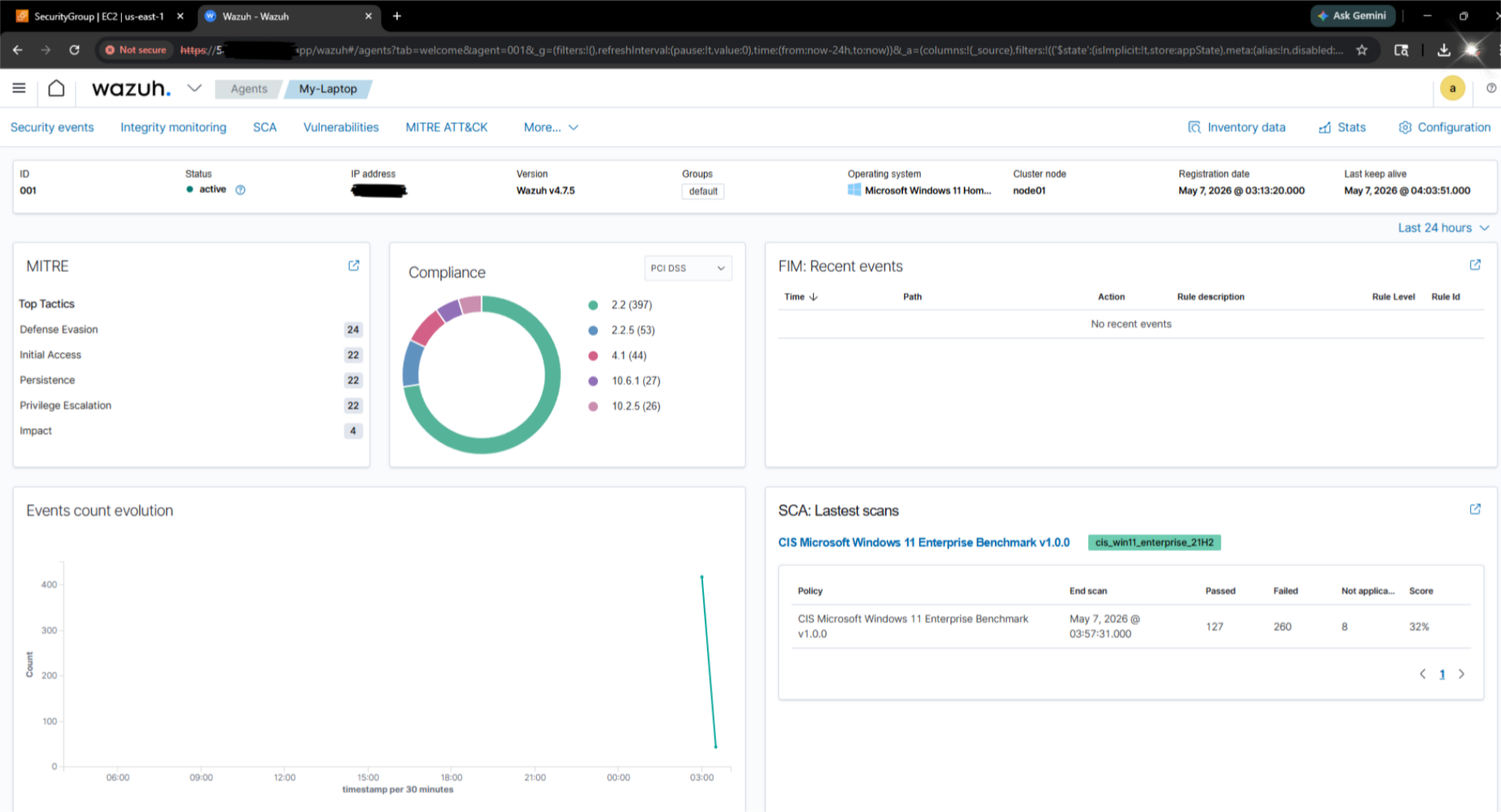

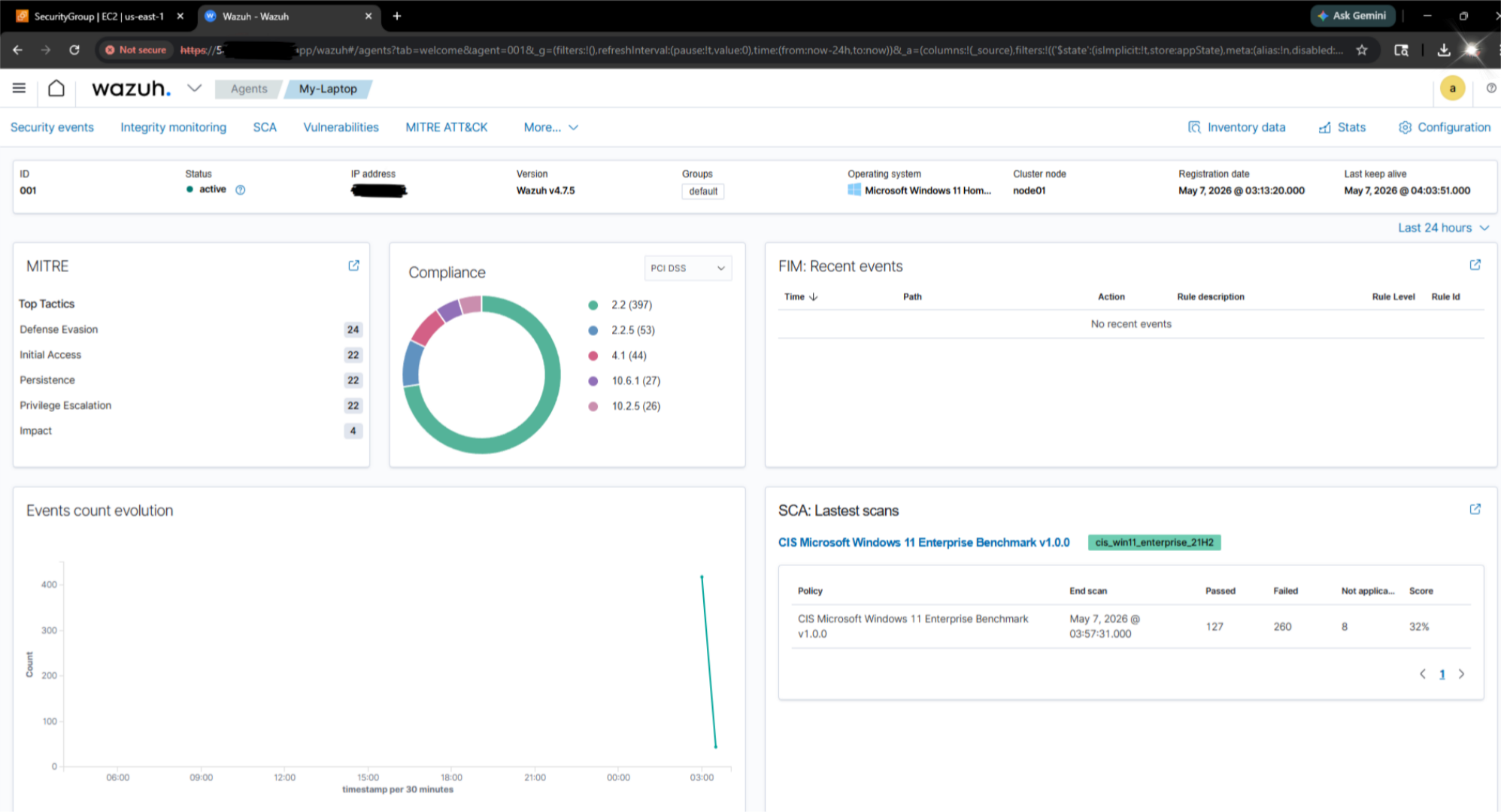

## 活跃的 Wazuh Agent

## 安全配置评估 (SCA)

# 部署阶段

## 阶段 1 — 云基础设施配置

- 创建 AWS EC2 Ubuntu 实例

- 配置安全组

- 开放所需 SIEM 端口

- 强化 SSH 访问

## 阶段 2 — Wazuh 部署

- 安装 Wazuh Manager

- 安装 Wazuh Indexer

- 安装 Wazuh Dashboard

- 验证仪表板的可访问性

## 阶段 3 — 终端节点集成

- 在 Windows 11 上安装 Wazuh Agent

- 向管理节点注册终端节点

- 验证安全的遥测数据流

## 阶段 4 — 漏洞评估

- 执行基线漏洞扫描

- 识别易受攻击的软件

- 验证 CVE 检测能力

## 阶段 5 — 威胁监控

- 模拟暴力破解登录尝试

- 监控警报生成

- 验证 MITRE ATT&CK 映射

# 部署脚本

## Windows Agent 安装 (PowerShell)

```

# 使用 Manager IP 部署 Wazuh Agent

Invoke-WebRequest -Uri https://packages.wazuh.com/4.x/windows/wazuh-agent-4.7.5-1.msi `

-OutFile ${env.tmp}\wazuh-agent.msi

msiexec.exe /i ${env.tmp}\wazuh-agent.msi /q `

WAZUH_MANAGER='YOUR_AWS_IP' `

WAZUH_REGISTRATION_SERVER='YOUR_AWS_IP'

NET START WazuhSvc

```

## Linux 文件系统扩容

```

sudo growpart /dev/nvme0n1 1

sudo resize2fs /dev/nvme0n1p1

```

# 漏洞发现

## 基线评估

初始扫描在 Windows 11 终端节点上发现了多个安全漏洞。

| 严重程度 | 数量 |

|----------|-------|

| 严重 | 2 |

| 高危 | 10 |

| 中危 | 11 |

| 低危 | 1 |

### 主要发现

- Python 3.10.11 存在多个已知 CVE 漏洞

- 检测到 MySQL Server 5.0 已达生命周期终点

- 通过 SCA 扫描识别出薄弱的安全配置设置

# 修复措施

执行了以下修复步骤:

- 移除不受支持的 MySQL Server 5.0

- 更新存在漏洞的 Python 软件包

- 改善系统加固状况

- 减少整体攻击面

# 威胁检测结果

## 暴力破解模拟

对受监控的终端节点进行了暴力破解攻击模拟。

### 检测结果

- Wazuh 生成了高危级别警报

- 事件成功映射至:

- **MITRE ATT&CK T1110 — 暴力破解**

- 在仪表板中可实时查看警报遥测数据

# 安全挑战与故障排除

## 存储限制

- 将 AWS EBS 卷从 8GB 扩展至 20GB

- 防止了 Wazuh 索引失败

## 防火墙强化

- 修复了 Agent 连接问题

- 恢复了 HTTPS 仪表板访问

- 验证了安全组规则

## 资源管理

```

tail -f /var/ossec/logs/ossec.log

```

# 展示技能

## 云安全

- AWS EC2 部署

- 安全组强化

- EBS 存储管理

## SOC 运营

- 实时监控

- 威胁检测

- 警报分析

## 漏洞管理

- CVE 检测

- 修复生命周期

- 降低风险

## 系统管理

- Ubuntu Linux 管理

- PowerShell 自动化

- Windows 终端节点管理

# 使用技术

- AWS EC2

- Ubuntu 22.04 LTS

- Wazuh SIEM

- Windows 11

- PowerShell

- Linux Bash

- MITRE ATT&CK 框架

# 未来改进

- 集成 Suricata IDS

- 添加 Sigma 检测规则

- 配置电子邮件告警

- 实施日志转发管道

- 增加多终端节点监控

# 作者

**DOOLAM DATTATREYA**

MCA 网络安全与取证专业学生

# 许可证

本项目采用 MIT 许可证授权。

标签:AI合规, AMSI绕过, AWS, DPI, EC2, GPT, IaC, MITRE ATT&CK映射, Wazuh, Windows 11, 免杀技术, 威胁分析, 威胁检测, 安全信息与事件管理, 安全实验室, 安全运营中心, 安全配置评估, 搜索引擎爬取, 无线安全, 时间线生成, 暴力破解检测, 漏洞管理, 端点监控, 红队行动, 网络安全, 网络映射, 自动化侦查工具, 隐私保护