CodeBroKinty/wireshark-lab

GitHub: CodeBroKinty/wireshark-lab

一个基于Wireshark的网络流量分析实验项目,通过真实恶意软件流量样本演示SOC式事件分类响应全流程,涵盖数据包捕获、威胁检测与IOC提取。

Stars: 0 | Forks: 0

# Wireshark 网络流量分析实验

一个实用的网络取证项目,展示了现实世界 SOC 分析师的技能——使用 Wireshark 进行实时数据包捕获、流量基线建立、威胁检测以及恶意软件活动感染的全事件分类响应。

## 本项目展示了什么

- 在以安全为中心的 Linux 环境中捕获并分析实时网络流量

- 识别恶意流量模式,包括 C2 信标通信、端口扫描和协议异常

- 从原始数据包数据中提取攻击者 IOC 和受害主机详细信息

- 编写适合 SOC 交接或管理层审查的专业事件报告

- 熟练掌握全球安全运营中心使用的行业标准工具

## 工具与环境

- **Wireshark 4.4.14** — 主要的数据包分析工具

- **Parrot OS** — 注重安全的 Linux 发行版 (VirtualBox 虚拟机)

- **nmap** — 用于流量生成和检测测试的网络扫描工具

- **tshark** — 基于 CLI 的数据包分析工具

- **PCAP 来源:** [malware-traffic-analysis.net](https://malware-traffic-analysis.net) — 全球安全专业人员使用的可信威胁情报资源

## 项目结构

```

wireshark-lab/

├── screenshots/ # Annotated screenshots from each phase

├── pcaps/

│ ├── baseline_capture.pcapng

│ └── 2026-02-28-traffic-analysis-exercise.pcap

├── writeups/

│ └── incident_report.md

└── README.md

```

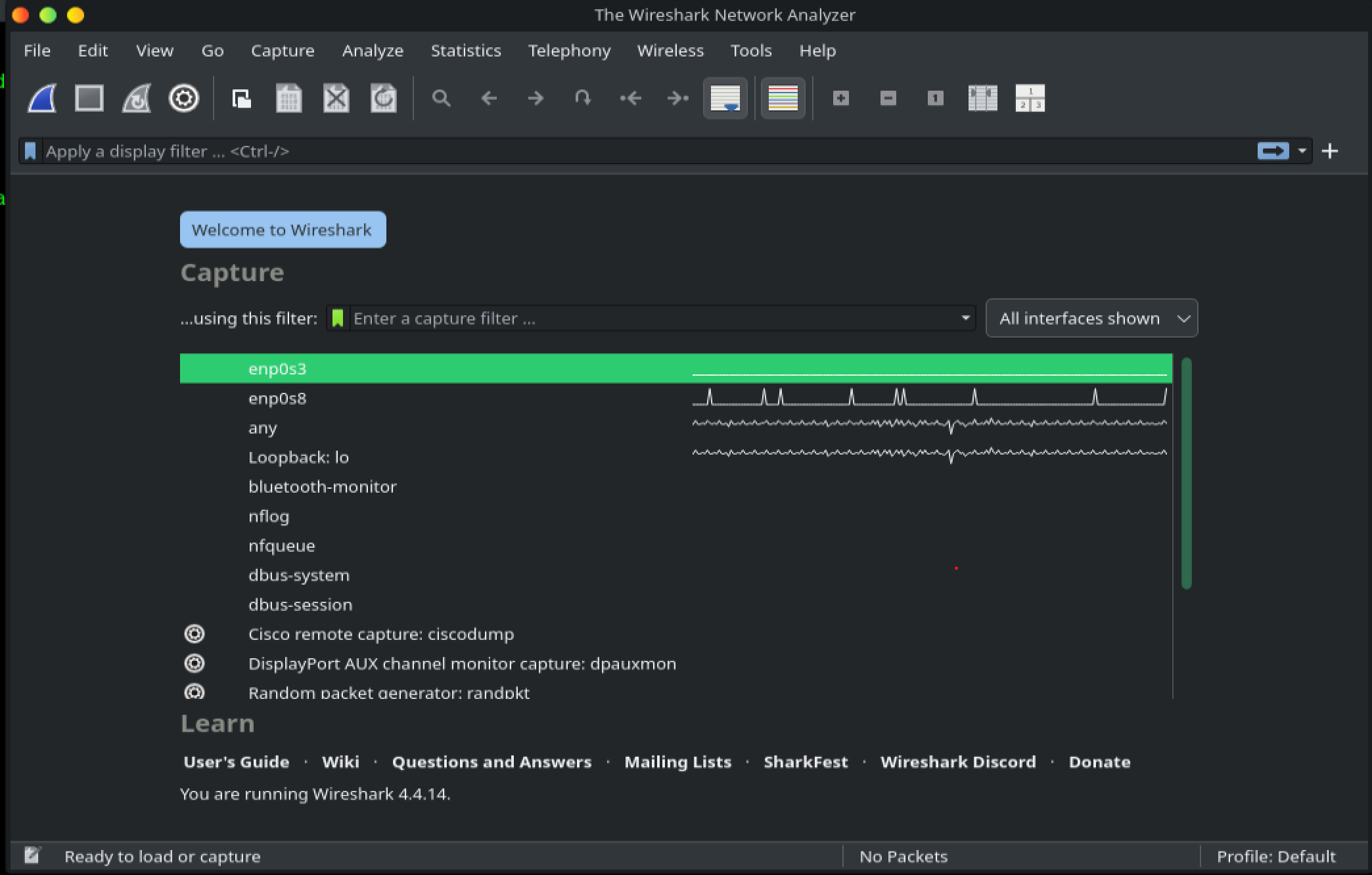

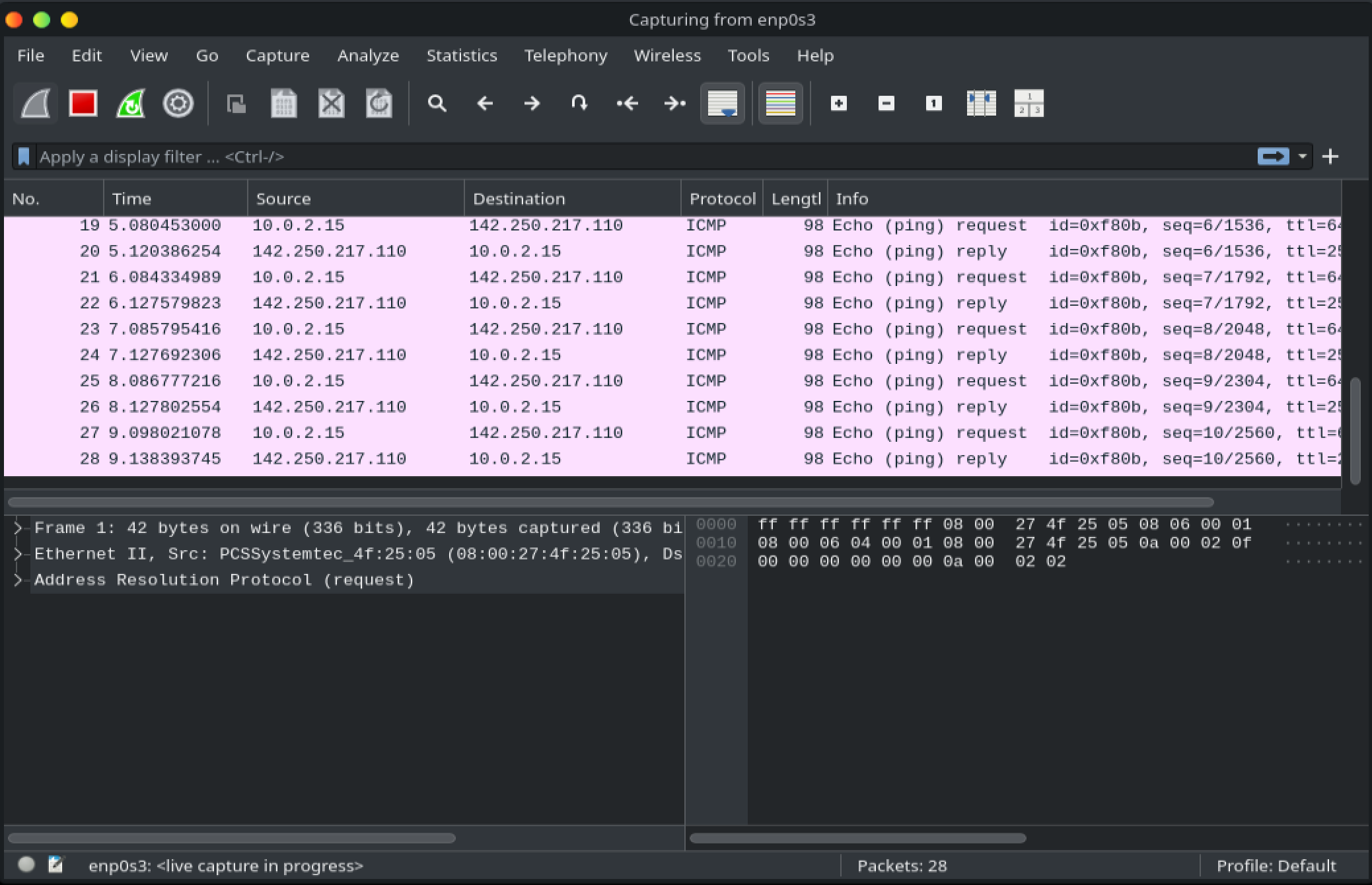

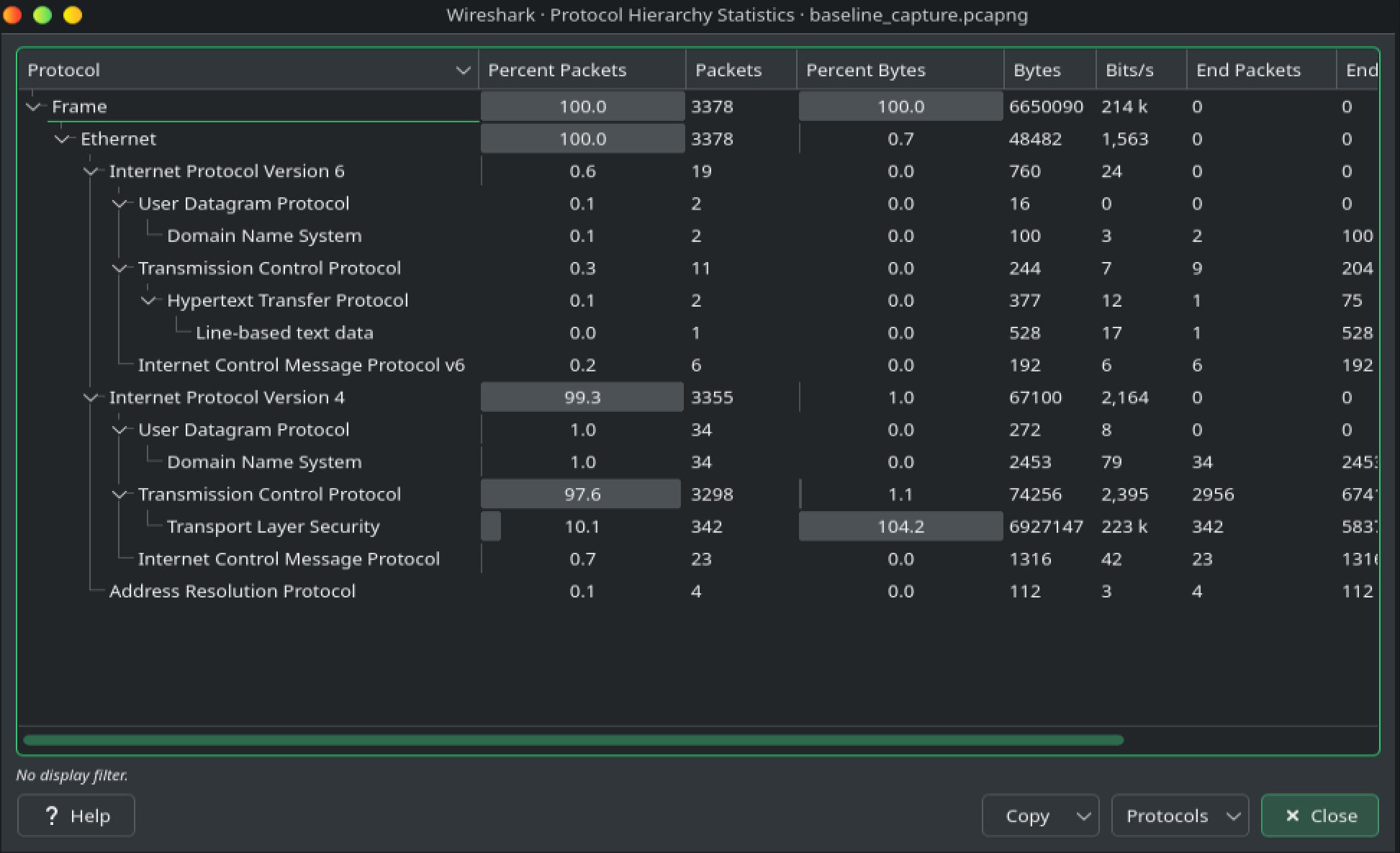

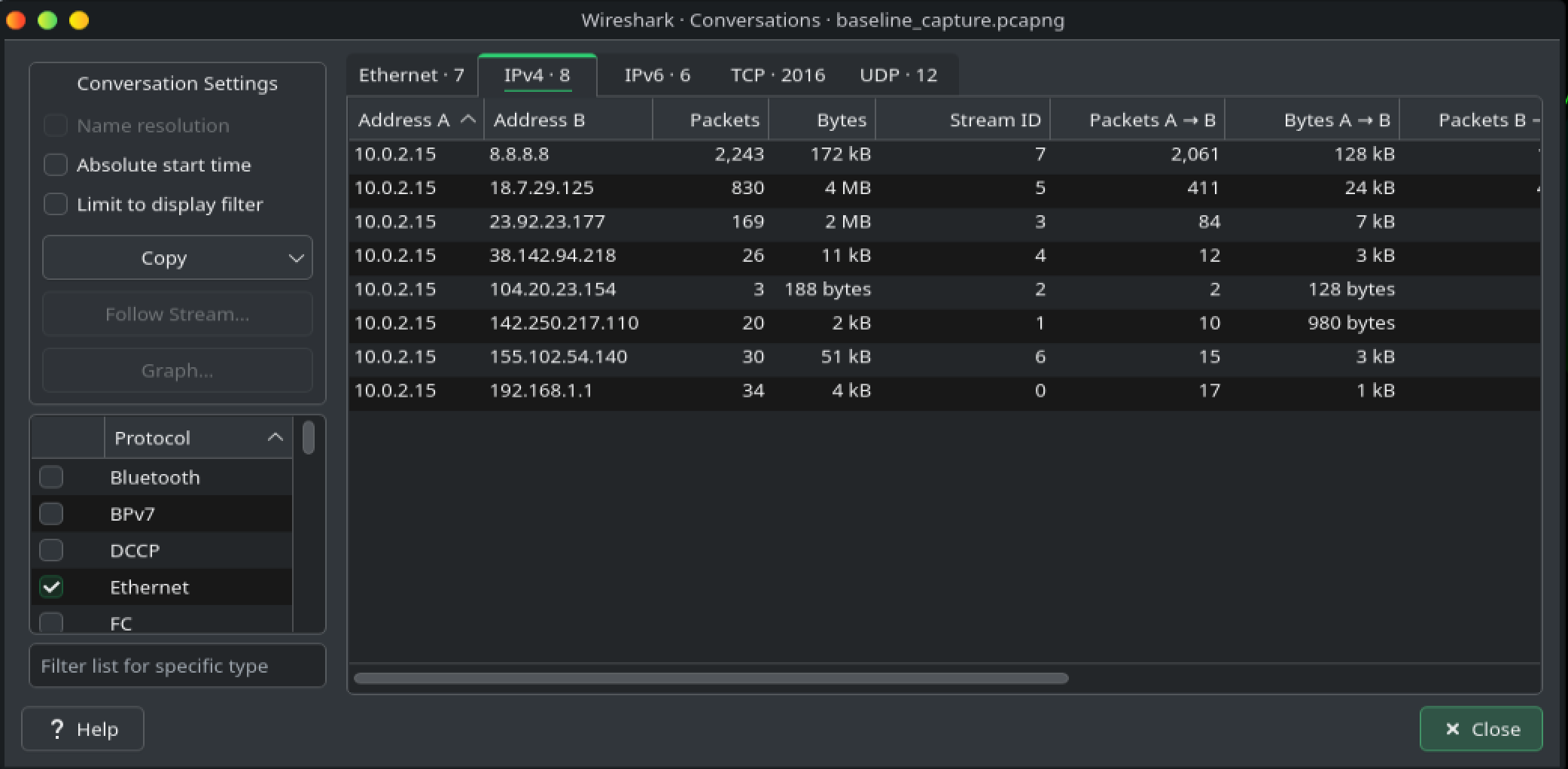

## 第 1 部分 — 实时捕获与流量基线建立

在 Linux 主机上生成通过 ping、HTTP 请求和 nmap 服务扫描的真实网络活动时捕获实时流量。分析了协议分布和主要通信主机,以建立干净的基线——这是异常检测的关键参考点。

**主要发现:**

- TCP 占 97.6% — 由 nmap 扫描活动导致

- TLS 占 10.1% — 确认了加密的 Web 流量

- 未检测到明文凭据 — 所有流量均通过 HTTPS 传输

- ARP 行为正常 — 无欺骗 (中毒) 指标

- ICMP 请求/响应对表明连接状况良好

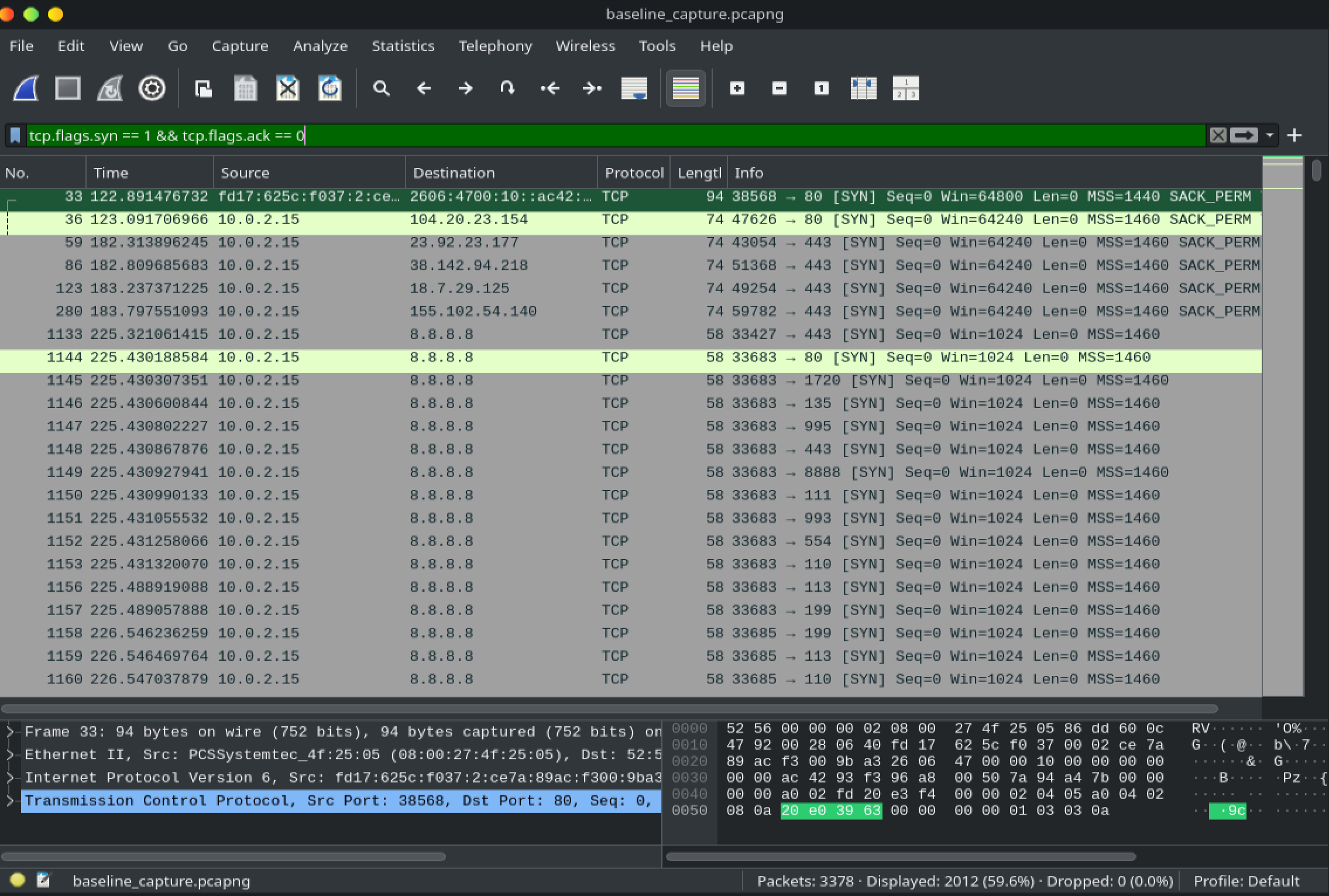

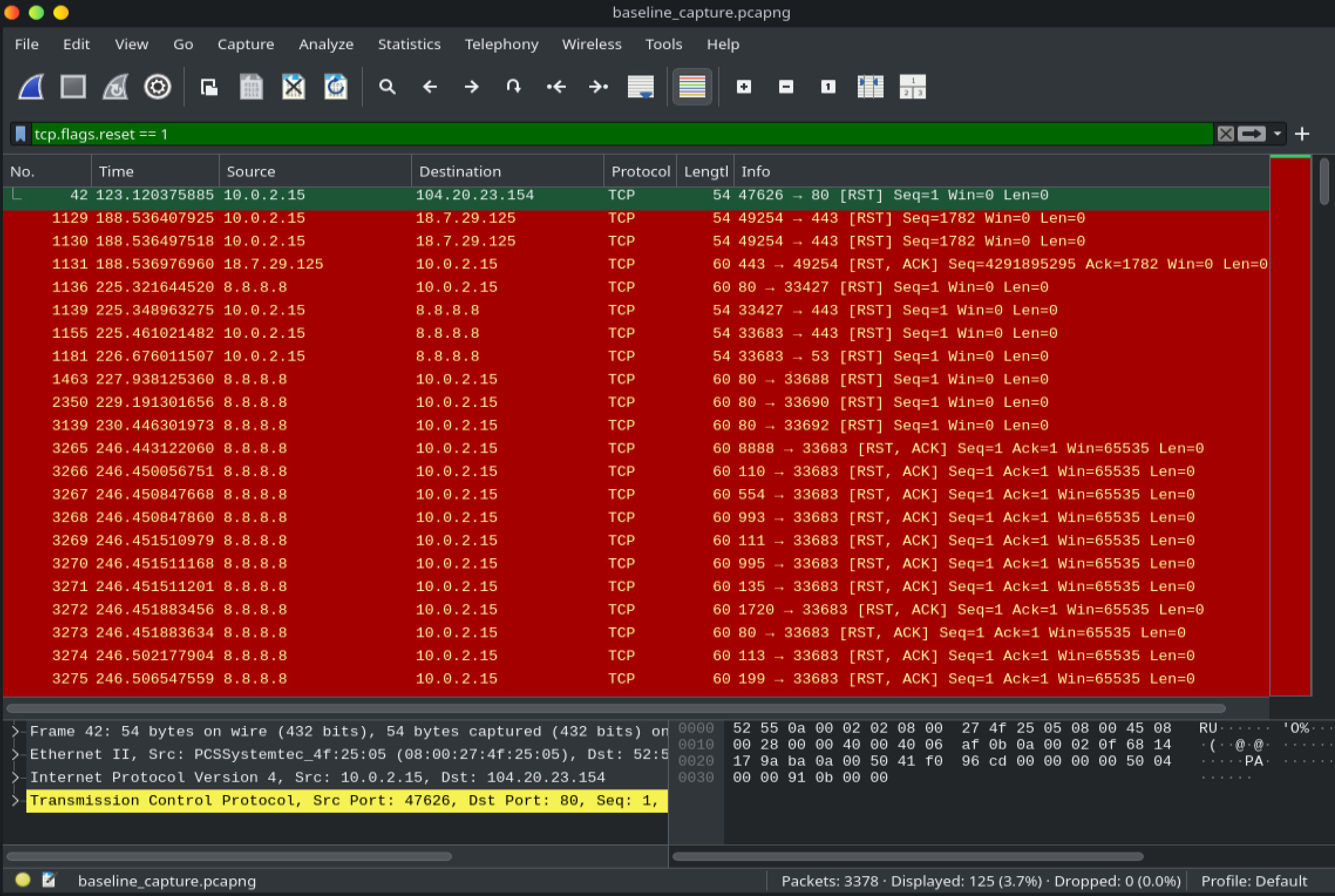

## 第 2 部分 — 显示过滤器精通

应用了有针对性的 Wireshark 过滤器来隔离特定流量类型——这是真实 SOC 环境中用于滤除噪音并快速发现威胁的相同工作流。

| 过滤器 | 用例 | 发现 |

|---|---|---|

| `dns` | DNS 查询监控 | 36 个数据包 — 仅有预期域名 |

| `tcp.flags.syn == 1 && tcp.flags.ack == 0` | 端口扫描检测 | 2,012 个 SYN 数据包 — 确认是 nmap 扫描 |

| `tcp.flags.reset == 1` | 被拒绝的连接分析 | 125 个 RST 数据包 — 关闭的端口响应 |

| `http.request.method == "POST"` | 凭据窃取检查 | 0 个结果 — 未暴露明文数据 |

| `icmp` | Ping 扫描/洪水检测 | 23 个数据包 — 干净的基线行为 |

| `arp` | ARP 欺骗检测 | 4 个数据包 — 正常的网关解析 |

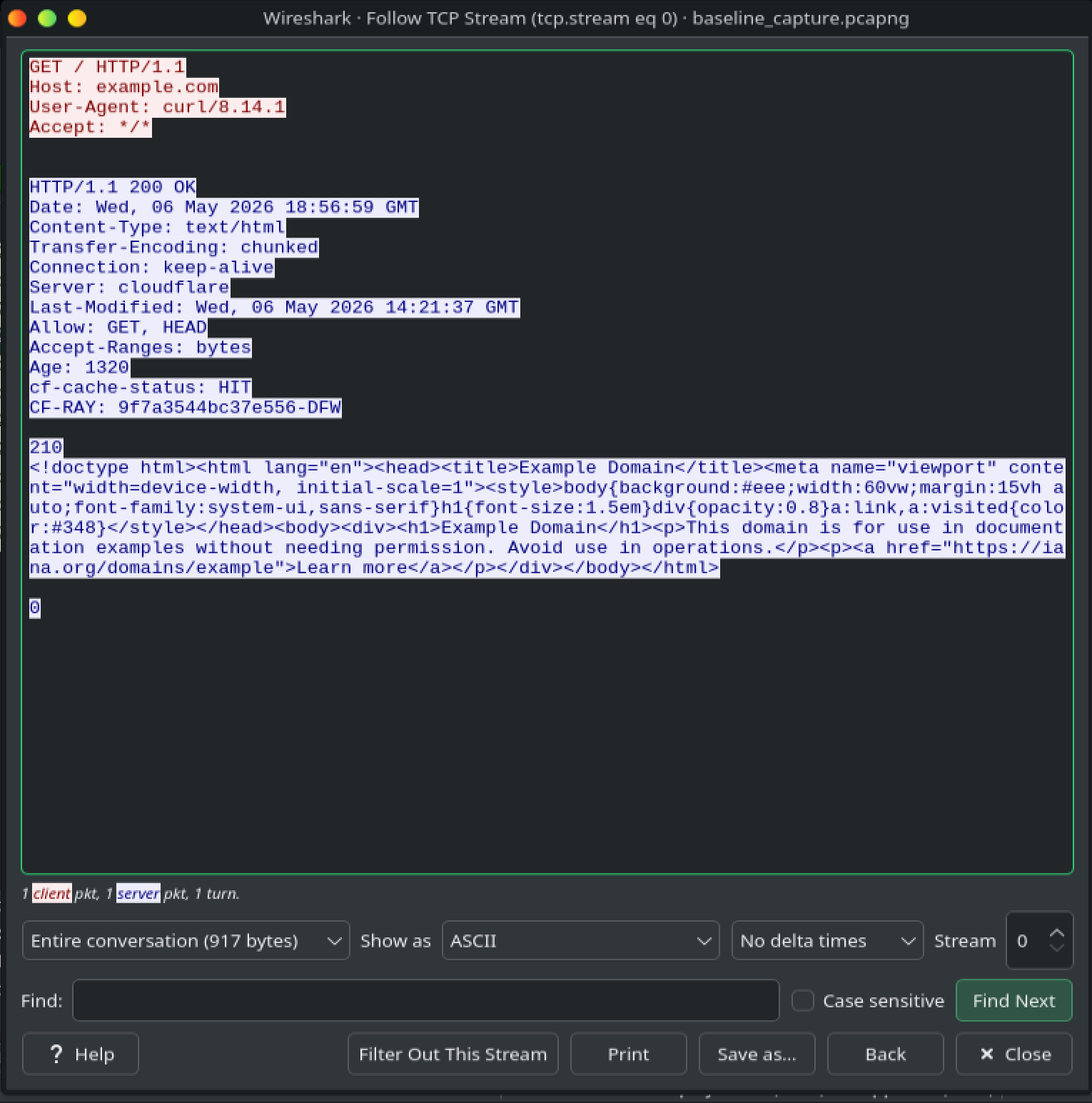

TCP 流追踪以纯文本形式揭示了完整的 HTTP 事务——充分证明了为什么未加密的 HTTP 存在安全风险,以及分析人员如何从数据包数据中重建会话。

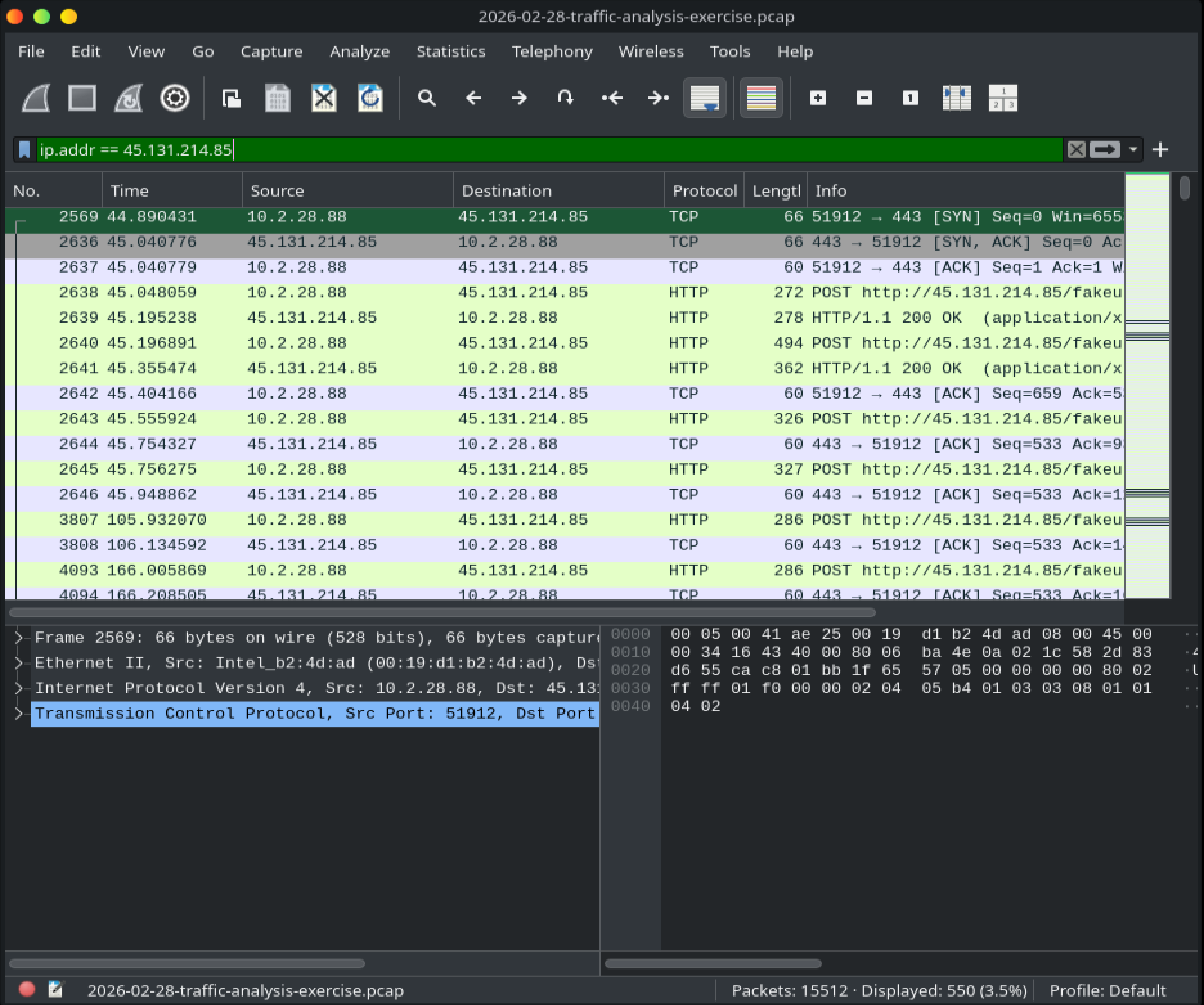

## 第 3 部分 — 恶意软件 PCAP 取证与事件分类

本项目的核心。分析了来自 [malware-traffic-analysis.net](https://malware-traffic-analysis.net) 的真实恶意软件捕获数据,其中包含活动的 **NetSupport Manager RAT** 流量——这是一种在 2026 年真实企业安全事件中出现的远程访问木马。

从单个 SIEM 警报开始执行了完整的 SOC 式分类,完全通过数据包分析识别出受感染的机器、被入侵的用户账户以及所有相关的 IOC。

### 威胁概述

| 字段 | 详情 |

|---|---|

| 恶意软件 | NetSupport Manager RAT |

| C2 服务器 | 45.131.214.85 |

| C2 端口 | TCP 443 — 伪装为 HTTPS |

| 信标模式 | 定期向 `/fakeu` 端点发送 HTTP POST 请求 |

| 检测来源 | SIEM 特征警报 |

### 分类方法

**步骤 1 — 隔离 C2 流量**

```

ip.addr == 45.131.214.85

```

立即显示了 C2 与单台内部主机之间的 550 个数据包——在 30 秒内识别出受感染机器的 IP。

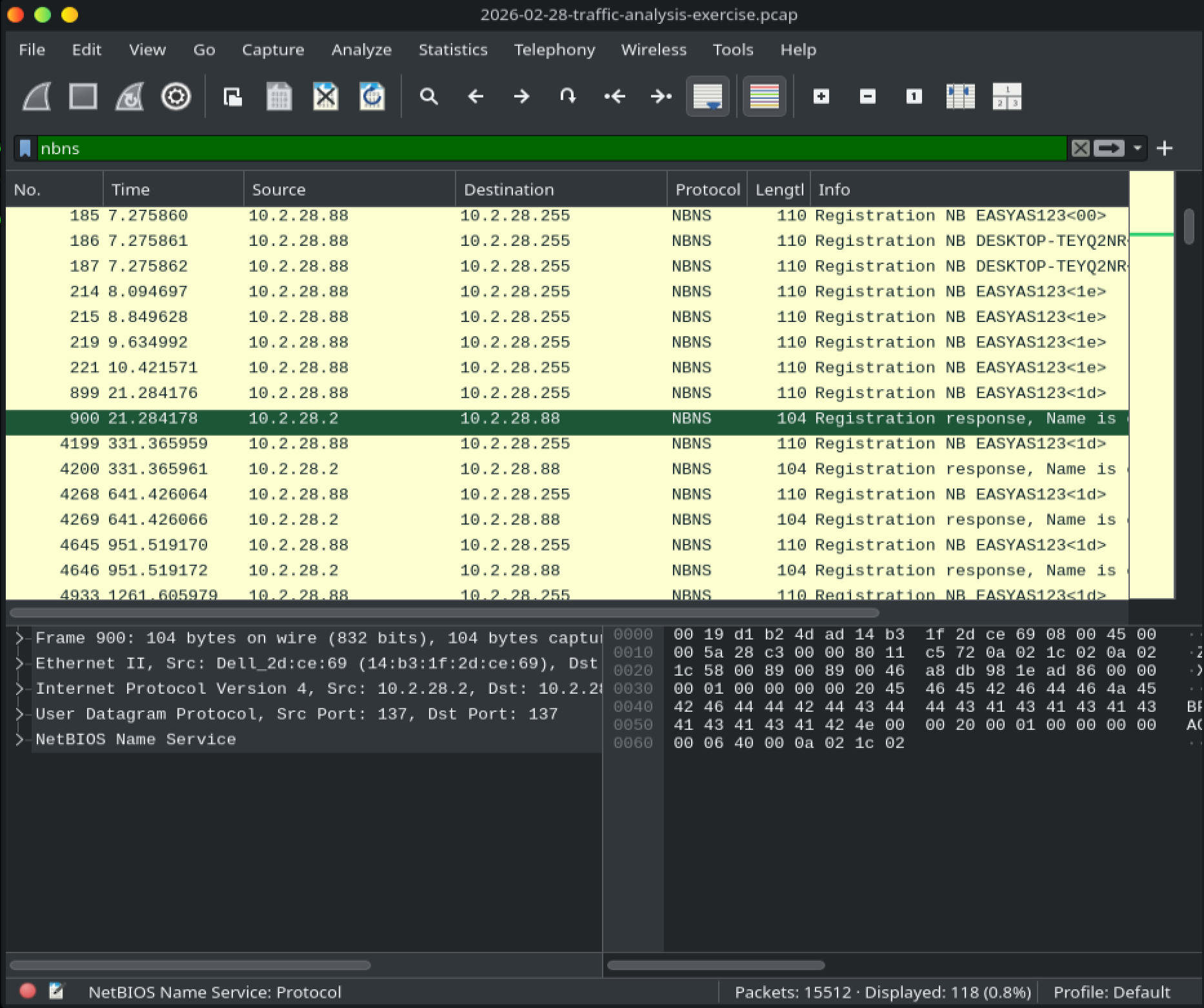

**步骤 2 — 识别主机名和 MAC**

```

nbns

```

NetBIOS 名称注册数据包揭示了 Windows 主机名。从以太网帧头中提取了 MAC 地址。

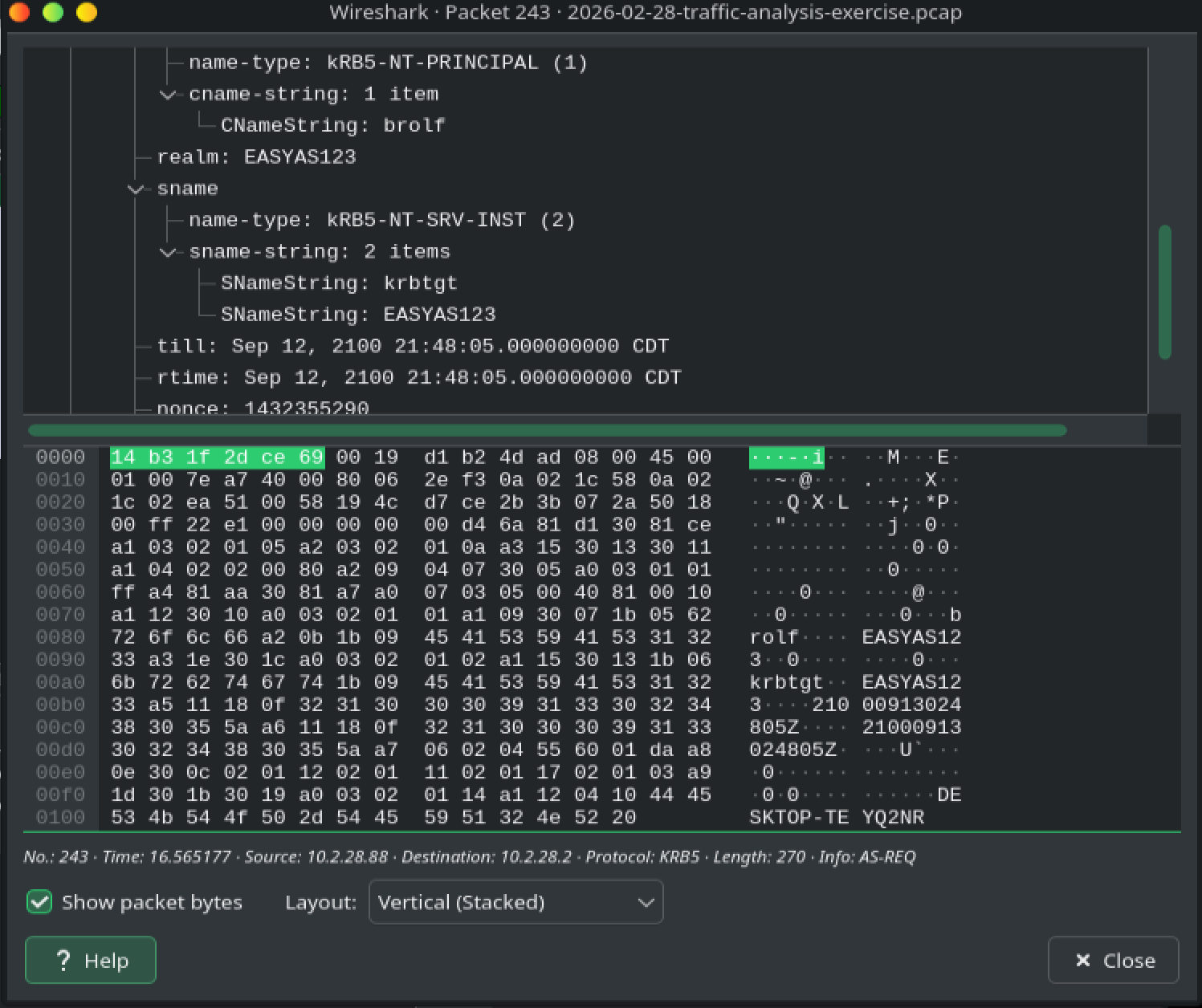

**步骤 3 — 提取用户账户**

```

kerberos.CNameString

```

Active Directory Kerberos 身份验证流量在 AS-REQ cname 字段中暴露了已登录的用户账户名。

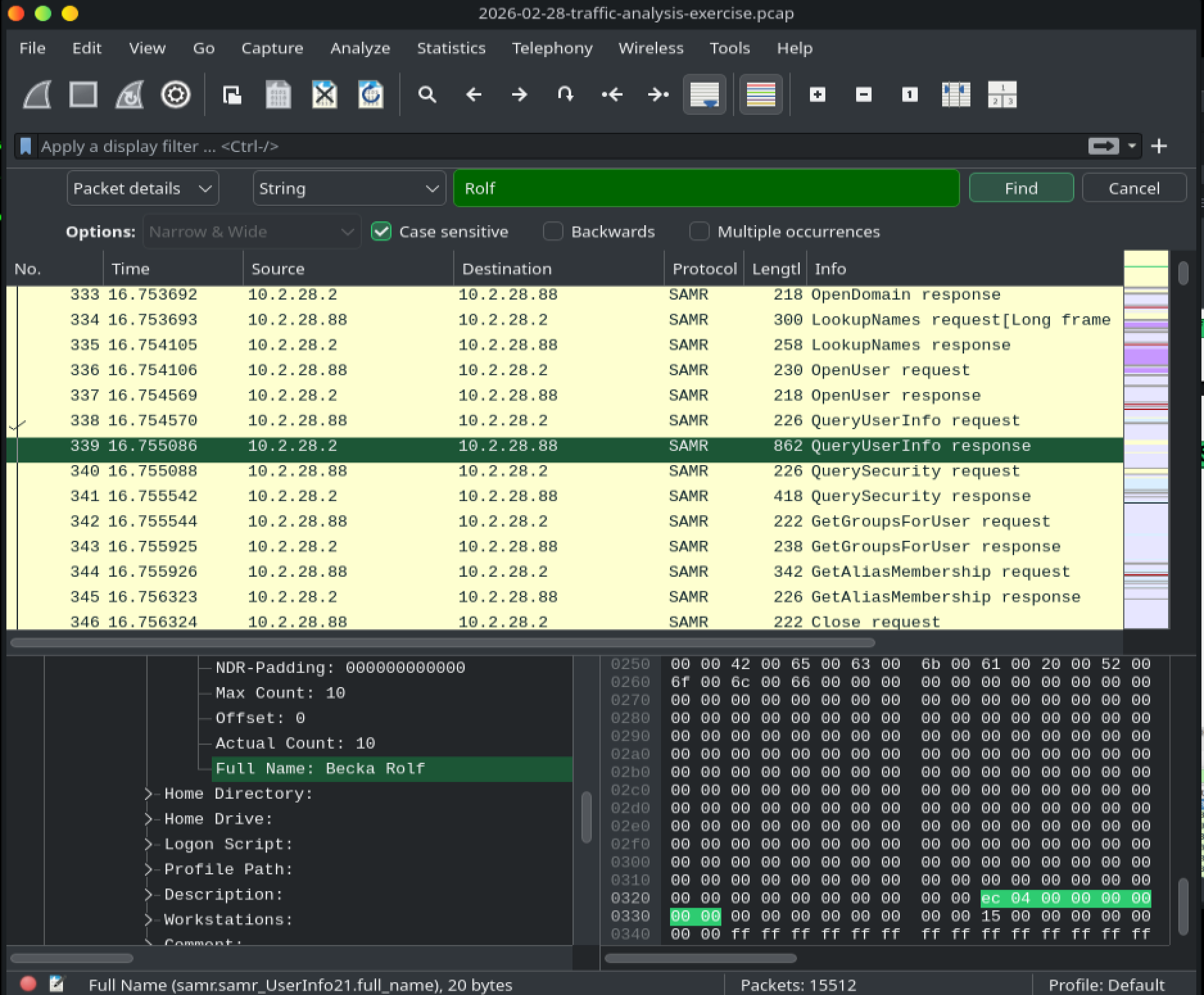

**步骤 4 — 解析全名**

使用 Wireshark 的查找数据包功能搜索数据包详细信息中的姓氏,定位到来自域控制器的 SAMR QueryUserInfo 响应,其中包含用户的全名。

### 受害者详情 — 识别出的所有五个 IOC

| 字段 | 值 |

|---|---|

| IP 地址 | 10.2.28.88 |

| MAC 地址 | 00:19:d1:b2:4d:ad |

| 主机名 | DESKTOP-TEYQ2NR |

| 用户账户 | brolf |

| 全名 | Becka Rolf |

包含 IOC 文档、时间表和补救建议的完整事件报告可在 [`writeups/incident_report.md`](writeups/incident_report.md) 中找到。

## 展示的技能

- 网络数据包捕获和实时流量分析

- Wireshark 显示过滤器开发

- 通过协议和行为分析进行威胁检测

- 恶意软件 C2 识别和信标模式识别

- 通过 NBNS、Kerberos 和 SAMR 取证进行主机识别

- IOC 提取和专业事件文档记录

- 安全运营工作流 — 从 SIEM 警报到完整分类

## 关于

我正在构建一个专注于网络安全和云安全实操组合,重点培养在安全运营、威胁检测和事件响应中至关重要的现实技能。本实验是记录我技术成长历程的更大规模作品集的一部分。

在 [LinkedIn](#) 上与我联系 | 在 [X/Twitter](#) 上关注我的动态

标签:Beacon Object File, C2通信, DAST, HTTP工具, IOC提取, IP 地址批量处理, meg, NetSupport Manager, Parrot OS, PCAP分析, PE 加载器, RAT, SOC分析师, TShark, Wireshark, 事件报告, 信息安全, 信标检测, 协议分析, 句柄查看, 命令与控制, 失陷标示, 安全实验室, 安全运营中心, 异常检测, 恶意软件分析, 攻击面映射, 数字取证, 数据统计, 无线安全, 权限提升, 端口扫描, 网络基线, 网络安全, 网络安全审计, 网络映射, 网络流量分析, 自动化脚本, 远程访问木马, 隐私保护