othman359/LAB-14-Bypass-Root-Detection-sur-Android-Techniques-Dynamiques-avec-Frida-Objection-et-Hooks-Natif

GitHub: othman359/LAB-14-Bypass-Root-Detection-sur-Android-Techniques-Dynamiques-avec-Frida-Objection-et-Hooks-Natif

一份教授如何使用 Frida、Objection 和原生 Hook 技术动态绕过 Android Root 检测机制的实战实验指南。

Stars: 0 | Forks: 0

# LAB-14-绕过-Android-Root-检测-动态技术-使用-Frida-Objection-和原生-Hooks

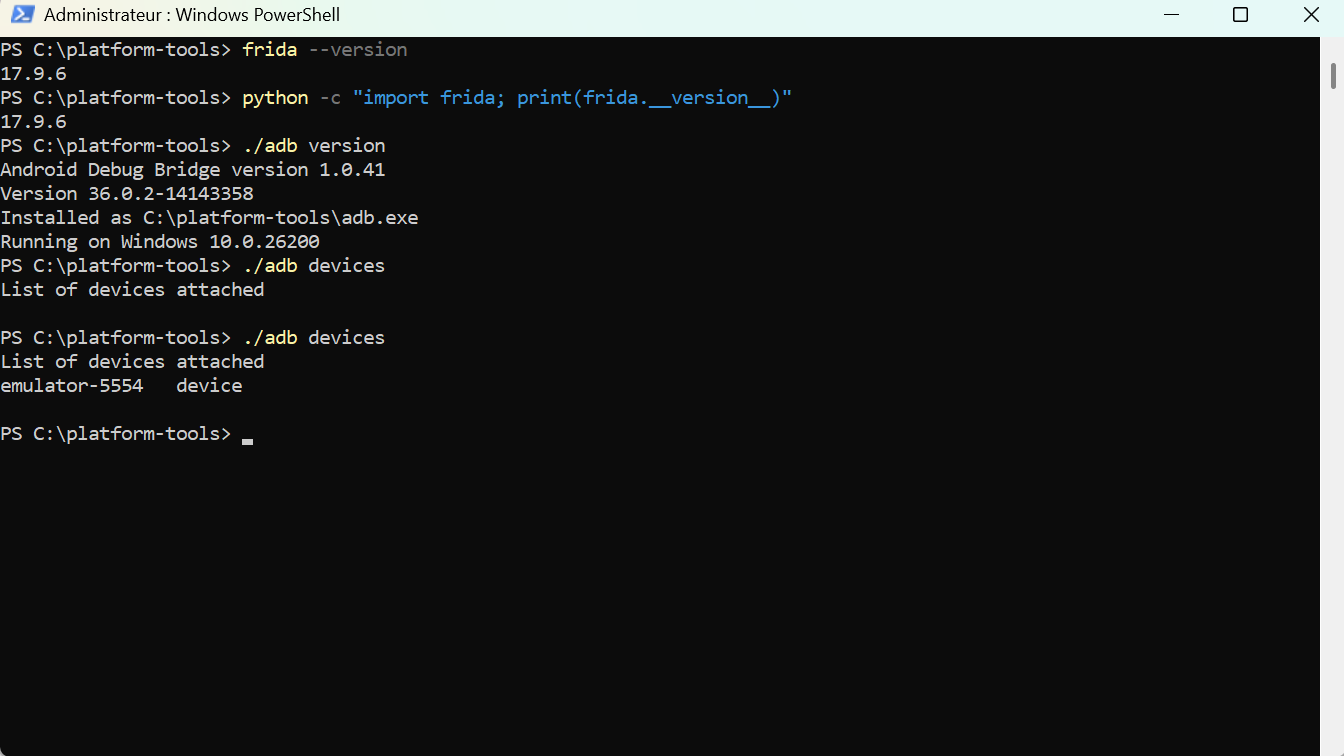

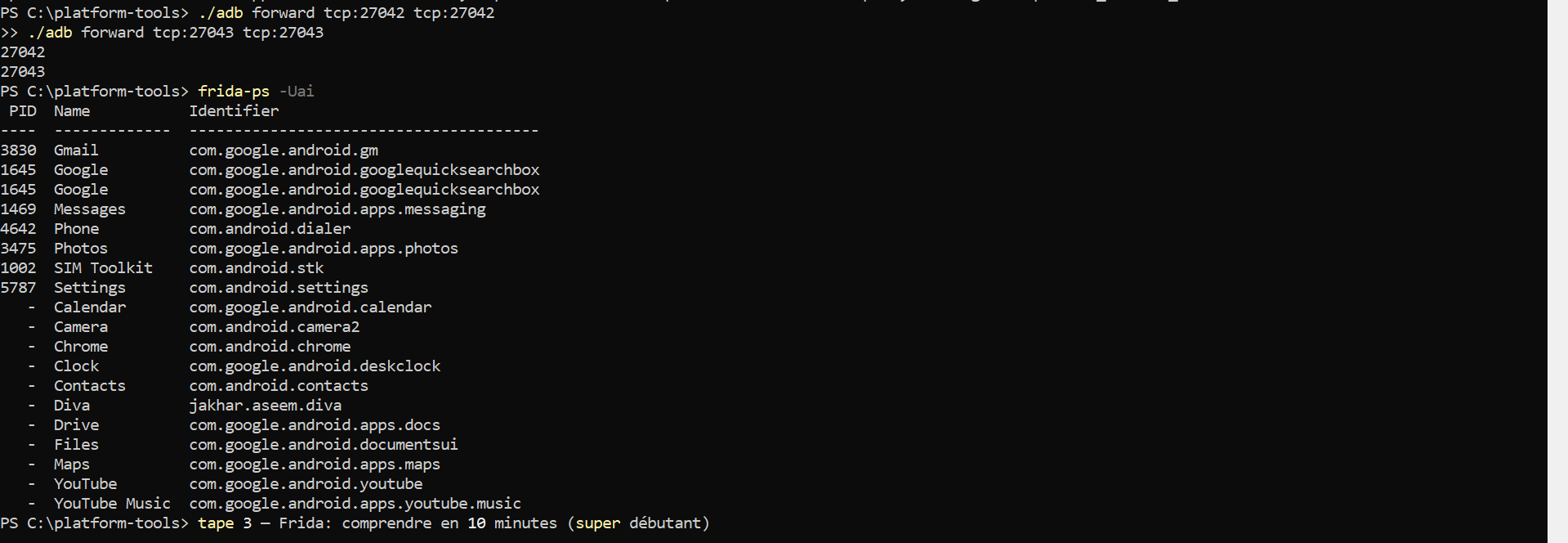

步骤 1 — 准备环境(初级)

此步骤用于验证你的电脑是否已通过 Frida 成功连接到 Android 模拟器。

如果一切正常,你将看到设备上正在运行的应用程序或进程列表。

否则,这意味着存在连接问题,或者模拟器上的 frida-server 尚未启动。

步骤 2 — 在设备上启动 frida-server(Frida/Objection/Medusa 的必备条件)

在这里,你将在模拟器上启动 DIVA(Damn Insecure and Vulnerable App)应用程序。

这将创建应用程序的进程,以便 Frida 随后能够拦截并分析它。

步骤 2 — 在设备上启动 frida-server(Frida/Objection/Medusa 的必备条件)

在这里,你将在模拟器上启动 DIVA(Damn Insecure and Vulnerable App)应用程序。

这将创建应用程序的进程,以便 Frida 随后能够拦截并分析它。

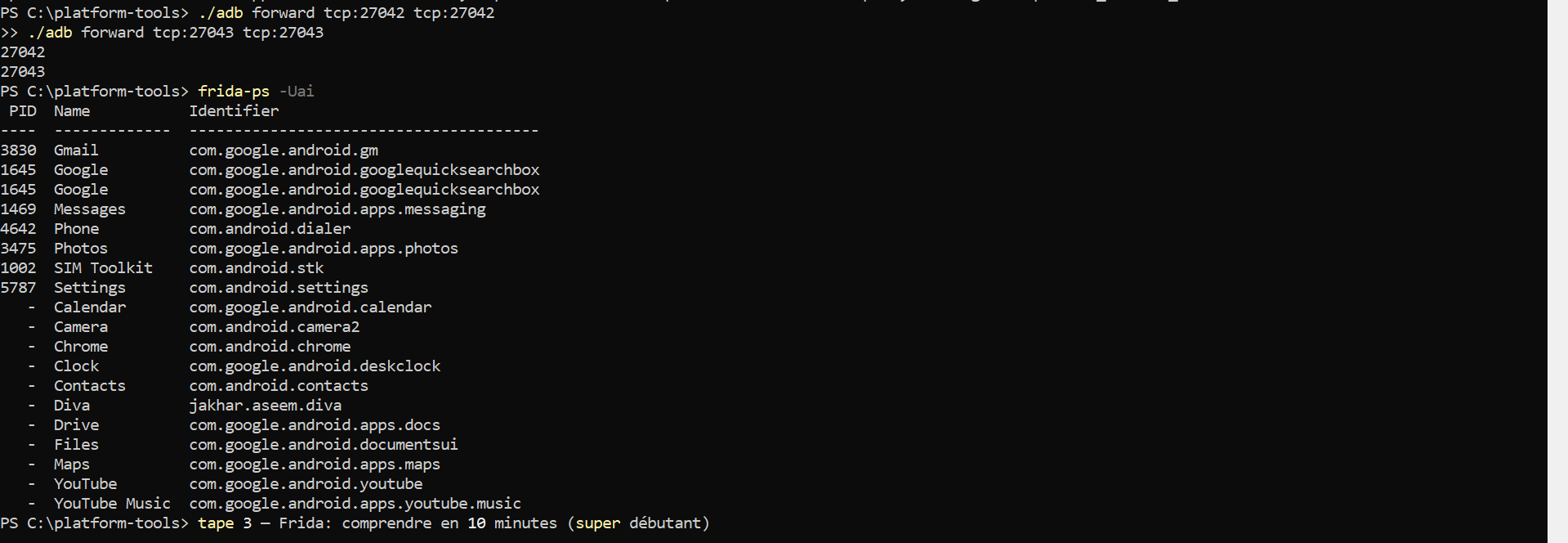

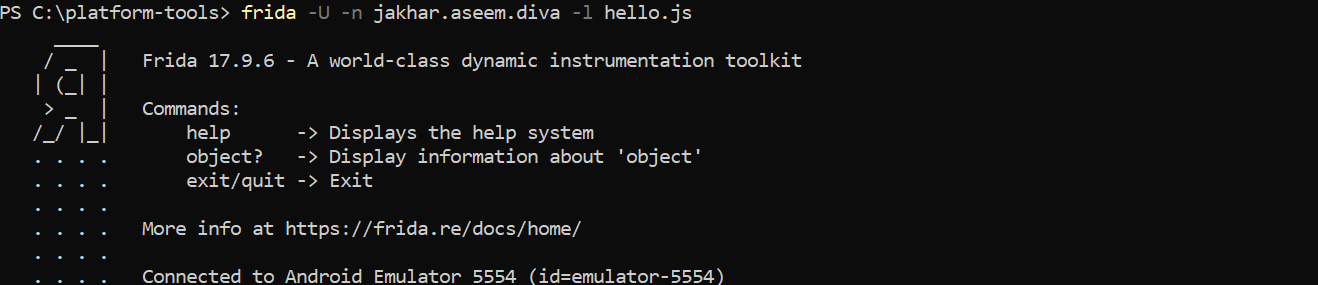

步骤 3 — Frida:10 分钟入门:

此步骤旨在确认应用程序处于活动状态,并且其进程是可被检测的。这很重要,因为 Frida 只能附加到实际正在运行的进程上。

步骤 3 — Frida:10 分钟入门:

此步骤旨在确认应用程序处于活动状态,并且其进程是可被检测的。这很重要,因为 Frida 只能附加到实际正在运行的进程上。

步骤 2 — 在设备上启动 frida-server(Frida/Objection/Medusa 的必备条件)

在这里,你将在模拟器上启动 DIVA(Damn Insecure and Vulnerable App)应用程序。

这将创建应用程序的进程,以便 Frida 随后能够拦截并分析它。

步骤 2 — 在设备上启动 frida-server(Frida/Objection/Medusa 的必备条件)

在这里,你将在模拟器上启动 DIVA(Damn Insecure and Vulnerable App)应用程序。

这将创建应用程序的进程,以便 Frida 随后能够拦截并分析它。

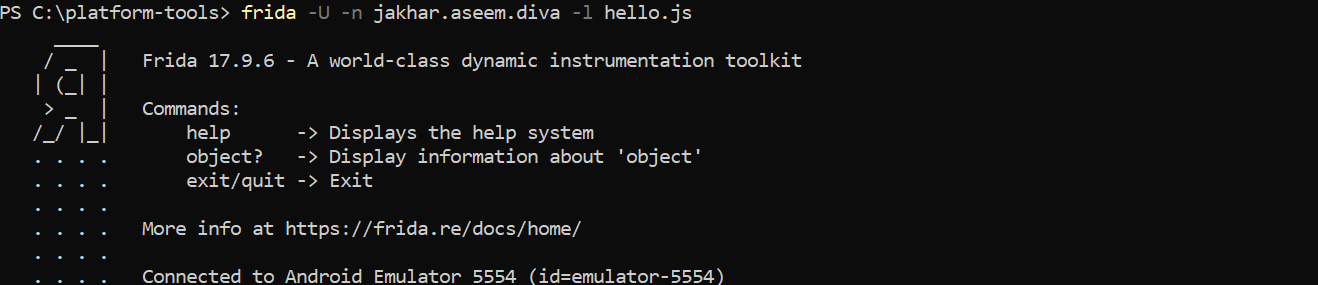

步骤 3 — Frida:10 分钟入门:

此步骤旨在确认应用程序处于活动状态,并且其进程是可被检测的。这很重要,因为 Frida 只能附加到实际正在运行的进程上。

步骤 3 — Frida:10 分钟入门:

此步骤旨在确认应用程序处于活动状态,并且其进程是可被检测的。这很重要,因为 Frida 只能附加到实际正在运行的进程上。

标签:Android安全, DIVA, Docker支持, Frida, Frida-Server, Hook技术, Hook注入, Medusa, Objection, Root检测绕过, 云资产清单, 安全实验, 安全教程, 安卓模拟器, 数据可视化, 法语资源, 漏洞分析, 目录枚举, 移动安全, 移动应用安全, 网络安全, 越权检测, 路径探测, 逆向工程, 隐私保护