AKINOLASELIM/Network-Traffic-Analysis-NetSupport-Manager-RAT-Detection

GitHub: AKINOLASELIM/Network-Traffic-Analysis-NetSupport-Manager-RAT-Detection

记录了一次针对 NetSupport Manager RAT 的完整网络流量取证分析过程,展示从 PCAP 中识别 C2 通信、确认信标行为、提取受害主机画像和 IOC 的实战方法论。

Stars: 4 | Forks: 0

# Network-Traffic-Analysis-NetSupport-Manager-RAT-检测

项目概述

作为一名 SOC 分析师,我收到了一个 SIEM 警报,显示在 2026-02-28 19:55 UTC 检测到了 NetSupport Manager RAT 活动。该警报标记了一台内部主机通过 TCP 端口 443 与外部 C2 IP 45.131.214[.]85 进行通信。

使用 Wireshark,我提取并分析了数据包捕获 (PCAP) 以:

识别受感染的主机和用户账户

确认活跃的 C2 信标行为

搜寻网络层面的 IOC

记录发现并建议缓解措施

数据集信息

来源:Malware-Traffic-Analysis.net

场景日期:2026-02-28

原始 PCAP-https://www.malware-traffic-analysis.net/2026/02/28/index.html

使用工具

Wireshark-PCAP 分析和数据包检查

SIEM- 初始警报检测

Virus- TotalC2 IP 信誉和 IOC 扩充

Unit 42 威胁情报 -NetSupport RAT IOC 参考

调查分析

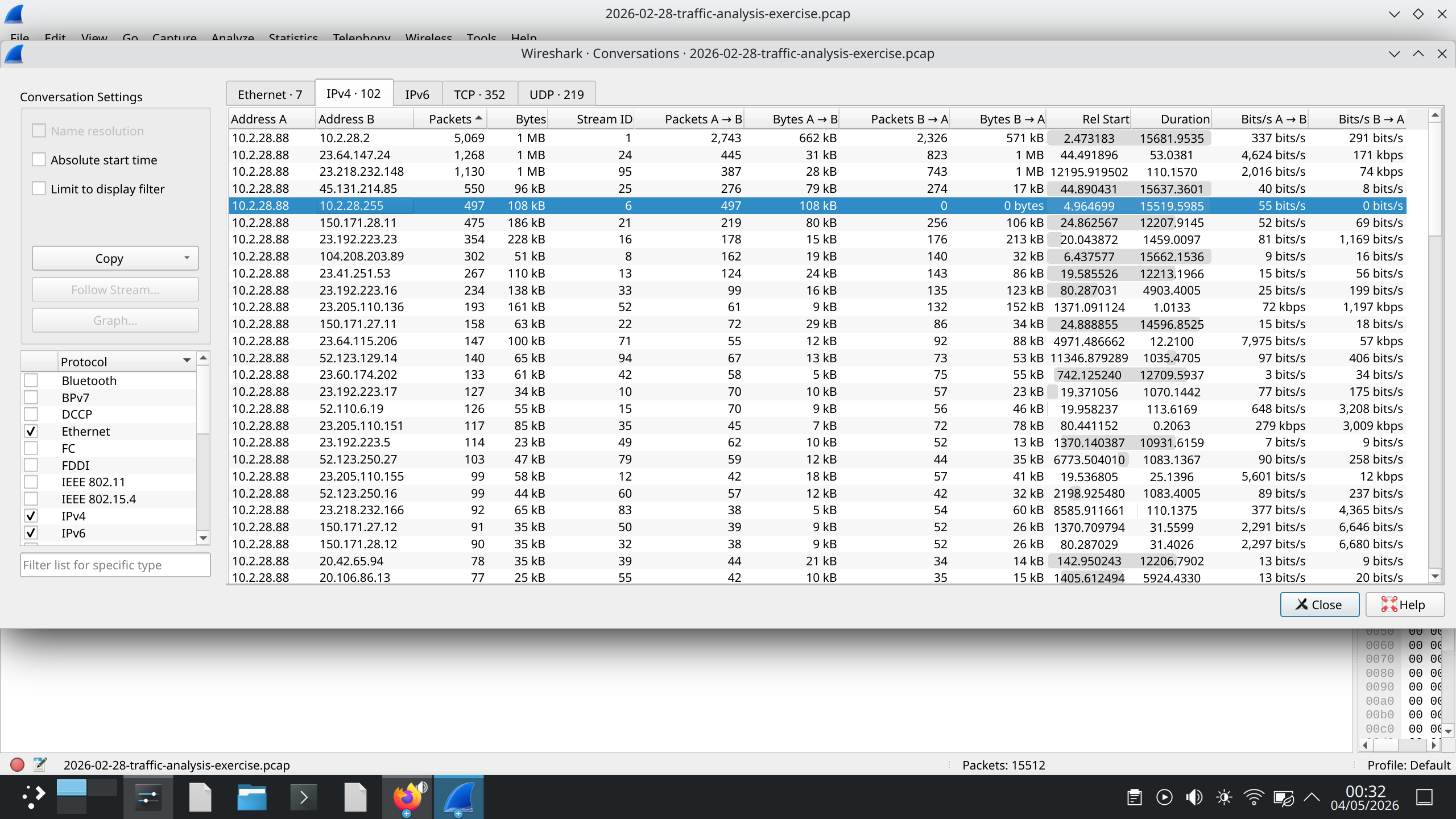

1. 了解环境

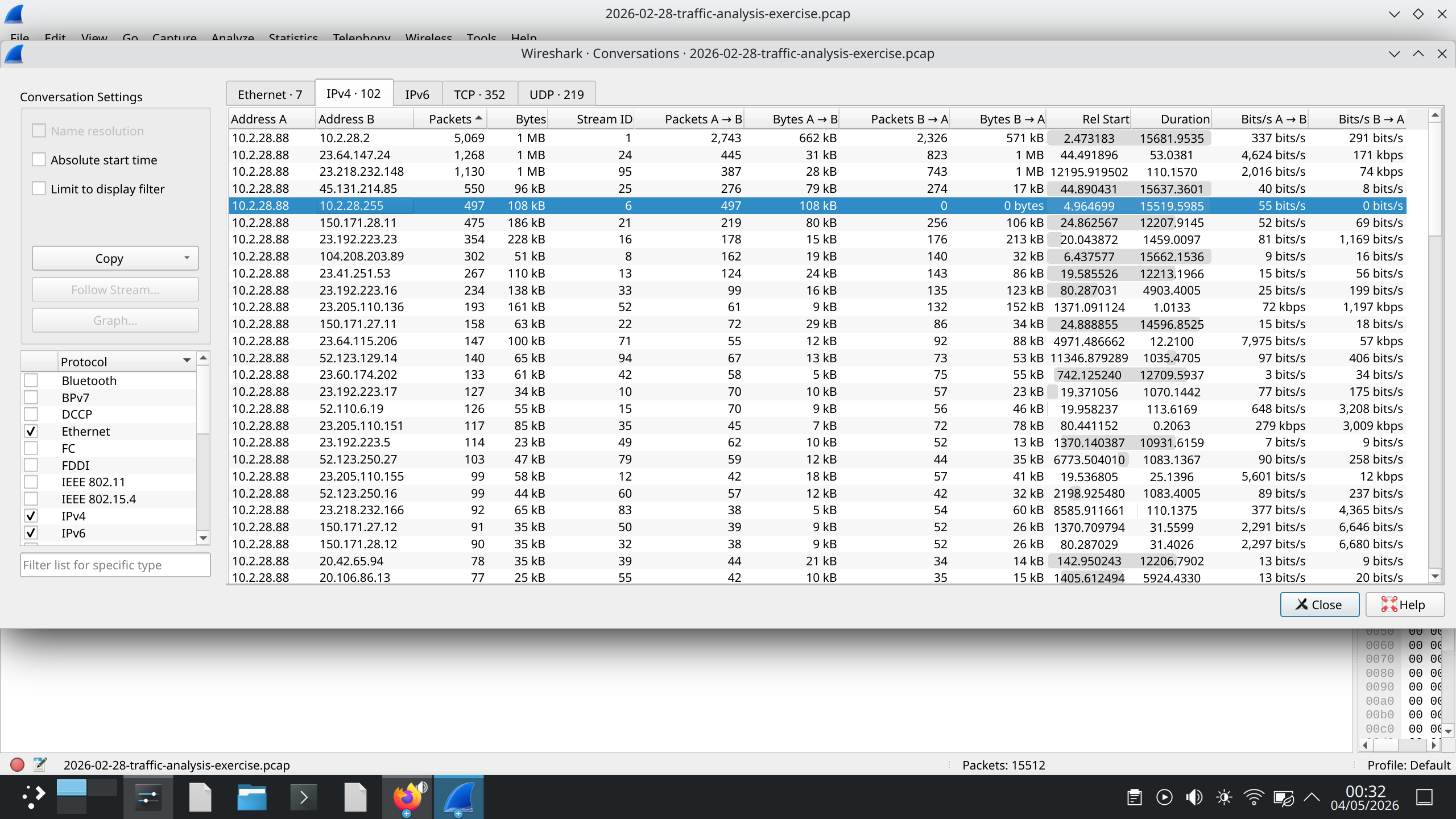

使用 统计信息 → 会话 → 端点 来映射所有活跃主机,并在应用任何过滤器之前识别出捕获中的主要通信者。

2. 确认 C2 通信

ip.addr == 45.131.214.85

前往已知 C2 IP 的所有流量都专门在 45.131.214[.]85 和内部主机 10.2.28.88 之间——确认了一台受感染的机器。

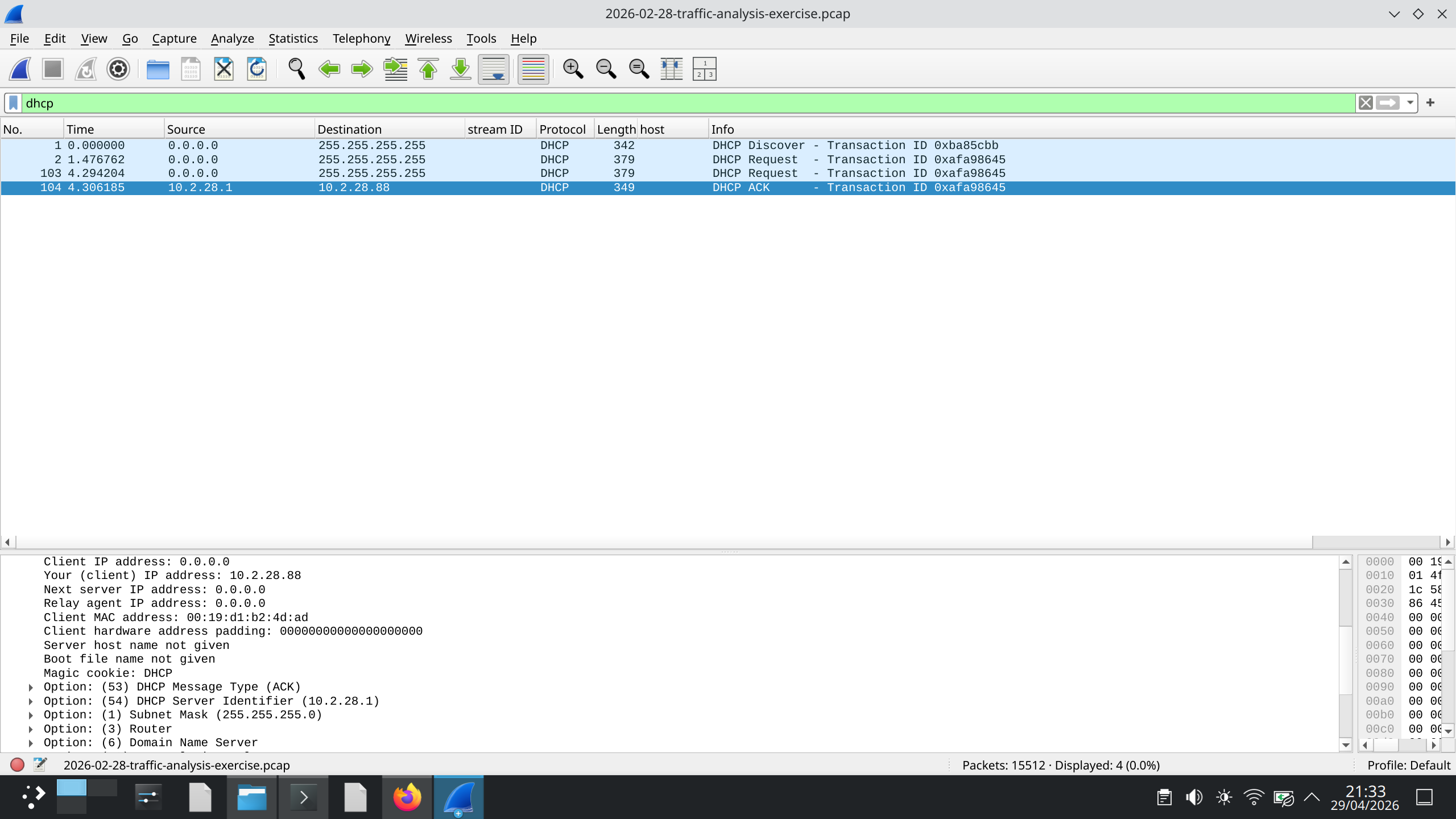

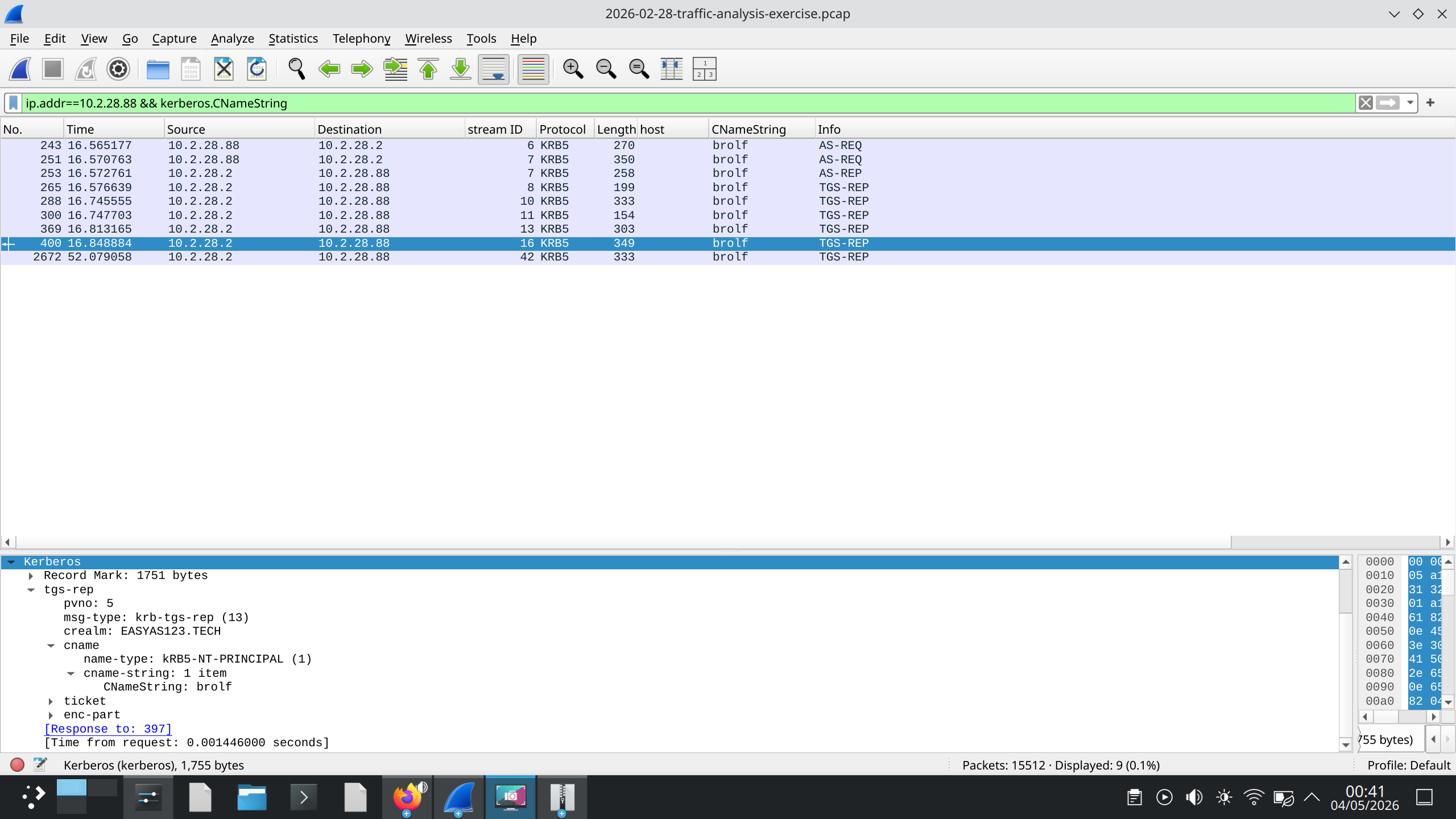

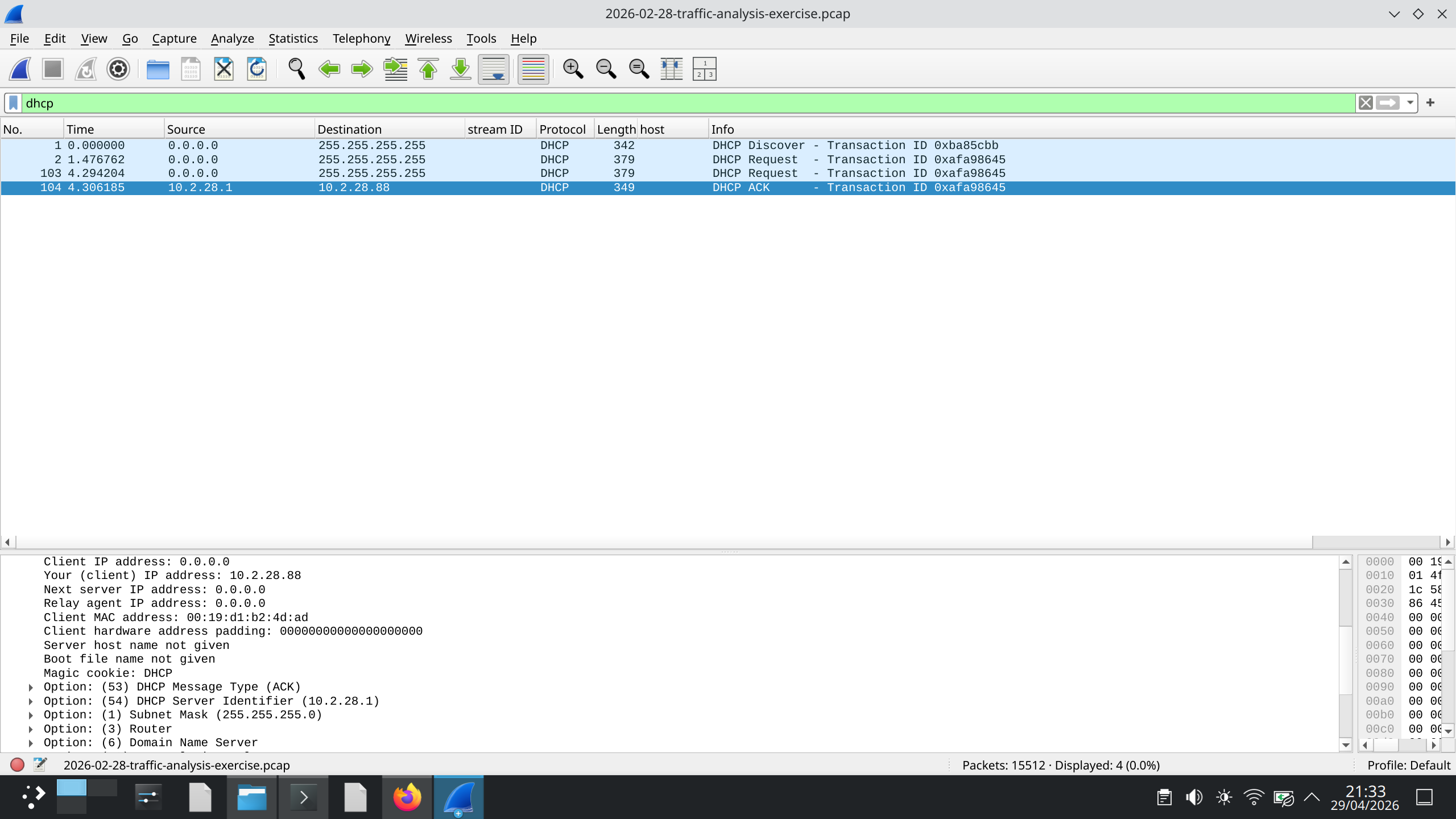

3. 识别受害者

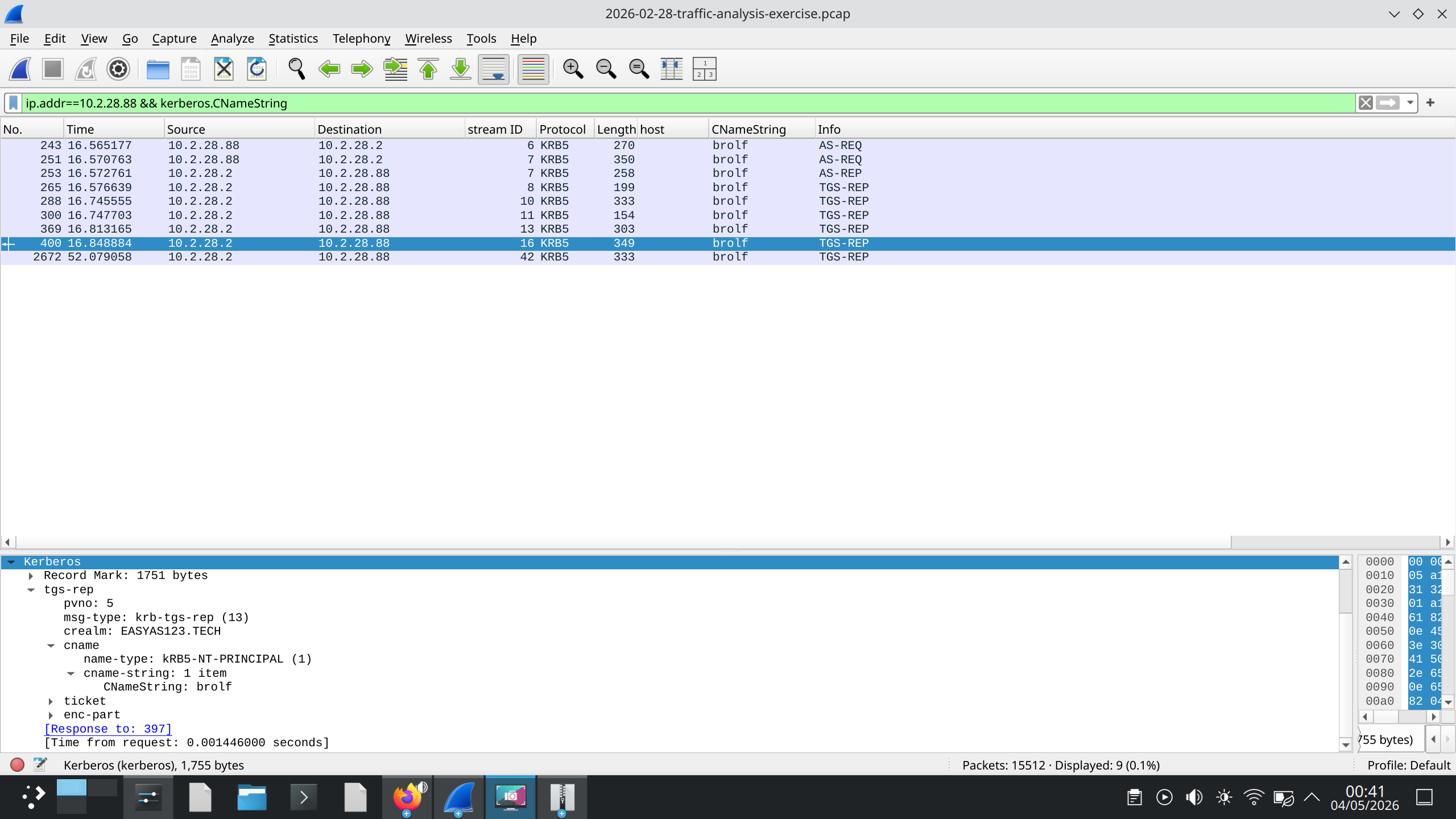

ip.addr == 10.2.28.88 && kerberos.CNameString

Kerberos 身份验证流量显示了受害者的用户名为 brolf。MAC 地址从数据包级别的以太网详细信息中捕获。

2. 确认 C2 通信

ip.addr == 45.131.214.85

前往已知 C2 IP 的所有流量都专门在 45.131.214[.]85 和内部主机 10.2.28.88 之间——确认了一台受感染的机器。

3. 识别受害者

ip.addr == 10.2.28.88 && kerberos.CNameString

Kerberos 身份验证流量显示了受害者的用户名为 brolf。MAC 地址从数据包级别的以太网详细信息中捕获。

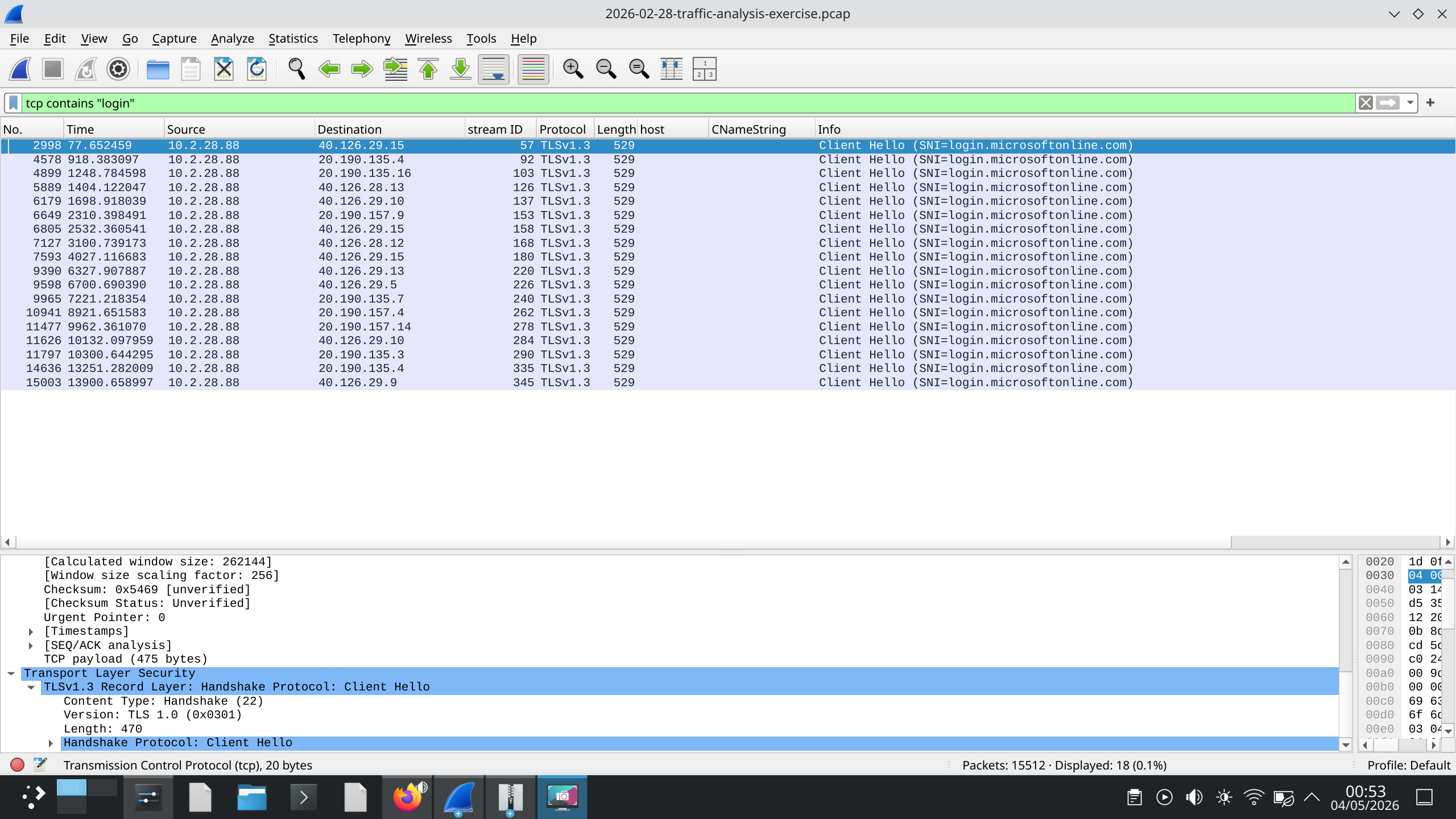

4. 凭据搜寻(已阻止)

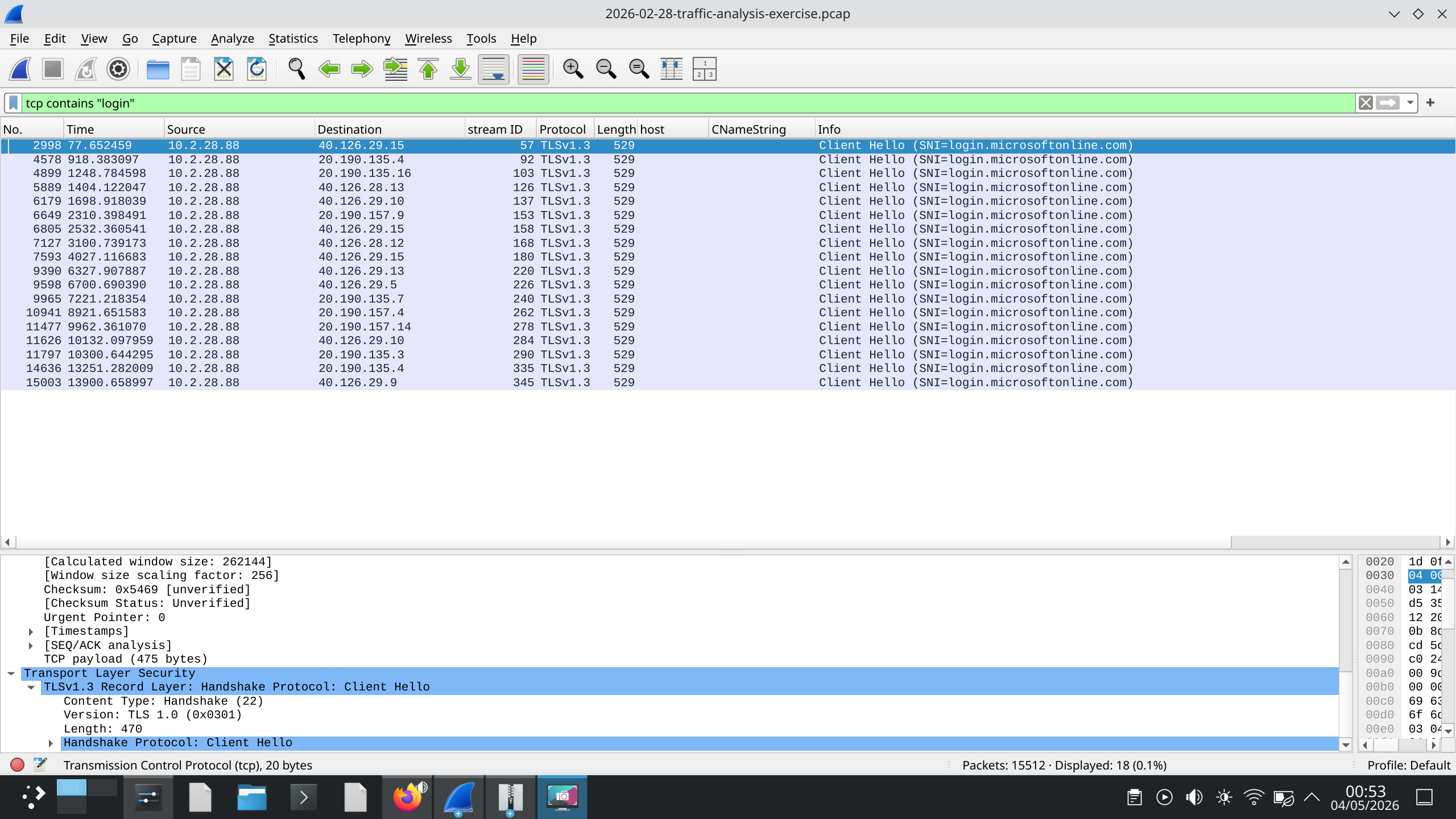

尝试提取登录凭据——被端口 443 上的 TLS 加密阻止。如果没有 SSLKEYLOGFILE,则无法解密 HTTPS 流量。

4. 凭据搜寻(已阻止)

尝试提取登录凭据——被端口 443 上的 TLS 加密阻止。如果没有 SSLKEYLOGFILE,则无法解密 HTTPS 流量。

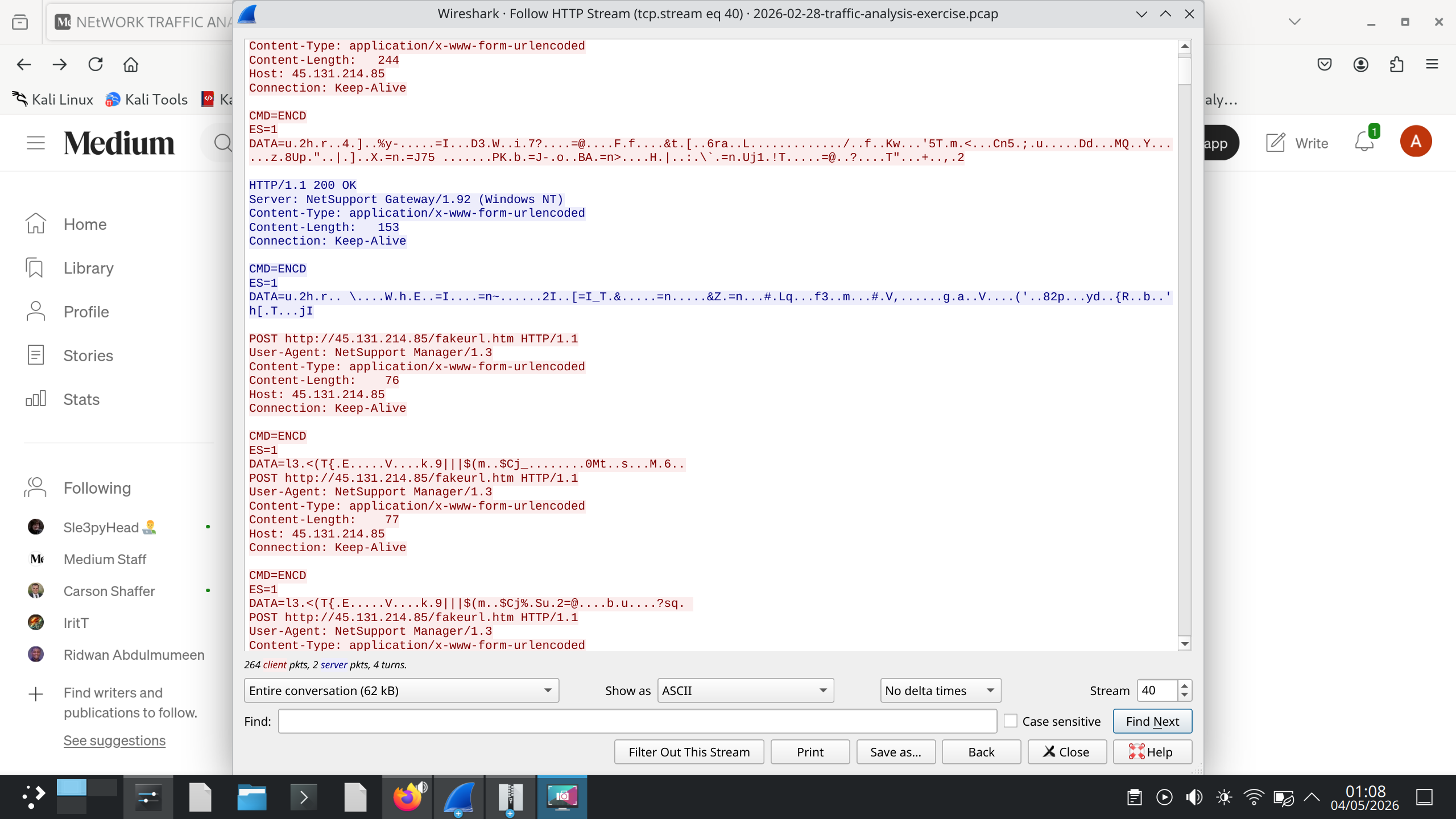

5. IOC 发现

http.request

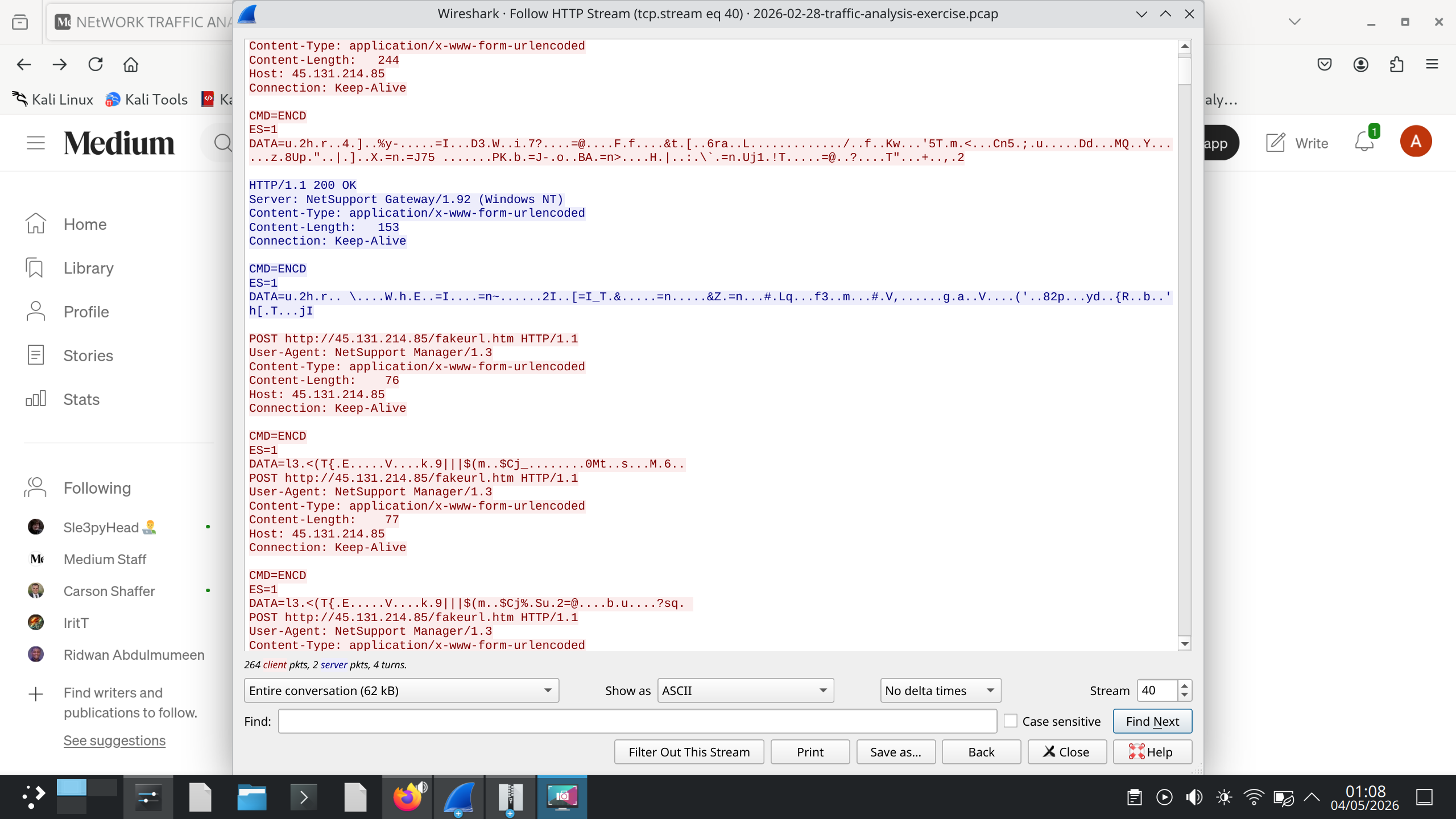

识别到一个发往 http://45.131.214[.]85/fakeurl.htm 的可疑 HTTP POST 请求。跟踪 HTTP 流确认了 User-Agent: NetSupportManager/1.3——直接确定了 RAT 家族。

5. IOC 发现

http.request

识别到一个发往 http://45.131.214[.]85/fakeurl.htm 的可疑 HTTP POST 请求。跟踪 HTTP 流确认了 User-Agent: NetSupportManager/1.3——直接确定了 RAT 家族。

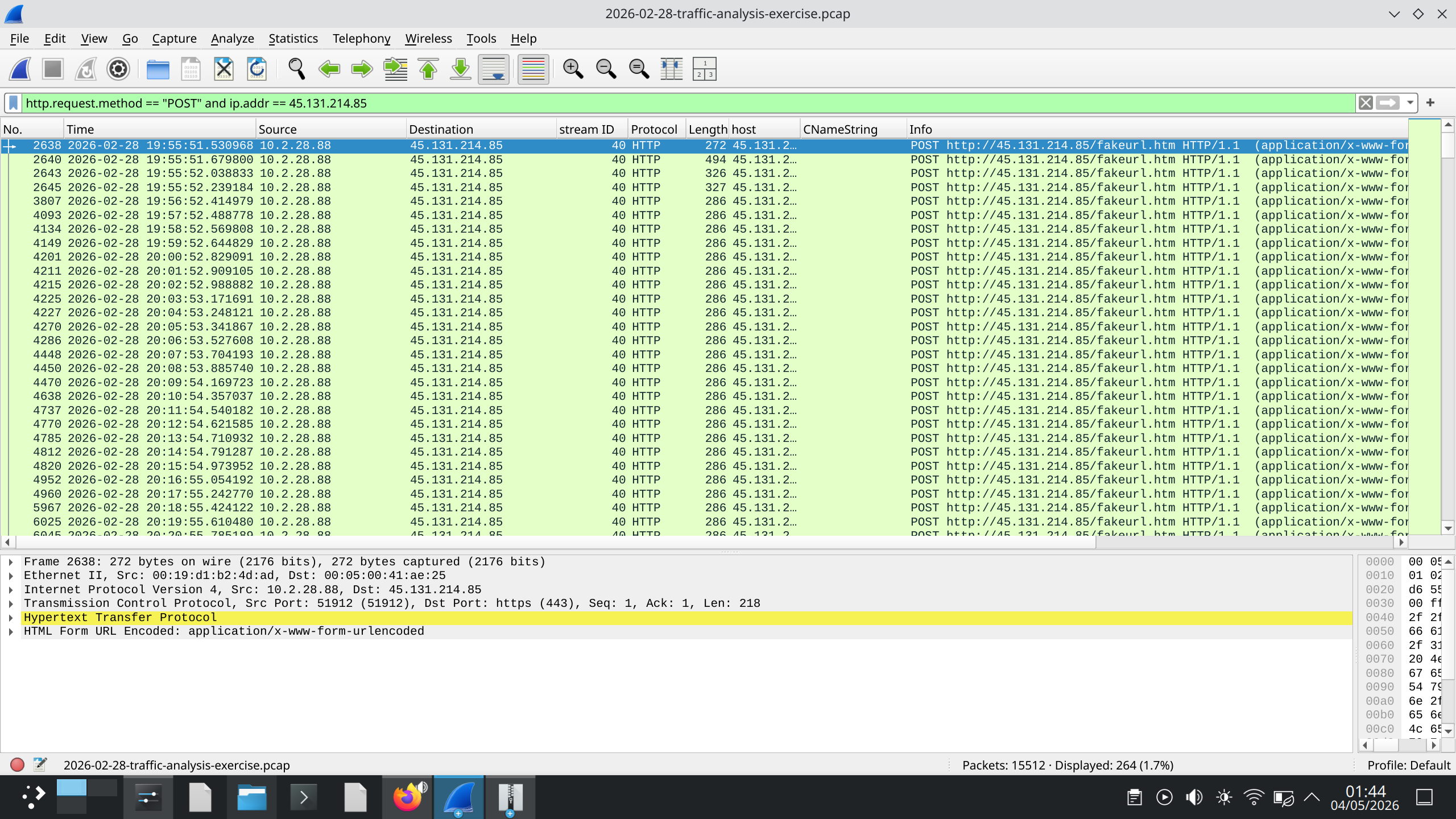

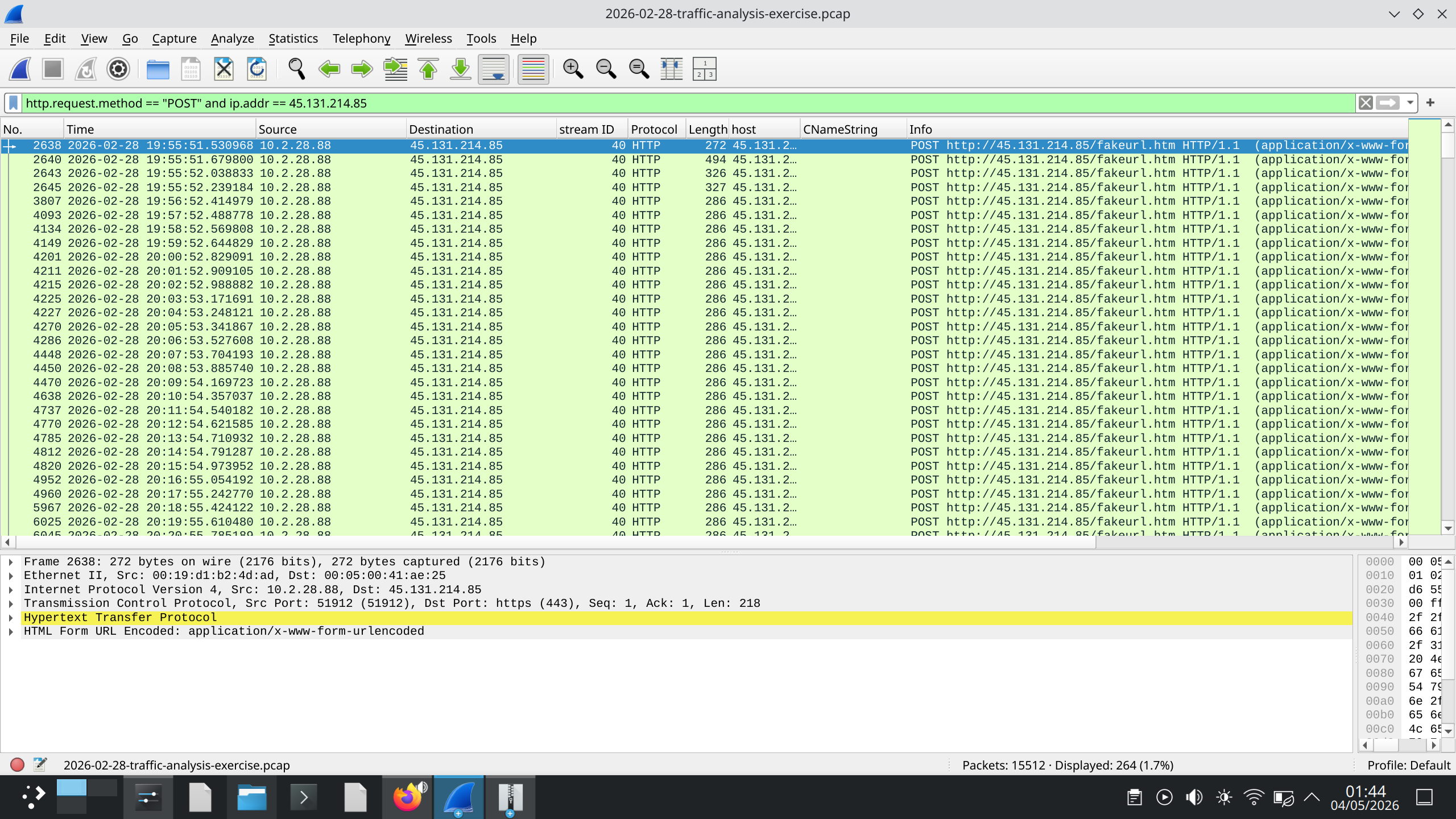

6. 确认信标行为

http.request.method == "POST" and ip.addr == 45.131.214.85

以规律的逐秒间隔向 /fakeurl.htm 发出多个 POST 请求——确认该主机正受到远程攻击者的主动控制。

6. 确认信标行为

http.request.method == "POST" and ip.addr == 45.131.214.85

以规律的逐秒间隔向 /fakeurl.htm 发出多个 POST 请求——确认该主机正受到远程攻击者的主动控制。

关键发现

1.1C2 信标已确认 — 10.2.28.88 每隔几秒向 45.131.214[.]85/fakeurl.htm 发送信标

2.RAT 已识别 — 在 HTTP 流中确认了 User-Agent NetSupportManager/1.3

3.协议异常 — HTTP 通过 TCP/443 隧道传输以规避基于端口的防火墙规则

4.凭据无法访问 — 在没有 SSLKEYLOGFILE 的情况下,TLS 加密阻止了凭据恢复

5.单台主机受损 — 在分析时未检测到横向移动

6.用户账户暴露 — 通过 Kerberos 流量恢复了用户名 brolf

受害者画像

内部 IP- 10.2.28.88

MAC 地址- 00:19:d1:b2:4d:ad

关键发现

1.1C2 信标已确认 — 10.2.28.88 每隔几秒向 45.131.214[.]85/fakeurl.htm 发送信标

2.RAT 已识别 — 在 HTTP 流中确认了 User-Agent NetSupportManager/1.3

3.协议异常 — HTTP 通过 TCP/443 隧道传输以规避基于端口的防火墙规则

4.凭据无法访问 — 在没有 SSLKEYLOGFILE 的情况下,TLS 加密阻止了凭据恢复

5.单台主机受损 — 在分析时未检测到横向移动

6.用户账户暴露 — 通过 Kerberos 流量恢复了用户名 brolf

受害者画像

内部 IP- 10.2.28.88

MAC 地址- 00:19:d1:b2:4d:ad

主机名- DESKTOP-TEYQ2NR

用户名- brolf

域名-EASYAS123 / easyas123[.]tech

IOC 摘要

C2 IP- 45.131.214[.]85

C2 端口- TCP 443

C2 URI- /fakeurl.htm

User-Agent- NetSupportManager/1.3

RAT 家族- NetSupport Manager RAT

信标间隔- 每隔几秒

地理定位信标- geo.netsupportsoftware[.]com

缓解措施与后续步骤

紧急(0–24 小时)

*将 DESKTOP-TEYQ2NR 从网络中隔离

*在 Active Directory 中禁用用户账户 brolf

*在边界防火墙和 DNS 处阻止 45.131.214[.]85

短期(1–7 天)

重置受感染的机器

重置 brolf 以及该主机上所有账户的密码

在 SIEM/防火墙日志中搜寻所有端点上的相同 C2 IP

在所有端点上部署 EDR

长期(1–4 周)

实施 DNS 过滤(Cisco Umbrella / Cloudflare Gateway)

部署网络行为分析以自动检测信标活动

通过 AppLocker/WDAC 限制远程访问工具的安装

针对基于 Google 广告的恶意软件分发开展用户安全意识培训

在测试环境中启用 SSL 检查或 SSLKEYLOGFILE 捕获

作者

Akinola selim ishola | 安全运营中心

📅 日期:2026-02-28

主机名- DESKTOP-TEYQ2NR

用户名- brolf

域名-EASYAS123 / easyas123[.]tech

IOC 摘要

C2 IP- 45.131.214[.]85

C2 端口- TCP 443

C2 URI- /fakeurl.htm

User-Agent- NetSupportManager/1.3

RAT 家族- NetSupport Manager RAT

信标间隔- 每隔几秒

地理定位信标- geo.netsupportsoftware[.]com

缓解措施与后续步骤

紧急(0–24 小时)

*将 DESKTOP-TEYQ2NR 从网络中隔离

*在 Active Directory 中禁用用户账户 brolf

*在边界防火墙和 DNS 处阻止 45.131.214[.]85

短期(1–7 天)

重置受感染的机器

重置 brolf 以及该主机上所有账户的密码

在 SIEM/防火墙日志中搜寻所有端点上的相同 C2 IP

在所有端点上部署 EDR

长期(1–4 周)

实施 DNS 过滤(Cisco Umbrella / Cloudflare Gateway)

部署网络行为分析以自动检测信标活动

通过 AppLocker/WDAC 限制远程访问工具的安装

针对基于 Google 广告的恶意软件分发开展用户安全意识培训

在测试环境中启用 SSL 检查或 SSLKEYLOGFILE 捕获

作者

Akinola selim ishola | 安全运营中心

📅 日期:2026-02-28

2. 确认 C2 通信

ip.addr == 45.131.214.85

前往已知 C2 IP 的所有流量都专门在 45.131.214[.]85 和内部主机 10.2.28.88 之间——确认了一台受感染的机器。

3. 识别受害者

ip.addr == 10.2.28.88 && kerberos.CNameString

Kerberos 身份验证流量显示了受害者的用户名为 brolf。MAC 地址从数据包级别的以太网详细信息中捕获。

2. 确认 C2 通信

ip.addr == 45.131.214.85

前往已知 C2 IP 的所有流量都专门在 45.131.214[.]85 和内部主机 10.2.28.88 之间——确认了一台受感染的机器。

3. 识别受害者

ip.addr == 10.2.28.88 && kerberos.CNameString

Kerberos 身份验证流量显示了受害者的用户名为 brolf。MAC 地址从数据包级别的以太网详细信息中捕获。

4. 凭据搜寻(已阻止)

尝试提取登录凭据——被端口 443 上的 TLS 加密阻止。如果没有 SSLKEYLOGFILE,则无法解密 HTTPS 流量。

4. 凭据搜寻(已阻止)

尝试提取登录凭据——被端口 443 上的 TLS 加密阻止。如果没有 SSLKEYLOGFILE,则无法解密 HTTPS 流量。

5. IOC 发现

http.request

识别到一个发往 http://45.131.214[.]85/fakeurl.htm 的可疑 HTTP POST 请求。跟踪 HTTP 流确认了 User-Agent: NetSupportManager/1.3——直接确定了 RAT 家族。

5. IOC 发现

http.request

识别到一个发往 http://45.131.214[.]85/fakeurl.htm 的可疑 HTTP POST 请求。跟踪 HTTP 流确认了 User-Agent: NetSupportManager/1.3——直接确定了 RAT 家族。

6. 确认信标行为

http.request.method == "POST" and ip.addr == 45.131.214.85

以规律的逐秒间隔向 /fakeurl.htm 发出多个 POST 请求——确认该主机正受到远程攻击者的主动控制。

6. 确认信标行为

http.request.method == "POST" and ip.addr == 45.131.214.85

以规律的逐秒间隔向 /fakeurl.htm 发出多个 POST 请求——确认该主机正受到远程攻击者的主动控制。

关键发现

1.1C2 信标已确认 — 10.2.28.88 每隔几秒向 45.131.214[.]85/fakeurl.htm 发送信标

2.RAT 已识别 — 在 HTTP 流中确认了 User-Agent NetSupportManager/1.3

3.协议异常 — HTTP 通过 TCP/443 隧道传输以规避基于端口的防火墙规则

4.凭据无法访问 — 在没有 SSLKEYLOGFILE 的情况下,TLS 加密阻止了凭据恢复

5.单台主机受损 — 在分析时未检测到横向移动

6.用户账户暴露 — 通过 Kerberos 流量恢复了用户名 brolf

受害者画像

内部 IP- 10.2.28.88

MAC 地址- 00:19:d1:b2:4d:ad

关键发现

1.1C2 信标已确认 — 10.2.28.88 每隔几秒向 45.131.214[.]85/fakeurl.htm 发送信标

2.RAT 已识别 — 在 HTTP 流中确认了 User-Agent NetSupportManager/1.3

3.协议异常 — HTTP 通过 TCP/443 隧道传输以规避基于端口的防火墙规则

4.凭据无法访问 — 在没有 SSLKEYLOGFILE 的情况下,TLS 加密阻止了凭据恢复

5.单台主机受损 — 在分析时未检测到横向移动

6.用户账户暴露 — 通过 Kerberos 流量恢复了用户名 brolf

受害者画像

内部 IP- 10.2.28.88

MAC 地址- 00:19:d1:b2:4d:ad

主机名- DESKTOP-TEYQ2NR

用户名- brolf

域名-EASYAS123 / easyas123[.]tech

IOC 摘要

C2 IP- 45.131.214[.]85

C2 端口- TCP 443

C2 URI- /fakeurl.htm

User-Agent- NetSupportManager/1.3

RAT 家族- NetSupport Manager RAT

信标间隔- 每隔几秒

地理定位信标- geo.netsupportsoftware[.]com

缓解措施与后续步骤

紧急(0–24 小时)

*将 DESKTOP-TEYQ2NR 从网络中隔离

*在 Active Directory 中禁用用户账户 brolf

*在边界防火墙和 DNS 处阻止 45.131.214[.]85

短期(1–7 天)

重置受感染的机器

重置 brolf 以及该主机上所有账户的密码

在 SIEM/防火墙日志中搜寻所有端点上的相同 C2 IP

在所有端点上部署 EDR

长期(1–4 周)

实施 DNS 过滤(Cisco Umbrella / Cloudflare Gateway)

部署网络行为分析以自动检测信标活动

通过 AppLocker/WDAC 限制远程访问工具的安装

针对基于 Google 广告的恶意软件分发开展用户安全意识培训

在测试环境中启用 SSL 检查或 SSLKEYLOGFILE 捕获

作者

Akinola selim ishola | 安全运营中心

📅 日期:2026-02-28

主机名- DESKTOP-TEYQ2NR

用户名- brolf

域名-EASYAS123 / easyas123[.]tech

IOC 摘要

C2 IP- 45.131.214[.]85

C2 端口- TCP 443

C2 URI- /fakeurl.htm

User-Agent- NetSupportManager/1.3

RAT 家族- NetSupport Manager RAT

信标间隔- 每隔几秒

地理定位信标- geo.netsupportsoftware[.]com

缓解措施与后续步骤

紧急(0–24 小时)

*将 DESKTOP-TEYQ2NR 从网络中隔离

*在 Active Directory 中禁用用户账户 brolf

*在边界防火墙和 DNS 处阻止 45.131.214[.]85

短期(1–7 天)

重置受感染的机器

重置 brolf 以及该主机上所有账户的密码

在 SIEM/防火墙日志中搜寻所有端点上的相同 C2 IP

在所有端点上部署 EDR

长期(1–4 周)

实施 DNS 过滤(Cisco Umbrella / Cloudflare Gateway)

部署网络行为分析以自动检测信标活动

通过 AppLocker/WDAC 限制远程访问工具的安装

针对基于 Google 广告的恶意软件分发开展用户安全意识培训

在测试环境中启用 SSL 检查或 SSLKEYLOGFILE 捕获

作者

Akinola selim ishola | 安全运营中心

📅 日期:2026-02-28标签:Beacon Object File, C2通信, DAST, IOC提取, NetSupport Manager, PCAP分析, RAT检测, SOC分析, Wireshark, 信标行为, 受害者画像, 句柄查看, 威胁情报, 子域名变形, 子域枚举, 安全运营中心, 库, 应急响应, 开发者工具, 恶意软件分析, 数字取证, 深度包检测, 网络协议分析, 网络安全, 网络安全分析, 网络映射, 自动化脚本, 隐私保护