Jastere0/arm-hex-converter-public

GitHub: Jastere0/arm-hex-converter-public

一款针对 Android 游戏修改的桌面工具,用于 ARM/ARM64/THUMB 汇编与十六进制字节的相互转换,并提供 IL2CPP 浏览器、版本对比和补丁管理功能。

Stars: 0 | Forks: 0

# ARM ⇄ Hex 转换器

一款用于 **Android 二进制修改**的桌面工具 — 在 ARM/ARM64/THUMB 汇编和十六进制字节之间相互转换,浏览 IL2CPP 方法转储,对比游戏不同版本的二进制文件,以及管理补丁。

专为逆向工程师、IL2CPP 修改者以及任何需要处理 `libil2cpp.so` 文件的人员打造。

由 **Jastere** 开发。

## 下载

**最新版本:** 请查看 [Releases](../../releases/latest)

1. 从最新发布版本下载 `ARM-Hex-Converter-vX.Y.Z.zip`

2. 将压缩包解压到任意位置(桌面、文件夹、任何你喜欢的地方)

3. 打开解压后的文件夹

4. 双击 `arm_converter.exe`

无需安装,无需 Python。卸载时只需删除文件夹即可。

## 功能介绍

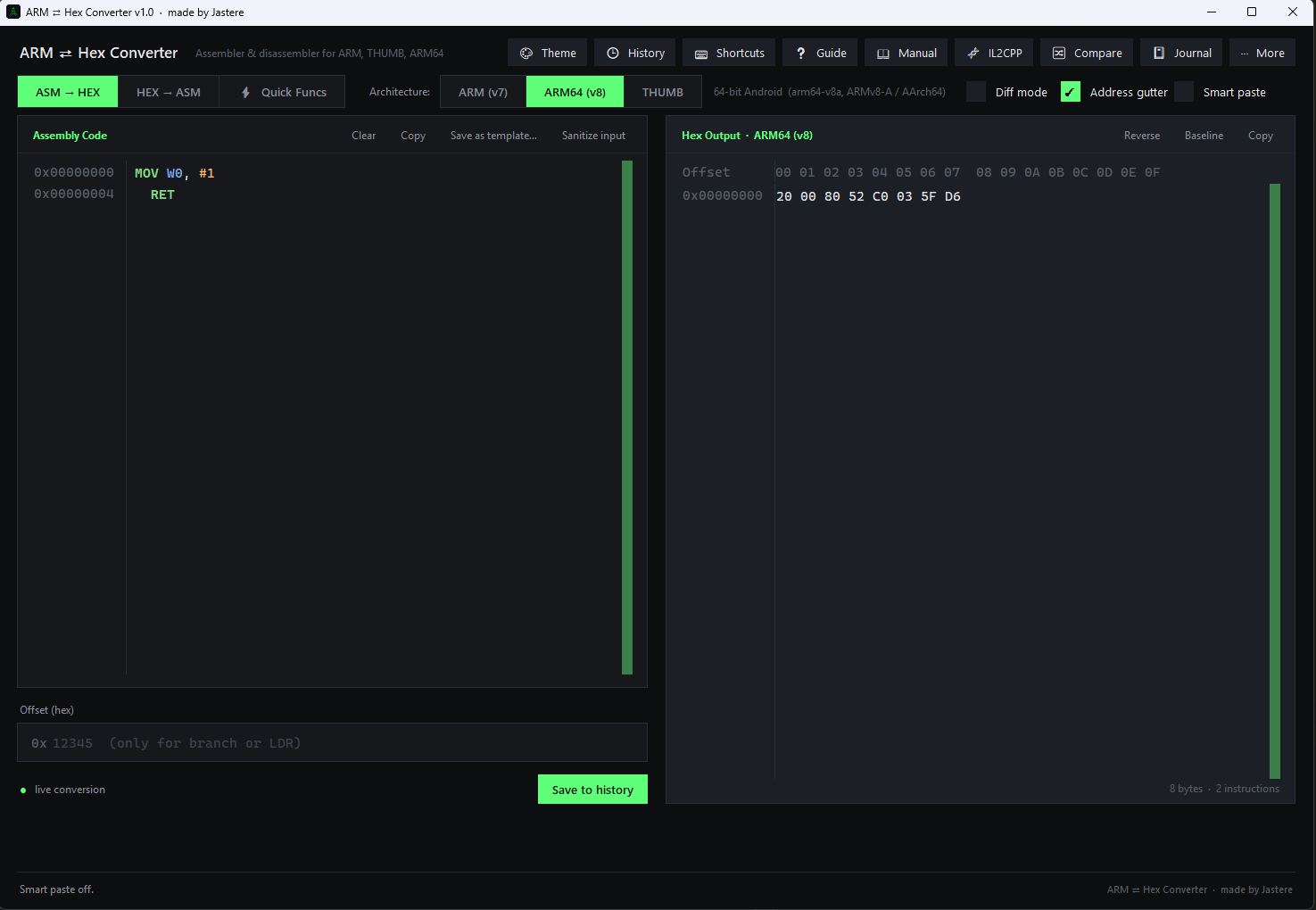

- **ARM ⇄ Hex 转换器** — 粘贴汇编代码,获取字节。粘贴字节,获取汇编代码。支持 ARM v7、ARM64 v8 和 THUMB。

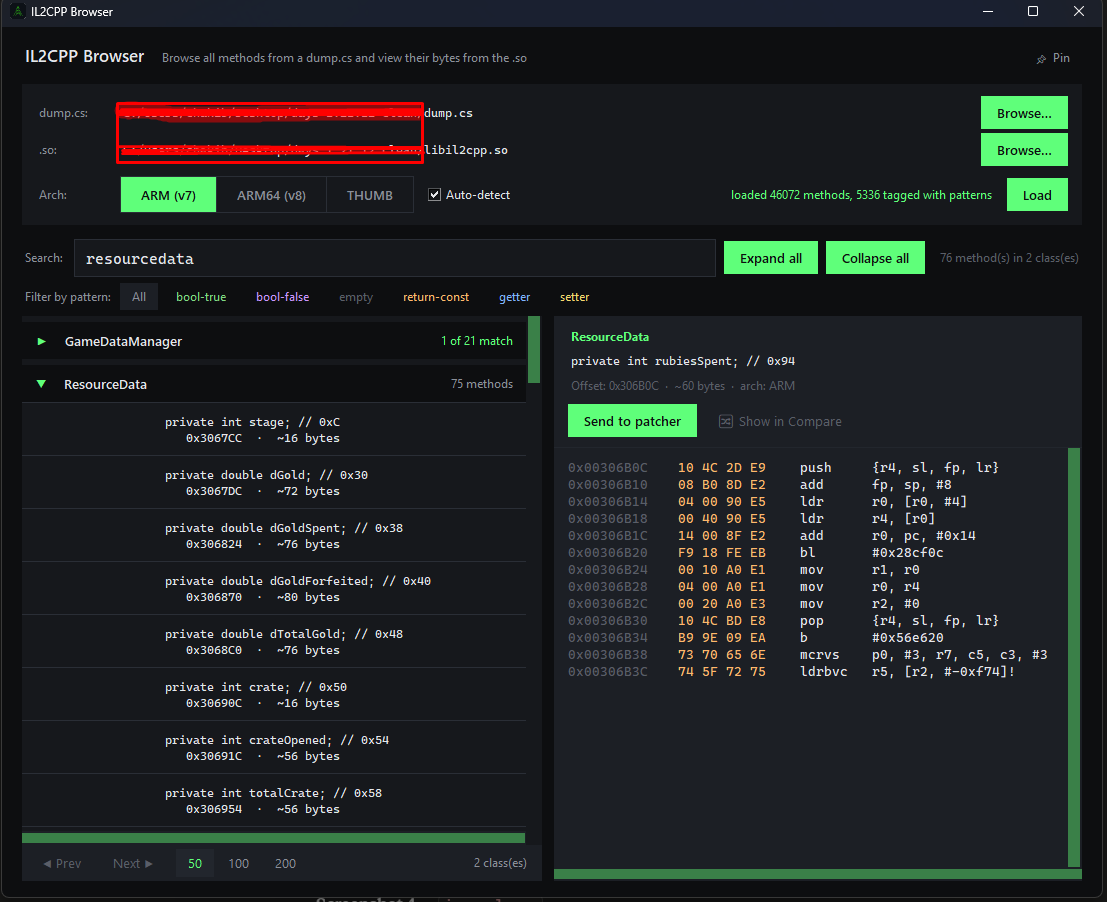

- **🧬 IL2CPP 浏览器** — 同时加载 `dump.cs` 和 `libil2cpp.so`。浏览类、搜索方法、查看反汇编,并将任意方法直接发送到补丁编辑器。

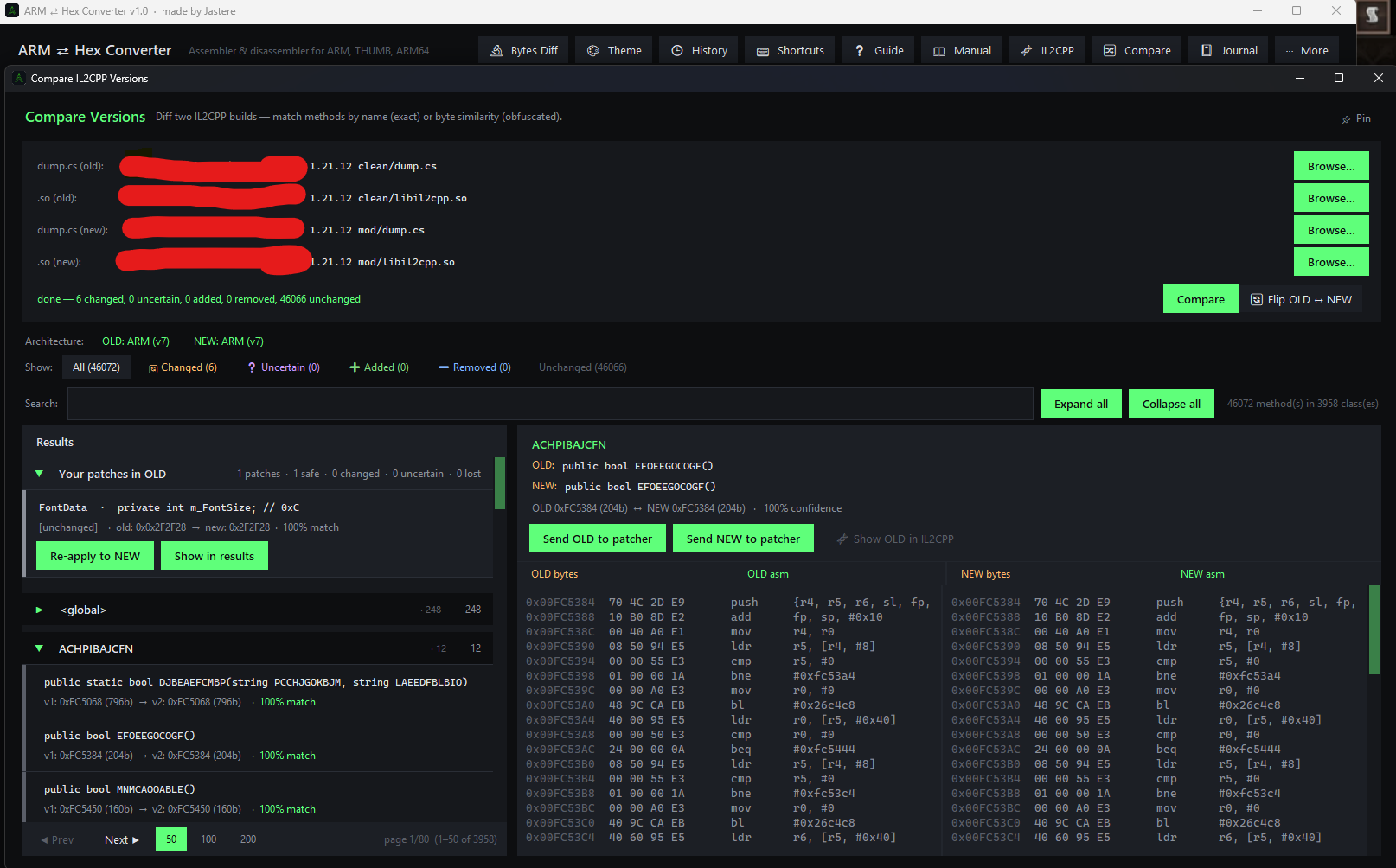

- **🔀 版本对比** — 对比两个游戏版本。找出哪些方法发生了变化、移动或在更新中被添加/删除。

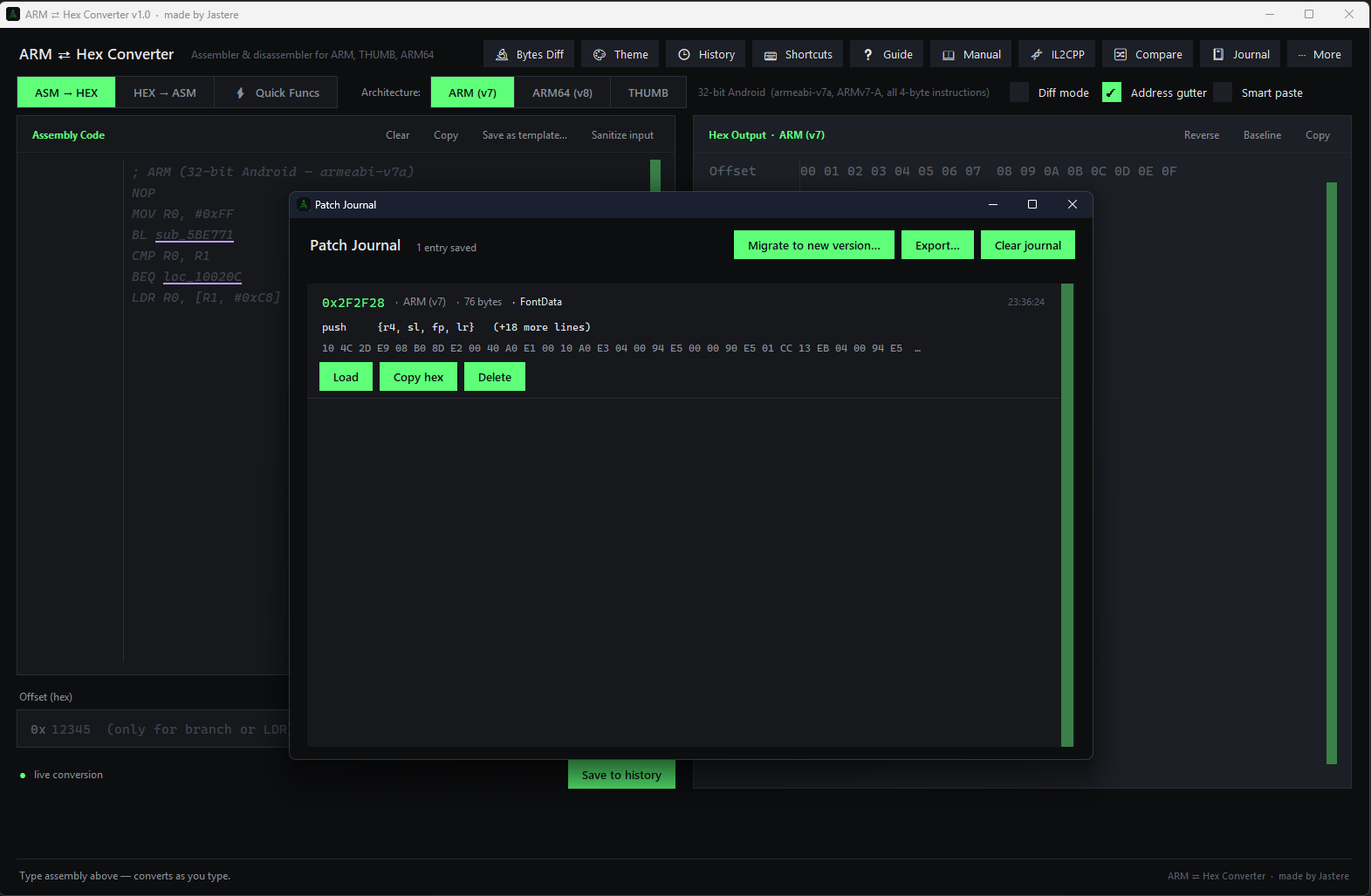

- **📓 补丁日志** — 每次制作的补丁都会自动记录类/方法上下文。回顾以往工作、复制十六进制、导出。

- **📓 迁移到新版本** — 当游戏更新时,使用字节指纹匹配自动查找现有补丁的新偏移量。

- **⚡ 快速功能** — 预制的一键补丁:`return TRUE`、`return FALSE`、`return INT`、`return FLOAT` 等。

- **📋 模板** — 常用补丁模式(`force return true`、`skip integrity check`),一键应用。

- **✓ 验证、🔬 字节对比、📖 手动、❓ 指南、🎨 主题** — 辅助工具。

完整功能参考请查看 [TOOLS.md](TOOLS.md)。

## 截图

### 主转换器

### IL2CPP 浏览器

### 版本对比

### 补丁日志

## 快速入门

1. 从 Releases 下载最新的 `.exe` 文件。

2. 运行它。

3. 要转换汇编:选择架构,在输入面板中输入,复制输出。

4. 要修改游戏:点击 `🧬 IL2CPP`,加载你的 `dump.cs` 和 `libil2cpp.so`,找到方法,点击 `发送到补丁编辑器`,编写你的补丁。

5. 当游戏更新时:打开 `📓 日志` → `迁移到新版本` → 选择新文件 → 完成。

## 系统要求

- **Windows 10 或更高版本**(该工具使用 Windows 特定 API 实现深色标题栏和 DPI 缩放)

- 无需安装 Python — 所有内容都打包在 .exe 中

## ⚠ 杀毒软件说明

该 .exe 使用 [Nuitka](https://nuitka.net/) 编译,它将 Python 翻译成 C 并生成真正的原生 Windows 二进制文件。一些杀毒引擎偶尔会将任何编译后的 Python 工具标记为可疑,这是由于通用机器学习启发式算法造成的 — 这是打包 Python 应用程序的行业常见问题,并非本工具独有。

如果你的杀毒软件标记了下载:

https://www.virustotal.com/gui/file/9191319b085dff1c80f0f1e743f795bd8487b8daef5f1bb926a42af823a3ea72?nocache=1

9191319b085dff1c80f0f1e743f795bd8487b8daef5f1bb926a42af823a3ea72

1. **验证 SHA-256 哈希值** 与发布页面上公布的相匹配(验证你下载的文件就是我构建的文件)

2. **提交到 VirusTotal** https://www.virustotal.com/ — 大多数主要引擎(Kaspersky、BitDefender、ESET、Avast、AVG、McAfee、Sophos、Trend Micro、Malwarebytes 等)都会清除该二进制文件

3. **如果你在验证后信任该文件,添加排除项**

每个发布页面都包含压缩包哈希和内部 `.exe` 哈希,这样你可以验证下载的文件或其中的内容。

## 如何为 Android 游戏提取 `dump.cs` 和 `libil2cpp.so`

该工具读取由其他工具生成的文件。你需要:

- **APK 提取器**(或将 `.apk` 重命名为 `.zip` 并解压)从 `lib/arm64-v8a/` 或 `lib/armeabi-v7a/` 获取 `libil2cpp.so`

- **[Il2CppDumper](https://github.com/Perfare/Il2CppDumper)** 从 .so + global-metadata.dat 生成 `dump.cs`

一旦你有了这两个文件,该工具就可以接管了。

## 诚实的局限性

- **仅限 Windows。** 不支持其他平台(深色标题栏和 DPI API 是 Win32 特有的)。

- **没有 THUMB 交叉引用。** IL2CPP 交叉引用索引支持 ARM 和 ARM64。THUMB 在 Android 上的 IL2CPP 生成代码中很少使用。

- **补丁迁移是一种启发式方法。** 字节指纹匹配可以在典型游戏更新中找到约 95% 的补丁。大量重构的方法可能需要手动检查。

- **不是调试器或自动补丁工具。** 该工具生成十六进制字节供你使用十六进制编辑器应用,然后使用 `apktool` / `zipalign` / `jarsigner` 重新打包 APK。

## 报告问题

在此仓库中打开 issue,包含:

1. 工具版本(显示在标题栏中)

2. 你正在做什么

3. 发生了什么 vs 你期望什么

4. 如果适用:`%APPDATA%/ARMHexConverter/crash.log` 的内容

我阅读每一个 issue。回复时间不定。

## 功能请求

打开带有 `enhancement` 标签的 issue。请具体说明你的工作流程 — "添加功能 X" 不如 "我试图做 Y,但目前我必须做 Z,这很痛苦" 有帮助。工作流程上下文让我能够设计正确的东西。

## 许可证

**闭源。免费使用;禁止再分发。**

完整条款请查看 [LICENSE](LICENSE)。

使用 [Keystone Engine](https://www.keystone-engine.org/)(LGPL)和 [Capstone Engine](https://www.capstone-engine.org/)(BSD)构建,捆绑在 .exe 中。

## 致谢

- **Keystone Engine** — 汇编后端(LGPL,项目位于 https://www.keystone-engine.org/)

- **Capstone Engine** — 反汇编后端(BSD,项目位于 https://www.capstone-engine.org/)

- **Jastere** — 其他所有工作

*此工具仅用于合法研究、教育和你拥有的软件的个人修改。不要用它来违反你不拥有的游戏的服务条款、分发盗版内容或攻击你没有权限访问的系统。*

标签:Android, ARM64, DSL, IL2CPP, libil2cpp.so, THUMB, TLS配置检查, Unity游戏, Wayback Machine, 二进制修改, 二进制分析, 云安全运维, 云资产清单, 十六进制, 反汇编, 工具软件, 方法转储, 桌面应用, 汇编, 游戏修改, 游戏安全, 漏洞分析, 版本对比, 目录枚举, 移动安全, 端点可见性, 端点安全, 补丁管理, 路径探测, 软件逆向, 逆向工具, 逆向工程