CaterSec/catersecCyberdeck

GitHub: CaterSec/catersecCyberdeck

基于树莓派5的便携式渗透测试工作站,整合了Kali Linux、安全工具套件和容器化监控管理平台。

Stars: 0 | Forks: 0

# CiberDeck - KrakenAnzen (Raspberry Pi 5) - CATERSEC

## 概述

DIY 项目,将 Raspberry Pi 5 与屏幕、电池、键盘和一系列网络安全工具集成。非常适合作为便携式渗透测试和演示工作站。

## 📸 项目图集

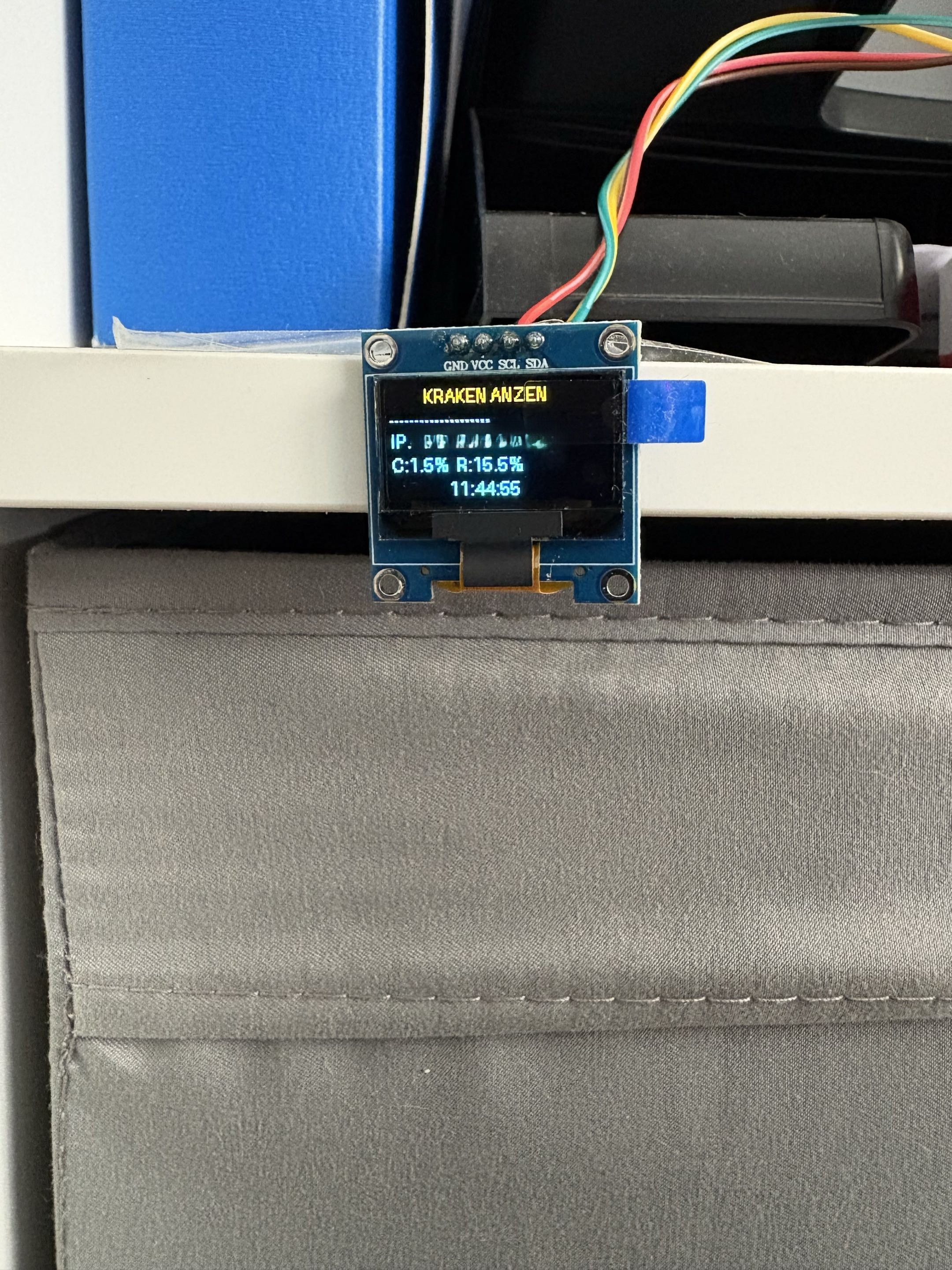

| 硬件(Raspberry Pi 5)| Kali Desktop(远程)| OLED 遥测 |

| :---: | :---: | :---: |

|  |  |  |

## 包含内容

- 基础镜像:Kali Linux ARM64(Raspberry Pi 5)

- 通过在 `boot` 分区注入 `wpa_supplicant.conf` 和 `ssh` 文件实现无头启动

- 默认用户及基本安全加固(用户名:`catersec`)

- Docker + Portainer + Netdata 容器化

- UFW 防火墙已配置(ssh、portainer、netdata)

- 启动脚本和实用工具(启动、备份)

- OLED 遥测模块,包含 `oled_info.py` 脚本和 systemd 服务

## 快速启动指南(无头模式)

1. 下载 Kali ARM64 镜像:https://www.kali.org/get-kali/#kali-arm

2. 烧录:使用 Raspberry Pi Imager 或 `dd`。

3. 准备无头启动(在 `boot` 分区创建):

- 空文件 `ssh`(启用 SSH)

- `wpa_supplicant.conf`(使用带占位符的示例)

`wpa_supplicant.conf` 示例:

```

ctrl_interface=DIR=/var/run/wpa_supplicant GROUP=netdev

update_config=1

country=ES

network={

ssid="SSID_PLACEHOLDER"

psk="PSK_PLACEHOLDER"

key_mgmt=WPA-PSK

}

```

4. 启动并连接:`ssh kali@kali.local` 或 `ssh kali@`

5. 在 Pi 上的初始步骤(从 `kali` 用户):

```

# 更新系统

sudo apt update && sudo apt full-upgrade -y

# 创建用户名(如果需要其他用户,请将'catersec'替换为所需的用户名)

sudo adduser catersec

sudo usermod -aG sudo,kali,netdev,audio,video docker catersec || true

```

## 基本安全加固(推荐)

```

sudo hostnamectl set-hostname KrakenAnzen

sudo apt install -y ufw

sudo ufw default deny incoming

sudo ufw default allow outgoing

sudo ufw allow ssh

sudo ufw allow 9443/tcp # Portainer

sudo ufw allow 19999/tcp # Netdata

sudo ufw --force enable

sudo ufw status verbose

```

## Docker / Portainer / Netdata(容器)

安装 Docker:

```

sudo apt install -y docker.io

sudo systemctl enable --now docker

sudo usermod -aG docker catersec

newgrp docker || true

```

Portainer:

```

docker volume create portainer_data

docker run -d -p 8000:8000 -p 9443:9443 --name portainer --restart=always -v /var/run/docker.sock:/var/run/docker.sock -v portainer_data:/data portainer/portainer-ce:latest

```

Netdata:

```

docker run -d --name=netdata -p 19999:19999 -v netdataconfig:/etc/netdata -v netdatalib:/var/lib/netdata -v netdatacache:/var/cache/netdata -v /etc/passwd:/host/etc/passwd:ro -v /etc/group:/host/etc/group:ro -v /proc:/host/proc:ro -v /sys:/host/sys:ro -v /etc/os-release:/host/etc/os-release:ro --restart always --cap-add SYS_PTRACE --security-opt apparmor=unconfined netdata/netdata

```

## 推荐工具(安装)

```

sudo apt install -y nmap metasploit-framework nikto aircrack-ng hydra wordlists bettercap wireshark python3-pip htop curl git ufw

sudo pip3 install luma.oled psutil

```

## OLED 模块(本地遥测)

脚本位于 `/home/catersec/scripts/oled_info.py`(见 `scripts/` 文件夹)。

安装并启用 systemd 服务 `oled.service`,指向用户 `catersec`。

## 许可证

MIT(建议)

## 联系方式

CATERSEC — (catersec@hotmail.com)

标签:ARM64, Cyberdeck, Docker, headless, Netdata, OLED, Pentesting, PE 加载器, Portainer, Python, Raspberry Pi 5, SSH, UFW防火墙, 事件响应, 便携式设备, 安全防御评估, 无后门, 无线安全, 无线网络配置, 物联网安全, 系统硬化, 红队装备, 网络安全, 请求拦截, 逆向工具, 隐私保护