E-Gregorio/qasl-test-security

GitHub: E-Gregorio/qasl-test-security

取证级应用安全测试框架,通过CFQI算法统一SAST/SCA/DAST/密钥/IaC多维度检测并生成量化评分和专业取证PDF报告。

Stars: 0 | Forks: 0

# QASL 测试安全

### 取证级应用安全测试框架,涵盖多层 SAST/DAST/SCA 防护,并采用 **CFQI** 评分算法。

[](LICENSE)

[](https://github.com/E-Gregorio)

[](docs/cfqi-algorithm.md)

[](https://owasp.org/Top10/)

[](https://owasp.org/www-project-application-security-verification-standard/)

[](https://csrc.nist.gov/Projects/ssdf)

[](https://docs.docker.com/compose/)

[](https://www.python.org/)

[](https://nodejs.org/)

**作者:** Elyer Maldonado — *AI 质量与风险架构师*

**兄弟项目:** [INGRID — AI 安全测试框架](https://github.com/E-Gregorio)

## 📸 可视化预览

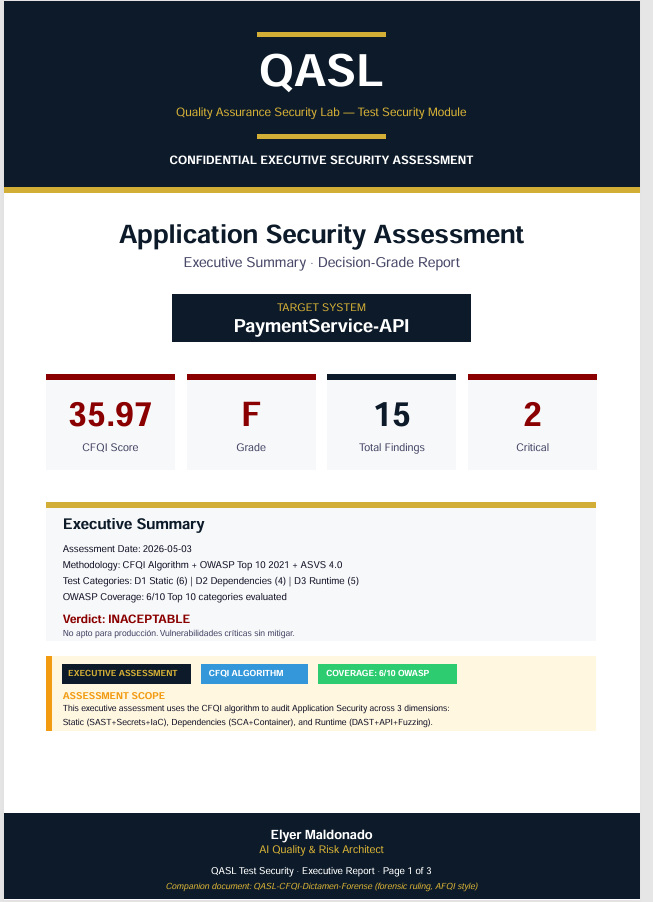

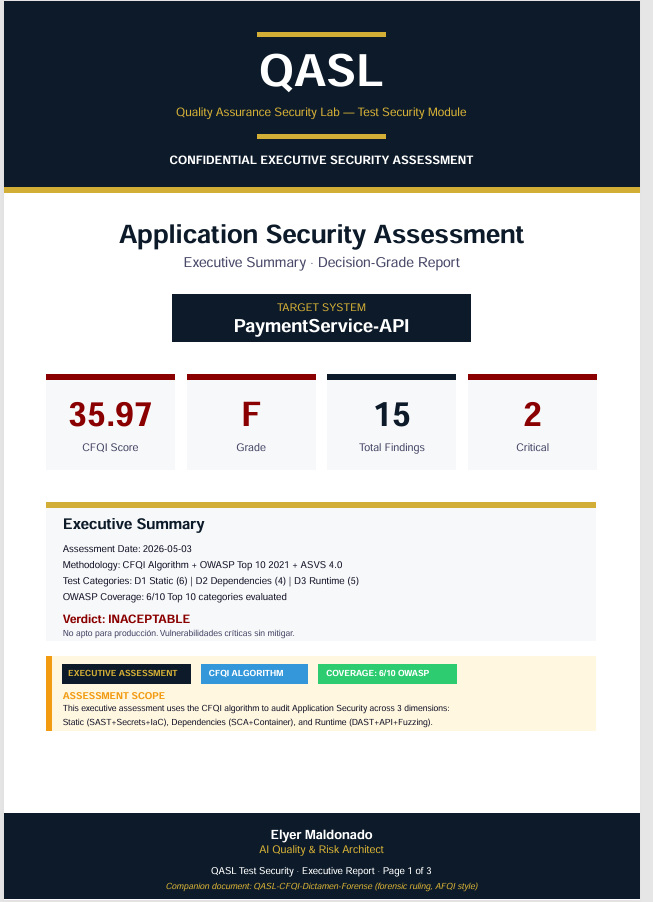

| Executive PDF Report 3 pages · INGRID corporate style |

Dictamen Forense CFQI 1 page · AFQI forensic style |

|

|

| Grafana — Executive Overview Severity KPIs, donut, CFQI per project, 30-day trend |

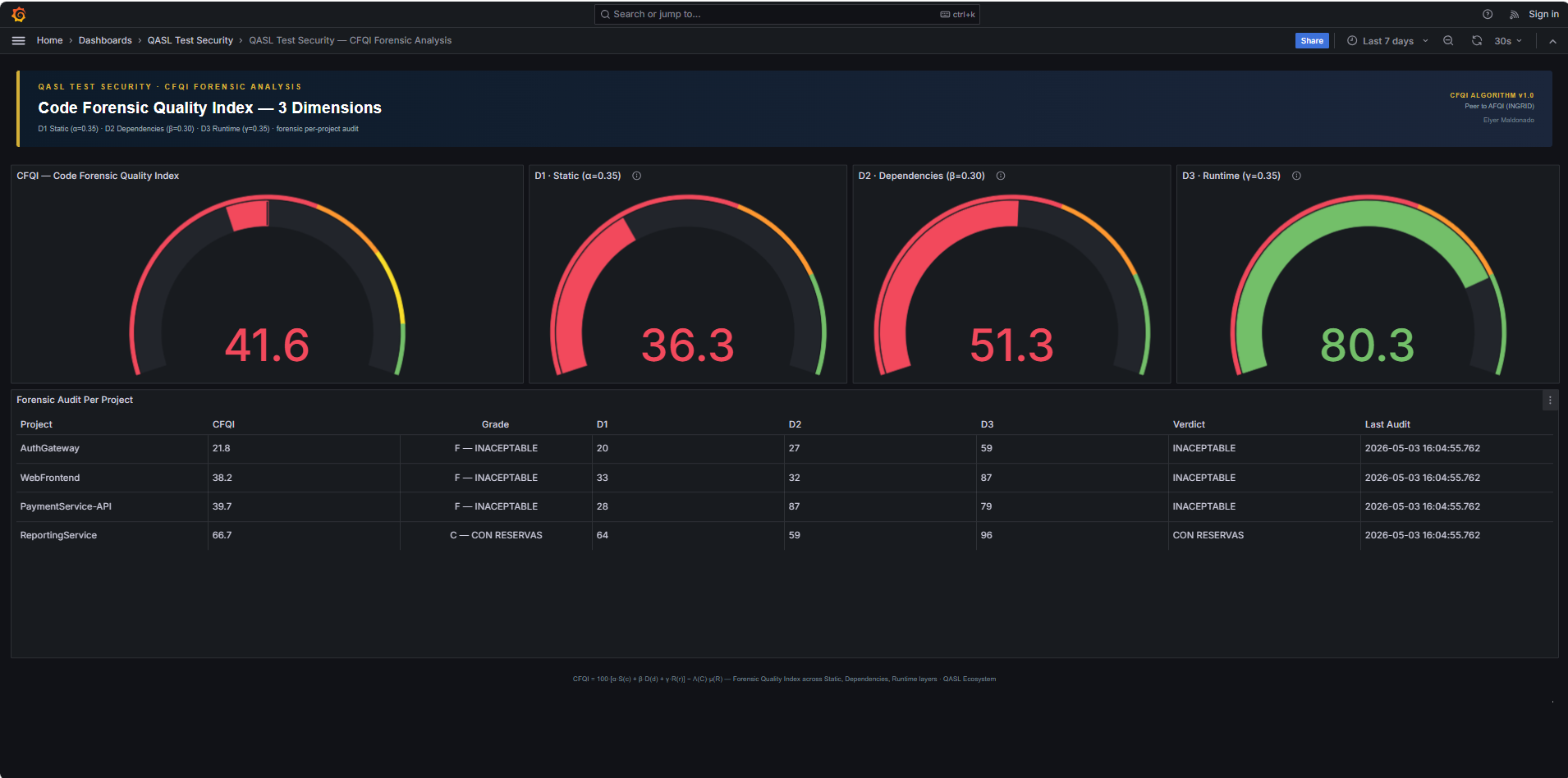

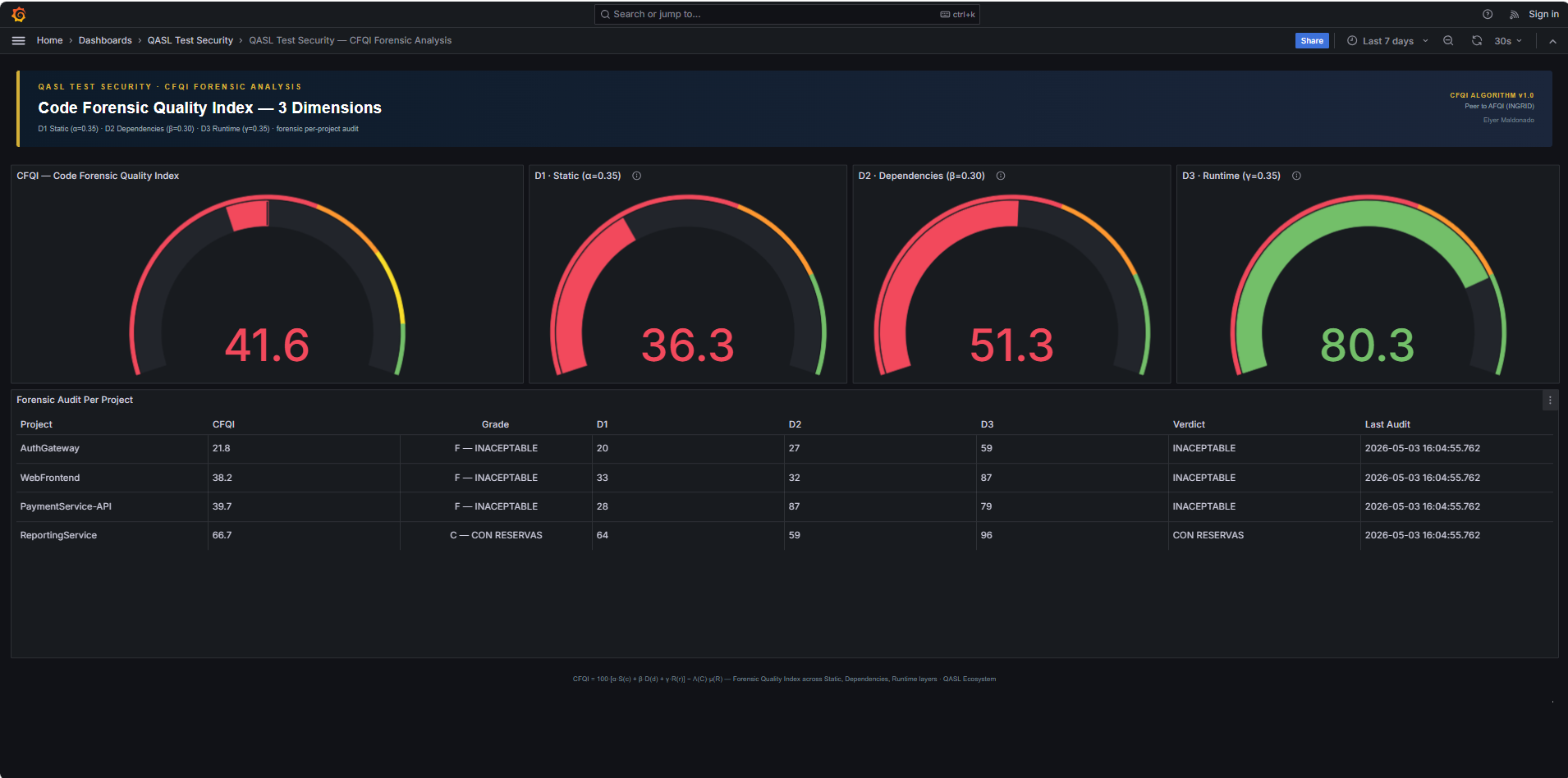

Grafana — CFQI Forensic Analysis 4 gauges (overall + D1/D2/D3) + per-project audit table |

|

|

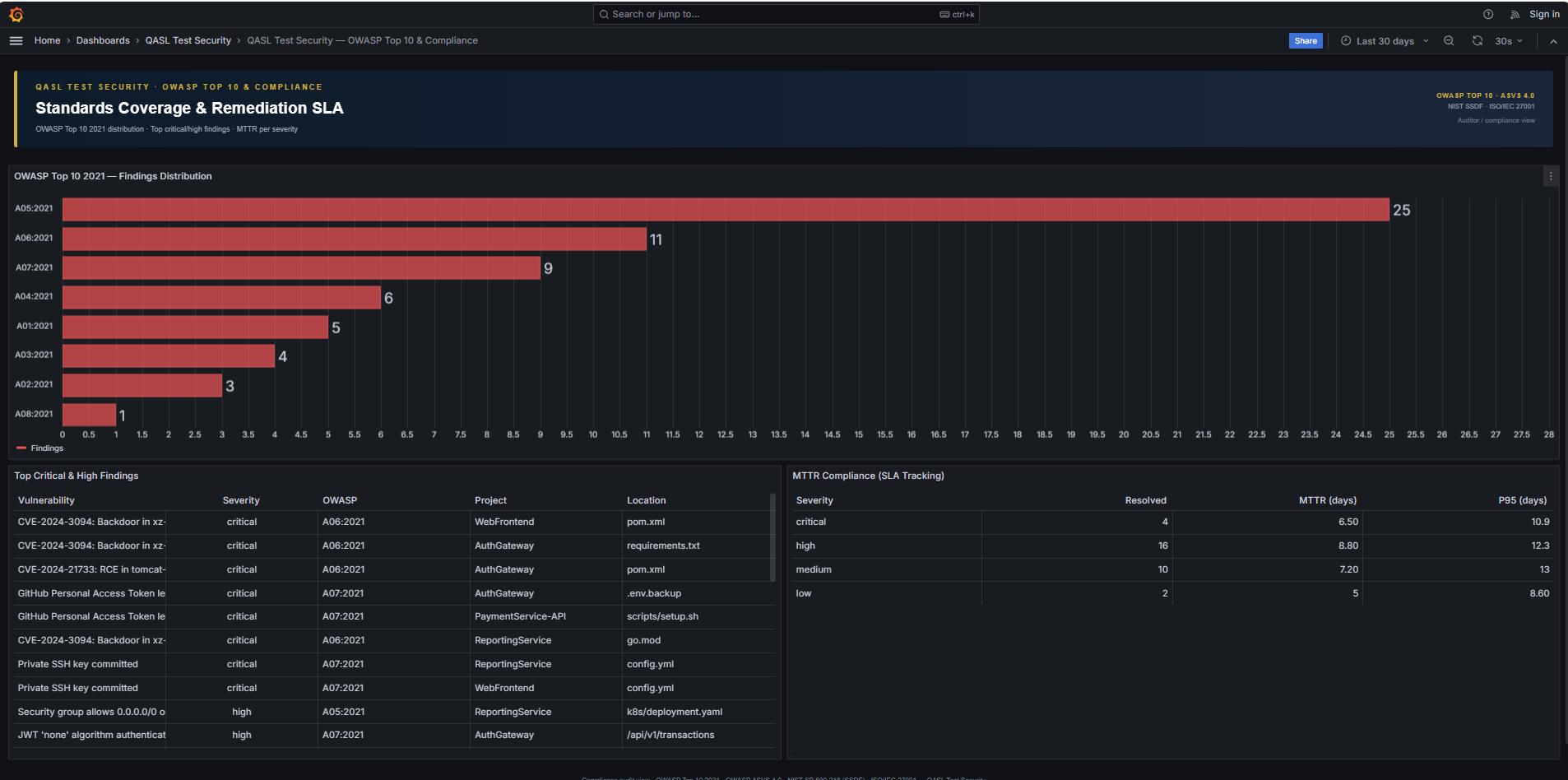

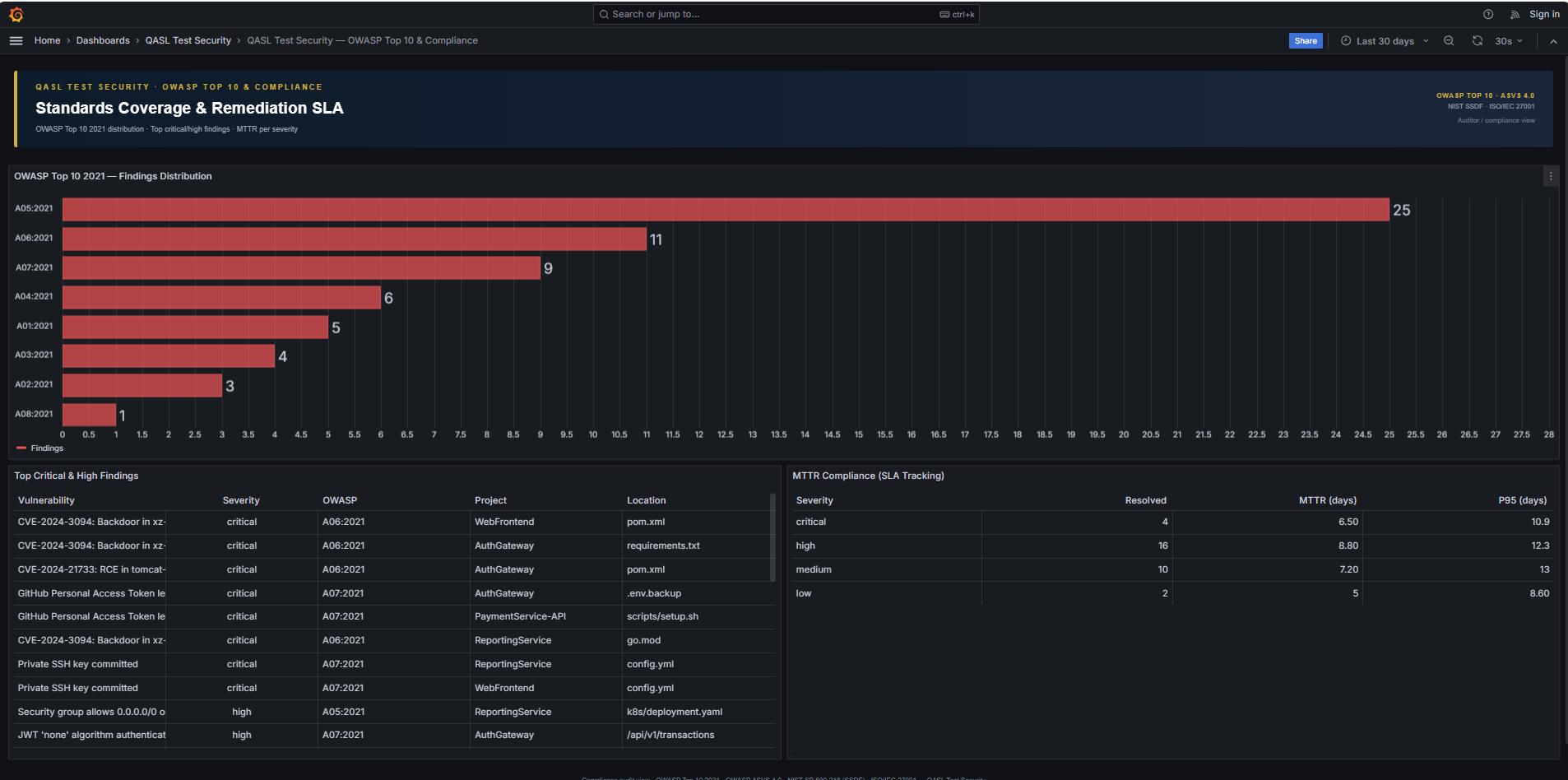

| Grafana — OWASP Top 10 & Compliance Coverage by category, top criticals, MTTR SLA |

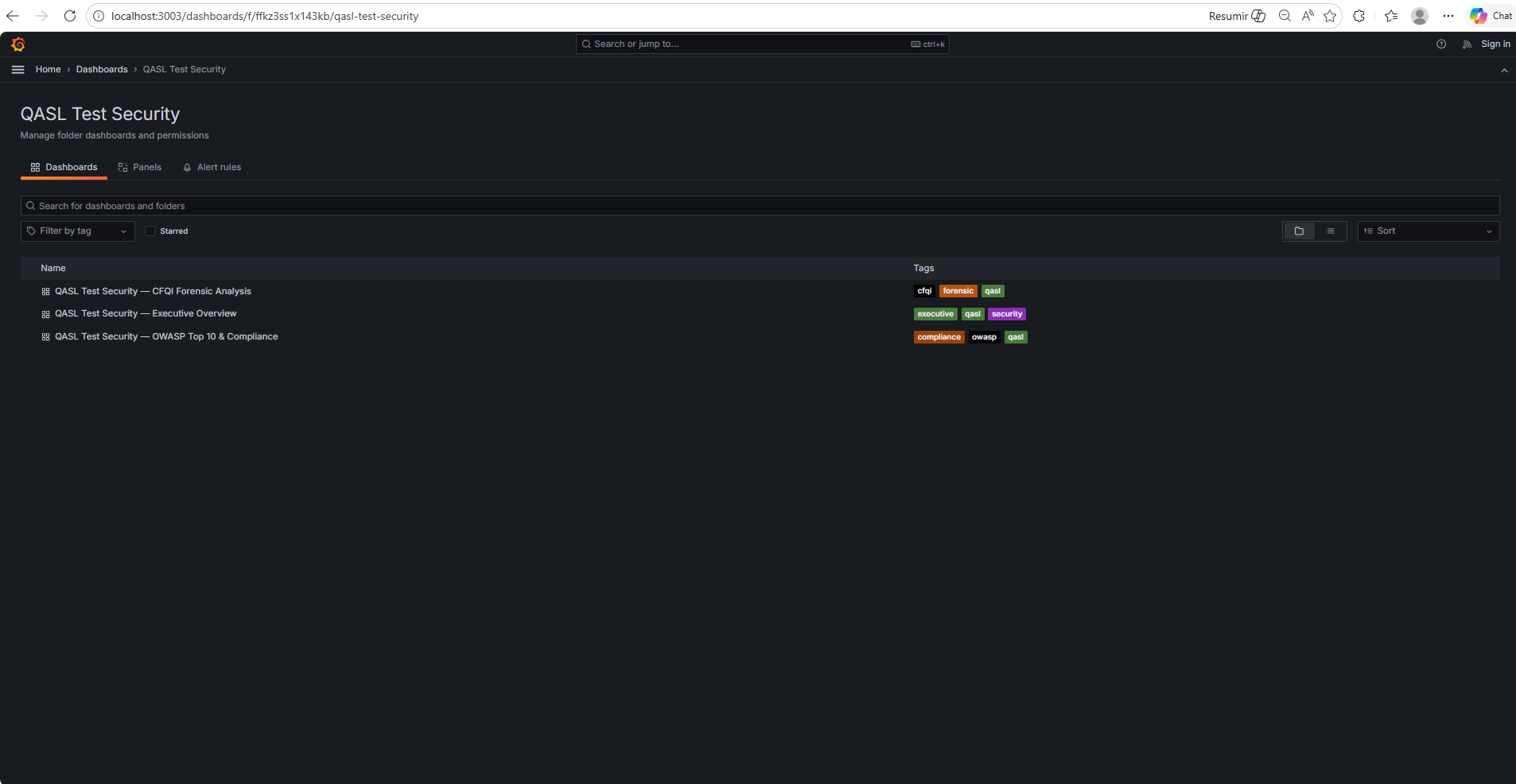

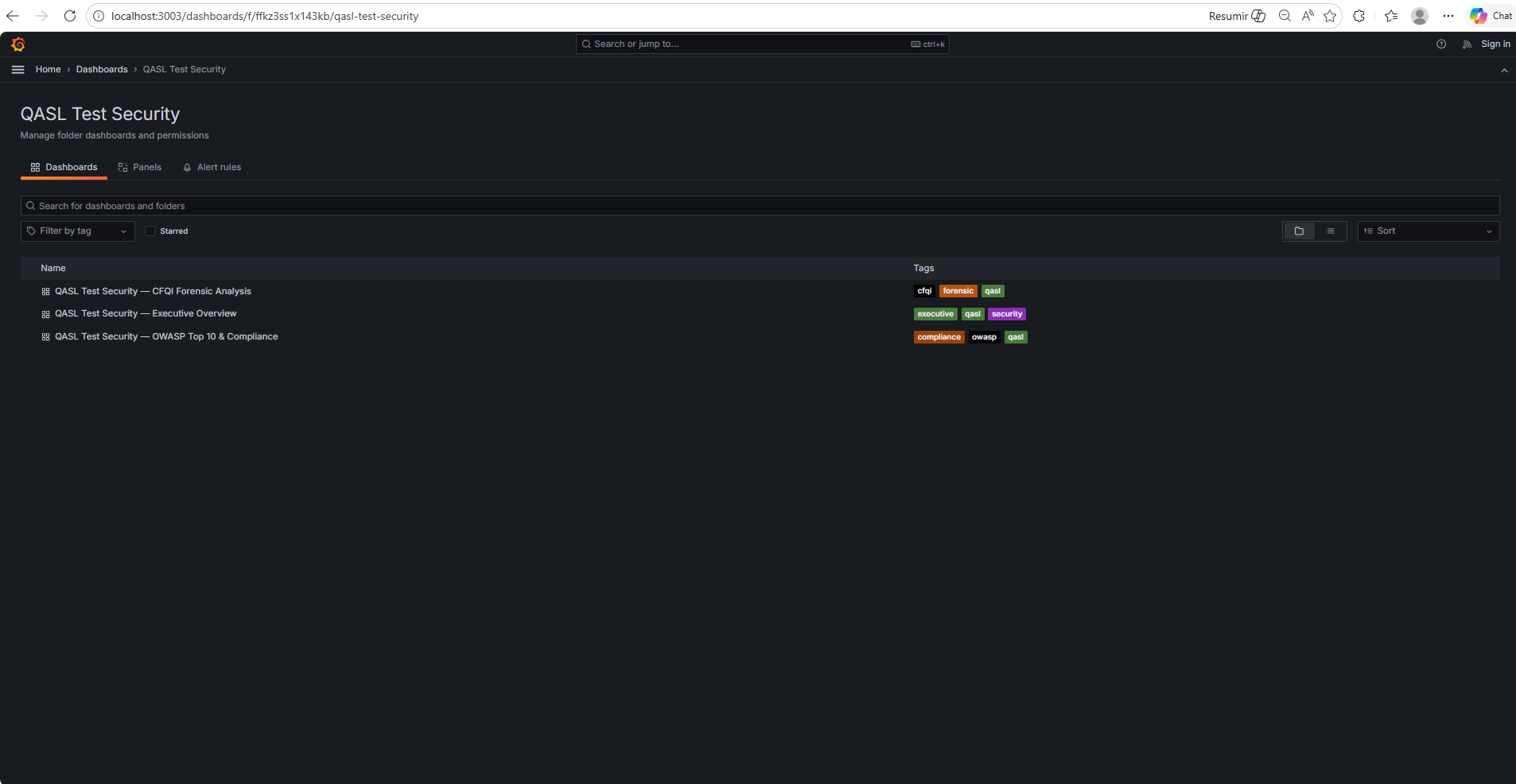

Grafana — Folder view Three dashboards under "QASL Test Security" |

|

|

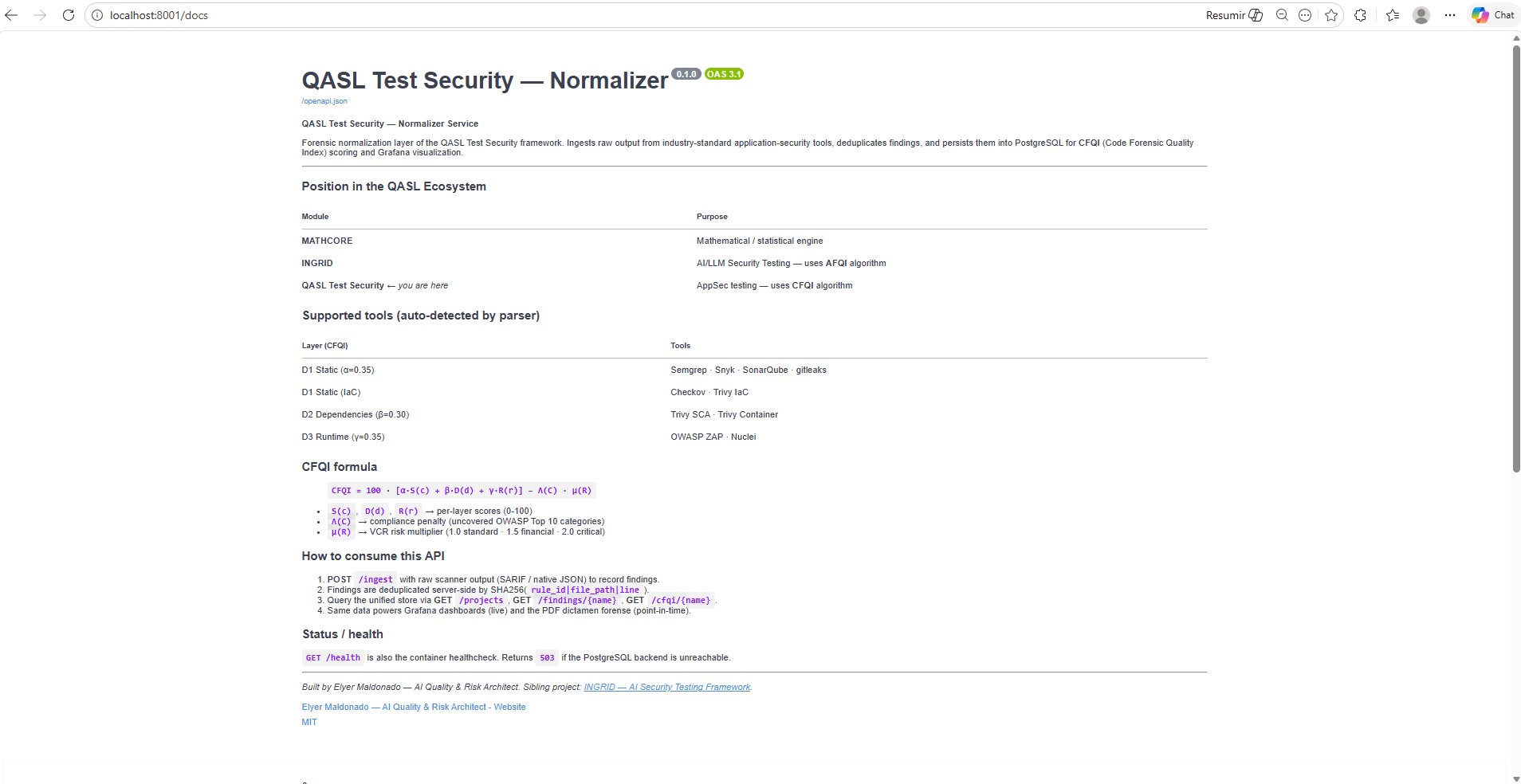

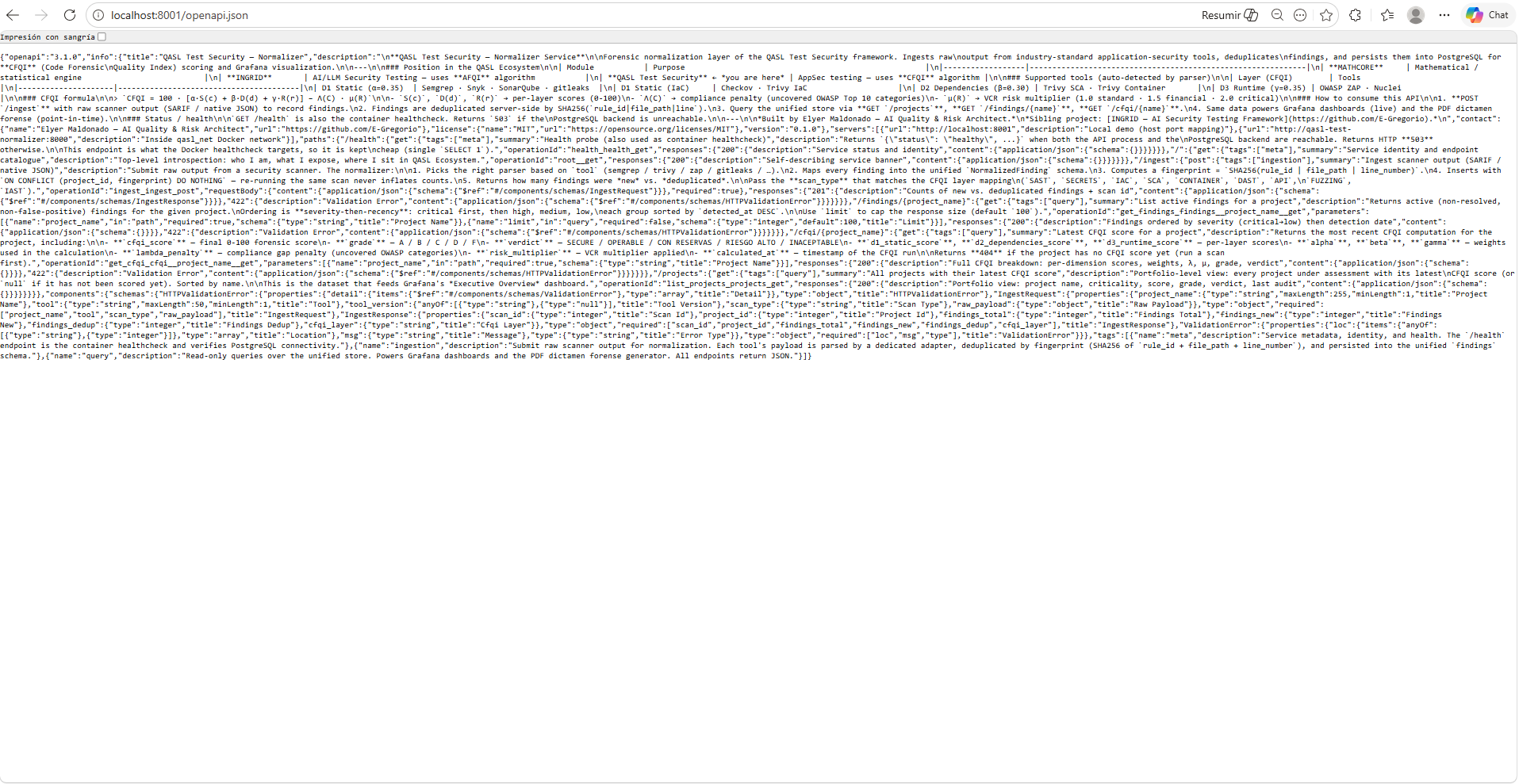

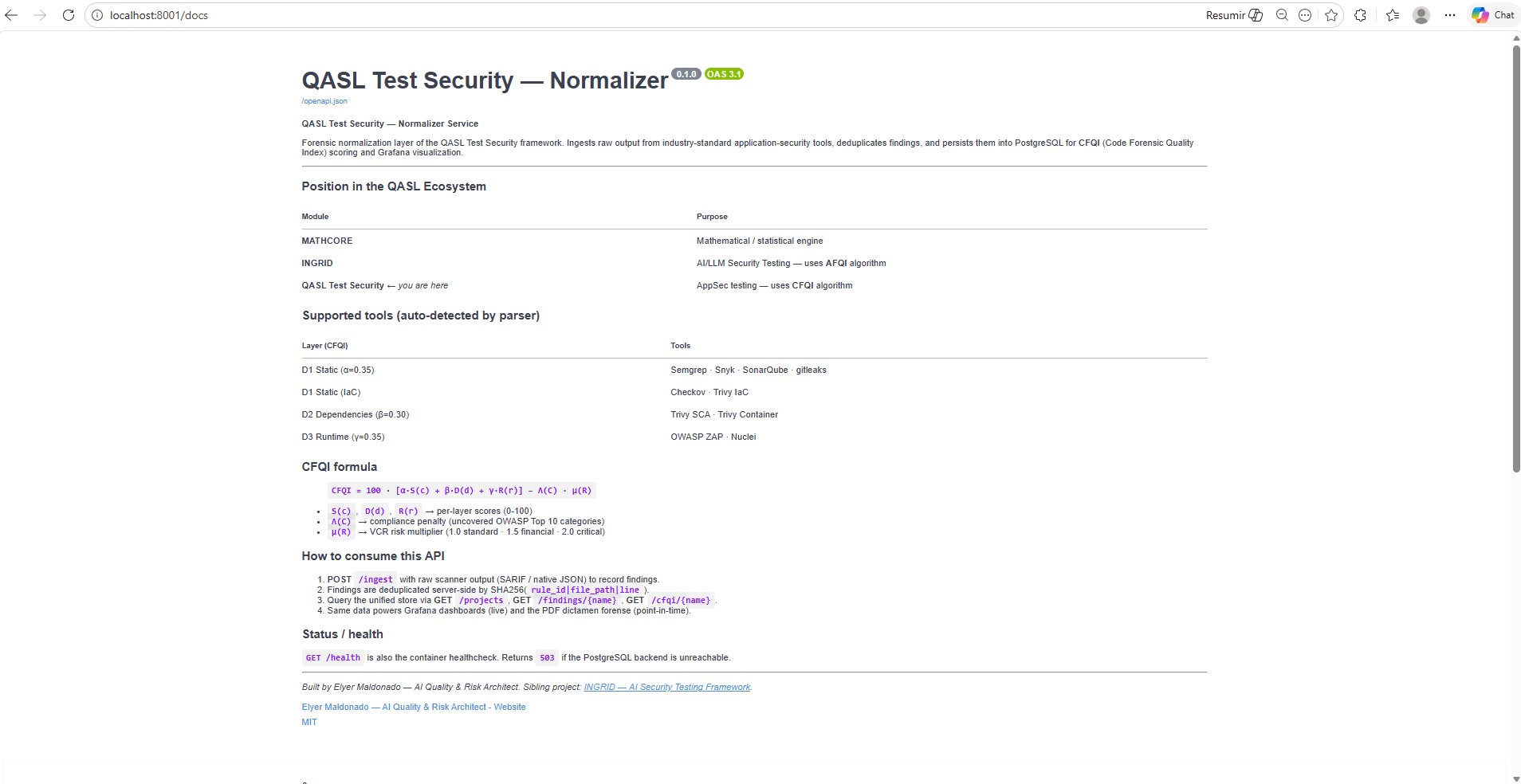

| FastAPI Swagger UI Normalizer service — interactive API docs |

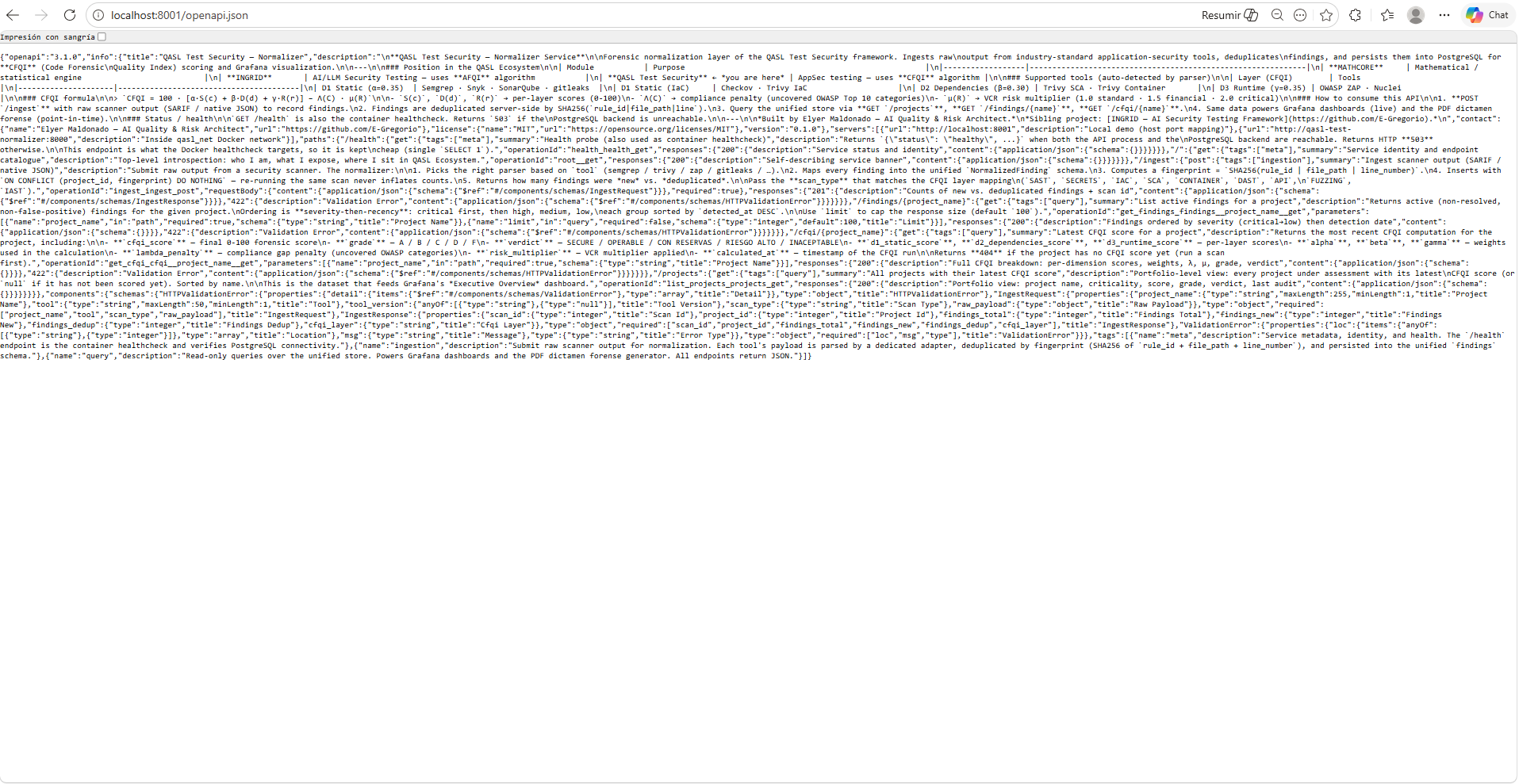

OpenAPI JSON Machine-readable contract for client generation |

|

|

| 仪表板 | URL | 受众 |

|---|---|---|

| **Executive Overview** | http://localhost:3003/d/qasl-executive-overview | CISO、管理层 |

| **CFQI Forensic Analysis** | http://localhost:3003/d/qasl-cfqi-forensic | 安全工程师 |

| **OWASP Top 10 & Compliance** | http://localhost:3003/d/qasl-owasp-compliance | 审计员、合规人员 |

#### 执行概要

| 仪表板 | URL | 受众 |

|---|---|---|

| **Executive Overview** | http://localhost:3003/d/qasl-executive-overview | CISO、管理层 |

| **CFQI Forensic Analysis** | http://localhost:3003/d/qasl-cfqi-forensic | 安全工程师 |

| **OWASP Top 10 & Compliance** | http://localhost:3003/d/qasl-owasp-compliance | 审计员、合规人员 |

#### 执行概要

|

|

| QASL-Executive-Report (3 pp) INGRID corporate · CISO/management |

QASL-CFQI-Dictamen-Forense (1 p) AFQI pericial · auditor/compliance |