Underh0st/CPanel-Audit-Remediation-Tool

GitHub: Underh0st/CPanel-Audit-Remediation-Tool

一款针对cPanel服务器CVE-2026-41940漏洞的审计与事件响应工具,用于检测身份验证绕过漏洞并指导修复。

Stars: 0 | Forks: 0

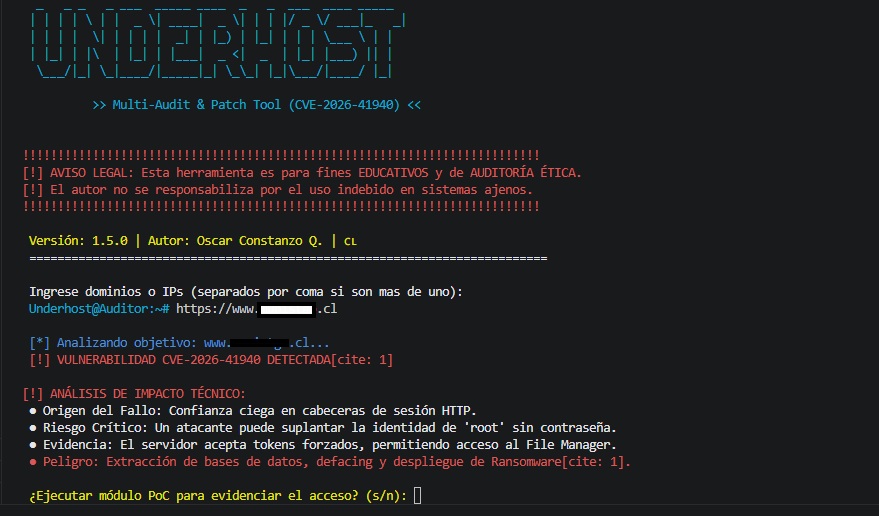

# 🛡️ Oscar Constanzo 审计与修复工具 (CVE-2026-41940)

[](https://www.python.org/)

[](https://opensource.org/licenses/MIT)

## 📖 描述

此工具由 Oscar Constanzo Quezada(又名 Underhost)开发,用于识别和修复 cPanel 服务器中的 CVE-2026-41940 漏洞。该漏洞允许通过 HTTP 会话头注入进行**身份验证绕过**,使攻击者无需有效密码即可获得完全管理(root)权限。

## 🚀 主要功能

* **本工具以西班牙语 🇨🇱 开发**

* **签名审计:** 快速扫描以检测存在漏洞的 cPanel 版本。

* **风险评估:** 集成的技术影响分析,说明对基础设施的危险程度。

* **响应手册:** 5 阶段系统清理和加固指南。

* **持久性:** 针对多个目标的持久扫描循环。

⚠️ 法律免责声明

本工具仅供教育和道德审计目的[cite: 1]。作者不对任何滥用、损害或未经授权的访问负责。仅在获得明确授权的网络上使用本软件。

## 🛠️ 安装说明

```

# Clone the repository

git clone https://github.com/Underh0st/CPanel-Audit-Remediation-Tool.git

# Enter the directory

cd CPanel-Audit-Remediation-Tool

# Install dependencies

pip3 install -r requirements.txt

# Run the script

python3 ART.py

```

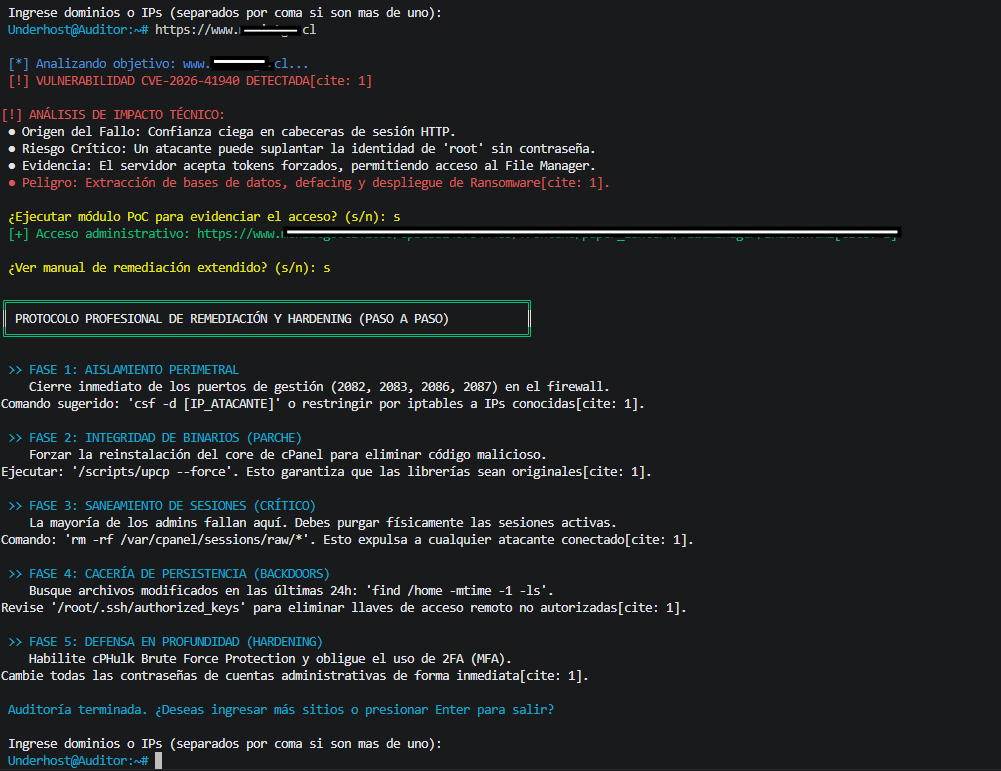

📋 修复方案

该工具引导管理员完成专业的事件响应协议。

1. 隔离:通过防火墙限制管理端口(2082-2087)的访问。

2. 补丁:使用 /scripts/upcp --force 强制执行核心更新。

3. 清理:物理清除 /var/cpanel/sessions/raw/ 以使被盗令牌失效。

4. 威胁追踪:使用 find /home -mtime -1 -ls 定位持久化后门。

5. 加固:启用 cPHulk 和多因素身份验证(MFA)。

### 漏洞分析

*图 2:主动扫描模块成功识别 CVE-2026-41940 并生成风险评估。*

### 事件响应手册

*图 3:专业的五阶段事件响应手册,详细说明系统清理和加固措施。*

作者

Oscar Constanzo Quezada。(Underhost)——自 2010 年起的攻击性黑客

标签:CISA项目, cPanel安全, CVE-2026-41940, DAST, GitHub Advanced Security, GPT, Python安全工具, 云存储安全, 代码生成, 协议分析, 威胁情报, 威胁追踪, 子域名枚举, 安全加固, 安全运营, 库, 应急响应, 开发者工具, 恶意软件分析, 扫描框架, 权限提升, 渗透测试工具, 漏洞修复, 漏洞分析, 漏洞管理, 系统加固, 系统安全, 网络安全, 网络安全培训, 网络扫描, 路径探测, 身份验证绕过, 逆向工具, 隐私保护, 风险分析