mmrsd4/soc-monitor-real-world-attack-detection

GitHub: mmrsd4/soc-monitor-real-world-attack-detection

一个基于Splunk SIEM的SOC监控实验项目,通过模拟SSH暴力破解和SQL注入攻击,完整演示攻击检测、日志分析、告警触发和威胁可视化的安全运营工作流程。

Stars: 0 | Forks: 0

### **SOC 监控:真实攻击检测**

#### 概述

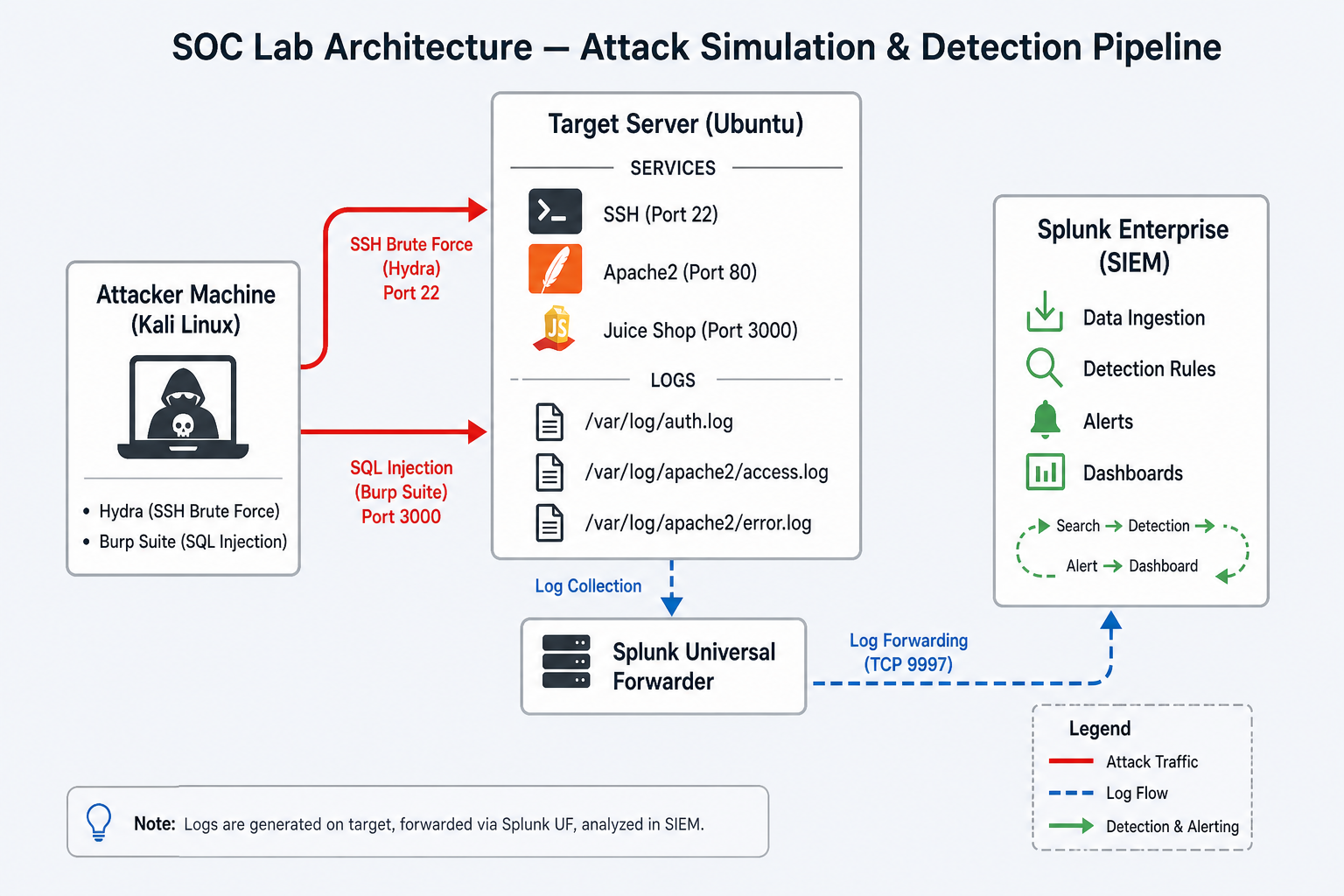

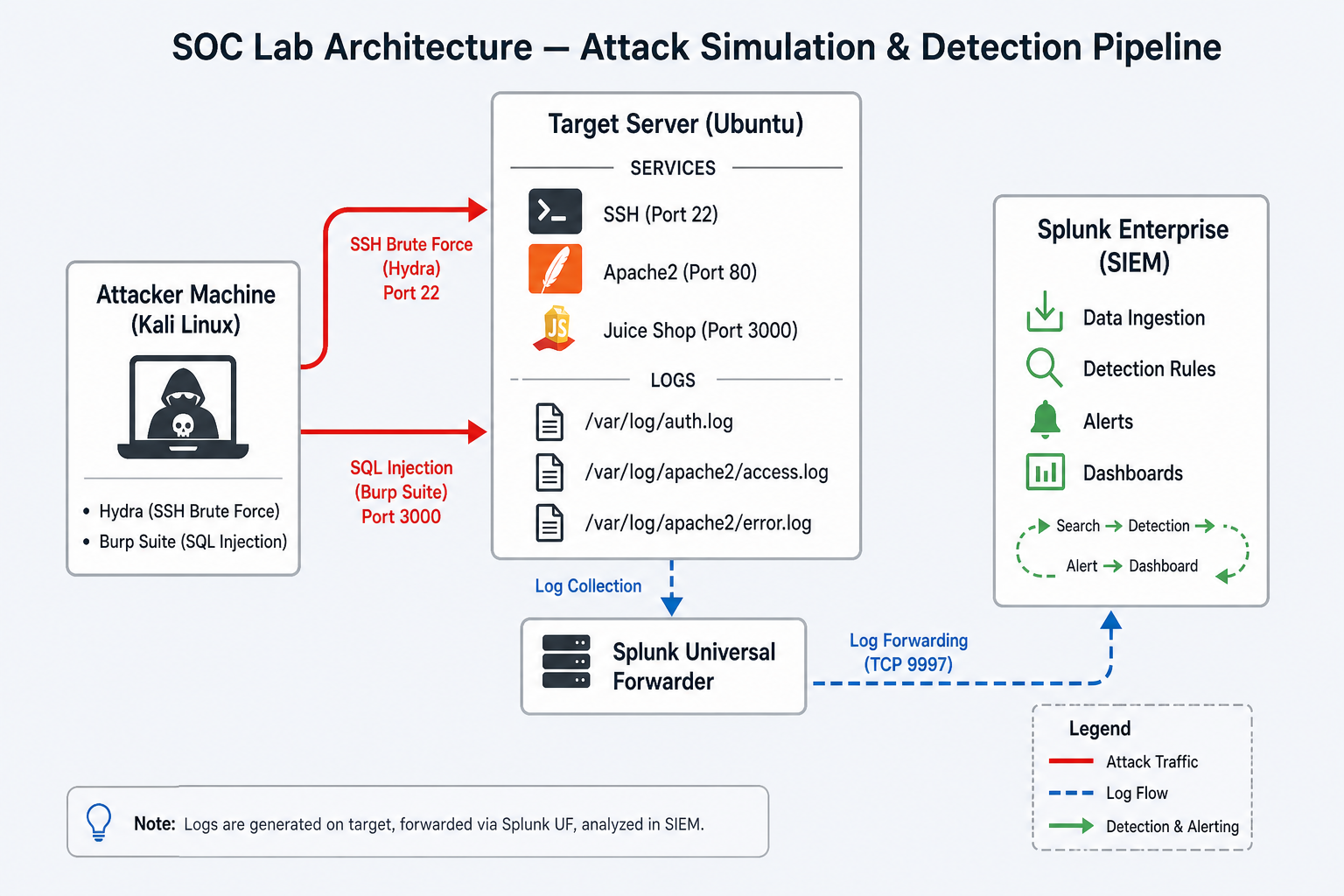

本项目通过执行网络攻击、收集日志、将其转发至 SIEM,并使用 Splunk 检测恶意活动,模拟了一个真实的安全运营中心 (SOC) 工作流程。

本项目的重点是检测工程与分析,而不仅仅是攻击执行。

#### 目标

模拟 SSH 暴力破解和 SQL 注入攻击

从系统和 Web 服务收集日志

将日志转发至 Splunk SIEM

使用自定义查询检测攻击

针对可疑活动触发告警

使用仪表板可视化威胁

####

工具与技术

Kali Linux(攻击模拟)

Hydra(暴力破解工具)

Burp Suite(Web 攻击测试)

Ubuntu Server(目标系统)

Docker(Juice Shop 部署)

Splunk Enterprise(SIEM)

Splunk Universal Forwarder(日志转发)

#### 实验架构

SOC 实验架构展示了攻击流程、日志转发和 SIEM 检测过程

#### 环境设置

组件 描述

攻击者 Kali Linux (Hydra, Burp Suite)

目标 Ubuntu Server (SSH, Apache2, Juice Shop)

SIEM Splunk Enterprise

日志 auth.log, access.log, error.log

#### **实施步骤**

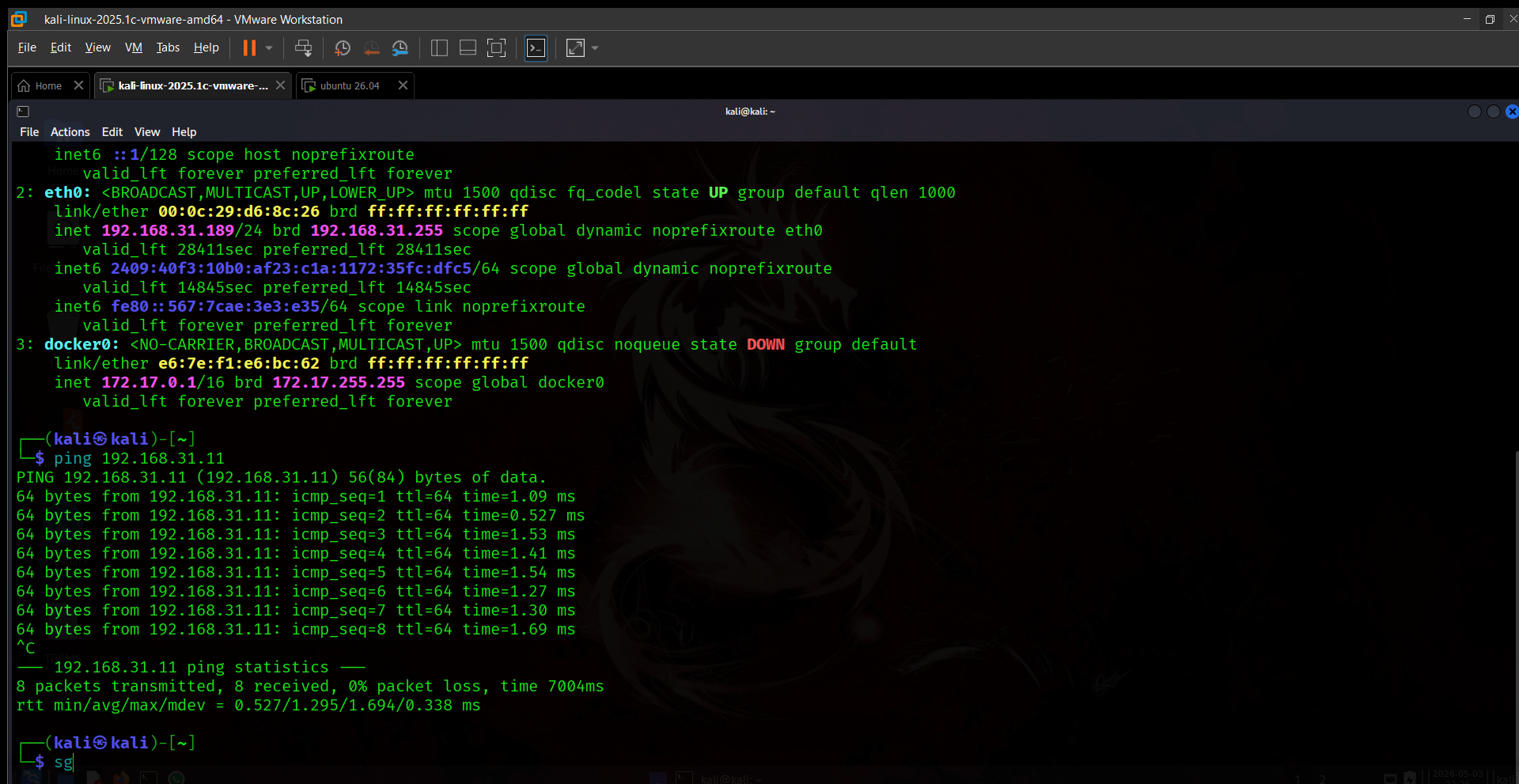

##### 网络连通性

验证攻击者与目标系统之间的连通性。

SOC 实验架构展示了攻击流程、日志转发和 SIEM 检测过程

#### 环境设置

组件 描述

攻击者 Kali Linux (Hydra, Burp Suite)

目标 Ubuntu Server (SSH, Apache2, Juice Shop)

SIEM Splunk Enterprise

日志 auth.log, access.log, error.log

#### **实施步骤**

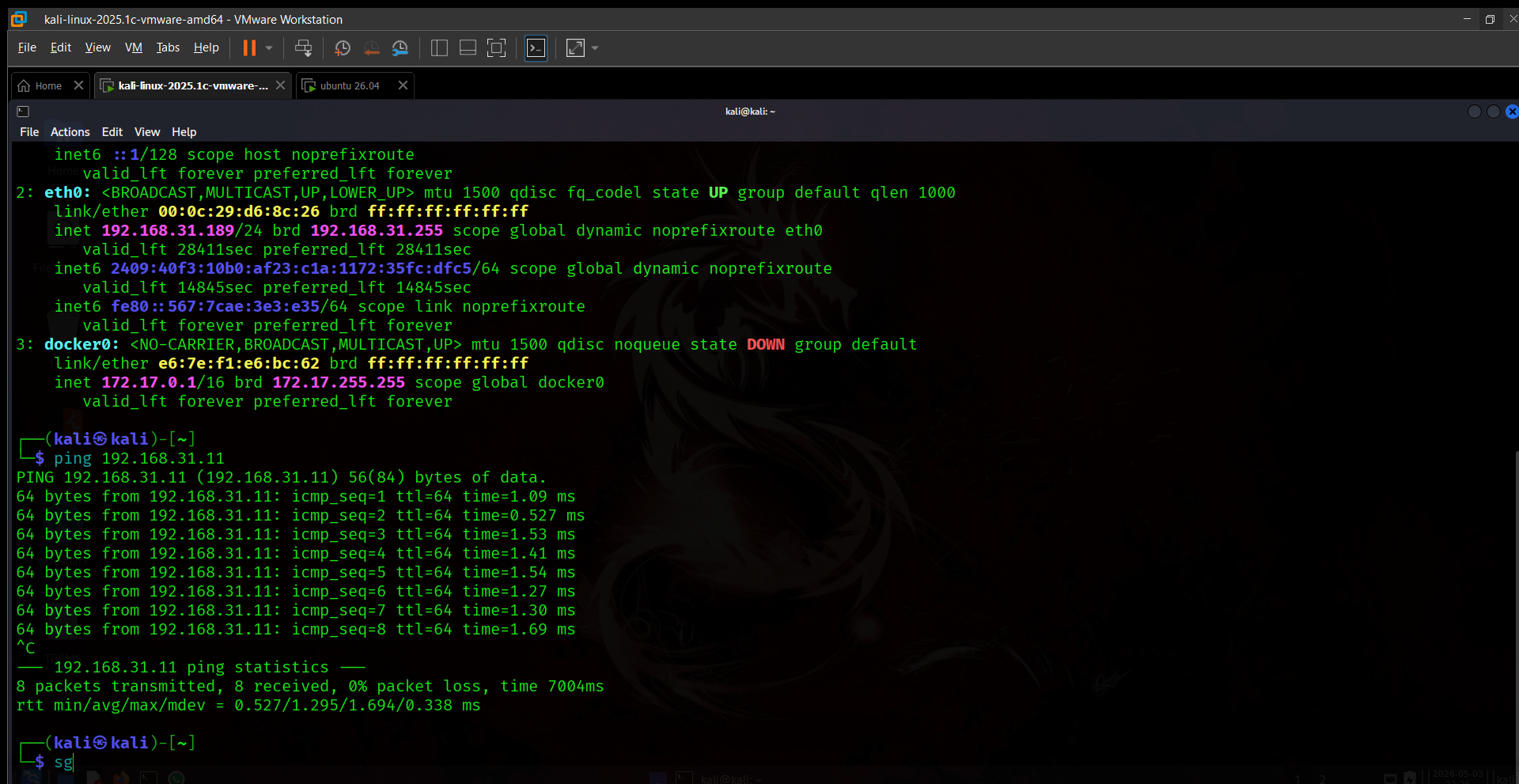

##### 网络连通性

验证攻击者与目标系统之间的连通性。

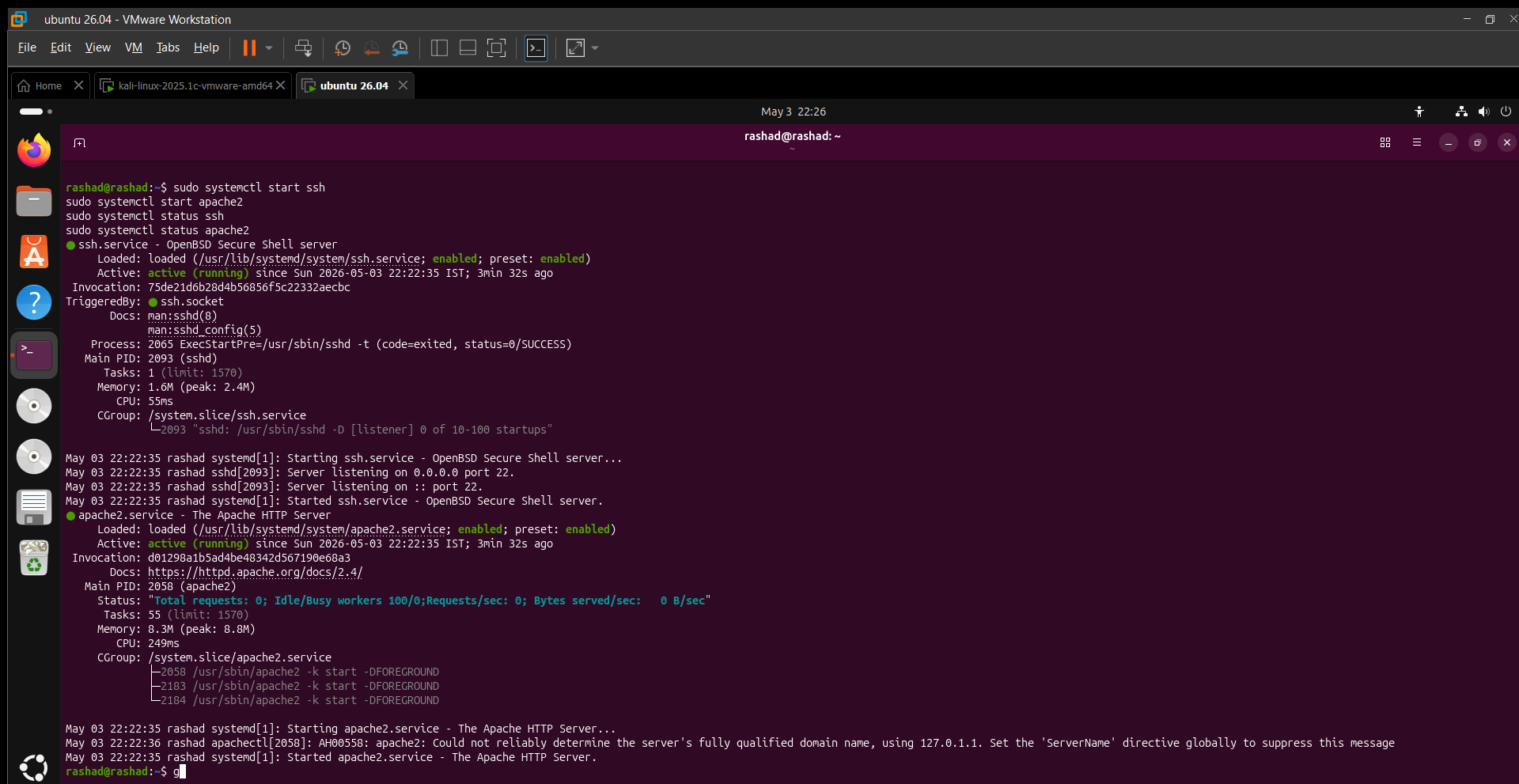

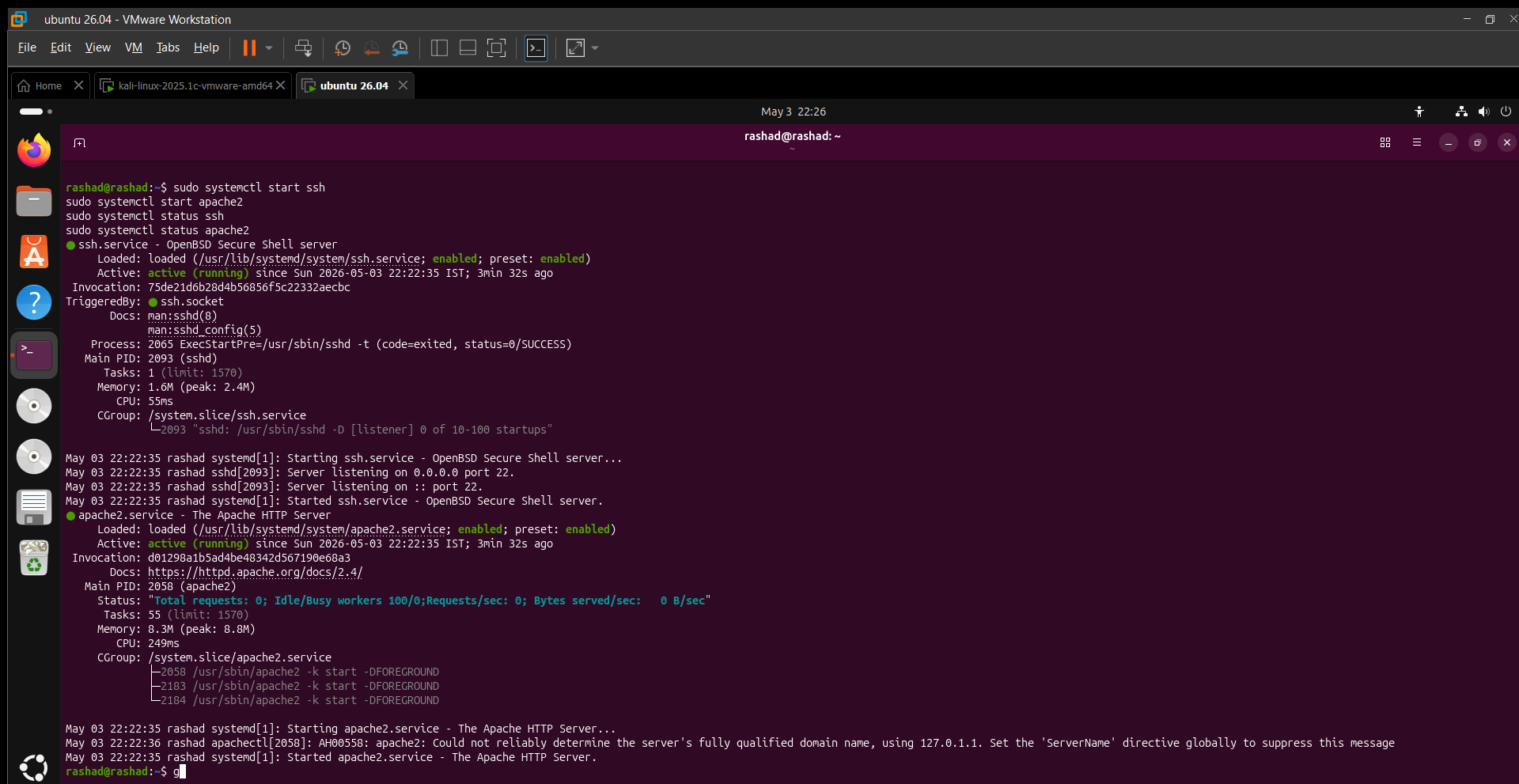

##### 运行服务

目标服务器上已启动 SSH 和 Apache 服务。

##### 运行服务

目标服务器上已启动 SSH 和 Apache 服务。

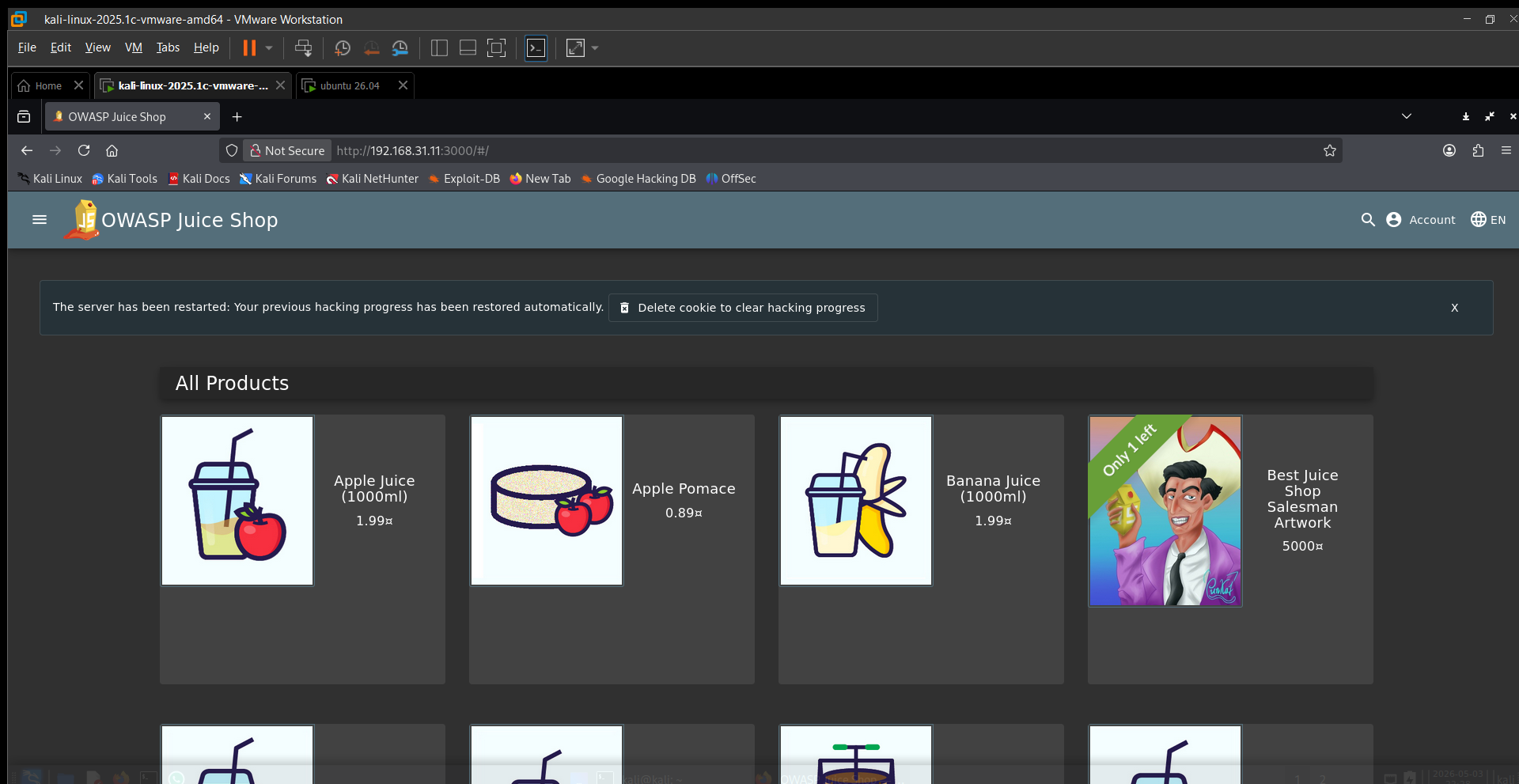

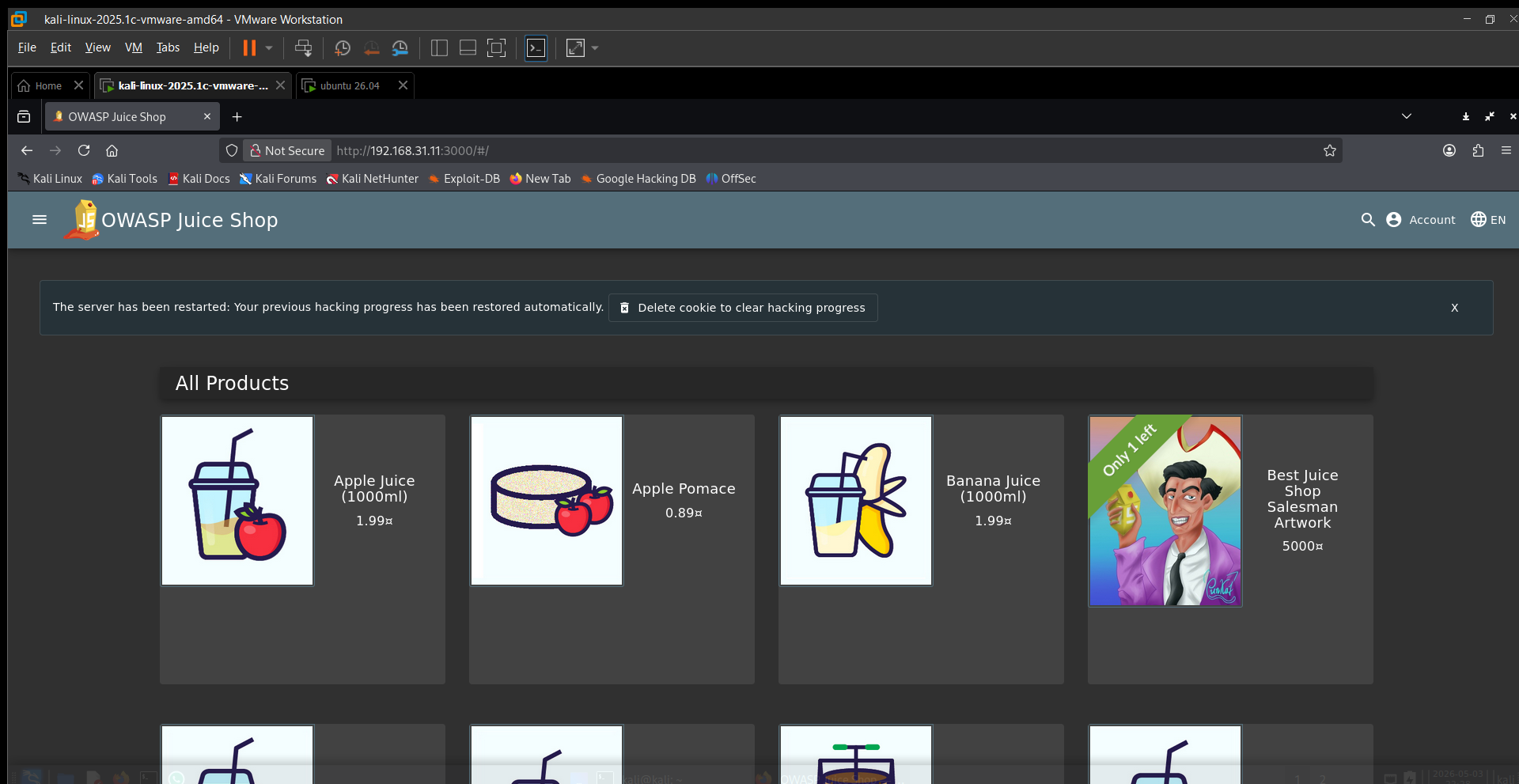

##### Juice Shop 应用程序

OWASP Juice Shop 已部署,可通过浏览器访问。

##### Juice Shop 应用程序

OWASP Juice Shop 已部署,可通过浏览器访问。

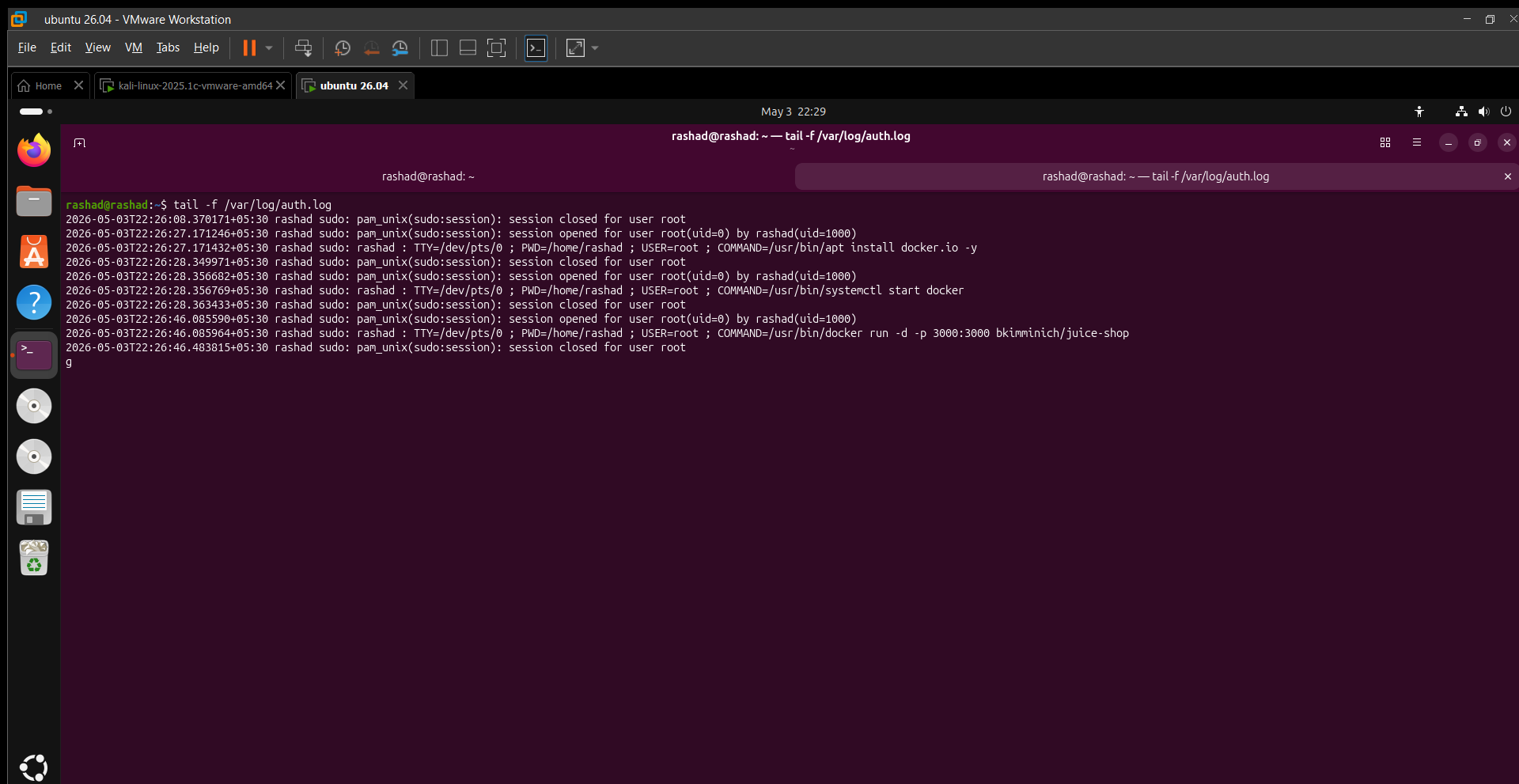

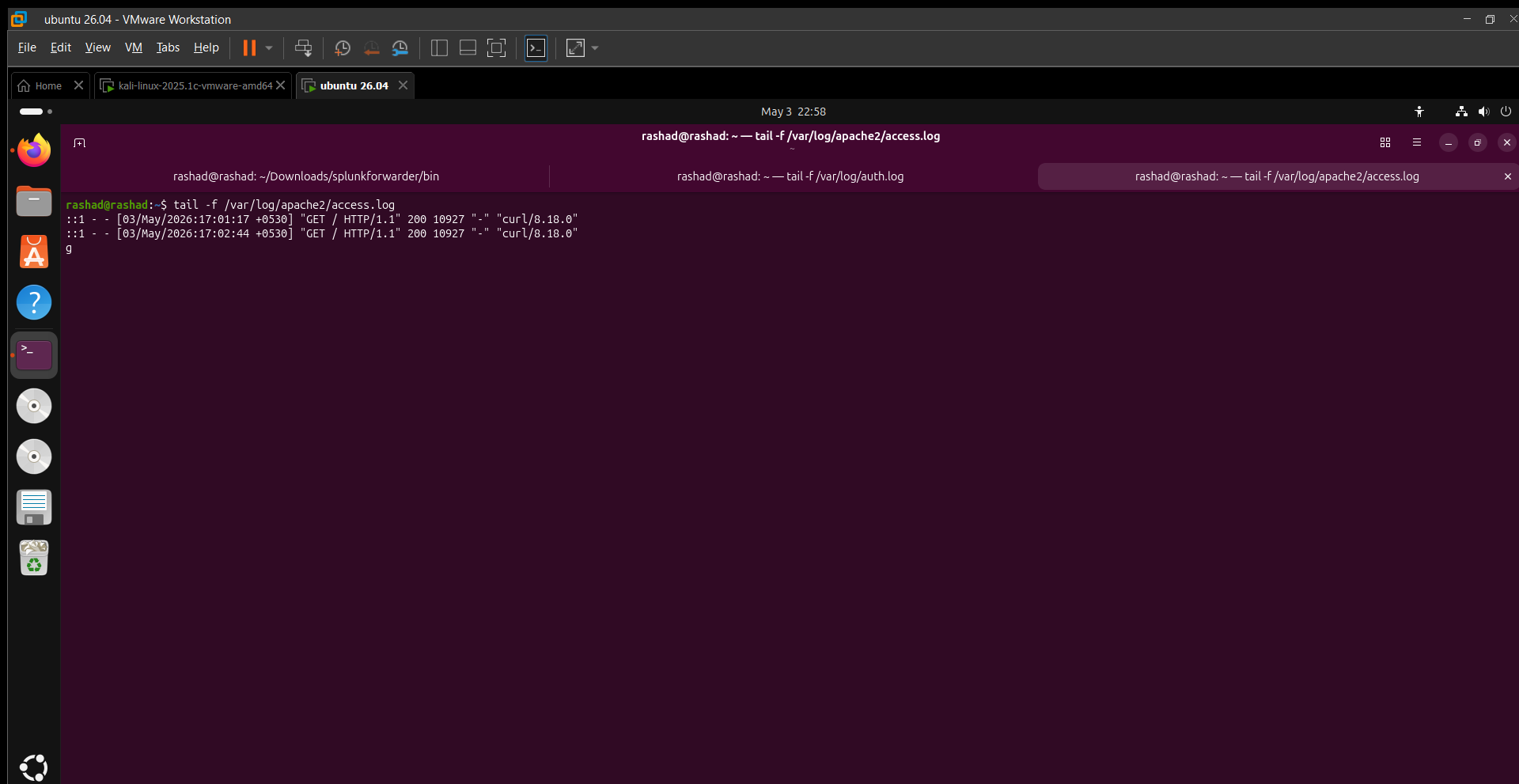

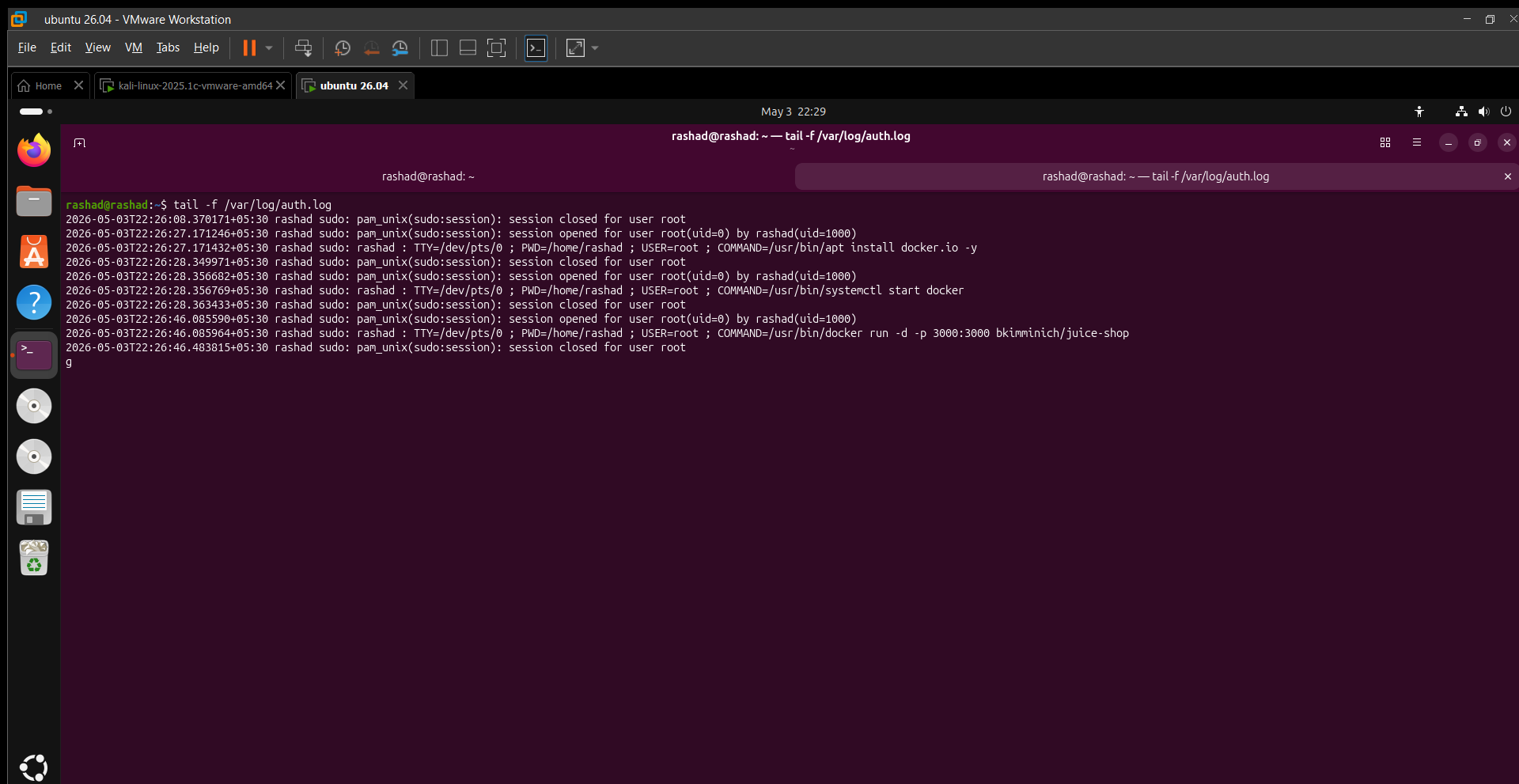

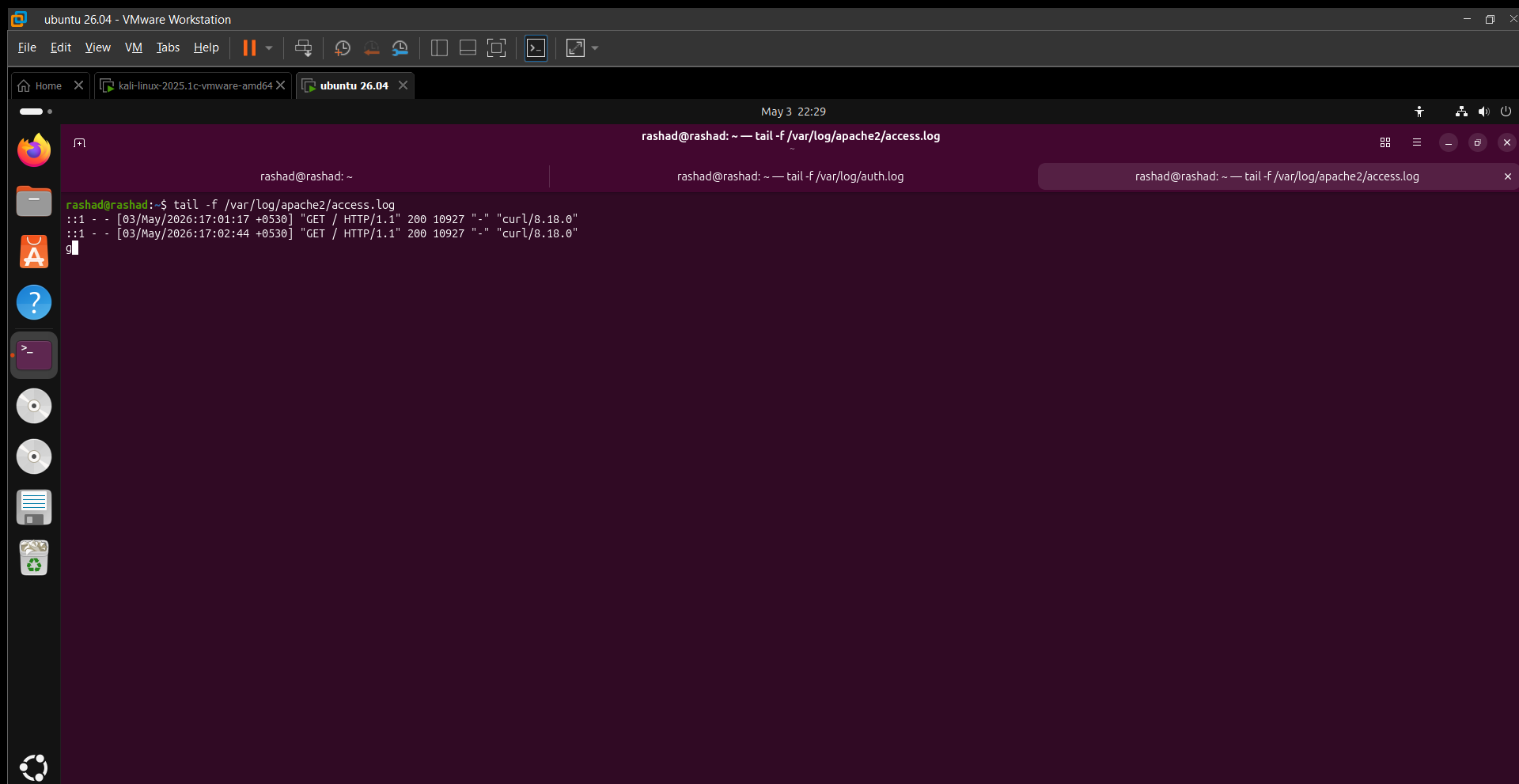

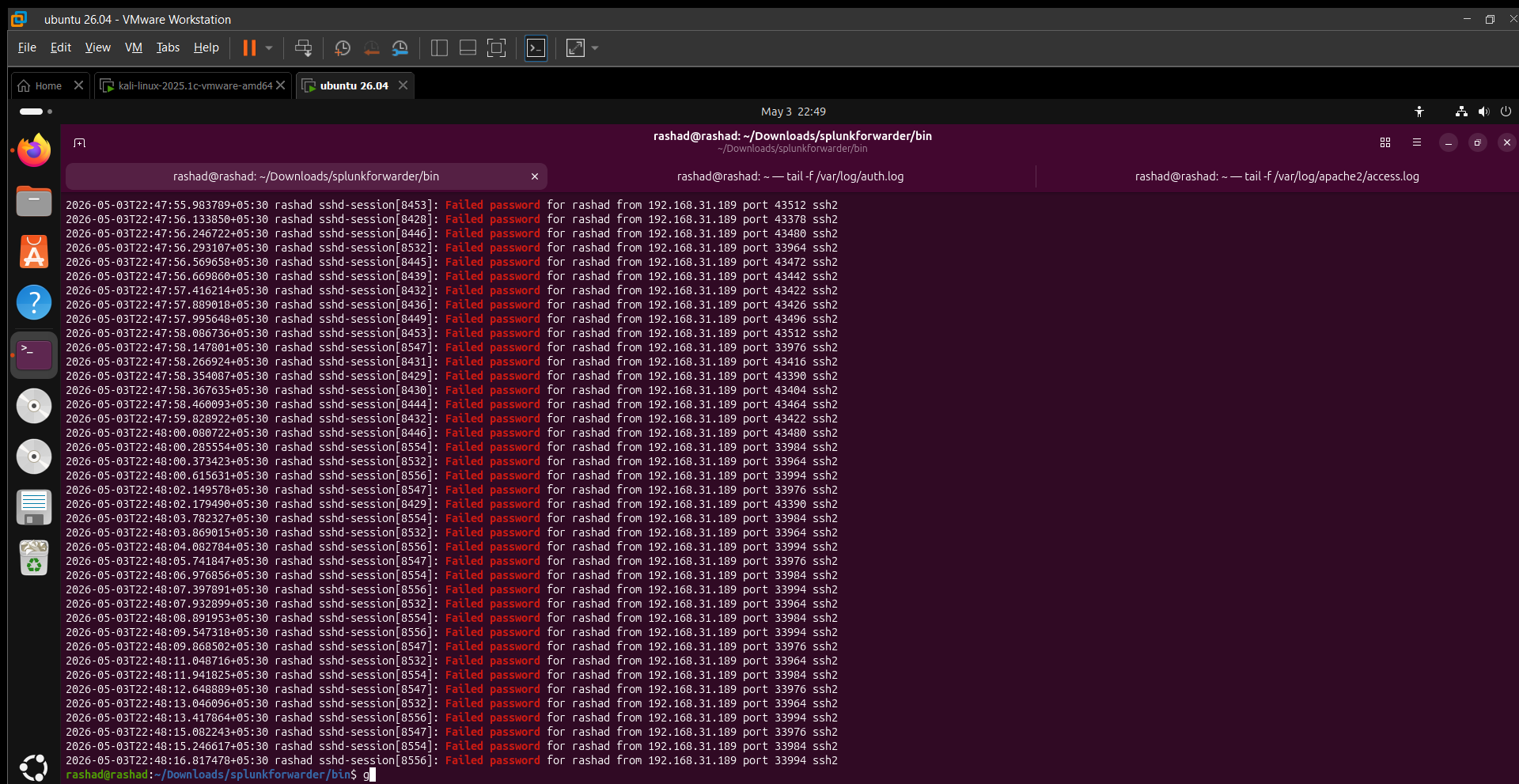

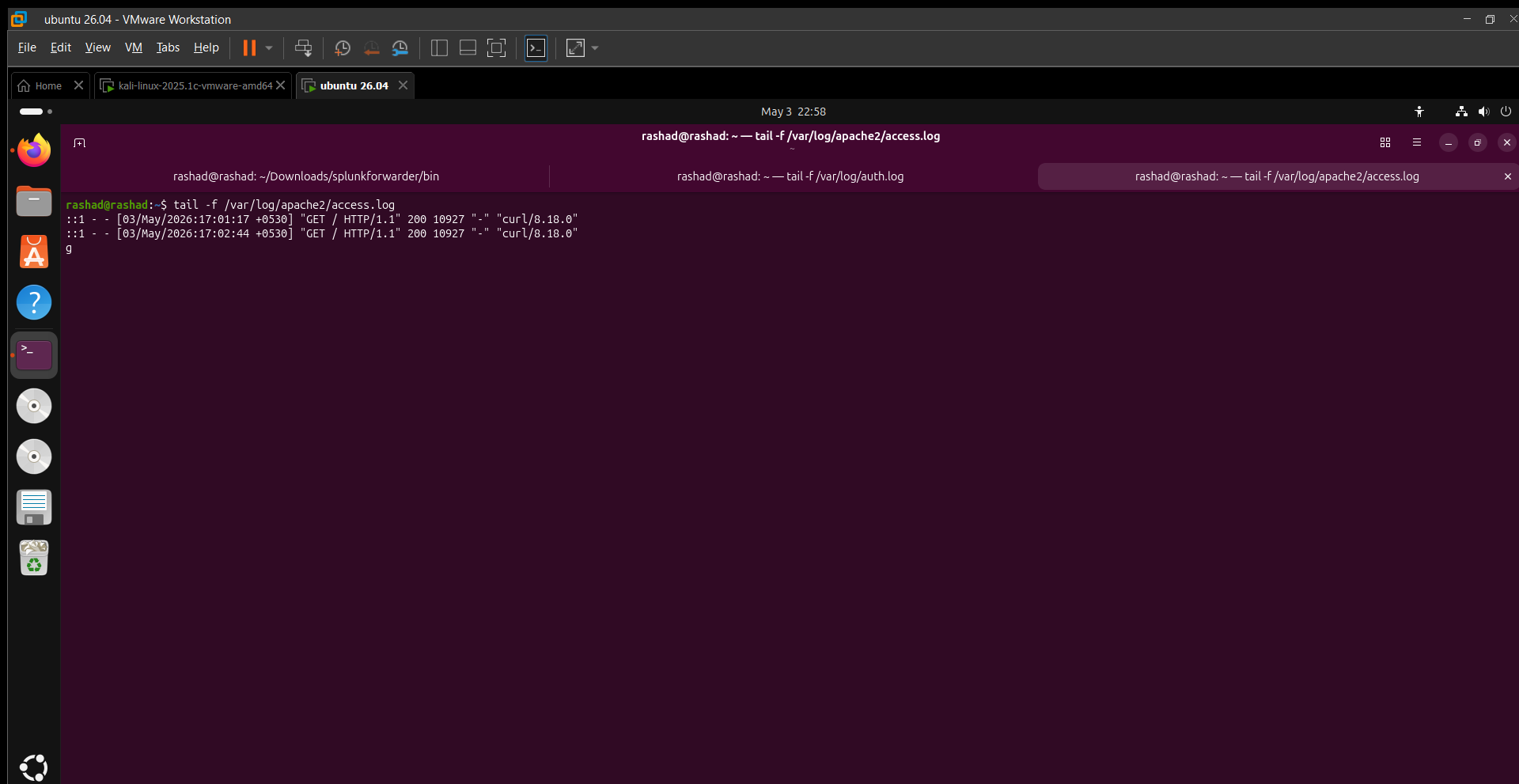

##### 日志监控

系统和 Web 日志处于主动监控中。

##### 日志监控

系统和 Web 日志处于主动监控中。

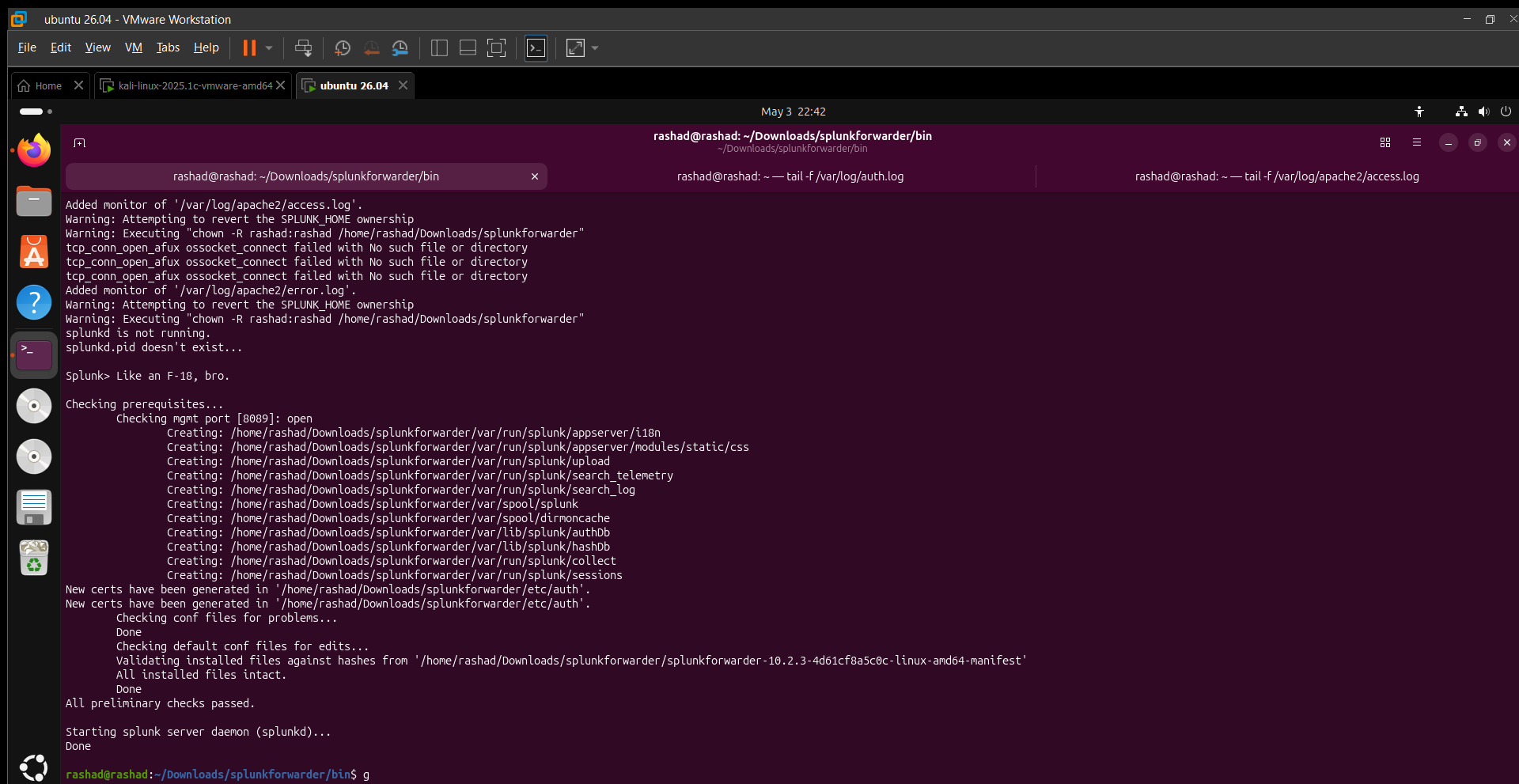

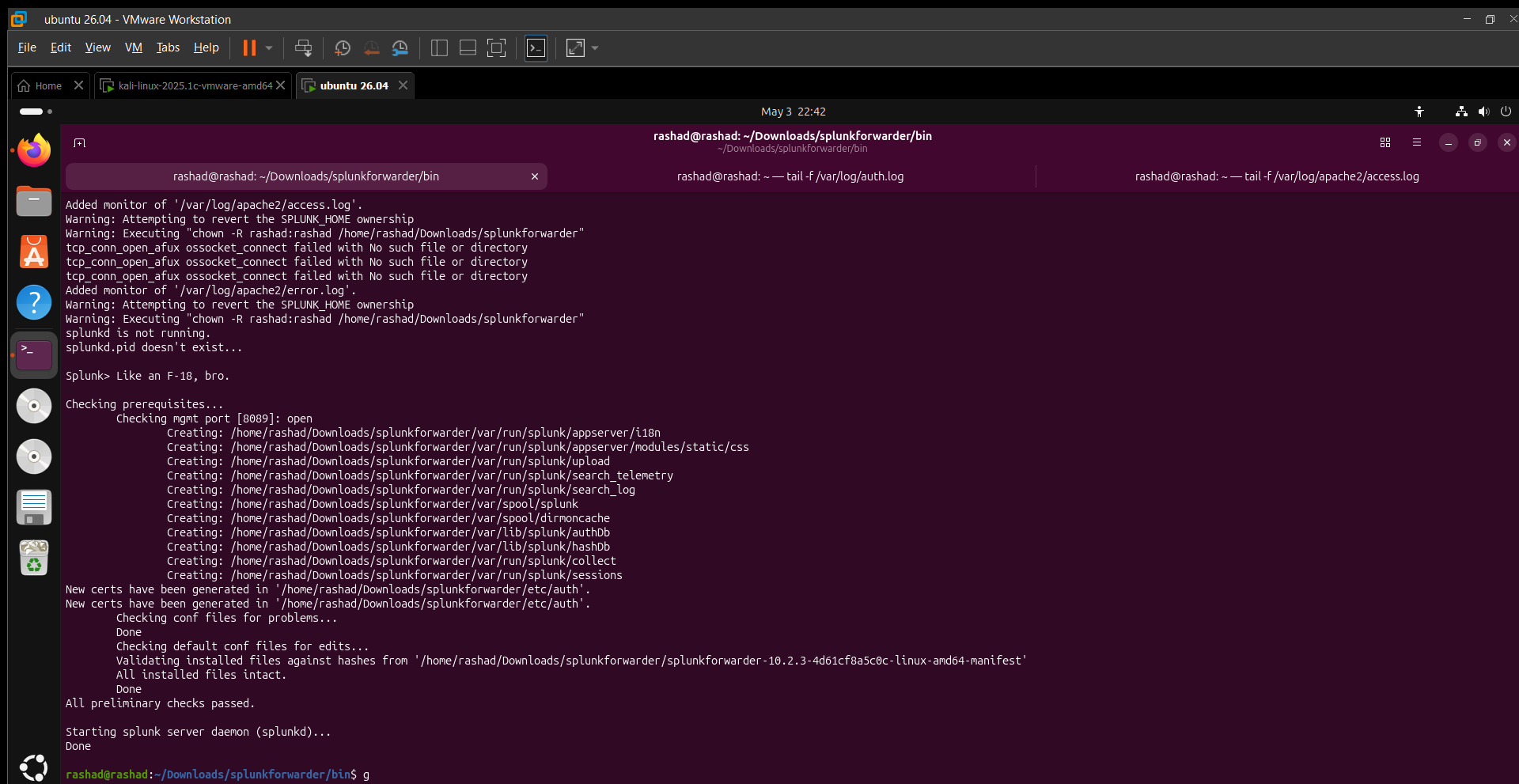

##### Splunk Forwarder 设置

已配置日志并将其转发至 Splunk SIEM。

##### Splunk Forwarder 设置

已配置日志并将其转发至 Splunk SIEM。

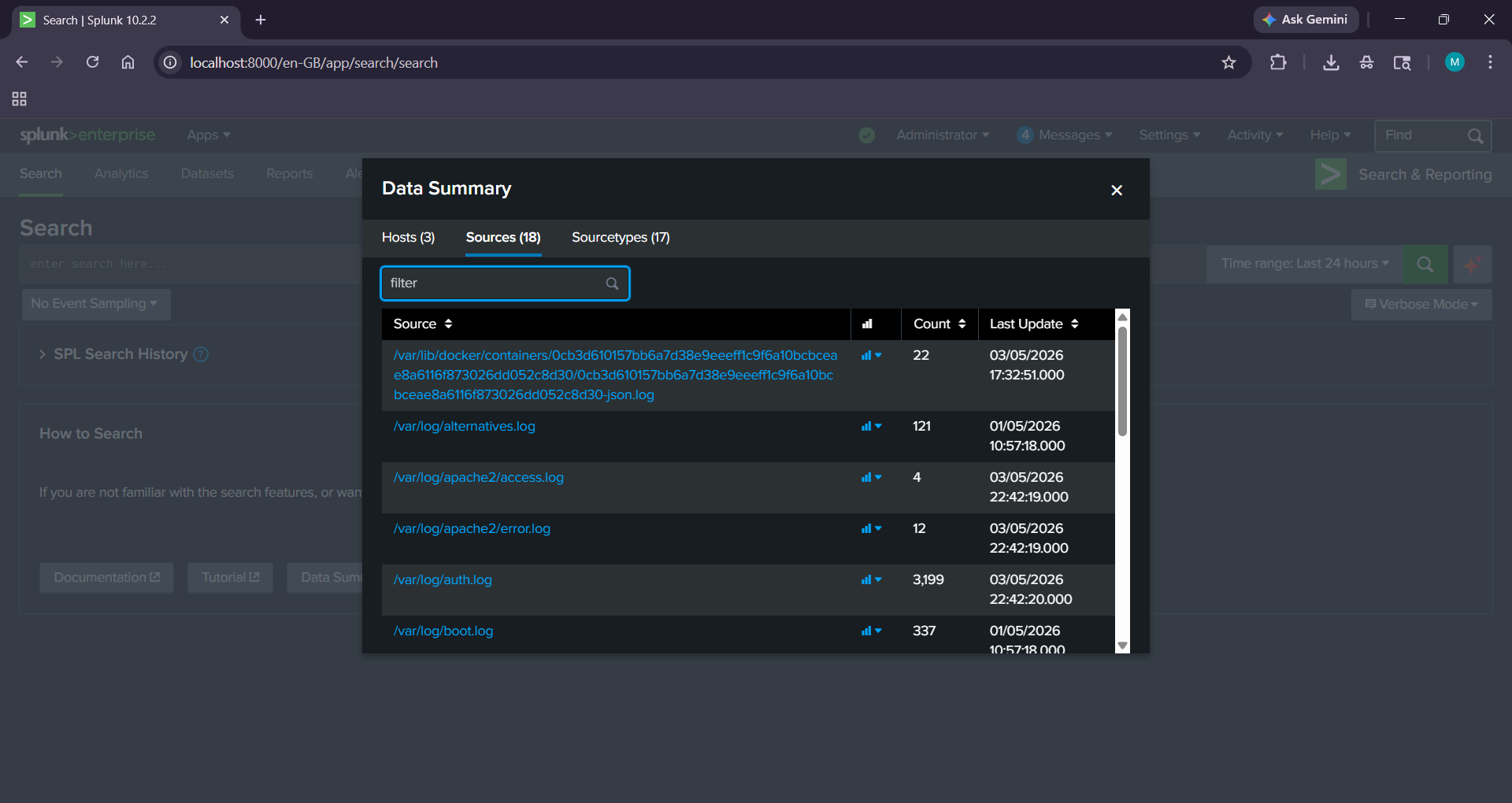

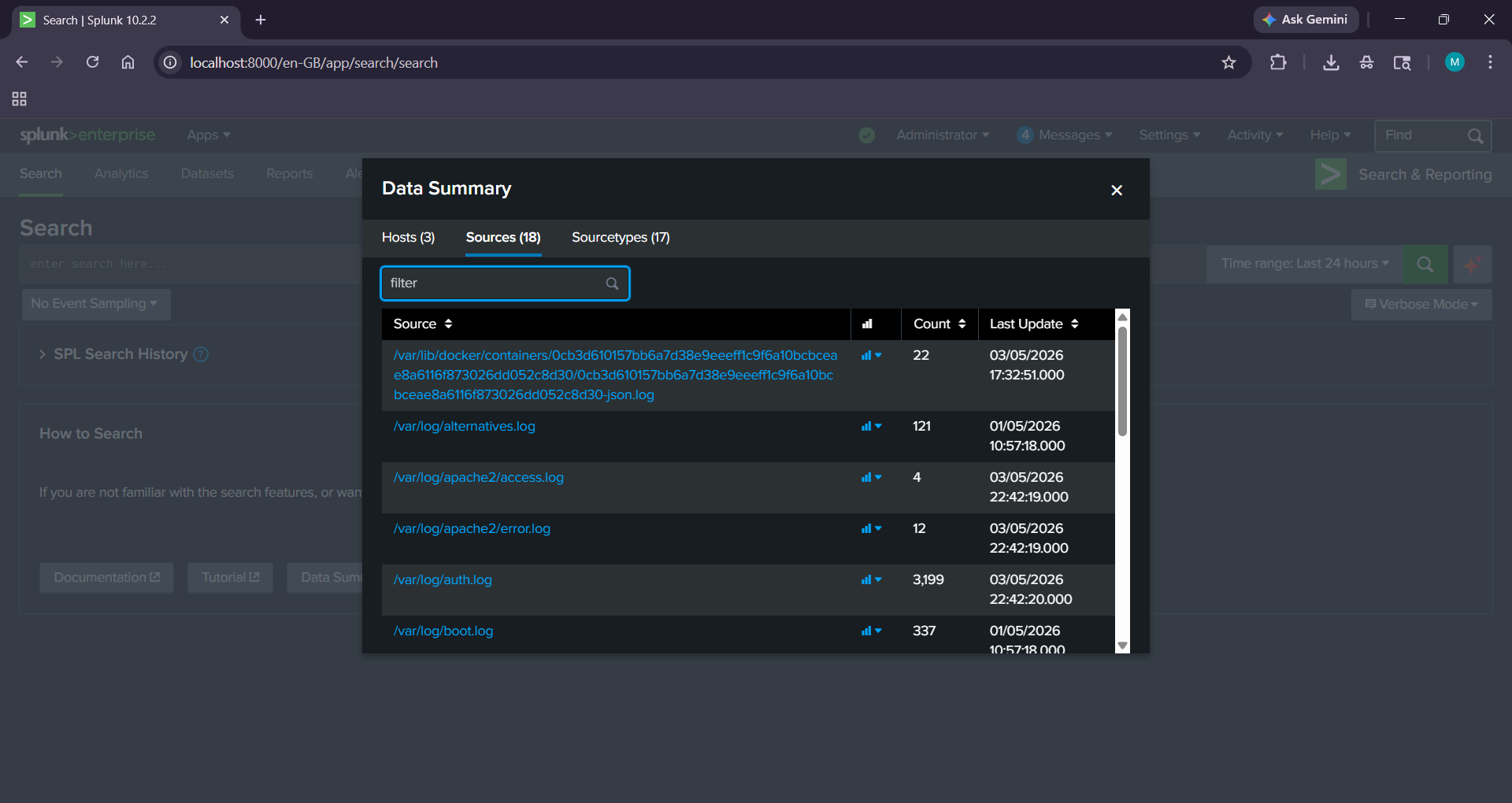

#### **数据接入**

日志已在 Splunk 中成功建立索引。

#### **数据接入**

日志已在 Splunk 中成功建立索引。

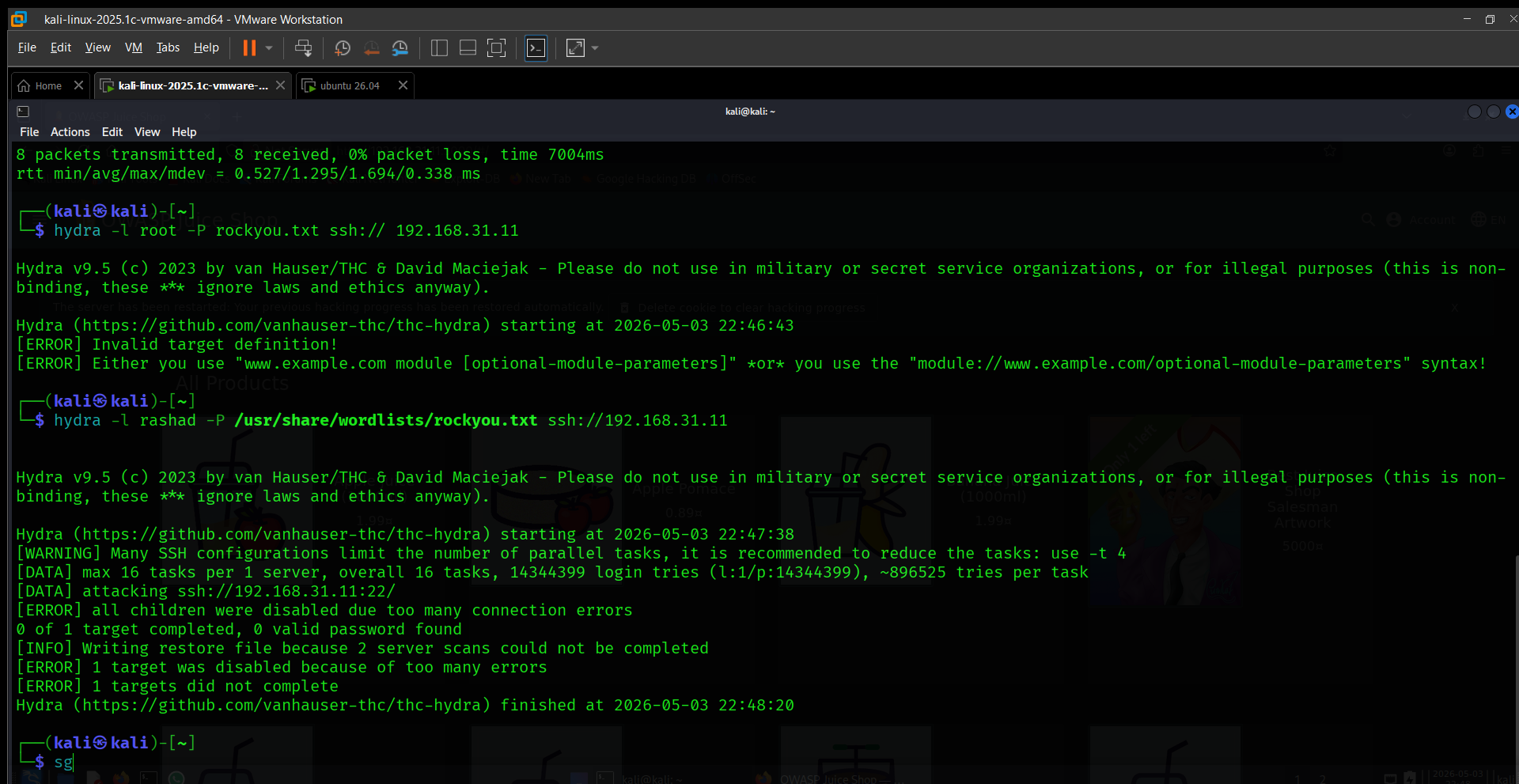

##### 攻击模拟

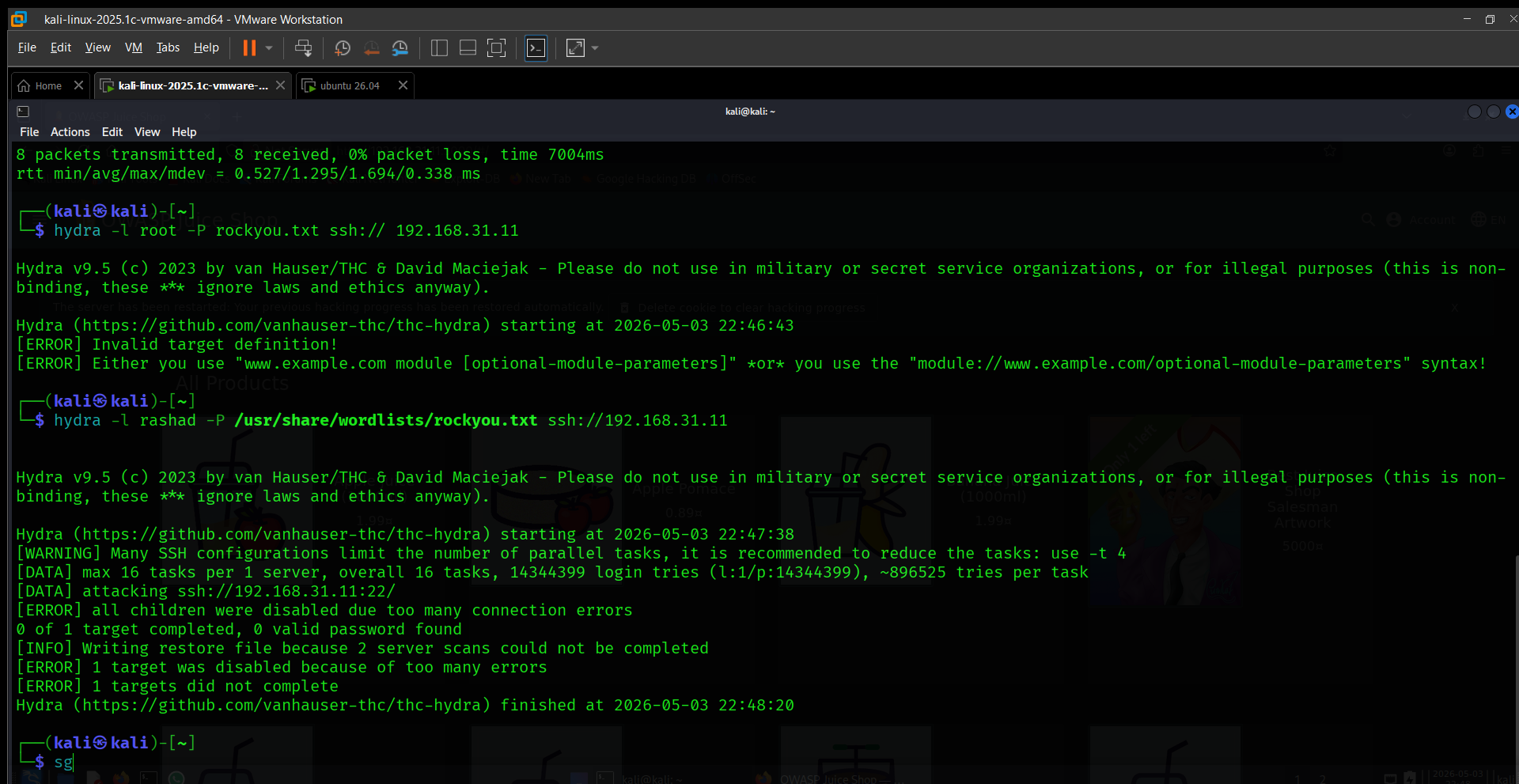

###### 暴力破解攻击 (SSH)

使用 Hydra 对 SSH 服务执行暴力破解攻击。

##### 攻击模拟

###### 暴力破解攻击 (SSH)

使用 Hydra 对 SSH 服务执行暴力破解攻击。

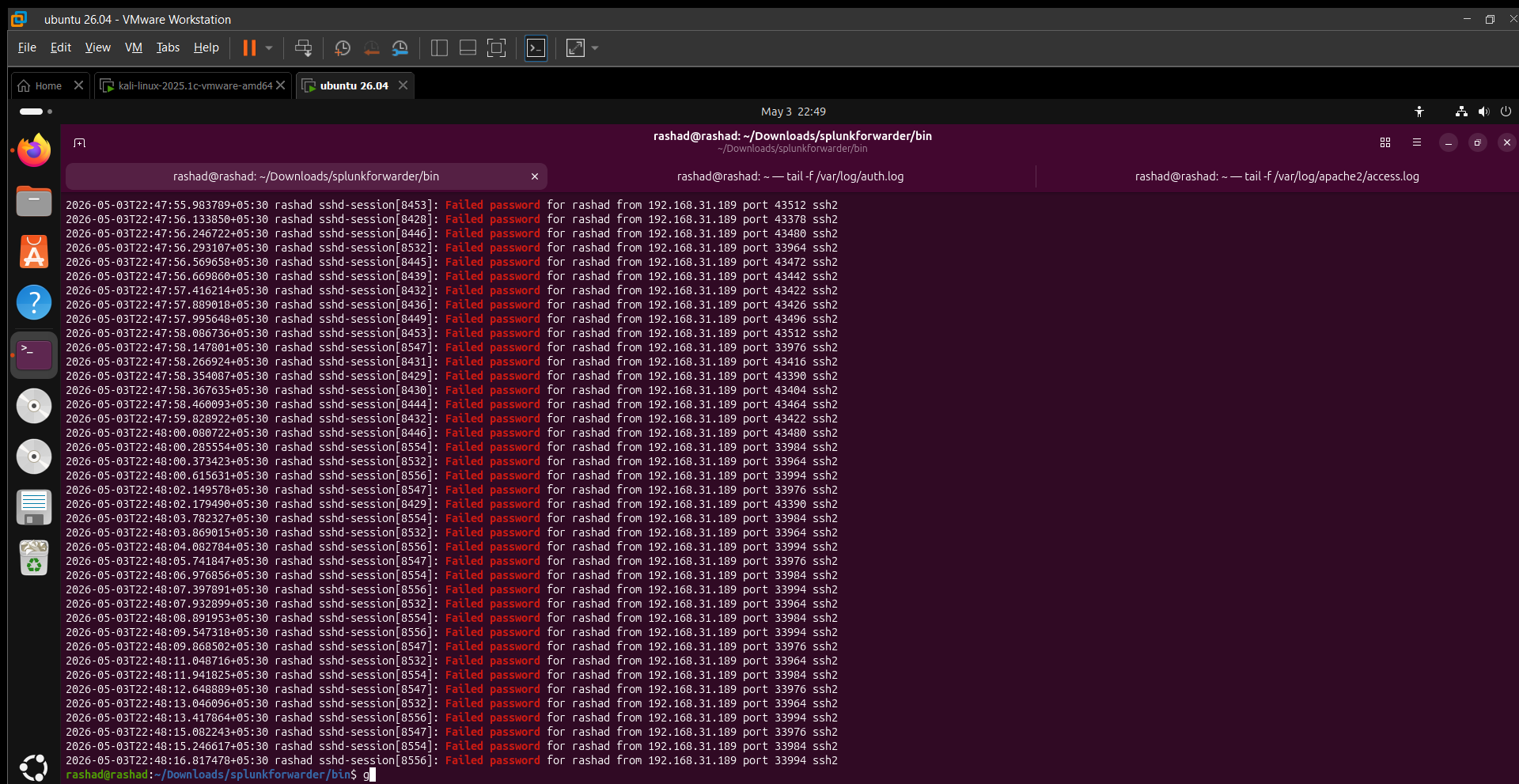

###### 失败登录证据

系统日志中记录了多次失败的登录尝试。

###### 失败登录证据

系统日志中记录了多次失败的登录尝试。

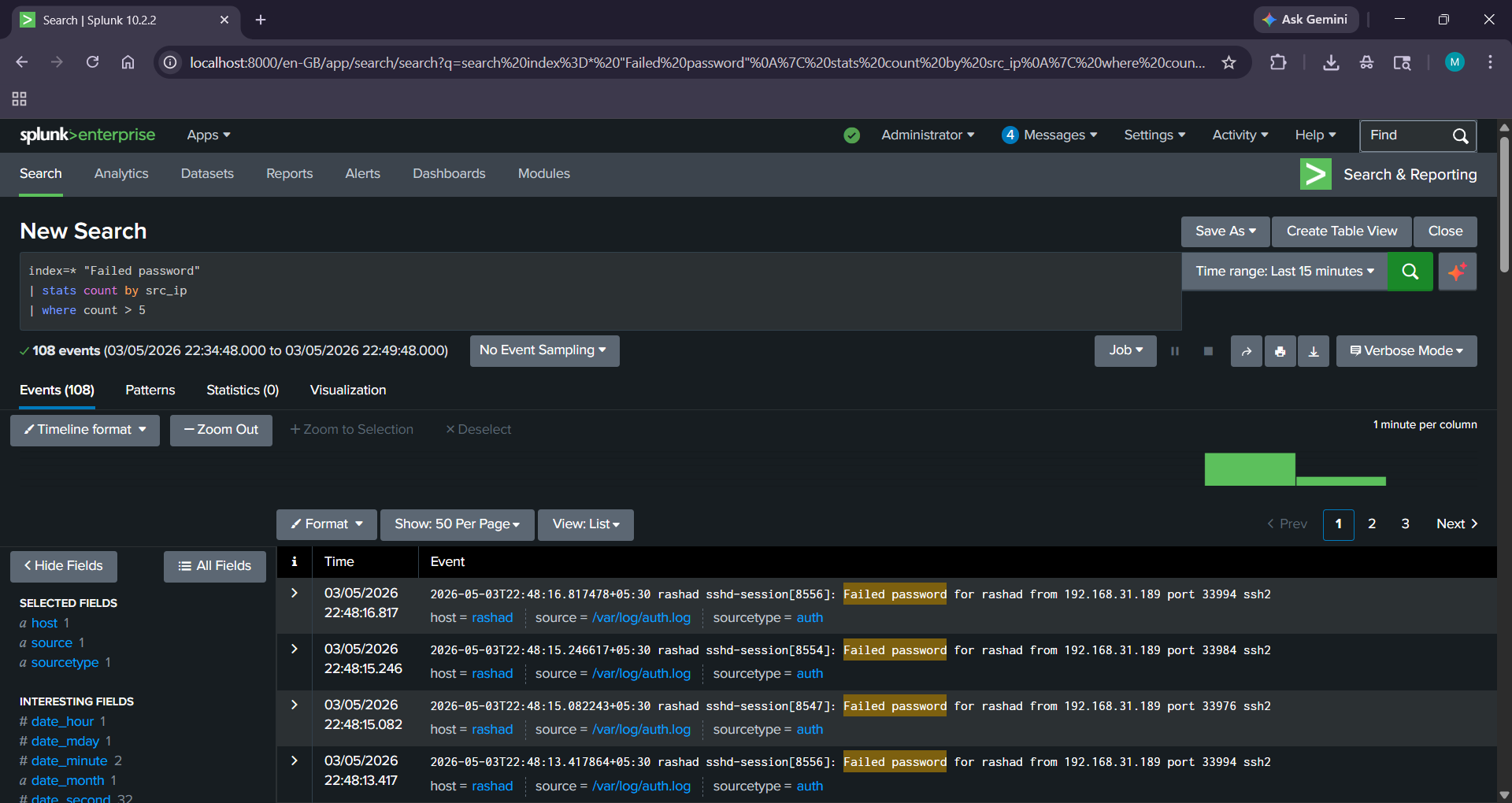

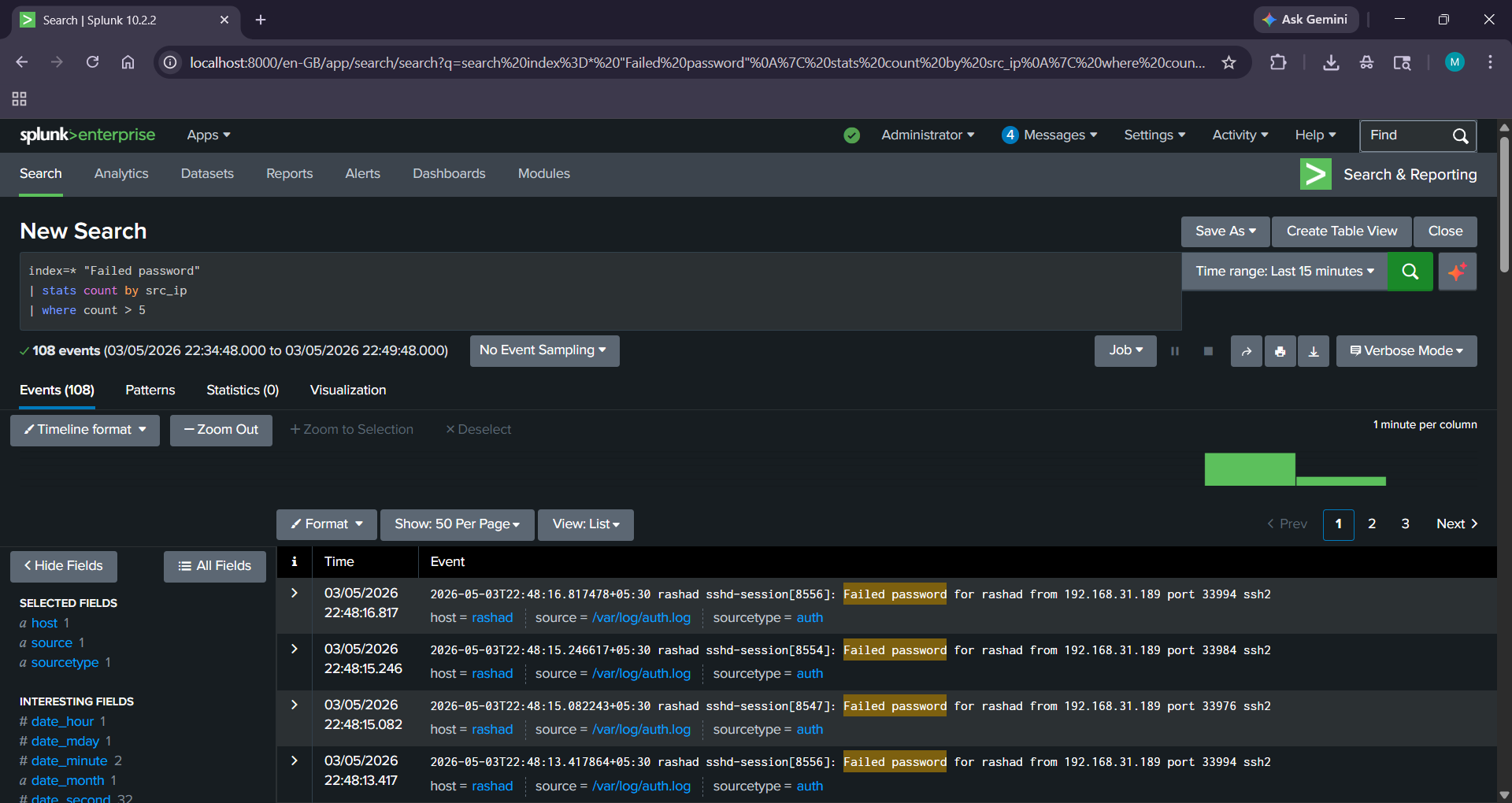

#### 检测工程

###### 暴力破解检测

index=\* "Failed password"

| bin \_time span=1m

| stats count by src\_ip, \_time

| where count > 10

#### 检测工程

###### 暴力破解检测

index=\* "Failed password"

| bin \_time span=1m

| stats count by src\_ip, \_time

| where count > 10

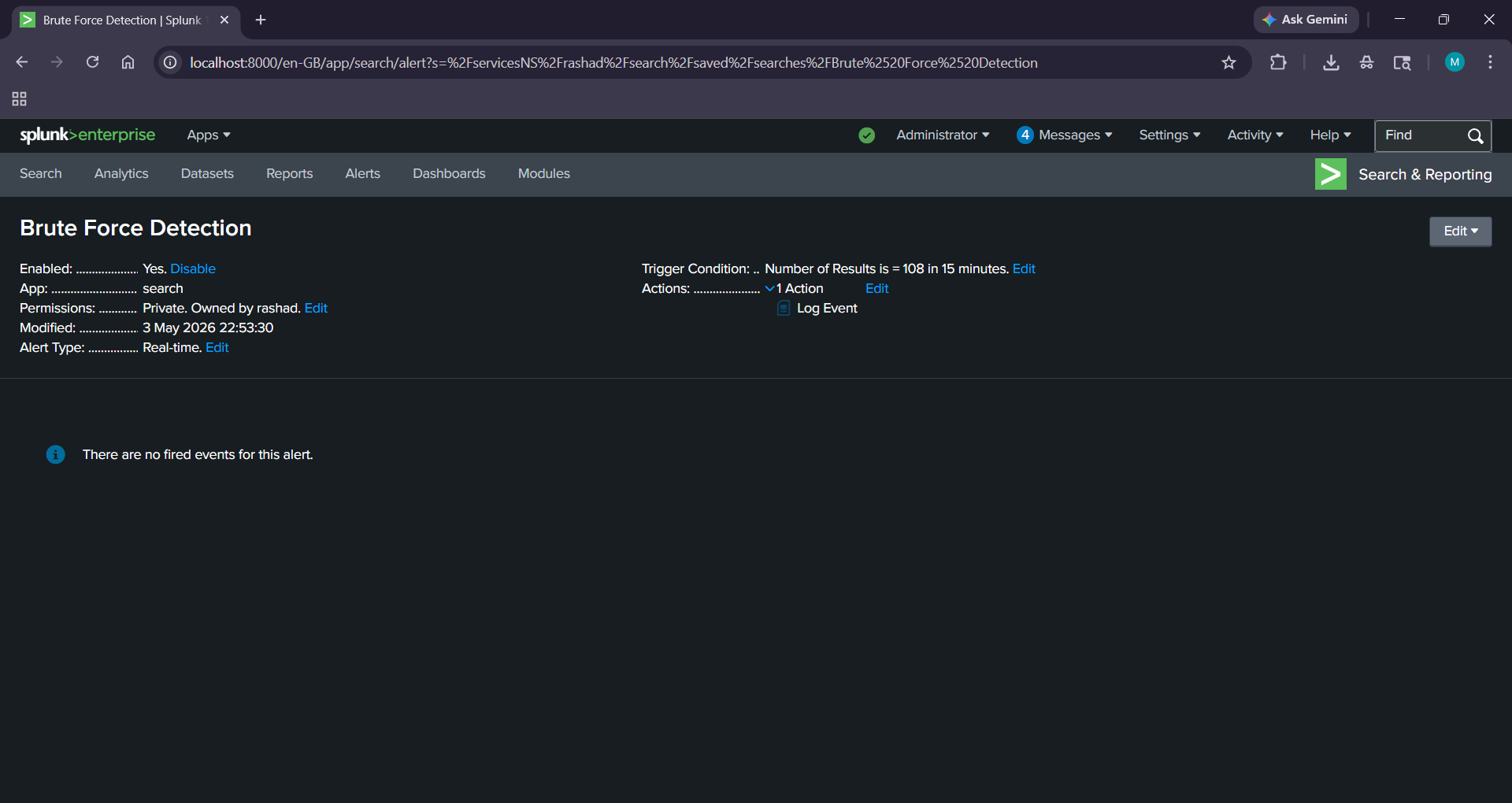

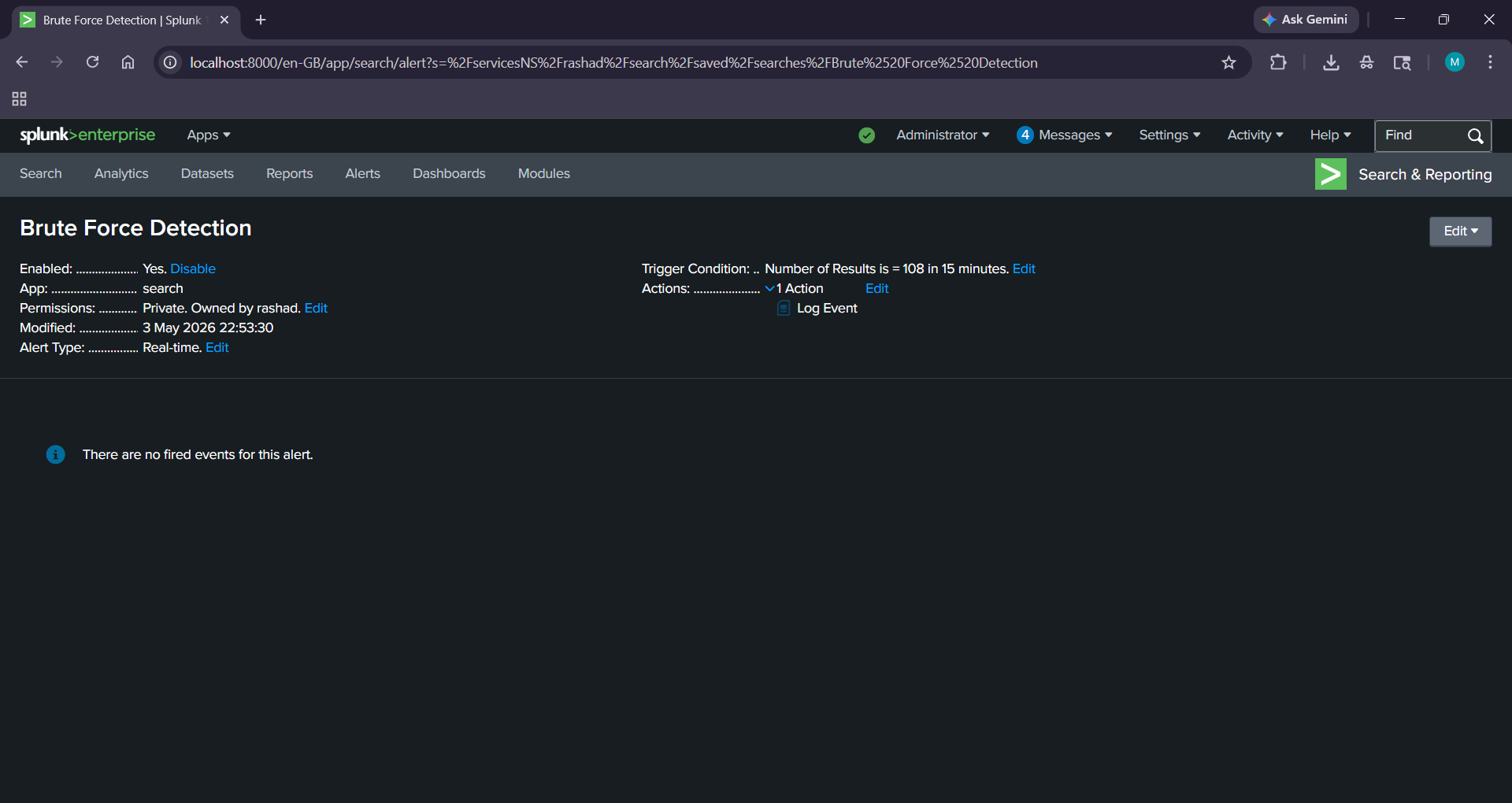

#### 触发告警

Splunk 针对暴力破解活动生成了告警。

#### 触发告警

Splunk 针对暴力破解活动生成了告警。

#####

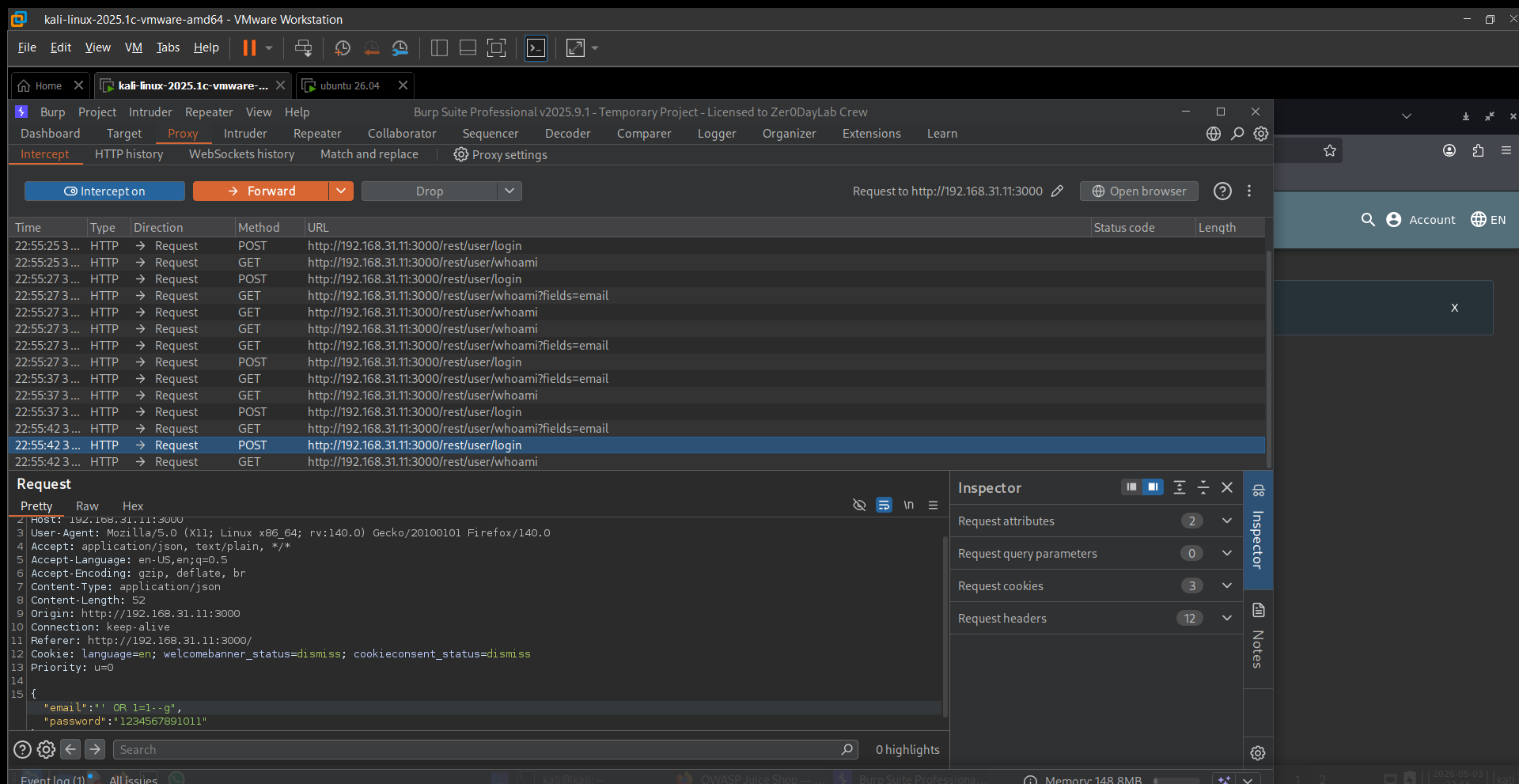

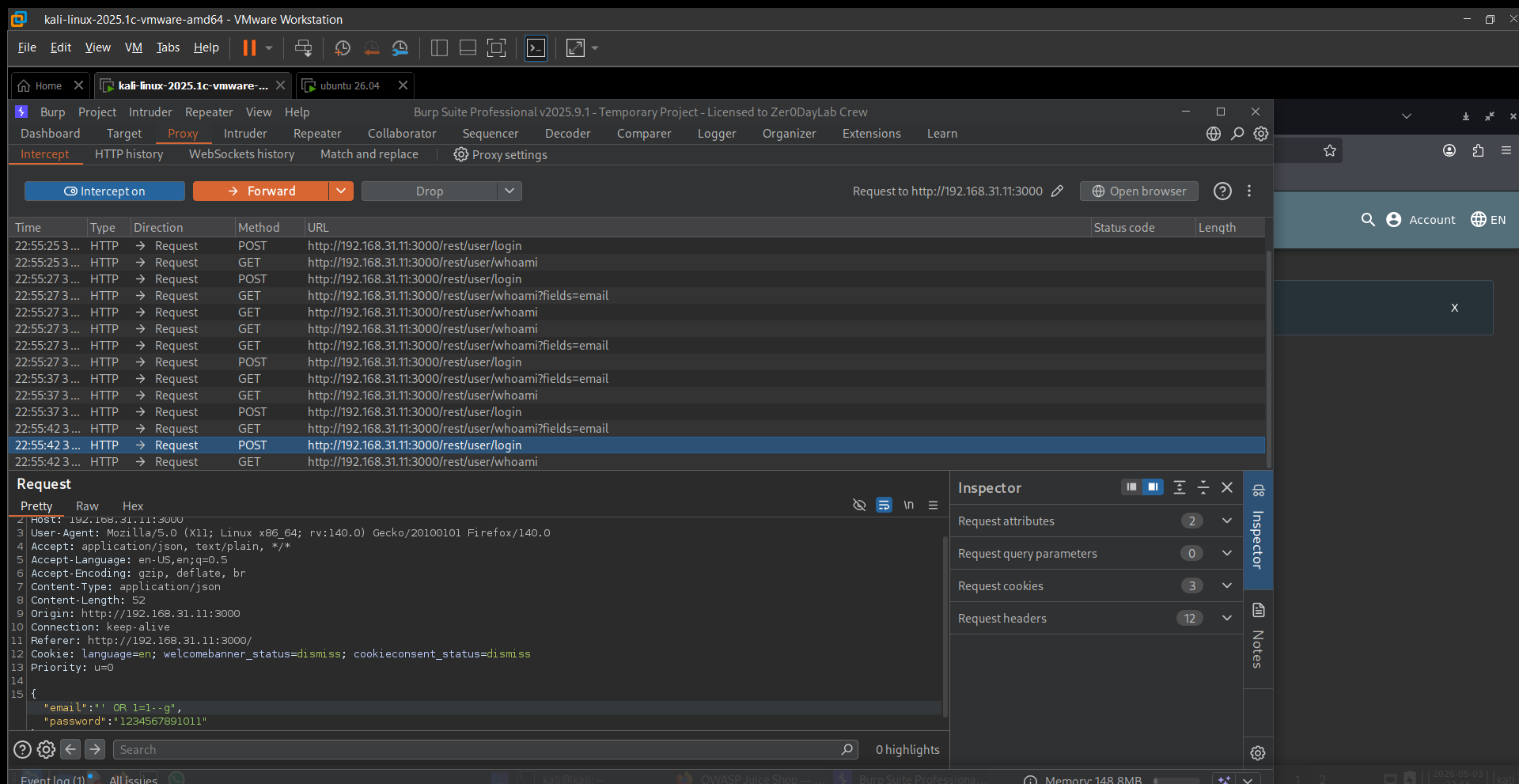

##### SQL 注入攻击

使用 Burp Suite 执行了 SQL 注入攻击。

#####

##### SQL 注入攻击

使用 Burp Suite 执行了 SQL 注入攻击。

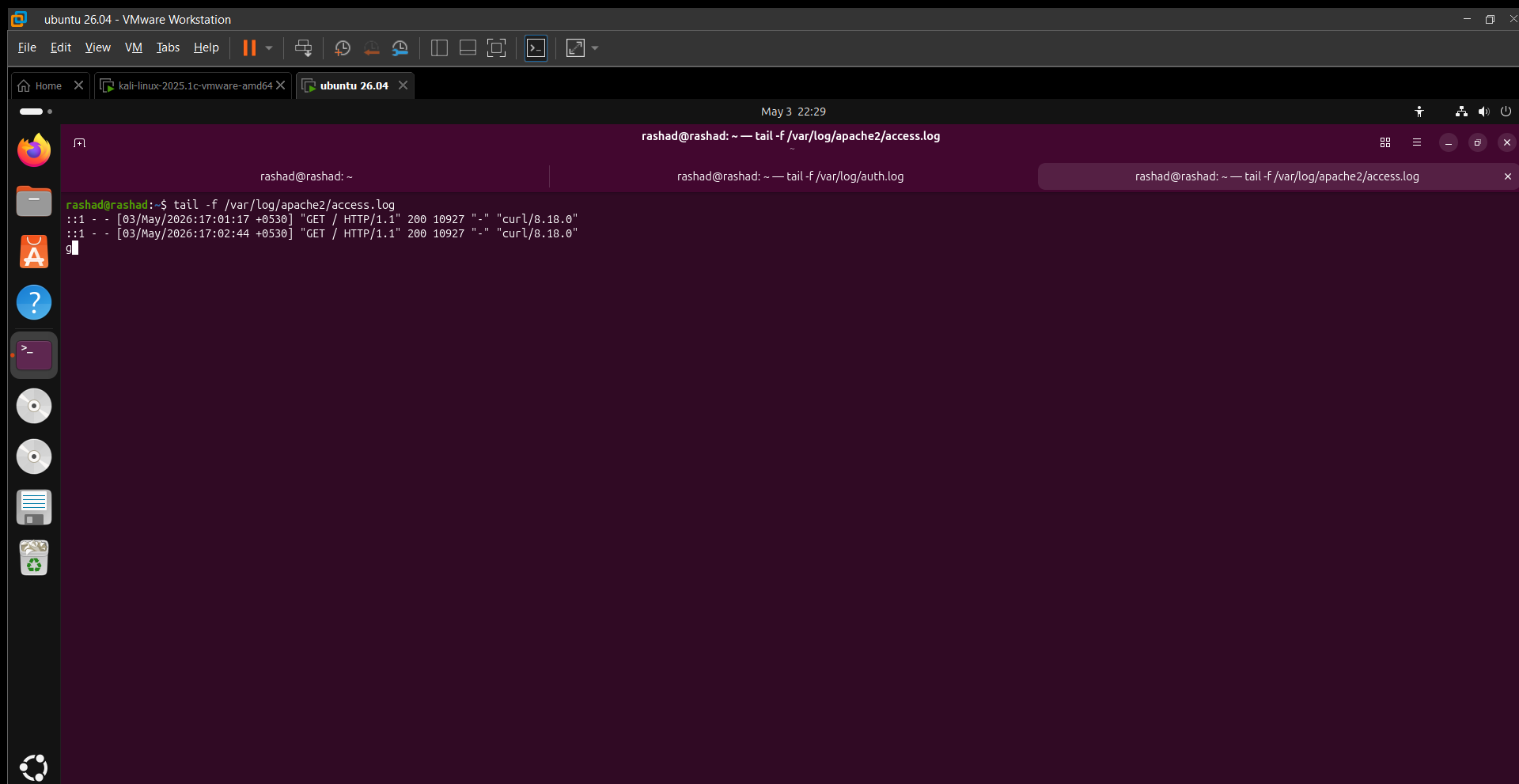

##### Web 日志证据

Apache 日志中捕获了恶意请求。

##### Web 日志证据

Apache 日志中捕获了恶意请求。

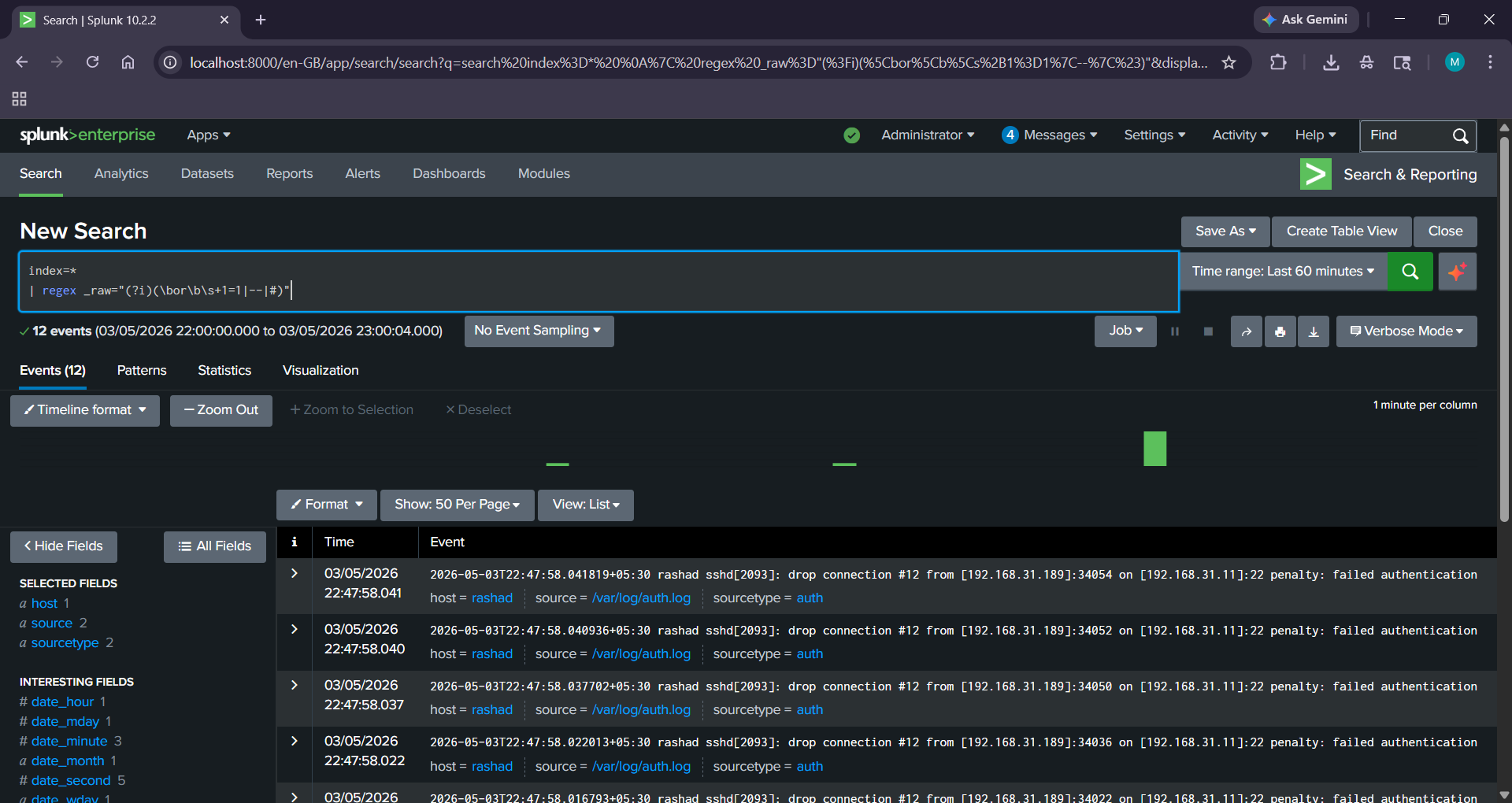

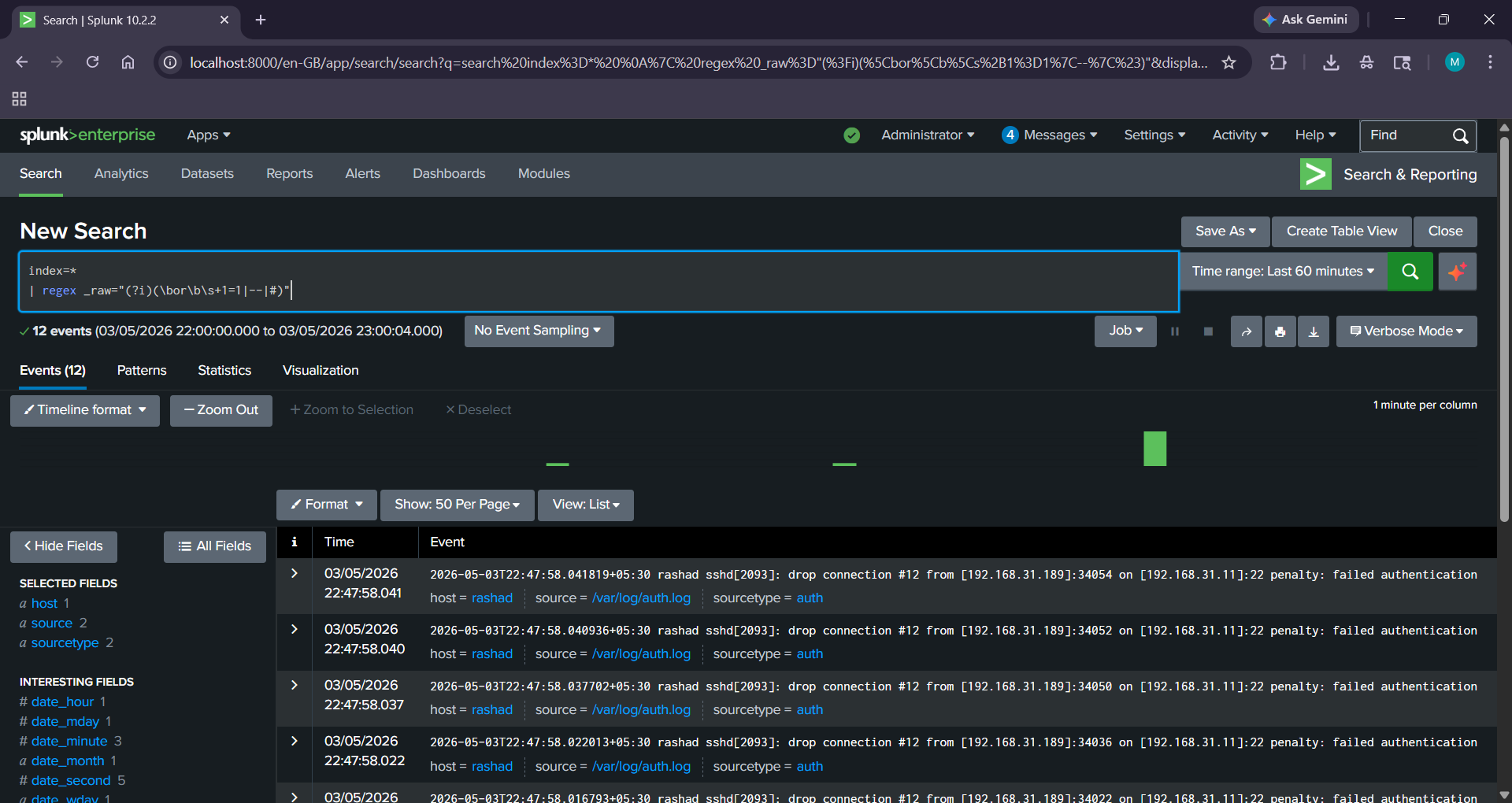

#####

##### SQL 注入检测

index=\*

| regex \_raw="(?i)(\\bor\\b\\s+1=1|--|#)"

#####

##### SQL 注入检测

index=\*

| regex \_raw="(?i)(\\bor\\b\\s+1=1|--|#)"

##### 仪表板

攻击活动和告警的集中可视化展示。

##### 仪表板

攻击活动和告警的集中可视化展示。

##### 告警配置

Splunk 中的告警配置如下:

触发条件:结果数量 > 0

触发模式:Per Result

##### 局限性

静态阈值可能会产生误报

缺乏威胁情报补充

日志来源有限

无自动化响应

##### 核心收获

检测比攻击执行更重要

日志必须经过分析,而不仅仅是收集

SIEM 的有效性取决于检测逻辑

真实的 SOC 工作涉及调查与关联分析

##### 结论

本项目演示了一个完整的 SOC 工作流程:

攻击 → 日志生成 → 转发 → 检测 → 告警 → 可视化

它突出了安全分析师如何使用 SIEM 工具检测和应对真实世界中的威胁。

##### 告警配置

Splunk 中的告警配置如下:

触发条件:结果数量 > 0

触发模式:Per Result

##### 局限性

静态阈值可能会产生误报

缺乏威胁情报补充

日志来源有限

无自动化响应

##### 核心收获

检测比攻击执行更重要

日志必须经过分析,而不仅仅是收集

SIEM 的有效性取决于检测逻辑

真实的 SOC 工作涉及调查与关联分析

##### 结论

本项目演示了一个完整的 SOC 工作流程:

攻击 → 日志生成 → 转发 → 检测 → 告警 → 可视化

它突出了安全分析师如何使用 SIEM 工具检测和应对真实世界中的威胁。

SOC 实验架构展示了攻击流程、日志转发和 SIEM 检测过程

#### 环境设置

组件 描述

攻击者 Kali Linux (Hydra, Burp Suite)

目标 Ubuntu Server (SSH, Apache2, Juice Shop)

SIEM Splunk Enterprise

日志 auth.log, access.log, error.log

#### **实施步骤**

##### 网络连通性

验证攻击者与目标系统之间的连通性。

SOC 实验架构展示了攻击流程、日志转发和 SIEM 检测过程

#### 环境设置

组件 描述

攻击者 Kali Linux (Hydra, Burp Suite)

目标 Ubuntu Server (SSH, Apache2, Juice Shop)

SIEM Splunk Enterprise

日志 auth.log, access.log, error.log

#### **实施步骤**

##### 网络连通性

验证攻击者与目标系统之间的连通性。

##### 运行服务

目标服务器上已启动 SSH 和 Apache 服务。

##### 运行服务

目标服务器上已启动 SSH 和 Apache 服务。

##### Juice Shop 应用程序

OWASP Juice Shop 已部署,可通过浏览器访问。

##### Juice Shop 应用程序

OWASP Juice Shop 已部署,可通过浏览器访问。

##### 日志监控

系统和 Web 日志处于主动监控中。

##### 日志监控

系统和 Web 日志处于主动监控中。

##### Splunk Forwarder 设置

已配置日志并将其转发至 Splunk SIEM。

##### Splunk Forwarder 设置

已配置日志并将其转发至 Splunk SIEM。

#### **数据接入**

日志已在 Splunk 中成功建立索引。

#### **数据接入**

日志已在 Splunk 中成功建立索引。

##### 攻击模拟

###### 暴力破解攻击 (SSH)

使用 Hydra 对 SSH 服务执行暴力破解攻击。

##### 攻击模拟

###### 暴力破解攻击 (SSH)

使用 Hydra 对 SSH 服务执行暴力破解攻击。

###### 失败登录证据

系统日志中记录了多次失败的登录尝试。

###### 失败登录证据

系统日志中记录了多次失败的登录尝试。

#### 检测工程

###### 暴力破解检测

index=\* "Failed password"

| bin \_time span=1m

| stats count by src\_ip, \_time

| where count > 10

#### 检测工程

###### 暴力破解检测

index=\* "Failed password"

| bin \_time span=1m

| stats count by src\_ip, \_time

| where count > 10

#### 触发告警

Splunk 针对暴力破解活动生成了告警。

#### 触发告警

Splunk 针对暴力破解活动生成了告警。

#####

##### SQL 注入攻击

使用 Burp Suite 执行了 SQL 注入攻击。

#####

##### SQL 注入攻击

使用 Burp Suite 执行了 SQL 注入攻击。

##### Web 日志证据

Apache 日志中捕获了恶意请求。

##### Web 日志证据

Apache 日志中捕获了恶意请求。

#####

##### SQL 注入检测

index=\*

| regex \_raw="(?i)(\\bor\\b\\s+1=1|--|#)"

#####

##### SQL 注入检测

index=\*

| regex \_raw="(?i)(\\bor\\b\\s+1=1|--|#)"

##### 仪表板

攻击活动和告警的集中可视化展示。

##### 仪表板

攻击活动和告警的集中可视化展示。

##### 告警配置

Splunk 中的告警配置如下:

触发条件:结果数量 > 0

触发模式:Per Result

##### 局限性

静态阈值可能会产生误报

缺乏威胁情报补充

日志来源有限

无自动化响应

##### 核心收获

检测比攻击执行更重要

日志必须经过分析,而不仅仅是收集

SIEM 的有效性取决于检测逻辑

真实的 SOC 工作涉及调查与关联分析

##### 结论

本项目演示了一个完整的 SOC 工作流程:

攻击 → 日志生成 → 转发 → 检测 → 告警 → 可视化

它突出了安全分析师如何使用 SIEM 工具检测和应对真实世界中的威胁。

##### 告警配置

Splunk 中的告警配置如下:

触发条件:结果数量 > 0

触发模式:Per Result

##### 局限性

静态阈值可能会产生误报

缺乏威胁情报补充

日志来源有限

无自动化响应

##### 核心收获

检测比攻击执行更重要

日志必须经过分析,而不仅仅是收集

SIEM 的有效性取决于检测逻辑

真实的 SOC 工作涉及调查与关联分析

##### 结论

本项目演示了一个完整的 SOC 工作流程:

攻击 → 日志生成 → 转发 → 检测 → 告警 → 可视化

它突出了安全分析师如何使用 SIEM 工具检测和应对真实世界中的威胁。标签:access.log, AMSI绕过, auth.log, Burp Suite, CISA项目, Detection Engineering, Docker, Hydra, OWASP Juice Shop, Python 实现, Red Team, Splunk Enterprise, Splunk Universal Forwarder, SSH暴力破解, Ubuntu Server, Web安全, 威胁检测, 安全仪表盘, 安全告警, 安全实验室, 安全运营中心, 安全防御评估, 攻击模拟, 日志转发, 系统日志, 网络安全, 网络映射, 蓝队分析, 请求拦截, 隐私保护, 靶场环境, 驱动签名利用