nico-la-distro/lab-wazuh-AD

GitHub: nico-la-distro/lab-wazuh-AD

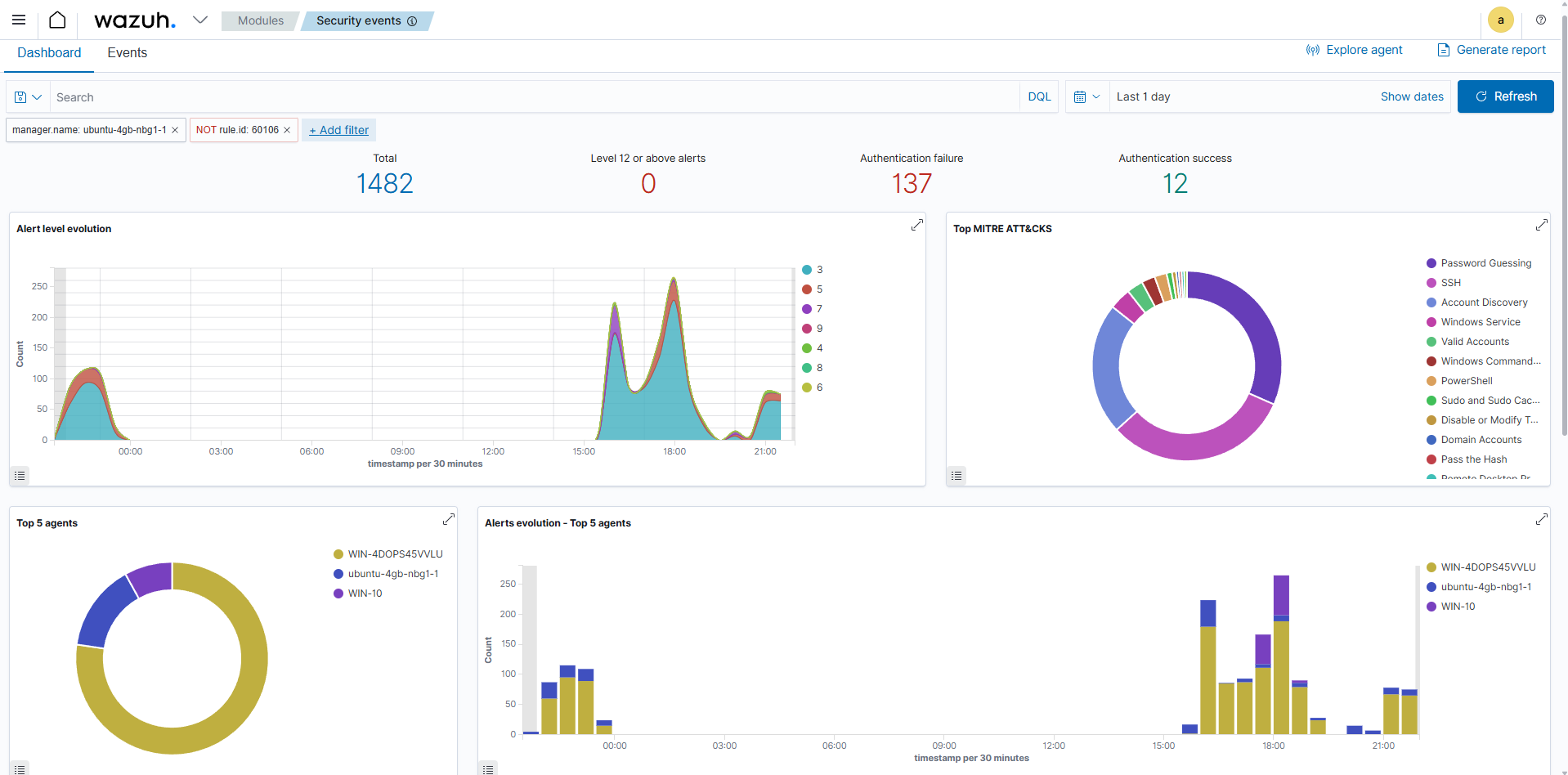

基于 Wazuh 搭建的 SIEM 实验室环境,用于集中采集和分析 Active Directory 基础设施中的 Windows 和 Linux 日志,实现安全事件检测与可见性提升。

Stars: 0 | Forks: 0

# 🛡️ Wazuh / AD 实验室

## 📌 概述

部署 SIEM (Wazuh) 项目,用于集中分析和处理由 Active Directory 和 Windows/Linux 机器组成的基础设施日志。

## 🎯 目标

- 集中系统日志和安全日志

- 检测可疑事件(身份验证、暴力破解)

- 提高对机器上操作的可见性

- 在受控环境中模拟攻击场景

## 🏗️ 架构

```

🖥️ Hôte Windows 11 (Hyperviseur)

│

├── 🧠 VM Domain Controller (Active Directory)

├── 💻 VM Windows 10 (Client AD)

└── 🌐 VPS Ubuntu (Wazuh SIEM)

```

## ⚙️ 已实现的功能

- 收集 Windows 和 Linux 日志

- 检测连接失败/成功

- 监控 SSH 暴力破解尝试

- 使用 Sysmon 增强 Windows 遥测

- 服务器加固(SSH + Fail2ban)

## 📊 结果

- 功能齐全的集中式 SIEM

- 对安全事件的可见性

- 可疑行为检测

- SOC 监控

## 🚀 结论

SOC 实验室项目,通过集中式 SIEM 了解 Active Directory 环境中的安全事件检测和分析。

## ⏭️ 后续步骤

- Active Directory 横向移动检测

- 添加新的日志源(DNS、代理、AD 服务)

- 丰富 Wazuh 关联规则

标签:Active Directory, AMSI绕过, Conpot, Fail2ban, PE 加载器, Plaso, SSH监控, Sysmon, Terraform 安全, Wazuh, Windows Server, Windows安全, 免杀技术, 动态API解析, 域控安全, 威胁检测, 子域枚举, 安全运营, 扫描框架, 日志收集, 暴力破解检测, 端点检测