Dozkiller04/CyberGuard-AI

GitHub: Dozkiller04/CyberGuard-AI

一款基于启发式关联引擎的轻量级 SOC 助手,将孤立安全日志自动串联为多阶段攻击链并生成可解释的调查分析,帮助缓解安全团队的告警疲劳问题。

Stars: 0 | Forks: 0

# 🛡️ CyberGuard AI: Mini SOC 助手

**AI 辅助威胁调查、关联与情报系统**

## 📖 项目概述

CyberGuard AI 是一款智能安全运营中心 (SOC) 助手,旨在应对**告警疲劳**。该系统没有用数以千计的孤立日志淹没分析师,而是使用自定义的**启发式关联引擎**将原始数据转化为结构化的多阶段**攻击链**。

该平台提供**可解释 AI (XAI)** 洞察,将复杂的安全事件转化为技术分析和通俗易懂的非技术语言。它还具有**自适应学习循环**,可根据分析师的实时反馈优化风险评分。

## 🧠 核心智能特性

### 1. 启发式关联与调查

- **攻击链重建:** 基于 IP、用户和时间窗口,将孤立事件(登录、文件访问、API 调用)分组为统一的 incidents。

- **驻留时间分析:** 自动计算攻击者初始进入与最终被检测到的动作之间的时间间隔。

### 2. 可解释 AI (XAI) 引擎

- **技术模式:** 为高级分析师提供事件序列的深度分析。

- **简明语言模式:** 提供人类易读的摘要(例如,*"某人在多次尝试后成功猜中了密码"*),以便快速分诊。

### 3. 自适应风险评分 (人机协同)

- **分析师反馈循环:** 分析师可以将 incidents 标记为“真实攻击”或“误报”。

- **动态置信度:** 系统会根据分析师的决策自动调整风险评分和仪表板优先级。

### 4. 行业标准映射

- **MITRE ATT&CK 集成:** 自动将检测到的行为映射到官方技术(例如,T1110 - 暴力破解,T1021 - 横向移动)。

### 🌟 高级特性

- **🚀 通用日志解析器:** 无缝接入 **CSV、JSON、XML、Syslog 和纯文本 (.log/.txt)**。系统使用模糊逻辑进行“自愈”,并将任何日志格式映射到安全 schema。

- **🧠 自适应智能循环:** 具备“人机协同”系统。将 incidents 标记为“真实攻击”或“误报”会在会话期间动态重新训练风险引擎。

- **🔍 可解释 AI (XAI):** 将复杂的技术序列转化为供管理层查看的**简明语言模式**和供高级分析师查看的**技术分析**。

- **📡 威胁情报集成:** 内置 IP 信誉引擎,可对照全球(模拟)C2 服务器和恶意行为者黑名单检查来源。

- **📈 管理仪表板:** 高层 KPI,包括关联的 incident 计数、高风险分布和攻击者驻留时间。

## 🏗️ 模块化架构

该系统建立在 8 个专门的智能引擎之上:

1. **日志读取器:** 适用于所有文件扩展名的通用解析器。

2. **关联引擎:** 基于时间和实体的事件聚类。

3. **检测引擎:** 识别暴力破解、横向移动和数据窃取。

4. **风险引擎:** 基于模式 + 威胁情报 + 反馈的自适应 0-100 评分。

5. **威胁情报:** 基于信誉的 IP 分析。

6. **解释引擎:** 多模式叙述生成器。

7. **反馈引擎:** 用于分析师决策的基于会话的记忆。

8. **调查引擎:** 自动化响应 playbook 生成。

## 🛠️ 技术栈

- **后端:** Python 3.12(模块化架构)

- **处理:** Pandas & Regex(高性能数据处理)

- **前端:** Streamlit(响应式仪表板)

- **逻辑:** 启发式状态机与基于规则的智能

## 📂 项目结构

```

mini_SOC_V.12/

├── backend/ # 🧠 The Intelligence Layer

│ ├── log_reader.py # Universal Parser (CSV, JSON, XML, TXT)

│ ├── correlation_engine.py # Event clustering & Session logic

│ ├── detection_engine.py # Attack chain pattern recognition

│ ├── risk_engine.py # Adaptive & Intel-driven scoring

│ ├── threat_intel.py # IP Reputation & Blacklist engine

│ ├── explanation_engine.py # Technical & Simple Language XAI

│ ├── feedback_engine.py # Memory layer for analyst decisions

│ └── investigation_engine.py # Response playbook generator

├── data/ # 📊 Data Layer

│ ├── generate_logs.py # Simulated threat dataset generator

│ └── logs.csv # Default active log database

├── ui/ # 🖥️ Presentation Layer

│ └── app.py # Advanced Streamlit SOC Dashboard

├── requirements.txt # Project dependencies

├── .gitignore # Ensures a clean repository

└── main.py # Application entry point

```

## 🚀 快速开始

### 1. 安装

**克隆仓库并导航至项目文件夹:**

```

git clone https://github.com/Dozkiller04/CyberGuard-AI.git

```

**cd CyberGuard-AI**

**安装所需的 Python 依赖项:**

```

pip install -r requirements.txt

```

### 2. 准备数据

**生成模拟日志数据集(包括暴力破解、横向移动和异常场景):**

```

python data/generate_logs.py

```

### 3. 启动仪表板

**启动 SOC 助手界面:**

```

python -m streamlit run ui/app.py

```

### 4. 支持的格式

**只需拖放以下任意文件:**

**Web 日志:** JSON、XML、CSV

**服务器日志:** .txt、.log、.syslog

**网络日志:** 导出的 Netflow/Zeek CSV

### 🖥️ 仪表板使用

**高管视图:** 监控实时 KPI,包括高风险告警和平均驻留时间。

**分诊信息流:** 按优先级过滤 incidents,以聚焦于关键威胁。

**调查:** 展开任何 incident 以查看攻击时间线和 AI 分析。

**反馈循环:** 使用“真实攻击”或“误报”按钮来优化系统的评分。

**报告:** 生成并下载专业的“情报报告”以供归档。

## 📊 项目图库

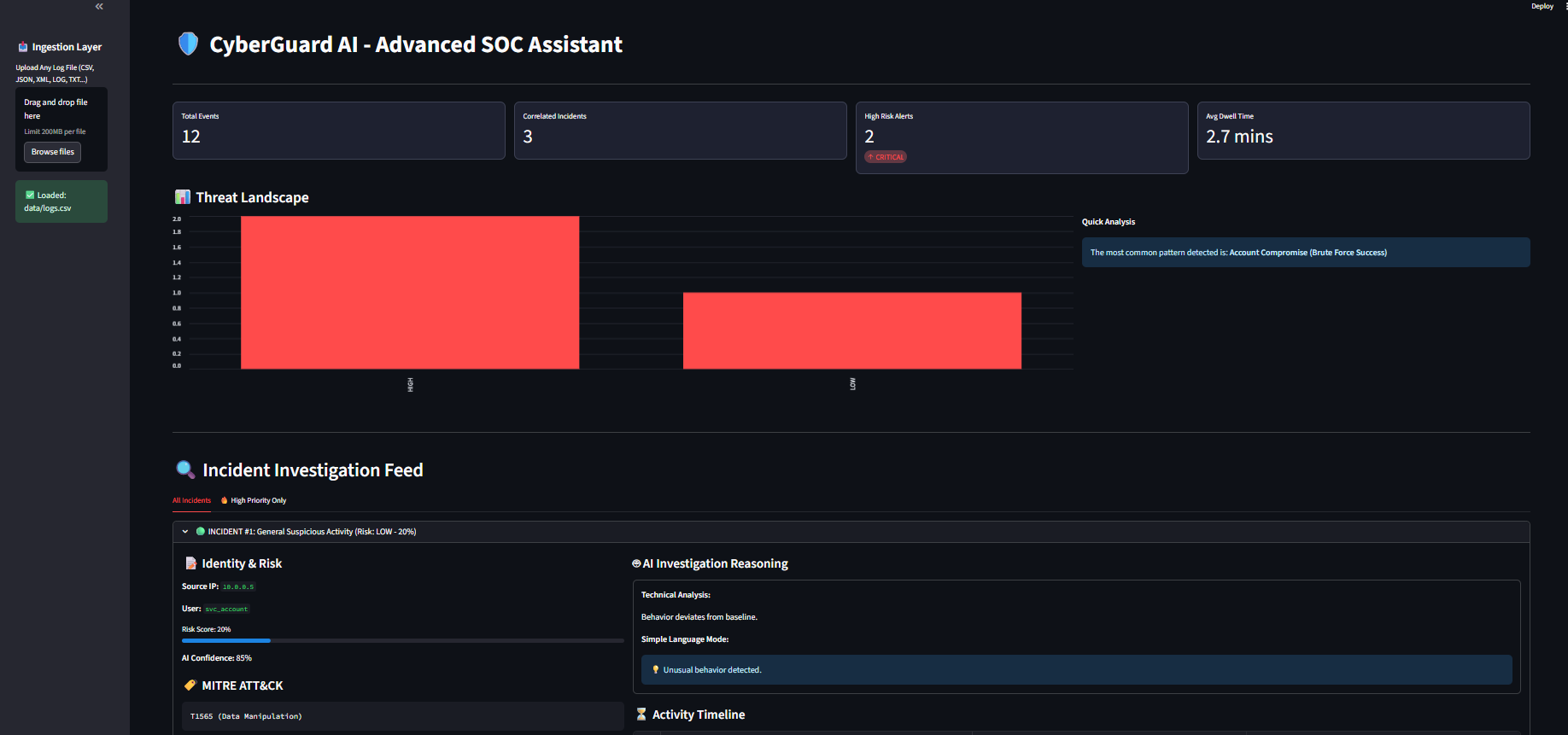

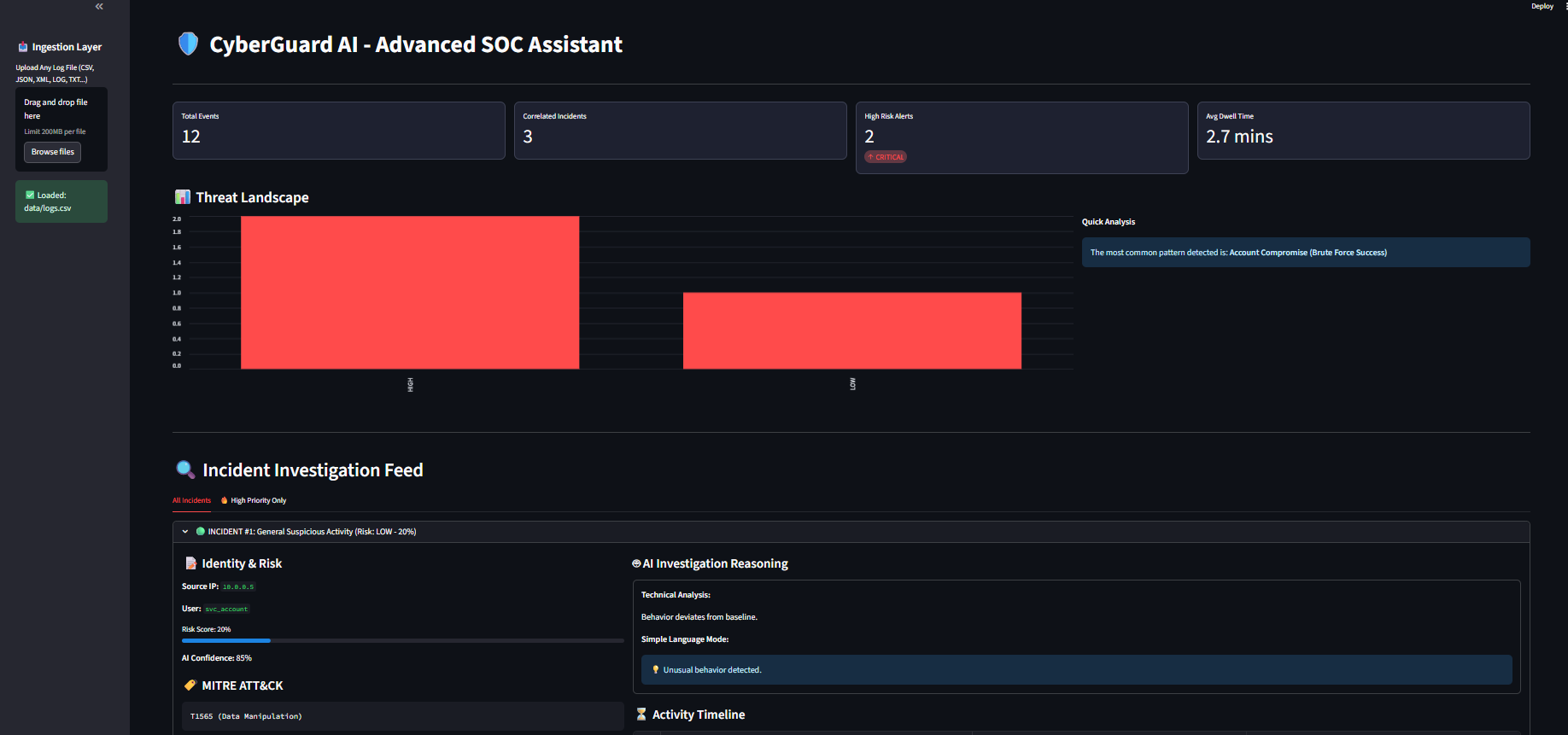

### 1. 管理仪表板

*安全指标和实时威胁态势概述。*

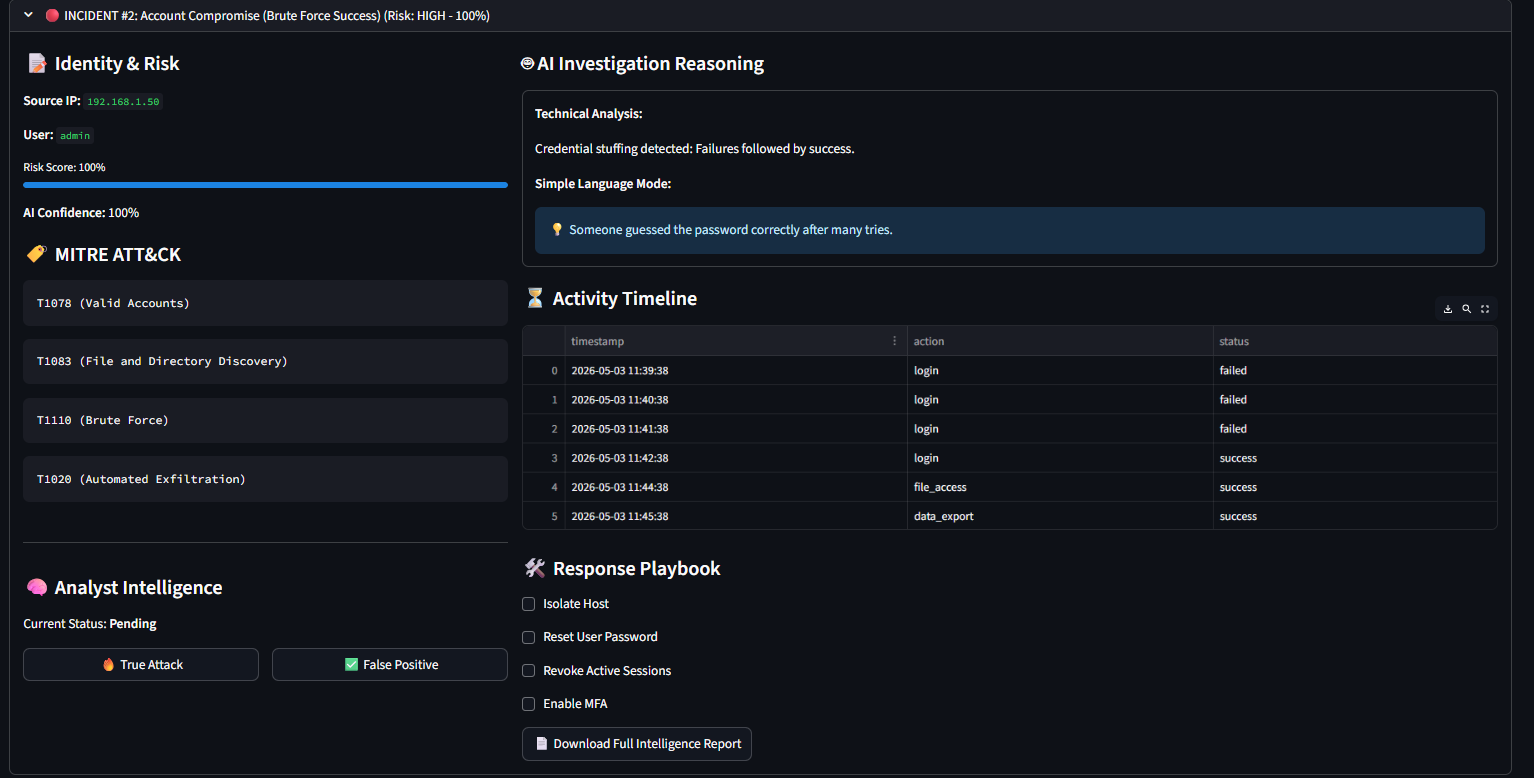

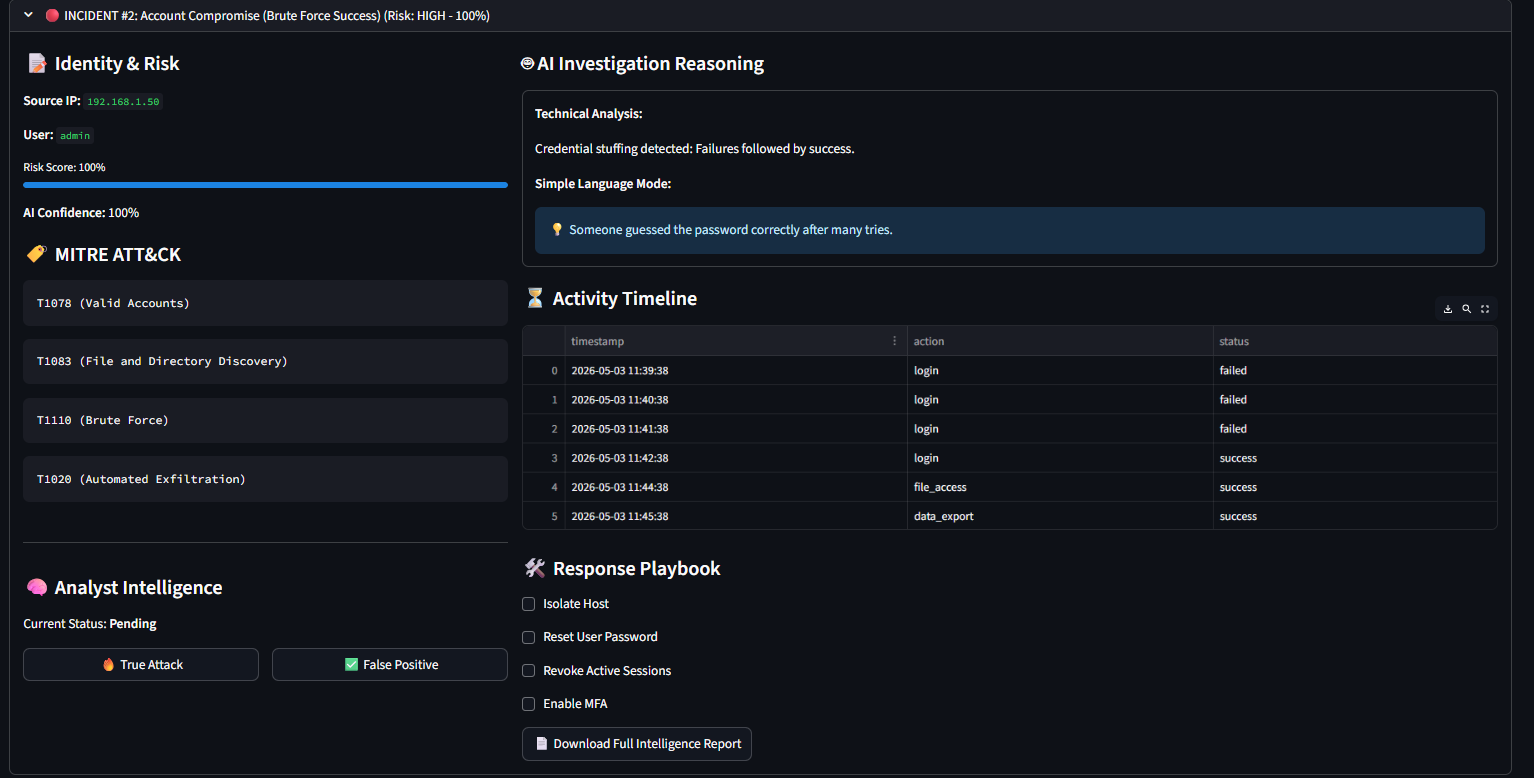

### 2. 智能攻击链

*从原始日志关联并映射到 MITRE ATT&CK 的多阶段 incident。*

### 2. 智能攻击链

*从原始日志关联并映射到 MITRE ATT&CK 的多阶段 incident。*

### 3. 自适应反馈与 XAI

*分析师反馈循环和可解释 AI 摘要。*

### 3. 自适应反馈与 XAI

*分析师反馈循环和可解释 AI 摘要。*

### 📊 推荐

**高管仪表板**:指标和威胁态势的概览。

**Incident 深度分析:** 查看时间线和 MITRE 映射。

**自适应反馈:** 展示分析师输入后风险评分如何变化。

### 🔮 未来展望

**实时接入:** 与实时 Syslog/Windows Event Forwarding 集成。

**数据库后端:** 从 CSV 过渡到 SQLite/PostgreSQL,以实现持久的反馈存储。

**高级 AI:** 集成本地 LLM (Ollama/Llama 3),以实现更深入的上下文叙述报告。

### 📄 许可证

本项目基于 MIT 许可证授权 - 有关详细信息,请参阅 LICENSE 文件。

### 📊 推荐

**高管仪表板**:指标和威胁态势的概览。

**Incident 深度分析:** 查看时间线和 MITRE 映射。

**自适应反馈:** 展示分析师输入后风险评分如何变化。

### 🔮 未来展望

**实时接入:** 与实时 Syslog/Windows Event Forwarding 集成。

**数据库后端:** 从 CSV 过渡到 SQLite/PostgreSQL,以实现持久的反馈存储。

**高级 AI:** 集成本地 LLM (Ollama/Llama 3),以实现更深入的上下文叙述报告。

### 📄 许可证

本项目基于 MIT 许可证授权 - 有关详细信息,请参阅 LICENSE 文件。

### 2. 智能攻击链

*从原始日志关联并映射到 MITRE ATT&CK 的多阶段 incident。*

### 2. 智能攻击链

*从原始日志关联并映射到 MITRE ATT&CK 的多阶段 incident。*

### 3. 自适应反馈与 XAI

*分析师反馈循环和可解释 AI 摘要。*

### 3. 自适应反馈与 XAI

*分析师反馈循环和可解释 AI 摘要。*

### 📊 推荐

**高管仪表板**:指标和威胁态势的概览。

**Incident 深度分析:** 查看时间线和 MITRE 映射。

**自适应反馈:** 展示分析师输入后风险评分如何变化。

### 🔮 未来展望

**实时接入:** 与实时 Syslog/Windows Event Forwarding 集成。

**数据库后端:** 从 CSV 过渡到 SQLite/PostgreSQL,以实现持久的反馈存储。

**高级 AI:** 集成本地 LLM (Ollama/Llama 3),以实现更深入的上下文叙述报告。

### 📄 许可证

本项目基于 MIT 许可证授权 - 有关详细信息,请参阅 LICENSE 文件。

### 📊 推荐

**高管仪表板**:指标和威胁态势的概览。

**Incident 深度分析:** 查看时间线和 MITRE 映射。

**自适应反馈:** 展示分析师输入后风险评分如何变化。

### 🔮 未来展望

**实时接入:** 与实时 Syslog/Windows Event Forwarding 集成。

**数据库后端:** 从 CSV 过渡到 SQLite/PostgreSQL,以实现持久的反馈存储。

**高级 AI:** 集成本地 LLM (Ollama/Llama 3),以实现更深入的上下文叙述报告。

### 📄 许可证

本项目基于 MIT 许可证授权 - 有关详细信息,请参阅 LICENSE 文件。标签:AI安全, Chat Copilot, Cloudflare, IP 地址批量处理, Kubernetes, LLM, MITRE ATT&CK, Python, SOC自动化, Streamlit, Unmanaged PE, XAI, 可解释人工智能, 启发式智能, 告警疲劳缓解, 威胁情报, 威胁调查, 子域名变形, 安全大模型, 安全运营中心, 开发者工具, 攻击链还原, 无后门, 日志关联分析, 智能安全助手, 网络安全, 网络安全审计, 网络安全态势感知, 网络映射, 自适应学习, 访问控制, 误报处理, 隐私保护, 非技术语言分析