michaelahenry110-code/aws-soc-lab-5-post-exploitation-detection

GitHub: michaelahenry110-code/aws-soc-lab-5-post-exploitation-detection

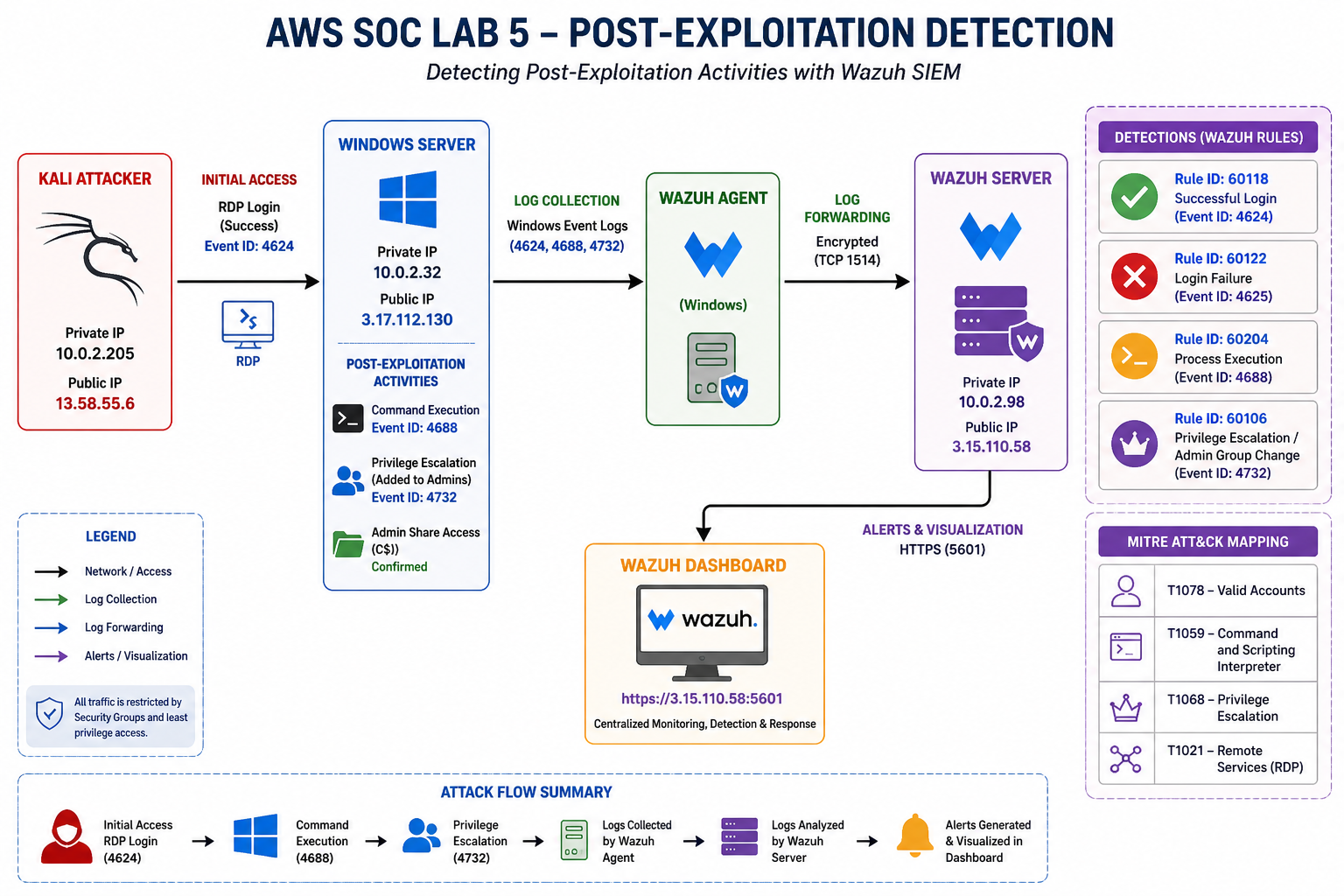

一个基于 AWS 和 Wazuh SIEM 的后渗透检测实验室,通过模拟攻击者的登录、命令执行和权限提升行为,帮助安全团队学习和验证 Windows 事件日志的关联分析与告警检测能力。

Stars: 0 | Forks: 0

# AWS SOC 实验室 5 — 后渗透检测 (Wazuh SIEM)

## 📌 目标

在获取 Windows 系统访问权限后,模拟身份验证后的活动,并在 Wazuh 中验证检测情况。

本实验室演示:

- 成功登录检测

- 命令执行可见性

- 权限提升监控

- SIEM 对攻击者行为的关联分析

## 🧱 实验室架构

## 🧪 系统

| 角色 | 私有 IP | 公网 IP |

|------|------------|----------|

| Kali 攻击机 | 10.0.2.205 | 13.58.55.6 |

| Windows 目标机 | 10.0.2.32 | 3.17.112.130 |

| Wazuh 服务器 | 10.0.2.98 | 3.15.110.58 |

## 🔐 步骤 1 — 成功登录

通过 RDP 登录到 Windows。

### 预期结果:

- 事件 ID **4624**(登录成功)

📸

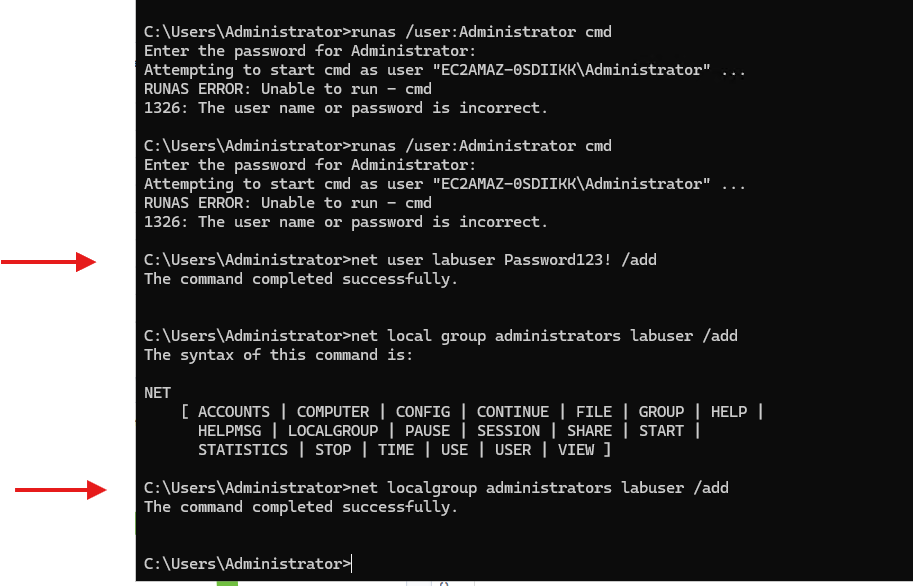

## ⚙️ 步骤 2 — 命令执行

运行命令:

```

whoami

ipconfig

net user labuser Password123! /add

net localgroup administrators labuser /add

```

### 预期结果:

- 事件 ID **4688**(进程创建)

📸

## 👑 步骤 3 — 权限提升

将用户添加到 Administrators 组。

### 预期结果:

- 事件 ID **4732**

📸

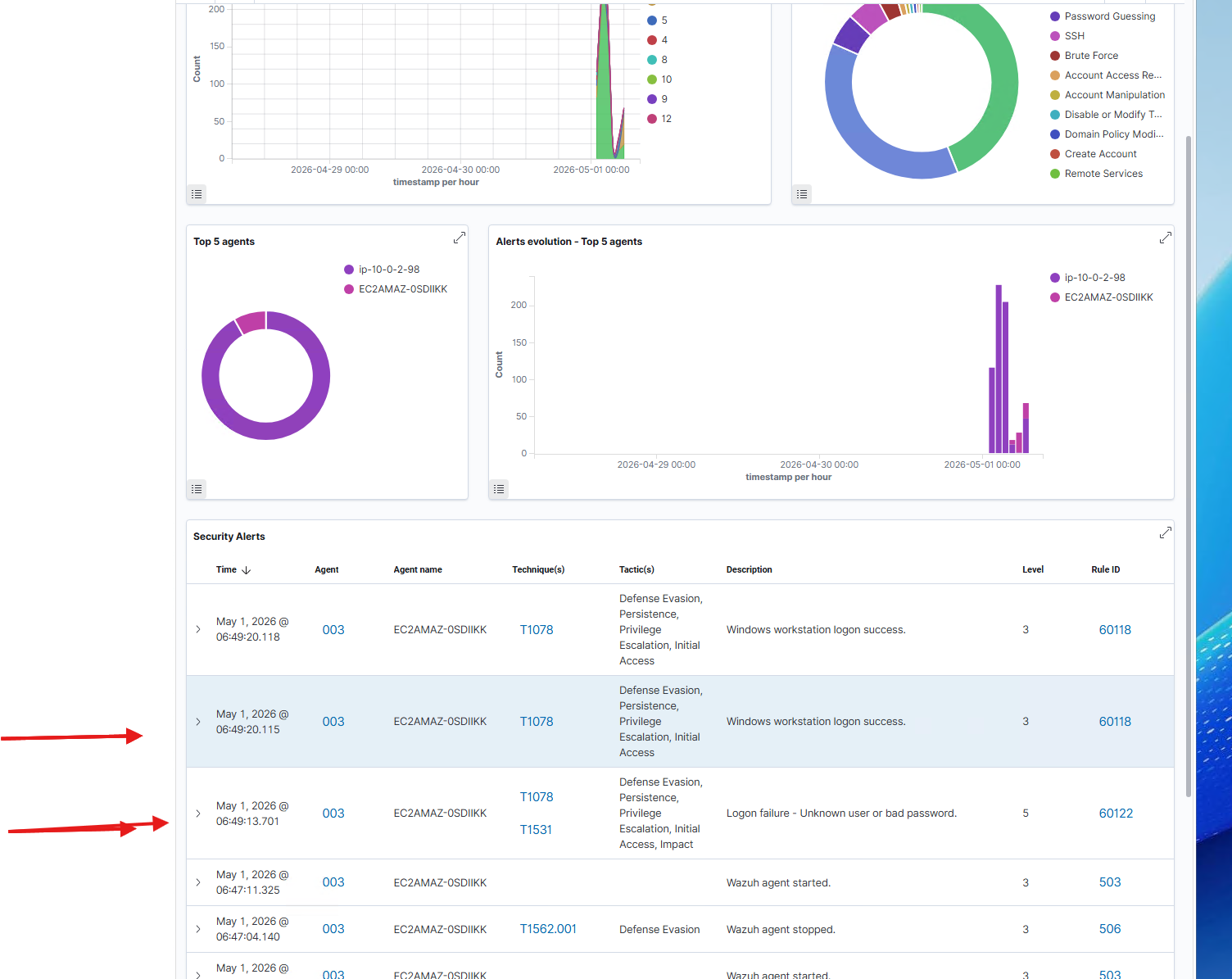

## 📊 步骤 4 — Wazuh 检测

Wazuh 检测到:

- 60118 → 成功登录

- 60204 → 命令执行

- 60106 → 权限提升

📸

## 🔎 步骤 5 — 告警分析

Wazuh 提供:

- 用户账户活动

- 命令执行日志

- 权限提升检测

📸

## 🔗 检测流程

```

Attacker Login (4624)

↓

Command Execution (4688)

↓

Privilege Escalation (4732)

↓

Wazuh Agent

↓

Wazuh Server

↓

Alerts Generated

```

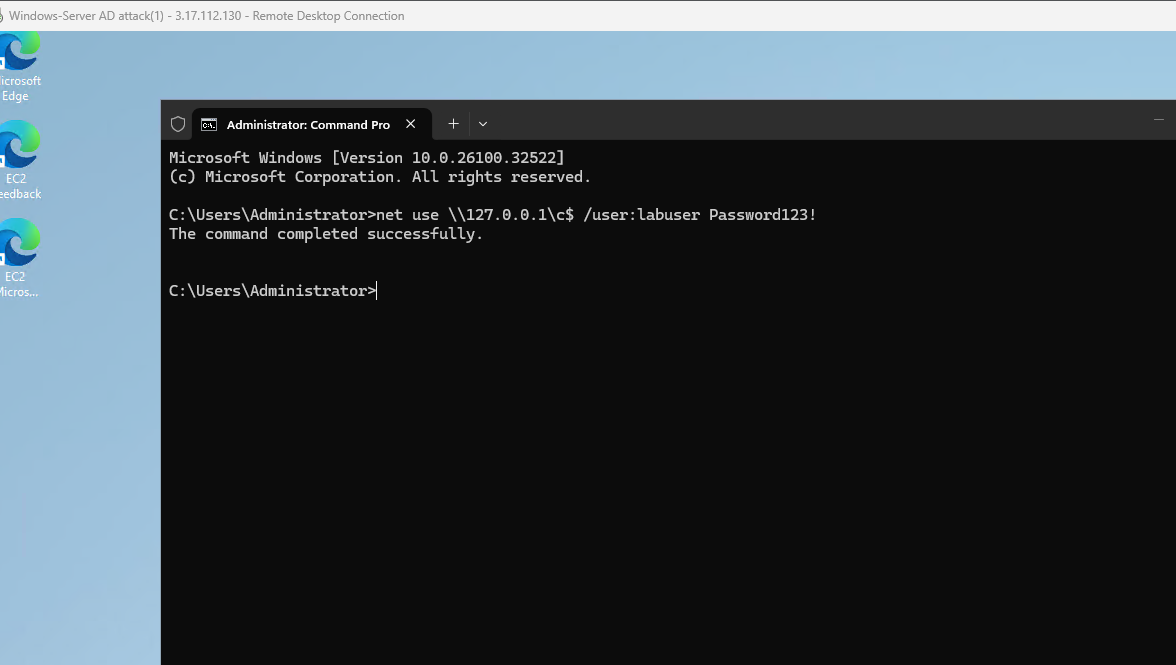

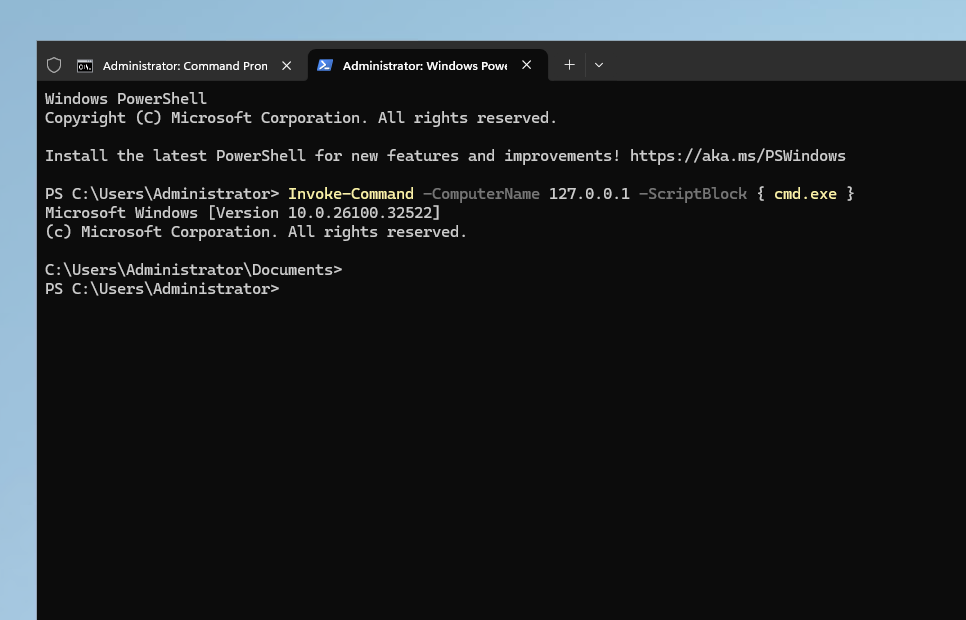

## 📸 截图

## 📸 攻击与检测证据

### 1. 用户创建与权限提升

- 创建了 `labuser`

- 添加到了 **Administrators 组**

- 演示了权限提升 (事件 ID 4732)

### 2. 管理共享访问确认

- 访问了管理共享 `C$`

- 确认了提升的权限

- 演示了后渗透能力

### 3. 远程命令执行

- 执行了 PowerShell `Invoke-Command`

- 演示了命令执行活动

- 对应事件 ID 4688(进程创建)

### 4. Wazuh 检测 — 成功登录

- 规则 ID:**60118**

- 事件 ID:**4624**

- 确认了成功认证的检测

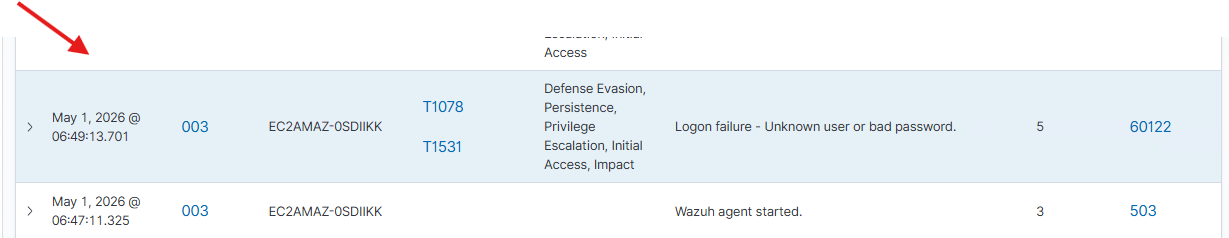

### 5. Wazuh 检测 — 失败登录

- 规则 ID:**60122**

- 显示了失败登录尝试的检测

- 演示了认证活动的关联分析

## 🧠 关键要点

- 必须监控成功的登录,而不仅仅是失败的登录

- 进程创建日志揭示了攻击者行为

- 权限提升是一个关键的检测点

- SIEM 关联分析提供了完整的攻击可见性

## ⚠️ 注意事项

- 许多违规事件发生在登录之后

- 监控 4624 + 4688 至关重要

- 管理员组更改应始终触发告警

标签:AI合规, AWS SOC实验室, Conpot, RDP登录检测, SIEM关联分析, Wazuh SIEM, Windows安全, 事件ID 4624, 事件ID 4688, 事件ID 4732, 协议分析, 后渗透检测, 命令执行检测, 子域名变形, 安全运营中心, 成功登录监控, 本地提权, 权限提升, 漏洞利用检测, 用户组修改监控, 网络安全实验, 网络映射