michaelahenry110-code/aws-soc-lab-4-bruteforce-detection

GitHub: michaelahenry110-code/aws-soc-lab-4-bruteforce-detection

一个在 AWS 环境中模拟 RDP 暴力破解攻击并通过 Wazuh SIEM 实现检测与告警分析的完整 SOC 实验项目。

Stars: 0 | Forks: 0

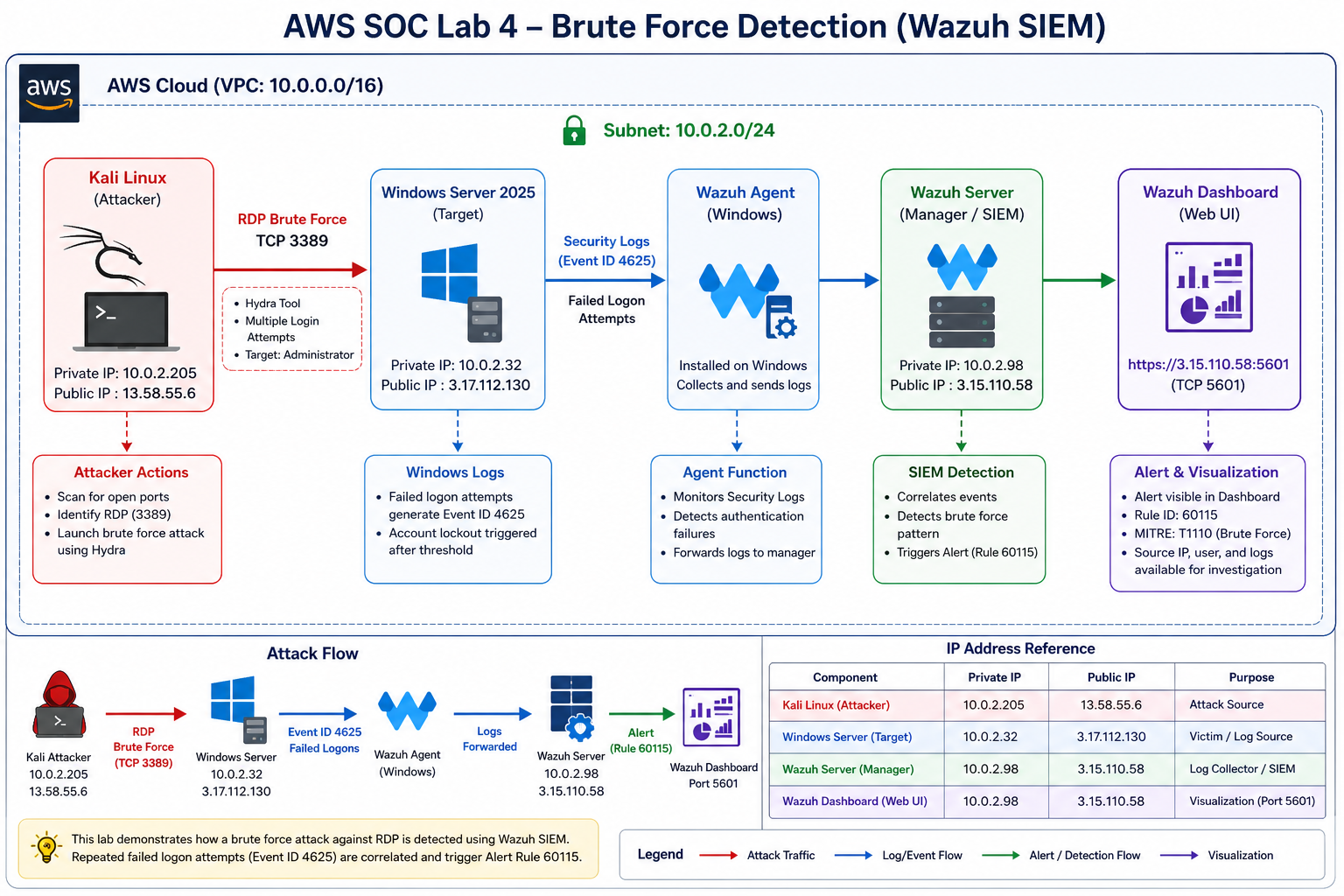

# AWS SOC 实验 4 — 暴力破解检测 (Wazuh SIEM)

## 📌 目标

模拟针对 Windows Server 的暴力破解攻击,并使用 Wazuh SIEM 验证检测。

本实验演示了真实的 SOC 工作流:

- 服务发现

- 攻击执行

- 日志生成

- SIEM 检测

- 告警分析

## 🧱 实验架构

### 系统

| 角色 | 私有 IP | 公有 IP |

|------|------------|----------|

| Kali 攻击机 | 10.0.2.205 | 13.58.55.6 |

| Windows 目标机 | 10.0.2.32 | 3.17.112.130 |

| Wazuh 服务器 | 10.0.2.98 | 3.15.110.58 |

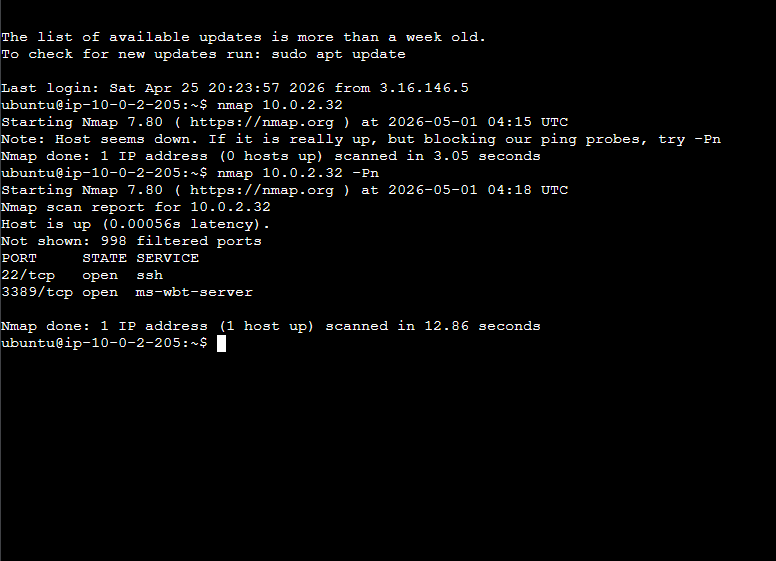

## 🔍 步骤 1 — 侦察

扫描暴露的 RDP 服务:

```

nmap -p 3389 10.0.2.32 -Pn

```

### 结果:

- 端口 3389 开放 (RDP 已暴露)

📸

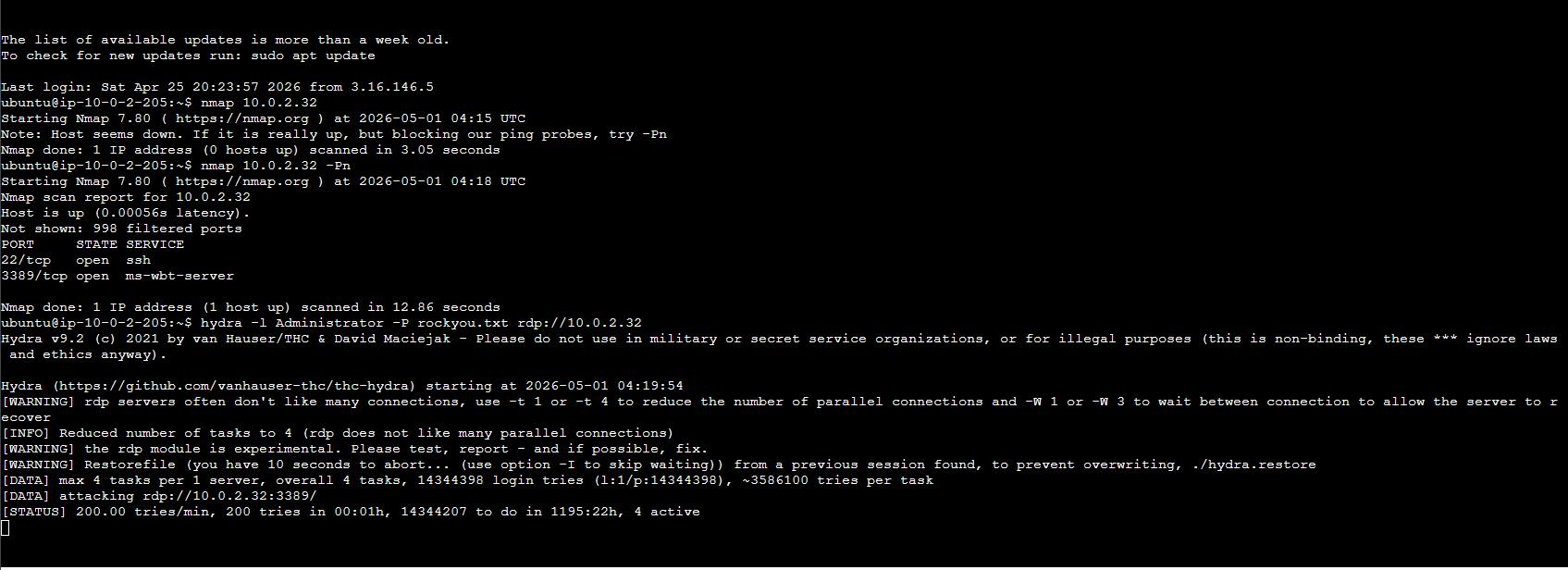

## ⚔️ 步骤 2 — 暴力破解攻击

```

hydra -l Administrator -P /usr/share/wordlists/rockyou.txt rdp://10.0.2.32 -t 4

```

### 结果:

- 针对 Windows 服务器生成了多次登录尝试

📸

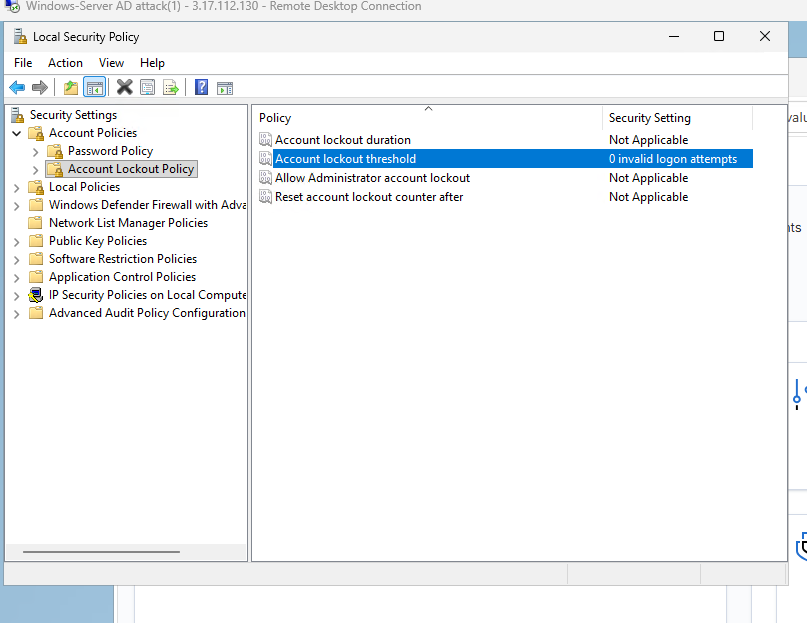

## 🛡️ 步骤 3 — 账户锁定策略

配置账户锁定策略以强制进行检测并防止无限制的尝试:

📸

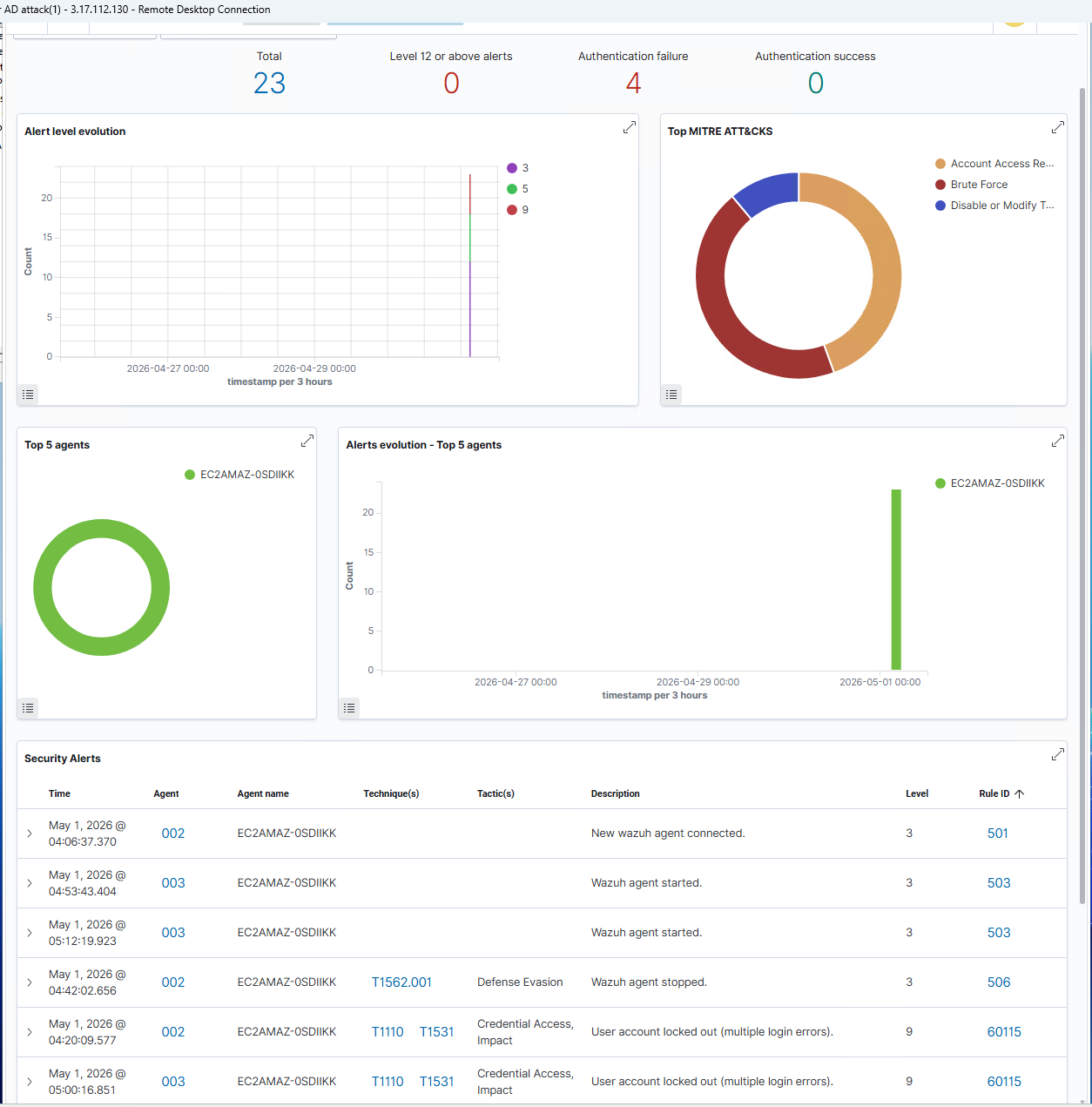

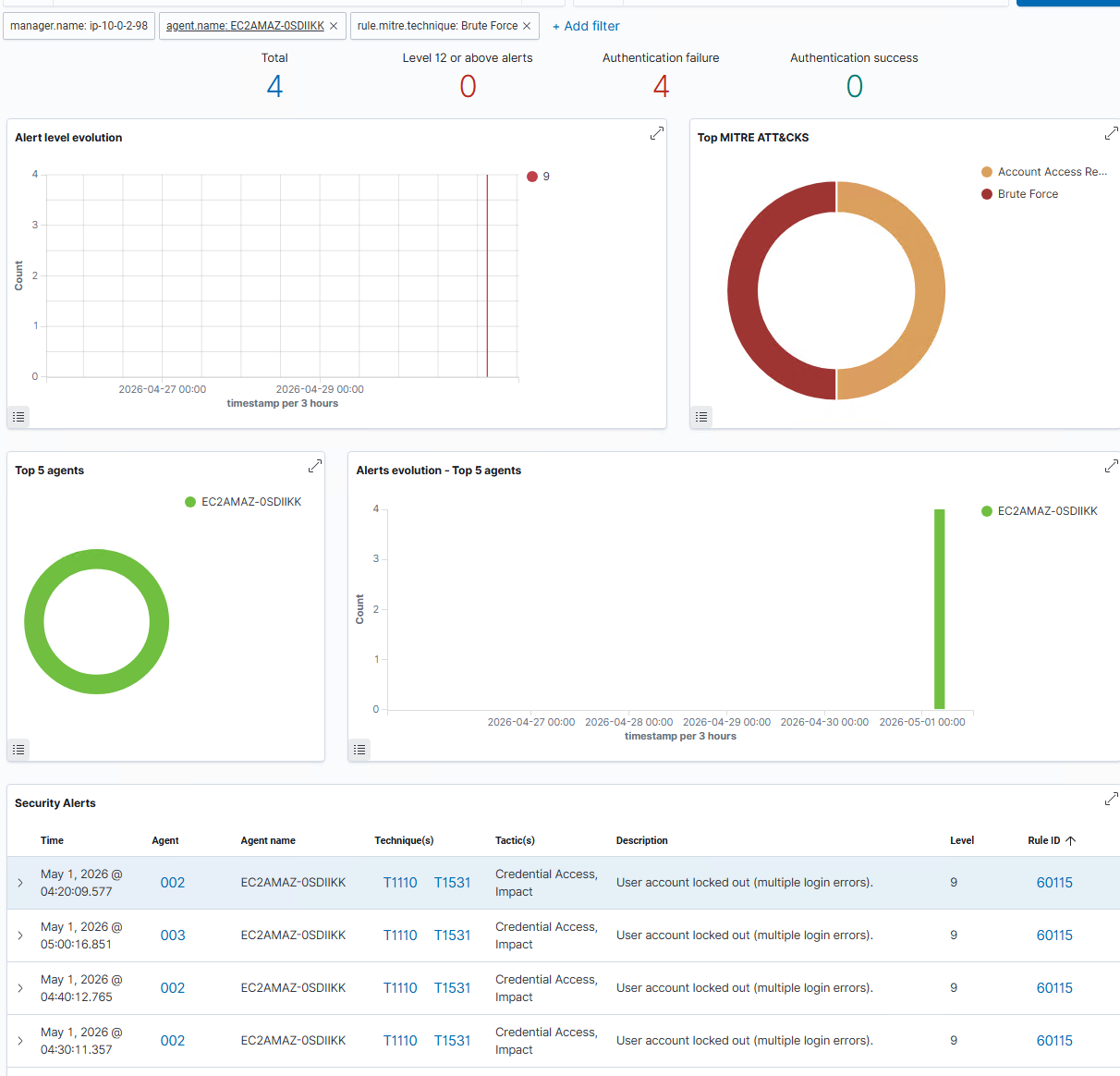

## 📊 步骤 4 — Wazuh 检测

Wazuh 检测到暴力破解行为:

- 规则 ID:**60115**

- MITRE 技术:**T1110 (暴力破解)**

📸

## 🔎 步骤 5 — 告警分析

Wazuh 告警提供了:

- 源 IP (攻击者)

- 目标用户名 (Administrator)

- 身份验证失败模式

📸

## 🧾 步骤 6 — Windows 日志证据

事件查看器确认了失败的登录尝试:

- 事件 ID:**4625**

- 日志源:Security

📸

## 🔗 检测流程

```

Attacker (Hydra)

↓

Windows Server (Event ID 4625)

↓

Wazuh Agent

↓

Wazuh Manager

↓

Alert Generated (Rule 60115)

```

## 🧠 关键要点

- 暴力破解攻击会产生反复的身份验证失败

- Windows 记录事件 (事件 ID 4625)

- Wazuh 关联并检测攻击模式

- SIEM 提供集中化的可见性和告警

- 账户锁定策略有助于缓解攻击

## ⚠️ 注意事项

- RDP 暴力破解极易被检测

- 在生产环境中,告警应触发自动化响应

- 应实施 MFA 以保护远程访问

标签:AWS, Cloudflare, Conpot, CTI, DPI, Hydra, MITRE ATT&CK, PoC, RDP攻击, SOC实验室, SOC工作流, URL发现, Wazuh SIEM, Windows安全, 事件ID 4625, 安全信息与事件管理, 安全检测, 安全运营中心, 搜索引擎爬取, 暴力破解, 漏洞利用检测, 网络安全, 网络映射, 蜜罐与攻防演练, 蜜罐/靶场, 隐私保护