TheOpenOSINTBoard/the-open-osint-board

GitHub: TheOpenOSINTBoard/the-open-osint-board

一个极轻量的自托管开源情报仪表板,聚合多个公开威胁源,让安全分析师无需复杂部署即可在本地完成 IOC 研判、漏洞跟踪和威胁态势感知。

Stars: 0 | Forks: 0

# Open OSINT Board

**一个完全支持自托管的、基于浏览器的开源情报仪表板。**

Open OSINT Board (TOOB) 将来自 9 个公共 OSINT 源的实时威胁情报聚合到一个统一的界面中——无需云账户、无需订阅、无需遥测。不到两分钟即可在您自己的机器上本地运行。

## 目录

- [功能简介](#what-it-does)

- [快速开始](#quick-start)

- [手动启动](#manual-start)

- [API 密钥 — 设置指南](#api-keys--setup-guide)

- [应用导航](#navigating-the-app)

- [选项卡参考](#tab-reference)

- [搜索](#search)

- [API 速率限制](#api-rate-limits)

- [工作原理 — 技术概览](#how-it-works--technical-overview)

- [系统架构](#architecture)

- [安全说明](#security-notes)

- [环境要求](#requirements)

## 功能简介

TOOB 从公共 OSINT 源提取实时数据并将其集中展示:

- **IOC 源** — 来自 ThreatFox、Feodo Tracker 和 URLhaus 的恶意 IP、域名、URL 和文件哈希

- **恶意软件样本** — MalwareBazaar 的最近提交,包含哈希、家族标签和文件元数据

- **钓鱼 URL** — 来自 PhishTank 的已验证的活动钓鱼 URL

- **漏洞** — 来自 NIST NVD 的关键 CVE + CISA 已知被利用漏洞目录

- **MITRE ATT&CK** — 完整的企业级技术和战术数据库,支持搜索和过滤

- **威胁行为者** — 精选的行为者档案,并附有来自 ThreatFox 的实时 IOC 数量补充

- **威胁地图** — 在世界地图上绘制活动 C2 基础设施的实时地理位置

- **交通摄像头** — 通过 Road511 获取美国 40 多个州的实时 DOT 摄像头画面

- **关系图谱** — 可视化力导向图谱,链接行为者、活动、IOC 和恶意软件家族

一切均在本地运行。您的数据始终保留在您的机器上。

## 截图

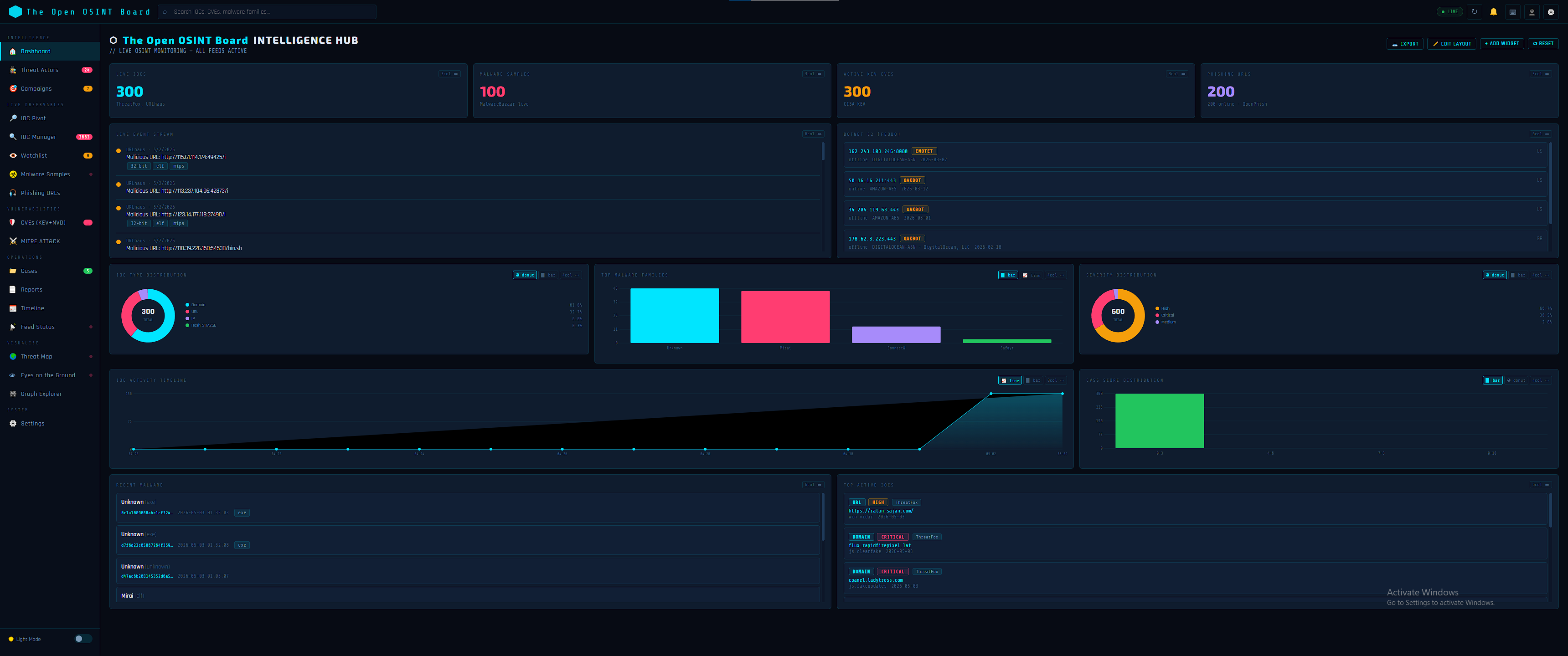

### 仪表板

*实时小部件仪表板 — 事件流、图表、僵尸网络 C2 源和迷你威胁地图*

## 快速开始

**Windows:**

```

Double-click start.bat

```

该脚本会自动查找 Python、安装依赖项、启动后端,并在您的浏览器中自动打开仪表板。

**macOS / Linux:**

```

chmod +x start.sh

./start.sh

```

仪表板将在 `frontend/index.html` 处打开。后端运行在 `http://localhost:5000`。

## 手动启动

```

# 安装依赖

pip3 install flask flask-cors requests apscheduler certifi tzdata

# 启动 backend

cd backend

python3 server.py

# 在浏览器中打开 frontend

open frontend/index.html # macOS

xdg-open frontend/index.html # Linux

start frontend/index.html # Windows

```

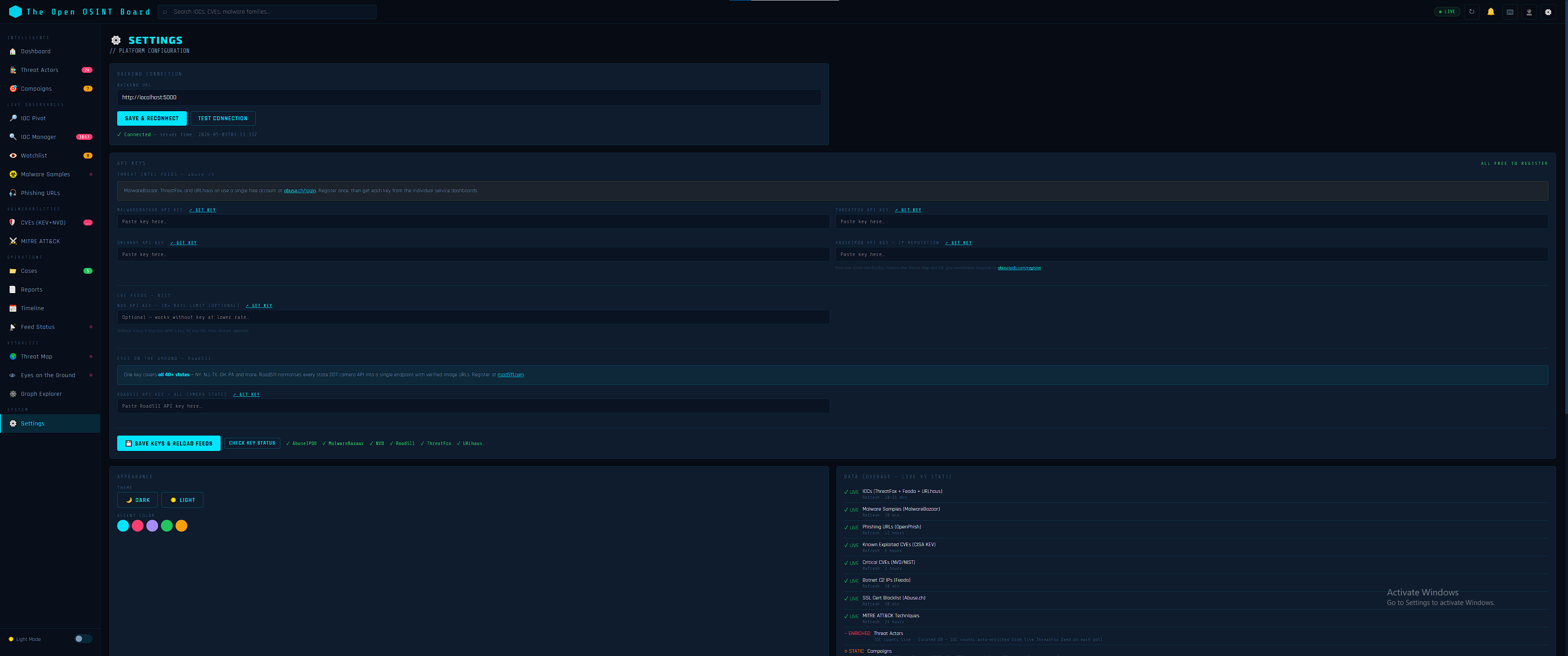

## API 密钥 — 设置指南

TOOB 的大多数核心源无需任何 API 密钥即可工作。密钥可解锁更高的速率限制和附加功能。**每个用户应获取自己的密钥** —— 在多个部署之间共享密钥会迅速耗尽速率限制,并存在账户被暂停的风险。

密钥需在应用中的 **Settings → API Keys** 下输入,并保存到您机器上的 `backend/config.json` 中。

### 哪些源需要密钥?

| 源 | 是否需要密钥? | 无密钥 | 有密钥 |

|------|--------------|-------------|----------|

| MalwareBazaar (abuse.ch) | 可选 | 可用,优先级较低 | 完全访问 |

| URLhaus (abuse.ch) | 可选 | 可用 | 完全访问 |

| ThreatFox (abuse.ch) | 可选 | 可用 | 完全访问 |

| AbuseIPDB | 威胁地图**必需** | 无 IP 地理位置补充 | 每天 1,000 次检查(免费) |

| NVD / NIST | 可选 | 每 30 秒 5 次请求 | 每 30 秒 50 次请求 |

| Road511 | 摄像头**必需** | 无摄像头画面 | 40 多个州的 DOT 摄像头 |

| CISA KEV | 无 — 永久免费 | 完全访问 | — |

| Feodo Tracker | 无 — 永久免费 | 完全访问 | — |

| SSL Blacklist | 无 — 永久免费 | 完全访问 | — |

| PhishTank | 无 — 永久免费 | 完全访问 | — |

| MITRE ATT&CK | 无 — 永久免费 | 完全访问 | — |

### 获取各项密钥

#### abuse.ch — MalwareBazaar, URLhaus, ThreatFox

所有三个 abuse.ch 源均使用**同一个 API 密钥**。

1. 前往 [https://abuse.ch/](https://abuse.ch/) 并点击 **Login / Register**

2. 创建一个免费账户

3. 进入您的个人资料并复制您的 API 密钥

4. 在 TOOB → Settings → API Keys 中,将密钥粘贴到三个 abuse.ch 字段的每一个中

#### AbuseIPDB

为威胁地图的 IP 地理定位和 IOC 信誉补充提供支持。

1. 在 [https://www.abuseipdb.com/register](https://www.abuseipdb.com/register) 注册

2. 前往 **Account → API** 并创建一个密钥

3. 将其复制到 Settings → API Keys → AbuseIPDB

免费层:**每天 1,000 次 IP 检查。** 可在 abuseipdb.com 直接获取付费计划,这会显著增加每日限额。所有购买均直接支付给 AbuseIPDB —— TOOB 和 Lucent Grid 与其没有附属关系。

#### NVD / NIST 国家漏洞数据库

CVE 源在没有密钥的情况下也可工作,但有了密钥,请求速率可提高 10 倍。

1. 在 [https://nvd.nist.gov/developers/request-an-api-key](https://nvd.nist.gov/developers/request-an-api-key) 申请免费密钥

2. 审批自动且几乎是即时的

3. 将其粘贴到 Settings → API Keys → NVD

无密钥:每 30 秒 5 次请求。有密钥:每 30 秒 50 次请求。

#### Road511 — 地面摄像头画面

一个密钥即可覆盖所有 40 多个美国州。

1. 在 [https://road511.com](https://road511.com) 注册

2. 从您的账户仪表板获取您的 API 密钥

3. 将其粘贴到 Settings → API Keys → Road511

Road511 将每个州的 DOT 摄像头 API 规范化为单个端点。其网站上提供了价格和套餐详情。所有付款直接支付给 Road511 —— TOOB 和 Lucent Grid 与其没有附属关系。

### 保存密钥

在 Settings → API Keys 中粘贴您的密钥后,点击 **SAVE KEYS & RELOAD FEEDS**。密钥将被写入 `backend/config.json` 并且数据源将立即重新启动。您可以通过点击 **CHECK KEY STATUS** 来验证哪些密钥处于活动状态。

## 应用导航

左侧边栏分为五个部分:

| 部分 | 选项卡 |

|---------|------|

| **情报** | 仪表板, 威胁行为者, 活动 |

| **实时观测数据** | IOC 透视, IOC 管理器, 监视列表, 恶意软件样本, 钓鱼 URL (Phishing URLs) |

| **漏洞** | CVEs (KEV+NVD), MITRE ATT&CK |

| **操作** | 案例, 报告, 时间线, 数据源状态 |

| **可视化** | 威胁地图, 地面之眼, 图谱浏览器 |

顶部的全局搜索栏接受任何 IOC、CVE ID、恶意软件家族名称、域名、IP 或哈希,并将其直接路由到 IOC 透视进行跨源搜索。

## 选项卡参考

### 仪表板

主中心。显示实时更新的可配置小部件网格:

- **实时事件流** — 所有传入 OSINT 事件的实时统一源

- **僵尸网络 C2 (Feodo)** — 活跃的僵尸网络命令和控制 IP,包含 ASN 和状态

- **IOC 类型分布** — 细分 IOC 类型(域名、URL、IP、哈希)的环形图/条形图

- **热门恶意软件家族** — 实时源中最常见恶意软件家族的条形图

- **严重程度分布** — 源中 IOC 严重级别的细分

- **IOC 活动时间线** — 显示 IOC 随时间变化的折线图

- **CVSS 评分分布** — CVE 严重度评分的直方图

- **近期恶意软件** — 带有哈希和家族的 MalwareBazaar 最新提交

- **活跃度最高的 IOC** — 来自实时源的置信度最高的当前指标

- **迷你威胁地图** — 带有国家轮廓和实时 C2 位置点的紧凑型世界地图

**自定义您的仪表板:**

- 点击 **铅笔图标**(页面右上角)进入编辑模式

- 拖动小部件以重新排列它们

- 点击每个小部件标题上的列切换按钮,可在窄和宽之间调整大小

- 点击 **+ ADD WIDGET** 添加任何可用的小部件类型

- 点击图表小部件上的图表类型按钮(环形图 / 条形图 / 折线图)以切换可视化样式

- 点击小部件上的 **× REMOVE** 将其移除

- 您的布局将按用户保存到后端,并在同一服务器上的不同浏览器刷新、注销和访问时持久保留

### 威胁行为者

已知威胁行为者组织的精选数据库,在每次轮询周期中使用来自 ThreatFox 的实时 IOC 数量进行丰富。

- 按类型(APT、网络犯罪分子、国家支持、黑客活动分子)、严重性和 TLP 分类进行过滤

- 按行为者名称或别名搜索

- 实时 IOC 计数列显示有多少当前的 ThreatFox IOC 与该行为者匹配,并在下方显示促成匹配的具体恶意软件家族

- 点击任何行为者行以打开完整的详情模态框:

- 描述、所有别名、来源和严重性

- 已知恶意软件家族列表 — 活动家族(在当前源中可见)用圆点指示器高亮显示

- 带有类型和家族标签的实时匹配 IOC 列表(最多 20 条)

- 关联的活动

- 使用 **+ NEW ACTOR** 添加新行为者

丰富的工作原理是将每个行为者已知的恶意软件家族列表与实时 ThreatFox 源进行匹配,并在每次 60 秒的 IOC 轮询时自动更新。

### 活动

跟踪威胁活动 — 活跃的、正在监控的以及历史记录。

- 点击任何活动卡片以打开完整的详情模态框:

- 完整描述和开始日期

- 行为者归因 — 行为者名称链接到威胁行为者选项卡中的个人资料

- 来自 ThreatFox 的实时 IOC 数量和匹配的恶意软件家族(通过归因的行为者)

- 并排显示报告的 IOC 数量与实时源匹配数量

- 来自您的操作工作区的关联案例(通过重叠的标签和行为者关键字匹配)

- 编辑所有字段并通过确认进行删除

- 使用 **+ NEW CAMPAIGN** 添加新活动

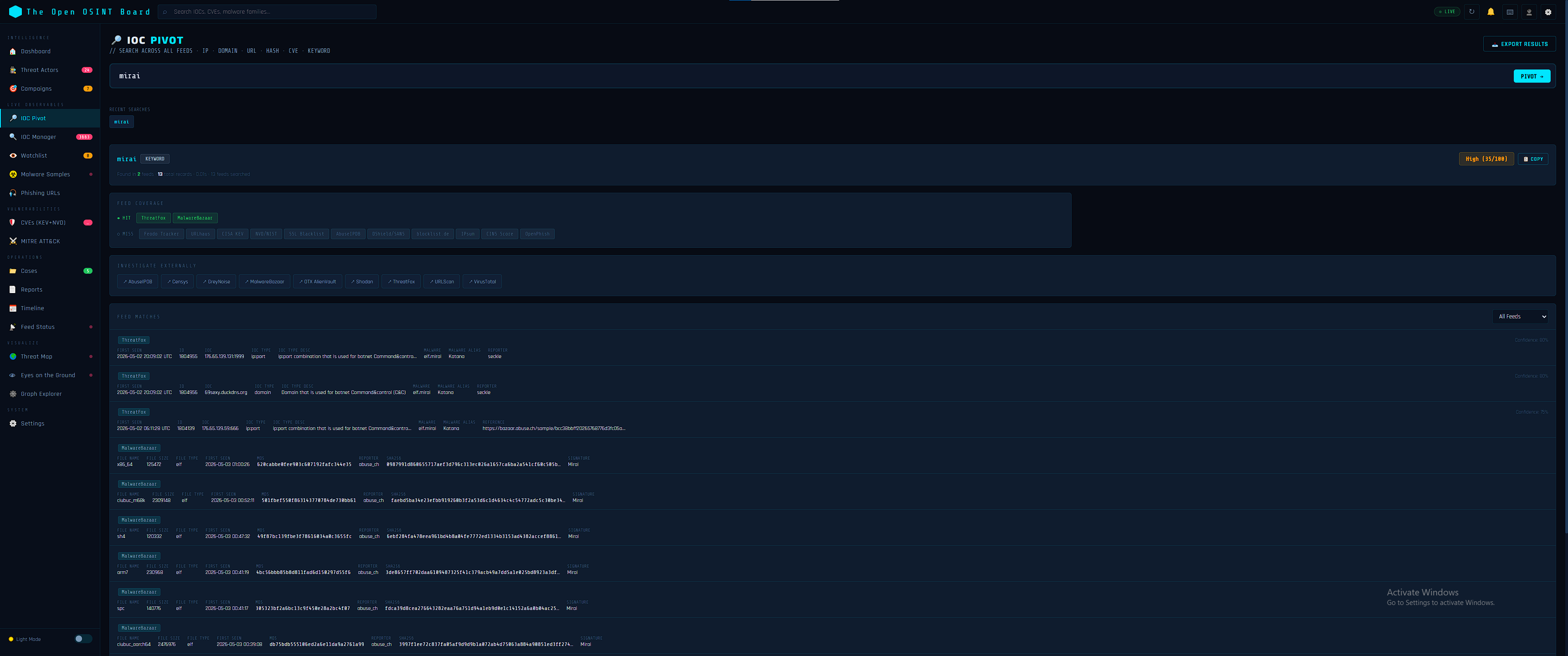

### IOC 透视

核心的跨源搜索和丰富工具。输入以下任意内容并按 Enter 或点击 **PIVOT →**:

- **IP 地址** — 与 ThreatFox、Feodo 和 URLhaus 匹配;通过 ip-api.com 进行地理定位;通过 AbuseIPDB 进行信誉评分

- **域名** — 与 ThreatFox 和 URLhaus 匹配

- **URL** — 与 URLhaus 和 PhishTank 匹配

- **文件哈希**(MD5 或 SHA256) — 与 MalwareBazaar 和 ThreatFox 匹配

- **CVE ID**(例如 CVE-2024-12345) — 与 NVD 和 CISA KEV 匹配

- **恶意软件家族名称** — 同时在所有源中匹配

结果会同时显示所有源的匹配项、搜索耗时以及已搜索的源数量。直接从结果面板将结果导出为 JSON、CSV 或 STIX 2.1。

每个页面顶部的全局搜索栏会路由至此。提交后,搜索栏会短暂使查询文本变暗,以确认搜索已触发,然后清除。

### IOC 透视 — 跨源搜索

*同时搜索所有源 — 匹配的 IOC、恶意软件样本、源覆盖范围和外部透视链接*

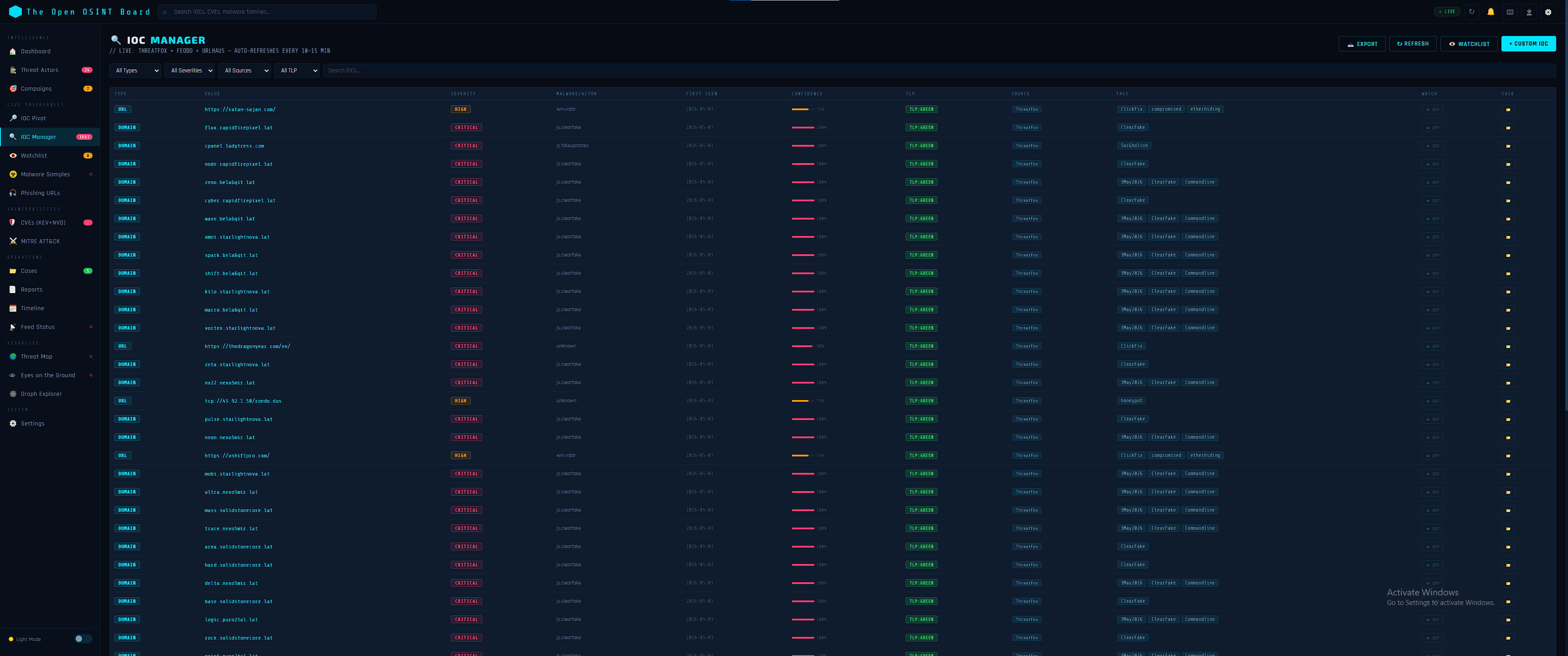

### IOC 管理器

来自 ThreatFox、Feodo Tracker 和 URLhaus 的所有当前 IOC 的实时可过滤表格 — 一次最多 300 条记录。

- 按类型(IP、域名、URL、哈希)、严重性和数据源过滤

- 在当前结果中按值或行为者标签搜索

- 点击任何 IOC 行以展开完整的丰富详情面板:地理数据、ASN、AbuseIPDB 置信度评分、恶意软件家族和源元数据

- 从详情面板中,将 IOC 链接到现有案例或将其添加到您的监视列表

- 将整个表格导出为 CSV、JSON 或 STIX 2.1

### IOC 管理器

*来自 ThreatFox、Feodo 和 URLhaus 的 300 多个 IOC 的实时可过滤表格*

### 监视列表

用于您想要针对实时源跟踪的值的个人监视列表。

- 手动添加任何 IP、域名、哈希或 CVE ID,或直接从 IOC 管理器详情面板添加

- 每当 IOC 源每 60 秒刷新一次时,TOOB 会扫描所有传入的 IOC 以寻找监视列表匹配项

- 匹配时:将警报记录到监视列表选项卡,在应用中触发 Toast 通知,并且 — 如果授予了浏览器通知权限 — 即使选项卡在后台,也会触发本机操作系统通知

- 点击浏览器通知将聚焦窗口并直接导航至监视列表选项卡

- 在 **Settings → Browser Notifications** 中授予通知权限,或者在首次发生匹配时系统会自动提示您

### 恶意软件样本

来自 MalwareBazaar 的实时源,显示最近的样本提交。

- 列:文件名、文件类型、恶意软件家族签名、SHA256 哈希、首次发现日期、报告者、标签

- 点击任何行以展开完整的样本详情:MD5、文件大小、所有标签、报告者评论

- 按文件类型过滤;按哈希或签名名称搜索

- 导出可见表格

### 钓鱼 URL (Phishing URLs)

来自 PhishTank 的已验证活动钓鱼 URL,每 60 分钟刷新一次。

- 每个条目显示钓鱼 URL、提交日期和验证状态

- 按状态过滤;按 URL 或目标站点搜索

- 可用于交叉引用在电子邮件头或日志中发现的 URL

### CVEs (KEV + NVD)

来自两个权威来源的综合漏洞情报:

- **CISA KEV** — 已知被利用漏洞目录:经确认在野外被积极利用的 CVE,由网络安全和基础设施安全局维护。这是确定补丁优先级最具操作相关性的列表。

- **NIST NVD** — 国家漏洞数据库中过去 30 天内发布的所有严重级别 CVE(CVSS 9.0+)

每个条目显示 CVE ID、CVSS 评分和向量、严重性徽章、受影响的产品或组件、描述和发布日期。点击任何 CVE 以打开带有参考和弱点 (CWE) 分类的完整详情面板。按数据源、严重性和 CVSS 评分范围过滤。导出为 CSV 或 JSON。

### MITRE ATT&CK

完整的 MITRE ATT&CK 企业技术数据库,从官方 MITRE CTI 存储库获取,每 30 分钟刷新一次。

- 浏览所有技术,包括战术、子技术标志、平台标签(Windows、Linux、macOS、Cloud 等)和完整描述

- 按战术(初始访问、执行、持久化、权限提升、防御规避、凭证访问、发现、横向移动、收集、命令和控制、渗出、影响)过滤

- 按技术名称、ID(例如 T1059)或关键字搜索

- 点击任何技术以打开带有完整描述和指向 attack.mitre.org 直接链接的详情面板

### 案例

用于跟踪活跃调查的内部事件响应工作区。

- 创建带有标题、严重性、TLP、状态(活跃/监控/已关闭)、负责人、描述和标签的案例

- 为每个案例添加任务清单,并在工作进展时将其标记为已完成

- 直接从 IOC 管理器详情面板将实时源中的 IOC 链接到案例 — 值、类型、严重性、来源和时间戳均被记录

- 直接从案例详情模态框在活跃、监控和已关闭之间切换案例状态

- 按 TLP 分类过滤案例列表

- 案例在浏览器 localStorage 中持久保存

### 报告

用于存储和交叉引用书面评估的内部威胁情报报告库。

- 存储带有标题、类型(威胁报告、定期报告、执行简报、漏洞报告)、作者、TLP、严重性、摘要、页数和标签的报告

- 点击任何报告卡片以打开完整的详情模态框:

- 完整摘要和作者

- 关联的活动 — 通过标签重叠和标题关键字匹配

- 关联的案例 — 通过相同逻辑匹配

- 点击关联的活动或案例将直接导航至该记录

- 编辑所有字段并通过确认进行删除

- 报告在浏览器 localStorage 中持久保存

### 时间线

跨工作区中所有数据类型的时间顺序事件流。

- 切换要显示的事件类型:IOC、CVE、案例、活动、报告

- 按时间范围过滤:过去 7 天、30 天、90 天或所有时间

- 升序或降序排序

- 用于构建事件时间线或关联不同数据类型之间的活动模式

### 数据源状态

所有后端数据源的实时健康仪表板。

- 显示每个源的当前状态(正常 / 加载中 / 错误 / 受速率限制)、上次成功更新时间和当前记录计数

- 显示来自后端的任何提示(例如“受速率限制 — 正在使用缓存的索引”,或“NVD API 不可达 — 请检查您的 NVD API 密钥”)

- 当源显得过时或缺少数据时,这是首要检查的地方

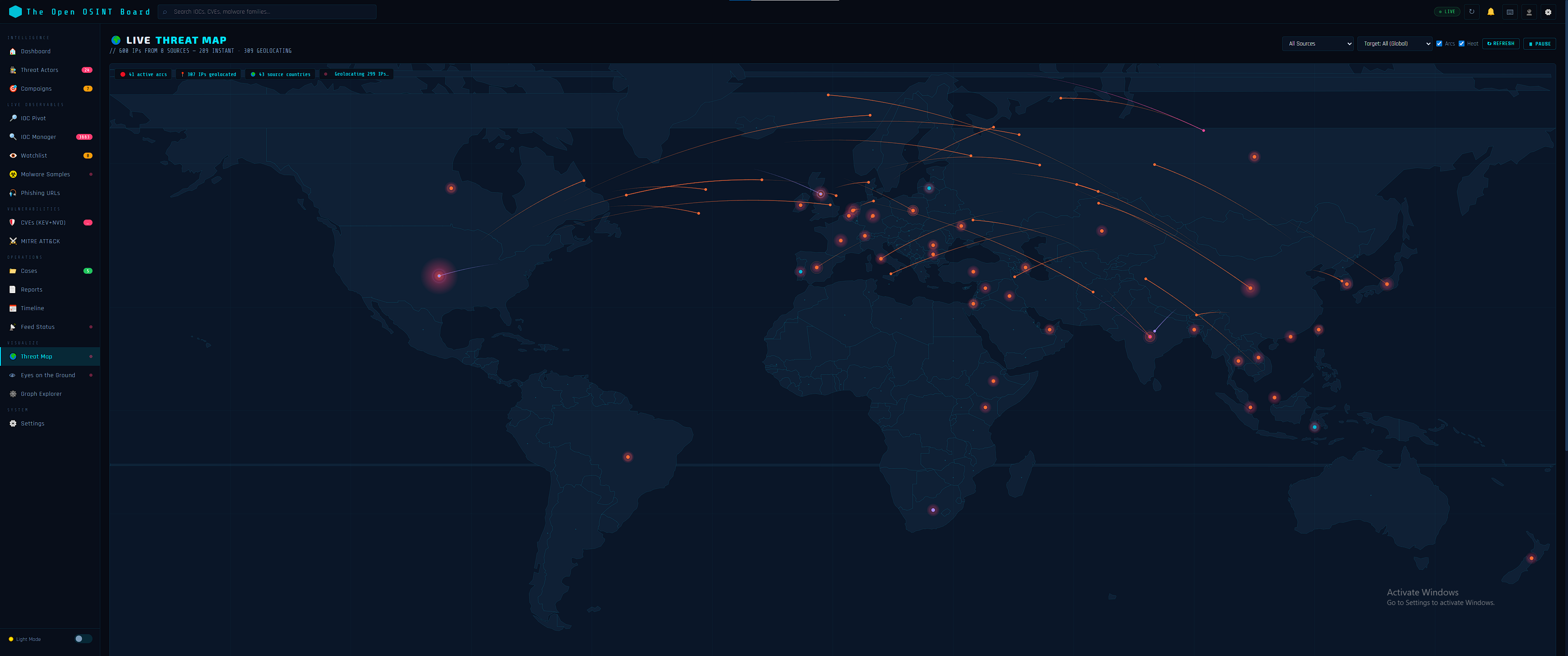

### 威胁地图

绘制来自实时 IOC 源的活动恶意基础设施的交互式世界地图。

- 国家边界根据嵌入式 Natural Earth 多边形数据渲染 — 无需外部获取,完全离线工作

- 点代表来自 ThreatFox 和 Feodo Tracker 的地理定位恶意 IP,按严重性着色

- 点击任何点以查看 IP 地址、恶意软件家族、ASN 和国家

- 仪表板还包含此地图的紧凑迷你版本作为可选小部件

实时威胁地图

*跨越来自 8 个 OSINT 源的数百个 IP 实时地理定位的活动恶意基础设施*

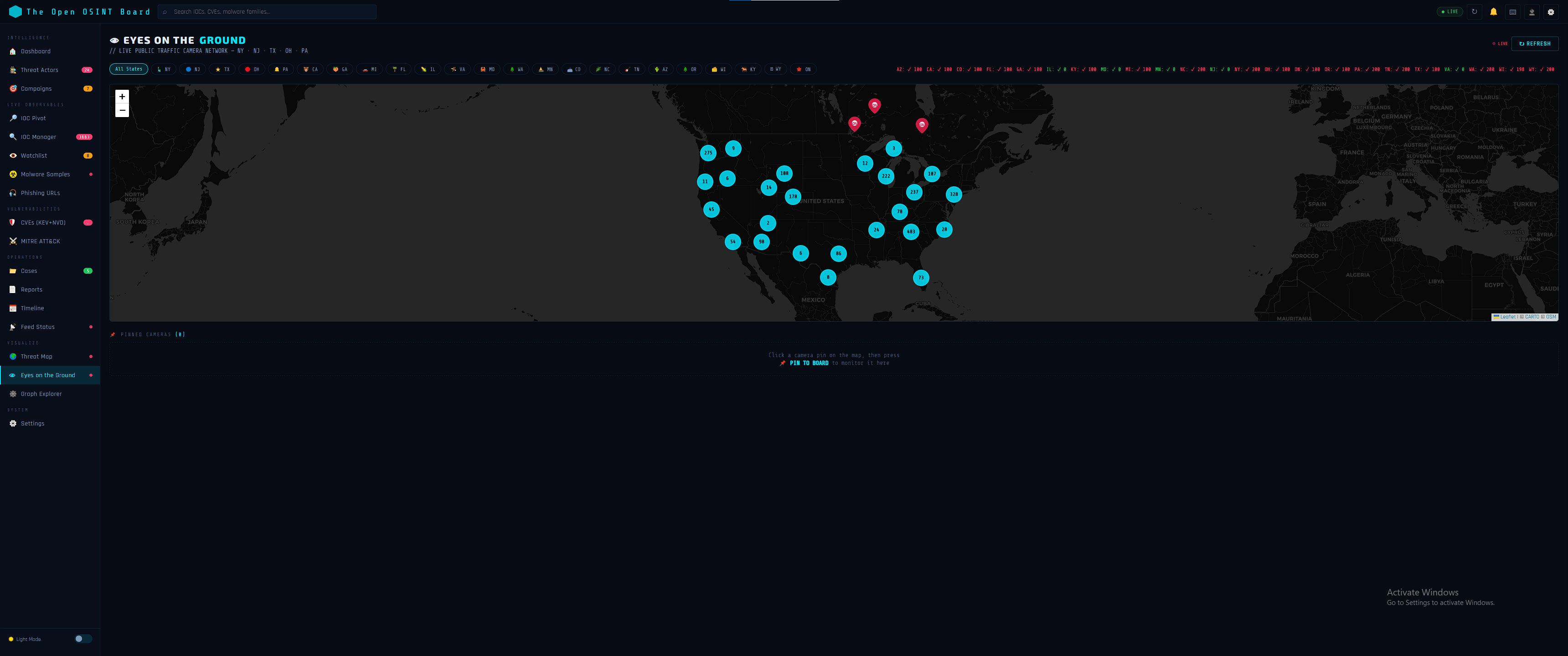

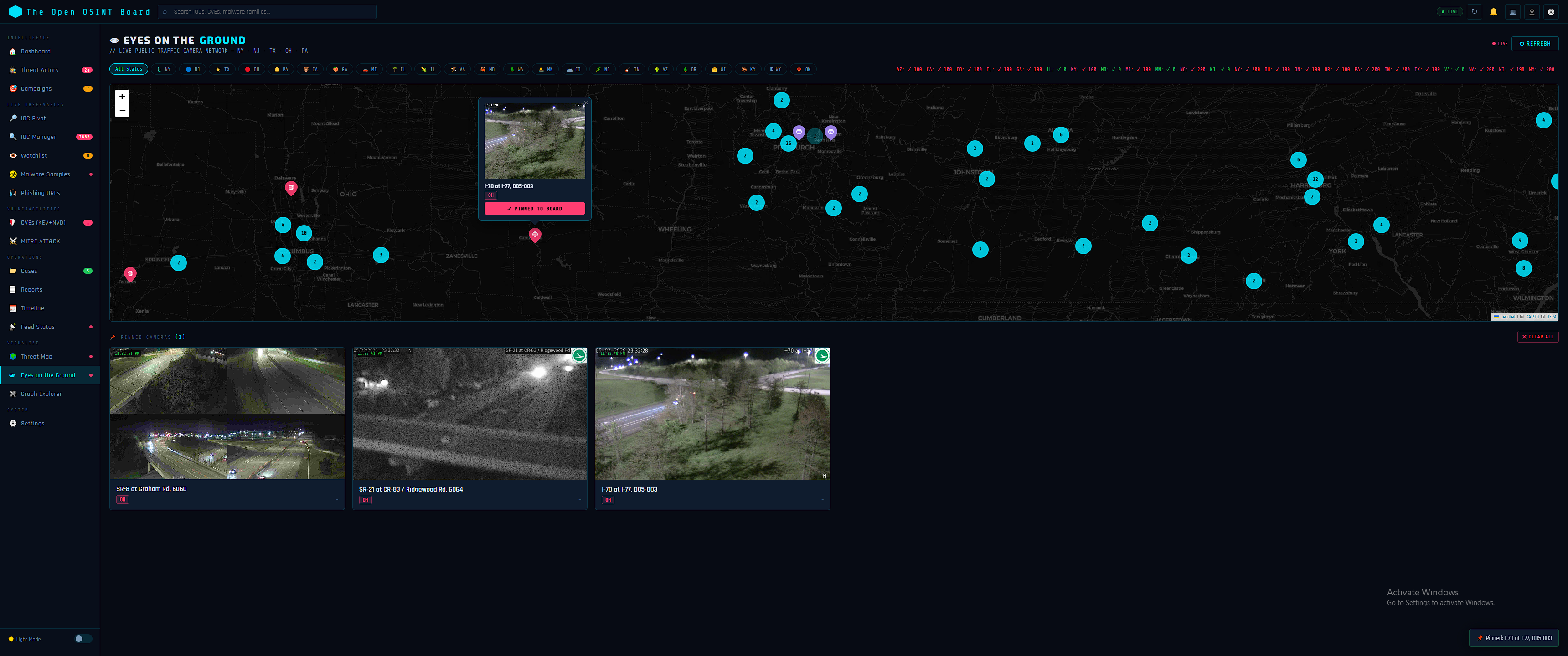

### 地面之眼

通过 Road511 API 获取的美国 40 多个州的实时 DOT 交通摄像头画面。

- 需要 Road511 API 密钥(参见上面的 API 密钥部分)

- 按州/管辖区浏览摄像头

- 将单个摄像头固定到您的面板以便持久快速访问

- 摄像头图像自动刷新

- 主要用于在基础设施事件、自然灾害或外勤操作期间提供物理态势感知

### 地面之眼 — 摄像头地图

*跨越 40 多个美国州的 DOT 交通摄像头网络 — 点击任何标记以预览和固定*

### 地面之眼 — 固定的源

*固定摄像头显示实时道路画面*

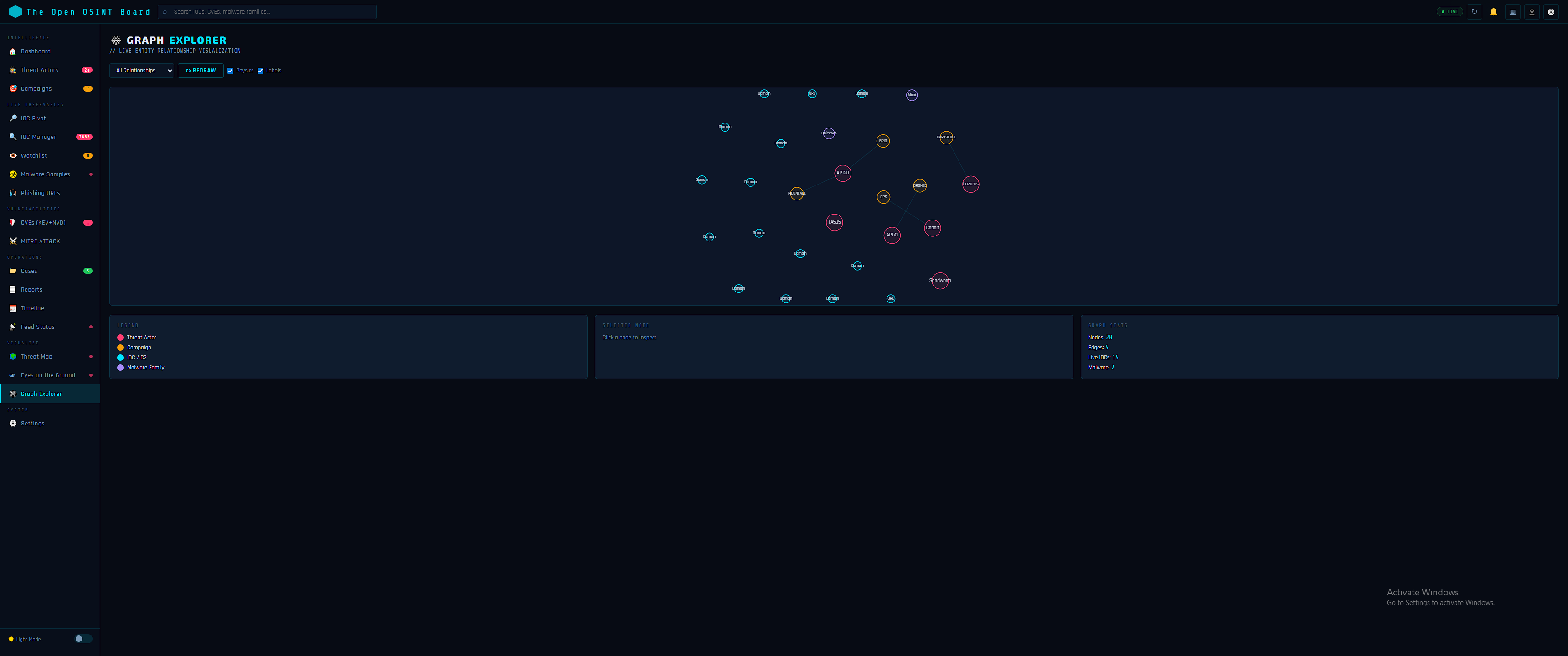

### 图谱浏览器

实时可视化威胁实体之间关系的交互式力导向图谱。

- **红色节点** — 数据库中的威胁行为者

- **青色节点** — 当前 ThreatFox/Feodo 源中的实时 IOC

- **紫色节点** — MalwareBazaar 中的恶意软件家族签名

- **琥珀色节点** — 数据库中的活动

- 边代表关系:行为者发起活动,行为者通过恶意软件家族匹配与 IOC 相关联

- 切换 **Physics** 以启用/禁用力模拟(节点自然排斥并稳定)

- 切换 **Labels** 以显示/隐藏节点名称标签

- 使用下拉菜单按实体类型过滤图谱:全部、仅 IOC、行为者 + 活动、仅恶意软件

- 点击任何节点以在侧面板中检查其详细信息

- 按 **↻ REDRAW** 以重新随机化节点位置

### 图谱浏览器

*链接威胁行为者、活动、实时 IOC 和恶意软件家族的力导向关系图谱*

### 设置

- **后端连接** — 如果在远程服务器上运行 TOOB,更改后端 URL(例如 `http://192.168.1.100:5000`)

- **API 密钥** — 输入、保存并检查所有 API 密钥的状态

- **外观** — 在深色模式和浅色模式之间切换

- **浏览器通知** — 查看当前权限状态并启用操作系统级别的监视列表通知

- **数据覆盖范围** — 一目了然地显示每个源的实时/丰富/静态状态

- **导出** — 将所有当前加载的实时数据全局导出为单个 JSON、CSV 或 STIX 2.1 文件

- **关于** — 版本和构建信息

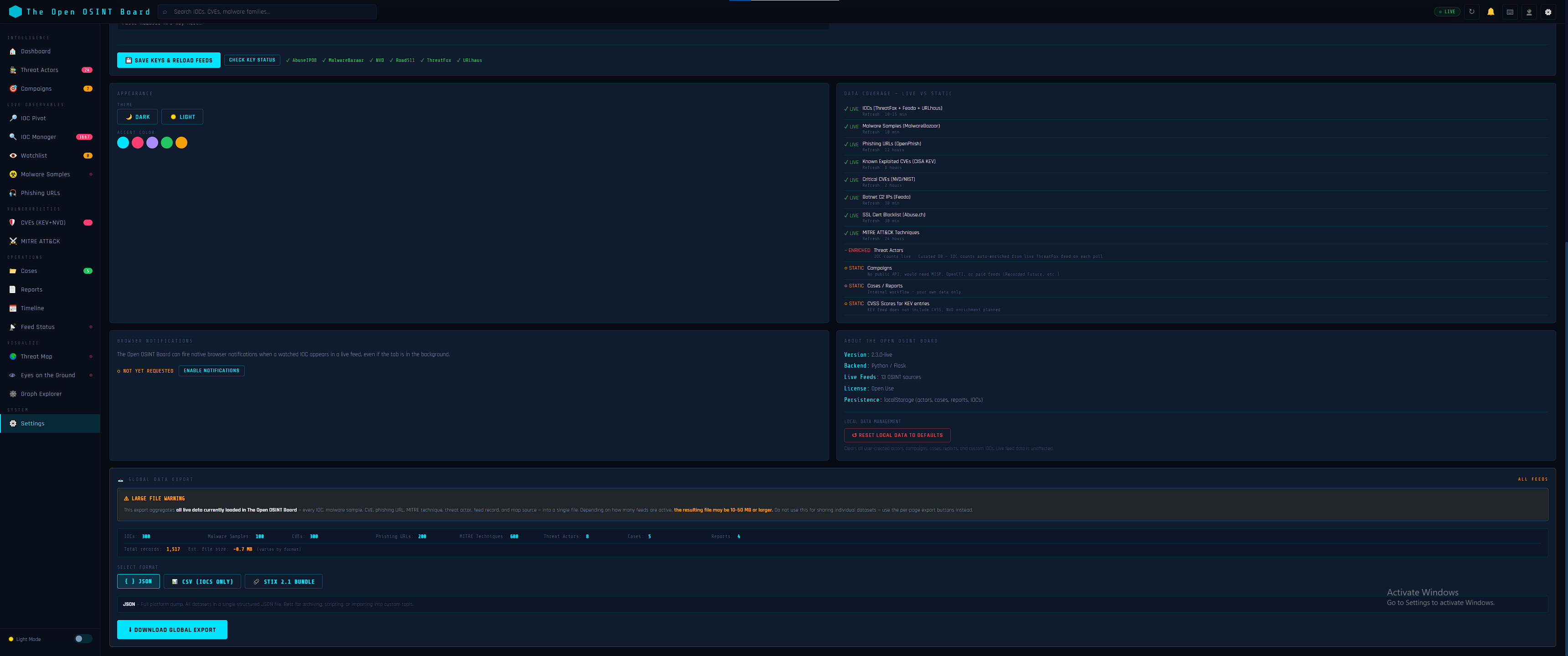

### 设置 — API 密钥与配置

*API 密钥管理、后端连接和数据覆盖状态*

### 设置 — 通知与导出

*浏览器通知控制、外观和全局数据导出*

## 搜索

全局搜索栏(每个页面的顶部)接受任何指标、标识符或名称。按 **Enter** 提交。搜索栏会短暂使搜索词变暗以确认查询已触发,然后路由至 **IOC 透视** 选项卡,在此所有源将被同时搜索并一起显示结果。

要在特定源内进行过滤浏览,每个选项卡都有自己独立于全局搜索的页面内搜索字段和过滤控件。

## API 速率限制

TOOB 默认在每个数据源的免费层内运行。某些源施加了每日或每分钟的请求上限。以下是您可能遇到的关键限制摘要:

| 源 | 免费限制 | 付费选项 |

|--------|-----------|-------------|

| **AbuseIPDB** | 每天 1,000 次 IP 检查 | 在 abuseipdb.com 提供付费计划 — 增加每日配额 |

| **NVD / NIST** | 每 30 秒 5 次请求 (无密钥) · 每 30 秒 50 次请求 (有免费密钥) | 密钥免费 — 在 nvd.nist.gov 申请 |

| **abuse.ch** (MalwareBazaar, ThreatFox, URLhaus) | 宽裕的免费层;密钥提高队列优先级 | 无正式付费层 |

| **PhishTank** | 每分钟 45 次请求 | 无付费层 |

| **ip-api.com** (地理定位) | 每分钟 45 次请求 | 在 ip-api.com 提供付费计划 |

| **MITRE ATT&CK** | 无速率限制 (CDN 托管) | 不适用 |

| **CISA KEV** | 无速率限制 | 不适用 |

| **Feodo Tracker** | 无速率限制 | 不适用 |

| **Road511** | 因套餐而异 | 在 road511.com 提供付费层 |

当达到速率限制时,TOOB 会平滑降级 — 受影响的源会在数据源状态中显示提示,并在可用时回退到最近的缓存数据。AbuseIPDB 专门将其上次成功的 IP 索引缓存到磁盘,并在受速率限制的期间提供服务,以便威胁地图能够继续运行。

## 工作原理 — 技术概览

### 后端 — `server.py`

后端是一个在 `localhost:5000` 上运行 **Flask** Web 服务器的单一 Python 文件。它充当浏览器与所有外部 OSINT API 之间的代理 — 这是必要的,因为浏览器会阻止跨域请求 (CORS),而且某些 API 需要绝不能暴露在客户端 JavaScript 中的服务器端身份验证标头。

**源获取:** 每个数据源都有一个专用的获取函数。一个 **APScheduler** 后台调度程序以错开的时间间隔运行这些函数(MalwareBazaar 和 URLhaus 为 10 分钟,PhishTank 为 60 分钟,MITRE ATT&CK 为 30 分钟,依此类推)。所有源数据都保存在内存中的共享 `cache` 字典中。一个 `threading.Lock` 保护缓存免受并发浏览器请求和后台刷新期间的竞争条件影响。除了用户账户、会话令牌、仪表板布局和两个回退缓存(AbuseIPDB IP 索引和 PhishTank 数据)外,没有任何内容被写入磁盘,这使得应用程序能够在重新启动后且首次全新获取完成之前提供有用的数据。

**身份验证:** 用户账户以加盐的 SHA-256 哈希存储在 `backend/data/users.json` 中。登录时,服务器颁发一个保存到 `backend/data/tokens.json` 的会话令牌。每个经过身份验证的请求都会在 `X-Auth-Token` 标头中传递该令牌;服务器在提供受保护端点之前对其进行验证。令牌在可配置的持续时间后过期。

**按用户定制的仪表板布局:** 当用户保存其仪表板时,前端会将布局数组 POST 到 `/api/layout`。服务器将其写入 `backend/data/layouts/.json`。在下一次登录时 — 从任何浏览器 — 前端都会获取该文件并恢复用户确切的小部件排列。

**摄像头画面:** Road511 集成为每个已配置的美国州管辖区获取摄像头元数据和快照图像 URL,并按管辖区进行缓存。前端按州请求摄像头;后端代理图像 URL 以避免与州 DOT 服务器的 CORS 问题。

### 前端 — `index.html`

整个前端是一个**单一 HTML 文件** — 大约 7,800 行 — 包含所有页面结构、CSS 样式和 JavaScript 应用逻辑没有构建步骤,没有打包器,没有 npm,没有框架依赖项。在浏览器中打开该文件即可使用。

**页面架构:** 侧边栏中的每个选项卡对应一个带有 `data-page` 属性的 `

`。`navTo(page)` 函数显示选定的页面 div 并隐藏所有其他 div,提供多页应用程序的感觉,而无需任何路由库或页面重载。`pageRenderers` 映射在进入时触发特定于选项卡的重新渲染 — 例如,导航到仪表板会调用 `refreshDashCharts()`,以便画布图表始终在隐藏后以正确的尺寸重新绘制。

**数据流:** 前端按计划轮询后端:IOC、恶意软件样本和网络钓鱼数据每 60 秒轮询一次;漏洞每 5 分钟轮询一次;MITRE ATT&CK 每 30 分钟轮询一次。所有实时数据都存储在内存中的 `liveData` 对象中。渲染函数从 `liveData` 读取并通过 `innerHTML` 直接写入 DOM — 没有虚拟 DOM,没有响应式系统。

**仪表板小部件系统:** `WIDGET_CATALOG` 对象定义了每种可用的小部件类型及其标题、默认列宽和可用的图表类型。`dashLayout` 数组描述了当前的排列。`renderDashGrid()` 遍历 `dashLayout`,为每个小部件创建一个容器元素,并调用相应的绘图函数。图表使用 Canvas 2D API 绘制在 HTML5 `

标签:C2基础设施, CISA项目, DAST, ESC4, Go语言工具, GPT, HTTP/HTTPS抓包, IOC分析, IP 地址批量处理, MalwareBazaar, NIST NVD, OSINT, PhishTank, SOC工具, ThreatFox, 仪表盘, 关系图谱, 关联分析, 后端开发, 基线检查, 威胁可视化, 威胁地图, 威胁情报, 安全大屏, 安全运营, 开发者工具, 态势感知, 恶意软件分析, 情报收集, 扫描框架, 数据可视化, 本地部署, 浏览器端, 漏洞发现, 漏洞研究, 漏洞管理, 网络信息收集, 网络威胁情报, 网络安全, 自托管, 逆向工具, 钓鱼检测, 隐私保护