jsmith-sec/phishing-analysis-lab

GitHub: jsmith-sec/phishing-analysis-lab

一个钓鱼攻击分析实验项目,通过调查3个钓鱼URL和2封钓鱼邮件,实战演示如何利用多工具组合进行全面的安全威胁分析与攻击活动关联。

Stars: 0 | Forks: 0

# 钓鱼分析实验室

一个使用三个开源情报工具 —— PhishTank、VirusTotal 和 MXToolbox —— 进行钓鱼 URL 动手分析的实验室,旨在调查经过验证的钓鱼 URL,识别入侵指标,并比较不同工具的检测能力。

## 概述

从 PhishTank 获取了三个经过验证的钓鱼 URL 并进行分析,以识别攻击者基础设施、托管细节、电子邮件身份验证失败情况以及攻击活动模式。该实验室演示了两种不同的钓鱼技术,并强调了为什么没有单一工具能提供完整的覆盖范围。

**工具:** PhishTank、VirusTotal、MXToolbox、PhishTool

**样本:** 3 个经过验证的钓鱼 URL + 2 封钓鱼电子邮件

**被冒充的目标:** T-Mobile、Ledger 硬件钱包 (x2)、Stellar Foundation、Celsius Network

**主机:** Apple Mac Mini M4,macOS

## 分析的样本

| 样本 | URL | 目标 | 技术 |

|--------|-----|--------|-----------|

| 1 | https://t-mobile.ygbhd.top/ | T-Mobile | 通过一次性域名进行子域名欺骗 |

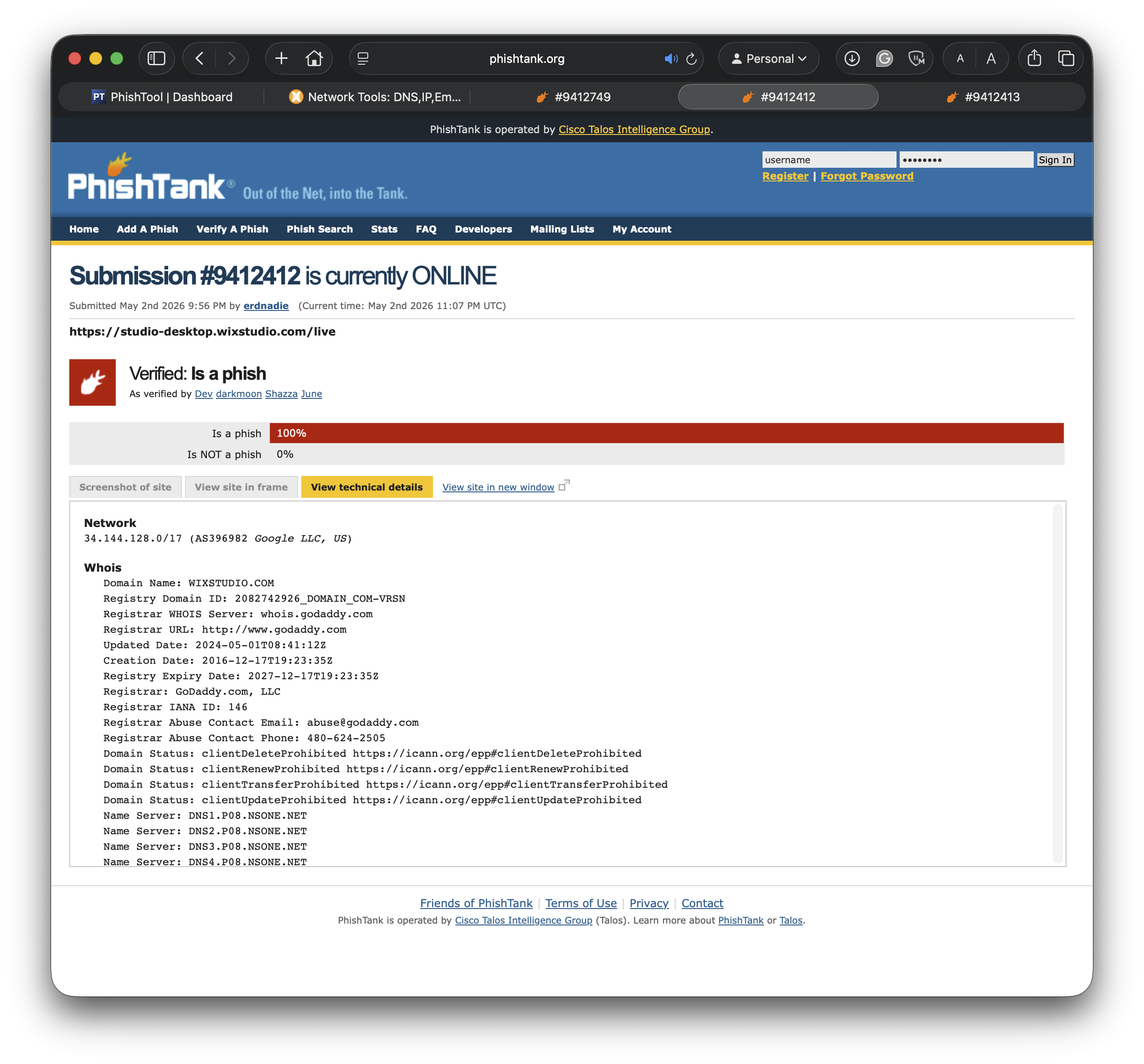

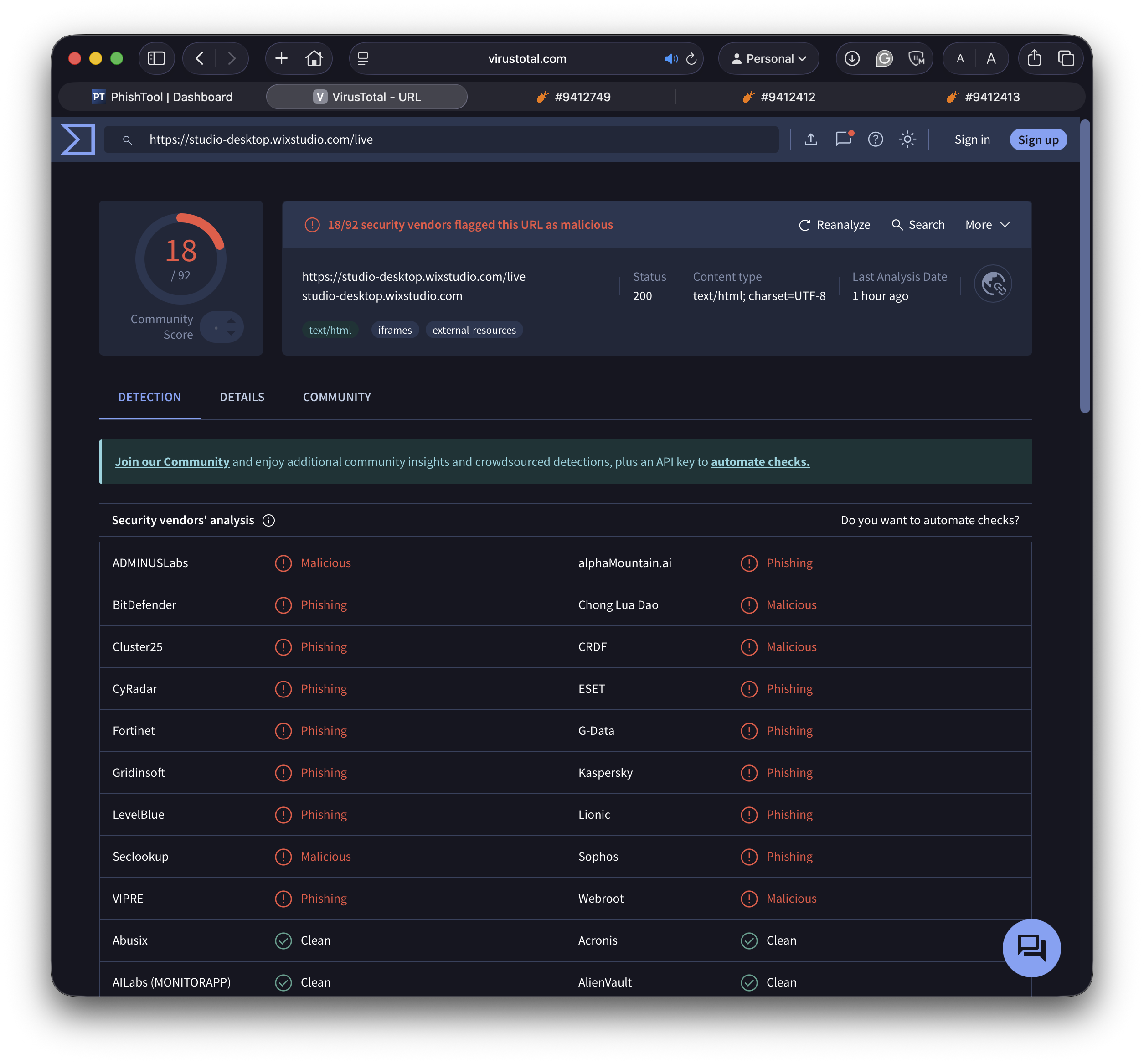

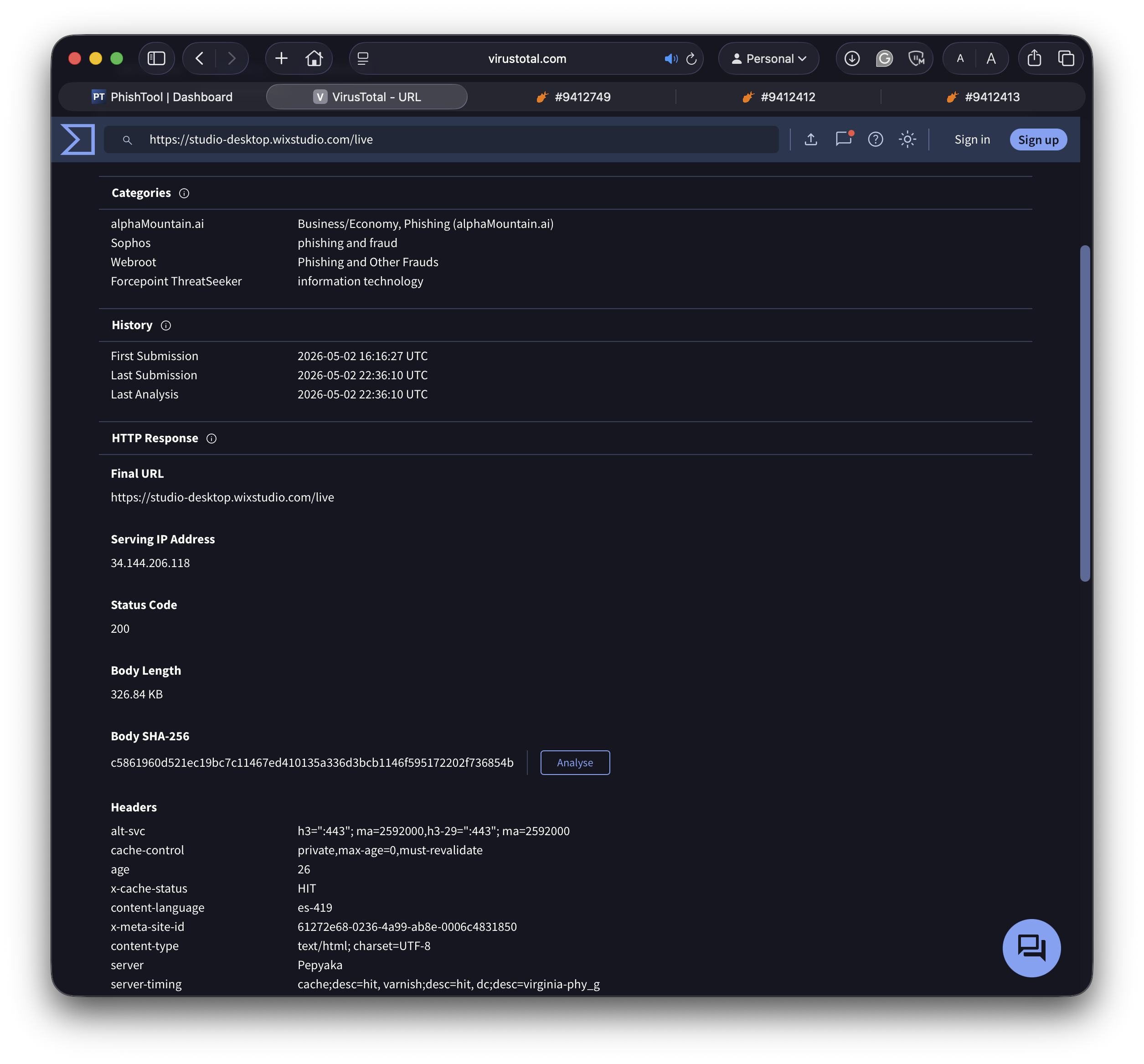

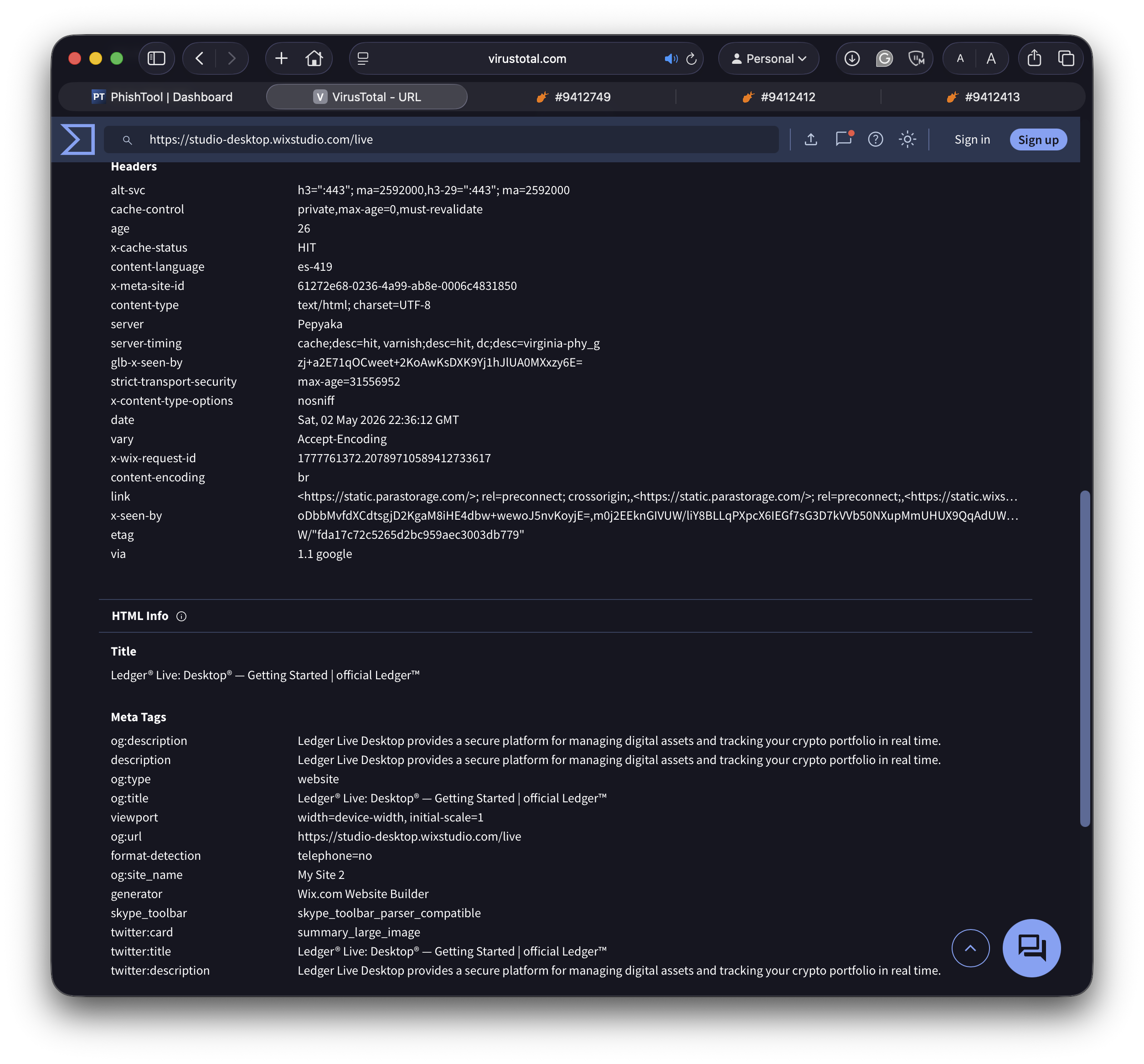

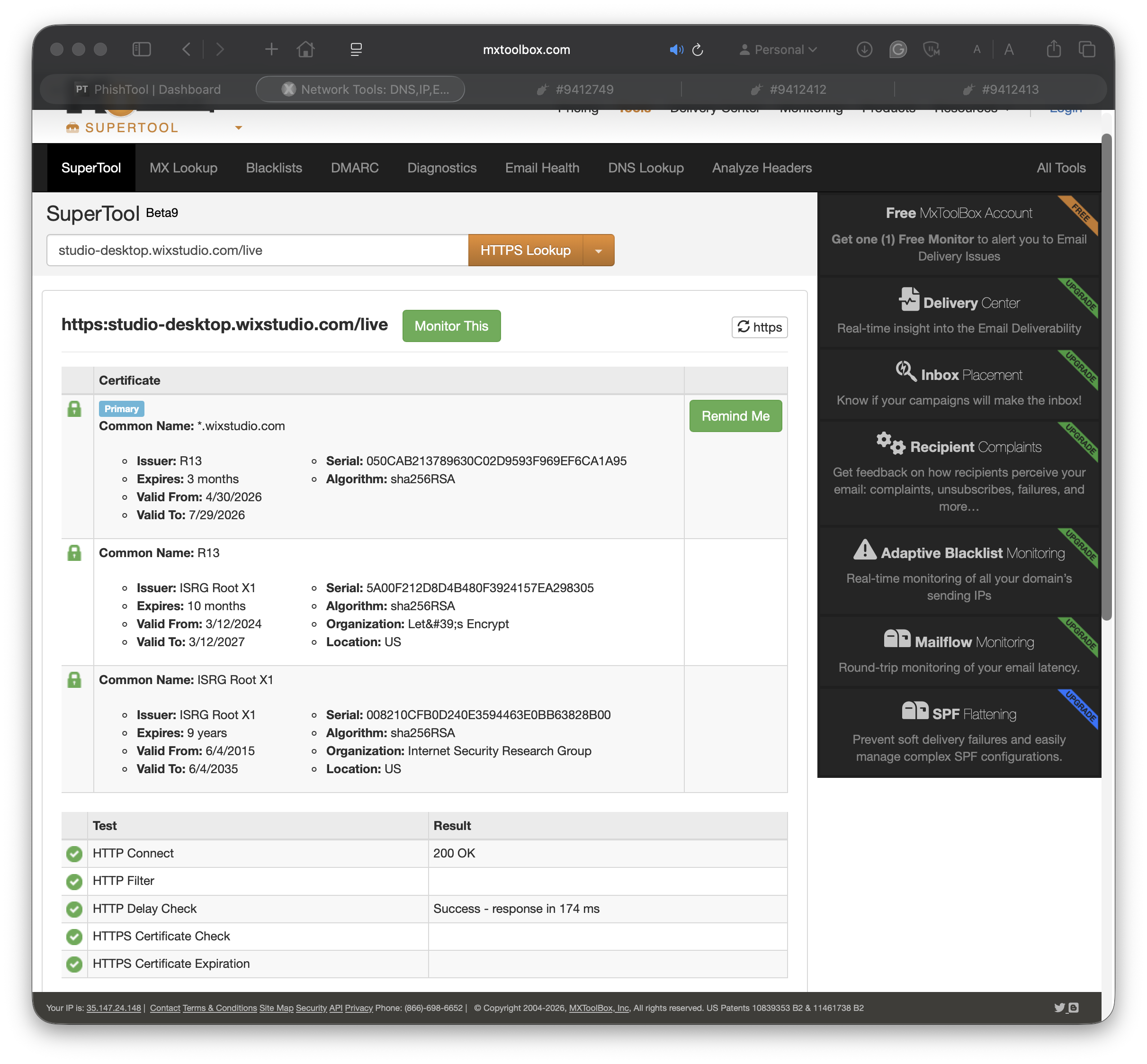

| 2 | https://studio-desktop.wixstudio.com/live | Ledger Wallet | 合法平台滥用 |

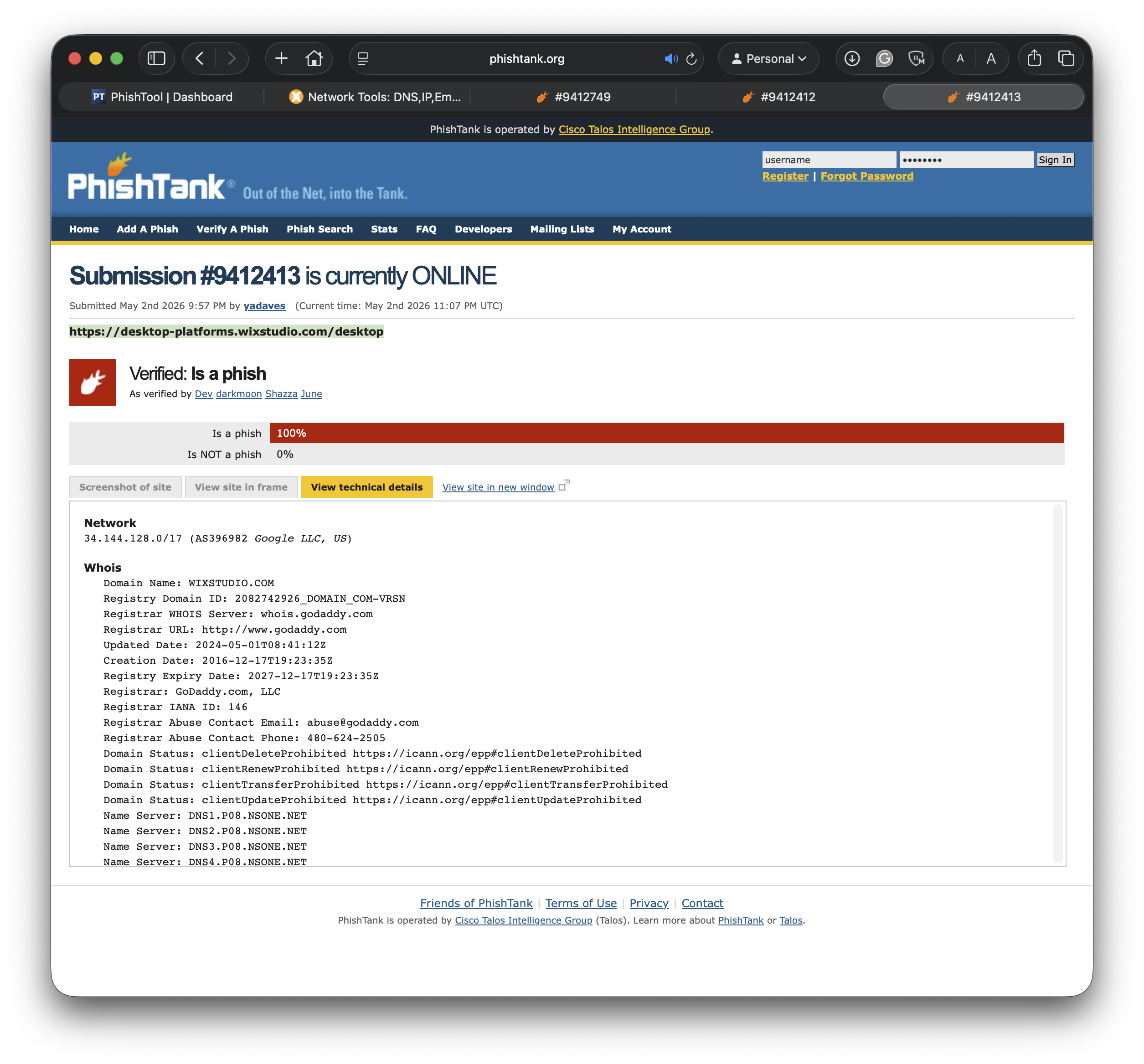

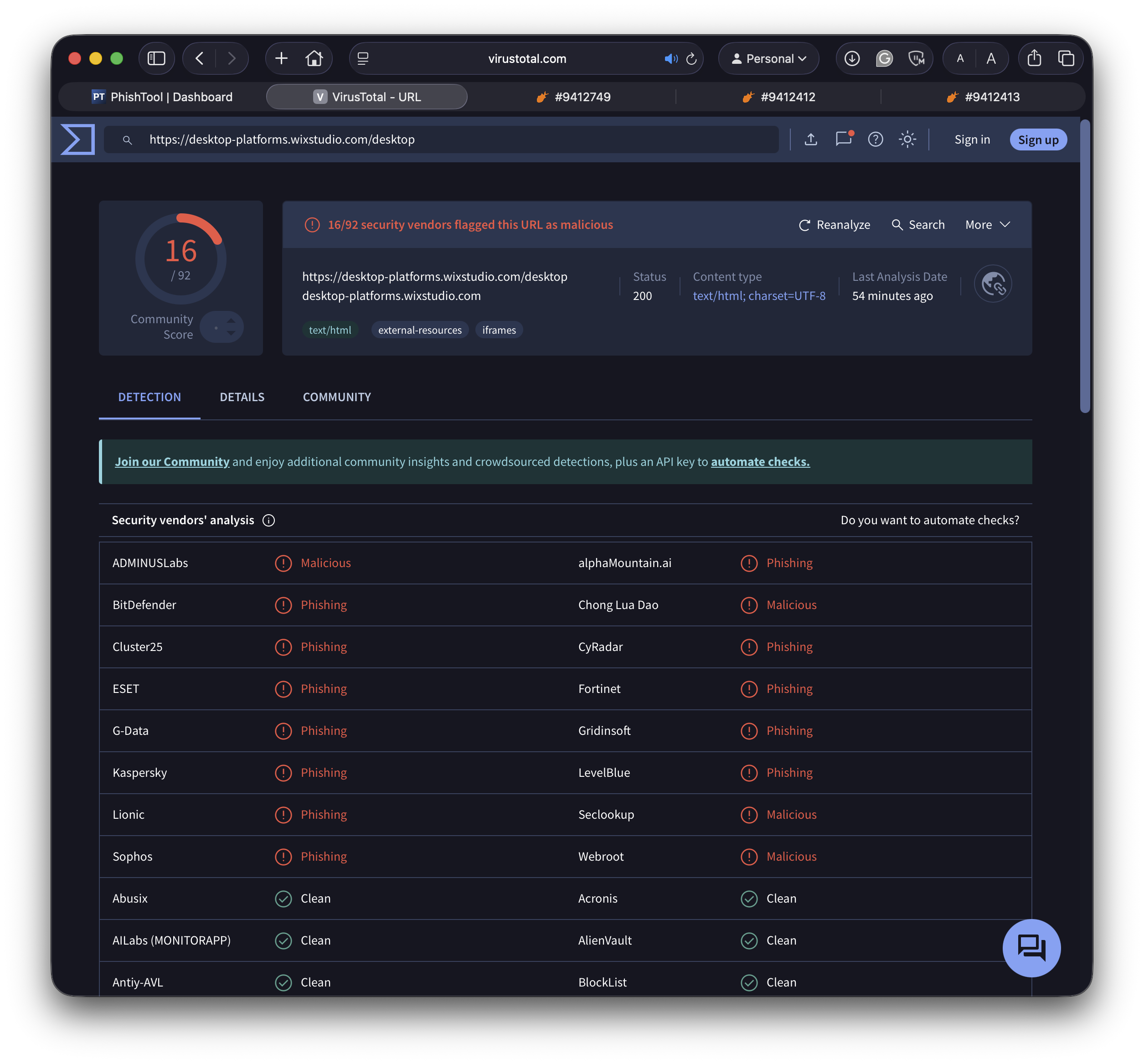

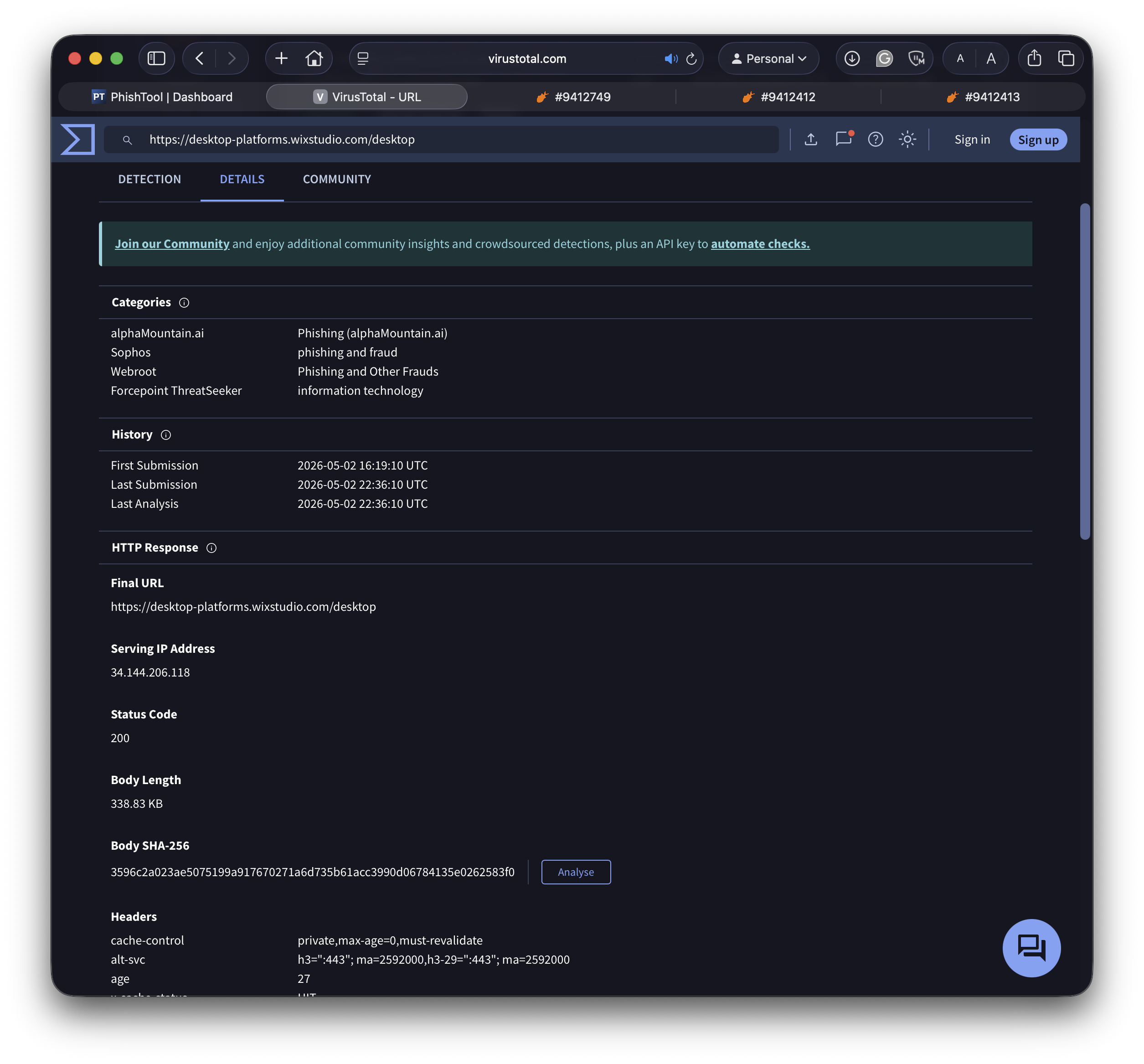

| 3 | https://desktop-platforms.wixstudio.com/desktop | Ledger Wallet | 合法平台滥用 |

## 主要发现

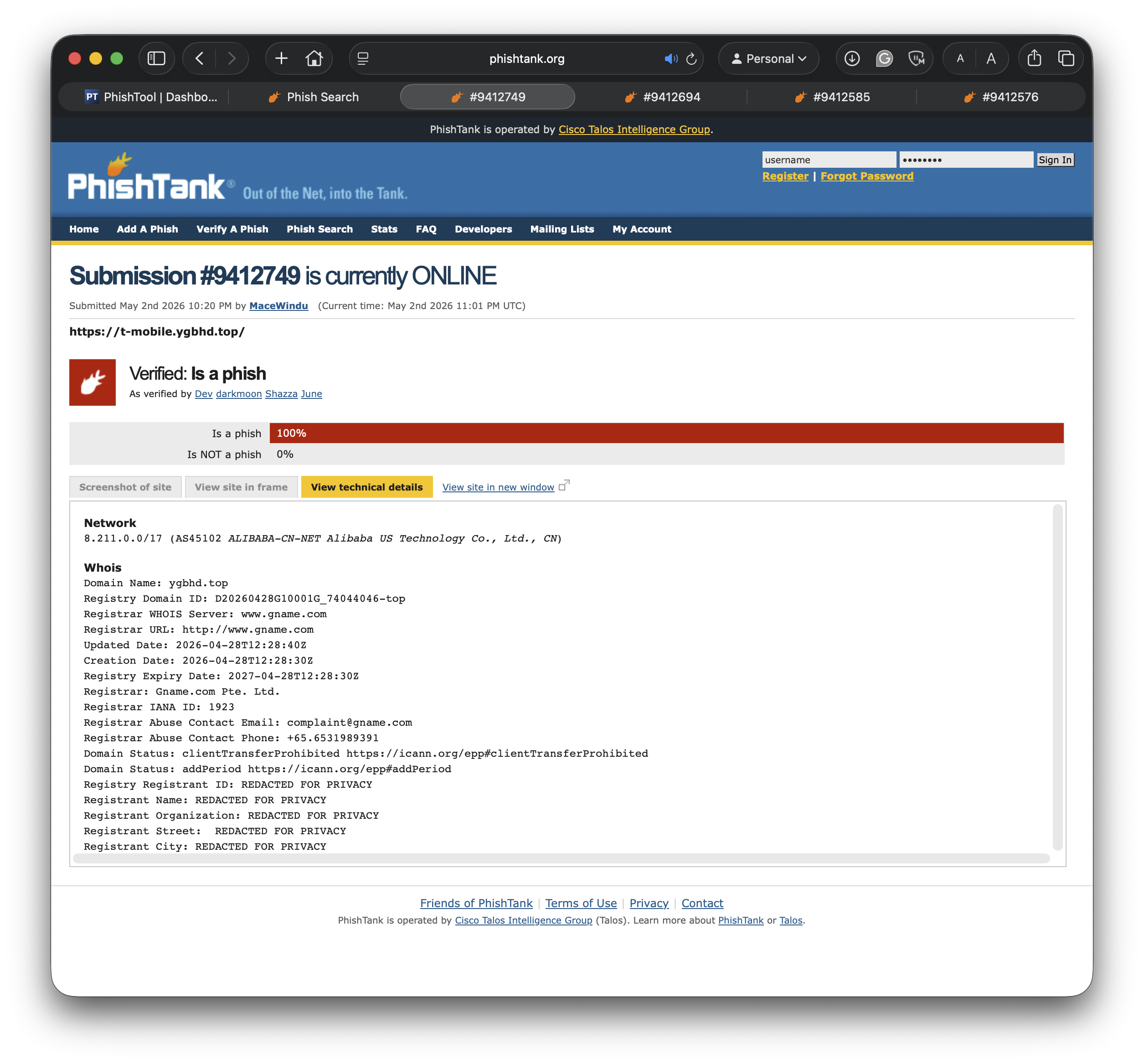

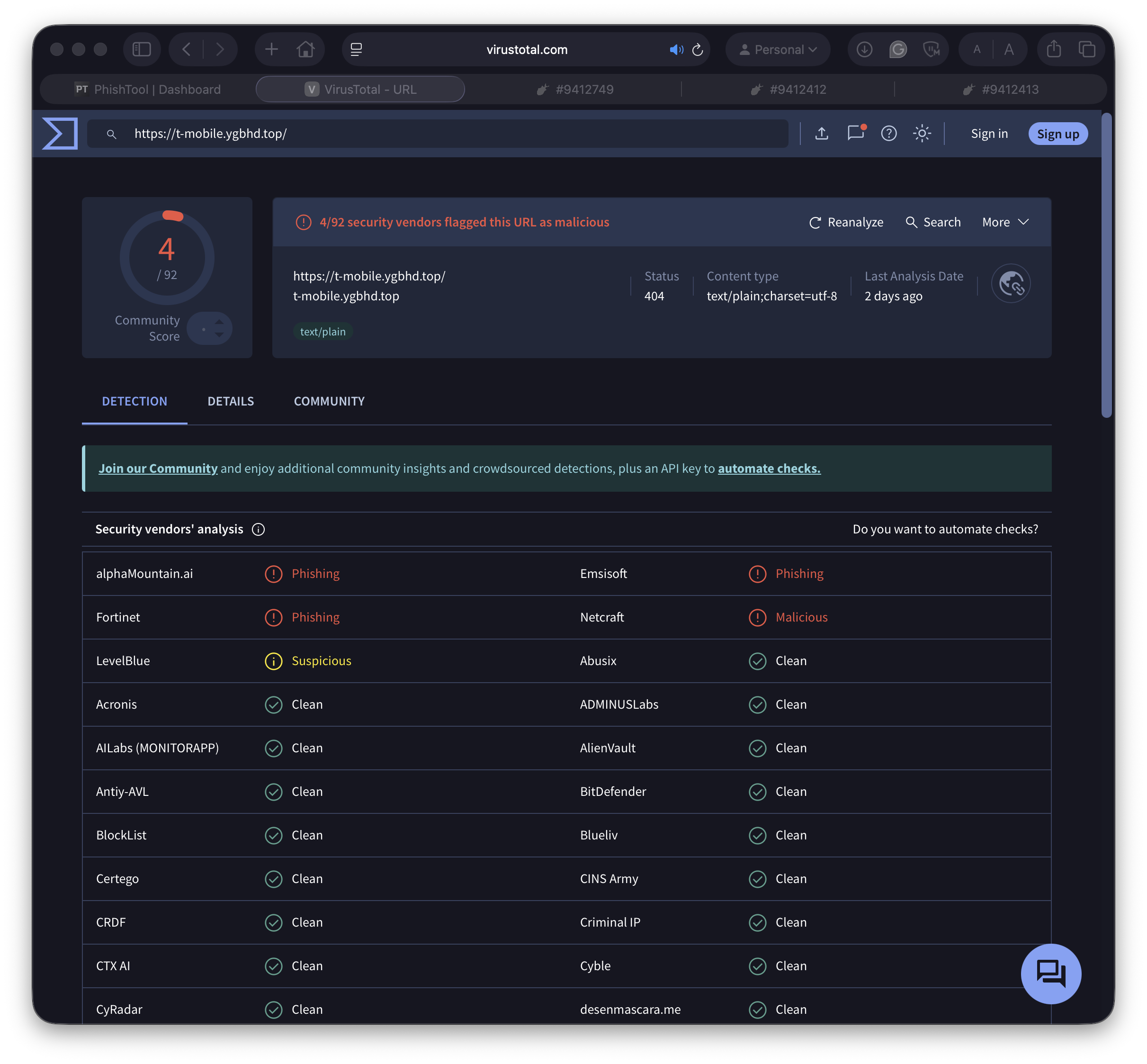

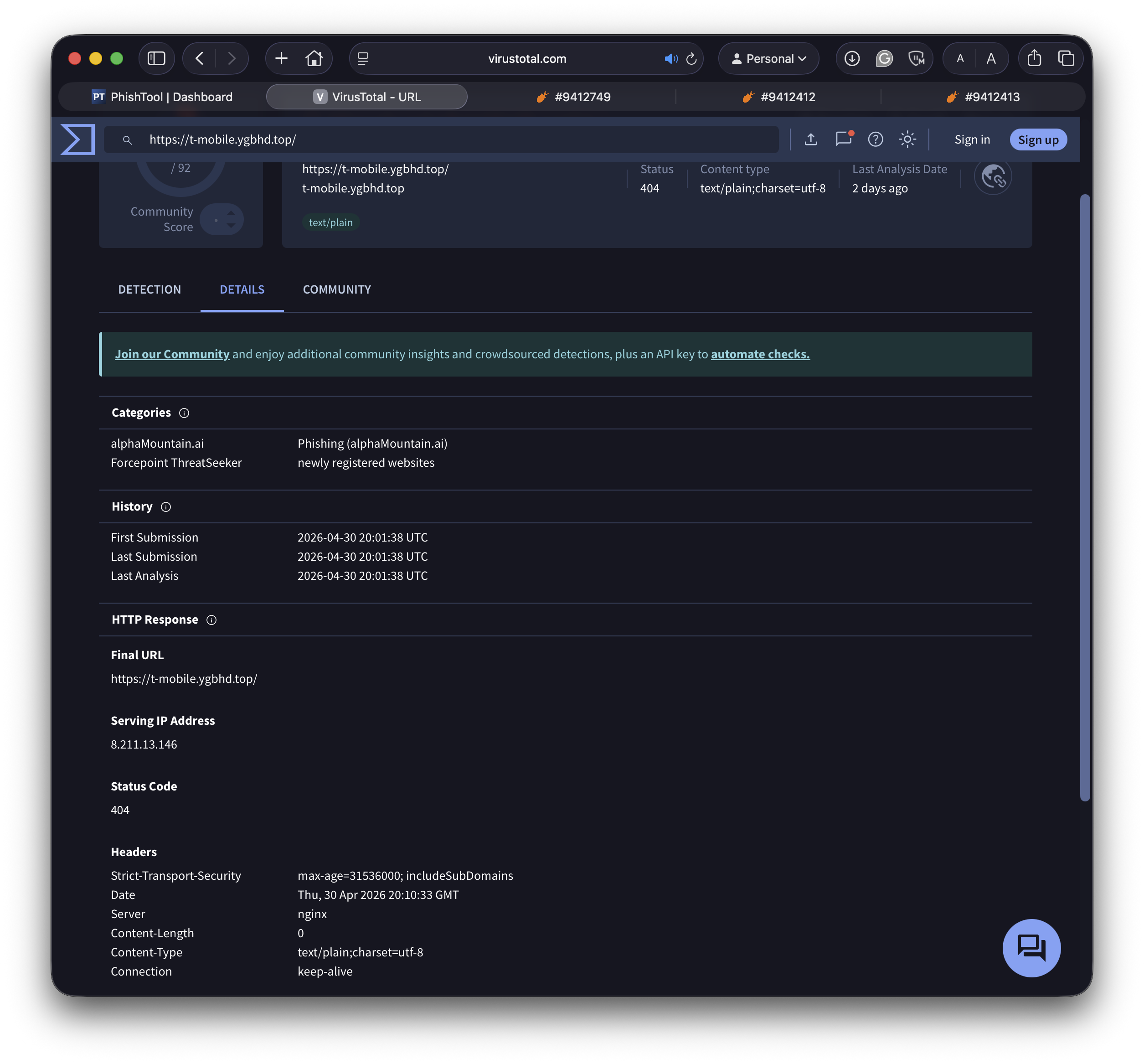

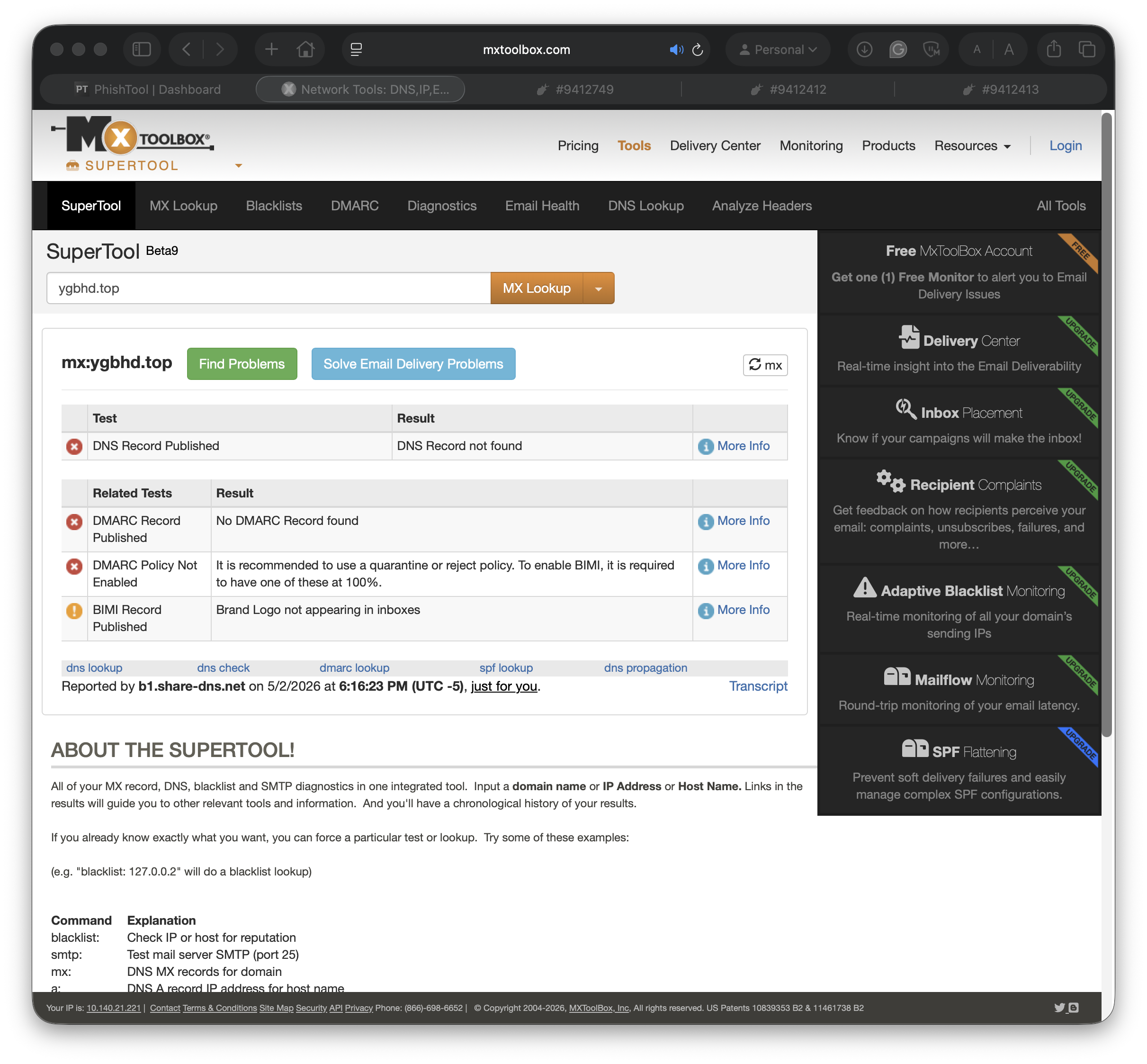

### 样本 1 — T-Mobile 子域名欺骗

- 域名 `ygbhd.top` 在被检测到前 4 天注册,托管于阿里云(中国)

- 92 家 VirusTotal 厂商中仅有 4 家检测到它 —— 新基础设施规避了大多数基于签名的工具

- 零电子邮件基础设施(无 MX、SPF 或 DMARC 记录) —— 确认为一次性域名

- WHOIS 信息被完全屏蔽,通过 Gname.com 注册 —— 这是一个常被滥用的注册商

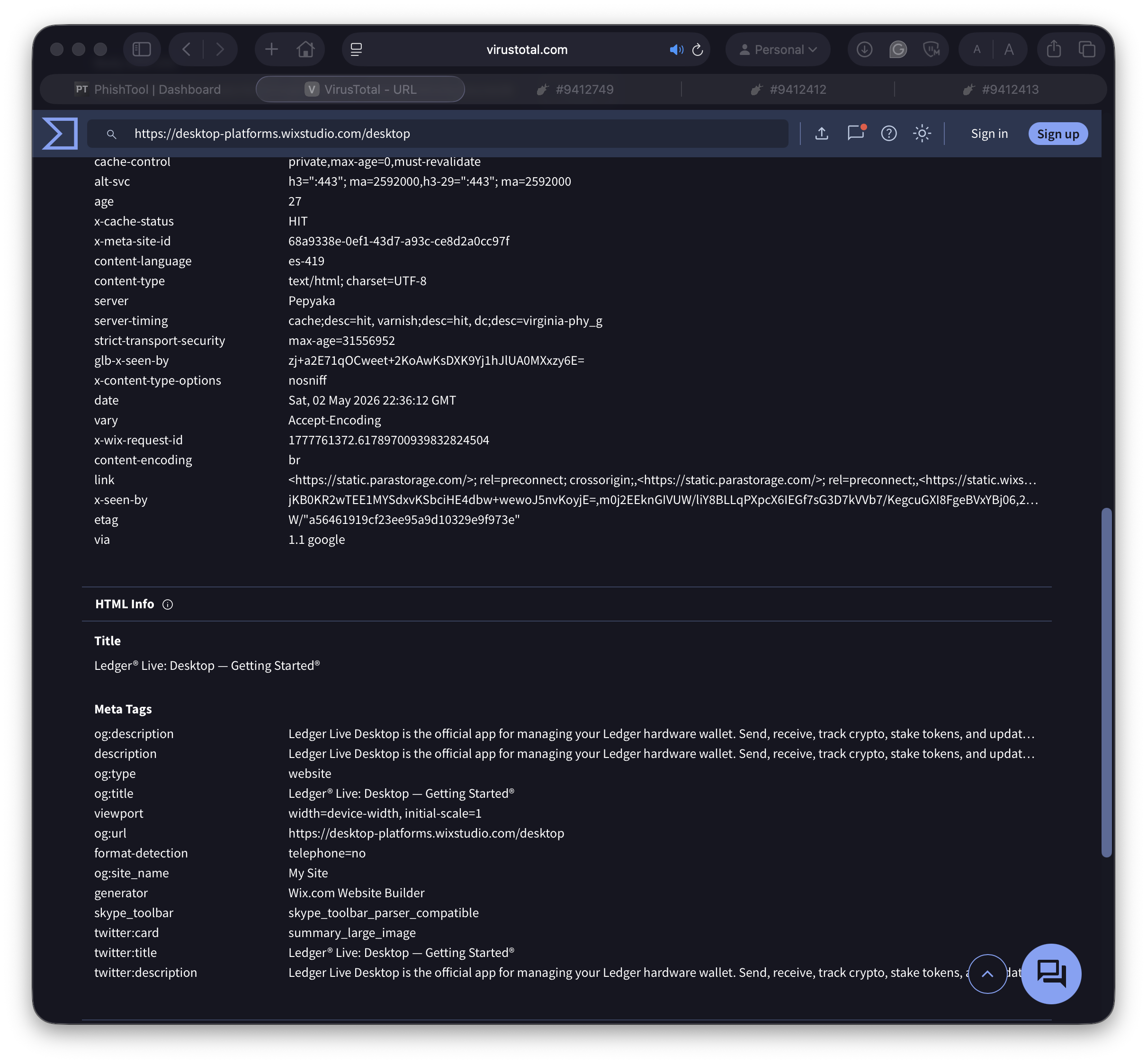

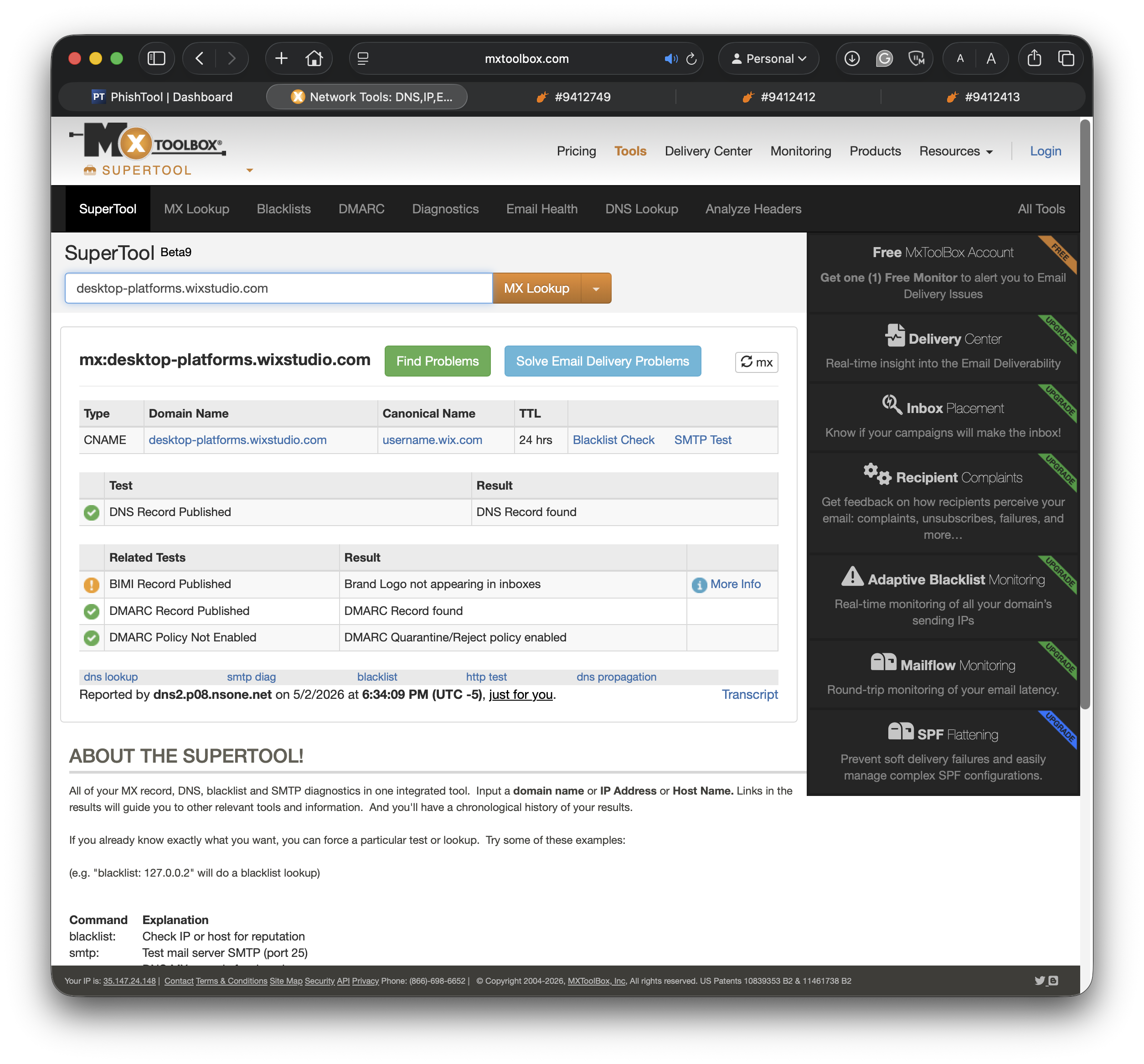

### 样本 2 和 3 — 协同的 Ledger Wallet 攻击活动

- 两个页面均冒充 Ledger Live 桌面应用程序,目标针对加密货币用户

- 托管在 Wix 的合法平台上 —— 域名信誉检查显示结果正常

- 两者均源自同一 IP (34.144.206.118) —— 确认为协同攻击活动

- 92 家厂商的检出率为 16-18 家 —— 需要进行内容分析,域名分析是不够的

- 样本 3 的 CNAME 记录暴露了攻击者的 Wix 账户标识符 (`username.wix.com`) —— 可用于执行关停操作

## 分析的电子邮件样本

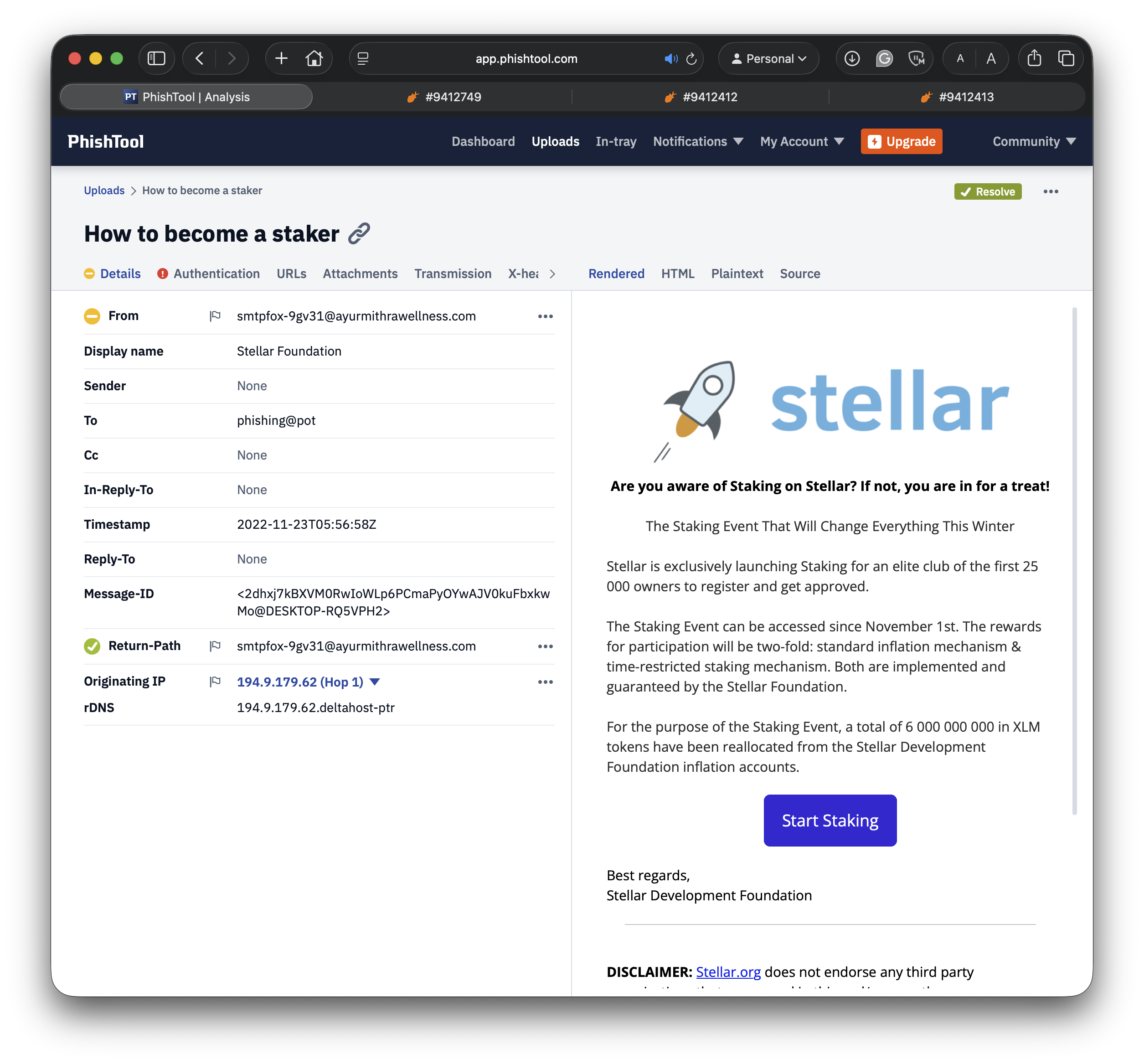

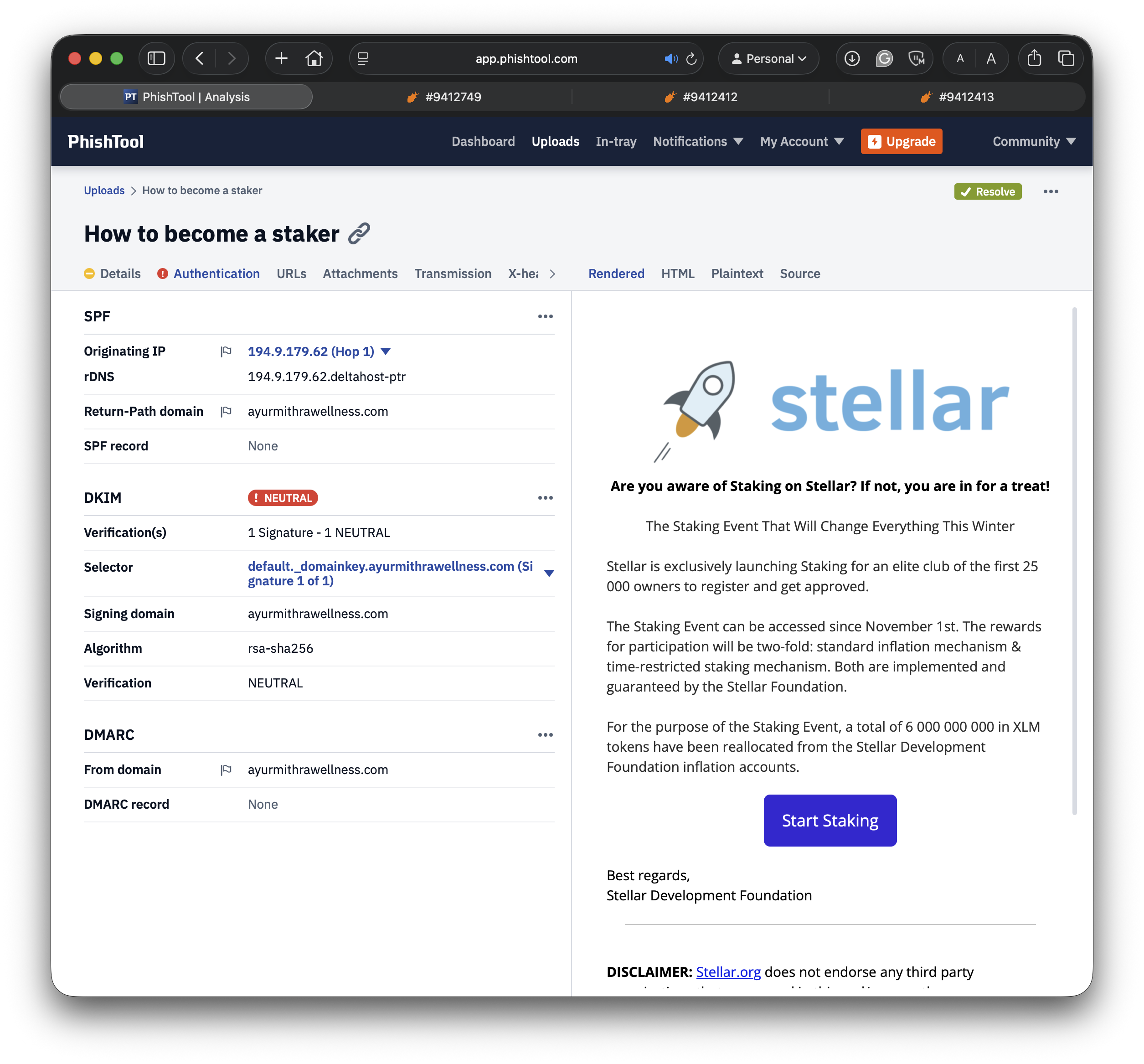

使用 PhishTool 对来自 PhishingPot 仓库的两封钓鱼电子邮件进行了分析,包括头部分析、身份验证检查和 URL 提取。

| 电子邮件 | 主题 | 被冒充品牌 | 发送域名 | 技术 |

|-------|---------|-------------------|----------------|-----------|

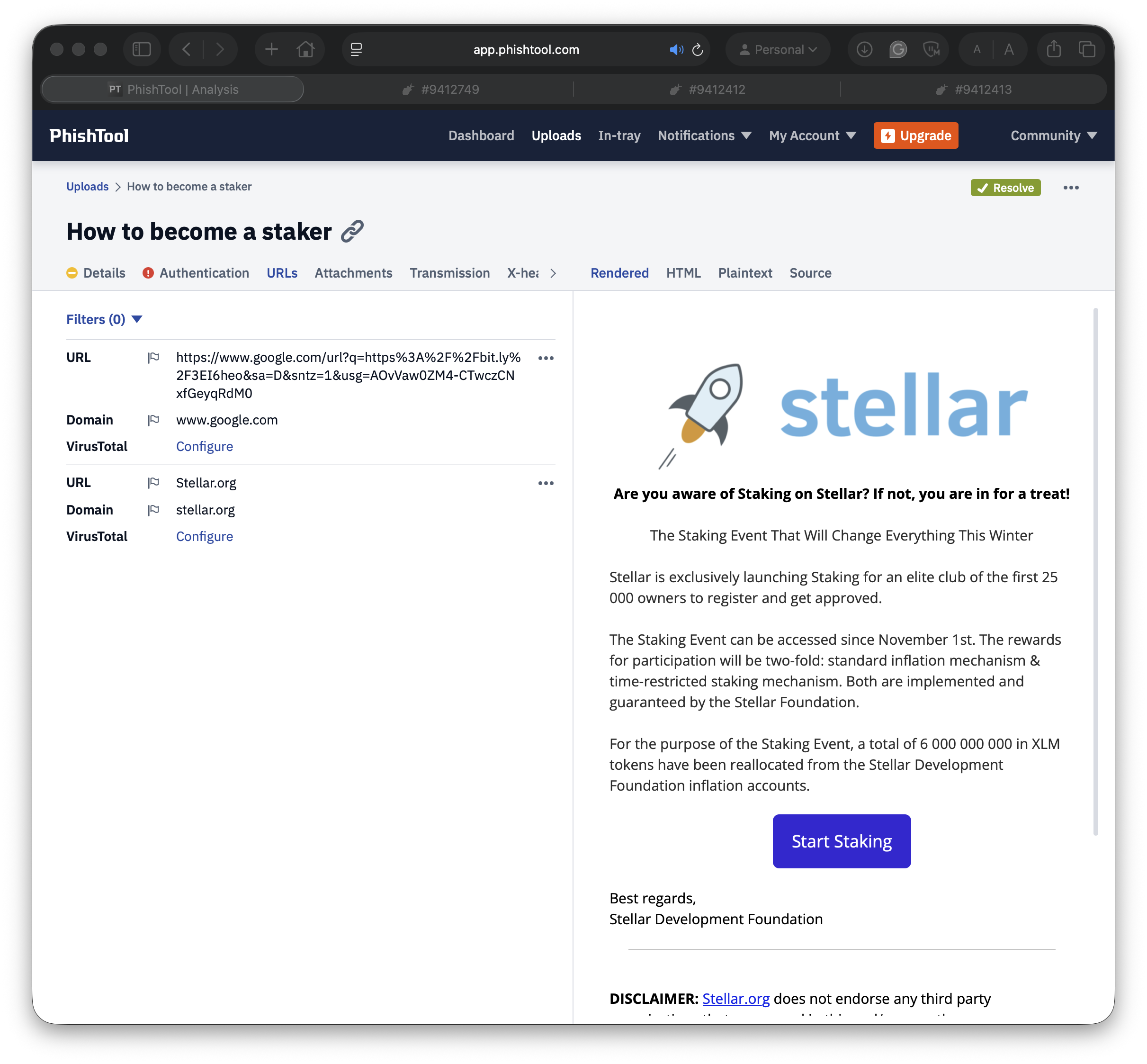

| 1 | How to become a staker | Stellar Foundation | ayurmithrawellness.com | 被攻陷的域名,双重重定向 (Google + bit.ly) |

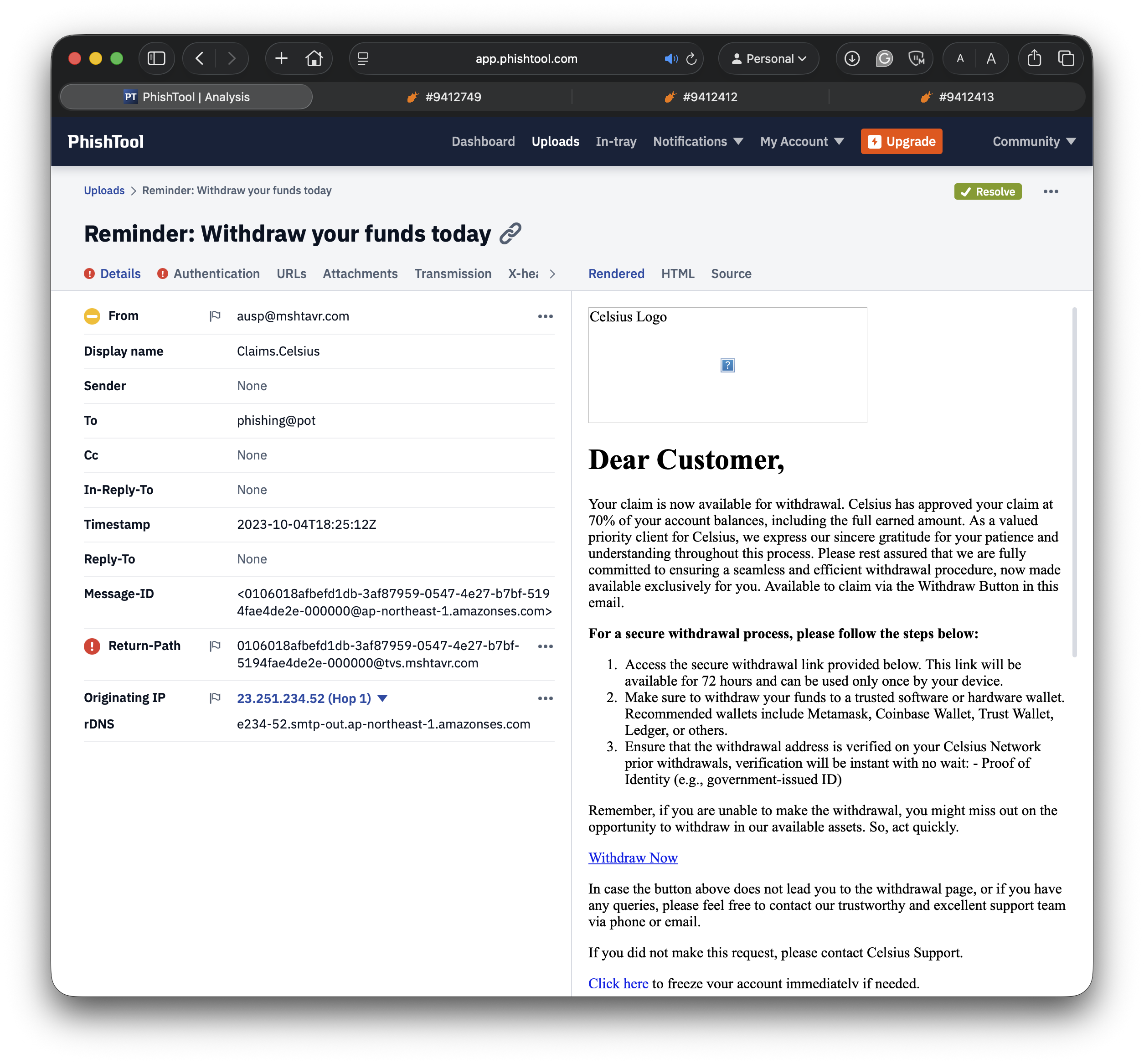

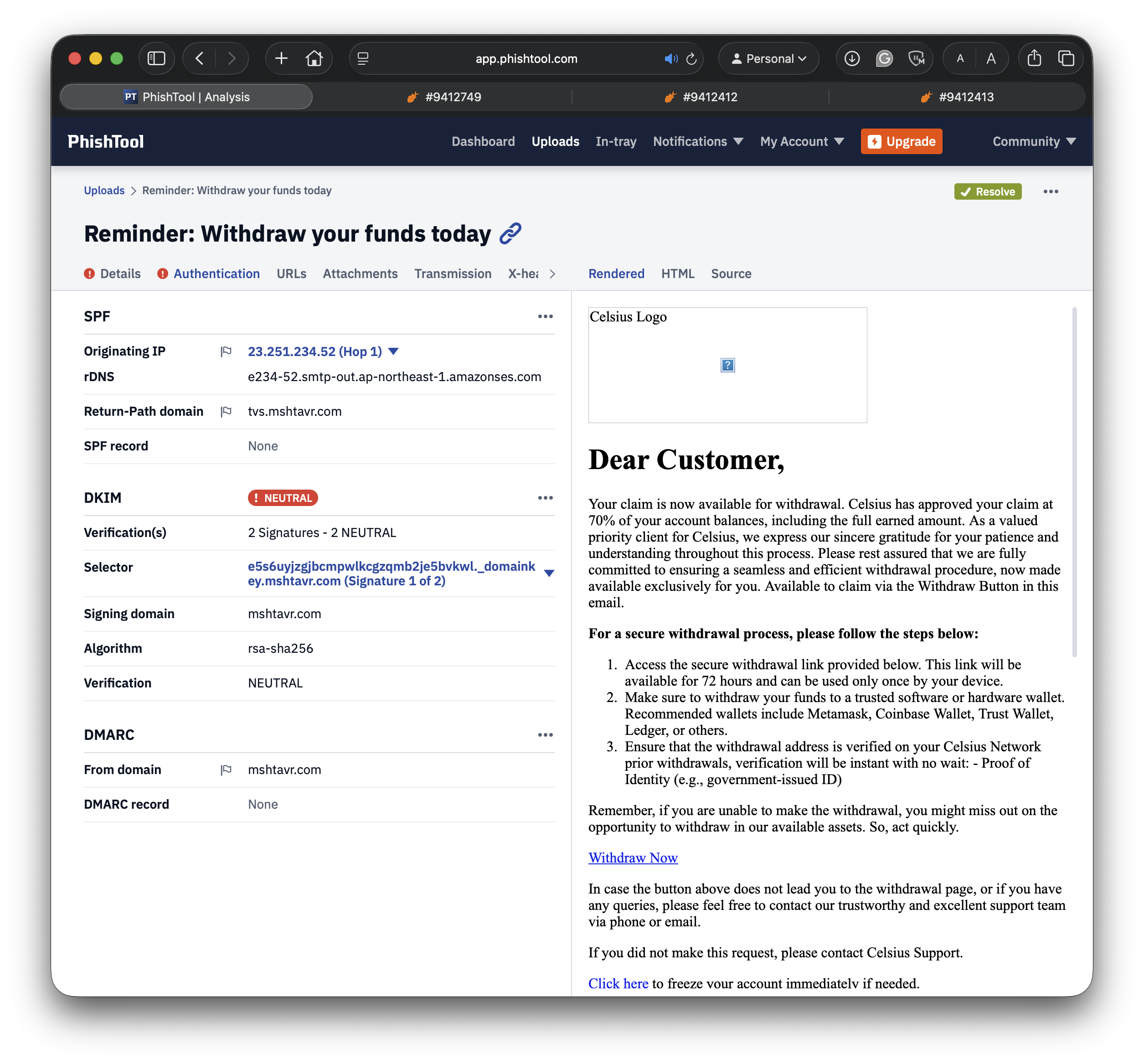

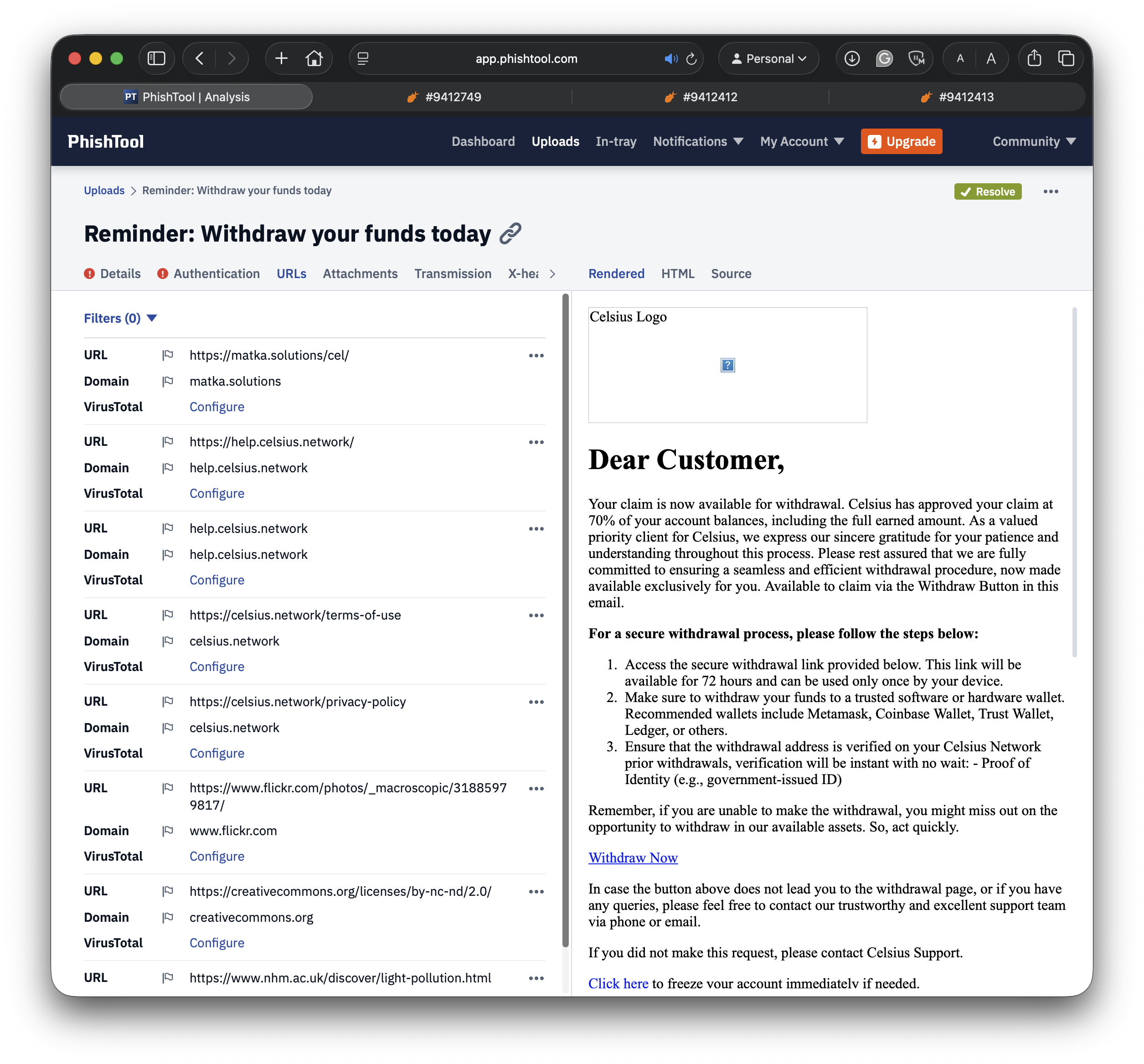

| 2 | Reminder: Withdraw your funds today | Celsius Network | mshtavr.com | Amazon SES 滥用,紧急策略,合法链接填充 |

### 主要电子邮件发现

- 两封电子邮件均针对加密货币用户 —— 与 Ledger 钱包钓鱼 URL 的目标一致

- 两封均通过 Amazon SES 发送 —— 滥用合法的云电子邮件基础设施以提高送达率

- 两封电子邮件均未通过 SPF、DKIM 或 DMARC —— 严格执行相关策略本应拦截这两封邮件

- 两者均使用 URL 混淆,并包含合法域名引用以增加可信度

- 电子邮件 2 利用了真实的 Celsius 破产事件,旨在瞄准等待资金追回的真实受害者

| 工具 | 最适用场景 | 局限性 |

|------|----------|------------|

| PhishTank | WHOIS、托管、网络数据、社区验证 | 对平台托管的钓鱼数据有限 |

| VirusTotal | 多厂商检测、HTML 元数据、托管 IP | 对新基础设施的检测率较低 |

| MXToolbox | DNS、SPF、DMARC、CNAME 分析 | 无法检测合法平台上的内容级钓鱼 |

| PhishTool | 电子邮件头部分析、身份验证检查、URL 提取 | 专为 .eml 文件设计,仅限 URL 的分析能力有限 |

**核心要点:** 没有任何一个单一工具能捕获所有内容。每个工具都提供了其他工具所不具备的独特情报 —— 全面的钓鱼调查需要多工具分析。

## 检测对比

| 样本 | VirusTotal 评分 | 域名年龄 | 可通过域名分析检测? |

|--------|-----------------|------------|--------------------------------|

| 样本 1 | 4/92 (4%) | 4 天 | 是 —— 无基础设施的一次性域名 |

| 样本 2 | 18/92 (20%) | N/A (Wix) | 否 —— 需要内容检查 |

| 样本 3 | 16/92 (17%) | N/A (Wix) | 否 —— 需要内容检查 |

## 截图

### 样本 1 — T-Mobile

### 样本 2 — Ledger Wallet (Wix)

### 样本 3 — Ledger Wallet (Wix 攻击活动确认)

### 电子邮件 1 — Stellar Foundation 质押骗局

### 电子邮件 2 — Celsius Network 索赔骗局

## 完整报告

请参阅 [phishing_analysis_lab_report.pdf](phishing_analysis_lab_report.pdf) 获取完整的书面报告,包括 IOC 表格、工具对比分析、电子邮件头部分析、攻击活动关联发现以及检测建议。

## 使用的工具

- PhishTank (Cisco Talos) — 钓鱼 URL 数据库和验证

- VirusTotal — 多厂商 URL 威胁情报

- MXToolbox SuperTool — DNS、SPF、DMARC 和 CNAME 分析

- PhishTool — 电子邮件头部分析、身份验证检查和 URL 提取

- PhishingPot (GitHub) — 开源钓鱼电子邮件样本

## 本系列的其他实验室

| 实验室 | 主题 | 仓库 |

|---|---|---|

| 实验室 1 | SOC/SIEM 检测 | [soc-home-lab](https://github.com/jsmith-sec/soc-home-lab) |

| 实验室 2 | 事件响应模拟 | [incident-response-lab](https://github.com/jsmith-sec/incident-response-lab) |

| 实验室 3 | Web 应用程序攻击 | [web-app-attack-lab](https://github.com/jsmith-sec/web-app-attack-lab) |

| 实验室 4 | 漏洞评估 | [vulnerability-assessment-lab](https://github.com/jsmith-sec/vulnerability-assessment-lab) |

| 实验室 5 | 恶意软件分析 | [malware-analysis-lab](https://github.com/jsmith-sec/malware-analysis-lab) |

| 实验室 6 | 钓鱼分析 | 本仓库 |

标签:Alibaba Cloud, Ask搜索, Celsius网络, DKIM, DMARC, ESC4, IOC, Ledger钱包, MXToolbox, OSINT, PhishTank, PhishTool, SPF, Stellar基金会, T-Mobile, URL分析, VirusTotal, WHOIS, Wix, 加密货币安全, 合法平台滥用, 域名欺骗, 威胁情报, 子域名伪造, 安全分析师, 实验环境, 开发者工具, 恶意基础设施, 托管信誉, 指标提取, 数字取证, 数字货币, 活动关联, 网络信息收集, 网络安全, 自动化脚本, 蓝军, 蜜罐分析, 邮件头分析, 邮件认证, 钓鱼分析, 钓鱼邮件, 隐私保护