abbas-babayev/monitoring-security-stack

GitHub: abbas-babayev/monitoring-security-stack

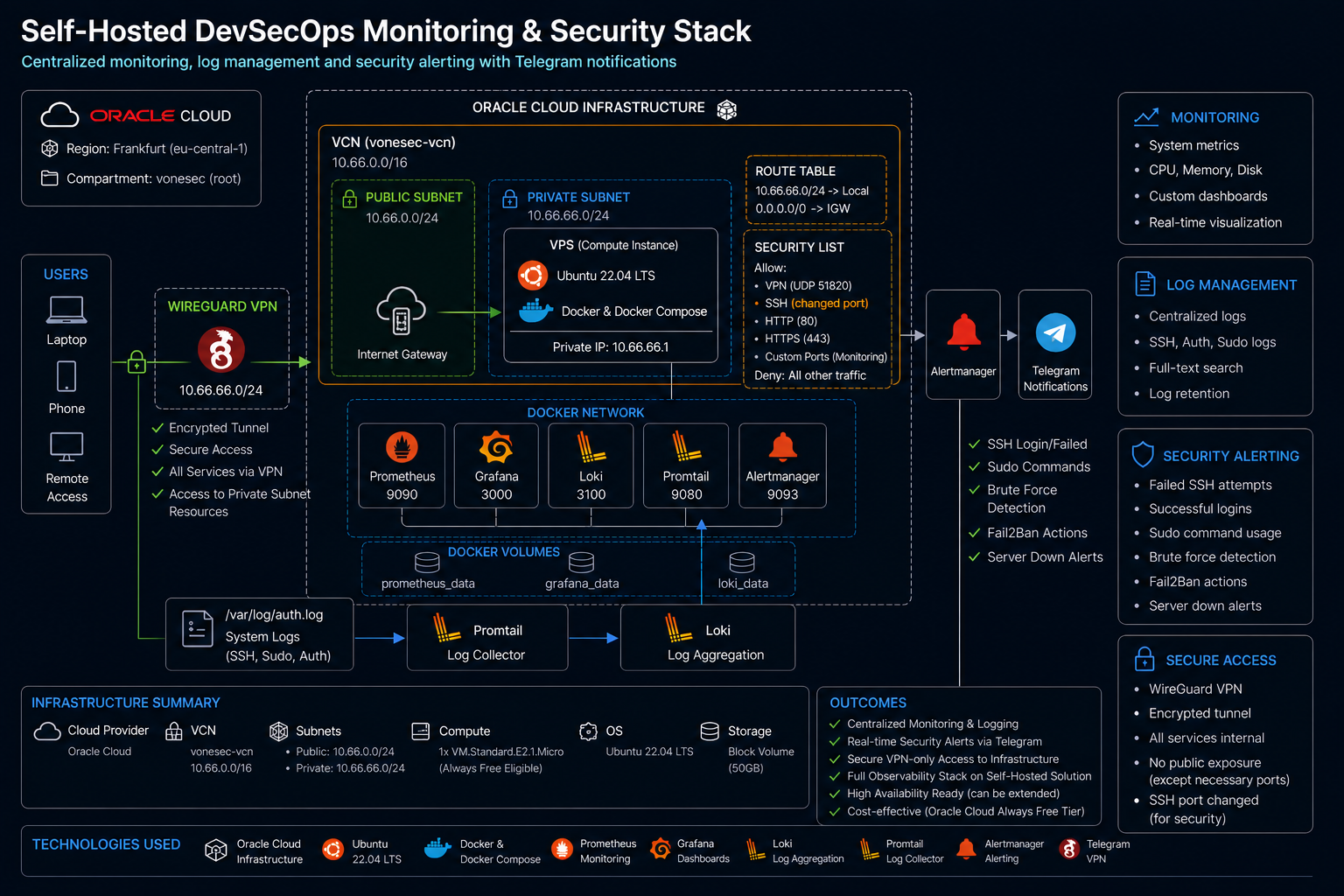

一套基于 Prometheus、Grafana、Loki 和 WireGuard 的自托管 DevSecOps 监控与安全告警体系,提供实时系统监控、集中式安全日志收集和即时告警推送能力。

Stars: 1 | Forks: 0

# 自托管 DevSecOps 监控与安全体系

我在 Oracle Cloud 上设计并部署了一套自托管的监控与安全体系。

该项目旨在构建一个类生产环境,具备以下特点:

- 集中式监控

- 集中式日志

- 实时告警

- 通过 VPN 进行安全访问

## 架构

基础设施使用自定义 VCN 和子网部署在 Oracle Cloud 上。

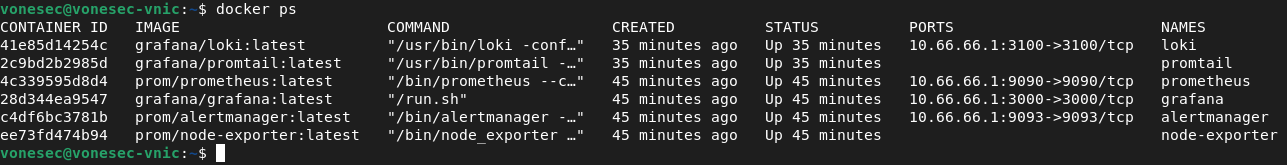

所有服务托管在一台 Linux VPS 上,并使用 Docker 进行容器化。

内部服务的访问通过 WireGuard VPN 进行限制。

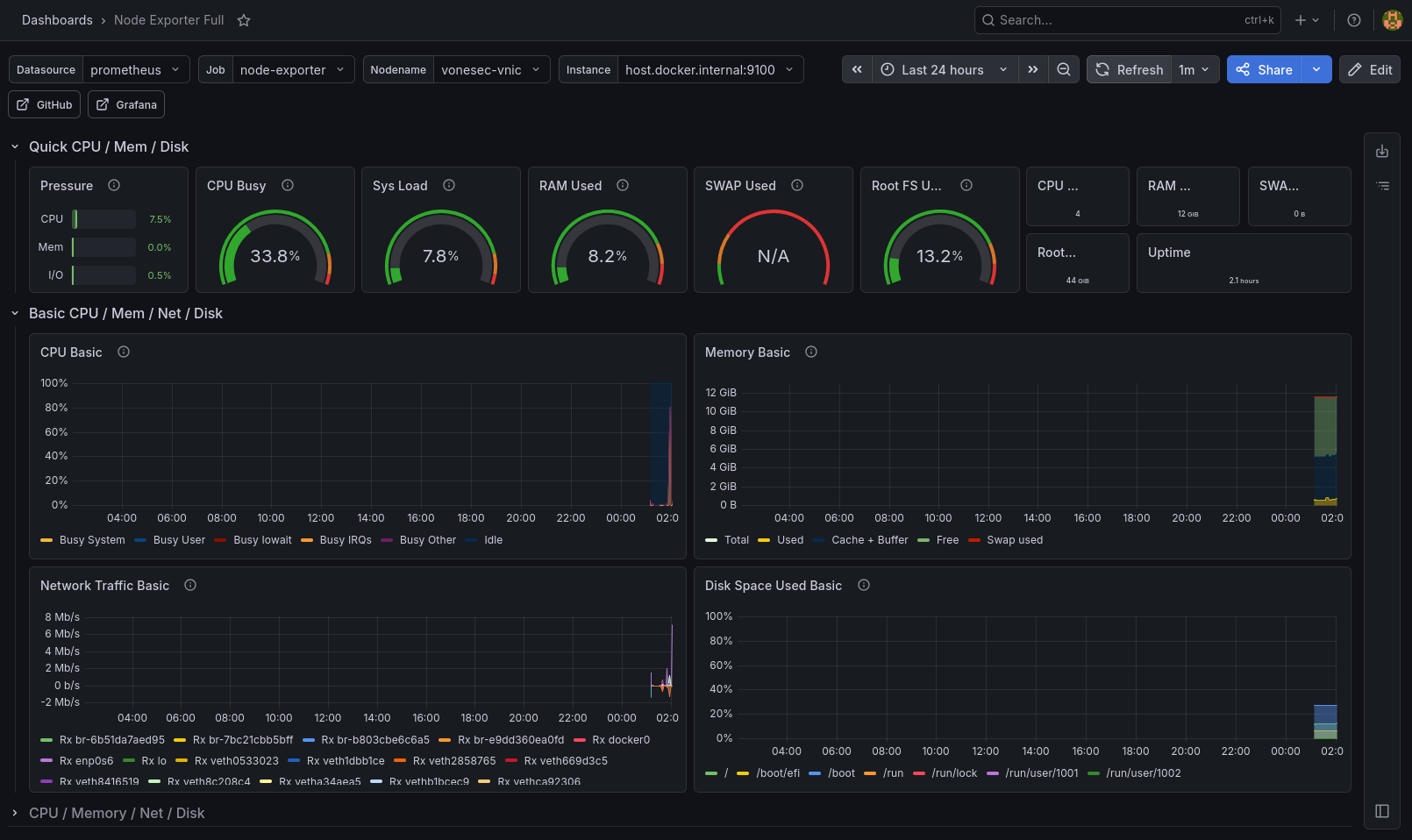

## 监控

Prometheus 使用 Node Exporter 收集系统指标。

Grafana 用于数据可视化。

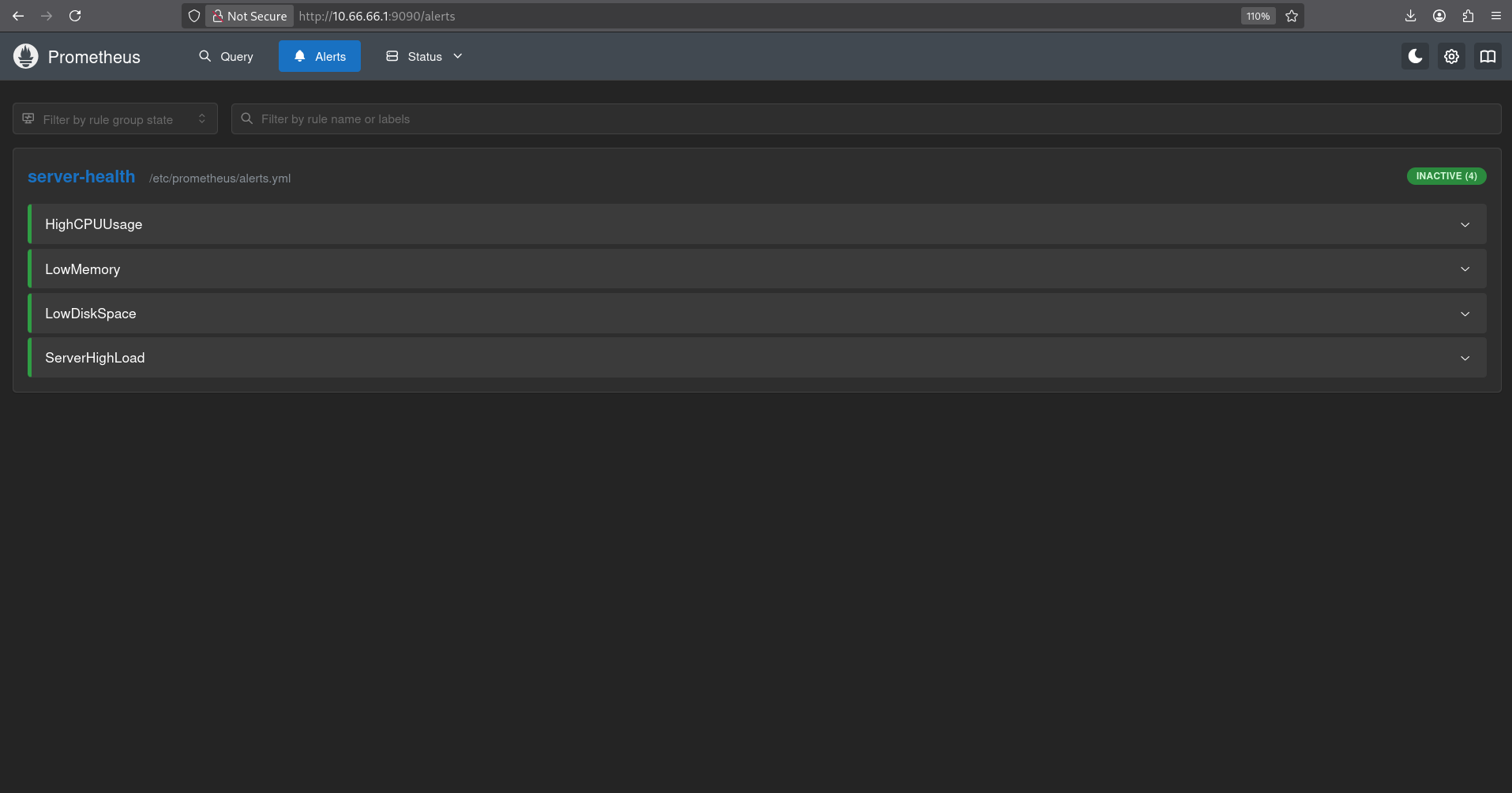

## Prometheus 告警

为以下项目创建了自定义告警规则:

- CPU 使用率

- 内存使用率

- 磁盘空间

- 系统负载

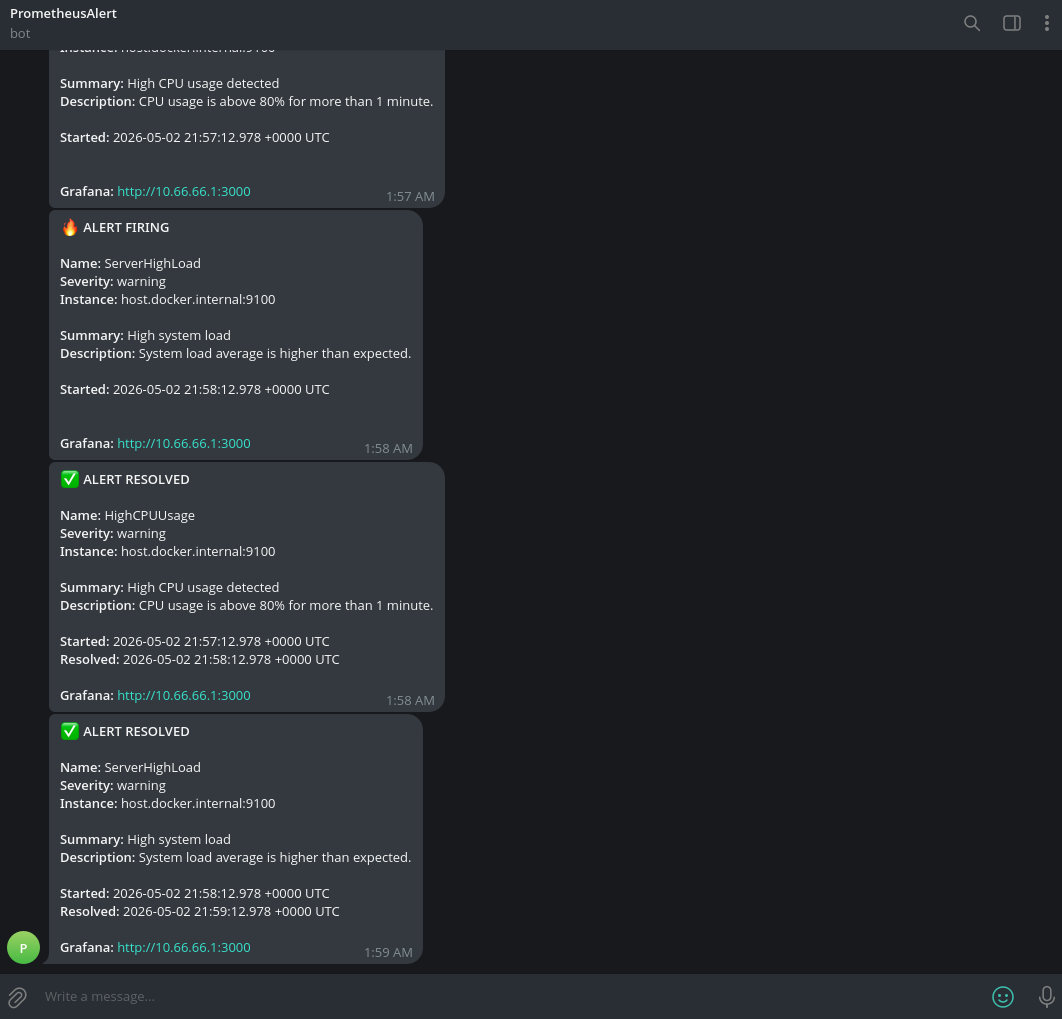

## Telegram 通知

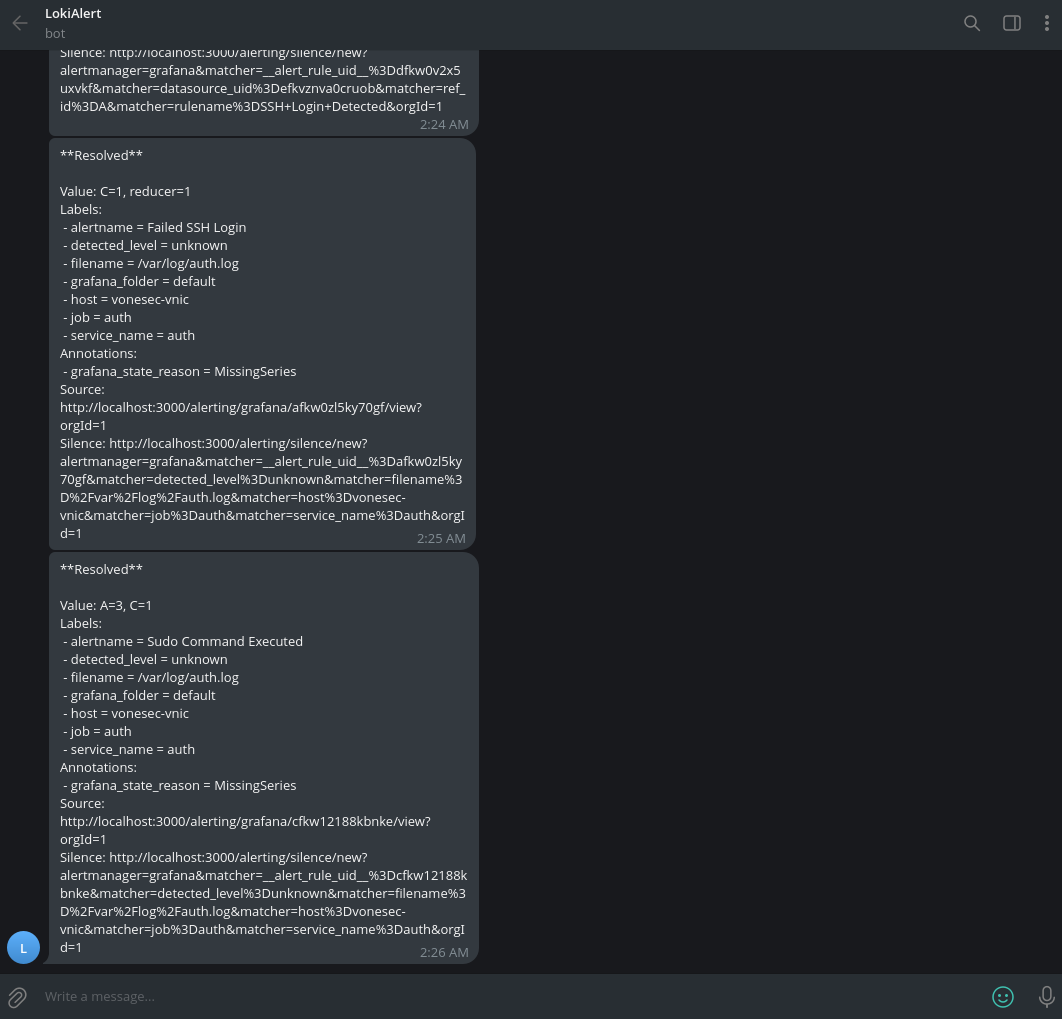

Alertmanager 实时将告警发送至 Telegram。

## 日志记录 (Loki)

Loki + Promtail 用于集中式日志记录。

日志包括:

- SSH 登录尝试

- 失败的身份验证

- sudo 使用情况

- 系统日志

- docker 日志

## 安全告警

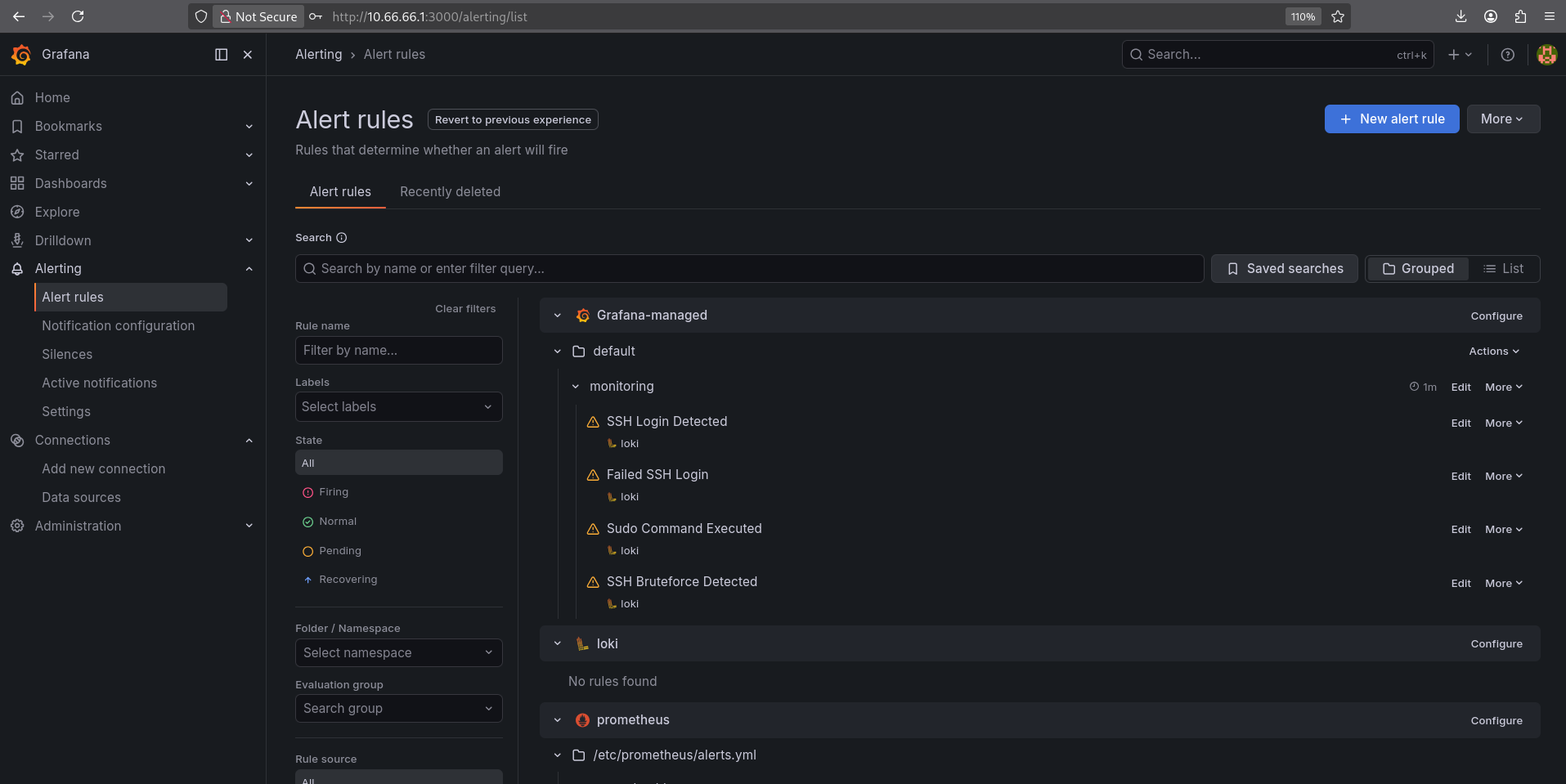

在日志基础上构建了 Grafana 告警规则:

- 检测到 SSH 登录

- SSH 登录失败尝试

- Sudo 命令执行

- 暴力破解模式

## Docker 部署

所有服务均已容器化,并通过 Docker Compose 进行管理。

## 安全性

实施的安全改进措施:

- SSH 端口已更改

- 服务仅可通过 VPN 访问

- Grafana/Prometheus 的公共访问已关闭

- 已配置针对可疑活动的告警

- 使用 WireGuard 进行安全访问

## 成果

该系统提供:

- 实时监控

- 集中式日志

- Telegram 中的安全告警

- 通过 VPN 的安全远程访问

该项目模拟了一个真实的 DevSecOps / SOC 环境。

标签:Alertmanager, CCTV/网络接口发现, DevSecOps, Docker, Docker Compose, Grafana, Loki, Oracle Cloud, Promtail, SSH监控, Telegram告警, VPN, VPS, WireGuard, 上游代理, 免杀技术, 可视化大屏, 安全防御评估, 容器化部署, 异常行为检测, 性能监控, 日志集中管理, 暴力破解检测, 版权保护, 生产环境, 系统运维, 红队行动, 网络安全, 自定义告警规则, 自定义请求头, 请求拦截, 防御配置, 隐私保护