muzancode/SOC-Home-Lab

GitHub: muzancode/SOC-Home-Lab

一个基于 SOC 模式的家庭实验室项目,通过模拟真实攻击行为并配合 EDR 遥测分析,帮助安全从业者掌握端点检测、事件调查和检测规则工程的完整工作流程。

Stars: 0 | Forks: 0

# SOC 家庭实验室:端点检测、C2 模拟与事件调查

**作者:** Muzan Abbas

一个基于 SOC 模式的家庭实验室,旨在模拟现实世界中的攻击者行为并从防御视角进行观察。配置了带有 Sysmon 和 LimaCharlie EDR 的 Windows 端点,使用 C2 框架 生成了攻击者活动,并对产生的遥测数据进行了调查,以构建自定义检测规则。

## 实验室架构

```

┌─────────────────┐ ┌─────────────────┐

│ Attacker VM │ C2 Connection │ Victim VM │

│ Ubuntu Server │◀──────────────────▶│ Windows 10 │

│ Sliver C2 │ │ Sysmon + EDR │

└─────────────────┘ └─────────────────┘

│

▼

┌─────────────────────┐

│ LimaCharlie EDR │

│ Centralized Console│

│ Detection & Alerts │

└─────────────────────┘

```

## 目标

- 了解端点日志是如何由 SOC 分析师生成、收集和分析的

- 在受控实验室中模拟真实的后渗透攻击者行为

- 调查遥测数据以识别恶意活动和入侵指标

- 使用真实的 EDR 工具构建自定义检测和响应规则

- 培养故障排除和检测工程技能

## 第 1 部分 – 实验室设置

| 组件 | 详情 |

|---|---|

| 攻击者虚拟机 | 运行 Sliver C2 的 Ubuntu Server |

| 受害者虚拟机 | Windows 10 |

| 端点日志记录 | Sysmon (SwiftOnSecurity 配置) |

| EDR 平台 | LimaCharlie |

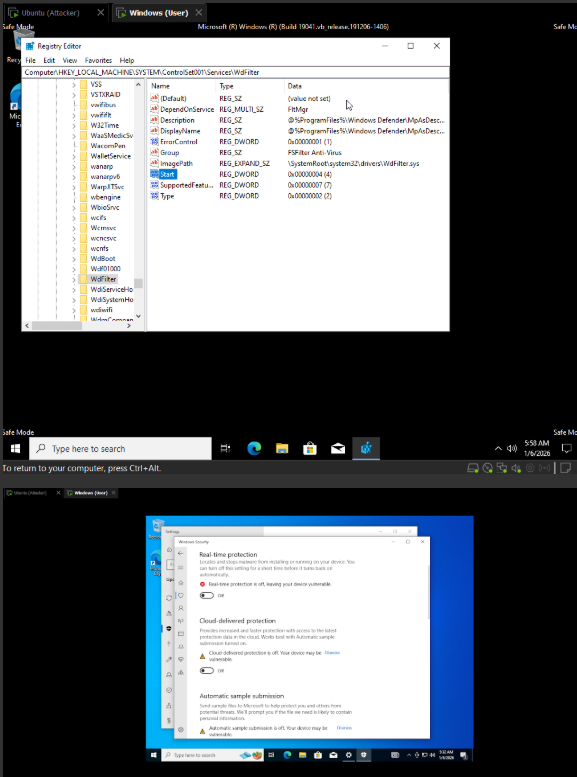

## 第 2 部分 – 端点加固变更(准备攻击)

Windows Defender 在安全模式和主操作系统中均被禁用,并且移除了 WdFilter 注册表项,以允许执行否则会被阻止的模拟 C2 载荷。这仅反映了受控的实验室条件,并不代表最佳的安全实践。

## 第 3 部分 – 遥测收集 (Sysmon + LimaCharlie)

### Sysmon

使用 SwiftOnSecurity 配置安装了 Sysmon,以生成高保真度的遥测数据,包括:

- 进程创建事件

- 由进程发起的网络连接

- 父子进程关系

- 凭证访问活动(例如,访问 LSASS)

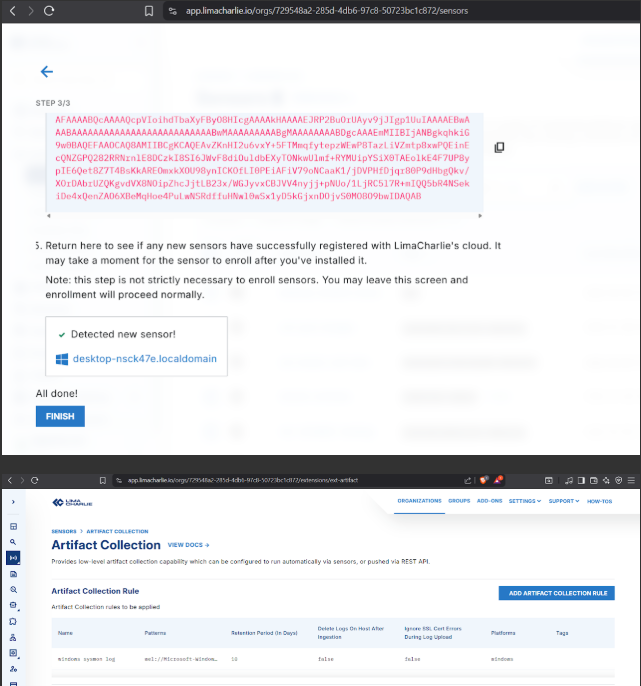

### LimaCharlie EDR

部署了 LimaCharlie 以收集和集中所有端点遥测数据:

- 原生 EDR 遥测(进程执行、文件活动、网络活动)

- 从端点转发而来的 Sysmon 事件日志

- 用于调查的时间戳、事件类型和进程上下文

### 为什么 Sysmon 在 SOC 环境中很重要

| 用例 | 价值 |

|---|---|

| 可疑进程行为 | 记录带有完整命令行参数的进程创建 |

| 恶意的父子进程关系 | 捕获进程谱系 |

| 凭证访问检测 | 记录对敏感进程的访问 |

| 威胁狩猎 | 支持基于时间线的调查 |

## 第 4 部分 – 对手模拟 (Sliver C2)

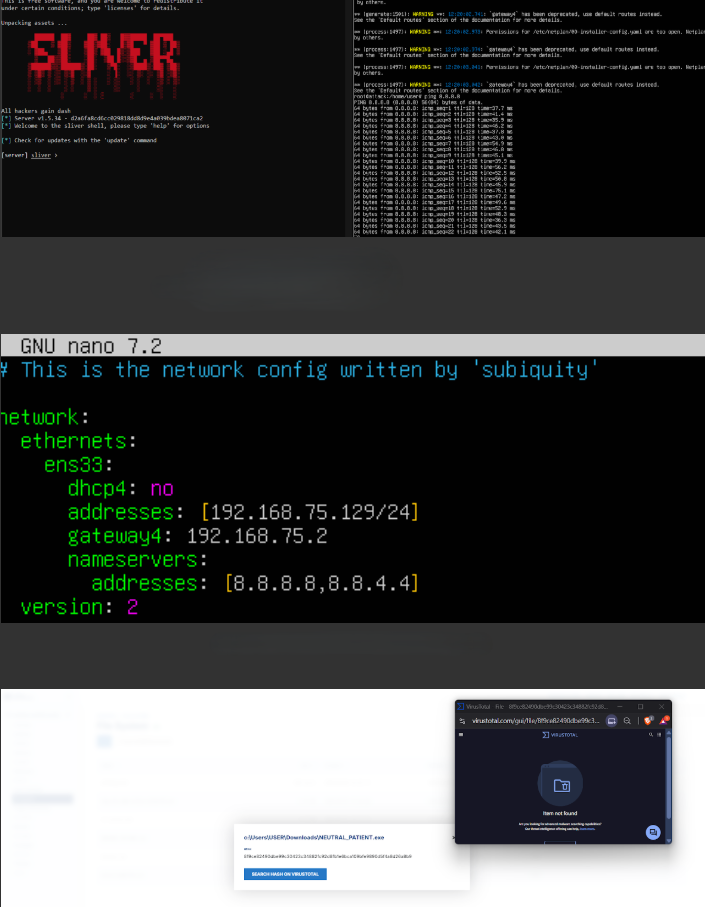

- 在 Ubuntu 攻击者虚拟机上安装并配置了 Sliver C2 服务器

- 应用了静态 IP(`192.168.75.129/24`)以确保稳定的 C2 通信

- 生成 Sliver 植入载荷,并通过临时的 HTTP 服务器将其投递至 Windows 端点

- 载荷执行后建立了 C2 会话

### VirusTotal 结果

该载荷的哈希值在 VirusTotal 上返回了 **零检测**,这表明没有 AV 检测并不意味着文件是安全的。这强化了在 SOC 环境中 **基于行为的检测** 优于基于信誉的方法的重要性。

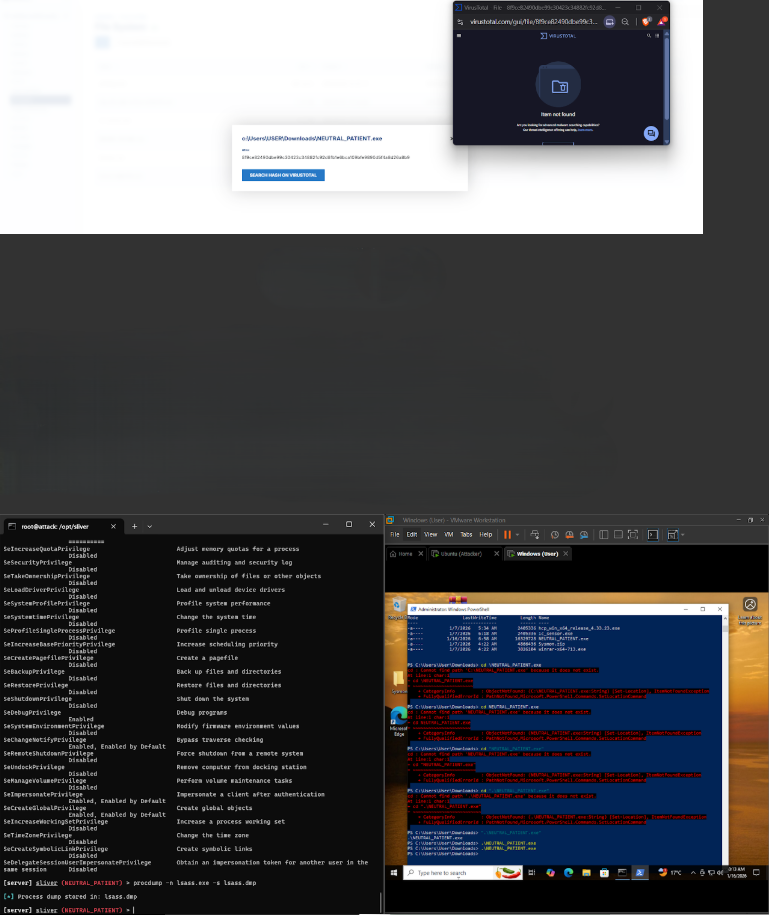

## 第 5 部分 – 攻击执行与遥测生成

在 C2 会话活跃期间,执行了以下攻击者操作以生成可检测的遥测数据:

| 操作 | 目的 |

|---|---|

| 远程命令执行 | 模拟后渗透活动 |

| 权限枚举 | 识别端点上的令牌权限 |

| LSASS 进程访问 | 模拟凭证转储技术 |

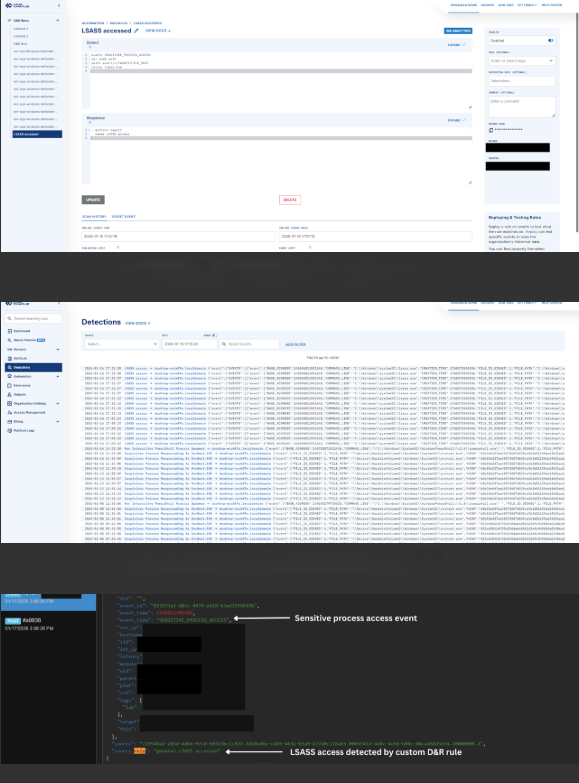

## 第 6 部分 – 检测工程与告警

### 自定义检测规则

在 LimaCharlie 中创建了一个自定义检测和响应规则,用于警告对 LSASS 进程的未经授权访问。通过重新执行攻击者操作并确认告警生成,对该规则进行了验证。

### 审查的遥测数据

- 可疑的进程执行链

- 到 C2 服务器的出站连接

- 针对 LSASS 的凭证访问行为

### Webhook 输出

配置了自定义 webhook 以在外部转发检测告警,演示了 SOC 自动化和告警集成的概念。

## 第 7 部分 – 挑战与故障排除

| 挑战 | 解决方案 |

|---|---|

| 虚拟机网络和启动问题 | 重新配置了网络适配器和启动顺序 |

| DNS 和连接阻止载荷传输 | 调整了网络设置并使用了直接 IP |

| 工具安装依赖项 | 手动解决了包冲突 |

## 关键要点

- Sysmon 极大地提高了超越默认 Windows 日志记录的端点可见性

- 基于行为的检测能够捕获基于签名的工具所遗漏的威胁

- VirusTotal 零检出并不意味着文件安全——上下文和行为至关重要

- 自定义检测规则允许 SOC 团队根据其特定环境调整防御

- 动手实验工作能够培养对真实 SOC 运营至关重要的故障排除直觉

标签:AMSI绕过, C2模拟, Conpot, EDR, IP 地址批量处理, LimaCharlie, PB级数据处理, PE 加载器, Sliver, Sysmon, Windows安全, 命令与控制, 威胁检测, 安全实验室, 安全运维, 安全运营中心, 家庭实验室, 恶意行为分析, 插件系统, 攻击模拟, 数据包嗅探, 数据展示, 无线安全, 端点检测与响应, 红队, 网络信息收集, 网络安全, 网络安全审计, 网络攻防, 网络映射, 脆弱性评估, 脱壳工具, 蜜罐网络, 遥测分析, 防御视角, 隐私保护, 驱动签名利用