MalaikaUmbreen/OPEN-CLAW-Deployment

GitHub: MalaikaUmbreen/OPEN-CLAW-Deployment

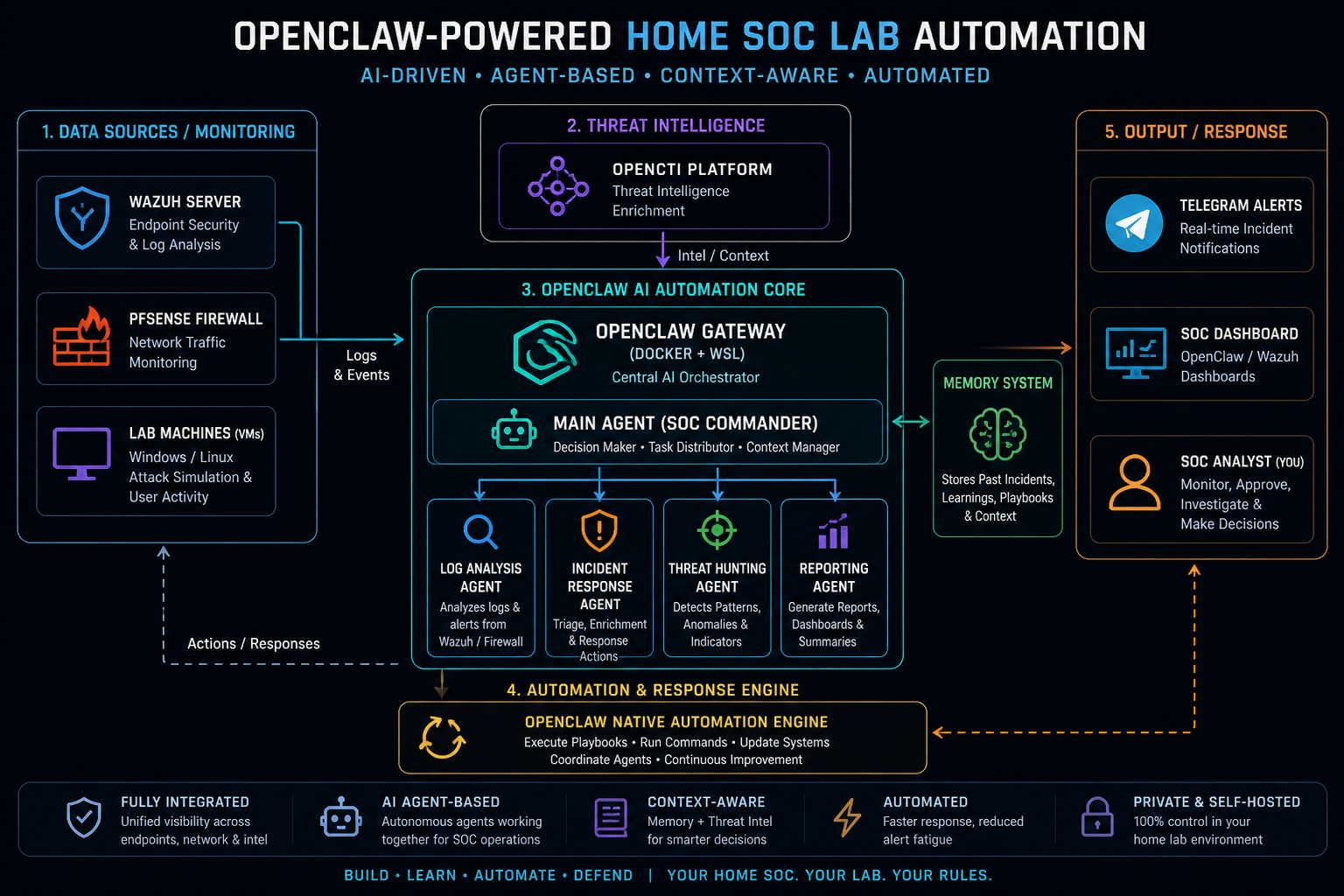

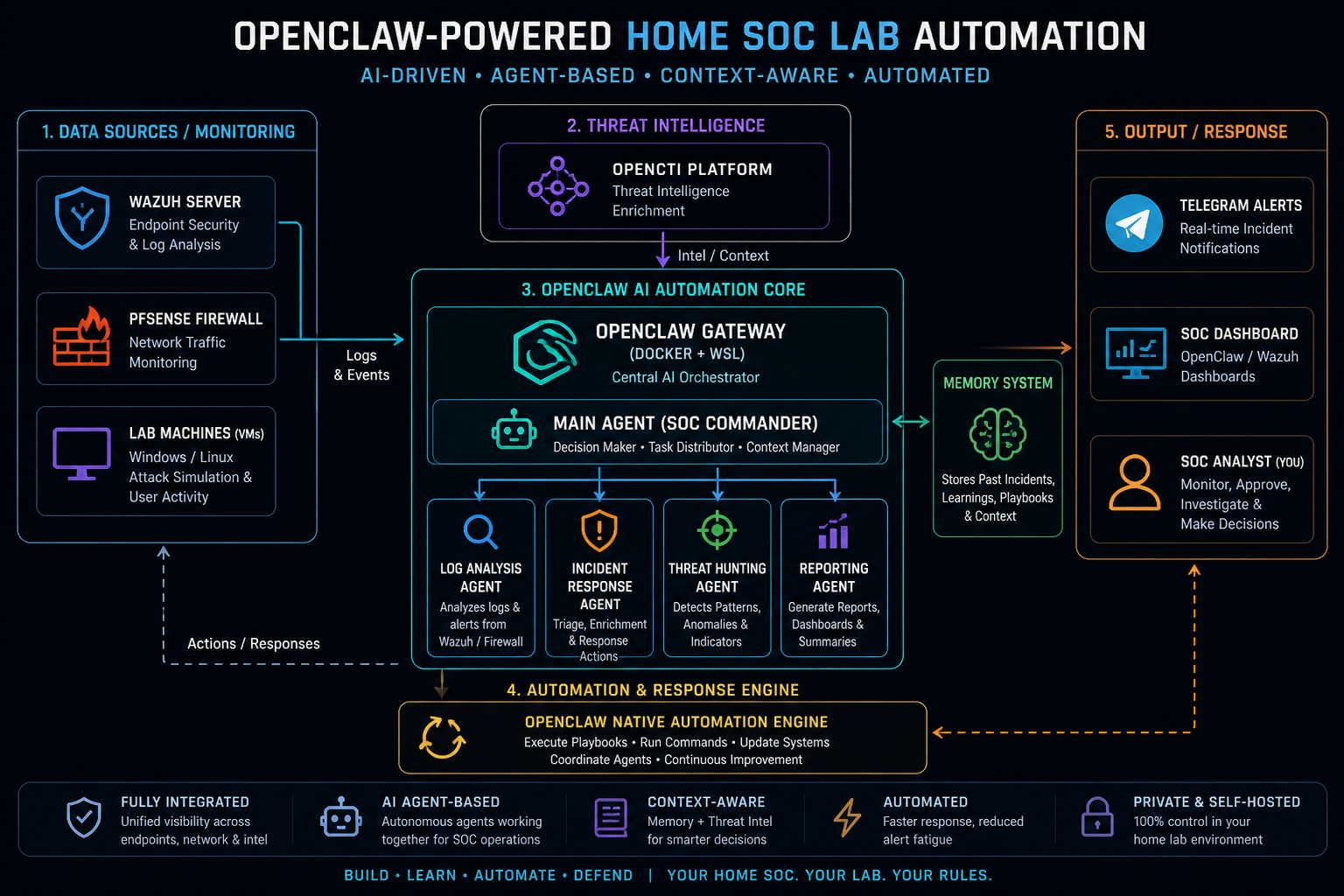

一个基于 Wazuh、OpenCTI 和 OpenClaw AI 代理编排的开源家庭 SOC 实验室部署方案,用 AI 驱动的多代理架构替代传统自动化工具实现安全运营自动化。

Stars: 0 | Forks: 0

# 🛡️ 家庭 SOC 实验室 — OpenClaw 部署

**作者:** Malaika Umbreen

**日期:** 2026 年 5 月

**状态:** 🟢 活跃 — Defendrix (主代理) 在线

## 📌 这是什么?

本仓库记录了使用完全开源工具部署**个人家庭 SOC 实验室**的完整过程。与传统的流程自动化 不同,该实验室使用 **OpenClaw AI 代理**来编排 SOC 任务——从警报分诊到威胁情报丰富化以及事件报告。

主代理 **Defendrix** 充当 SOC 编排器,管理四个专门的子代理并在会话之间保持持久记忆。

## 🏗️ 架构

### 🧠 代理指挥结构

| 代理 | 角色 | 状态 |

|-------|------|--------|

| **Defendrix** | 主 SOC 编排器 — 管理所有代理,保存记忆 | 🟢 在线 |

| **SCOUT** | 日志获取与 Wazuh 警报监控 | 🔴 待定 |

| **ORACLE** | 通过 OpenCTI 进行威胁情报查询 | 🔴 待定 |

| **RESPONDER** | 自动化事件响应与剧本 | 🔴 待定 |

| **SCRIBE** | 事件记录与审计追踪 | 🔴 待定 |

### 🔁 默认分诊工作流

```

SCOUT → ORACLE → DEFENDRIX (correlate) → RESPONDER → SCRIBE

```

## 🛠️ 技术栈

| 组件 | 用途 | 主机 |

|-----------|---------|------|

| **Wazuh** | 终端检测与日志分析 | Ubuntu-Wazu-Server (VMware) |

| **OpenCTI** | 威胁情报平台 | 待定 |

| **OpenClaw** | AI 代理编排 (替代 n8n) | Docker / WSL2 |

| **Docker Desktop** | 容器运行时 | Windows 主机 |

| **WSL2 (Ubuntu)** | Windows 上的 Linux 环境 | D:\WSL |

| **GitHub Copilot** | LLM 后端 (学生开发者包) | 云端 |

## 📁 仓库结构

```

home-soc-lab/

│

├── README.md # This file

│

├── deployment/

│ ├── Part1-WSL-Setup.md # WSL2 installation & D: drive migration

│ ├── Part2-Docker-Setup.md # Docker Desktop + WSL integration

│ ├── Part3-OpenClaw-Install.md # Dockerfile + docker-compose setup

│ ├── Part4-Onboarding.md # OpenClaw onboarding & model config

│ └── Part5-Agent-Config.md # Defendrix identity, memory, USER setup

│

├── openclaw/

│ ├── Dockerfile # OpenClaw container definition

│ ├── docker-compose.yml # Service orchestration

│ └── workspace/

│ ├── IDENTITY.md # Defendrix identity configuration

│ ├── MEMORY.md # Long-term memory & standing orders

│ ├── USER.md # Analyst profile (Malaika Umbreen)

│ └── SOUL.md # Agent personality & behavior rules

│

├── agents/

│ ├── defendrix/ # Main orchestrator agent

│ │ └── README.md

│ ├── scout/ # Wazuh log monitoring agent

│ │ └── README.md

│ ├── oracle/ # OpenCTI threat intel agent

│ │ └── README.md

│ ├── responder/ # Incident response agent

│ │ └── README.md

│ └── scribe/ # Documentation agent

│ └── README.md

│

├── configs/

│ ├── wazuh/

│ │ └── ossec.conf.example # Wazuh config template

│ └── opencti/

│ └── config.yml.example # OpenCTI config template

│

├── prompts/

│ ├── defendrix-init.md # Initial briefing prompt for Defendrix

│ ├── memory-lock.md # Standing orders commit prompt

│ └── sub-agent-spawn.md # Template for spawning mini agents

│

├── docs/

│ ├── OpenClaw_deployment.pdf # Original deployment report

│ ├── architecture-diagram.md # SOC architecture overview

│ └── lessons-learned.md # Running notes & gotchas

│

└── scripts/

├── daily-startup.sh # Start Docker + OpenClaw + verify

├── security-audit.sh # Run openclaw security audit

└── backup-workspace.sh # Backup agent workspace files

```

## 🚀 快速开始

### 前置条件

- 启用 WSL2 的 Windows 10/11

- Docker Desktop (已启用 WSL 集成)

- GitHub 学生开发者包 (用于免费模型访问)

- Node.js v22+ 和 npm v11+

### 步骤 1 — 克隆仓库

```

git clone https://github.com/YOUR_USERNAME/home-soc-lab.git

cd home-soc-lab

```

### 步骤 2 — 构建并启动 OpenClaw

```

cd openclaw

docker compose up --build -d

```

### 步骤 3 — 进入容器并开始使用

```

docker exec -it openclaw bash

openclaw onboard

```

### 步骤 4 — 访问控制 UI

```

http://127.0.0.1:18789/

```

### 步骤 5 — 初始化 Defendrix

将 `prompts/defendrix-init.md` 中的初始化提示粘贴到 Chat (聊天) 标签页中。

## 🔐 安全说明

- 运行每日安全审计:

openclaw security audit --deep

openclaw security audit --fix

- 每天重启 Docker 容器:

docker restart openclaw

- 切勿在未经身份验证的情况下将端口 `18789` 暴露于公共互联网

- 将您的 API 密钥排除在此仓库之外 — 请使用 `.env` 文件或 Docker secrets

- 阅读:https://docs.openclaw.ai/gateway/security

## 🧩 代理配置文件

### IDENTITY.md — Defendrix 是谁?

定义代理的名称、生物类型、氛围、表情符号和头像。在首次对话期间填写。

### MEMORY.md — 长期记忆

包含常驻指令、分诊工作流、实验室环境映射、事件日志索引和经验教训。每次事件发生后由 SCRIBE 更新。

### USER.md — 关于分析师

向 Defendrix 介绍 Malaika Umbreen — 她的角色、运作方式以及报告规范。

### SOUL.md — 个性与行为

控制语气、决策风格和操作边界。

## 📋 待处理配置

- [ ] Wazuh API URL + 身份验证凭据

- [ ] Wazuh 警报传递方式 (webhook / 轮询 / 日志转发)

- [ ] OpenCTI API URL + token

- [ ] 生成 SCOUT 子代理

- [ ] 生成 ORACLE 子代理

- [ ] 生成 RESPONDER 子代理

- [ ] 生成 SCRIBE 子代理

- [ ] 配置 Telegram 警报频道

- [ ] 向 OpenClaw 添加网络搜索提供商

## 📊 实验室环境状态

| 组件 | 主机 | 状态 |

|-----------|------|--------|

| Wazuh | Ubuntu-Wazu-Server (VMware) | 🟡 终端待定 |

| OpenCTI | 待定 | 🟡 终端待定 |

| OpenClaw / Defendrix | Docker (localhost:18789) | 🟢 在线 |

| Kali Linux | VMware | 🟡 已挂起 |

| Windows 10 (靶机) | VMware | 🟡 实验室靶机 |

| Pfsense | VMware | 🟡 网络防火墙 |

## 📝 事件报告格式

所有由 Defendrix 生成的报告均采用以下格式:

```

Reported by: Defendrix

Reviewed by: Malaika Umbreen (SOC Analyst)

🔵 Defendrix | SOC Orchestrator

```

## 📚 资源

- [OpenClaw 文档](https://docs.openclaw.ai)

- [OpenClaw 安全加固](https://docs.openclaw.ai/gateway/security)

- [Wazuh 文档](https://documentation.wazuh.com)

- [OpenCTI 文档](https://docs.opencti.io)

- [GitHub 学生开发者包](https://education.github.com/pack)

## 🗺️ 路线图

- [x] 部署 WSL2 + Docker

- [x] 安装并配置 OpenClaw

- [x] 初始化 Defendrix (主代理)

- [x] 配置 IDENTITY.md、MEMORY.md、USER.md

- [ ] 在 Ubuntu-Wazu-Server 上部署 Wazuh

- [ ] 部署 OpenCTI

- [ ] 连接 Wazuh → Defendrix 流水线

- [ ] 连接 OpenCTI → ORACLE 流水线

- [ ] 生成并配置 SCOUT

- [ ] 生成并配置 ORACLE

- [ ] 生成并配置 RESPONDER

- [ ] 生成并配置 SCRIBE

- [ ] 设置 Telegram 警报通知

- [ ] 编写首个自动化事件响应剧本

- [ ] 记录首次真实警报分诊

*由 Malaika Umbreen 使用 🛡️ 构建 — 家庭 SOC 实验室项目, 2026*

### 🧠 代理指挥结构

| 代理 | 角色 | 状态 |

|-------|------|--------|

| **Defendrix** | 主 SOC 编排器 — 管理所有代理,保存记忆 | 🟢 在线 |

| **SCOUT** | 日志获取与 Wazuh 警报监控 | 🔴 待定 |

| **ORACLE** | 通过 OpenCTI 进行威胁情报查询 | 🔴 待定 |

| **RESPONDER** | 自动化事件响应与剧本 | 🔴 待定 |

| **SCRIBE** | 事件记录与审计追踪 | 🔴 待定 |

### 🔁 默认分诊工作流

```

SCOUT → ORACLE → DEFENDRIX (correlate) → RESPONDER → SCRIBE

```

## 🛠️ 技术栈

| 组件 | 用途 | 主机 |

|-----------|---------|------|

| **Wazuh** | 终端检测与日志分析 | Ubuntu-Wazu-Server (VMware) |

| **OpenCTI** | 威胁情报平台 | 待定 |

| **OpenClaw** | AI 代理编排 (替代 n8n) | Docker / WSL2 |

| **Docker Desktop** | 容器运行时 | Windows 主机 |

| **WSL2 (Ubuntu)** | Windows 上的 Linux 环境 | D:\WSL |

| **GitHub Copilot** | LLM 后端 (学生开发者包) | 云端 |

## 📁 仓库结构

```

home-soc-lab/

│

├── README.md # This file

│

├── deployment/

│ ├── Part1-WSL-Setup.md # WSL2 installation & D: drive migration

│ ├── Part2-Docker-Setup.md # Docker Desktop + WSL integration

│ ├── Part3-OpenClaw-Install.md # Dockerfile + docker-compose setup

│ ├── Part4-Onboarding.md # OpenClaw onboarding & model config

│ └── Part5-Agent-Config.md # Defendrix identity, memory, USER setup

│

├── openclaw/

│ ├── Dockerfile # OpenClaw container definition

│ ├── docker-compose.yml # Service orchestration

│ └── workspace/

│ ├── IDENTITY.md # Defendrix identity configuration

│ ├── MEMORY.md # Long-term memory & standing orders

│ ├── USER.md # Analyst profile (Malaika Umbreen)

│ └── SOUL.md # Agent personality & behavior rules

│

├── agents/

│ ├── defendrix/ # Main orchestrator agent

│ │ └── README.md

│ ├── scout/ # Wazuh log monitoring agent

│ │ └── README.md

│ ├── oracle/ # OpenCTI threat intel agent

│ │ └── README.md

│ ├── responder/ # Incident response agent

│ │ └── README.md

│ └── scribe/ # Documentation agent

│ └── README.md

│

├── configs/

│ ├── wazuh/

│ │ └── ossec.conf.example # Wazuh config template

│ └── opencti/

│ └── config.yml.example # OpenCTI config template

│

├── prompts/

│ ├── defendrix-init.md # Initial briefing prompt for Defendrix

│ ├── memory-lock.md # Standing orders commit prompt

│ └── sub-agent-spawn.md # Template for spawning mini agents

│

├── docs/

│ ├── OpenClaw_deployment.pdf # Original deployment report

│ ├── architecture-diagram.md # SOC architecture overview

│ └── lessons-learned.md # Running notes & gotchas

│

└── scripts/

├── daily-startup.sh # Start Docker + OpenClaw + verify

├── security-audit.sh # Run openclaw security audit

└── backup-workspace.sh # Backup agent workspace files

```

## 🚀 快速开始

### 前置条件

- 启用 WSL2 的 Windows 10/11

- Docker Desktop (已启用 WSL 集成)

- GitHub 学生开发者包 (用于免费模型访问)

- Node.js v22+ 和 npm v11+

### 步骤 1 — 克隆仓库

```

git clone https://github.com/YOUR_USERNAME/home-soc-lab.git

cd home-soc-lab

```

### 步骤 2 — 构建并启动 OpenClaw

```

cd openclaw

docker compose up --build -d

```

### 步骤 3 — 进入容器并开始使用

```

docker exec -it openclaw bash

openclaw onboard

```

### 步骤 4 — 访问控制 UI

```

http://127.0.0.1:18789/

```

### 步骤 5 — 初始化 Defendrix

将 `prompts/defendrix-init.md` 中的初始化提示粘贴到 Chat (聊天) 标签页中。

## 🔐 安全说明

- 运行每日安全审计:

openclaw security audit --deep

openclaw security audit --fix

- 每天重启 Docker 容器:

docker restart openclaw

- 切勿在未经身份验证的情况下将端口 `18789` 暴露于公共互联网

- 将您的 API 密钥排除在此仓库之外 — 请使用 `.env` 文件或 Docker secrets

- 阅读:https://docs.openclaw.ai/gateway/security

## 🧩 代理配置文件

### IDENTITY.md — Defendrix 是谁?

定义代理的名称、生物类型、氛围、表情符号和头像。在首次对话期间填写。

### MEMORY.md — 长期记忆

包含常驻指令、分诊工作流、实验室环境映射、事件日志索引和经验教训。每次事件发生后由 SCRIBE 更新。

### USER.md — 关于分析师

向 Defendrix 介绍 Malaika Umbreen — 她的角色、运作方式以及报告规范。

### SOUL.md — 个性与行为

控制语气、决策风格和操作边界。

## 📋 待处理配置

- [ ] Wazuh API URL + 身份验证凭据

- [ ] Wazuh 警报传递方式 (webhook / 轮询 / 日志转发)

- [ ] OpenCTI API URL + token

- [ ] 生成 SCOUT 子代理

- [ ] 生成 ORACLE 子代理

- [ ] 生成 RESPONDER 子代理

- [ ] 生成 SCRIBE 子代理

- [ ] 配置 Telegram 警报频道

- [ ] 向 OpenClaw 添加网络搜索提供商

## 📊 实验室环境状态

| 组件 | 主机 | 状态 |

|-----------|------|--------|

| Wazuh | Ubuntu-Wazu-Server (VMware) | 🟡 终端待定 |

| OpenCTI | 待定 | 🟡 终端待定 |

| OpenClaw / Defendrix | Docker (localhost:18789) | 🟢 在线 |

| Kali Linux | VMware | 🟡 已挂起 |

| Windows 10 (靶机) | VMware | 🟡 实验室靶机 |

| Pfsense | VMware | 🟡 网络防火墙 |

## 📝 事件报告格式

所有由 Defendrix 生成的报告均采用以下格式:

```

Reported by: Defendrix

Reviewed by: Malaika Umbreen (SOC Analyst)

🔵 Defendrix | SOC Orchestrator

```

## 📚 资源

- [OpenClaw 文档](https://docs.openclaw.ai)

- [OpenClaw 安全加固](https://docs.openclaw.ai/gateway/security)

- [Wazuh 文档](https://documentation.wazuh.com)

- [OpenCTI 文档](https://docs.opencti.io)

- [GitHub 学生开发者包](https://education.github.com/pack)

## 🗺️ 路线图

- [x] 部署 WSL2 + Docker

- [x] 安装并配置 OpenClaw

- [x] 初始化 Defendrix (主代理)

- [x] 配置 IDENTITY.md、MEMORY.md、USER.md

- [ ] 在 Ubuntu-Wazu-Server 上部署 Wazuh

- [ ] 部署 OpenCTI

- [ ] 连接 Wazuh → Defendrix 流水线

- [ ] 连接 OpenCTI → ORACLE 流水线

- [ ] 生成并配置 SCOUT

- [ ] 生成并配置 ORACLE

- [ ] 生成并配置 RESPONDER

- [ ] 生成并配置 SCRIBE

- [ ] 设置 Telegram 警报通知

- [ ] 编写首个自动化事件响应剧本

- [ ] 记录首次真实警报分诊

*由 Malaika Umbreen 使用 🛡️ 构建 — 家庭 SOC 实验室项目, 2026*

### 🧠 代理指挥结构

| 代理 | 角色 | 状态 |

|-------|------|--------|

| **Defendrix** | 主 SOC 编排器 — 管理所有代理,保存记忆 | 🟢 在线 |

| **SCOUT** | 日志获取与 Wazuh 警报监控 | 🔴 待定 |

| **ORACLE** | 通过 OpenCTI 进行威胁情报查询 | 🔴 待定 |

| **RESPONDER** | 自动化事件响应与剧本 | 🔴 待定 |

| **SCRIBE** | 事件记录与审计追踪 | 🔴 待定 |

### 🔁 默认分诊工作流

```

SCOUT → ORACLE → DEFENDRIX (correlate) → RESPONDER → SCRIBE

```

## 🛠️ 技术栈

| 组件 | 用途 | 主机 |

|-----------|---------|------|

| **Wazuh** | 终端检测与日志分析 | Ubuntu-Wazu-Server (VMware) |

| **OpenCTI** | 威胁情报平台 | 待定 |

| **OpenClaw** | AI 代理编排 (替代 n8n) | Docker / WSL2 |

| **Docker Desktop** | 容器运行时 | Windows 主机 |

| **WSL2 (Ubuntu)** | Windows 上的 Linux 环境 | D:\WSL |

| **GitHub Copilot** | LLM 后端 (学生开发者包) | 云端 |

## 📁 仓库结构

```

home-soc-lab/

│

├── README.md # This file

│

├── deployment/

│ ├── Part1-WSL-Setup.md # WSL2 installation & D: drive migration

│ ├── Part2-Docker-Setup.md # Docker Desktop + WSL integration

│ ├── Part3-OpenClaw-Install.md # Dockerfile + docker-compose setup

│ ├── Part4-Onboarding.md # OpenClaw onboarding & model config

│ └── Part5-Agent-Config.md # Defendrix identity, memory, USER setup

│

├── openclaw/

│ ├── Dockerfile # OpenClaw container definition

│ ├── docker-compose.yml # Service orchestration

│ └── workspace/

│ ├── IDENTITY.md # Defendrix identity configuration

│ ├── MEMORY.md # Long-term memory & standing orders

│ ├── USER.md # Analyst profile (Malaika Umbreen)

│ └── SOUL.md # Agent personality & behavior rules

│

├── agents/

│ ├── defendrix/ # Main orchestrator agent

│ │ └── README.md

│ ├── scout/ # Wazuh log monitoring agent

│ │ └── README.md

│ ├── oracle/ # OpenCTI threat intel agent

│ │ └── README.md

│ ├── responder/ # Incident response agent

│ │ └── README.md

│ └── scribe/ # Documentation agent

│ └── README.md

│

├── configs/

│ ├── wazuh/

│ │ └── ossec.conf.example # Wazuh config template

│ └── opencti/

│ └── config.yml.example # OpenCTI config template

│

├── prompts/

│ ├── defendrix-init.md # Initial briefing prompt for Defendrix

│ ├── memory-lock.md # Standing orders commit prompt

│ └── sub-agent-spawn.md # Template for spawning mini agents

│

├── docs/

│ ├── OpenClaw_deployment.pdf # Original deployment report

│ ├── architecture-diagram.md # SOC architecture overview

│ └── lessons-learned.md # Running notes & gotchas

│

└── scripts/

├── daily-startup.sh # Start Docker + OpenClaw + verify

├── security-audit.sh # Run openclaw security audit

└── backup-workspace.sh # Backup agent workspace files

```

## 🚀 快速开始

### 前置条件

- 启用 WSL2 的 Windows 10/11

- Docker Desktop (已启用 WSL 集成)

- GitHub 学生开发者包 (用于免费模型访问)

- Node.js v22+ 和 npm v11+

### 步骤 1 — 克隆仓库

```

git clone https://github.com/YOUR_USERNAME/home-soc-lab.git

cd home-soc-lab

```

### 步骤 2 — 构建并启动 OpenClaw

```

cd openclaw

docker compose up --build -d

```

### 步骤 3 — 进入容器并开始使用

```

docker exec -it openclaw bash

openclaw onboard

```

### 步骤 4 — 访问控制 UI

```

http://127.0.0.1:18789/

```

### 步骤 5 — 初始化 Defendrix

将 `prompts/defendrix-init.md` 中的初始化提示粘贴到 Chat (聊天) 标签页中。

## 🔐 安全说明

- 运行每日安全审计:

openclaw security audit --deep

openclaw security audit --fix

- 每天重启 Docker 容器:

docker restart openclaw

- 切勿在未经身份验证的情况下将端口 `18789` 暴露于公共互联网

- 将您的 API 密钥排除在此仓库之外 — 请使用 `.env` 文件或 Docker secrets

- 阅读:https://docs.openclaw.ai/gateway/security

## 🧩 代理配置文件

### IDENTITY.md — Defendrix 是谁?

定义代理的名称、生物类型、氛围、表情符号和头像。在首次对话期间填写。

### MEMORY.md — 长期记忆

包含常驻指令、分诊工作流、实验室环境映射、事件日志索引和经验教训。每次事件发生后由 SCRIBE 更新。

### USER.md — 关于分析师

向 Defendrix 介绍 Malaika Umbreen — 她的角色、运作方式以及报告规范。

### SOUL.md — 个性与行为

控制语气、决策风格和操作边界。

## 📋 待处理配置

- [ ] Wazuh API URL + 身份验证凭据

- [ ] Wazuh 警报传递方式 (webhook / 轮询 / 日志转发)

- [ ] OpenCTI API URL + token

- [ ] 生成 SCOUT 子代理

- [ ] 生成 ORACLE 子代理

- [ ] 生成 RESPONDER 子代理

- [ ] 生成 SCRIBE 子代理

- [ ] 配置 Telegram 警报频道

- [ ] 向 OpenClaw 添加网络搜索提供商

## 📊 实验室环境状态

| 组件 | 主机 | 状态 |

|-----------|------|--------|

| Wazuh | Ubuntu-Wazu-Server (VMware) | 🟡 终端待定 |

| OpenCTI | 待定 | 🟡 终端待定 |

| OpenClaw / Defendrix | Docker (localhost:18789) | 🟢 在线 |

| Kali Linux | VMware | 🟡 已挂起 |

| Windows 10 (靶机) | VMware | 🟡 实验室靶机 |

| Pfsense | VMware | 🟡 网络防火墙 |

## 📝 事件报告格式

所有由 Defendrix 生成的报告均采用以下格式:

```

Reported by: Defendrix

Reviewed by: Malaika Umbreen (SOC Analyst)

🔵 Defendrix | SOC Orchestrator

```

## 📚 资源

- [OpenClaw 文档](https://docs.openclaw.ai)

- [OpenClaw 安全加固](https://docs.openclaw.ai/gateway/security)

- [Wazuh 文档](https://documentation.wazuh.com)

- [OpenCTI 文档](https://docs.opencti.io)

- [GitHub 学生开发者包](https://education.github.com/pack)

## 🗺️ 路线图

- [x] 部署 WSL2 + Docker

- [x] 安装并配置 OpenClaw

- [x] 初始化 Defendrix (主代理)

- [x] 配置 IDENTITY.md、MEMORY.md、USER.md

- [ ] 在 Ubuntu-Wazu-Server 上部署 Wazuh

- [ ] 部署 OpenCTI

- [ ] 连接 Wazuh → Defendrix 流水线

- [ ] 连接 OpenCTI → ORACLE 流水线

- [ ] 生成并配置 SCOUT

- [ ] 生成并配置 ORACLE

- [ ] 生成并配置 RESPONDER

- [ ] 生成并配置 SCRIBE

- [ ] 设置 Telegram 警报通知

- [ ] 编写首个自动化事件响应剧本

- [ ] 记录首次真实警报分诊

*由 Malaika Umbreen 使用 🛡️ 构建 — 家庭 SOC 实验室项目, 2026*

### 🧠 代理指挥结构

| 代理 | 角色 | 状态 |

|-------|------|--------|

| **Defendrix** | 主 SOC 编排器 — 管理所有代理,保存记忆 | 🟢 在线 |

| **SCOUT** | 日志获取与 Wazuh 警报监控 | 🔴 待定 |

| **ORACLE** | 通过 OpenCTI 进行威胁情报查询 | 🔴 待定 |

| **RESPONDER** | 自动化事件响应与剧本 | 🔴 待定 |

| **SCRIBE** | 事件记录与审计追踪 | 🔴 待定 |

### 🔁 默认分诊工作流

```

SCOUT → ORACLE → DEFENDRIX (correlate) → RESPONDER → SCRIBE

```

## 🛠️ 技术栈

| 组件 | 用途 | 主机 |

|-----------|---------|------|

| **Wazuh** | 终端检测与日志分析 | Ubuntu-Wazu-Server (VMware) |

| **OpenCTI** | 威胁情报平台 | 待定 |

| **OpenClaw** | AI 代理编排 (替代 n8n) | Docker / WSL2 |

| **Docker Desktop** | 容器运行时 | Windows 主机 |

| **WSL2 (Ubuntu)** | Windows 上的 Linux 环境 | D:\WSL |

| **GitHub Copilot** | LLM 后端 (学生开发者包) | 云端 |

## 📁 仓库结构

```

home-soc-lab/

│

├── README.md # This file

│

├── deployment/

│ ├── Part1-WSL-Setup.md # WSL2 installation & D: drive migration

│ ├── Part2-Docker-Setup.md # Docker Desktop + WSL integration

│ ├── Part3-OpenClaw-Install.md # Dockerfile + docker-compose setup

│ ├── Part4-Onboarding.md # OpenClaw onboarding & model config

│ └── Part5-Agent-Config.md # Defendrix identity, memory, USER setup

│

├── openclaw/

│ ├── Dockerfile # OpenClaw container definition

│ ├── docker-compose.yml # Service orchestration

│ └── workspace/

│ ├── IDENTITY.md # Defendrix identity configuration

│ ├── MEMORY.md # Long-term memory & standing orders

│ ├── USER.md # Analyst profile (Malaika Umbreen)

│ └── SOUL.md # Agent personality & behavior rules

│

├── agents/

│ ├── defendrix/ # Main orchestrator agent

│ │ └── README.md

│ ├── scout/ # Wazuh log monitoring agent

│ │ └── README.md

│ ├── oracle/ # OpenCTI threat intel agent

│ │ └── README.md

│ ├── responder/ # Incident response agent

│ │ └── README.md

│ └── scribe/ # Documentation agent

│ └── README.md

│

├── configs/

│ ├── wazuh/

│ │ └── ossec.conf.example # Wazuh config template

│ └── opencti/

│ └── config.yml.example # OpenCTI config template

│

├── prompts/

│ ├── defendrix-init.md # Initial briefing prompt for Defendrix

│ ├── memory-lock.md # Standing orders commit prompt

│ └── sub-agent-spawn.md # Template for spawning mini agents

│

├── docs/

│ ├── OpenClaw_deployment.pdf # Original deployment report

│ ├── architecture-diagram.md # SOC architecture overview

│ └── lessons-learned.md # Running notes & gotchas

│

└── scripts/

├── daily-startup.sh # Start Docker + OpenClaw + verify

├── security-audit.sh # Run openclaw security audit

└── backup-workspace.sh # Backup agent workspace files

```

## 🚀 快速开始

### 前置条件

- 启用 WSL2 的 Windows 10/11

- Docker Desktop (已启用 WSL 集成)

- GitHub 学生开发者包 (用于免费模型访问)

- Node.js v22+ 和 npm v11+

### 步骤 1 — 克隆仓库

```

git clone https://github.com/YOUR_USERNAME/home-soc-lab.git

cd home-soc-lab

```

### 步骤 2 — 构建并启动 OpenClaw

```

cd openclaw

docker compose up --build -d

```

### 步骤 3 — 进入容器并开始使用

```

docker exec -it openclaw bash

openclaw onboard

```

### 步骤 4 — 访问控制 UI

```

http://127.0.0.1:18789/

```

### 步骤 5 — 初始化 Defendrix

将 `prompts/defendrix-init.md` 中的初始化提示粘贴到 Chat (聊天) 标签页中。

## 🔐 安全说明

- 运行每日安全审计:

openclaw security audit --deep

openclaw security audit --fix

- 每天重启 Docker 容器:

docker restart openclaw

- 切勿在未经身份验证的情况下将端口 `18789` 暴露于公共互联网

- 将您的 API 密钥排除在此仓库之外 — 请使用 `.env` 文件或 Docker secrets

- 阅读:https://docs.openclaw.ai/gateway/security

## 🧩 代理配置文件

### IDENTITY.md — Defendrix 是谁?

定义代理的名称、生物类型、氛围、表情符号和头像。在首次对话期间填写。

### MEMORY.md — 长期记忆

包含常驻指令、分诊工作流、实验室环境映射、事件日志索引和经验教训。每次事件发生后由 SCRIBE 更新。

### USER.md — 关于分析师

向 Defendrix 介绍 Malaika Umbreen — 她的角色、运作方式以及报告规范。

### SOUL.md — 个性与行为

控制语气、决策风格和操作边界。

## 📋 待处理配置

- [ ] Wazuh API URL + 身份验证凭据

- [ ] Wazuh 警报传递方式 (webhook / 轮询 / 日志转发)

- [ ] OpenCTI API URL + token

- [ ] 生成 SCOUT 子代理

- [ ] 生成 ORACLE 子代理

- [ ] 生成 RESPONDER 子代理

- [ ] 生成 SCRIBE 子代理

- [ ] 配置 Telegram 警报频道

- [ ] 向 OpenClaw 添加网络搜索提供商

## 📊 实验室环境状态

| 组件 | 主机 | 状态 |

|-----------|------|--------|

| Wazuh | Ubuntu-Wazu-Server (VMware) | 🟡 终端待定 |

| OpenCTI | 待定 | 🟡 终端待定 |

| OpenClaw / Defendrix | Docker (localhost:18789) | 🟢 在线 |

| Kali Linux | VMware | 🟡 已挂起 |

| Windows 10 (靶机) | VMware | 🟡 实验室靶机 |

| Pfsense | VMware | 🟡 网络防火墙 |

## 📝 事件报告格式

所有由 Defendrix 生成的报告均采用以下格式:

```

Reported by: Defendrix

Reviewed by: Malaika Umbreen (SOC Analyst)

🔵 Defendrix | SOC Orchestrator

```

## 📚 资源

- [OpenClaw 文档](https://docs.openclaw.ai)

- [OpenClaw 安全加固](https://docs.openclaw.ai/gateway/security)

- [Wazuh 文档](https://documentation.wazuh.com)

- [OpenCTI 文档](https://docs.opencti.io)

- [GitHub 学生开发者包](https://education.github.com/pack)

## 🗺️ 路线图

- [x] 部署 WSL2 + Docker

- [x] 安装并配置 OpenClaw

- [x] 初始化 Defendrix (主代理)

- [x] 配置 IDENTITY.md、MEMORY.md、USER.md

- [ ] 在 Ubuntu-Wazu-Server 上部署 Wazuh

- [ ] 部署 OpenCTI

- [ ] 连接 Wazuh → Defendrix 流水线

- [ ] 连接 OpenCTI → ORACLE 流水线

- [ ] 生成并配置 SCOUT

- [ ] 生成并配置 ORACLE

- [ ] 生成并配置 RESPONDER

- [ ] 生成并配置 SCRIBE

- [ ] 设置 Telegram 警报通知

- [ ] 编写首个自动化事件响应剧本

- [ ] 记录首次真实警报分诊

*由 Malaika Umbreen 使用 🛡️ 构建 — 家庭 SOC 实验室项目, 2026*标签:Cybersecurity, Docker, EDR, FTP漏洞扫描, GitHub Copilot, Home SOC, MITM代理, OpenClaw, OpenCTI, SecOps, SOAR, TGT, VMware, Wazuh, WSL2, 云安全架构, 人工智能安全, 合规性, 告警分诊, 威胁情报, 威胁情报富化, 安全实验室, 安全编排, 安全防御评估, 家庭安全运营中心, 开发者工具, 攻防演练, 服务器监控, 端点检测与响应, 脆弱性评估, 脱壳工具, 请求拦截