Sl4cK0TH/CVE-2026-31431-PoC

GitHub: Sl4cK0TH/CVE-2026-31431-PoC

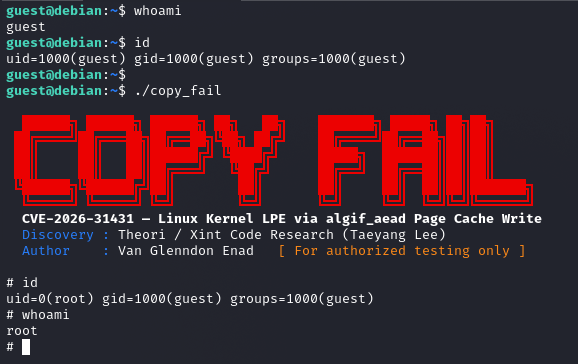

该仓库提供了 CVE-2026-31431(Copy Fail)的概念验证代码,利用 Linux 内核 algif_aead 模块中的越界写入缺陷,通过页缓存污染实现对 setuid 二进制文件的内存篡改,从而确定性地完成本地到 root 的权限提升。

Stars: 1 | Forks: 1

# CVE-2026-31431 PoC

## Linux 内核中通过 `algif_aead` 页缓存写入实现本地权限提升("Copy Fail")

标签:0day挖掘, AF_ALG, algif_aead, Copy Fail, CVE-2026-31431, CVSS 7.8, CWE-269, CWE-787, Linux内核漏洞, LPE, PoC, setuid, splice系统调用, Web报告查看器, 内核安全, 内核攻防, 暴力破解, 本地提权, 权限管理不当, 漏洞分析, 漏洞复现, 网络安全, 越界写入, 路径探测, 隐私保护, 页缓存写, 高危漏洞