Adhira-EP/Purple-Team-Lab-SIEM-Threat-Intelligence

GitHub: Adhira-EP/Purple-Team-Lab-SIEM-Threat-Intelligence

基于 Wazuh SIEM 和 VirusTotal 构建的本地紫队实验室,实现端点文件完整性实时监控与恶意软件自动化分析。

Stars: 0 | Forks: 0

# 🛡️ 紫队实验室:SIEM 与威胁情报

## 📖 项目概述

本项目的目标是构建一个本地安全运营中心 (SOC) 环境,用于监控、检测和分析端点威胁。我部署了 Wazuh SIEM 以从 Linux 端点收集遥测数据,配置了实时的文件完整性监控 (FIM),并集成了 VirusTotal API,以自动将可疑文件哈希与全球开源情报 (OSINT) 进行交叉比对。

## 🏗️ 架构与技术栈

* Hypervisor:Oracle VirtualBox

* SIEM 服务器:Ubuntu Server (Wazuh Manager)

* 目标端点:Ubuntu Server (Wazuh Agent)

* 威胁情报:VirusTotal API

* 关键概念:日志收集、EDR、FIM、API 集成、Linux CLI 故障排除

## 🚀 逐步实施过程

### 1. 基础设施设置

* 通过 VirtualBox 在一台 8GB RAM 的主机上分配了两台虚拟机。

* 配置了桥接网络适配器,以确保在本地网络上拥有隔离的、专用的 IP 地址。

* 在 Manager 和受害端点上都安装了 Ubuntu Server。

### 2. SIEM 部署与代理注册

* 部署 Wazuh Manager 作为集中式日志收集器和仪表板。

* 将 Wazuh Agent 部署到目标 Ubuntu 机器上。

* 使用 Manager 的 IP 地址对 Agent 进行身份验证,并通过 Wazuh 仪表板验证了连接。

### 3. 文件完整性监控 (FIM) 与攻击模拟

* 模拟了 SSH 暴力破解攻击(su fakeuser),以验证日志摄取和基准警报触发。

* 创建了一个专用的恶意软件存放文件夹 (/home/adhi/trap)。

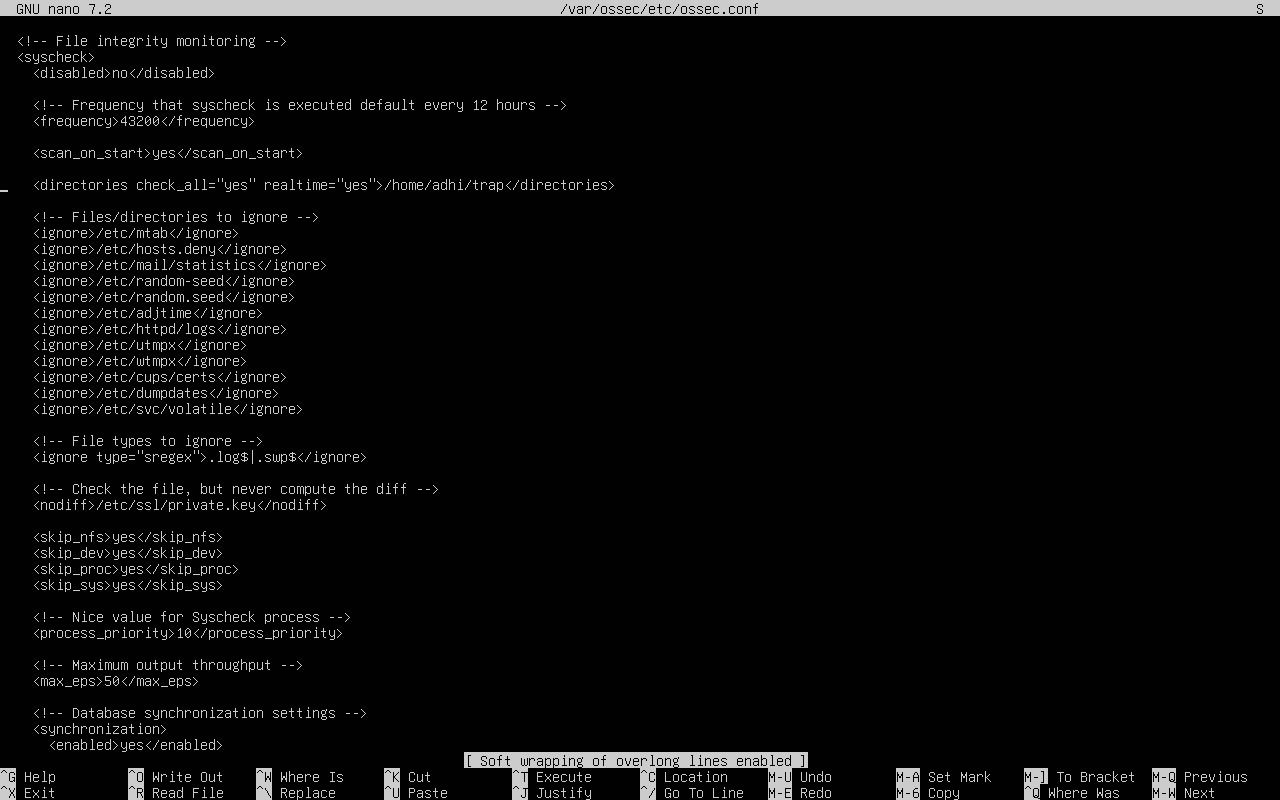

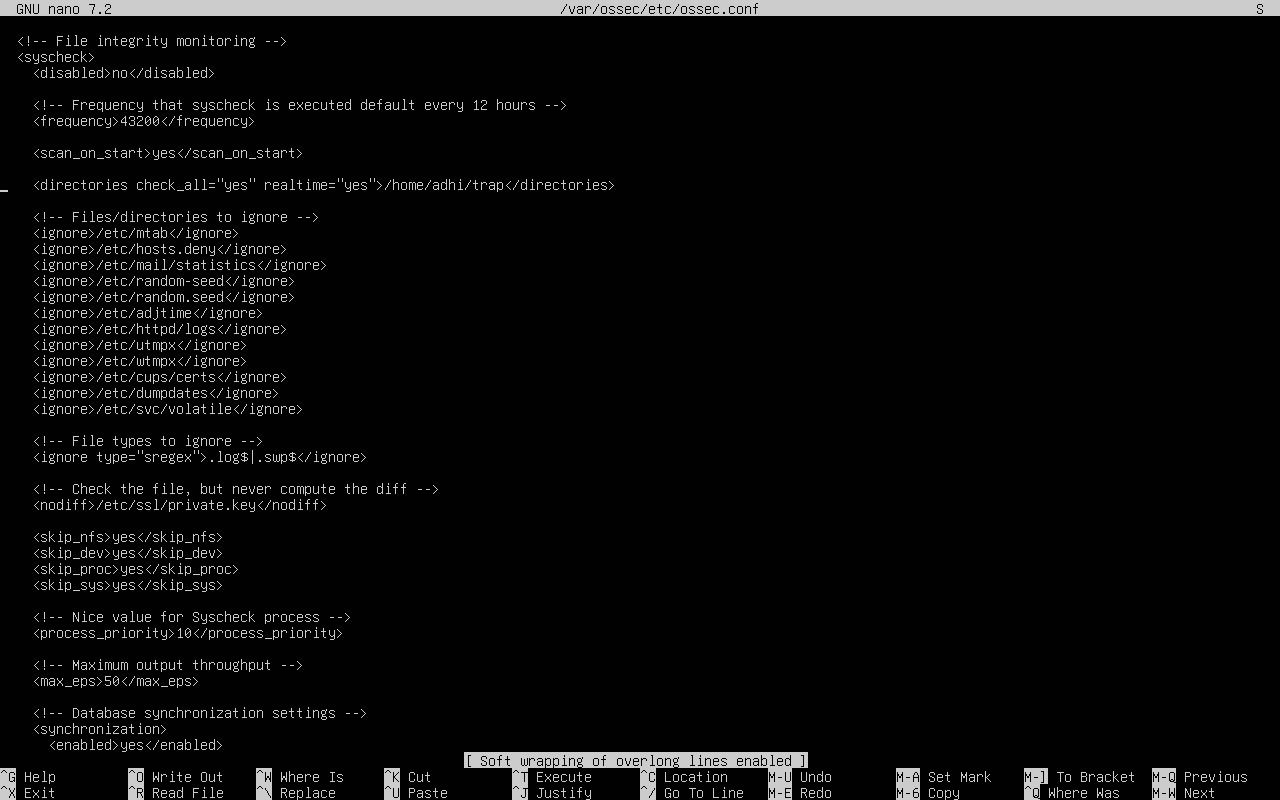

* 修改了 Wazuh Agent 的配置 (/var/ossec/etc/ossec.conf),以实时监控此目录并提取文件哈希:

`xml

/home/adhi/trap

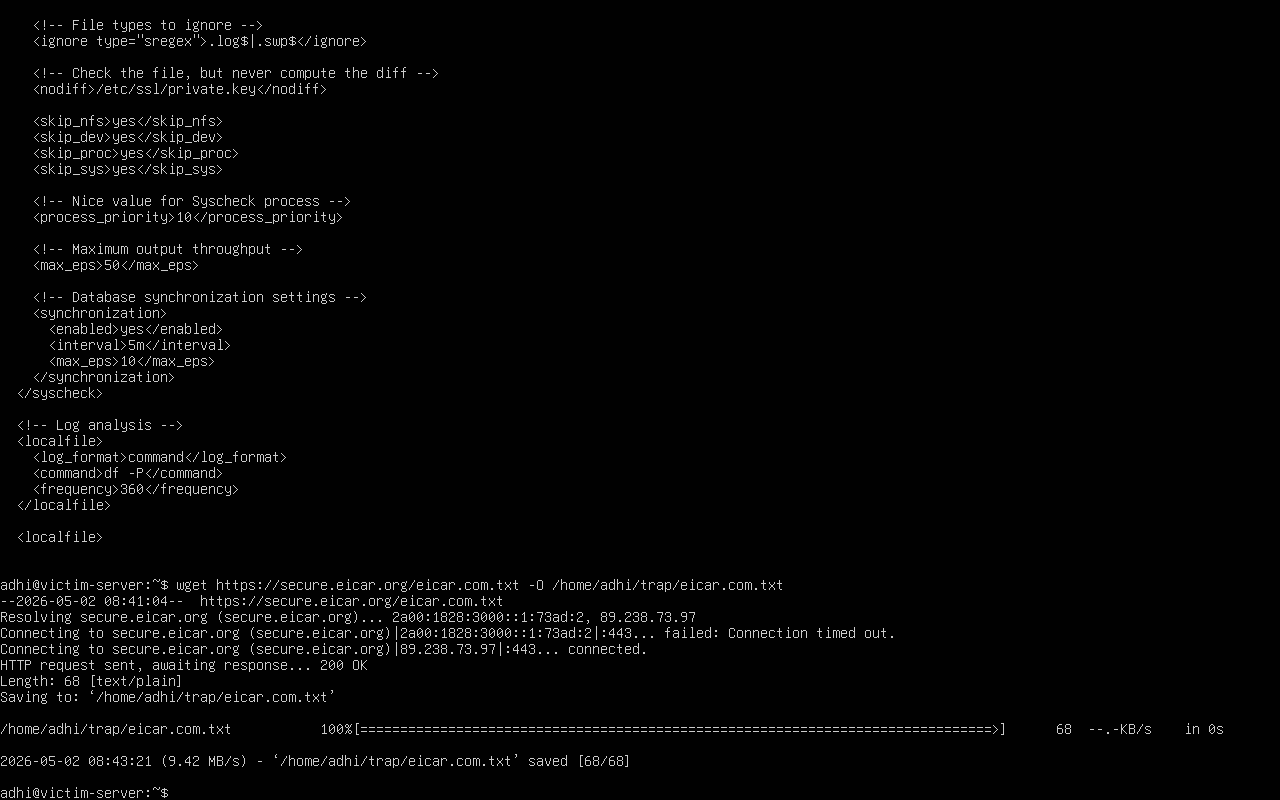

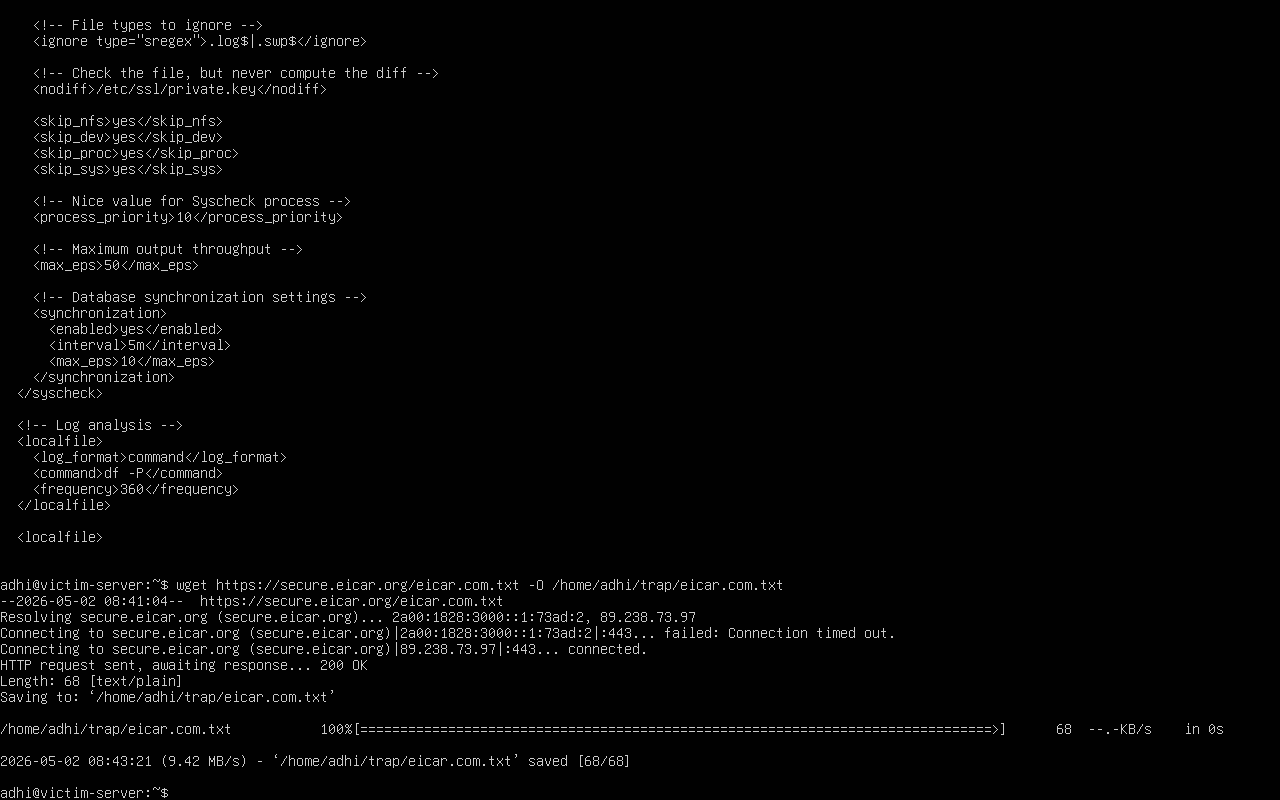

* 通过将 EICAR 测试文件下载到 trap 目录中,模拟了恶意软件感染。

* 通过将 EICAR 测试文件下载到 trap 目录中,模拟了恶意软件感染。

### 3. 威胁情报自动化

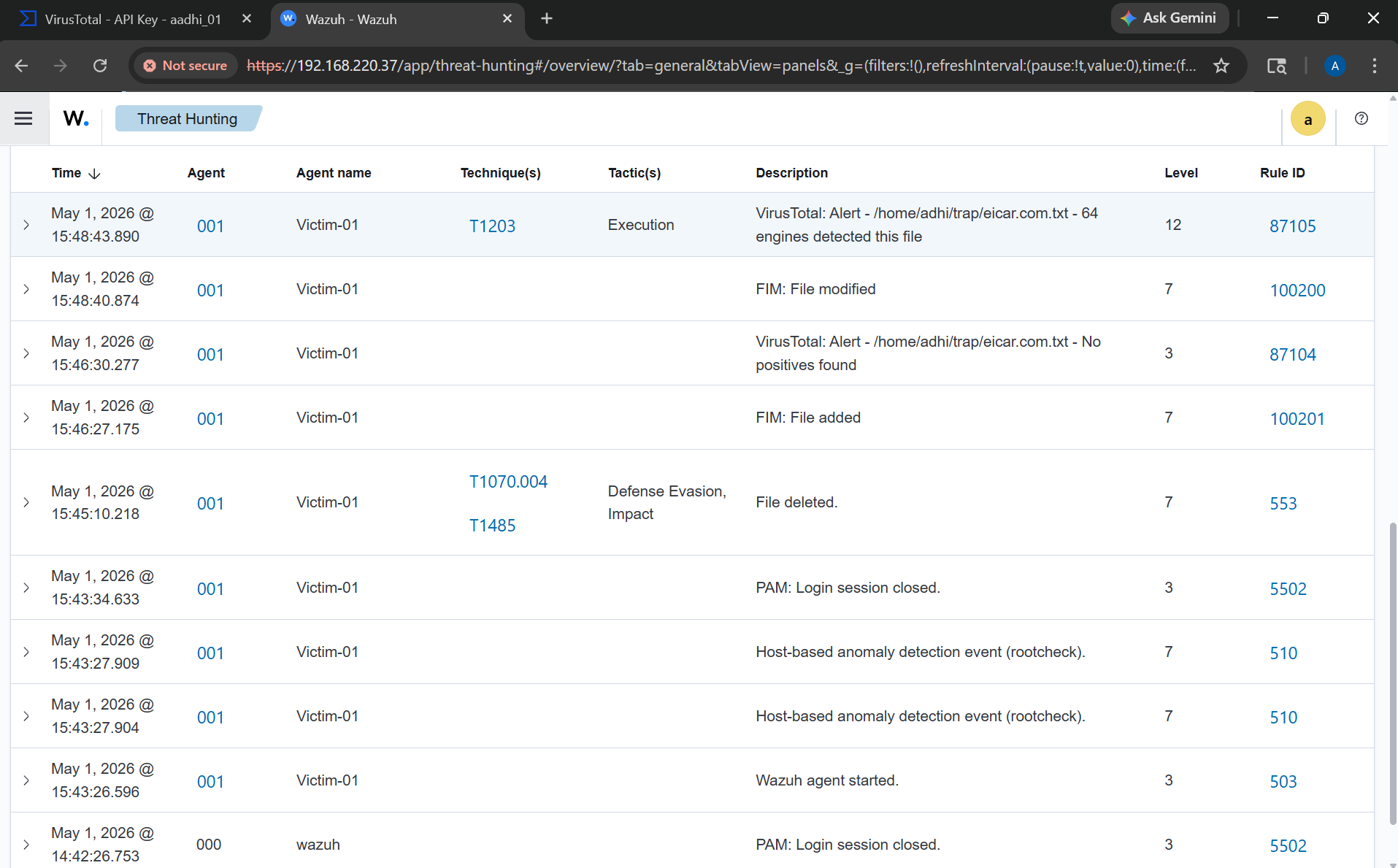

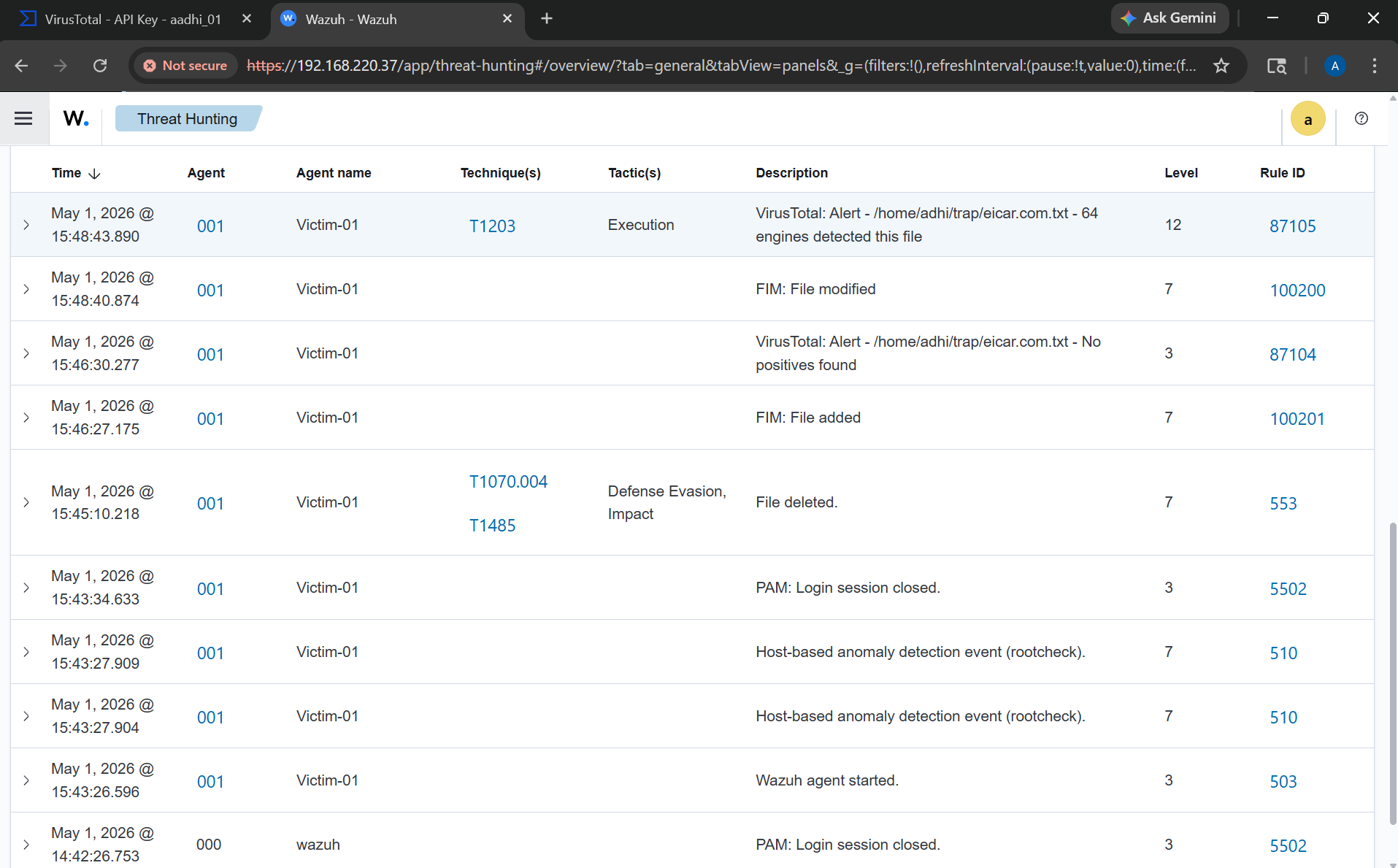

* 配置 Wazuh Manager,使其在 FIM 生成新文件哈希时自动查询 VirusTotal API,从而成功识别了该载荷。

### 3. 威胁情报自动化

* 配置 Wazuh Manager,使其在 FIM 生成新文件哈希时自动查询 VirusTotal API,从而成功识别了该载荷。

## 🛠 挑战与故障排除

**1. 资源耗尽与内核恐慌**

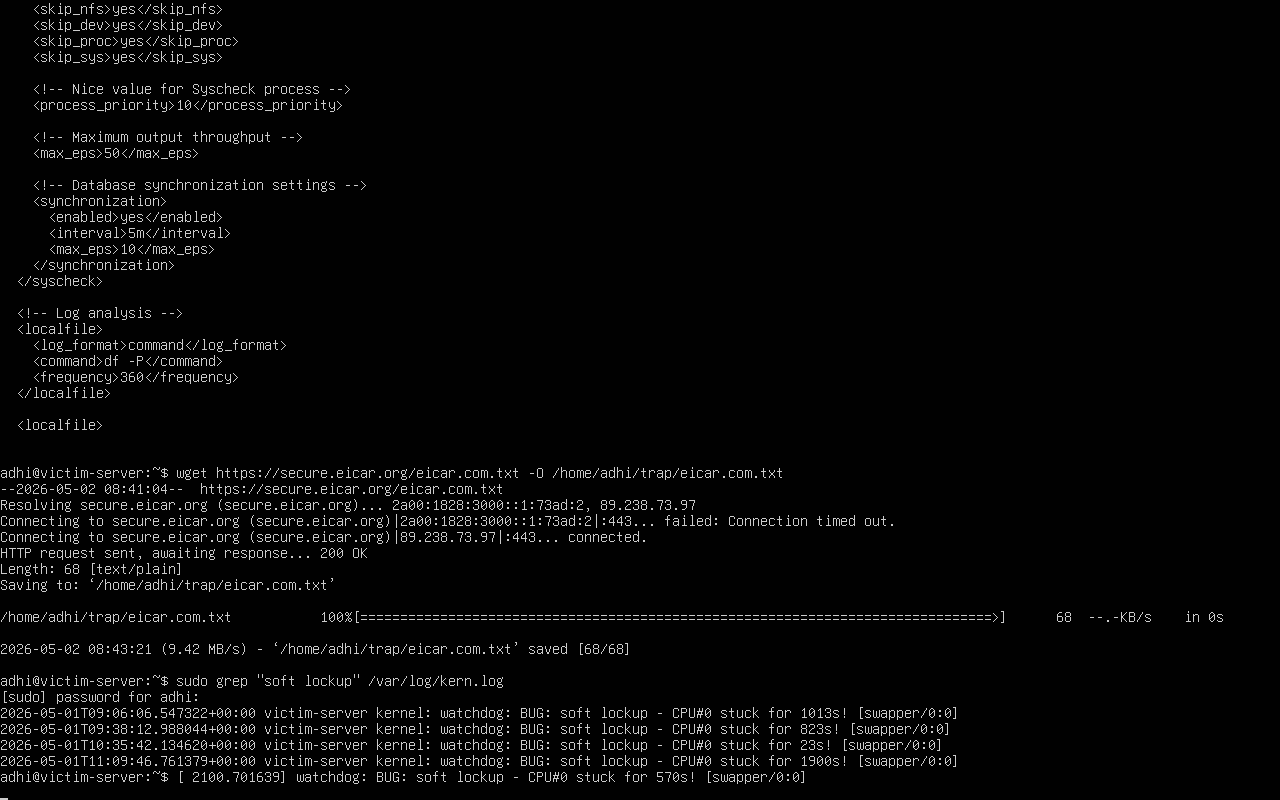

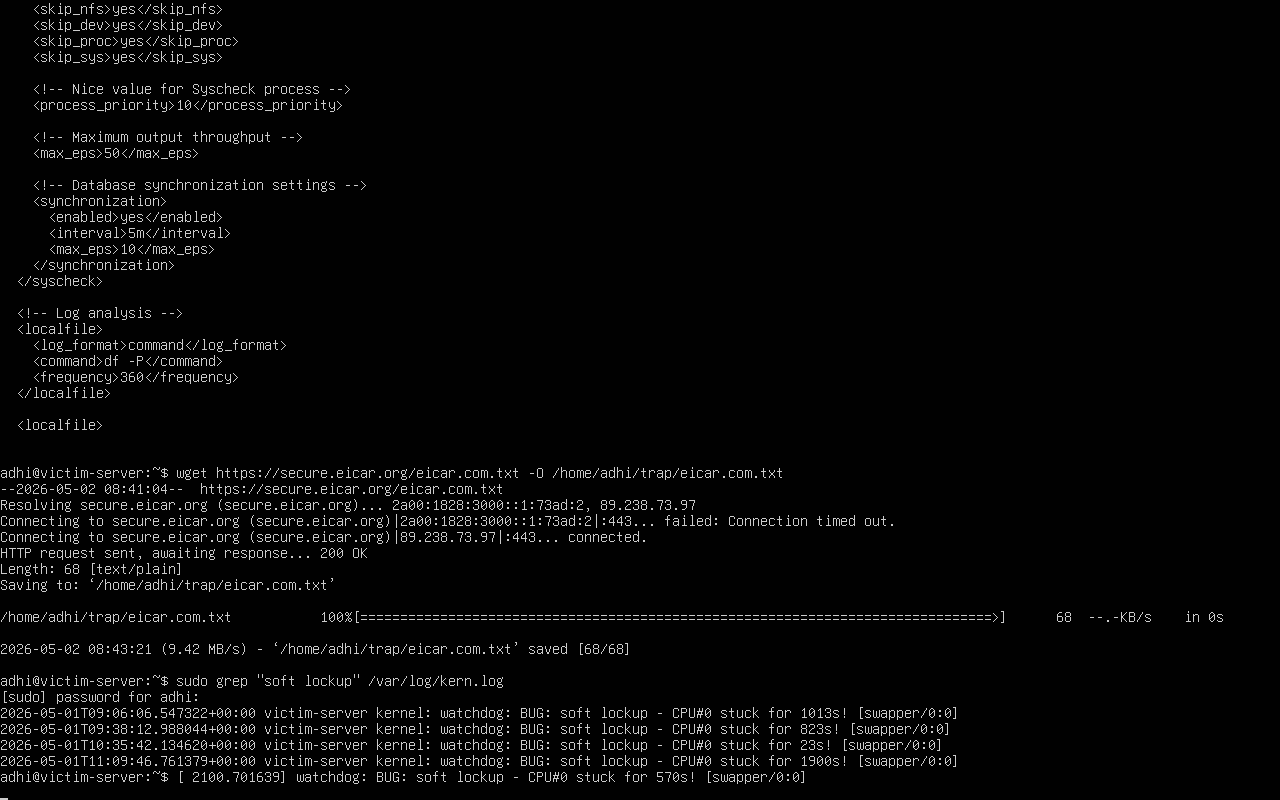

* **问题:** 在执行攻击模拟时,受害 VM 遭遇了彻底的 CPU 锁死 (BUG: soft lockup - CPU#0 stuck)。

## 🛠 挑战与故障排除

**1. 资源耗尽与内核恐慌**

* **问题:** 在执行攻击模拟时,受害 VM 遭遇了彻底的 CPU 锁死 (BUG: soft lockup - CPU#0 stuck)。

* **修复方案:** 通过 /var/log/kern.log 调查了内核恐慌,对 VM 进行了硬重置,并在优化运行负载后恢复了操作。

**2. DHCP 租约过期 (Agent 断开连接)**

* **问题:** 在多天的实验室暂停后,Wazuh Agent 在仪表板中显示为“Disconnected”。

* **修复方案:** 确认是路由器的 DHCP 租约过期,为 Manager 分配了新的 IP。使用新 IP 更新了 Agent 的

* **修复方案:** 通过 /var/log/kern.log 调查了内核恐慌,对 VM 进行了硬重置,并在优化运行负载后恢复了操作。

**2. DHCP 租约过期 (Agent 断开连接)**

* **问题:** 在多天的实验室暂停后,Wazuh Agent 在仪表板中显示为“Disconnected”。

* **修复方案:** 确认是路由器的 DHCP 租约过期,为 Manager 分配了新的 IP。使用新 IP 更新了 Agent 的 配置,并重启了 wazuh-agent 服务,成功恢复了数据管道。

`

* 通过将 EICAR 测试文件下载到 trap 目录中,模拟了恶意软件感染。

* 通过将 EICAR 测试文件下载到 trap 目录中,模拟了恶意软件感染。

### 3. 威胁情报自动化

* 配置 Wazuh Manager,使其在 FIM 生成新文件哈希时自动查询 VirusTotal API,从而成功识别了该载荷。

### 3. 威胁情报自动化

* 配置 Wazuh Manager,使其在 FIM 生成新文件哈希时自动查询 VirusTotal API,从而成功识别了该载荷。

## 🛠 挑战与故障排除

**1. 资源耗尽与内核恐慌**

* **问题:** 在执行攻击模拟时,受害 VM 遭遇了彻底的 CPU 锁死 (BUG: soft lockup - CPU#0 stuck)。

## 🛠 挑战与故障排除

**1. 资源耗尽与内核恐慌**

* **问题:** 在执行攻击模拟时,受害 VM 遭遇了彻底的 CPU 锁死 (BUG: soft lockup - CPU#0 stuck)。

* **修复方案:** 通过 /var/log/kern.log 调查了内核恐慌,对 VM 进行了硬重置,并在优化运行负载后恢复了操作。

**2. DHCP 租约过期 (Agent 断开连接)**

* **问题:** 在多天的实验室暂停后,Wazuh Agent 在仪表板中显示为“Disconnected”。

* **修复方案:** 确认是路由器的 DHCP 租约过期,为 Manager 分配了新的 IP。使用新 IP 更新了 Agent 的

* **修复方案:** 通过 /var/log/kern.log 调查了内核恐慌,对 VM 进行了硬重置,并在优化运行负载后恢复了操作。

**2. DHCP 租约过期 (Agent 断开连接)**

* **问题:** 在多天的实验室暂停后,Wazuh Agent 在仪表板中显示为“Disconnected”。

* **修复方案:** 确认是路由器的 DHCP 租约过期,为 Manager 分配了新的 IP。使用新 IP 更新了 Agent 的 标签:API集成, Ask搜索, DAST, DNS 反向解析, DNS 解析, EDR, ESC4, HTTP工具, OPA, OSINT, PoC, SSH攻击, TGT, VirtualBox, VirusTotal, Wazuh, x64dbg, 可观测性, 哈希校验, 威胁情报, 安全工程师, 安全运营中心, 实验室环境, 开发者工具, 异常检测, 恶意软件分析, 攻击模拟, 攻防演练, 文件防篡改, 日志收集, 暴力破解, 端点安全, 紫队, 网络安全项目, 网络映射, 脆弱性评估, 自动化分析, 补丁管理, 跨站脚本, 靶场, 驱动签名利用