KanbaraAkihito/CVE-2026-31431-copyfail-rs

GitHub: KanbaraAkihito/CVE-2026-31431-copyfail-rs

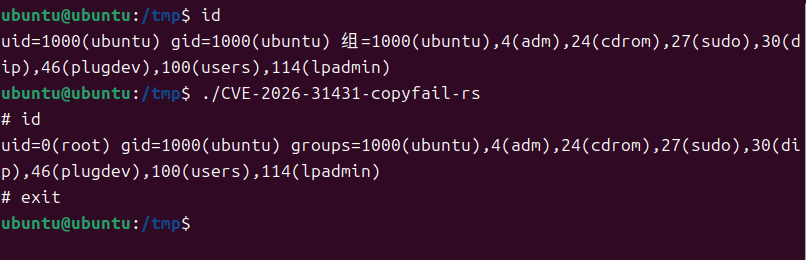

针对 CVE-2026-31431 的纯 Rust 实现 POC,利用 Linux 内核 crypto 子系统缺陷实现本地提权与容器逃逸。

Stars: 2 | Forks: 0

# CVE-2026-31431 CopyFail

CVE-2026-31431 POC。纯rust实现,无运行时依赖。

## 适用目标

开启 `CONFIG_CRYPTO_USER_API_AEAD=y`(AF_ALG AEAD 支持)且 `algif_aead` 模块可加载的 Linux x86_64 内核。

## 使用方法

./CVE-2026-31431-copyfail-rs

## 依赖

- **编译时**:`libc` + `flate2`(纯 Rust zlib 后端,无需 C 编译器)。

- **运行时**:无——通过 musl 静态链接。

## 容器逃逸

由于容器和宿主机共享同一个 Linux 内核,CopyFail 在内核态触发,因此在容器内触发同样有效。利用成功后获得的是宿主机内核视角的 root 凭证,结合容器逃逸手段即可突破 namespace 隔离。

## 文件结构

CVE-2026-31431-copyfail-rs/

├── Cargo.toml

├── build.sh

├── .cargo/

│ └── config.toml

├── src/main.rs

└── README.md

## 免责声明

本工具仅供安全研究和授权测试使用。使用前须获得目标系统的明确书面授权。使用者应自行遵守所在地法律法规,作者不对任何未授权、非法或违反道德的使用行为承担责任。

如发现相关漏洞,请遵循负责任的漏洞披露流程,及时向厂商或相关安全组织报告。

标签:0day挖掘, AF_ALG, algif_aead, CVE-2026-31431, exploit, Linux内核, LPE, musl, PoC, Rust, Web报告查看器, x86_64, 内核安全, 协议分析, 可视化界面, 安全渗透, 容器逃逸, 数据展示, 暴力破解, 本地提权, 权限提升, 漏洞复现, 红队, 网络安全, 网络流量审计, 通知系统, 隐私保护, 静态编译