cryptographichouse/.github

GitHub: cryptographichouse/.github

面向侧信道攻击防御的自适应AES硬件架构,结合运行时泄漏检测与动态掩码控制,并附带覆盖500篇密码学硬件论文的引文网络研究智能平台。

Stars: 0 | Forks: 0

# Cryptographic House | UA

**作者:** Umair Abbas — umair.siddiquie@gmail.com

**目标会议:** CHES (Transactions on Cryptographic Hardware and Embedded Systems)

**许可证:** MIT

## 目录

1. [项目概述](#project-overview)

2. [代码库结构](#repository-structure)

3. [研究论文](#research-paper)

4. [引文网络分析](#citation-network-analysis)

5. [支持文档](#supporting-documents)

6. [音频简报](#audio-brief)

7. [可视化](#visualisations)

8. [主要发现](#key-findings)

9. [入门指南](#getting-started)

10. [许可证](#license)

## 项目概述

Cryptographic House 是一个双重用途的项目:

| 层级 | 描述 |

|---|---|

| **技术** | 一种自适应的基于 AES 的 FPGA 硬件架构,配备在线泄漏检测引擎和运行时掩码控制器,能够根据观察到的侧信道风险提高或降低对策强度 |

| **研究智能** | 对跨越 6 个研究集群的 500 篇密码学硬件论文进行的系统性引文网络分析,以图表、热力图和摘要图表的形式进行可视化 |

核心论点是**静态对策效率低下** —— 在安全环境下,始终保持最高级别保护会浪费资源,而固定不变的中度保护在持续攻击下又会被攻破。运行时自适应解决了这一矛盾。

## 代码库结构

```

cryptographic-house/

│

├── README.md ← This file

├── LICENSE ← MIT License

│

├── paper/

│ ├── latex/

│ │ └── main.tex ← Full CHES-style LaTeX paper draft

│ └── bibliography/

│ └── references150.bib ← 150-entry BibTeX bibliography

│

├── network-analysis/

│ ├── network_analysis_report.md ← Full cluster metrics & hub-paper tables

│ ├── data/

│ │ ├── nodes.csv ← 500 paper nodes (id, title, year, cluster)

│ │ └── edges.csv ← 1 489 citation edges (source, target)

│ └── visualizations/

│ ├── cluster_summary_paper_volume_connectivity.png

│ ├── cross_cluster_citation_heatmap.png

│ ├── citation_network_graph.png

│ └── global_map_research_clusters.png

│

└── docs/

├── Adaptive_Hardware_Stops_Side-Channel_Attacks.m4a ← Audio overview

└── pdfs/

├── Adaptive_Hardware_Security.pdf

├── The_Ghost_in_the_Machine_Primer_on_Side-Channel_Leakage_and_Hardware_Security.pdf

├── Strategic_Comparison_Static_vs_Adaptive_Hardware_Security_Measures.pdf

├── Technical_Design_Specification_Runtime-Managed_Adaptive_Masking_FPGA.pdf

└── Strategic_Analysis_Adaptive_Leakage-Aware_Design_Hardware_Security_Landscape.pdf

```

## 研究论文

**文件:** `paper/latex/main.tex`

**参考文献:** `paper/bibliography/references150.bib`

### 摘要

侧信道泄漏仍然是现代密码学理论安全与已部署硬件实际安全之间的主要障碍之一。本文提出了一种**自适应泄漏感知硬件架构**,该架构在运行期间监控实现级别的泄漏指标,并在检测到风险升高时动态调整对策强度。

拟议的设计结合了:

- 一个**密码学处理核心**(具有可配置掩码的 AES 数据路径)

- 一个**在线泄漏检测引擎**(滑动窗口风险评分计算)

- 一个**自适应掩码控制器**(根据观察到的行为提升/放宽保护)

结果表明,自适应掩码可以显著增加密钥恢复所需的轨迹数量,同时避免了始终开启最大保护所带来的固定开销。

### 论文章节

| 章节 | 内容 |

|---|---|

| 引言 | 静态对策的效率问题;运行时自适应的动机 |

| 背景与相关工作 | DPA、掩码系列、平衡、混淆、阈值设计 |

| 威胁模型 | 选择明文功耗轨迹对手;近端实验室场景 |

| 架构 | 三模块设计:核心 + 检测器 + 控制器;基于迟滞的 FSM |

| 实现 | FPGA 原型;AES 掩码核心;活动监控子系统 |

| 评估方法 | 恢复密钥所需轨迹数指标;静态与自适应对比 |

| 讨论 | 局限性;不完美的代理指标;过渡泄漏风险 |

| 结论 | 概念验证;未来方向 |

### 参考文献

`references150.bib` 包含 **150 个 BibTeX 条目**(`crypto1` – `crypto150`),全部发表在 *International Conference on Cryptographic Hardware and Embedded Systems (CHES)*,时间跨度为 **2000 – 2024**。

| 统计项 | 数值 |

|---|---|

| 总条目数 | 150 |

| 目标会议 | CHES |

| 年份范围 | 2000 – 2024 |

| 重复键 | 0 |

| 缺少必填字段 | 0 |

### 编译论文

```

# 需要 LaTeX 发行版 (TeX Live / MiKTeX)

cd paper/latex

pdflatex main.tex

bibtex main

pdflatex main.tex

pdflatex main.tex

```

## 引文网络分析

**报告:** `network-analysis/network_analysis_report.md`

**数据:** `network-analysis/data/`

### 网络概览

| 指标 | 数值 |

|---|---|

| 总节点数(论文) | 500 |

| 总边数(引文) | 1 489 |

| 连通分量 | 2 |

| 最大分量大小 | 499 |

| 研究集群 | 6 |

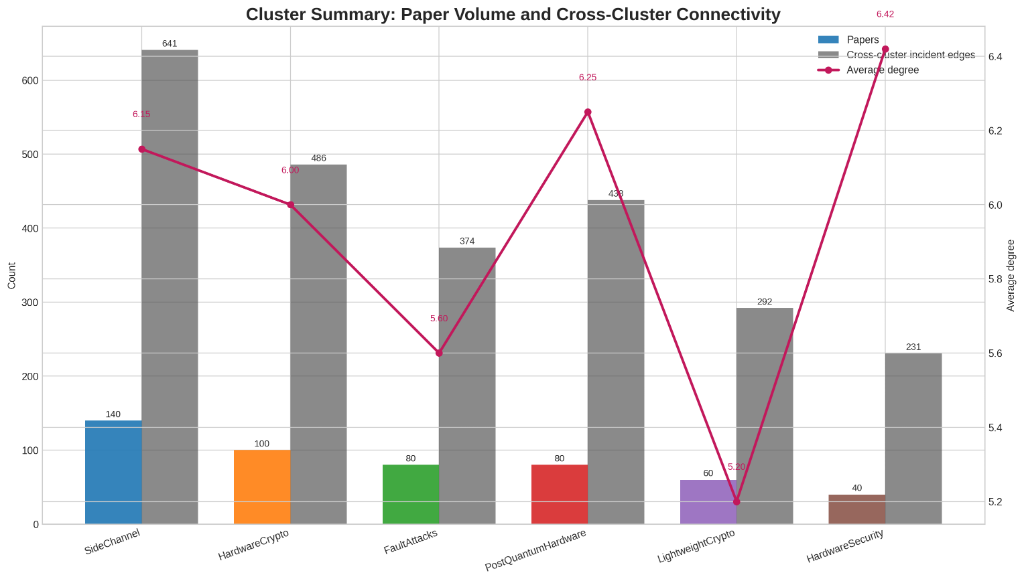

### 集群摘要

| 集群 | 论文数 | 内部边数 | 跨集群边数 | 平均度 | 最大度 | 密度 |

|---|---:|---:|---:|---:|---:|---:|

| **SideChannel** | 140 | 110 | 641 | 6.15 | 15 | 0.0113 |

| **HardwareCrypto** | 100 | 57 | 486 | 6.00 | 12 | 0.0115 |

| **FaultAttacks** | 80 | 37 | 374 | 5.60 | 11 | 0.0117 |

| **PostQuantumHardware** | 80 | 31 | 438 | 6.25 | 12 | 0.0098 |

| **LightweightCrypto** | 60 | 10 | 292 | 5.20 | 12 | 0.0056 |

| **HardwareSecurity** | 40 | 13 | 231 | 6.42 | 10 | 0.0167 |

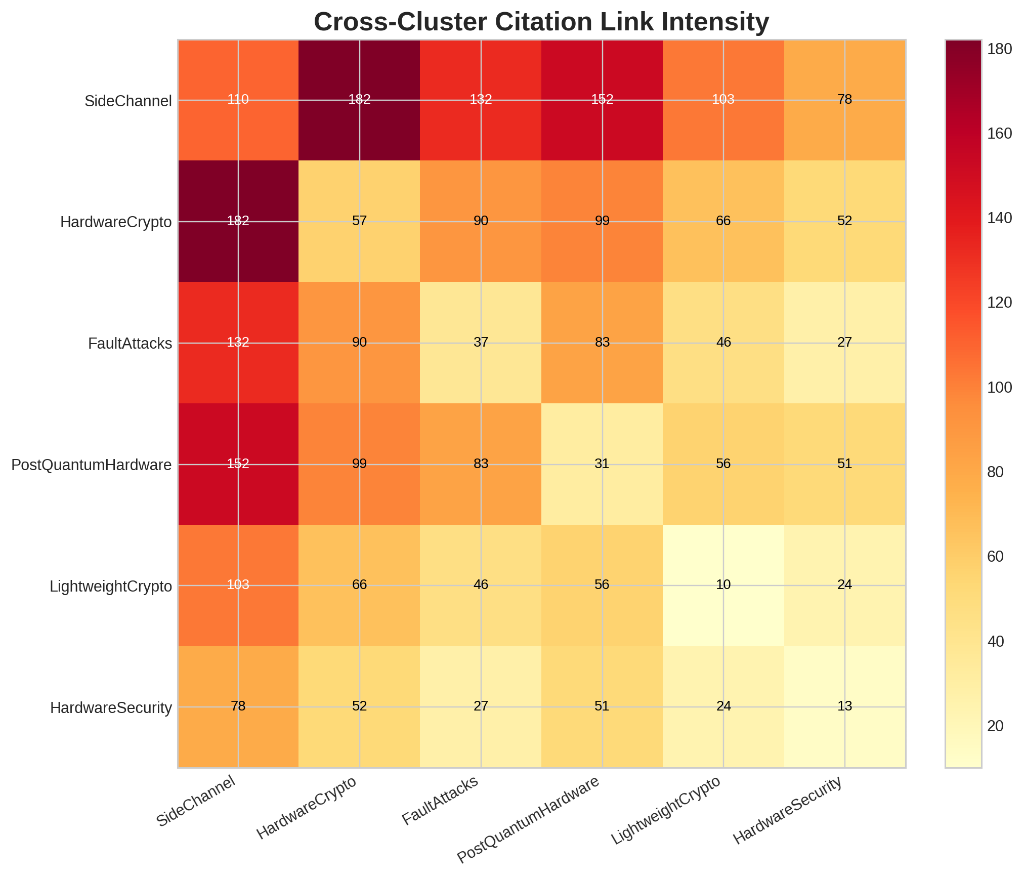

### 主要跨集群链接

| 集群 A | 集群 B | 引文边数 |

|---|---|---:|

| HardwareCrypto | SideChannel | **182** |

| PostQuantumHardware | SideChannel | 152 |

| FaultAttacks | SideChannel | 132 |

| LightweightCrypto | SideChannel | 103 |

| HardwareCrypto | PostQuantumHardware | 99 |

| FaultAttacks | HardwareCrypto | 90 |

| FaultAttacks | PostQuantumHardware | 83 |

| HardwareSecurity | SideChannel | 78 |

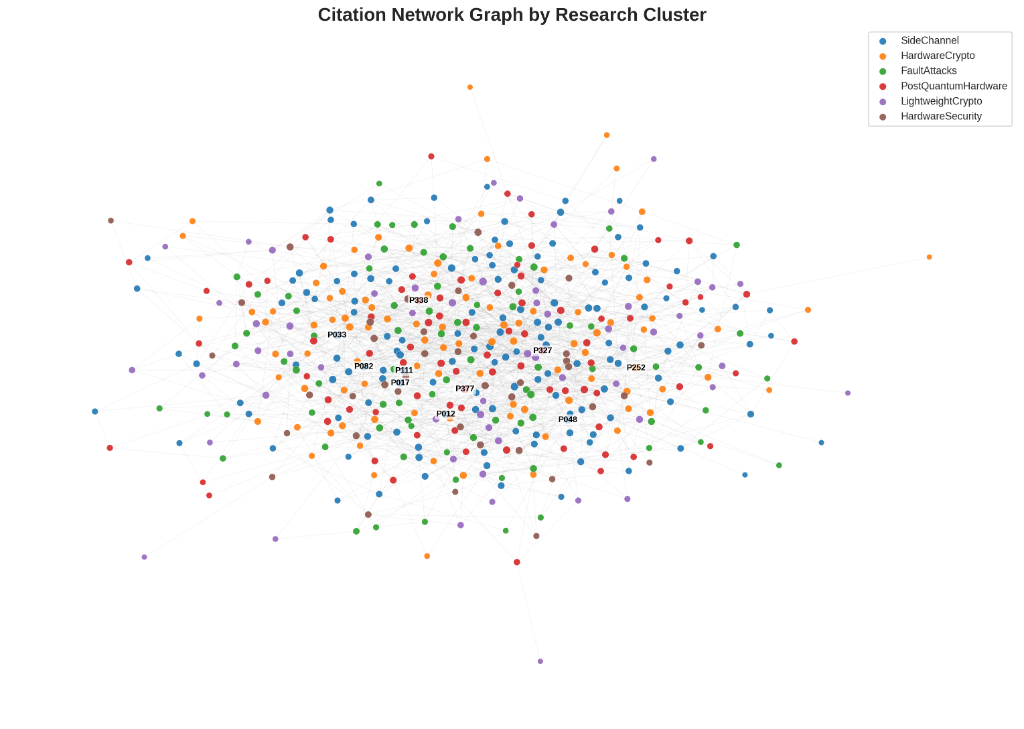

### 顶级枢纽论文(总体)

| ID | 集群 | 年份 | 度 | 介数 |

|---|---|---:|---:|---:|

| P012 | SideChannel | 2023 | **15** | 0.0256 |

| P017 | SideChannel | 2002 | 13 | 0.0212 |

| P033 | SideChannel | 2011 | 13 | 0.0183 |

| P338 | PostQuantumHardware | 2017 | 12 | 0.0203 |

| P082 | SideChannel | 2017 | 12 | 0.0194 |

| P377 | PostQuantumHardware | 2001 | 12 | 0.0189 |

| P252 | HardwareCrypto | 2021 | 12 | 0.0187 |

| P327 | PostQuantumHardware | 2014 | 12 | 0.0180 |

| P048 | SideChannel | 2019 | 12 | 0.0171 |

| P111 | SideChannel | 2003 | 12 | 0.0168 |

### 数据文件

| 文件 | 行数 | 列数 | 描述 |

|---|---:|---|---|

| `nodes.csv` | 500 | `id, title, year, cluster` | 每行一篇论文 |

| `edges.csv` | 1 489 | `source, target` | 每行一个引文链接 |

## 支持文档

所有 PDF 文件均位于 `docs/pdfs/`。

| 文档 | 描述 |

|---|---|

| **Adaptive_Hardware_Security.pdf** | 综合整理的参考文献 — 完整的项目文档 |

| **The_Ghost_in_the_Machine_Primer_on_Side-Channel_Leakage_and_Hardware_Security.pdf** | 入门初级读物:理论安全与实际安全对比,硅片泄漏物理学 |

| **Strategic_Comparison_Static_vs_Adaptive_Hardware_Security_Measures.pdf** | 静态与运行时管理对策的并排分析;效率问题 |

| **Technical_Design_Specification_Runtime-Managed_Adaptive_Masking_FPGA.pdf** | 详细的硬件规范:AES 数据路径、泄漏监控器、掩码 FSM、FPGA 约束 |

| **Strategic_Analysis_Adaptive_Leakage-Aware_Design_Hardware_Security_Landscape.pdf** | 领域全景分析:IoT 部署驱动因素、研究空白、战略定位 |

### 阅读顺序

```

1. The Ghost in the Machine (primer — start here if new to side-channel)

2. Strategic Comparison (understand why adaptive beats static)

3. Strategic Analysis (research landscape & positioning)

4. Technical Design Specification (hardware implementation detail)

5. main.tex / Adaptive_Hardware_Security.pdf (full paper)

```

## 音频简报

**文件:** `docs/Adaptive_Hardware_Stops_Side-Channel_Attacks.m4a`

该项目的口语化概述 —— 涵盖侧信道威胁、静态掩码的效率问题,以及自适应架构如何解决这两个问题。适合作为快速执行摘要或在深入阅读技术文档之前的预读材料。

## 可视化

所有图片位于 `network-analysis/visualizations/`。

### 1. 集群摘要 — 论文数量与跨集群连通性

`cluster_summary_paper_volume_connectivity.png`

双轴条形图 + 折线图,显示了 6 个集群中每个集群的论文数量(彩色条形)、跨集群入射边(灰色条形)和平均度(粉色折线)。

### 2. 跨集群引文链接强度(热力图)

`cross_cluster_citation_heatmap.png`

每对集群之间引文边数的对称热力图。HardwareCrypto–SideChannel 单元格 (182) 颜色最深,证实其为该领域最活跃的研究桥梁。

### 3. 引文网络图

`citation_network_graph.png`

包含所有 500 个节点和 1 489 条边的力导向图,按集群进行颜色编码。中心枢纽论文(P012, P017, P033, P082, P048, P111, P338, P377, P327, P252)已标注。

### 4. 密码学研究集群全局图

`global_map_research_clusters.png`

论文在 6 个研究集群指标上的散点图分布视图,展示了所有集群覆盖范围的广度。

## 主要发现

### 架构

- 相对于弱基线,自适应掩码**增加了密钥恢复所需的轨迹数**,同时在攻击密集期间保持了接近静态最大值的恢复能力

- 基于迟滞的 FSM 防止了保护状态的振荡切换

- 通过对活动*摘要*而不是原始轨迹进行操作,将监控开销保持在可管理的范围内

### 网络情报

- **SideChannel 是该领域的引力中心** —— 641 条跨集群入射边,多于任何其他集群

- **HardwareCrypto ↔ SideChannel**(182 条边)是最活跃的单一研究接口,直接验证了自适应掩码作为最高杠杆研究课题的地位

- **HardwareSecurity** 是最小的集群(40 篇论文),但平均度最高(6.42),表明其是一个紧密耦合的专家社区

- **LightweightCrypto** 的内部密度最低(0.0056)—— 其论文向外的连接多于向内,使其成为一个桥接集群

- 该网络几乎完全连通(最大分量中包含 499/500 的节点),反映了一个成熟、高度整合的研究领域

### 战略影响

- 对于 IoT/嵌入式部署而言,由于随机性消耗和延迟开销,静态的始终开启最大掩码是**不可持续的**

- 运行时自适应保护位于**两个最互连集群**(SideChannel + HardwareCrypto)的交汇处,确保了极高的引文相关性

- PostQuantumHardware ↔ SideChannel 链接的密度(152 条边)预示着后量子硬件将越来越需要侧信道加固 —— 这是本研究的一个自然延伸

## 入门指南

### 前置条件

| 工具 | 用途 |

|---|---|

| LaTeX (TeX Live ≥ 2022) | 编译 `main.tex` |

| Python ≥ 3.9 + NetworkX, Pandas, Matplotlib | 重新运行网络分析 |

| 任意 PDF 查看器 | 阅读支持文档 |

| 任意媒体播放器 | 播放 `.m4a` 音频简报 |

### 复现网络分析

```

import pandas as pd

import networkx as nx

nodes = pd.read_csv("network-analysis/data/nodes.csv")

edges = pd.read_csv("network-analysis/data/edges.csv")

G = nx.from_pandas_edgelist(edges, source="source", target="target")

# 附加 cluster labels

cluster_map = dict(zip(nodes["id"], nodes["cluster"]))

nx.set_node_attributes(G, cluster_map, "cluster")

print(f"Nodes: {G.number_of_nodes()}")

print(f"Edges: {G.number_of_edges()}")

print(f"Components: {nx.number_connected_components(G)}")

```

### 编译 LaTeX 论文

```

cd paper/latex

pdflatex main.tex

bibtex main

pdflatex main.tex

pdflatex main.tex

# 输出: main.pdf

```

## 许可证

本项目基于 **MIT License** 授权 —— 详见 [LICENSE](LICENSE)。

*Cryptographic House —— 自适应硅片与研究智能交汇之地。*

标签:AES架构, CHES, FPGA开发, MIT协议, 前沿技术, 动态加密, 动态防御, 在线泄漏检测, 子域名枚举, 学术研究平台, 安全工程, 安全架构, 密码学硬件, 密码工程, 嵌入式系统, 引文网络分析, 技术情报, 抗侧信道攻击, 特权检测, 硬件安全, 系统安全, 自适应安全机制, 资源优化, 运行时掩码控制器, 逆向工具