R3LI4NT/Malyzer

GitHub: R3LI4NT/Malyzer

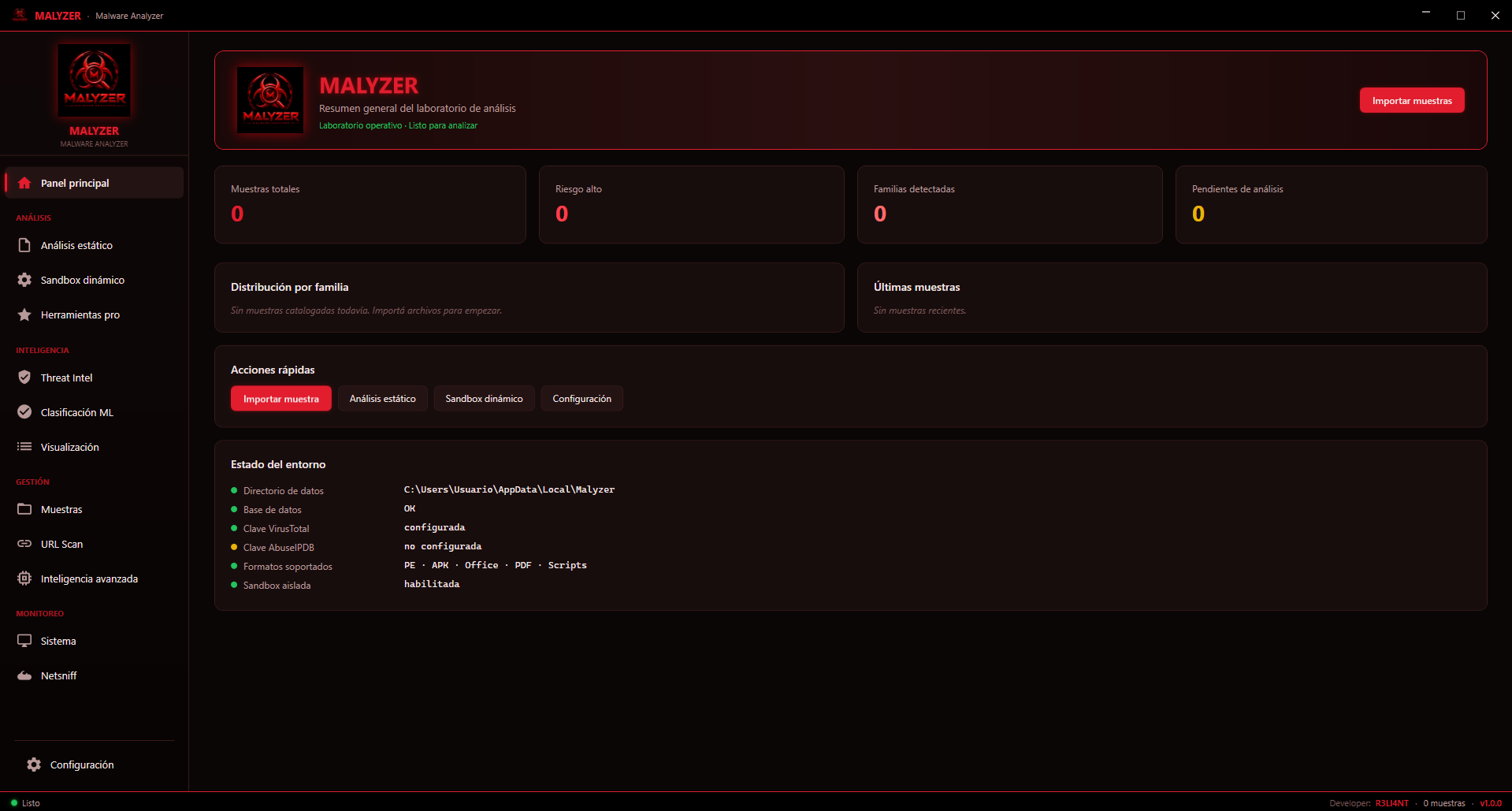

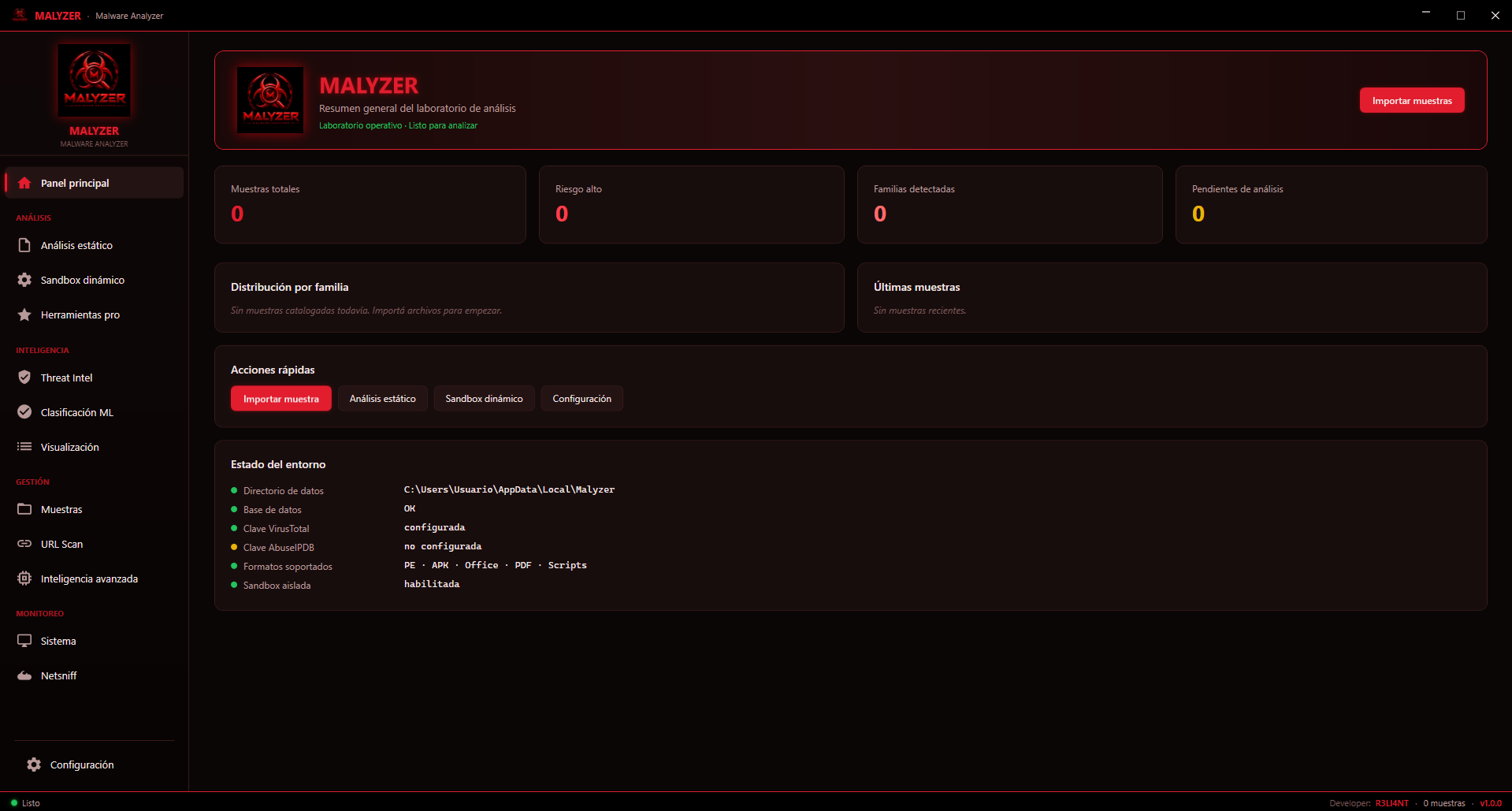

一款Windows平台的多格式恶意软件分析工具,整合静态分析、动态追踪、威胁情报和报告生成功能,支持PE、APK、Office、PDF等11种文件格式。

Stars: 1 | Forks: 0

# Malyzer

### Windows 多格式恶意软件分析工具

*PE · APK · Office · PDF · Scripts · JAR · ELF · Mach-O · 单一界面全部搞定*

[](https://dotnet.microsoft.com/)

[](https://learn.microsoft.com/dotnet/desktop/wpf/)

[](https://www.microsoft.com/windows/)

[](#-许可证)

[](#-国际化)

【 https://r3li4nt.github.io/tools/Malyzer 】

**[功能特性](#-características)** ·

**[安装说明](#-instalación)** ·

**[使用方法](#-uso)** ·

**[技术栈](#%EF%B8%8F-stack-técnico)** ·

**[路线图](#%EF%B8%8F-roadmap)**

## ⚡ 简述

Malyzer 集成了 **13 个模块**,覆盖完整的防御分析流程 — triage、深度静态分析、动态沙箱、威胁情报和报告生成 — 支持 **11 种不同的文件格式**。旨在让分析人员无需在 PEStudio、CFF Explorer、x64dbg、JADX、oletools、peepdf 等七八款工具之间来回切换。

## 📊 概览

| | |

|---:|:---|

| **支持格式** | **11** 种 — PE、APK、OOXML、OLE、PDF、脚本、JAR、ELF、Mach-O、ZIP、二进制文件 |

| **UI 模块** | **13** 个功能页面,带侧边栏和导航 |

| **服务** | **21+** 个独立服务,位于 `Servicios/` 目录 |

| **MITRE 技术** | **26** 种,覆盖 9 种战术,自动映射 |

| **YARA 规则** | **10** 条内置规则 + 支持外部 `.yar` 规则 |

| **国际化字符串** | **1.000+** 条(ES/EN,运行时切换无需重启) |

| **技术栈** | .NET 8 · WPF · 现代 WindowChrome · 100% Windows 原生 |

## 📋 目录

- [为什么选择 Malyzer](#-por-qué-malyzer)

- [功能特性](#-características)

- [多格式分析](#-análisis-multi-formato)

- [深度静态分析](#-análisis-estático-profundo-pe)

- [ETW 动态分析](#-análisis-dinámico-con-etw)

- [高级分析能力](#-inteligencia-avanzada)

- [威胁情报](#-threat-intelligence)

- [可视化与管理](#-visualización-y-gestión)

- [安装说明](#-instalación)

- [使用方法](#-uso)

- [配置说明](#%EF%B8%8F-configuración)

- [架构设计](#%EF%B8%8F-arquitectura)

- [技术栈](#%EF%B8%8F-stack-técnico)

- [项目结构](#-estructura-del-proyecto)

- [杀软误报说明](#%EF%B8%8F-aviso-sobre-antivirus)

- [国际化](#-internacionalización)

- [路线图](#%EF%B8%8F-roadmap)

- [贡献指南](#-contribuir)

- [许可证](#-licencia)

## 🎯 为什么选择 Malyzer

当未知样本进入实验室时,传统流程需要打开 5 到 10 款不同的工具。Malyzer 将这一流程整合到单一 UI 中,具备自动 triage 和引导式深入分析。

| 需求 | 传统工作流 | 使用 Malyzer |

|-----------|---------------------|-------------|

| 识别二进制文件格式 | `file` 命令,手动识别 magic bytes | ✅ 自动 magic bytes 识别(11 种格式)|

| PE 静态分析 | PEStudio + CFF Explorer + Detect It Easy | ✅ 集成分析,带评分 |

| Android APK 分析 | JADX + apktool + 手动权限分析 | ✅ 危险权限自动分类 |

| Office 恶意文档分析 | oletools + olevba + 手动分析 | ✅ OOXML + OLE + 宏 + 外部 URL |

| PDF 恶意文档分析 | peepdf + pdfid | ✅ JavaScript、OpenAction、嵌入文件 |

| 脚本分析 | 手动阅读 + 反混淆 | ✅ PowerShell/VBS/JS/Python,支持 IOC 检测 |

| YARA 规则 | `yara.exe` + 脚本 | ✅ 内置引擎 + 10 条内置规则 |

| MITRE ATT&CK 映射 | 速查表 + 手动 | ✅ 基于 IOC/import/YARA 自动映射 |

| 反混淆反汇编检测 | IDA / Ghidra / Binary Ninja | ✅ 集成 Capstone,分析 `.text` 段 |

| 动态沙箱 | Cuckoo / VMRay | ✅ 本地沙箱 + ETW 内核追踪 |

| 威胁情报 | VT 网页 + AbuseIPDB + 脚本 | ✅ 集成 VT + AbuseIPDB + OTX |

| 报告生成| 手动 Word/Markdown | ✅ 自动化 PDF 报告,双语支持 |

## ✨ 功能特性

### 🗂️ 多格式分析

**dispatcher** 通过 magic bytes 检测文件类型,并委托给特定的解析器。支持原生二进制、容器格式和脚本。

| 格式 | 解析器 | 特定检测项 |

|---------|------------|------------------------|

| **Windows PE** (EXE/DLL) | `AnalizadorPe` | 导入表、区段、熵值、加壳器、IOC、YARA |

| **Android APK** | `AnalizadorApk` | 28+ 危险权限分类、DEX、本地库 |

| **Office OOXML** (DOCX/XLSX/PPTX) | `AnalizadorOfficeOoxml` | VBA 宏、外部内容、URL、OLE 对象 |

| **Office OLE** (DOC/XLS/PPT) | `AnalizadorOfficeOle` | VBA 流、公式编辑器、嵌入对象 |

| **PDF** | `AnalizadorPdf` | `/JavaScript`、`/OpenAction`、嵌入文件、URI |

| **脚本** | `AnalizadorScript` | PowerShell、VBS、JS、Batch、Bash、Python、Perl、Ruby、Lua |

| **Java JAR** | `AnalizadorJar` | Manifest、类、可疑导入、资源 |

| **Linux ELF** | `AnalizadorPe`(通用)| 头部、区段、字符串、IOC |

| **macOS Mach-O** | 通用 | 字符串、IOC、哈希值 |

| **通用 ZIP** | 通用 | 内容检查 |

| **未知二进制** | `AnalizadorGenerico` | 哈希值、熵值、字符串、正则 IOC |

### 🔍 深度静态分析(PE)

基于 `PeNet 4.0.4` 和 `dnlib 4.4.0` 的深度检查:

- 📦 **完整 DOS/PE 头**(机器类型、特性、子系统、时间戳)

- 📎 **区段分析**,包含独立熵值和特征

- 🔗 **完整导入表**,按 DLL 统计函数数量

- 🎯 **IOC 提取**:URL、IP、域名、注册表键、文件路径、互斥体

- 🔐 **加壳器检测**(UPX、ASPack、按熵值检测自定义加壳)

- 🧮 **哈希计算**:MD5、SHA-1、SHA-256、**SSDeep**(纯 C# CTPH)

- ⚖️ **自动判定**,评分 0-100

- 🏗️ **.NET 分析**,使用 `dnlib`:托管程序集、类型、方法

- 🚨 **可疑 API 函数检测**:`VirtualAllocEx`、`WriteProcessMemory`、`CreateRemoteThread` 等

### 📡 ETW 动态分析

使用 **Event Tracing for Windows** 替代传统的 `FileSystemWatcher`,通过 `Microsoft.Diagnostics.Tracing.TraceEvent 3.1.10` 实时捕获内核级事件:

| 类别 | 捕获的事件 |

|-----------|-------------------|

| **进程** | `ProcessStart` / `Stop`、命令行、父 PID |

| **文件** | `FileIOCreate` / `Write` / `Delete`,包含大小 |

| **注册表** | `RegistryCreate` / `SetValue` / `DeleteValue` |

| **网络** | `TcpIpConnect` / `Send`、`UdpIpSend`,包含字节数 |

| **DLL** | `ImageLoad`,包含基地址 |

### 🧠 高级分析能力

#### MITRE ATT&CK — 26 种技术

根据导入表、YARA 命中、IOC 和动态行为自动检测:

| 战术 | 检测到的技术 |

|---|

| 执行 | T1059.001 PowerShell · T1059.003 cmd · T1106 Native API |

| 持久化 | T1547.001 Run 键 · T1547.009 快捷方式 |

| 防御规避 | T1027 混淆 · T1027.002 加壳 · T1055 / T1055.012 注入 · T1112 修改注册表 · T1140 反混淆 · T1497 沙箱规避 · T1622 调试器规避 |

| 凭证访问 | T1003.001 LSASS · T1555.003 浏览器 |

| 发现 | T1083 文件 · T1057 进程 · T1082 系统信息 · T1033 用户 |

| 收集 | T1056.001 键盘记录 · T1113 屏幕截图 |

| 命令与控制 | T1071.001 Web 协议 · T1095 非应用层 · T1105 工具传输 |

| 影响 | T1486 加密 · T1490 禁止恢复 |

每种技术按战术分组,并链接到 `attack.mitre.org`。

#### 样本对比 + SSDeep

通过 5 个维度加权评分比较两个样本:

```

SSDeep similarity (40%) + DLLs comunes (20%) + Funciones (15%) + YARA (15%) + Secciones (10%)

↓

Score 0-100

┌──────────────────────┴───────────────────────┐

↓ ↓

idénticas / muy similares / similares / relacionadas / diferentes

```

还包括**在仓库中查找相似样本**(与所有已编目样本进行 SSDeep 对比)和**在仓库中索引 SSDeep**(为现有样本回填索引)。

#### Capstone 解码器

使用 `Gee.External.Capstone 2.3.0` 对 `.text` 段进行真实反汇编,自动检测架构:

- 🪜 **栈字符串** — `mov [rsp+N], imm` 序列,在栈上拼接文本

- 🔄 **XOR 循环** — `xor reg, imm; loop/jne` 运行时解密模式

- #️⃣ **API 哈希** — `ror`/`rol` 后接 `add`/`xor`(哈希解析)

- ↩️ **间接调用** — `call [reg]`(典型于哈希解析后的 API 调用)

### 🌐 威胁情报

| 服务 | 覆盖范围 | 免费额度 |

|----------|-----------|---------------|

| **VirusTotal v3** | 哈希、域名、URL · 90+ 杀软引擎 | 4 请求/分钟,500/天 |

| **AbuseIPDB v2** | IP 信誉 | 1.000 请求/天 |

| **AlienVault OTX** | 哈希和域名对脉冲 | 实际无限制 |

| **URLhaus** | 已知恶意 URL | 公开 |

| **PhishTank** | 报告的钓鱼 URL | 公开 |

| **本地启发式** | 可疑 TLD、钓鱼关键词、字面 IP、URL 编码过度 | 离线 |

**自动检测 IOC 类型**(MD5/SHA-1/SHA-256 哈希、IP、域名或 URL),支持批量查询。

### 📊 可视化管理

- **🎨 可视化(7 种模式)** — 按区段熵值图、导入表分布、IOC 关系图、字节直方图、字符串图、PE 布局、系统进程树

- **🌐 Netsniff + GeoIP** — 使用 `SharpPcap 6.3.0` 捕获。右键任意数据包 → **检查 IP** 打开模态框,显示 GeoIP(`ipinfo.io`)+ WHOIS RDAP(`rdap.org`)+ 快速链接到 VirusTotal/AbuseIPDB/Shodan

- **🖥️ 系统检查器** — 进程、TCP/UDP 连接、启动项(注册表 + 文件夹)、hosts 文件、保护软件、驱动器。右键菜单可挂起进程、在防火墙中阻止 IP、标记恶意 hosts 等

- **🤖 ML 分类器** — k-NN 特征提取(熵值、导入表、区段、字符串)和仓库自动聚类

- **🗃️ 样本仓库** — 本地 SQLite,元数据包括:家族、标签、备注、风险级别、哈希值、SSDeep、MITRE 技术

- **📄 PDF 导出** — 使用 `QuestPDF` 生成的样式化模板,支持静态分析、系统、样本、netsniff 和 URL 扫描报告。**自动双语**,根据当前语言

## 🚀 安装说明

### 前置条件

- 🪟 **Windows 10/11**(64 位)

- ⚙️ **.NET 8 Runtime**(WPF 桌面运行时)— [下载](https://dotnet.microsoft.com/download/dotnet/8.0)

- 📡 **Npcap**(用于 Netsniff)— [下载](https://npcap.com/)· 安装时勾选 *"WinPcap API-compatible Mode"*

- 🛡️ **管理员权限**(用于 ETW、内存转储、修改 hosts/防火墙)

### 选项 1 · 预编译 Release(推荐)

从 [Releases](https://github.com/R3LI4NT/Malyzer/releases) 下载最新版本的 `.zip`,解压后运行 `Malyzer.exe`。

### 选项 2 · 从源码编译

```

# 克隆仓库

git clone https://github.com/R3LI4NT/Malyzer.git

cd Malyzer

# 恢复依赖并编译

dotnet restore

dotnet build -c Release

# 运行

.\bin\Release\net8.0-windows\Malyzer.exe

```

或使用随附的 `compilar.bat` 脚本快速编译。

## 📖 使用方法

🔍 基本可执行文件分析

1. 打开 Malyzer

2. **静态分析** → **加载文件** → 选择 `.exe` 或 `.dll`

3. 等待分析完成(PE 解析 + YARA + IOC)

4. 检查:

- 判定结果和风险评分

- PE 头部、熵值区段

- 可疑导入(高亮显示)

- 提取的 IOC(URL、IP、域名)

- YARA 匹配

5. 如需与团队分享,可导出 PDF

📱 Android APK 分析

1. **静态分析** → **加载文件** → 选择 `.apk`

2. Malyzer 自动检测格式并调度到 `AnalizadorApk`

3. 检查:

- **危险权限分类**(高/中/低)

- `.dex` 文件清单(编译后的类)

- 本地库 `.so`(可能的 C/C++ 代码)

- 嵌套 APK(dropper)

- 签名证书 + 字符串中的 IOC

关键检测示例:

- `RECEIVE_SMS` → 绕过 2FA

- `BIND_ACCESSIBILITY_SERVICE` → 键盘记录

- `SYSTEM_ALERT_WINDOW` → 银行木马覆盖层

- `BIND_DEVICE_ADMIN` → Android 勒索软件

- `REQUEST_INSTALL_PACKAGES` → 额外 APK dropper

📡 ETW 动态追踪

1. 以**管理员身份**运行 Malyzer(ETW 需要)

2. 在隔离 VM 中运行样本,获取其 PID

3. 高级分析 → **ETW 动态**选项卡 → 输入 PID → **启动**

4. 实时观察:

- 文件创建、修改或删除

- 注册表键修改

- 发起的网络连接

- 子进程(自动追踪)

- 加载到内存的 DLL

🔬 对比同一家族的两种变体

1. 高级分析 → **样本对比**选项卡

2. 加载 A 和 B → **对比 A vs B**

3. 查看综合评分(SSDeep + DLL + 函数 + YARA + 区段)

4. 在仓库中查找相似样本:

- **在仓库中索引 SSDeep**(一次性操作- **在仓库中查找相似样本** 返回按相似度排序的前 10 名

🌐 检查网络流量

1. Netsniff → 选择适配器 → **开始捕获**

2. 右键任意数据包 → **检查 IP(GeoIP / WHOIS)**

3. 模态框显示:

- 地理定位(国家、城市、ASN、组织)

- 范围滥用联系人

- 快速链接到 **VirusTotal**、**AbuseIPDB**、**Shodan**

## ⚙️ 配置说明

偏好设置保存在 `%LOCALAPPDATA%\Malyzer\config.json`。

### API 密钥

配置 → **API 密钥**。所有 API 都是可选的 — 应用可以在没有密钥的情况下仅使用本地分析。

| 服务 | 用途 | 费用 |

|----------|-----------------|-------|

| **VirusTotal** | 威胁情报和 URL 扫描中的哈希、IP、域名、URL | 免费(4 请求/分钟,500/天)|

| **AbuseIPDB** | IP 信誉 | 免费(1.000 请求/天)|

| **AlienVault OTX** | 哈希和域名对社区脉冲 | 免费,实际无限制 |

### 语言

配置 → **语言** → **西班牙语**或**英语**。运行时切换整个 UI + PDF 报告,无需重启应用。

### 外部路径

如果你有 Ghidra、Radare2 或外部 YARA 规则,可以从配置 → **外部路径**指定,以集成到工作流中。

## 🏗️ 架构设计

```

flowchart LR

A[Archivo de entrada] --> B{AnalizadorMultiFormato}

B -->|Magic bytes| C[Detectar formato]

C -->|MZ| D[AnalizadorPe]

C -->|PK + AndroidManifest| E[AnalizadorApk]

C -->|PK + word/xl/ppt| F[AnalizadorOfficeOoxml]

C -->|D0CF11E0| G[AnalizadorOfficeOle]

C -->|%PDF| H[AnalizadorPdf]

C -->|.ps1/.vbs/.js/.py| I[AnalizadorScript]

C -->|PK + JAR| J[AnalizadorJar]

C -->|otros| K[AnalizadorGenerico]

D --> L[ResultadoMultiFormato]

E --> L

F --> L

G --> L

H --> L

I --> L

J --> L

K --> L

L --> M[MotorYara]

L --> N[MapeadorMitre]

L --> O[IntelAmenazas]

L --> P[ExportadorPdf]

M & N & O & P --> Q[UI · WPF]

```

模块化设计,独立服务可单独测试和替换。每个功能都是一个服务,位于 `Servicios/` 目录,从 `Vistas/` 中的 WPF 页面调用。

## 🛠️ 技术栈

### 语言和框架

- 基于 **.NET 8** 的 **C# 12**

- 使用 `WindowChrome` 的 **WPF**,实现无边框现代体验

### 主要库

| 包 | 版本 | 用途 |

|---------|---------|-----|

| `PeNet` | 4.0.4 | 纯 C# 的 PE/COFF 解析 |

| `dnlib` | 4.4.0 | .NET 程序集(托管)分析 |

| `Gee.External.Capstone` | 2.3.0 | 多架构反汇编 |

| `Microsoft.Diagnostics.Tracing.TraceEvent` | 3.1.10 | ETW 内核事件 |

| `SharpPcap` + `PacketDotNet` | 6.3.0 / 1.4.7 | L2/L3 流量捕获 |

| `Microsoft.Data.Sqlite` | 8.0.4 | 本地样本仓库 |

| `System.Management` | 8.0.0 | WMI 查询(进程、硬件、杀软)|

| `QuestPDF` | 2024.10.3 | 声明式 PDF 生成 |

| `Newtonsoft.Json` | 13.0.3 | JSON 序列化 |

### 设计

- **配色**:基色 `#0A0606`,强调色 `#E11D2E`,文字 `#F4ECEC`

- **字体**:UI 使用 Segoe UI,哈希/代码使用 Cascadia Mono

- **图标**:Material Design Icons 作为 XAML Geometry

- **i18n**:`LocExtension` 标记 `{loc:Loc 键}`,带单例 `INotifyPropertyChanged` 管理器

- **暗色主题**:整个应用一致的配色(DataGrid、ContextMenu、MessageBox、滚动条使用自定义模板)

## 📂 项目结构

点击展开完整目录树

```

Malyzer/

├── App.xaml(.cs) # Bootstrap, splash, configuración global

├── VentanaPrincipal.xaml(.cs) # Shell con sidebar + frame de contenido

├── VentanaSplash.xaml(.cs) # Splash de carga

├── VentanaAcercaDe.xaml(.cs) # About box

├── LocExtension.cs # Markup extension para i18n

├── Malyzer.csproj # Proyecto .NET 8 WPF

│

├── Servicios/ # Lógica de negocio (21+ servicios)

│ │

│ ├── # Análisis multi-formato

│ ├── AnalizadorMultiFormato.cs # Dispatcher por magic bytes

│ ├── AnalizadorPorFormato.cs # PE, OOXML, OLE, PDF, Script, JAR, genérico

│ ├── AnalizadorApk.cs # Análisis APK + permisos peligrosos

│ ├── AnalizadorEstatico.cs # Análisis PE detallado

│ ├── AnalizadorDinamico.cs # Sandbox local

│ │

│ ├── # Inteligencia

│ ├── MotorYara.cs # YARA con 10 reglas built-in

│ ├── MapeadorMitre.cs # Detección 26 técnicas

│ ├── DiferenciadorMuestras.cs # Diff multi-dimensión

│ ├── SsDeep.cs # CTPH puro C#

│ ├── DecodificadorCadenas.cs # Capstone disasm

│ ├── TrazadorEtw.cs # ETW kernel tracing

│ ├── ClasificadorML.cs # k-NN classifier

│ │

│ ├── # Threat intelligence

│ ├── IntelAmenazas.cs # VT/AbuseIPDB/OTX

│ ├── EscanerUrl.cs # VT + URLhaus + PhishTank

│ ├── InspectorIp.cs # GeoIP + RDAP

│ │

│ ├── # Sistema y red

│ ├── InspectorSistema.cs # Procesos/conexiones/hosts/registro

│ ├── Netsniff.cs # SharpPcap wrapper

│ ├── HerramientasPro.cs # Memory dump, deobfuscación

│ │

│ ├── # Gestión y soporte

│ ├── GestorMuestras.cs # SQLite repo

│ ├── GestorConfiguracion.cs # config.json

│ ├── GestorIdioma.cs # i18n singleton (1.000+ strings)

│ └── ExportadorPdf.cs # QuestPDF templates

│

├── Vistas/ # Páginas WPF (13 páginas)

│ ├── PaginaInicio.xaml(.cs)

│ ├── PaginaAnalisisEstatico.xaml(.cs)

│ ├── PaginaAnalisisDinamico.xaml(.cs)

│ ├── PaginaInteligencia.xaml(.cs)

│ ├── PaginaInteligenciaAvanzada.xaml(.cs) # Diff/MITRE/Decoder/ETW

│ ├── PaginaMuestras.xaml(.cs)

│ ├── PaginaClasificacion.xaml(.cs)

│ ├── PaginaVisualizacion.xaml(.cs)

│ ├── PaginaHerramientasPro.xaml(.cs)

│ ├── PaginaConfiguracion.xaml(.cs)

│ ├── PaginaSistema.xaml(.cs)

│ ├── PaginaNetsniff.xaml(.cs)

│ └── PaginaUrlScan.xaml(.cs)

│

├── Estilos/ # Tema oscuro WPF

│ ├── Tema.xaml # Paleta + tipografía

│ ├── Iconos.xaml # Geometrías SVG

│ └── Controles.xaml # Templates de DataGrid/ContextMenu/etc

│

├── Modelos/

│ └── Modelos.cs # POCOs (Muestra, ResultadoAnalisis…)

│

├── Recursos/ # Estáticos

│ ├── logo.png / logo_256.png / logo_64.png

│ ├── logo.ico # Favicon

│ ├── espanol.ico / english.ico # Banderas para selector idioma

│ └── reglas_ejemplo.yar # Reglas YARA externas de ejemplo

│

├── compilar.bat # Build script

└── README.md # Este archivo

```

### 存储

运行时数据保存在 `%LOCALAPPDATA%\Malyzer\`:

| 路径 | 内容 |

|------|-----------|

| `malyzer.db` | SQLite 数据库,包含样本、分析和指标 |

| `muestras/` | 二进制文件,存储为 `

.bin` |

| `reportes/` | 导出的报告(PDF、JSON、TXT)|

| `yara/` | 自定义 YARA 规则 |

| `config.json` | 持久化配置 |

## 🛡️ 杀软误报说明

Malyzer 会触发与真实恶意软件相同的启发式检测,因为它使用了许多相同的 API:

- 🔧 P/Invoke 到 `OpenThread` / `SuspendThread`(挂起进程)

- 💾 `MiniDumpWriteDump`(内存转储 — 凭证窃取器的经典操作)

- 🔥 自动化 `netsh advfirewall`

- 📡 原始流量捕获(`SharpPcap`)

- 🔍 系统枚举的 WMI 查询

- 📝 读取 hosts 文件和修改注册表

**这是预期的,以下工具也会遇到相同情况:**

| 工具 | 合法用途 |

|-------------|--------------|

| Process Hacker、x64dbg、OllyDbg | 调试 |

| PE-bear、CFF Explorer、PEStudio | 静态分析 |

| Sysinternals Suite | Windows 管理 |

| Mimikatz | 渗透测试 / 合法红队 |

| NetCat、PsExec | 远程管理 |

### 解决方案(从低到高专业程度)

**1. 将目录排除在 Defender 之外**(个人使用推荐):

```

Add-MpPreference -ExclusionPath "C:\ruta\a\Malyzer"

```

**2. 报告误报给 Microsoft**:[microsoft.com/wdsi/filesubmission](https://www.microsoft.com/wdsi/filesubmission)。通常 1-2 天内会白名单。

**3. 用 Authenticode 证书签名**(标准证书约 €200/年,EV 约 €400/年)。可大幅减少误报。

## 🌍 国际化

Malyzer 完全本地化为**西班牙语**和**英语**:

- 📝 **1.000+** 条翻译字符串,位于 `Servicios/GestorIdioma.cs`

- 🎨 **完整 UI**:侧边栏、页面、ContextMenu、DataGrid 表头、MessageBox、SaveFileDialog 标题

- 📄 **PDF** 以当前语言生成(判定、头部、表格、页脚)

- 🛡️ **YARA 规则**带双语描述

- 🔄 运行时切换无需重启(配置中的按钮,带国旗 🇪🇸 / 🇬🇧)

想添加其他语言?编辑 `GestorIdioma.cs` 并添加新字典:

```

private static Dictionary DiccionarioPt() => new()

{

["nav.estatico"] = "Análisis estático",

["btn.analizar"] = "Analizar",

// ... 500+ entradas

};

```

## 🗺️ 路线图

### v1.0 · 初始发布 ✅

- [x] 多格式分析(11 种类型:PE、APK、Office、PDF、脚本、JAR…)

- [x] 完整 PE 静态分析(PeNet + dnlib)

- [x] APK 分析,检测 28+ 危险权限

- [x] 基础本地沙箱

- [x] 威胁情报(VT / AbuseIPDB / OTX)

- [x] URL 扫描(VT / URLhaus / PhishTank / 启发式)

- [x] Netsniff + GeoIP / WHOIS

- [x] 带右键菜单的系统检查器

- [x] 带 SSDeep 的 SQLite 仓库

- [x] 多维样本对比

- [x] MITRE ATT&CK 映射(26 种技术)

- [x] Capstone 解码器(栈字符串、XOR、API 哈希)

- [x] ETW 动态追踪,自动追踪子进程

- [x] ES/EN 运行时双语

### v1.1 · 下一版本

## 🤝 贡献指南

欢迎贡献!以下是一些想法:

- 🛡️ 在 `Servicios/MotorYara.cs` 中添加更多 YARA 规则

- 🎯 在 `Servicios/MapeadorMitre.cs` 中添加新 MITRE 技术

- 📄 在 `AnalizadorPorFormato.cs` 中支持新格式

- 🌍 其他语言翻译

- 🐛 Bug 修复和 UX 改进

- ✨ 路线图中的新功能

### 工作流程

```

# 在 GitHub 上 fork 仓库

# 克隆你的 fork

git clone https://github.com/tu-usuario/Malyzer.git

# 创建分支

git checkout -b feat/mi-feature

# 提交你的更改并 commit

git commit -m "feat: agregar detección de Cobalt Strike beacons"

# 推送并打开 PR

git push origin feat/mi-feature

```

## 📄 许可证

```

MIT License · Copyright (c) 2026 R3LI4NT

Permission is hereby granted, free of charge, to any person obtaining a copy

of this software and associated documentation files (the "Software"), to deal

in the Software without restriction…

```

### 第三方组件

| 组件 | 许可证 | 作者 |

|------------|----------|-------|

| PeNet | MIT | Stefan Hausotte |

| dnlib | MIT | 0xd4d |

| Gee.External.Capstone | BSD-3-Clause | Ahmed Garhy |

| TraceEvent | MIT | Microsoft |

| SharpPcap | LGPL-2.1 | Tamir Gal & contributors |

| QuestPDF | 社区许可证(年收入 < $100 万免费)| QuestPDF team |

| Newtonsoft.Json | MIT | Newton-King |

⭐ **如果 Malyzer 对你有帮助,请考虑在 GitHub 上点个星** ⭐

[返回顶部 ↑](#malyzer)

标签:APK分析, Conpot, DAST, ELF分析, JAR分析, Mach-O分析, Office文档分析, PDF分析, PE分析, Windows安全, WPF, ZIP分析, 二进制分析, 云安全监控, 云安全运维, 云资产清单, 多格式分析, 威胁情报, 开发者工具, 恶意软件分析, 恶意软件沙箱, 沙箱, 脚本分析, 逆向工程, 静态分析

# Malyzer

### Windows 多格式恶意软件分析工具

*PE · APK · Office · PDF · Scripts · JAR · ELF · Mach-O · 单一界面全部搞定*

# Malyzer

### Windows 多格式恶意软件分析工具

*PE · APK · Office · PDF · Scripts · JAR · ELF · Mach-O · 单一界面全部搞定*