jsmith-sec/malware-analysis-lab

GitHub: jsmith-sec/malware-analysis-lab

在Apple Silicon隔离实验环境中对三种恶意软件样本进行静态与动态分析的安全研究实验报告,帮助学习者系统掌握恶意软件逆向分析的基本方法与实操流程。

Stars: 0 | Forks: 0

# 恶意软件分析实验室

在隔离的 Windows 11 ARM64 实验室环境中,对三个恶意软件样本进行静态和动态分析。这是基于 Apple Silicon 构建的一系列家庭 SOC 实验室中的实验 5。

## 实验室环境

| 组件 | 详情 |

|---|---|

| 宿主机 | Apple Mac Mini M4, 32GB RAM, macOS |

| 虚拟化 | UTM (QEMU) |

| 分析虚拟机 | Windows 11 ARM64 Home, 8GB RAM |

| 网络 | Host-Only (完全隔离) |

| 静态分析 | PEStudio 9.61 |

| 进程监控 | Process Monitor (Sysinternals) |

Defender 已在关闭篡改保护的情况下通过注册表被禁用。Host-Only 适配器阻止了任何出站连接,确保在测试期间没有实时的 C2 通信。

## 样本

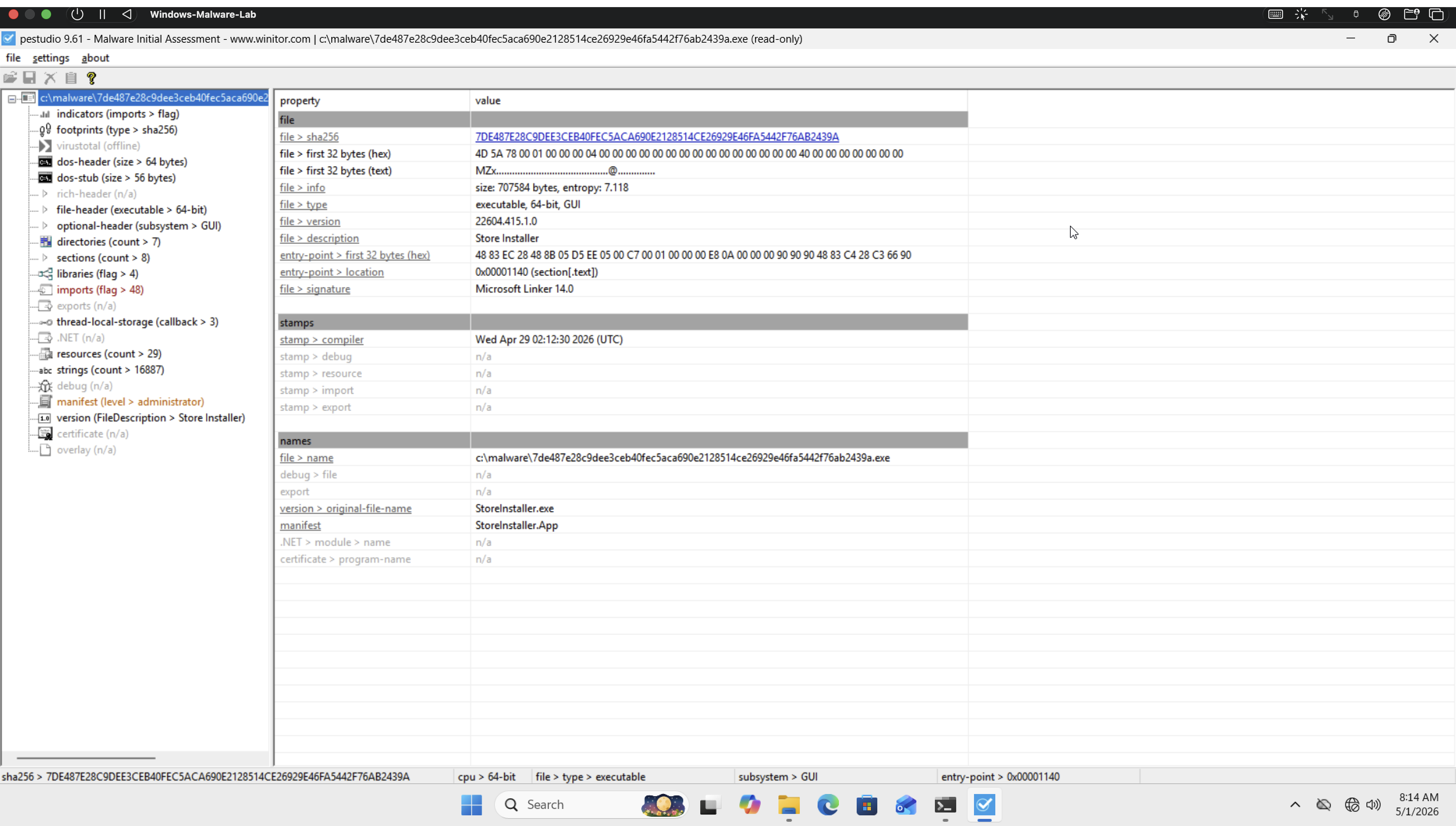

### 样本 1: RustyStealer

| 字段 | 值 |

|---|---|

| SHA256 | `7de487e28c9dee3ceb40fec5aca690e2128514ce26929e46fa5442f76ab2439a` |

| MD5 | `ab1f8537f6160dbcda6a5d30edb09885` |

| 原始文件名 | `2026.04.30板员名单及补偿方案WPS.exe` (中文人力资源文档诱饵) |

| 嵌入名称 | `StoreInstaller.exe` |

| 大小 | 707,584 字节 |

| 熵 | 7.118 |

| 架构 | x64 |

| 编译时间 | 2026-04-30 |

| 标签 | RustyStealer, SilverFox, ValleyRAT |

| 检出率 | 10/70+ |

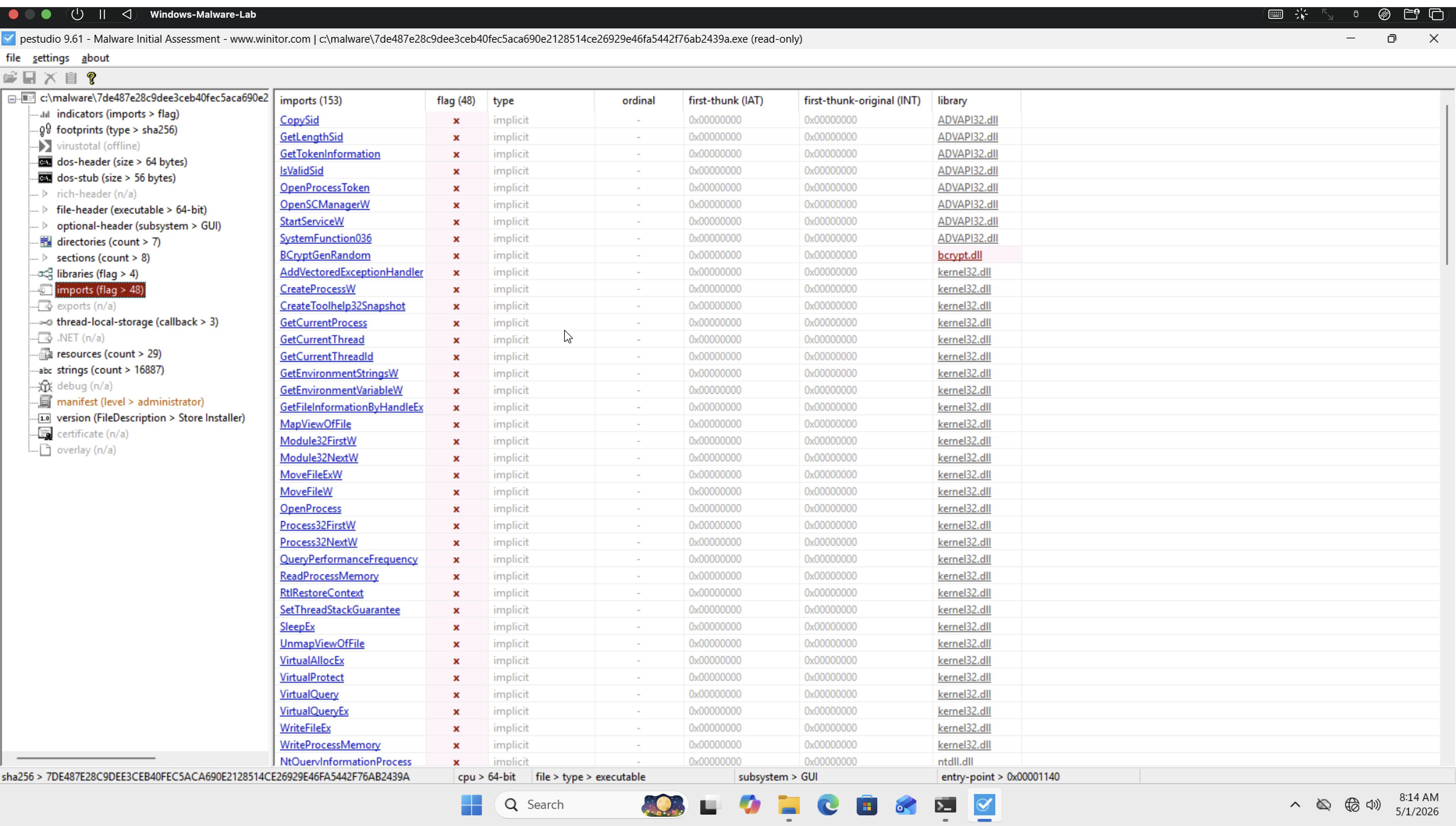

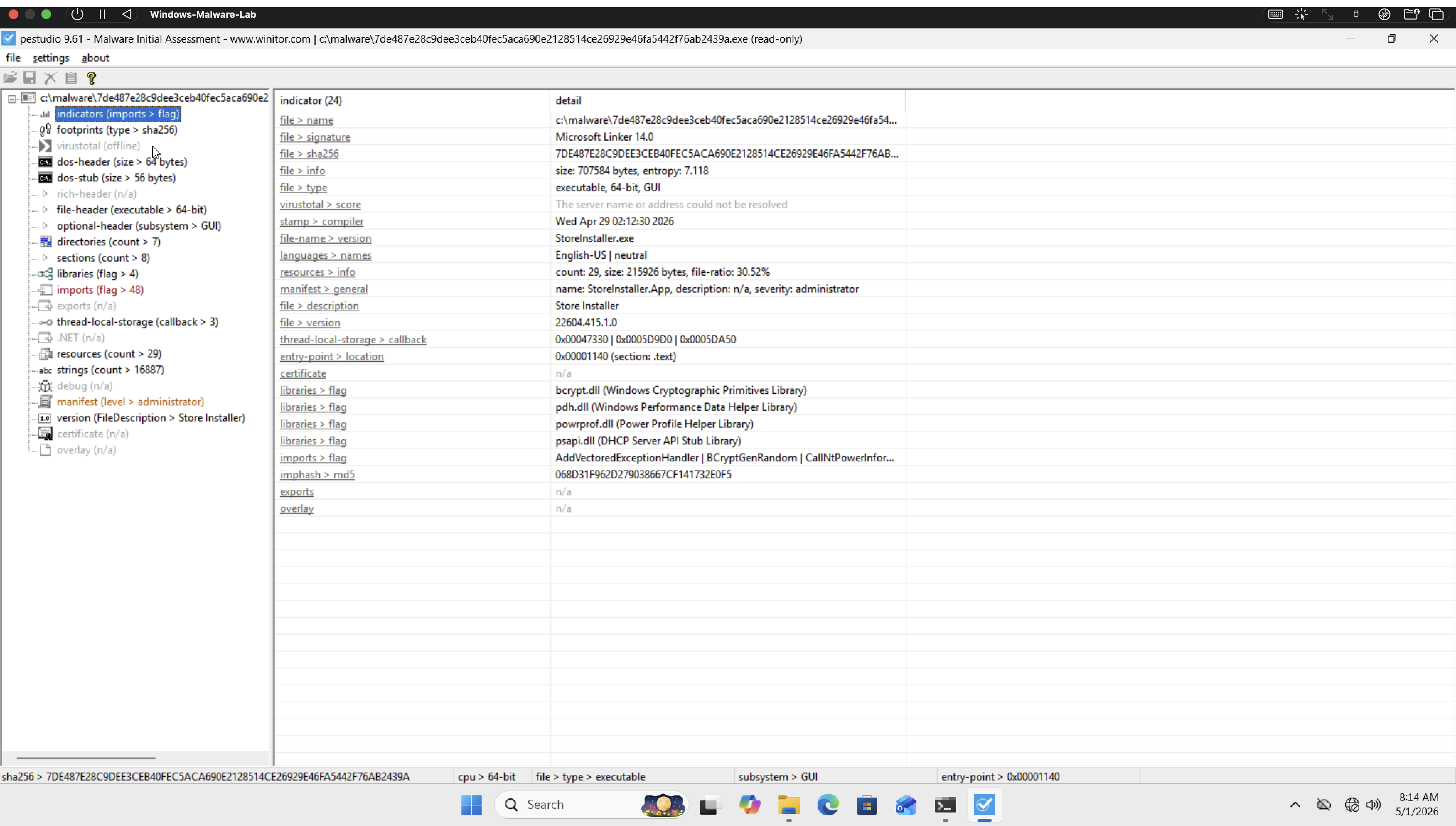

**通过静态分析确认的功能:**

- 凭证窃取

- 进程注入 (`WriteProcessMemory`, `VirtualAllocEx`)

- 基于服务的持久化 (`OpenSCManagerW`, `StartServiceW`)

- 加密外发 (`BCryptGenRandom`)

- 多层沙箱和调试器规避 (`NtQueryInformationProcess`, `SleepEx`, PDH 查询)

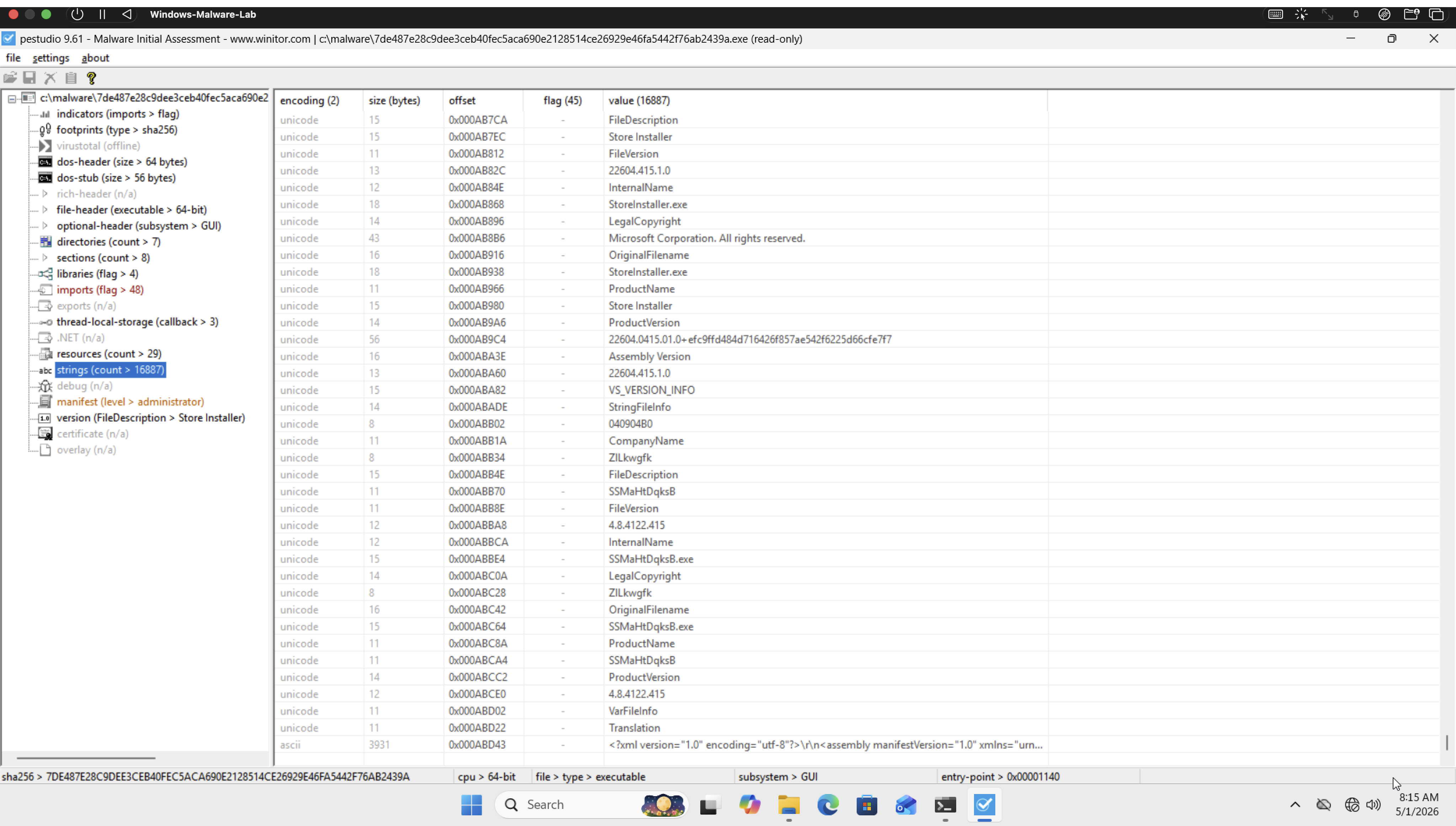

**释放的 payload:** `SSMaHtDqksB.exe`

**互斥体/C2 标识符:** `ZILkwgfk`

**动态分析:** 该样本检测到了分析环境,并在执行任何可观察的操作之前自行终止。这与已发布的 SilverFox/RustyStealer 家族的行为一致,其本身也是一个已记录的发现,证实了在静态分析中识别出的规避能力。

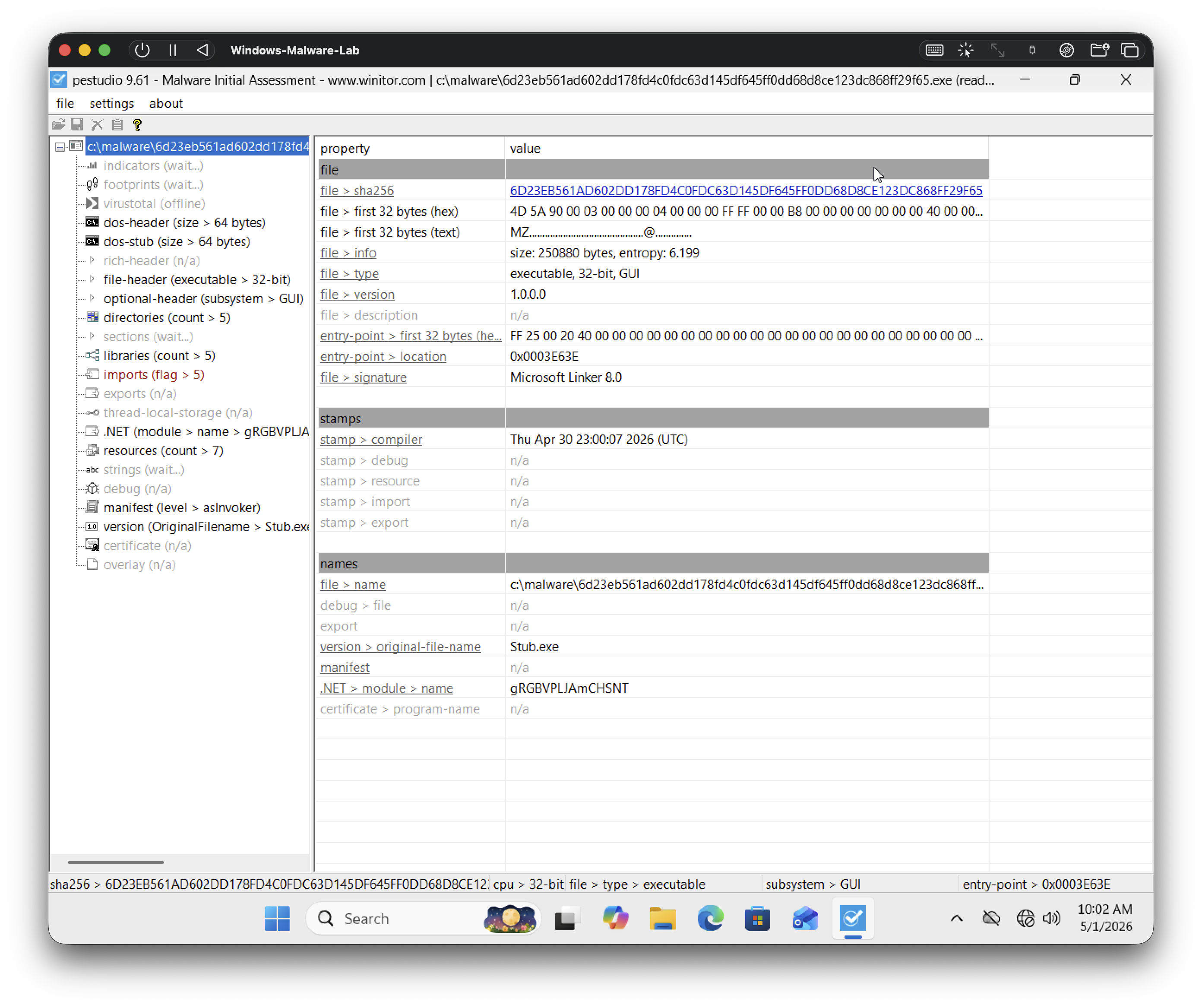

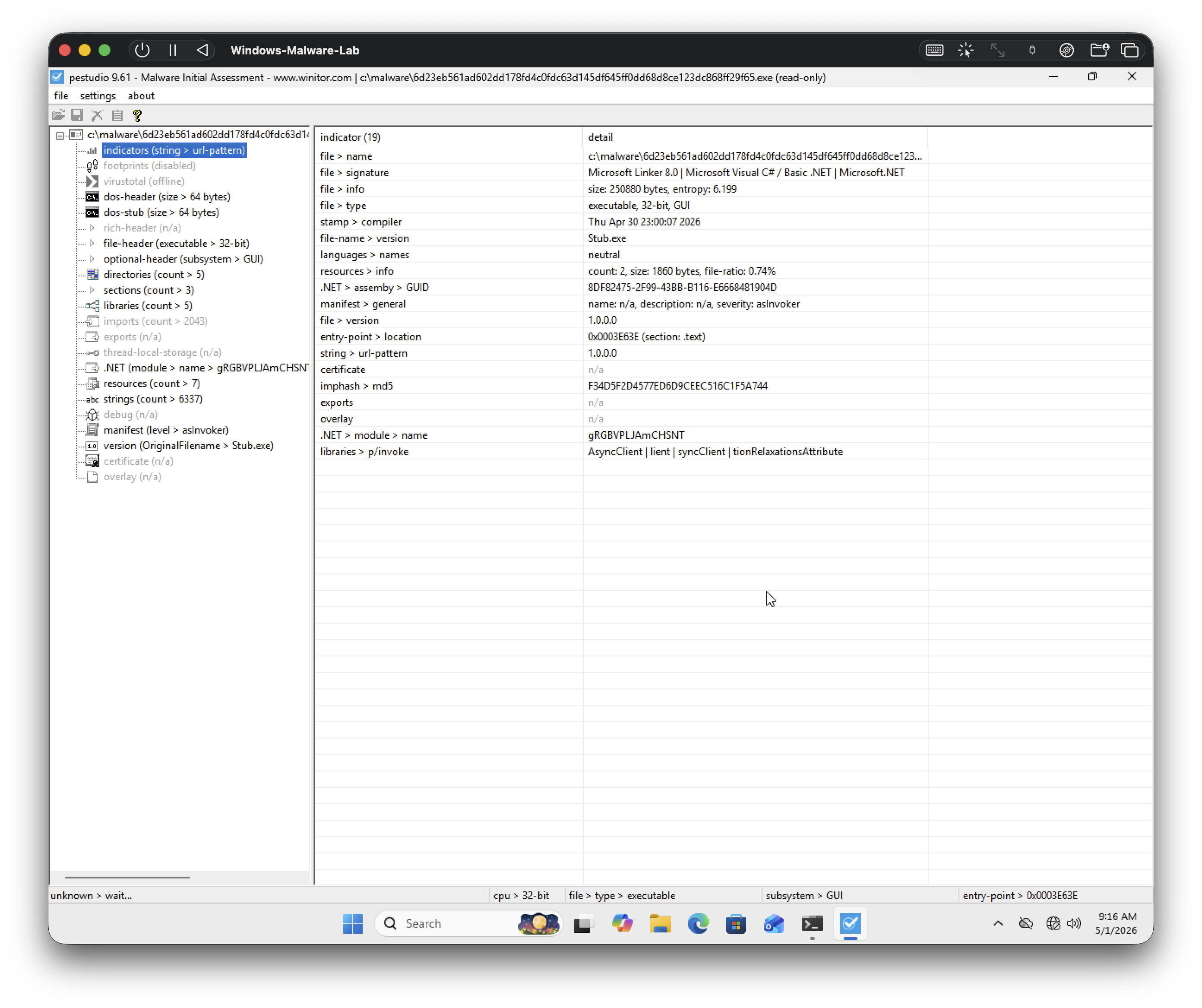

### 样本 2: AsyncRAT

| 字段 | 值 |

|---|---|

| SHA256 | `6d23eb561ad602dd178fd4c0fdc63d145df645ff0dd68d8ce123dc868ff29f65` |

| 原始文件名 | `Stub.exe` (AsyncRAT 构建器输出) |

| 大小 | 250,880 字节 |

| 架构 | 32-bit .NET |

| 编译时间 | 2026-04-30 |

| 程序集名称 | `gRGBVPLJAmCHSNT` |

| 标签 | AsyncRAT |

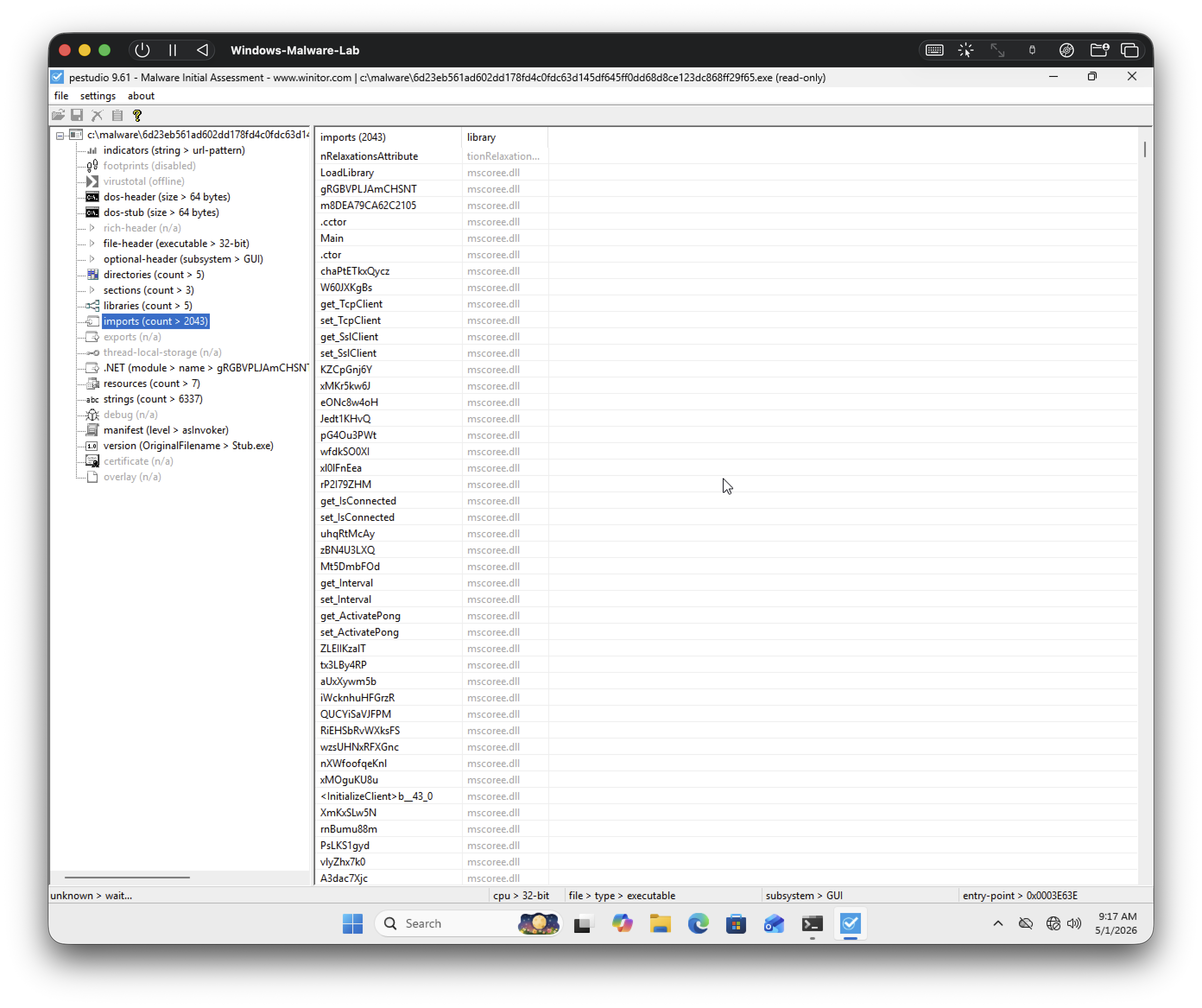

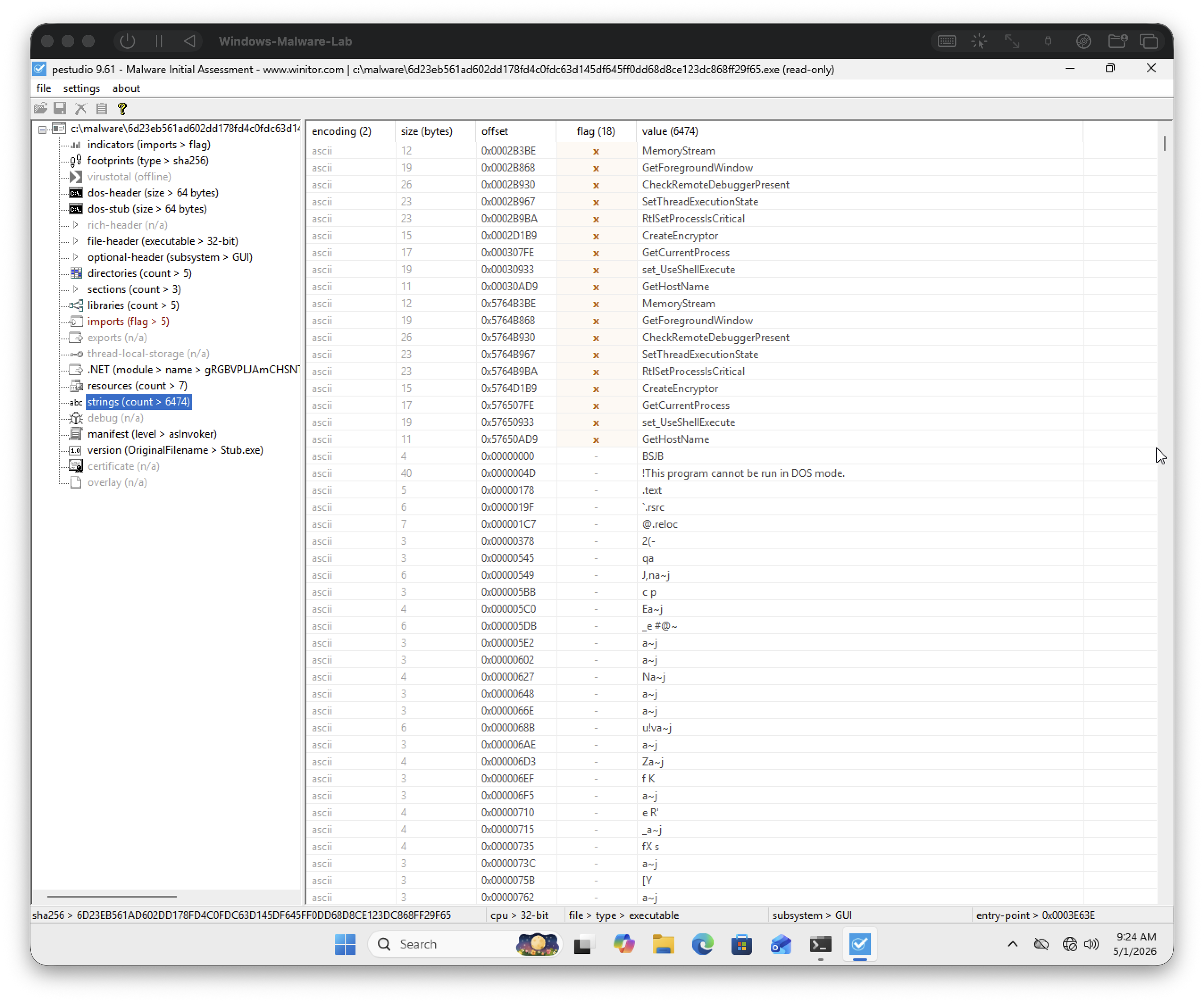

**通过 .NET 方法分析确认的功能:**

- 通过 TCP/SSL 加密的 C2 通信 (`get_TcpClient`, `get_SslClient`)

- 用于定位 C2 服务器的 DNS 解析 (`GetHostAddresses`, `CheckHostName`)

- 注册表持久化 (`CreateSubKey`, `OpenSubKey`, `DeleteSubKeyTree`)

- 可配置的心跳信标 (`get_ActivatePong`, `get_Interval`)

- 反分析 (`CheckRemoteDebuggerPresent`)

- 将进程标记为关键进程以防止被终止 (`RtlProcessIsCritical`)

**动态分析:** 样本成功执行并作为后台进程持久化(占用 19.8MB 内存)。由于 Host-Only 网络配置阻止了任何 C2 连接,因此没有观察到出站网络活动。Process Monitor 内核驱动程序被 Windows 11 ARM64 的 HVCI 强制实施机制阻止——这是实验室报告中记录的一个已知兼容性限制。

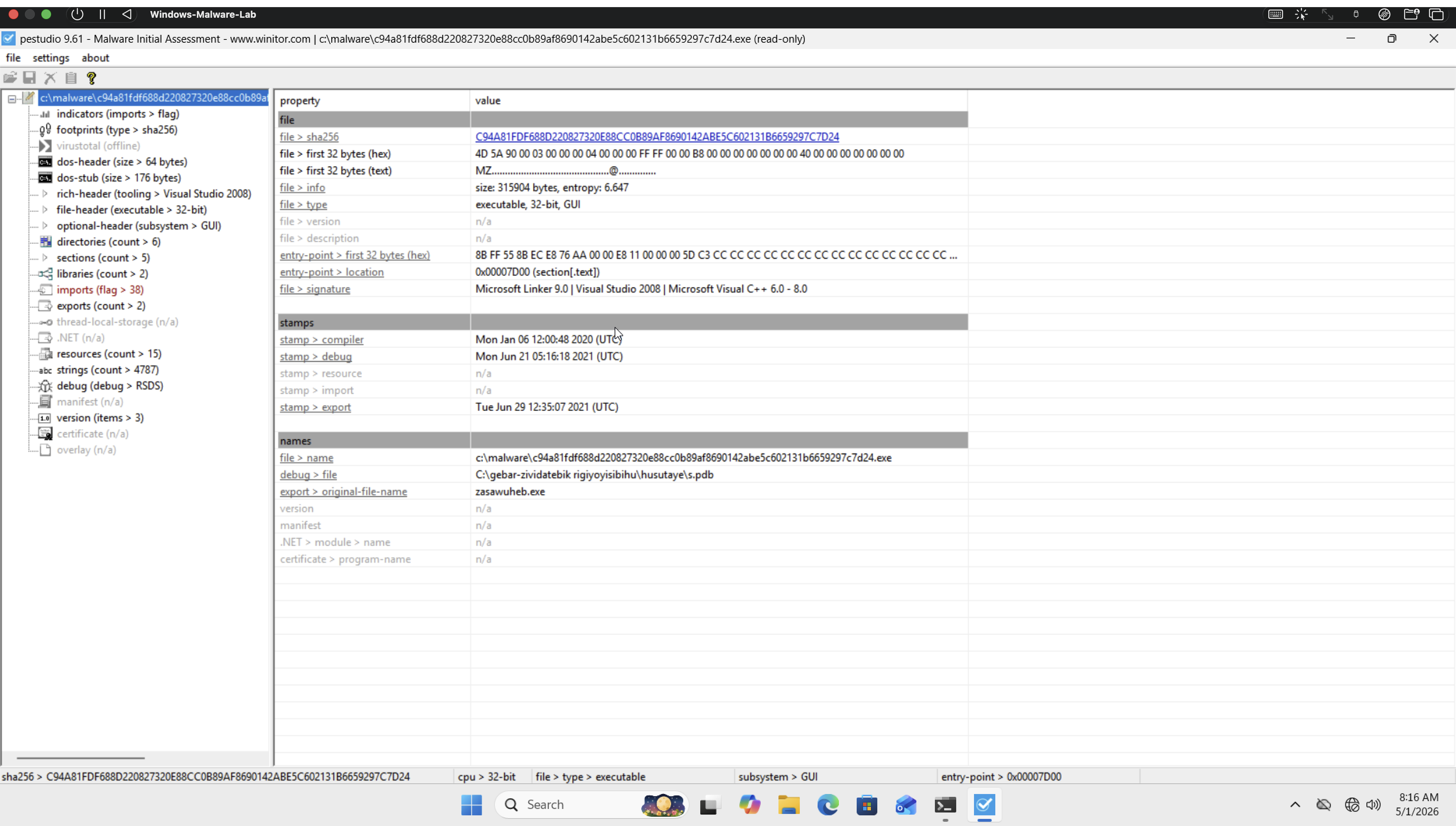

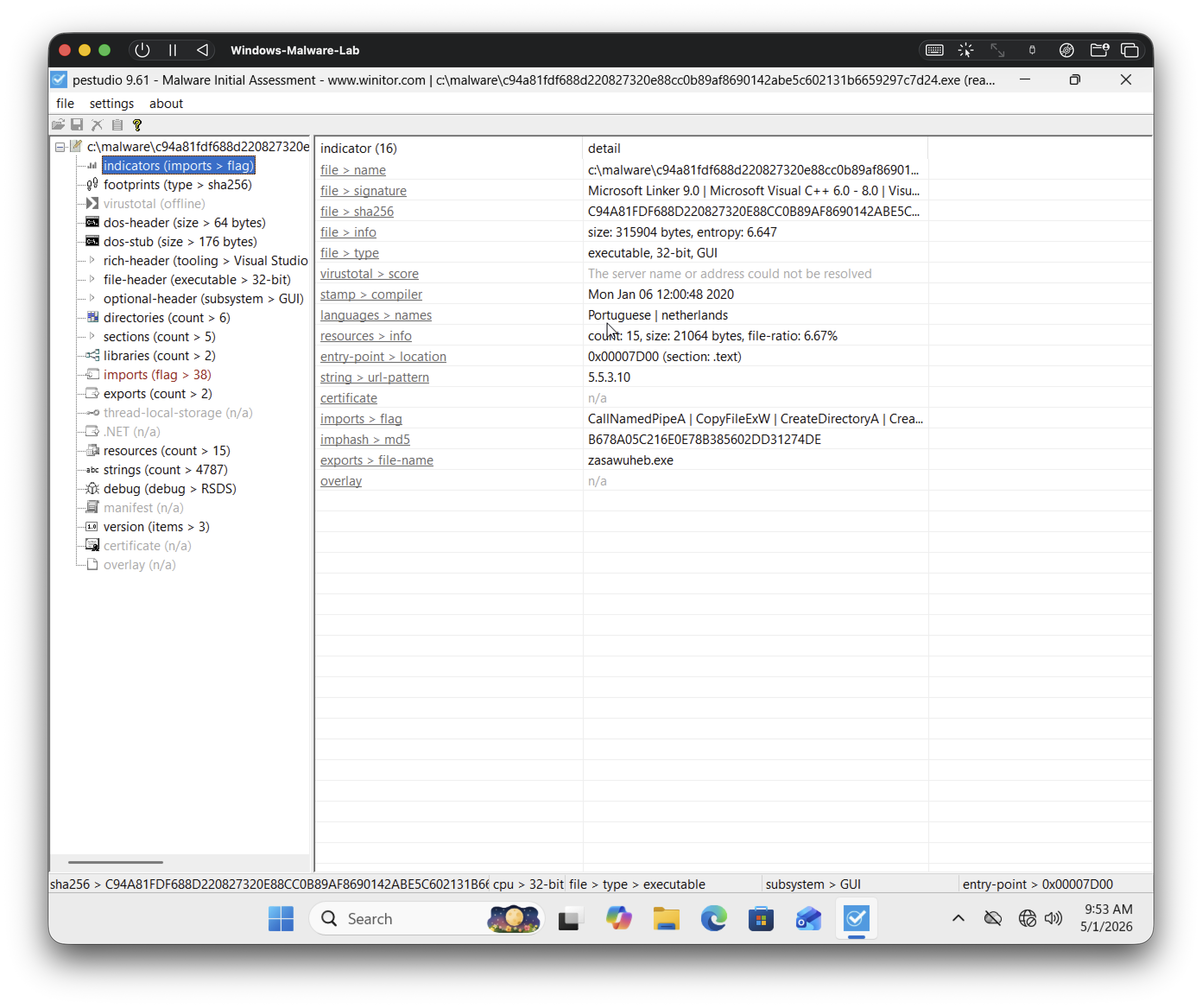

### 样本 3: Babuk Ransomware

| 字段 | 值 |

|---|---|

| SHA256 | `c94a81fdf688d220827320e88cc0b89af8690142abe5c602131b6659297c7d24` |

| MD5 | `75a6690d9a4a89bd0cf6ceebcffd3c41` |

| 大小 | 315,904 字节 |

| 架构 | 32-bit native (x86) |

| 编译器 | Microsoft Visual C++ 6.0 - 8.0 |

| 编译时间 | 2020-01-06 |

| 导出名称 | `zasawuheb.exe` |

| 熵 | 6.647 |

| 首次发现 | 2022-04-10 |

| 检出率 | 15/70+ |

| 标签 | Babuk, Ransomware |

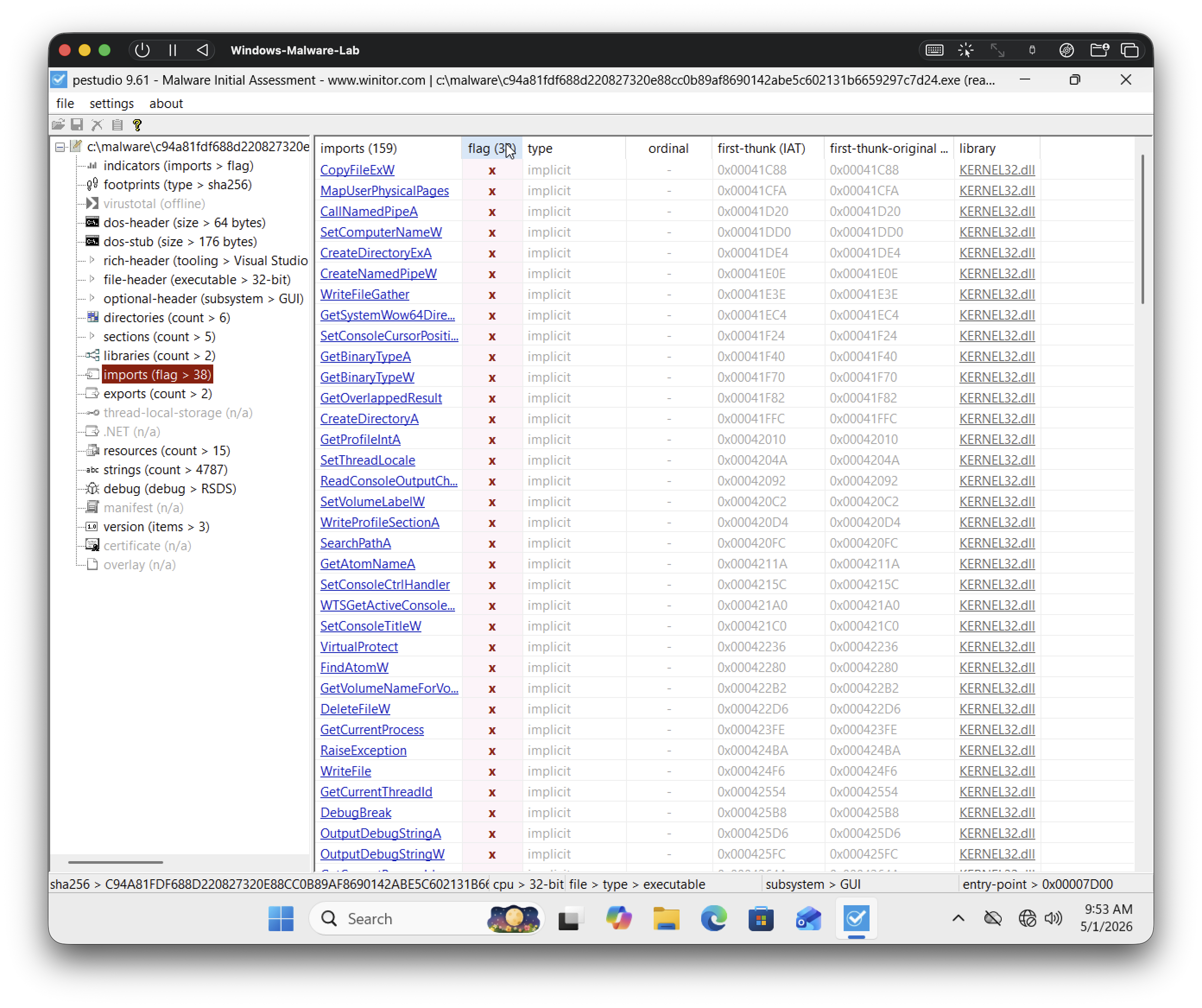

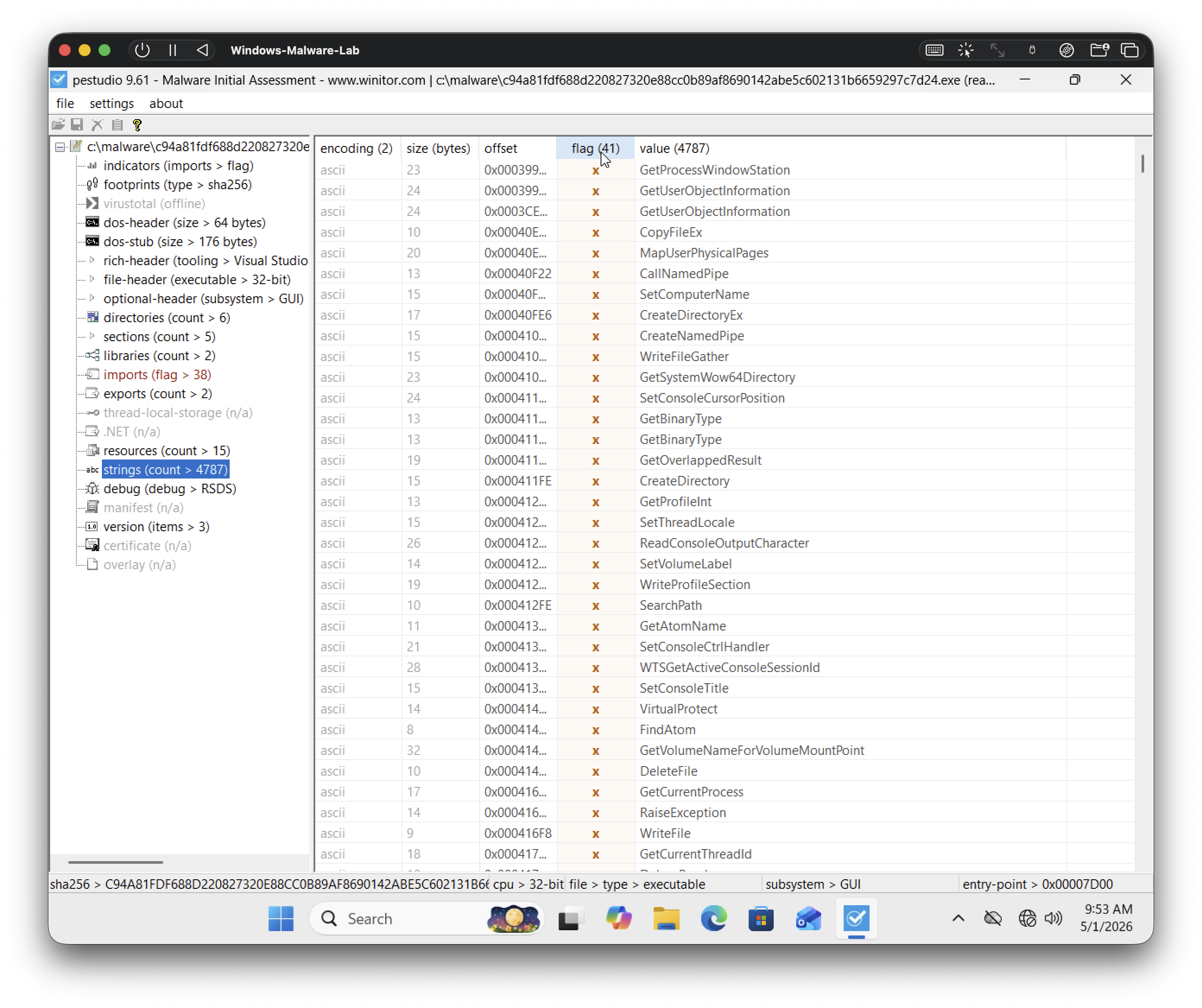

**通过静态分析确认的功能:**

- 文件加密工作流 (`CopyFileExW`, `WriteFile`, `DeleteFileW`)

- 用于定位目标的目录遍历 (`CreateDirectoryExA`, `SearchPathA`)

- 进程间通信 (`CreateNamedPipeA/W`, `CallNamedPipeA`)

- 活跃用户会话定位 (`WTSGetActiveConsoleSessionId`)

- 系统修改 (`SetComputerNameW`, `SetVolumeLabelW`)

- 反调试 (`DebugBreak`, `OutputDebugStringA/W`)

**动态分析:** 执行被刻意推迟。Babuk 是功能完整的勒索软件,会对全系统的文件进行加密。在没有干净虚拟机快照的情况下运行它会破坏分析环境。在执行此样本之前,需要准备虚拟机快照恢复工作流。

## 截图

### RustyStealer

### AsyncRAT

### Babuk

## 实验室报告

包含导入表分析、发现总结、IOC 表格和经验教训的完整报告记录在 `malware_analysis_lab_report.pdf` 中。

## 核心要点

- 原生恶意软件和 .NET 恶意软件需要不同的静态分析方法。PE 导入表分析适用于像 RustyStealer 和 Babuk 这样的原生二进制文件。对于像 AsyncRAT 这样的 .NET 样本,.NET 方法名称和字符串提取比 PE 导入表提供的信息更有价值。

- 规避行为是一种分析发现,而不是失败。RustyStealer 在分析环境中的自行终止,证实了在静态分析中发现的沙箱检测能力,这与已发布的关于 SilverFox 家族的威胁情报相一致。

- ARM64 虚拟化带来了工具限制。Process Monitor 的内核驱动程序与 Windows 11 ARM64 的 HVCI 强制实施机制不兼容。本实验室的未来迭代将评估 Sysmon 作为替代方案。

## 本系列的其他实验室

| 实验 | 主题 | 仓库 |

|---|---|---|

| 实验 1 | SOC/SIEM 检测 | [soc-home-lab](https://github.com/jsmith-sec/soc-home-lab) |

| 实验 2 | 事件响应模拟 | [incident-response-lab](https://github.com/jsmith-sec/incident-response-lab) |

| 实验 3 | Web 应用程序攻击 | [web-app-attack-lab](https://github.com/jsmith-sec/web-app-attack-lab) |

| 实验 4 | 漏洞评估 | [vulnerability-assessment-lab](https://github.com/jsmith-sec/vulnerability-assessment-lab) |

| 实验 5 | 恶意软件分析 | 本仓库 |

标签:Apple Silicon, AsyncRAT, Babuk, DAST, DNS 反向解析, DOM解析, Home SOC Lab, Mac Mini M4, PEStudio, QEMU, RustyStealer, SOC实验室, SSH蜜罐, UTM虚拟机, Windows 11 ARM64, 云安全监控, 云资产清单, 信息窃取, 内联执行, 勒索软件, 反调试, 威胁情报, 安全实验室, 开发者工具, 恶意软件分析, 无线安全, 沙箱逃逸, 网络安全, 进程注入, 远程访问木马, 逆向工程, 隐私保护, 静态分析