XsanFlip/poc-cpanel-cve-2026-41940

GitHub: XsanFlip/poc-cpanel-cve-2026-41940

针对 cPanel CVE-2026-41940 身份验证绕过漏洞的高并发安全审计与检测工具。

Stars: 1 | Forks: 0

# POC cPanel CVE-2026-41940

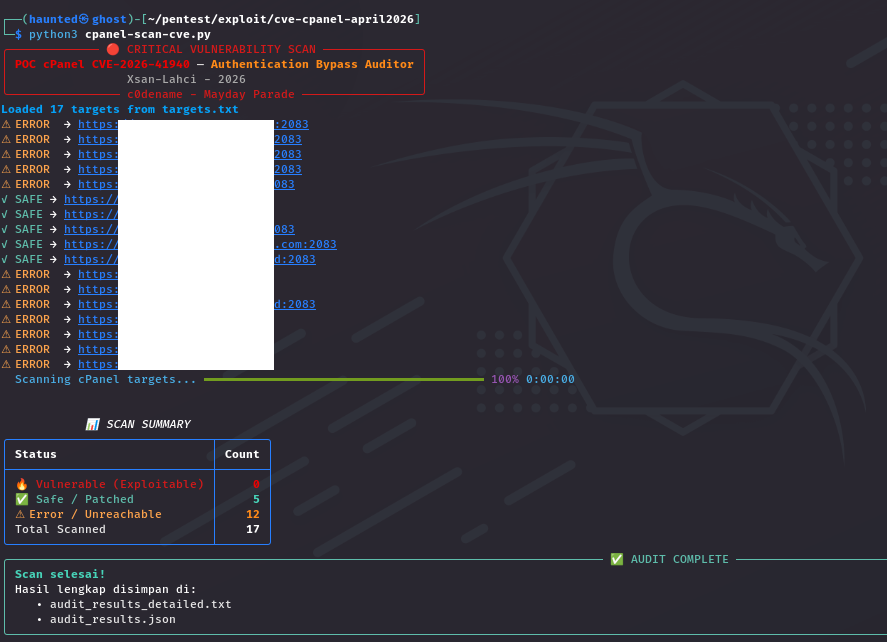

一款高性能、多线程的安全审计工具,旨在检测 **CVE-2026-41940**,这是 cPanel & WHM 中的一个严重身份验证绕过漏洞(于 2026 年 4 月发现)。

该工具利用 HTTP 头中的 **CRLF 注入**技术,来识别 cPanel 服务守护进程 (`cpsrvd`) 是否存在未授权 root 访问的风险。

## 主要特性

- **动态端口发现**:如果未指定端口,将自动探测标准的 cPanel/WHM 端口(`2082`、`2083`、`2086`、`2087`)。

- **智能检测**:优先使用用户定义的端口(例如 `1.2.3.4:2083`),如果是裸 IP/域名,则会回退到多端口扫描。

- **高并发**:使用 `ThreadPoolExecutor` 构建,可快速扫描大量 IP 列表。

- **精美的终端 UI**:使用 `Rich` 库显示进度条、状态面板以及全面的扫描摘要仪表板。

- **双重输出**:生成详细的文本报告(`.txt`)和结构化数据文件(`.json`),以便进一步分析。

## 安装说明

1. **克隆仓库**:

git clone https://github.com/xsanflip/poc-cpanel-cve-2026-41940.git

cd cpanel-cve-2026-41940-auditor

2. **安装依赖**:

pip install requests rich

## 使用方法

准备一个 `targets.txt` 文件,包含您希望审计的 IP 地址或域名(每行一个)。

**简单扫描:**

```

python cpanel-scan-cve.py

```

## 输出

- **终端**:实时状态更新以及最终的摘要表。

- **`audit_results_detailed.txt`**:人类可读的报告,包含服务器头和检测到的版本。

- **`audit_results.json`**:机器可读的数据,用于与其他安全工具集成。

## ⚠️ 免责声明

本工具仅供**教育目的和经授权的安全审计使用**。未经明确许可对目标运行此工具是非法且不道德的。开发者 (`xsanflip`) 对本程序的任何误用或造成的损害概不负责。

**作者:** [xsanlahci](https://github.com/xsanflip "null")

**研究参考:** 基于 watchTowr Labs(2026 年 4 月)发布的发现。

一款高性能、多线程的安全审计工具,旨在检测 **CVE-2026-41940**,这是 cPanel & WHM 中的一个严重身份验证绕过漏洞(于 2026 年 4 月发现)。

该工具利用 HTTP 头中的 **CRLF 注入**技术,来识别 cPanel 服务守护进程 (`cpsrvd`) 是否存在未授权 root 访问的风险。

## 主要特性

- **动态端口发现**:如果未指定端口,将自动探测标准的 cPanel/WHM 端口(`2082`、`2083`、`2086`、`2087`)。

- **智能检测**:优先使用用户定义的端口(例如 `1.2.3.4:2083`),如果是裸 IP/域名,则会回退到多端口扫描。

- **高并发**:使用 `ThreadPoolExecutor` 构建,可快速扫描大量 IP 列表。

- **精美的终端 UI**:使用 `Rich` 库显示进度条、状态面板以及全面的扫描摘要仪表板。

- **双重输出**:生成详细的文本报告(`.txt`)和结构化数据文件(`.json`),以便进一步分析。

## 安装说明

1. **克隆仓库**:

git clone https://github.com/xsanflip/poc-cpanel-cve-2026-41940.git

cd cpanel-cve-2026-41940-auditor

2. **安装依赖**:

pip install requests rich

## 使用方法

准备一个 `targets.txt` 文件,包含您希望审计的 IP 地址或域名(每行一个)。

**简单扫描:**

```

python cpanel-scan-cve.py

```

## 输出

- **终端**:实时状态更新以及最终的摘要表。

- **`audit_results_detailed.txt`**:人类可读的报告,包含服务器头和检测到的版本。

- **`audit_results.json`**:机器可读的数据,用于与其他安全工具集成。

## ⚠️ 免责声明

本工具仅供**教育目的和经授权的安全审计使用**。未经明确许可对目标运行此工具是非法且不道德的。开发者 (`xsanflip`) 对本程序的任何误用或造成的损害概不负责。

**作者:** [xsanlahci](https://github.com/xsanflip "null")

**研究参考:** 基于 watchTowr Labs(2026 年 4 月)发布的发现。

一款高性能、多线程的安全审计工具,旨在检测 **CVE-2026-41940**,这是 cPanel & WHM 中的一个严重身份验证绕过漏洞(于 2026 年 4 月发现)。

该工具利用 HTTP 头中的 **CRLF 注入**技术,来识别 cPanel 服务守护进程 (`cpsrvd`) 是否存在未授权 root 访问的风险。

## 主要特性

- **动态端口发现**:如果未指定端口,将自动探测标准的 cPanel/WHM 端口(`2082`、`2083`、`2086`、`2087`)。

- **智能检测**:优先使用用户定义的端口(例如 `1.2.3.4:2083`),如果是裸 IP/域名,则会回退到多端口扫描。

- **高并发**:使用 `ThreadPoolExecutor` 构建,可快速扫描大量 IP 列表。

- **精美的终端 UI**:使用 `Rich` 库显示进度条、状态面板以及全面的扫描摘要仪表板。

- **双重输出**:生成详细的文本报告(`.txt`)和结构化数据文件(`.json`),以便进一步分析。

## 安装说明

1. **克隆仓库**:

git clone https://github.com/xsanflip/poc-cpanel-cve-2026-41940.git

cd cpanel-cve-2026-41940-auditor

2. **安装依赖**:

pip install requests rich

## 使用方法

准备一个 `targets.txt` 文件,包含您希望审计的 IP 地址或域名(每行一个)。

**简单扫描:**

```

python cpanel-scan-cve.py

```

## 输出

- **终端**:实时状态更新以及最终的摘要表。

- **`audit_results_detailed.txt`**:人类可读的报告,包含服务器头和检测到的版本。

- **`audit_results.json`**:机器可读的数据,用于与其他安全工具集成。

## ⚠️ 免责声明

本工具仅供**教育目的和经授权的安全审计使用**。未经明确许可对目标运行此工具是非法且不道德的。开发者 (`xsanflip`) 对本程序的任何误用或造成的损害概不负责。

**作者:** [xsanlahci](https://github.com/xsanflip "null")

**研究参考:** 基于 watchTowr Labs(2026 年 4 月)发布的发现。

一款高性能、多线程的安全审计工具,旨在检测 **CVE-2026-41940**,这是 cPanel & WHM 中的一个严重身份验证绕过漏洞(于 2026 年 4 月发现)。

该工具利用 HTTP 头中的 **CRLF 注入**技术,来识别 cPanel 服务守护进程 (`cpsrvd`) 是否存在未授权 root 访问的风险。

## 主要特性

- **动态端口发现**:如果未指定端口,将自动探测标准的 cPanel/WHM 端口(`2082`、`2083`、`2086`、`2087`)。

- **智能检测**:优先使用用户定义的端口(例如 `1.2.3.4:2083`),如果是裸 IP/域名,则会回退到多端口扫描。

- **高并发**:使用 `ThreadPoolExecutor` 构建,可快速扫描大量 IP 列表。

- **精美的终端 UI**:使用 `Rich` 库显示进度条、状态面板以及全面的扫描摘要仪表板。

- **双重输出**:生成详细的文本报告(`.txt`)和结构化数据文件(`.json`),以便进一步分析。

## 安装说明

1. **克隆仓库**:

git clone https://github.com/xsanflip/poc-cpanel-cve-2026-41940.git

cd cpanel-cve-2026-41940-auditor

2. **安装依赖**:

pip install requests rich

## 使用方法

准备一个 `targets.txt` 文件,包含您希望审计的 IP 地址或域名(每行一个)。

**简单扫描:**

```

python cpanel-scan-cve.py

```

## 输出

- **终端**:实时状态更新以及最终的摘要表。

- **`audit_results_detailed.txt`**:人类可读的报告,包含服务器头和检测到的版本。

- **`audit_results.json`**:机器可读的数据,用于与其他安全工具集成。

## ⚠️ 免责声明

本工具仅供**教育目的和经授权的安全审计使用**。未经明确许可对目标运行此工具是非法且不道德的。开发者 (`xsanflip`) 对本程序的任何误用或造成的损害概不负责。

**作者:** [xsanlahci](https://github.com/xsanflip "null")

**研究参考:** 基于 watchTowr Labs(2026 年 4 月)发布的发现。标签:CISA项目, cPanel, cpsrvd, CRLF注入, CVE-2026-41940, Maven, POC, Python, WHM, 多线程扫描, 无后门, 漏洞验证, 端口发现, 网络安全, 身份验证绕过, 逆向工具, 隐私保护