jestie/IR_CC

GitHub: jestie/IR_CC

一个零依赖的单文件浏览器端事件响应指挥仪表板,为安全团队在处理网络安全事件时提供结构化的作战室协调界面和操作手册追踪。

Stars: 0 | Forks: 0

# IR War Room — 事件指挥中心

一个专为网络安全团队设计的单文件、基于浏览器的事件响应指挥仪表板。无需服务器、无需安装、无依赖——打开 `ir_cc.html` 即可立即启用。

## 截图

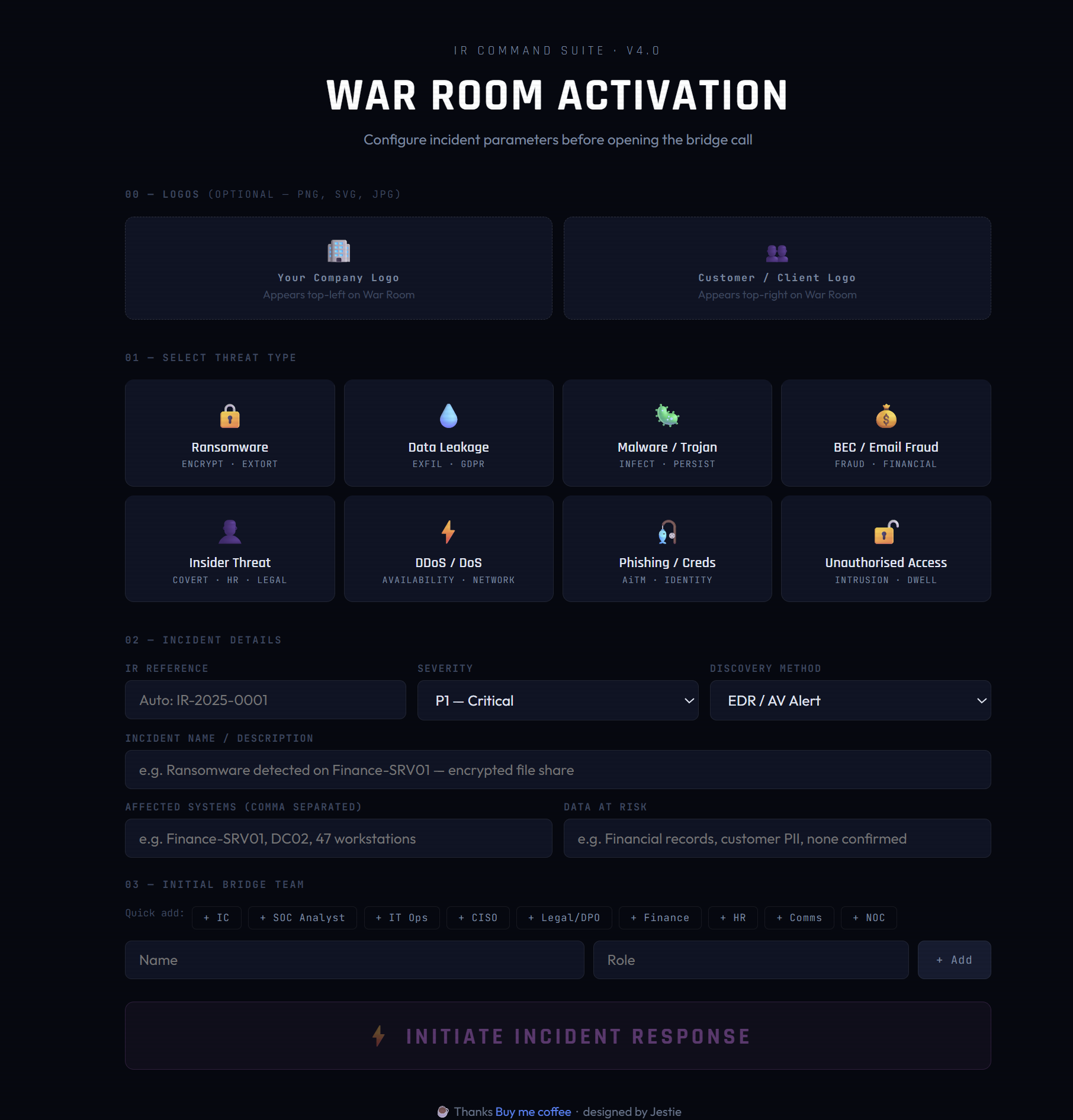

**作战室激活 — 在 60 秒内配置好您的事件**

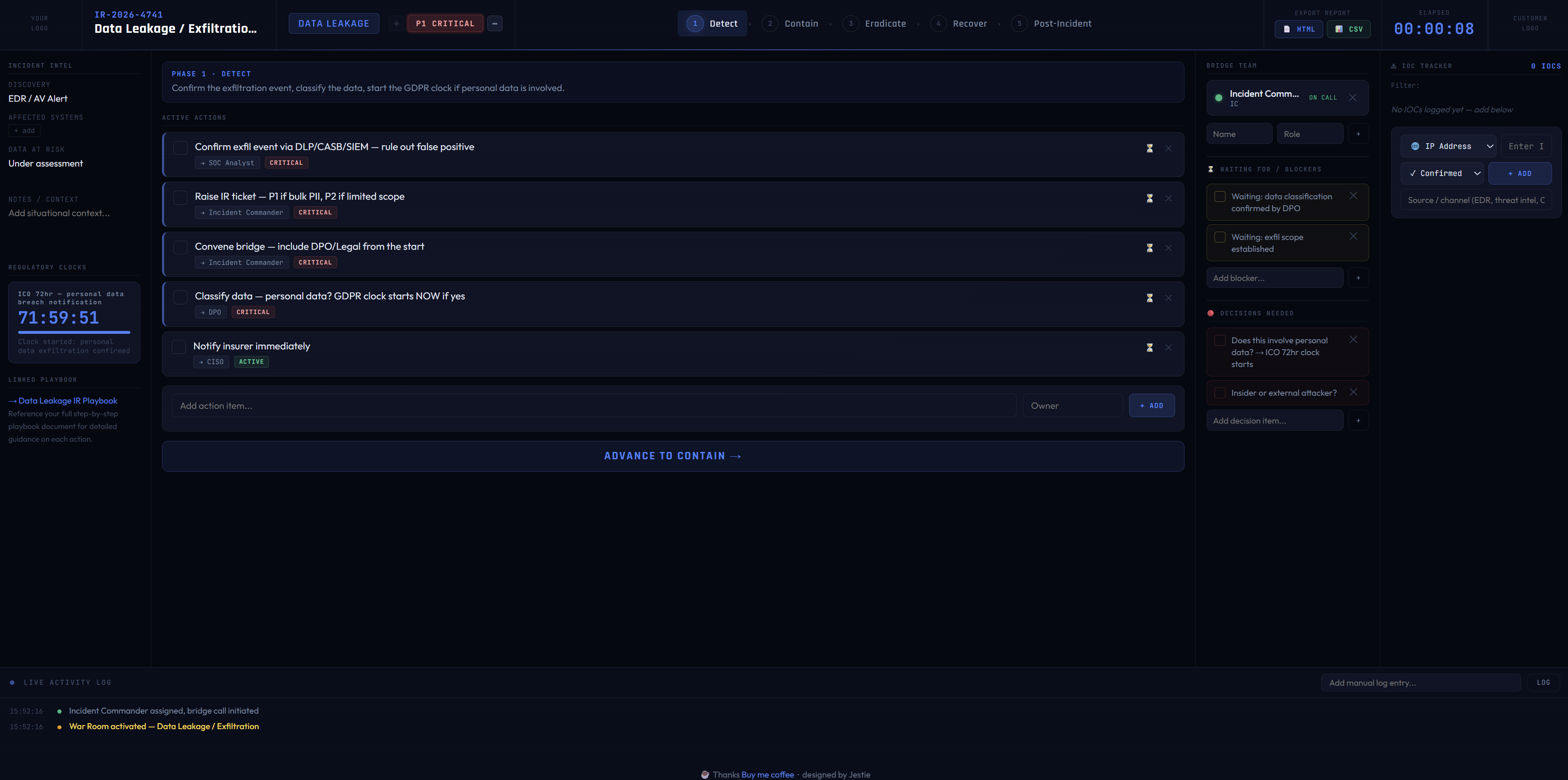

**实时作战室仪表板 — 正在处理的数据泄露事件,Detect(检测)阶段**

## 功能介绍

IR War Room 为您的事件响应团队在应对实时事件期间提供了一个共享的指挥界面。在 60 秒内配置好事件信息,然后与您的完整桥接团队一起执行结构化的操作手册——在一个集中的地方追踪行动、IOC、阻碍项、决策以及监管合规计时。

## 功能特性

### 初始设置

- **8 种威胁类型操作手册** — Ransomware、Data Leakage、Malware/Trojan、BEC/Email Fraud、Insider Threat、DDoS、Phishing/Credentials、Unauthorised Access

- **事件详情** — IR 编号、严重程度 (P1/P2/P3)、发现方法、受影响系统、涉险数据

- **桥接团队组建** — 针对以下角色的快捷添加按钮:IC、SOC、IT Ops、CISO、Legal/DPO、Finance、HR、Comms、NOC

- **Logo 上传** — 添加您公司和客户的 Logo (PNG/SVG/JPG)

### 作战室仪表板

- **实时计时器** — 从激活时起追踪事件持续总时长

- **严重程度调整器** — 在事件处理中途升级或降级 P1/P2/P3,自动更新 UI 主题配色

- **阶段追踪器** — 5 阶段 IR 生命周期 (Detect → Contain → Eradicate → Recover → Post-Incident),支持点击跳转导航

### 行动管理

- 为每个阶段和威胁类型预加载了指定负责人的行动项

- 将行动标记为完成、等待或紧急

- 随时添加自定义行动

- 一键推进至下一阶段

### IOC 追踪器

- 10 种 IOC 类型:IP Address、Domain、URL、File Hash、Email、File/Path、Registry Key、CVE、BTC Wallet、Other

- 已确认 / 未确认的置信度标签

- 每条 IOC 的来源归因

- 按类型筛选;标题栏显示实时统计数量

### 团队与协调

- 桥接团队状态切换 (Online / Away / Offline)

- 阻碍项 / 等待列表

- 待决策列表

- 所有条目均可单独标记为已解决或移除

### 监管计时器

针对特定威胁的倒计时器会自动出现:

- **Ransomware / Data Leakage** — ICO 规定的 72 小时 GDPR 违规通知窗口

- **BEC** — 2 小时的银行电汇追回黄金窗口 + 如果是涉及个人数据的账户接管 (ATO),则触发 ICO 72 小时通知

### 活动日志

- 带有时间戳的实时日志,由所有操作(阶段变更、行动完成等)自动填充

- 支持手动的自由文本日志条目

### 导出

- **HTML 报告** — 格式完整的调查报告,可直接分享或归档

- **CSV 导出** — 结构化事件数据,适用于工单系统或事后复盘审查

## 使用方法

1. 下载 `ir_cc.html`

2. 在任何现代浏览器(Chrome、Edge、Firefox、Safari)中打开它

3. 填写设置界面 — 威胁类型、事件详情、初始团队

4. 点击 **INITIATE INCIDENT RESPONSE**

5. 与您的团队一起逐步完成各个阶段

所有操作均在浏览器本地运行。绝无任何数据离开本机。

## 推荐:部署在 Web 服务器上

当您与桥接团队一起处理实时事件时——尤其是在 **Microsoft Teams** 通话或类似环境中——您希望每个人都能访问同一个 URL,而不是在时间紧迫时通过电子邮件来回发送 HTML 文件。

将 `ir_cc.html` 放到 Web 服务器上只需 60 秒,其优势在于:

- 将一个 URL 粘贴到您的 Teams 桥接聊天中,所有人即可立刻进入同一页面

- 避免在事件处理中途出现“你打开的是哪个版本?”的混乱

- 适用于任何设备——笔记本电脑、平板电脑、手机——无需下载任何内容

- URL 可以在整个 SOC 和 IR 团队发生事件之前提前加入书签

### 快速部署选项

**任何基础 Web 服务器 — 放下文件即可运行:**

```

# Python (内置,无需安装)

python3 -m http.server 8080

# Node.js

npx serve .

```

**Nginx / Apache** — 将 `ir_cc.html` 复制到您的 webroot (`/var/www/html/`) 即可上线。

**IIS (Windows Server)** — 将文件放入 `C:\inetpub\wwwroot\` 并通过浏览器访问即可。

**Intranet / SharePoint** — 将其托管在内部服务器上,使其仅在网络内部可访问。无需暴露到互联网;该文件除了 Google Fonts 外没有任何外部依赖。

## 威胁操作手册

| 威胁类型 | 监管计时器 | 备注 |

|---|---|---|

| Ransomware | ICO 72hr (如果是个人数据) | 包含赎金支付决策工作流 |

| Data Leakage | ICO 72hr | GDPR 第 33 条违约记录步骤 |

| Malware / Trojan | — | 包含银行木马变种 |

| BEC / Email Fraud | 2hr 银行追回 + ICO 72hr | 财务总监必须加入桥接通话 |

| Insider Threat | ICO 72hr (如果是个人数据) | HR/Legal 隐秘监控指南 |

| DDoS / DoS | — | ISP 上游 null-route 工作流 |

| Phishing / Credentials | ICO 72hr (如果是伴随个人数据泄露的 ATO) | AiTM 会话劫持步骤 |

| Unauthorised Access | ICO 72hr (如果访问了个人数据) | 潜伏时间、SIEM 盲区分析 |

每份操作手册涵盖 5 个阶段,包含预加载的行动、负责人分配、默认阻碍项和待决策项。

## 浏览器支持

任何支持 ES6 的现代浏览器。无需 polyfills。

## 许可证

[](https://creativecommons.org/licenses/by/4.0/)

本项目基于 **Creative Commons Attribution 4.0 International (CC BY 4.0)** 许可证授权。

您可以自由地:

- **分享** — 在任何媒介或格式中复制和重新分发材料

- **改编** — 出于任何目的对材料进行混合、转换和构建

但需遵守以下条款:

- **署名** — 您必须向 **Jestie** 提供适当的署名,提供许可证链接,并说明是否进行了修改。您不得暗示 Jestie 认可您或您的使用方式。

- **禁止虚假所有权** — 您不得在未署名原作者的情况下将此作品作为您自己的作品展示。

完整许可证文本请参见 [LICENSE](LICENSE) 或访问 [creativecommons.org/licenses/by/4.0](https://creativecommons.org/licenses/by/4.0/)。

## ☕ 支持

如果此工具在事件响应中为您节省了时间,请考虑请我喝杯咖啡!

**[☕ 请我喝杯咖啡](https://paypal.me/jestie129)**

由 **Jestie** 设计

标签:CISA项目, DDoS攻击, DInvoke, HTML单文件, IOC指标, 仪表盘, 任务管理, 作战室, 内部威胁, 勒索软件, 合规追踪, 后端开发, 商务电子邮件妥协, 多模态安全, 威胁情报, 安全协同, 安全运营, 库, 应急响应, 应急响应生命周期, 应急处置, 开发者工具, 恶意软件, 扫描框架, 指挥中心, 数据可视化, 无服务器, 木马, 未授权访问, 浏览器应用, 网络安全, 跨部门协作, 邮件欺诈, 隐私保护, 零依赖