arshandrn/simulated-soc-nessus-snort

GitHub: arshandrn/simulated-soc-nessus-snort

搭建三虚拟机SOC实验环境,演示从Nessus漏洞发现到自定义Snort IDS规则编写及攻击检测的完整工作流程。

Stars: 0 | Forks: 0

# 模拟 SOC:从漏洞发现到入侵检测

## 演示视频

观看完整的项目演示:[点击这里](https://1drv.ms/v/c/ca84ccba0e93da2d/IQDWMXo22FkYSLtxkGzn3VOdASKGmw-Def_yVnvyTtVtjJY?e=QbH1Q8)

## 概述

搭建了一个 3 虚拟机的 SOC 实验环境(Windows 受害机、Kali 攻击机、Ubuntu IDS)。

使用 Nessus Essentials 发现了 Apache、PHP、MySQL

和 SSL 中的真实 CVE。编写了直接映射到 CVE 发现结果的自定义 Snort IDS 规则。

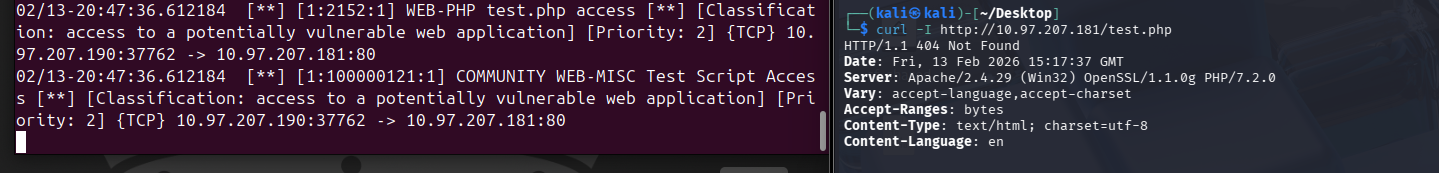

从 Kali 模拟了 5 次攻击并验证了实时检测能力。

## 环境

- Windows 虚拟机 - 受害机(通过 XAMPP 运行 Apache 2.4.29, PHP 7.2.0, MySQL, OpenSSL)

- Kali 虚拟机 - 攻击机(Nessus, nmap, curl, mysql client, hydra)

- Ubuntu 虚拟机 - SOC 监控机(带有自定义规则的 Snort IDS)

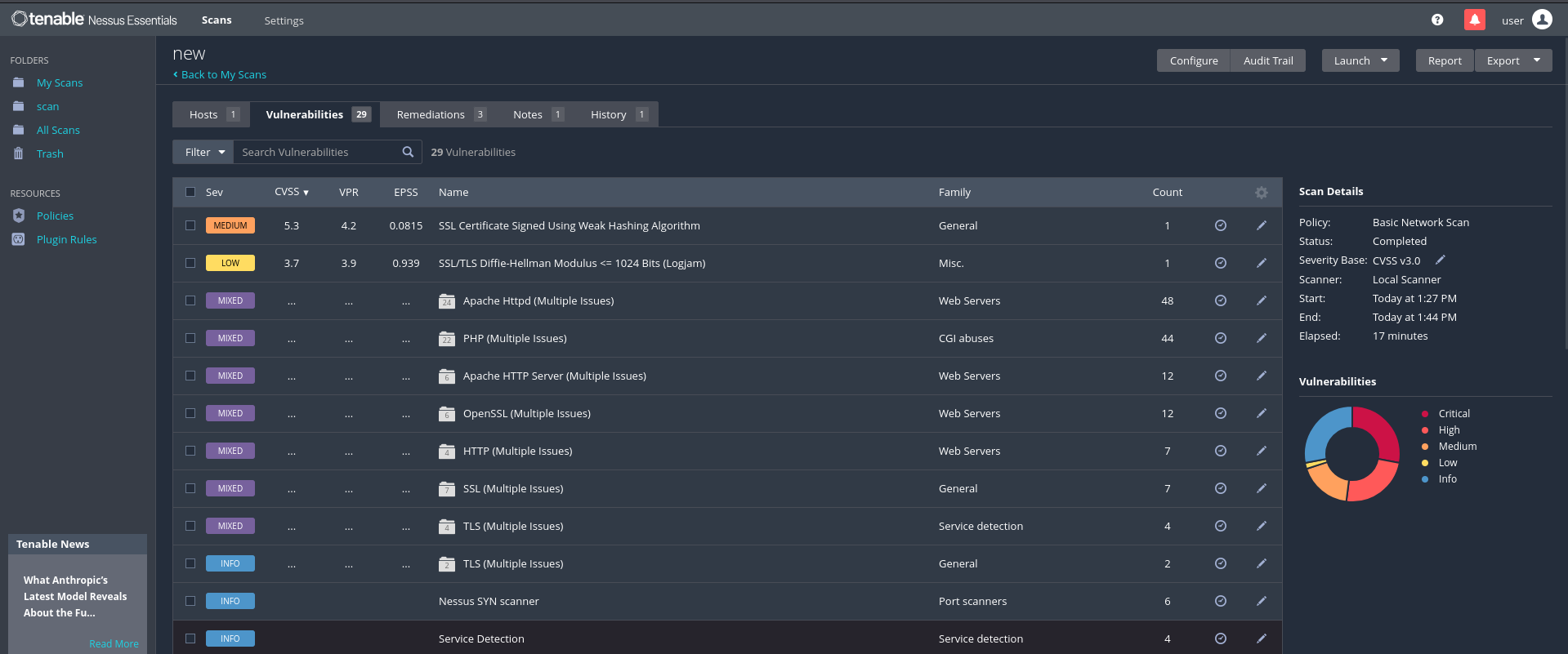

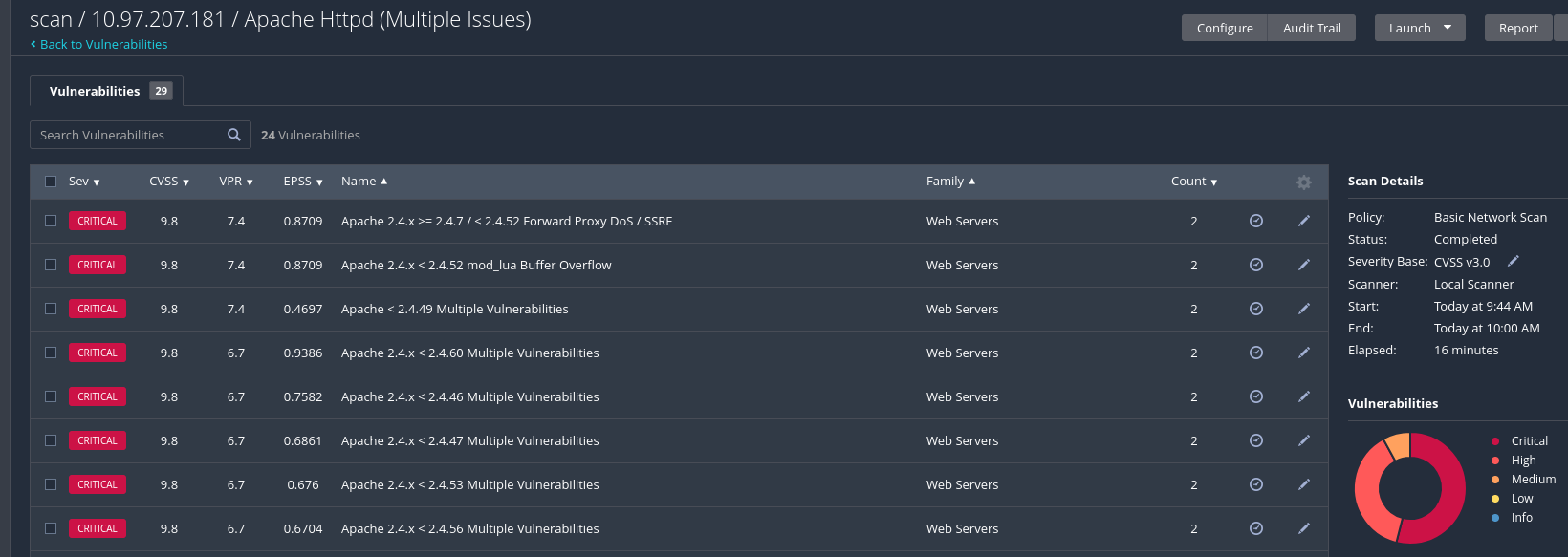

## 由 Nessus 发现的 CVE

- Apache 2.4.29 - CVE-2017-15715

- PHP 7.2.0 - CVE-2019-11043, CVE-2020-7069

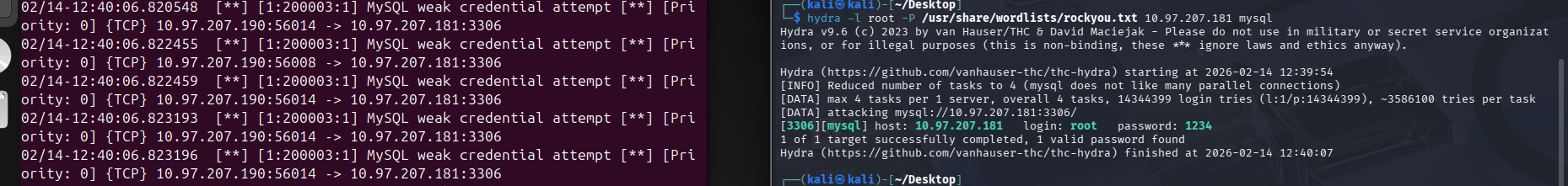

- MySQL - CVE-2012-2122(弱身份验证)

- OpenSSL - 多个 SSL/TLS 弱点

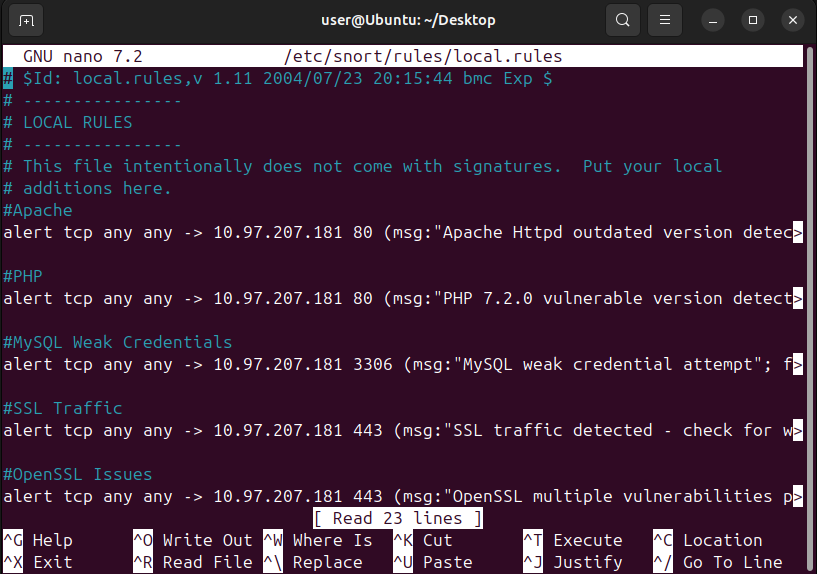

## 编写的自定义 Snort 规则

直接基于 Nessus 发现结果编写了 5 条规则:

Apache 横幅检测、PHP 版本泄露、

MySQL 弱凭据尝试、SSL 流量、SYN 扫描检测。

完整规则:[snort-rules/local.rules](snort-rules/local.rules)

## 主要结果

- 发现了 48 个 Apache + 44 个 PHP + 12 个 OpenSSL 漏洞

- 所有 5 次攻击模拟均被 Snort 成功检测

- 展示了完整的工作流程:CVE 发现 -> 规则编写 -> 检测

## 使用的工具

Nessus Essentials, Snort IDS, Kali Linux, curl, mysql client,

hydra, nmap, XAMPP, Ubuntu, Windows 10, VirtualBox

## 此仓库中的文件

- [项目报告](IDS.pdf)

- [截图](screenshots.pdf)

## 截图

- Nessus 概览

- Apache CVE

- Snort 规则

- PHP 警报

- MySQL 警报

标签:AMSI绕过, Apache安全, CISA项目, Conpot, CVE-2012-2122, CVE-2017-15715, CVE-2019-11043, GPT, Hydra暴力破解, IDS/IPS, Linux安全管理, MySQL安全, Nessus漏洞扫描, Nmap网络扫描, OpenSSL漏洞, PHP安全, Snort规则, SOC实验室, SOC工具, VirtualBox虚拟化, Web安全, Windows安全, XAMPP环境, 入侵检测系统, 威胁检测, 安全信息与事件管理, 安全数据湖, 安全测试工具, 安全运营中心, 实验室搭建, 插件系统, 搜索引擎爬取, 攻击模拟, 无线安全, 漏洞发现, 漏洞管理, 网络安全, 网络映射, 自定义规则, 蓝队分析, 隐私保护, 靶场环境, 驱动签名利用